Pemindai aplikasi web adalah kategori perangkat lunak yang cukup populer saat ini. Ada scanner berbayar, ada yang gratis. Masing-masing memiliki seperangkat parameter dan kerentanan yang memungkinkan untuk dideteksi. Beberapa terbatas hanya untuk yang diterbitkan dalam Sepuluh OWASP Top (Proyek Keamanan Aplikasi Web Terbuka), beberapa lebih jauh dalam pengujian kotak hitam mereka.

Di pos ini kami mengumpulkan delapan pemindai populer, memeriksanya lebih detail dan mencobanya. Poin independen pada dua platform (.NET dan php) dipilih sebagai target pelatihan:

premium.pgabank.com dan

php.testsparker.com .

OWASP ZAP

Seperti namanya, organisasi

OWASP yang kami sebutkan dalam pendahuluan bertanggung jawab atas pelepasan

OWASP ZAP . Ini adalah alat gratis untuk pengujian penetrasi dan untuk menemukan kerentanan dalam aplikasi web.

Fitur utama OWASP ZAP:

- Proksi man-in-the-middle

- Laba-laba tradisional dan AJAX

- Pemindai otomatis

- Pemindai pasif

- Penjelajahan paksa

- Fuzzer

Fitur tambahan- Sertifikat SSL dinamis

- Dukungan Smartcard dan Sertifikat Digital Klien

- Dukungan soket web

- Dukungan untuk berbagai bahasa scripting

- Dukungan plug-n-hack

- Dukungan otentikasi dan sesi

- API berbasis REST yang kuat

- Opsi pembaruan otomatis

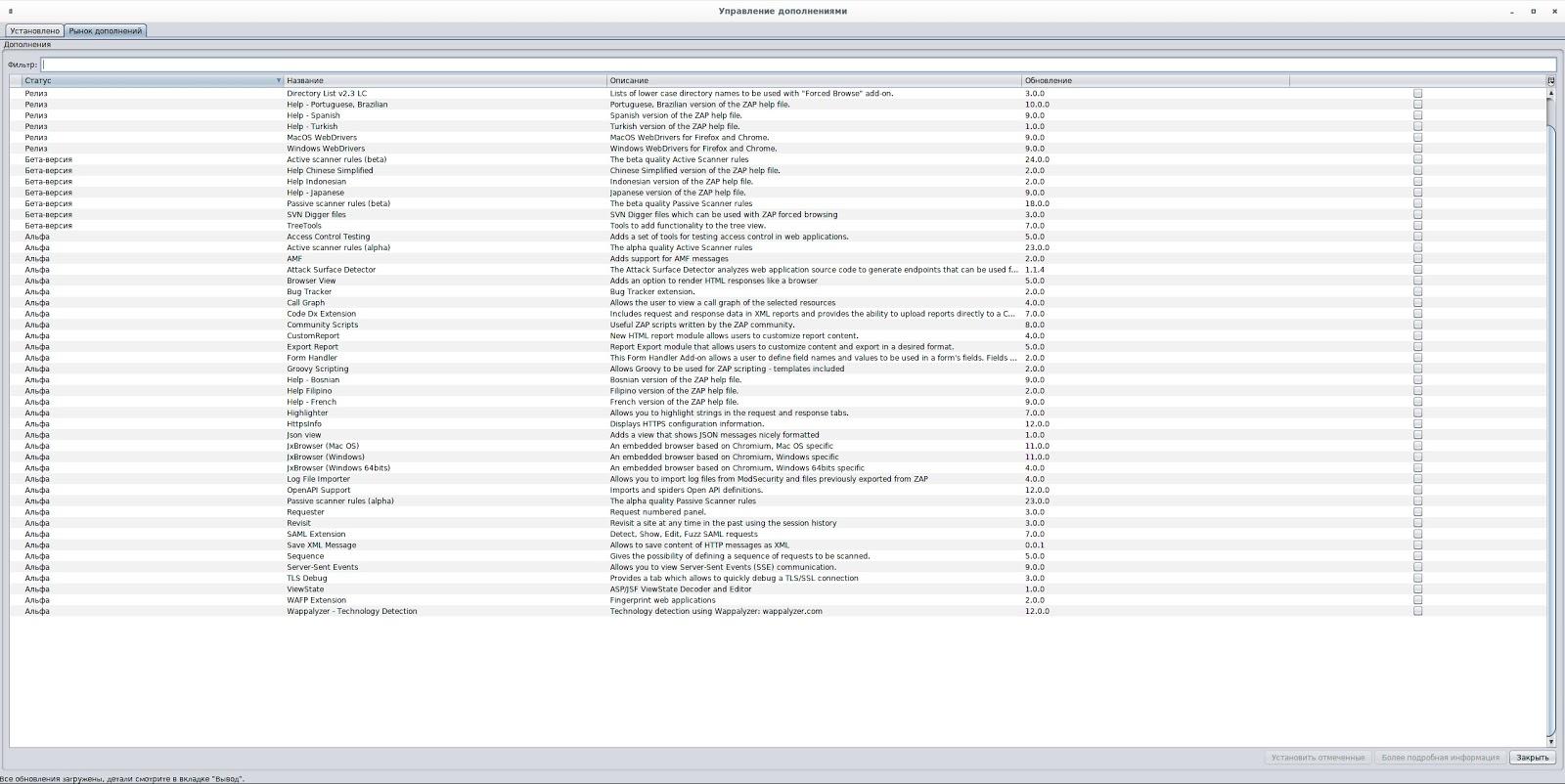

- Pasar add-on yang terintegrasi dan terus berkembang

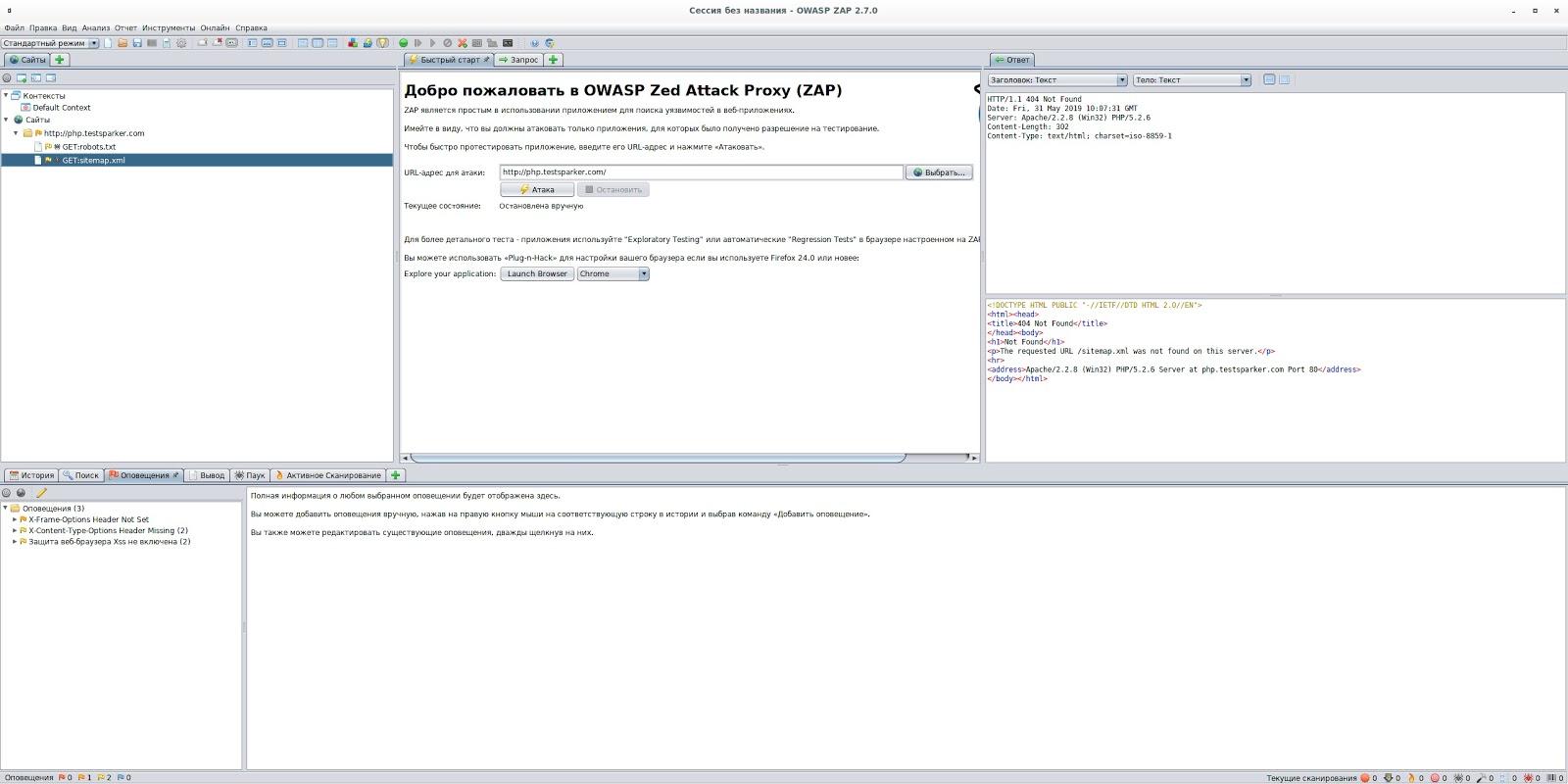

Antarmuka program telah diterjemahkan ke dalam bahasa Rusia, yang akan nyaman bagi beberapa pengguna. Ruang kerja OWASP ZAP terdiri dari beberapa jendela. Di bagian bawah ada tab dengan tugas saat ini dan proses implementasinya, di sebelah kiri - bagan situs, Anda juga dapat menampilkan di bagian kanan jendela permintaan dan respons.

Menggunakan pasar, Anda dapat sedikit memperluas fungsionalitas pemindai.

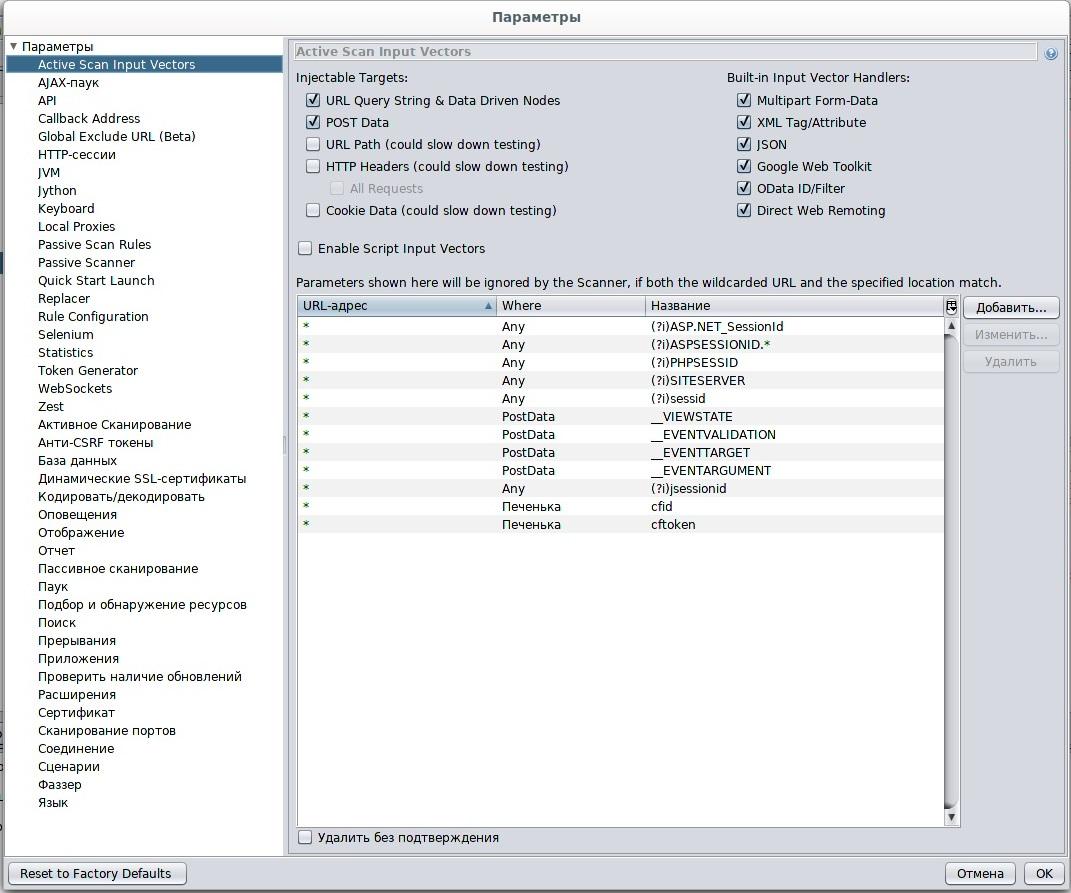

Setiap komponen program memiliki banyak parameter yang dapat disesuaikan. Misalnya, kita dapat mengonfigurasi vektor masuk untuk pemindaian aktif, menghasilkan sertifikat SSL dinamis, menambahkan pengidentifikasi sesi HTTP, dll.

Mari kita beralih ke tes. Saat memindai situs

php.testsparker.com , Injeksi SQL Buta ditemukan. Di sinilah kerentanan kritis berakhir.

OWASP ZAP hasil lengkap di php.testsparker.comH: Injeksi SQL Lanjut - DAN blind berbasis boolean - WHERE atau HAVING clause

M: Header Opsi X-Frame Tidak Diatur

L: Header Opsi-Tipe-X-Konten Tidak Ada

L: Perlindungan xss browser web tidak diaktifkan

Di

premium.bgabank.com kita melihat hasil yang lebih menarik: fitur Server Side Include (SSI) dan Reflected Cross Site Scripting ditemukan.

Hasil ZAP OWASP lengkap di premium.bgabank.comH: Sisi Server Termasuk

H: Scripting Lintas Situs Tercermin

M: Header Opsi X-Frame Tidak Diatur

M: Pengungkapan Kesalahan Aplikasi

M: Penjelajahan Direktori

M: Halaman Aman Menyertakan Konten Campuran (Termasuk Skrip)

L: Header Opsi-Tipe-X-Konten Tidak Ada

L: Perlindungan xss browser web tidak diaktifkan

L: Penyertaan File Sumber JavaScript Lintas-Domain

L: Tidak Lengkap atau Tidak Ada Kontrol cache dan Pragma HTTP Header Set

L: Cookie No HttpOnly Flag

L: Cookie Tanpa Bendera Aman

L: Header Tipe-Konten Tidak Ada

L: Pengungkapan IP Pribadi

I: Gambar Mengekspos Lokasi atau Data Privasi

Semua hasil pemindaian dapat diekspor ke laporan (* .pdf, * .html, * .xml, * .json didukung). Laporan ini menjelaskan secara rinci kerentanan, vektor yang ditemukan, serta metode untuk kerentanan "penutupan".

Secara umum, kami suka bekerja dengan OWASP ZAP. Ada semua alat yang diperlukan untuk aplikasi web Pentest, antarmuka yang sederhana dan intuitif, pemindaian satu klik cepat. Dan pada saat yang sama, pengaturan yang fleksibel dan mendalam untuk pemindaian yang lebih terperinci, yang dapat berfungsi sebagai titik awal untuk pencarian kerentanan lebih lanjut secara manual. Di bawah ini kita juga akan berbicara tentang pemindai Burp Suite Pro, yang memiliki banyak kesamaan dengan OWASP ZAP. Dengan jumlah dan kualitas kerentanan yang ditemukan, pemindai pertama yang kami periksa menunjukkan hasil yang sangat baik.

Disarankan untuk digunakan dalam pekerjaan.W9scan

W9scan adalah

pemindai kerentanan konsol gratis untuk situs dengan lebih dari

1200 plug-in bawaan yang dapat mendeteksi sidik jari halaman web, port, menganalisis struktur situs web, menemukan berbagai kerentanan populer, memindai SQL Injection, XSS, dll.

Daftar fitur W9scan yang lebih lengkap- deteksi sidik jari

- Dapat mengidentifikasi sidik jari CMS situs web umum (300+)

- Kerangka situs web umum yang dapat dikenali

- Identifikasi sidik jari layanan port umum

- Deteksi bahasa skrip situs web

- Mendeteksi tipe sistem operasi

- Firewall Situs Web Deteksi (WAF)

- Parameter serangan

- Injeksi SQL (berdasarkan perayap)

- Injeksi XSS (berdasarkan reptil)

- Sejumlah besar pemindaian parameter Fuzz

- Kerentanan CVE

- Pengumpulan kerentanan struts (termasuk deteksi otomatis)

- Tes csh Shellshock

- detak jantung berdarah jantung

- Kerentanan parsing IIS

- IIS Pasang kerentanan

- Retak kasar

- Cadangkan file dan direktori (berdasarkan perayap)

- Cadangkan file dan direktori (berdasarkan nama domain)

- Direktori umum

- File umum

- Analisis kekerasan subdomain

- enumerasi fckeditorPath

- Enumerasi mdbdatabase umum

- git svn identifikasi kebocoran

- TOMCAT web.xml Beri jalan

- Kumpulkan pesan

- Email (berdasarkan reptil)

- IP Pribadi (berdasarkan reptil)

- Email (berdasarkan reptil)

- Mendeteksi Peringatan, Kesalahan Fatal, ...

- Identifikasi versi PHP

- Pengungkapan informasi IIS

- Atribusi alamat IP

- Script pengenalan Wappalyzer terintegrasi

- Analisis robots.txt

- Mendeteksi tajuk yang tidak aman di tajuk

- Mendeteksi faktor-faktor yang tidak aman dalam cookie

W9scan secara otomatis menghasilkan laporan hasil pemindaian dalam format HTML. Untuk memulai pemindaian, Anda hanya perlu menentukan URL situs dan plugin yang akan digunakan. Anda dapat memilih semuanya sekaligus dengan menambahkan "semua".

Saat memindai

php.testsparker.com, W9scan menemukan svn dan kemungkinan jalur pengunduhan muatan. Dari yang kurang kritis, saya menentukan versi layanan yang digunakan, kemungkinan vektor untuk melakukan serangan XXE, XXS, menemukan file konfigurasi server dan mencari subdomain.

Tidak ada yang kritis ditemukan di

premium.bgabank.com . Tetapi pemindai mengidentifikasi kemungkinan vektor serangan, versi layanan yang ditentukan, direktori dan subdomain.

Berdasarkan hasil pemindaian, W9scan secara otomatis menghasilkan file laporan HTML.

Pemindai W9scan cocok untuk peluncuran cepat dalam satu perintah dan kami

sarankan menggunakannya sebagai alat bantu untuk menentukan versi layanan, serta vektor serangan potensial.

Wapiti

Pemindai konsol bagus lainnya. Sama seperti W9scan, ia siap untuk memulai dalam satu perintah, sementara itu memiliki pengaturan pemindaian yang lebih berbeda.

Wapiti mencari kerentanan berikut:

- Pengungkapan file (Lokal dan jarak jauh termasuk / memerlukan, buka, baca file ...)

- Injeksi Database (Suntikan PHP / JSP / ASP dan Suntikan XPath)

- Injeksi XSS (Cross Site Scripting) (tercermin dan permanen)

- Deteksi Eksekusi Perintah (eval (), system (), passtru () ...)

- Injeksi CRLF (Pemisahan Respons HTTP, fiksasi sesi ...)

- Injeksi XXE (XML External Entity)

- SSRF (Pemalsuan Permintaan Sisi Server)

- Penggunaan tahu file yang berpotensi berbahaya

- Konfigurasi .htacak yang lemah dapat dilewati

- Kehadiran file cadangan yang memberikan informasi sensitif

- Shellshock

Selain semua hal di atas, ada dukungan untuk proxy (HTTP, HTTPs dan SOCKS5), berbagai metode otentikasi (Basic, Digest, Kerberos, NTLM), dukungan untuk sertifikat SSL, kemampuan untuk menambahkan berbagai header HTTP atau pengaturan agen pengguna.

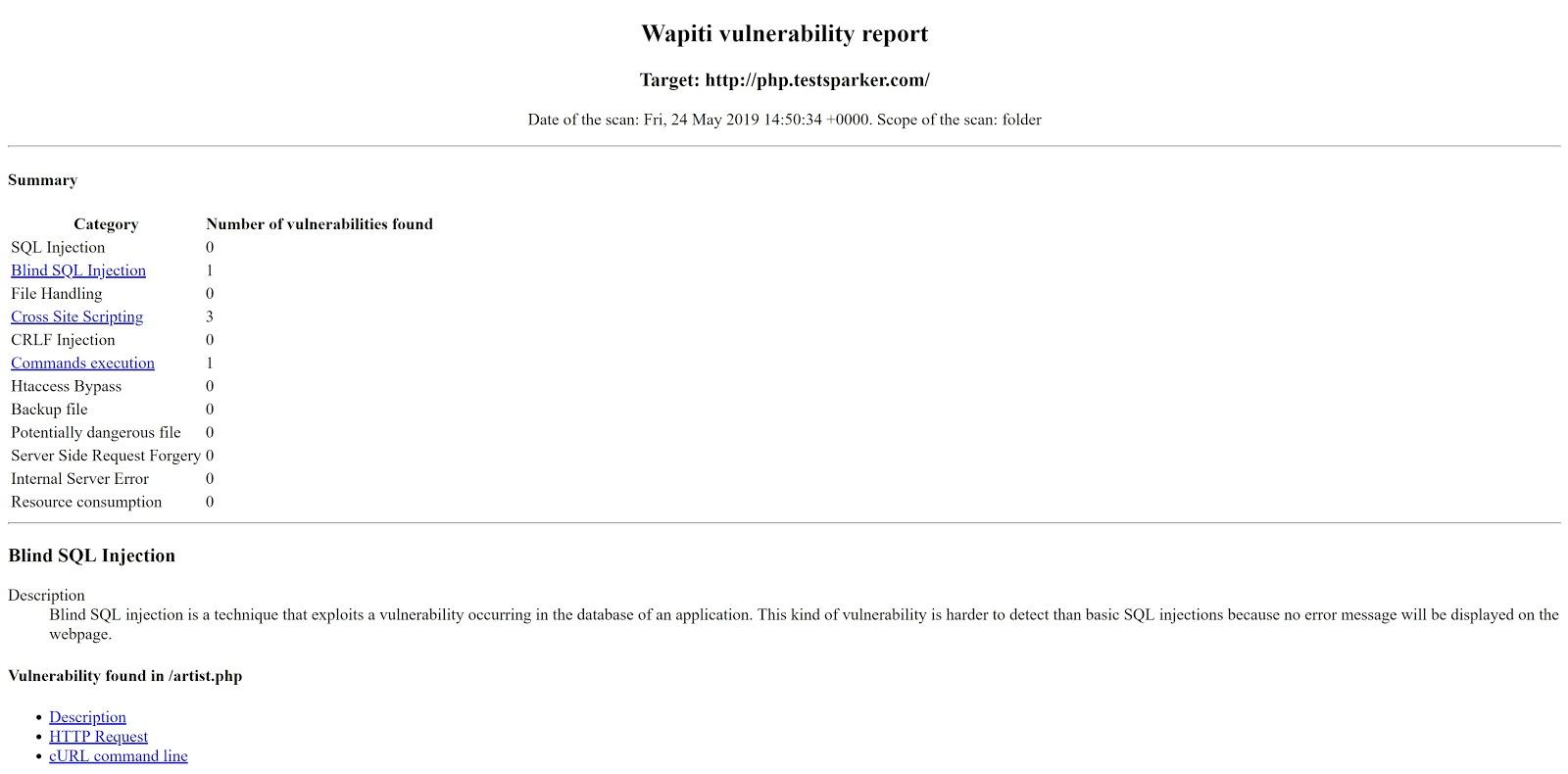

Saat memindai situs

php.testsparker.com , kerentanan Blind SQL Injection, Cross Site Scripting, Perintah eksekusi ditemukan. Di

premium.bgabank.com, Wapiti, dibandingkan dengan pemindai lain, tidak menunjukkan hasil yang luar biasa: hanya Cross Site Scripting yang terdeteksi.

Berdasarkan hasil pemindai, laporan HTML juga dihasilkan yang berisi kategori dan jumlah kerentanan yang ditemukan, deskripsi, kueri, perintah untuk ikal dan tips tentang cara menutup lubang keamanan yang ditemukan.

Seperti yang diharapkan,

Wapiti tidak mencapai tingkat OWASP ZAP. Namun demikian, ini bekerja lebih baik daripada W9scan , meskipun tidak mencari direktori, subdomain dan menentukan versi layanan.

Arachni

Prosesor gratis yang kuat untuk menguji keamanan aplikasi web dan pencarian kerentanan. Ini memiliki antarmuka grafis dan fungsionalitas besar, yang dapat ditemukan lebih detail di

situs web resmi .

Pengujian aktif:

- Injeksi SQL - Deteksi berbasis kesalahan

- Injeksi SQL buta menggunakan analisis diferensial

- Injeksi SQL buta menggunakan serangan waktu

- Injeksi NoSQL - Deteksi kerentanan berbasis kesalahan

- Injeksi NoSQL buta menggunakan analisis diferensial

Daftar fitur lengkap untuk pengujian aktif- Deteksi CSRF

- Injeksi kode

- Injeksi kode buta menggunakan serangan timing

- Injeksi LDAP

- Jalur traversal

- Inklusi file

- Pemisahan respons

- Injeksi perintah OS

- Injeksi perintah OS buta menggunakan serangan waktu

- Inklusi file jarak jauh

- Pengalihan tidak valid

- Pengalihan DOM yang tidak divalidasi

- Injeksi XPath

- Xss

- Jalur xss

- XSS dalam atribut acara elemen HTML

- XSS dalam tag HTML

- XSS dalam konteks skrip

- DOM XSS

- Konteks skrip DOM XSS

- Pengungkapan kode sumber

- Entitas Eksternal XML

Pengujian pasif:

- Metode HTTP yang diizinkan

- Cadangkan file

- Direktori cadangan

- Antarmuka administrasi umum

- Direktori umum

- File umum

Daftar lengkap fitur pengujian pasif- PUT HTTP

- Perlindungan Lapisan Transport yang Tidak Cukup untuk formulir kata sandi

- Deteksi WebDAV (webdav).

- Deteksi HTTP TRACE

- Pengungkapan nomor kartu kredit

- Pengungkapan pengguna CVS / SVN

- Pengungkapan alamat IP pribadi

- Backdoors umum

- .htaccess LIMIT salah konfigurasi

- Respons yang menarik

- Grepper objek HTML

- Pengungkapan alamat email

- Pengungkapan Nomor Jaminan Sosial AS

- Daftar direktori yang kuat

- Sumber daya campuran / skrip

- Cookie tidak aman

- Cookie HttpOnly

- Lengkapi otomatis untuk bidang formulir kata sandi.

- Bypass Pembatasan Akses Spoof Asal

- Unggahan berbasis formulir

- localstart.asp

- Cookie ditetapkan untuk domain induk

- Header Keamanan Transportasi Ketat Hilang untuk situs HTTPS

- Header opsi-bingkai-x tidak ada

- Kebijakan CORS tidak aman

- Kebijakan lintas-domain tidak aman

- Kebijakan lintas-domain tidak aman

- Kebijakan akses klien tidak aman

Mengesankan, bukan? Tapi itu belum semuanya. Sekelompok plugin juga dibungkus dalam web, misalnya, Proxy Pasif, penyerang Kamus untuk HTTP Auth, pengumpul Cookie, WAF Detector, dll.

Pemindai memiliki antarmuka web yang bagus dan ringkas:

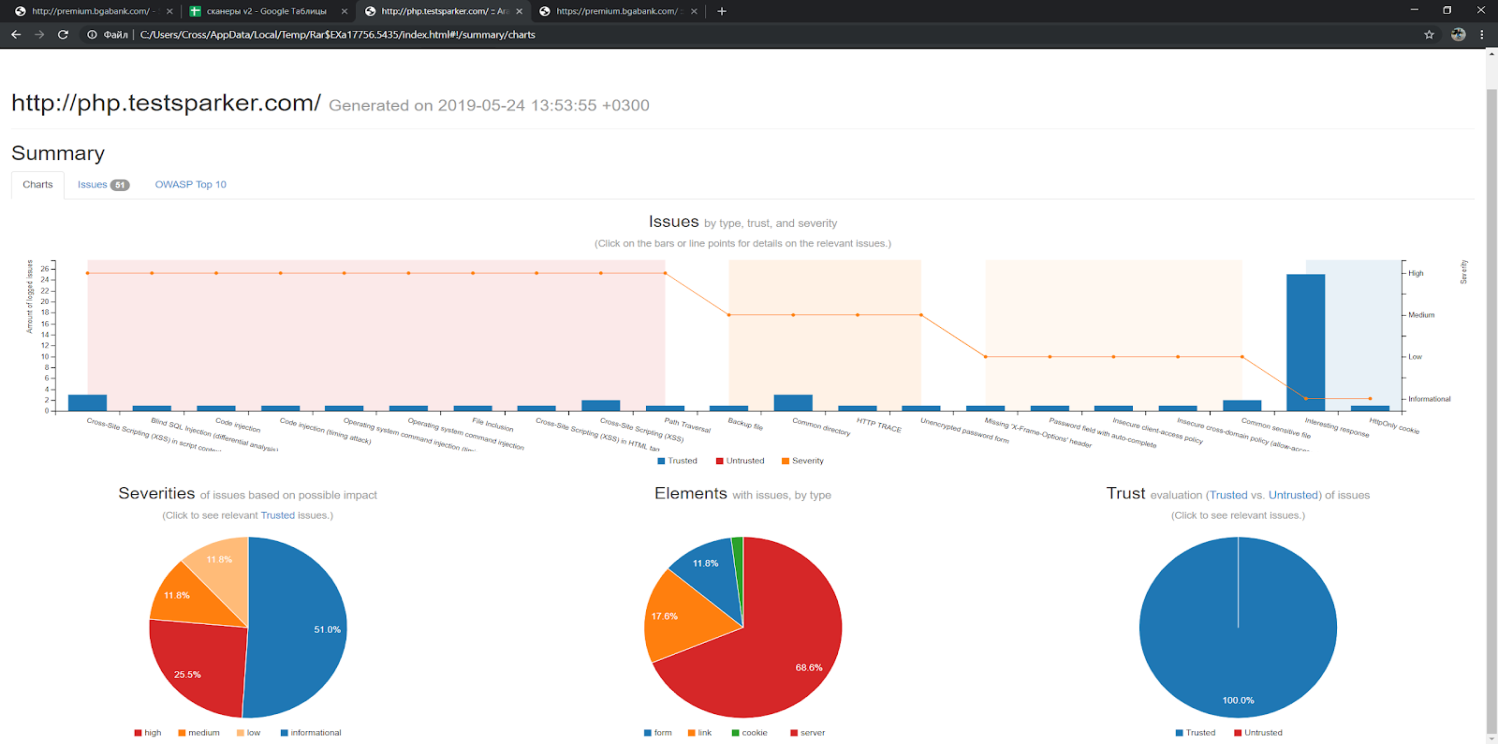

Dan inilah yang ditemukan Arachni di situs pengujian kami.

Php.testsparker.com :

- Cross-Site Scripting (XSS) dalam konteks skrip

- Injeksi SQL Buta (analisis diferensial)

- Injeksi kode

- Injeksi kode (serangan waktu)

- Injeksi perintah sistem operasi (serangan waktu)

- Injeksi perintah sistem operasi

Kerentanan lain di php.testsparker.comH: Inklusi File

H: Cross-Site Scripting (XSS) dalam tag HTML

H: Cross-Site Scripting (XSS)

H: Jalur Traversal

M: File cadangan

M: Direktori umum

M: HTTP TRACE

L: Header 'X-Frame-Options' Tidak Ada

L: Kolom kata sandi dengan pelengkapan otomatis

L: Kebijakan akses klien tidak aman

L: Kebijakan lintas-domain tidak aman (boleh-akses-dari)

L: File sensitif umum

Di

premium.bgabank.com , hanya kemungkinan pemalsuan permintaan lintas situs (CSRF) yang ditemukan dari yang kritis.

Hasil lengkap Arachni di premium.bgabank.comH: Pemalsuan Permintaan Lintas Situs

M: Sumber Daya Campuran

M: HTTP TRACE

M: Direktori umum

M: Header 'Strict-Transport-Security' Hilang

L: Pengungkapan alamat IP pribadi

Secara terpisah, kami mencatat laporan bagus yang diberikan Arachni kepada kami. Banyak format yang didukung - HTML, XML, teks, JSON, Marshal, YAML, AFR.

Secara umum, Arachni hanya menyisakan kesan positif setelah bekerja. Pendapat kami: ini adalah

"harus dimiliki" dalam gudang spesialis yang menghargai diri sendiri .

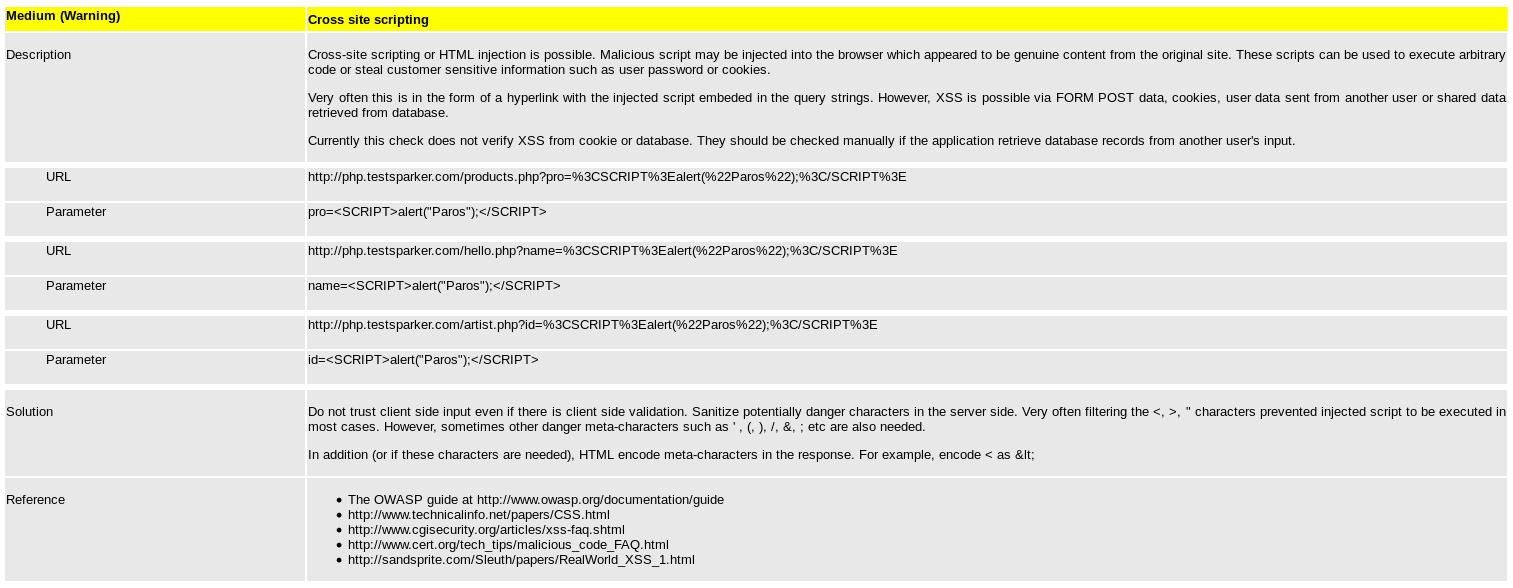

Paros

Pemindai kerentanan web GUI lain. Secara default, ini termasuk dalam distribusi Kali Linux dan diinstal di sana secara lokal. Ini memiliki proksi bawaan di mana situs untuk analisis ditambahkan, laba-laba web bawaan yang dapat menganalisis situs dan membangun peta kueri.

Untuk memindai akun pribadi pengguna, perlu masuk ke browser dengan pengalihan lalu lintas diaktifkan melalui proxy Paros. Pemindai akan menggunakan cookie resmi selama proses pemindaian. Laporan aktivitas dapat diekspor ke HTML. Ini disimpan dalam file root / paros / session / LatestScannedReport.htm dan selanjutnya ditimpa. Jika Anda ingin menyimpan hasil pemindaian sebelumnya, maka sebelum memulai pemindaian berikutnya Anda perlu membuat salinan dari file yang ada.

Fitur utama (dengan memperhatikan OWASP TOP 10 2017):

- A1: Injeksi - SQLinjection, SQLinjection Fingerprint (tempat di mana SQLinj berpotensi menjadi)

- A6: Kesalahan Konfigurasi Keamanan - Penjelajahan direktori, file standar ISS, pengungkapan file sumber Tomcat, file default IBM WebSphere dan beberapa file standar atau usang lainnya (File usang) yang mengandung kode sumber dan banyak lagi.

- A7: XSS

Fitur tambahan:

- Cari autocomplete yang diaktifkan untuk formulir kata sandi. Selain itu, jika bidang input memiliki tipe atribut = "kata sandi", positif palsu diperoleh.

- Injeksi CRLF

- Mengamankan cache browser halaman (menyimpan halaman dalam browser dengan informasi penting)

- Kemampuan untuk memindai area yang dilindungi dari pengguna (akun pribadi)

- Kemampuan untuk memindai aplikasi web di jaringan lokal

Dalam laporan akhir untuk setiap jenis kerentanan ada informasi yang lebih terperinci dan beberapa rekomendasi tentang cara memperbaikinya.

Dalam pengujian kami, Paros menunjukkan hasil yang agak lemah. Di

php.testsparker.com ditemukan:

H: injeksi SQLM: XSSM: File sumber yang sudah tidak digunakan lagiG: Menggunakan pelengkapan otomatis dalam formulir dengan informasi penting (kata sandi, dll.).L: Pengungkapan IP internalDi

premium.bgabank.com dan bahkan lebih sedikit:

M: Penjelajahan direktoriG: Menggunakan pelengkapan otomatis dalam formulir dengan informasi penting (kata sandi, dll.).Akibatnya, meskipun pemindai Paros sederhana dan cukup mudah digunakan, hasil pemindaian yang buruk

membuatnya ditinggalkan .

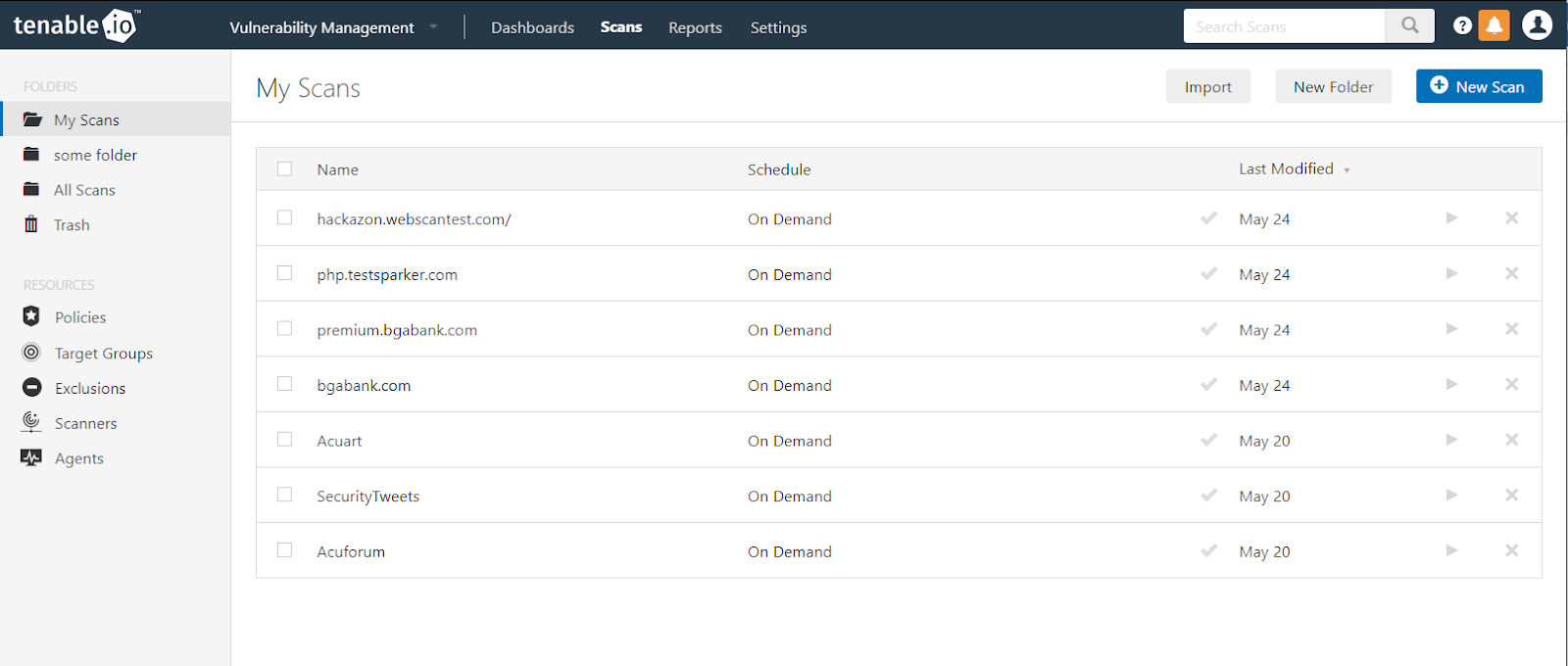

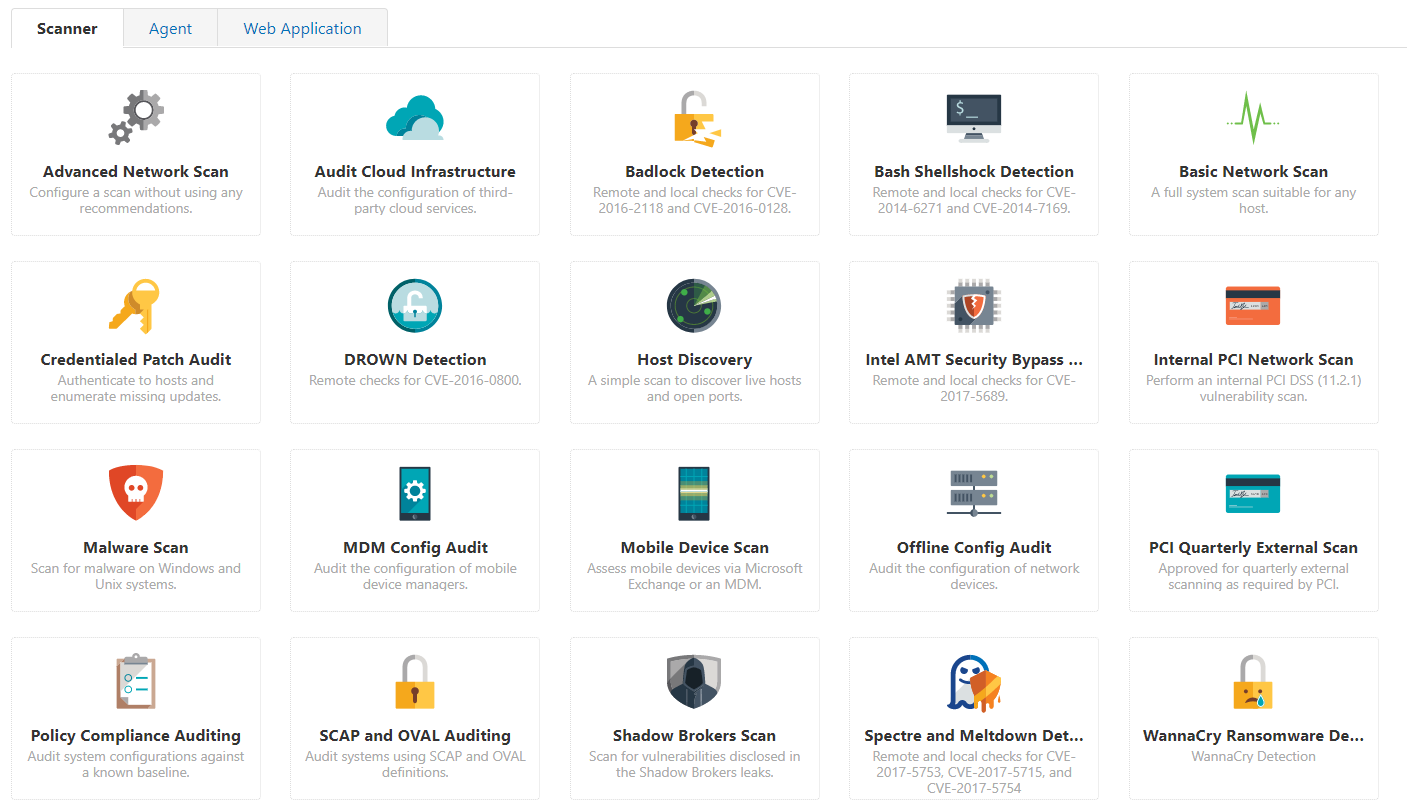

Tenable.io

Pemindai awan multi-fungsi berbayar yang dapat mendeteksi sejumlah besar kerentanan web dan hampir sepenuhnya mencakup OWASP TOP 10 2017.

Layanan ini memiliki laba-laba web bawaan. Jika Anda menentukan data otorisasi (permintaan otorisasi, login dan kata sandi, cookie resmi) dalam pengaturan pemindaian, pemindai juga akan memeriksa akun pribadi Anda (zona pengguna yang diotorisasi).

Selain memindai aplikasi web, Tenable.io dapat memindai jaringan - baik untuk kerentanan yang diketahui maupun untuk mencari host. Dimungkinkan untuk menghubungkan agen untuk memindai jaringan internal. Dimungkinkan untuk mengekspor laporan dalam berbagai format: * .nessus, * .csv, * .db, * .pdf.

Dalam tangkapan layar, semua domain adalah "uji"

Dalam tangkapan layar, semua domain adalah "uji" Profil pemindaian tambahan. Artikel ini tidak terpengaruh

Profil pemindaian tambahan. Artikel ini tidak terpengaruhSetelah pemindaian, statistik dan prioritas kerentanan yang ditemukan tersedia - informasi kritis, tinggi, sedang, rendah

Kartu kerentanan memberikan informasi tambahan tentangnya dan beberapa rekomendasi untuk penghapusannya.

Pindai

php.testsparker.com . Kerentanan Prioritas Tinggi:

H: Kerentanan Komponen- Keluar dari versi dukungan PHP- Keluar dari versi dukungan ApacheH: Injeksi kodeH: SQLinjH: XSSH: LFIH: Jalur TraversalKerentanan menengah dan rendahM: Pengungkapan data berharga - jalur lengkap, cadangan

M: Pengungkapan IP internal

M: Cookie tanpa bendera Hanya HTTP

M: Kirim kata sandi melalui HTTP

L: Menggunakan pelengkapan otomatis dalam formulir dengan informasi penting

L: Respons server terhadap permintaan TRACE

L: Cache-Control, X-Content-Type-Options, X-Frame-Options, X-XSS-Header Perlindungan tidak diinstal.

Sekarang

premium.bgabank.com . Kerentanan Prioritas Tinggi:

H: Kerentanan Komponen

- di luar versi dukungan PHP

- Kerentanan Apache

- Kerentanan bootstrap

- kerentanan jQuery

Kerentanan menengah dan rendahM: Server web phpinfo ()

M: Berbagi HTTP dan HTTPS

M: Kurangnya pengalihan dari HTTP ke HTTPS

M: Penjelajahan direktori

M: File cadangan ditemukan

M: Menggunakan Versi SSL yang Tidak Aman

M: Kedaluwarsa Sertifikat SSL / TLS

L: Pengungkapan IP internal

L: Cookie tanpa bendera Hanya HTTP

L: Respons server terhadap permintaan TRACE

L: Ketat-Transport-Security, Cache-Control, X-Content-Type-Options, X-Frame-Options, X-XSS-Header Perlindungan tidak diinstal.

Pemindai Tenable.io berkinerja

baik, menemukan banyak kelemahan . Bekerja dengannya disederhanakan dengan antarmuka grafis dan presentasi data yang nyaman. Kelebihan lainnya adalah adanya profil pindai tambahan, yang sejauh ini kami putuskan untuk tidak dimakamkan. Fitur penting adalah struktur layanan cloud. Di satu sisi, layanan ini tidak menggunakan sumber daya komputasi lokal dari komputer yang berfungsi. Di sisi lain, itu tidak akan dapat memindai aplikasi web di jaringan lokal.

Burp suite pro

Burp Suite adalah

solusi ulasan aplikasi web lengkap. Ini mencakup berbagai utilitas untuk meningkatkan dan mempercepat pencarian kerentanan dalam aplikasi web.

Burp Suite memiliki utilitas berikut:

- Proxy - server proxy yang memotong lalu lintas yang melewati protokol HTTP (S) dalam mode man-in-the-middle. Antara browser dan aplikasi web target, utilitas ini memungkinkan Anda untuk mencegat, memeriksa, dan mengubah lalu lintas yang terjadi di kedua arah.

- Spider adalah laba-laba web yang secara otomatis mengumpulkan informasi tentang konten dan fungsionalitas aplikasi (sumber daya web).

- Pemindai (hanya di Burp Suite Pro) - pemindai untuk mencari kerentanan secara otomatis dalam aplikasi web.

- Penyusup - utilitas fleksibel yang memungkinkan Anda untuk secara otomatis melakukan berbagai serangan. Misalnya, iterasi melalui pengidentifikasi, mengumpulkan informasi penting, dan banyak lagi.

- Repeater adalah alat untuk memodifikasi dan mengirim ulang permintaan HTTP secara manual, serta untuk menganalisis respons aplikasi.

- Sequencer adalah utilitas untuk menganalisis data aplikasi acak untuk kemampuan memprediksi algoritma untuk menghasilkannya.

- Decoder adalah utilitas untuk secara manual atau otomatis mengode dan mendekode data aplikasi.

- Pembanding adalah alat untuk menemukan perbedaan visual antara dua variasi data.

- Extender - alat untuk menambahkan ekstensi ke Burp Suite

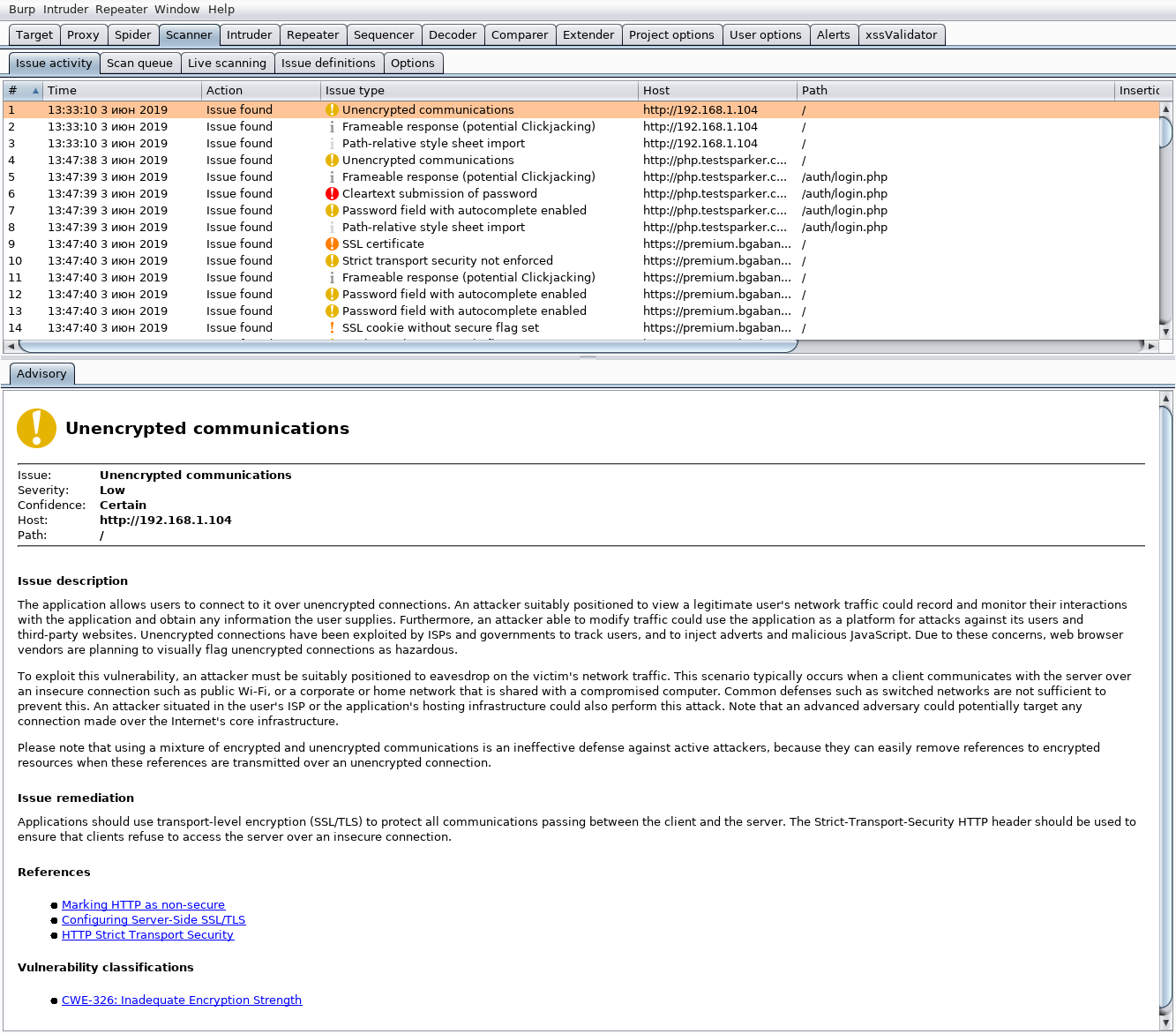

Utilitas Pemindai disajikan di tab eponymous di jendela utama program Burp Suite. Antarmukanya berbahasa Inggris, tetapi siapa yang bisa menakuti ini sekarang?

Tab Issue Definition menyediakan daftar lengkap semua kerentanan yang dapat diidentifikasi oleh pemindai ini. Perlu dicatat bahwa daftar ini sangat mengesankan.

Semua kerentanan dibagi menjadi 3 kategori: tinggi, sedang, rendah. Ada juga kategori informasi, yang mencakup mekanisme untuk mengumpulkan berbagai informasi bermanfaat tentang sumber daya yang dipindai.

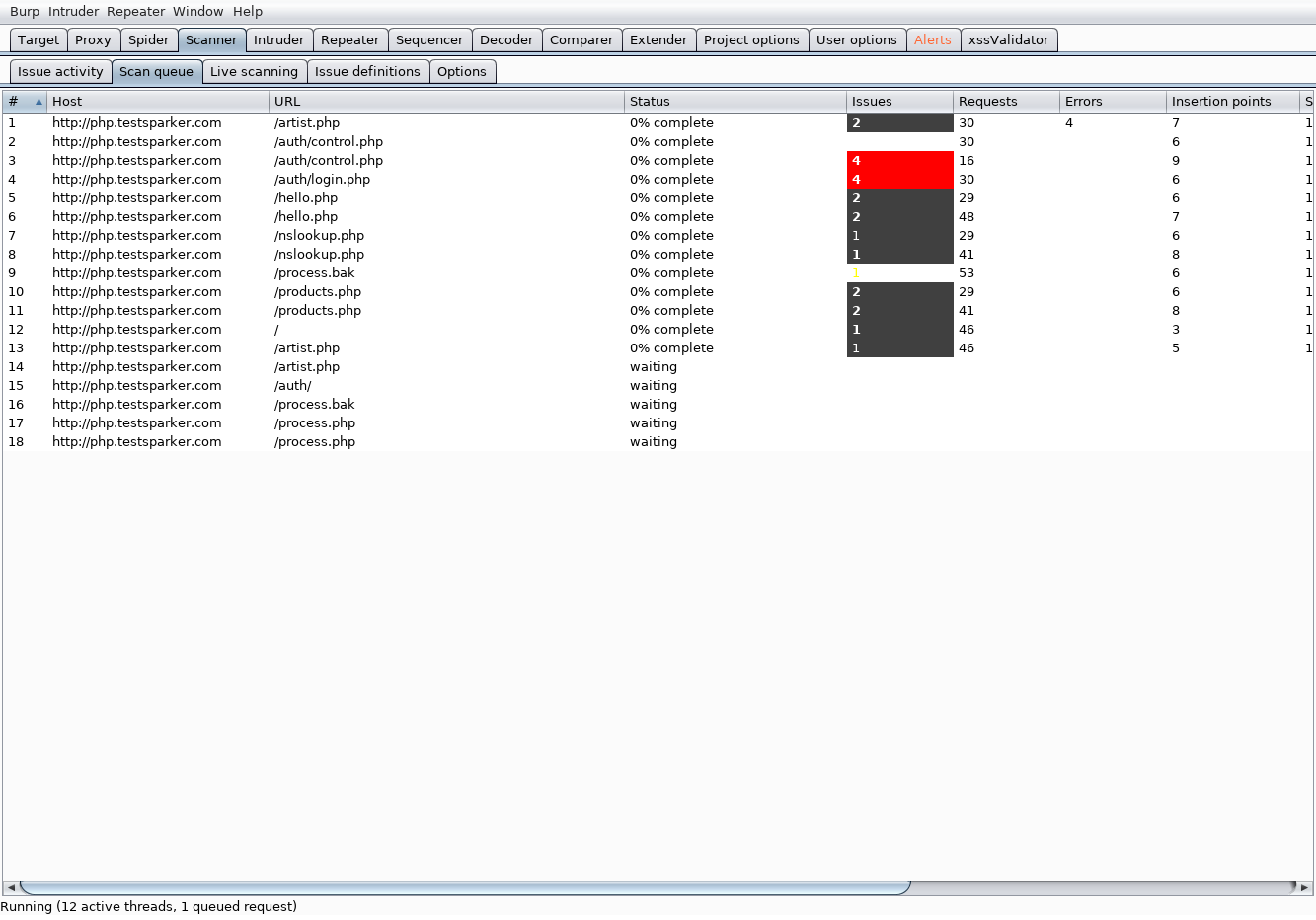

Saat memulai pemindaian di jendela Pindai antrian, kita dapat mengamati kemajuan secara bertahap. "Perbedaan warna celana" hadir.

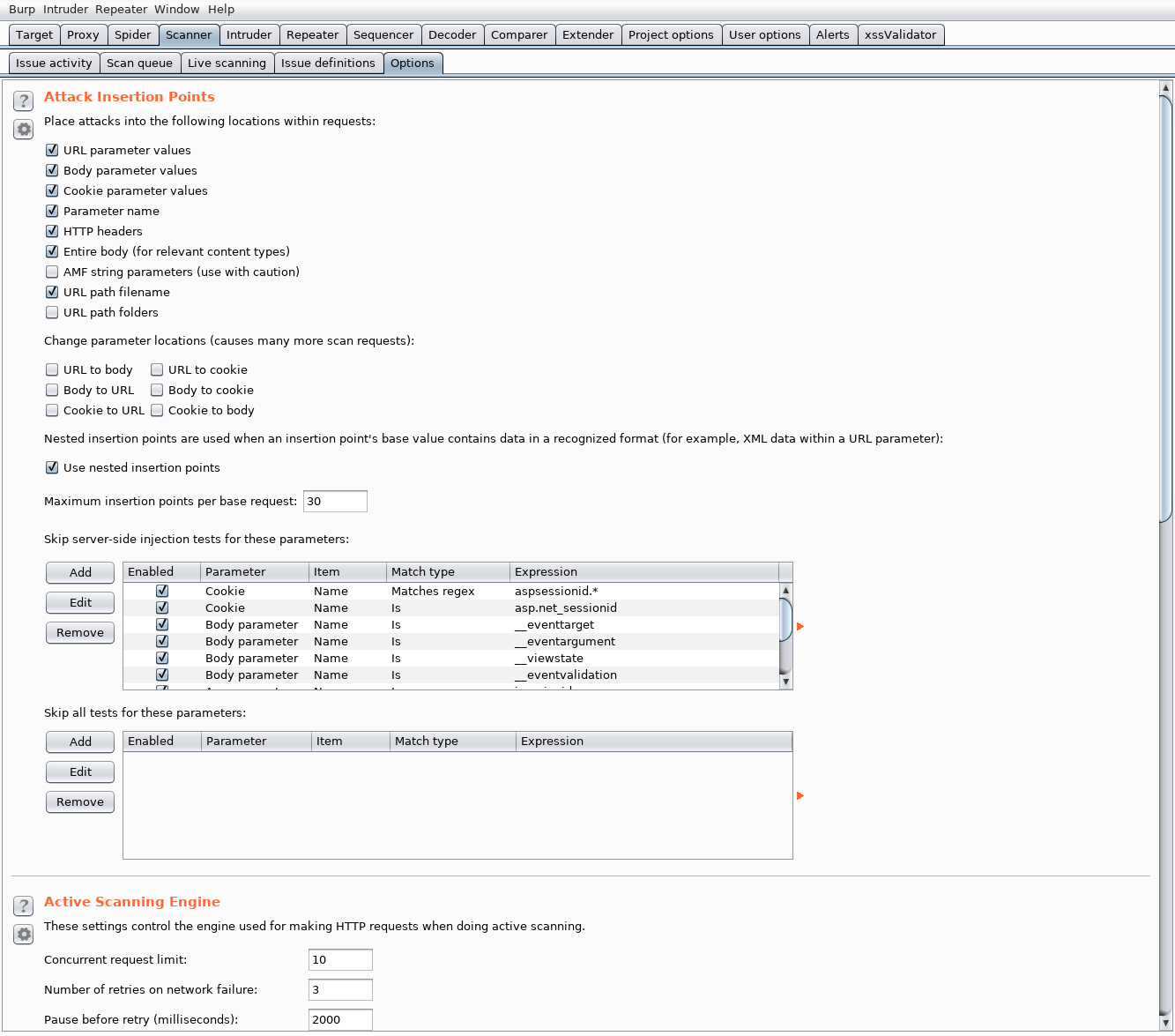

Pada tab Opsi, pengaturan pemindaian dasar dikonfigurasikan.

Untuk kenyamanan, opsi dibagi menjadi beberapa kategori. Jika perlu, Anda bisa mendapatkan bantuan untuk setiap kategori langsung dari jendela pengaturan.

Secara umum, Burp Suite Pro menunjukkan hasil yang baik. Saat memindai

php.testsparker.com , cukup kerentanan ditemukan dan diklasifikasikan untuk mendapatkan kontrol penuh atas aplikasi web dan datanya - ini adalah injeksi perintah OS, SSTI, dan lintasan jalur File.

Burp Suite Pro hasil lengkap di php.testsparker.comH: injeksi perintah OS

H: Jalur path file

H: Memuat sumber daya out-of-band (HTTP)

H: Injeksi template sisi server

H: Skrip lintas situs (tercermin)

H: Kebijakan lintas domain Flash

H: Kebijakan lintas domain Silverlight

H: Penyampaian kata sandi yang jelas

H: Interaksi layanan eksternal (DNS)

H: Interaksi layanan eksternal (HTTP)

M: Sertifikat SSL (tidak dipercaya atau kedaluwarsa)

L: Bidang kata sandi dengan pelengkapan otomatis diaktifkan

L: Membentuk aksi pembajakan (tercermin)

L: Komunikasi tidak terenkripsi

L: Keamanan transportasi yang ketat tidak ditegakkan

Berikut ini ditemukan di

premium.bgabank.com :

H: Skrip lintas situs (tercermin)M: Cookie SSL tanpa set bendera aman

M: Sertifikat SSL (tidak dipercaya atau kedaluwarsa)L: Cookie tanpa set flag HttpOnly

L: Bidang kata sandi dengan pelengkapan otomatis diaktifkan

L: Keamanan transportasi yang ketat tidak ditegakkanJika Anda sering menggunakan Burp Suite untuk pentest web , Anda menyukai ekosistemnya, tetapi ingin mengotomatiskan proses mencari kerentanan dengan cara apa pun, maka

utilitas ini akan sangat cocok dengan gudang senjata Anda .

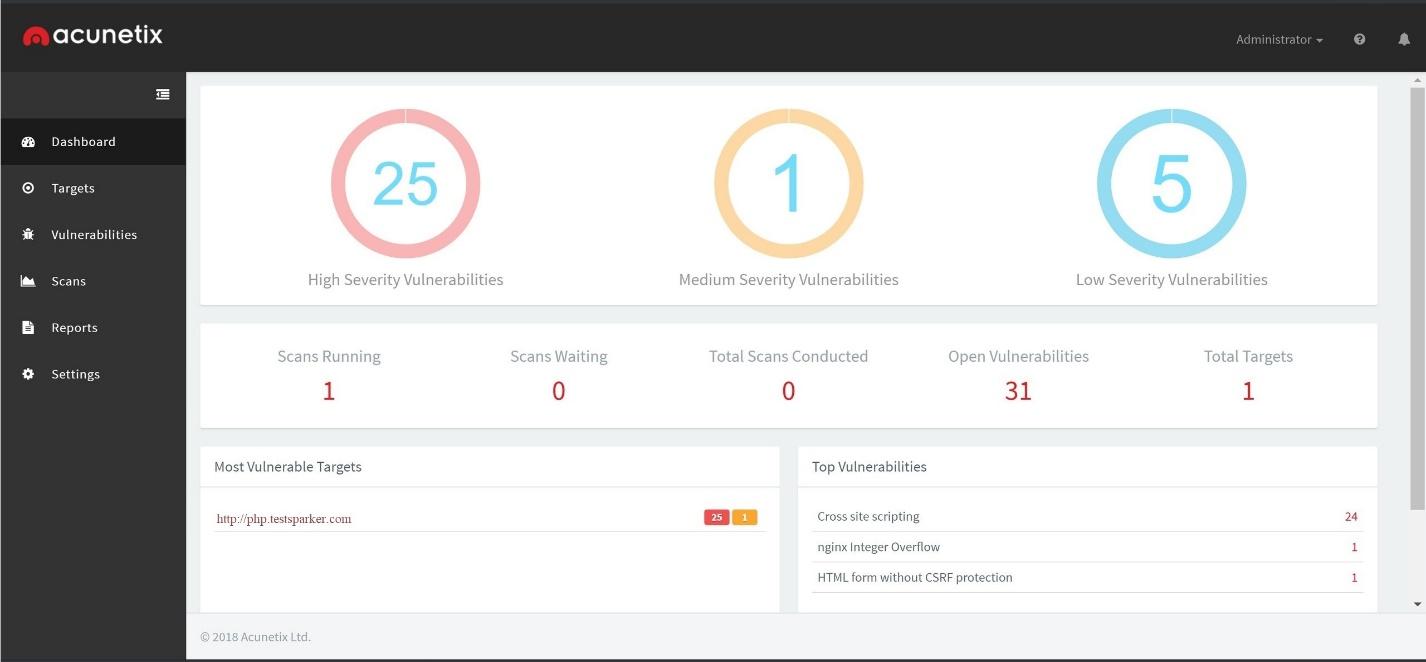

Acunetix

Kesimpulannya -

pemindai komersial lain yang sangat bagus. Ini sangat aktif dipromosikan melalui iklan, tetapi Acutenix tidak akan berhasil tanpa fungsinya yang luas. Di antara kerentanan yang tersedia untuk dideteksi adalah semua jenis injeksi SQL, skrip lintas situs, injeksi CRLF, dan kesenangan lain dari pentester aplikasi web. Perlu dicatat bahwa untuk pemindaian berkualitas tinggi, Anda perlu memilih profil yang benar.

Antarmuka dasbornya bagus:

Semua kerentanan yang diidentifikasi secara tradisional dibagi menjadi empat kategori: Tinggi, Sedang, Rendah. Nah, dan di mana tanpa kategori Informasi, yang mencakup semua yang menarik, menurut pemindai, data.

Pada tab Pemindaian, kita dapat mengamati kemajuan pemindaian dan informasi diagnostik lainnya.

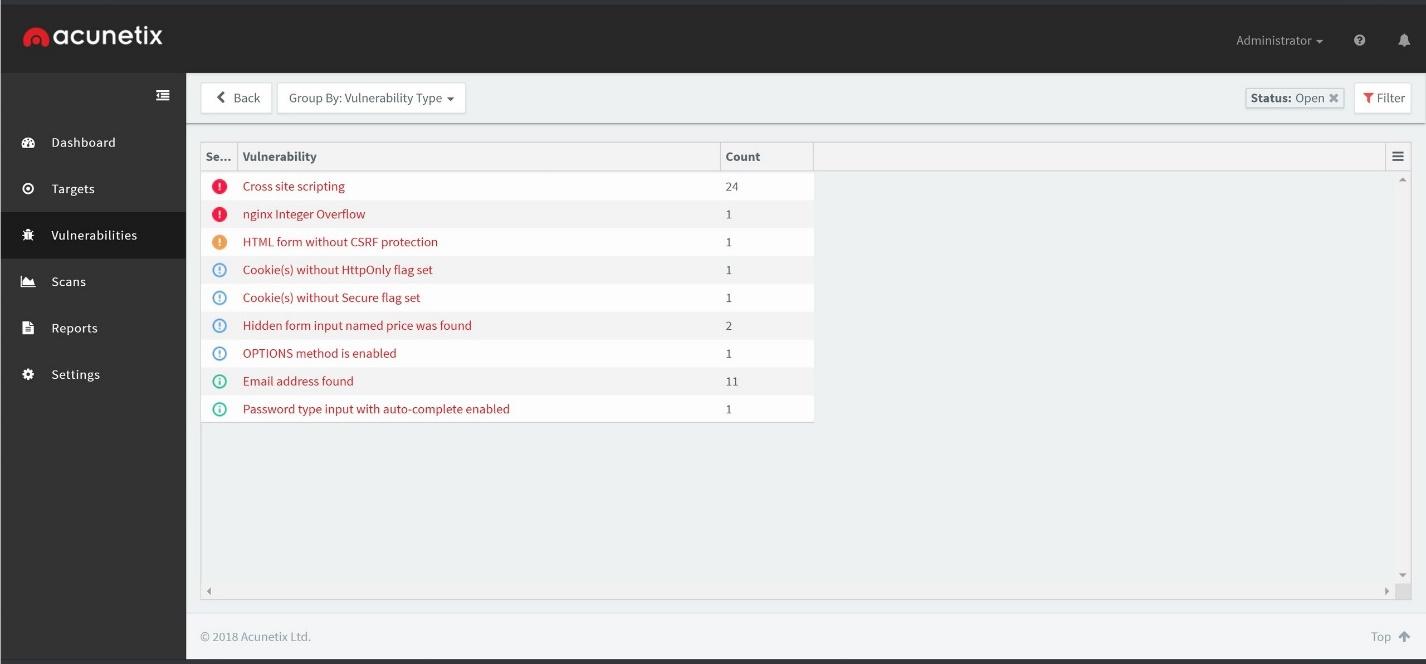

Setelah pemindaian selesai, pada tab Kerentanan, kita bisa berkenalan dengan apa dan dalam jumlah berapa ditemukan. Diferensiasi warna pada tempatnya.

Dalam tes di

php.testsparker.com pemindai menunjukkan hasil yang baik, tetapi dengan

premium.bgabank.com terus terang

mengecewakan kami .

Hasil Acunetix Lengkapphp.testsparker.com:

H: Apache 2.2.14 mod_isapi Dangling Pointer

H: Injeksi SQL Buta

H: Script lintas situs

H: Penulisan situs lintas (diverifikasi)

H: Direktori traversal

H: inklusi file

H: injeksi kode PHP

H: Injeksi template sisi server

H: repositori SVN ditemukan

H: Sumber skrip yang dapat dikontrol pengguna

M: Akses basis data ditemukan

M: Apache 2.x versi lebih tua dari 2.2.9

M: penolakan layanan jarak jauh Apache httpd

M: Apache http hanya pengungkapan cookie

M: Pesan kesalahan aplikasi

M: Cadangkan file

M: Daftar direktori

M: Formulir HTML tanpa perlindungan CSRF

M: File clientaccesspolicy.xml tidak aman

M: Sumber skrip yang dapat dikendalikan pengguna sebagian

M: PHP bergantung pada penguraian string tertentu sebagai angka floating point

M: PHP preg_replace digunakan pada input pengguna

M: Pengungkapan kode sumber

M: Kredensial pengguna dikirim dalam bentuk teks

L: Apache 2.x versi lebih tua dari 2.2.10

L: Nama file Apache mod_negotiation bruteforcing

L: Clickjacking: header X-Frame-Options hilang

L: Halaman login serangan tebak kata sandi

L: Kemungkinan jalur relatif ditimpa

L: Kemungkinan direktori sensitif

L: Kemungkinan file sensitif

L: Metode TRACE diaktifkan

premium.bgabank.com:

L: Clickjacking: header X-Frame-Options hilang

Acunetix memiliki fitur hebat dan

cocok jika Anda mencari solusi yang berdiri sendiri . Antarmuka web sederhana dan jelas, infografis dan laporan terlihat cukup mudah dicerna.

Ketidakcocokan mungkin terjadi selama pemindaian, tetapi, seperti dikatakan Tony Stark: “Ini terjadi pada pria. Tidak sering. Satu dari lima. "Hasil umum

Dan sekarang kesimpulan pada semua scanner yang diuji.- OWASP ZAP yang kami sukai. Direkomendasikan untuk digunakan.

- Kami merekomendasikan penggunaan W9scan sebagai alat bantu untuk menentukan versi dan layanan, serta vektor serangan potensial.

- Wapiti tidak mencapai OWASP ZAP, tetapi kami telah bekerja lebih baik daripada W9scan.

- Arachni hanya harus dimiliki.

- Pemindaian Paros buruk, dan kami tidak merekomendasikannya.

- Tenable.io bagus, ia menemukan banyak kerentanan. Tetapi perlu mempertimbangkan bahwa itu berawan.

- Burp Suite Pro kami merekomendasikan mereka yang menyukai ekosistem Burp Suite tetapi tidak memiliki otomatisasi.

- Acunetix diperuntukkan bagi mereka yang mencari pemindai sebagai aplikasi yang berdiri sendiri.