Privasi pribadi atau keamanan publik

Pada awal Juli, Asosiasi Penyedia Layanan Internet Inggris Raya (ISPA-UK)

menyimpulkan hasil nominasi tahunan "protagonis" dan "protagonis" Internet. Di antara "penjahat utama" adalah organisasi Mozilla.

Ini adalah keputusan yang tidak terduga.

Manifesto dan 10 prinsip yang dijanjikan Mozilla untuk diperjuangkan demi kesehatan Internet dikenal luas: “Internet global yang terbuka adalah sumber daya komunikasi dan kerja sama yang paling kuat yang kita ketahui. Dia mewujudkan harapan terdalam kita untuk kemajuan umat manusia. Ini memberikan peluang baru untuk belajar, memahami dan memecahkan masalah global. "

Mozilla adalah salah satu dari sedikit organisasi yang bertujuan untuk tidak menghasilkan keuntungan, tetapi untuk mengembangkan Internet dan melindungi pengguna. Mengapa dia dianugerahi gelar "penjahat utama"? Ternyata justru untuk ini, yaitu, untuk perlindungan pengguna "berlebihan". Tulang pertengkaran adalah protokol DoH (DNS-over-HTTPS).

Menurut ISPA-UK, Mozilla menerima gelar "penjahat internet" "untuk pendekatan yang mereka usulkan untuk mengimplementasikan DNS-over-HTTPS sedemikian rupa untuk menghindari penyaringan dan kewajiban orang tua Inggris, merusak standar keamanan Internet di Inggris."

Perhatikan ungkapan "merusak standar keselamatan."

DNS-over-HTTPS

Mozilla memang terlibat dalam pengembangan DNS-over-HTTPS, yang kemudian dikeluarkan sebagai standar IETF.

“Kami khawatir tentang perusahaan dan organisasi yang diam-diam mengumpulkan dan menjual data pengguna. Karena itu, kami menambahkan perlindungan pelacakan, ”

tulis Clark atas nama Mozilla tak lama setelah penerapan standar. “Berkat dua inisiatif ini (+ Penyelesai Rekursif Tepercaya), kebocoran data yang telah menjadi bagian dari sistem nama domain sejak awal 35 tahun yang lalu dihilangkan.”

Lin Clark menjelaskan bagaimana sistem DNS yang tidak aman membahayakan pengguna:

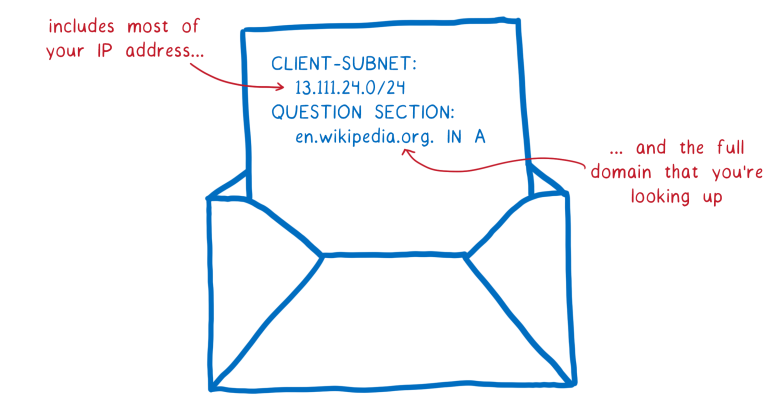

Biasanya, resolver memberi tahu setiap server DNS domain mana yang Anda cari. Permintaan ini terkadang menyertakan alamat IP lengkap Anda. Dan jika bukan alamat lengkap, maka lebih sering permintaan mencakup sebagian besar alamat IP Anda, yang dapat dengan mudah digabungkan dengan informasi lain untuk menetapkan identitas Anda.

Ini berarti bahwa setiap server yang Anda minta bantuan dengan resolusi nama domain melihat situs apa yang Anda cari. Selain itu, siapa pun dalam perjalanan ke server ini juga melihat permintaan Anda. Ada beberapa cara di mana sistem semacam itu membahayakan data pengguna. Dua yang utama adalah pelacakan (tracking) dan spoofing (spoofing).

Berdasarkan informasi lengkap atau sebagian tentang alamat IP, mudah untuk menentukan identitas orang yang meminta akses ke situs tertentu. Ini berarti bahwa server DNS dan pengguna mana pun dalam perjalanan ke server DNS ini (router di jalan) dapat membuat profil pengguna. Mereka dapat membuat daftar semua situs yang Anda lihat .

Dan ini adalah data yang berharga. Banyak orang dan perusahaan bersedia membayar banyak untuk melihat riwayat penelusuran Anda.

Ini menimbulkan pertanyaan: siapa yang “dalam perjalanan ke server DNS ini” dan “dapat membuat profil pengguna”, yang kemudian dapat dijual kepada pihak ketiga?

Ini ISP Anda.

Mungkin Anda tidak perlu menganggap serius argumen bahwa "DNS-over-HTTPS memungkinkan Anda menghindari penyaringan dan kewajiban orang tua Inggris dengan merusak standar keamanan Internet di Inggris," dan ketidakpuasan penyedia Internet dijelaskan lebih sederhana: kehilangan keuntungan.

Ada versi lain: "Faktanya, semuanya sederhana,"

tulis pakar Rusia Mikhail Klimarev, direktur eksekutif Internet Security Society. - Asosiasi Penyedia Inggris telah lama berjuang melawan pemblokiran. Akibatnya, mereka setuju dengan pemerintah bahwa pemblokiran akan dilakukan "oleh DNS". Artinya, tanpa DPI dan "oleh IP". Itu sebabnya Mozilla adalah penjahat. Untuk memblokir oleh DNS akan sia-sia. Lebih tepatnya, semua orang tahu tentang ini sebelumnya, dan Mozilla telah secara terbuka menyatakan bahwa sekarang semua ini tidak berguna. Dan sekarang anggota Asosiasi harus melakukan negosiasi ulang entah bagaimana. Atau ambil pelajaran dari ILV. Itu sebabnya Mozilla adalah "penjahat."

Enkripsi lalu lintas DNS HTTPS telah diterapkan oleh

sejumlah penyedia DNS publik , termasuk Cloudflare (1.1.1.1, 1.0.0.1) dan Google Public DNS (8.8.8.8, 8.8.4.4).

Privasi pribadi atau keamanan publik

Secara umum, kata-kata ISPA-UK menunjukkan bahwa pengenalan enkripsi dan privasi yang kuat mengancam keamanan pengguna, karena negara "pembela" tidak akan dapat melindunginya. Dalam hal ini, DNS-over-HTTPS mencegah penyedia memfilter konten berbahaya. Logika ini kontras dengan privasi dan keamanan.

Privasi pribadi memang dapat dikontraskan dengan keamanan publik. Sekarang ada

diskusi tentang apa yang lebih penting dan ke arah mana menggeser penekanan. Sebagai contoh, pihak berwenang dari beberapa negara cenderung

melarang enkripsi ujung-ke-ujung pada setiap messenger

secara umum . Beberapa pemerintah memperkenalkan penyaringan lalu lintas secara paksa, membatasi akses publik ke daftar situs tertentu, baik di Inggris maupun Rusia.

Para pendukung konsep kebalikan dari privasi pribadi menunjuk pada penyebaran pengawasan, yang dalam jangka panjang mengancam kehidupan orang normal. Ini juga dinyatakan dalam Manifesto Mozilla, di mana prinsip No. 4 berbunyi: "Keamanan dan privasi pengguna Internet adalah fundamental dan tidak dapat dianggap sebagai masalah sekunder."

Menolak enkripsi, seseorang sebenarnya menolak untuk melindungi dirinya sendiri dan aset digitalnya tidak hanya dapat diakses oleh negara, tetapi juga bagi pengganggu. Ini jelas terlihat dalam contoh DNS-over-HTTPS, yang melindungi terhadap serangan MiTM, termasuk spoofing halaman. Jadi enkripsi lalu lintas dan perlindungan dari pengawasan internet bukan masalah pilihan, tetapi masalah bertahan hidup di masyarakat teknologi masa depan, kata pendukung privasi pribadi.

Di sisi otoritas negara adalah sumber daya administratif. Tetapi di sisi lain, mereka ditentang oleh kemajuan teknologi. Diskusi berlanjut.