Menemukan sepotong permukaan bumi yang tidak jatuh ke bidang pandang kamera apa pun menjadi semakin sulit ketika datang ke kota-kota besar lebih atau kurang. Tampaknya sedikit lebih, dan akan datang masa depan yang sangat cerah di mana para penjahat tidak dapat melarikan diri dari keadilan, dan orang-orang akan hidup bahagia dan riang, karena pada tahun 2009, dalam 95% kasus, Scotland Yard menggunakan kamera pengintai sebagai bukti kesalahan para pembunuh. . Sayangnya, utopia ini jauh dari kenyataan. Dan paling tidak karena kamera pengintai memiliki kerentanan. Mari kita bicara tentang kerentanan mana yang paling umum dalam sistem pengawasan video, diskusikan penyebabnya dan pertimbangkan cara untuk membuat pengoperasian perangkat tersebut lebih aman.

Jumlah kamera CCTV berkembang pesat di seluruh dunia.

Di Inggris, ada sekitar 185 juta mata Big Brother . Lebih dari setengah juta dari mereka menyaksikan penduduk London.

Untuk 14 orang ada satu kamera . Di tempat kedua di antara kota-kota Eropa adalah Moskow. Selama 2019, jumlah kamera akan melebihi 174 ribu, dan beberapa di antaranya sudah terhubung ke sistem pengenalan wajah. Pada akhir tahun,

lebih dari 100 ribu aliran video akan dikirim ke pengenalan otomatis.Pada saat yang sama, kamera CCTV tidak hanya optik dan memori. Masing-masing dari mereka sebenarnya berisi komputer mini dengan sistem operasi dan utilitas. Jika kamera terhubung ke Internet, itu berarti bahwa mereka memiliki tumpukan jaringan TCP / IP dengan semua kerentanan yang diketahui dan tidak terlalu. Pengembang yang menggunakan versi OS yang rentan atau yang menentukan SSID dan kata sandi dalam kode tanpa kemungkinan mengubahnya layak menerima hukuman yang paling berat, tetapi sayangnya, ini tidak akan membantu membuat produk perusahaan mereka aman. Situasi ini diperparah dengan kemunculan intelijen di kamera, dan tidak masalah jika itu dimasukkan ke dalam kamera itu sendiri atau bekerja di pusat data di mana data video ditransmisikan. Bagaimanapun, perangkat yang rentan akan menjadi sumber masalah, dan semakin tinggi kecerdasan sistem, semakin beragam masalah ini.

Kamera CCTV menjadi lebih maju secara teknis, yang tidak dapat dikatakan tentang kualitas pengisian perangkat lunak mereka. Berikut adalah beberapa kerentanan yang

direkam dalam kamera berbagai produsen oleh perusahaan riset IPVM pada tahun 2018:

Kerentanan produksi

Ini termasuk semua masalah yang terkait dengan implementasi fungsi kamera IP. Yang utama adalah bahwa biaya perangkat keras kamera jauh lebih sedikit daripada biaya pengembangan firmware. Hasil dari keinginan perusahaan untuk menghemat uang adalah keputusan yang paling aneh, misalnya,

- firmware atau firmware yang tidak dapat diperbarui tanpa pembaruan otomatis,

- kemampuan untuk mengakses antarmuka web kamera dengan berulang kali mencoba memasukkan kata sandi yang salah atau mengklik tombol "Batal",

- buka akses ke semua kamera dari situs web pabrikan,

- non-putuskan akun layanan pabrik dengan atau tanpa kata sandi standar (kerentanan seperti itu digunakan pada tahun 2016 oleh kelompok peretas Lizard Squad untuk membuat botnet DDoS dengan kekuatan serangan hingga 400 GB / s dari kamera pengintai),

- kemungkinan perubahan yang tidak sah pada pengaturan bahkan ketika otorisasi diaktifkan dan akses anonim ditolak,

- kurangnya enkripsi aliran video dan / atau transfer kredensial dalam bentuk yang jelas,

- Menggunakan server web GoAhead yang rentan

- replikasi firmware yang rentan (umum di kalangan produsen perangkat Cina),

- kerentanan perangkat penyimpanan video - misalnya, baru-baru ini informasi diterbitkan tentang penetrasi malware yang menghapus atau mengenkripsi file dan memeras tebusan pada drive jaringan Synology dan Lenovo Iomega .

Gunakan Kerentanan

Bahkan jika produsen kamera memperbaiki semua kesalahan dan mengeluarkan kamera yang ideal dalam hal keamanan, ini tidak akan menyelamatkan situasi, karena kerentanan buatan manusia tidak akan hilang, alasannya adalah orang-orang yang melayani peralatan:

- gunakan kata sandi default jika Anda dapat mengubahnya;

- menonaktifkan enkripsi atau VPN, jika kamera memungkinkannya digunakan (secara adil, katakanlah tidak semua kamera memiliki kinerja yang memadai untuk mode operasi ini, mengubah metode perlindungan ini menjadi deklarasi yang jelas );

- menonaktifkan pembaruan otomatis firmware kamera;

- pelupa atau kelalaian administrator yang tidak memperbarui firmware perangkat yang tidak tahu cara melakukan ini secara otomatis.

Bagaimana cara menemukan kerentanan?

Mudah Banyak pemilik kamera IP percaya bahwa jika mereka tidak mempublikasikan informasi tentang mereka di mana saja, tidak ada yang akan tahu tentang mereka dan tidak akan mencoba untuk memecahkannya. Anehnya, kecerobohan semacam itu adalah kejadian yang cukup umum. Sementara itu, ada banyak alat yang memungkinkan Anda untuk secara otomatis mencari kamera yang tersedia melalui Internet.

Shodan

Ini memiliki bahasa permintaan sendiri dan memungkinkan, antara lain, untuk menemukan kamera di kota atau negara mana pun. Ketika Anda mengklik pada sebuah host, itu akan menampilkan informasi rinci tentang itu.

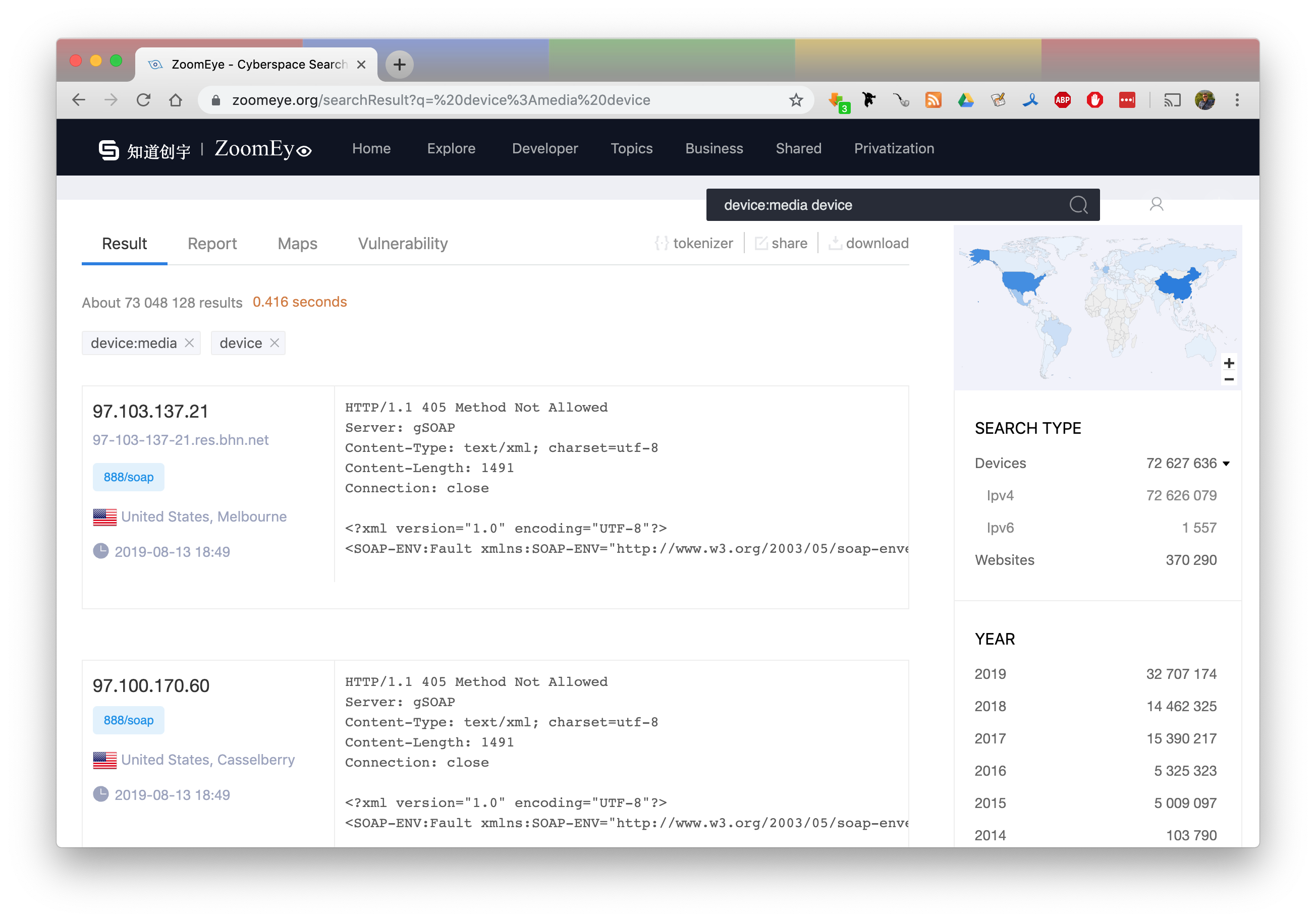

Zoomeye

Cari layanan di IoT. Cari kamera IP - “perangkat: perangkat media”.

Censys

Layanan canggih lain untuk menemukan berbagai perangkat jaringan. Permintaan "metadata.manufacturer:" axis "akan mencantumkan kamera yang terhubung ke internet yang dirilis oleh Axis.

GoogleMesin pencari utama planet ini di ketinggian dan dalam pencarian kamera IP. Dengan menentukan sesuatu seperti "inurl:" viewerframe? Mode = "" atau "inurl:" videostream.cgi "" di bilah pencarian, Anda juga bisa mendapatkan daftar kamera yang tersedia melalui Internet.

Eksploitasi kerentanan

Tentu saja, penjahat cyber tidak mencari bug secara manual. Semua pekerjaan hitam dilakukan oleh skrip yang memilih kamera dari daftar, melanggar mereka akan membawa manfaat finansial. Misalnya, Anda dapat

membuat botnet untuk melakukan serangan DDoS khusus atau pemerasan langsung , seperti yang dilakukan penulis malware Mirai, yang mengambil kendali setengah juta perangkat IoT yang rentan di seluruh dunia.

Membuat BotnetBotnet adalah sekelompok beberapa komputer dan / atau perangkat yang digabungkan di bawah kendali satu atau lebih server perintah. Perangkat lunak khusus diinstal pada perangkat, yang, atas perintah dari pusat, melakukan berbagai tugas. Ini bisa berupa spamming, proxy traffic, DDoS, dan bahkan penambangan cryptocurrency.

PemerasanPerebutan kendali atas kamera dan perekam video memungkinkan untuk mengamati kehidupan pribadi orang-orang, di antaranya mungkin ada negarawan dan kepribadian terkenal. Menerbitkan video dengan partisipasi mereka dapat menyebabkan skandal dan merusak reputasi pemilik, yang berarti bahwa ancaman pengungkapan adalah motif serius untuk menuntut tebusan.

Penyembunyian KejahatanFilm sering menunjukkan bagaimana penjahat mengganti aliran video pada kamera untuk merampok bank atau menyusup ke pangkalan rahasia. Tampaknya dengan transisi ke teknologi digital, penggantian gambar seharusnya menjadi tidak mungkin, tetapi tidak demikian halnya. Untuk mengganti rekaman pada kamera IP, cukup

- dapatkan tautan RTSP untuk kamera yang alirannya ingin Anda ganti,

- menggunakan tautan ini, merekam aliran ke file video,

- memutar video yang direkam dalam mode streaming,

- melindungi terhadap pertukaran aliran sekunder.

Tentunya, memiliki file video yang direkam, Anda dapat melakukan banyak hal menarik dengannya, misalnya, menghapus fragmen "ekstra" atau menambahkan yang baru.

Secara terpisah, ada baiknya menyebutkan kamera pintar modern dengan kemampuan mengenali wajah. Sistem seperti itu berhasil dioperasikan di Cina, Rusia dan negara-negara lain.

Pada tahun 2017, seorang jurnalis BBC menemukan bahwa untuk

menangkap seorang penjahat menggunakan sistem pengenalan wajah Tiongkok, hanya tujuh menit sudah cukup .

Tergantung pada implementasinya, gambar dapat dibandingkan dengan database referensi pada server khusus atau langsung pada kamera. Kedua metode memiliki kelebihan dan kekurangan:

- kamera dengan pengenalan bawaan memiliki basis perangkat keras yang lebih kuat dan karenanya jauh lebih mahal daripada kamera biasa, tetapi pada saat yang sama mereka mentransmisikan bukan aliran video ke server, tetapi hanya metadata dengan hasil pengenalan;

- Pengenalan pada server memerlukan transmisi seluruh aliran video, yang berarti membutuhkan saluran komunikasi yang lebih luas dan membatasi jumlah kamera yang dapat dihubungkan, tetapi setiap kamera beberapa kali lebih murah.

Dari sudut pandang eksploitasi kriminal, kedua opsi tersebut setara, karena peretas dapat:

- mencegat aliran dan mengganti data video,

- mencegat aliran dan mengganti metadata,

- meretas server pengenalan dan memalsukan gambar dalam database referensi,

- retas kamera dan modifikasi perangkat lunaknya, atau ubah pengaturan.

Dengan demikian, bahkan pengakuan intelektual tidak mengecualikan kemungkinan mencapai sistem positif palsu, atau, sebaliknya, membuat penjahat tetap tidak terlihat.

Cara melindungi diri sendiri

Perbarui firmwareFirmware usang kemungkinan besar mengandung kerentanan yang dapat diambil peretas untuk mengendalikan kamera atau menyusup ke penyimpanan video.

Aktifkan EnkripsiEnkripsi lalu lintas antara kamera dan server melindungi terhadap serangan MiTM dan intersepsi kredensial

Hidupkan OSDJika kamera Anda tidak dapat menangani enkripsi, nyalakan tanggal dan cap waktu pada video. Maka mengubah gambar akan menjadi lebih sulit.

Filter IPBatasi rentang alamat dari mana Anda dapat terhubung ke sistem pengawasan video Anda. Daftar putih dan ACL akan membatasi kebebasan bertindak bagi penyerang.

Ubah kata sandi standarBiarkan ini menjadi langkah pertama saat memasang kamera baru atau memasang sistem.

Aktifkan otorisasi wajibBahkan jika pada tahap setup tampaknya kurangnya otorisasi akan menyederhanakan pekerjaan, nyalakan segera.

Jangan letakkan kamera di InternetPikirkan apakah Anda benar-benar membutuhkan akses ke kamera pengintai melalui Internet. Jika tidak, biarkan mereka bekerja di dalam jaringan lokal.