Hari ini kita akan melihat 3 konsep: protokol CDP milik Cisco, log sistem Syslog, dan protokol waktu jaringan NTP. Kami juga akan terus membahas topik masalah dan melihat beberapa alat untuk mendiagnosisnya, kemudian melihat Syslog dan NTP dan pada akhir pelajaran membahas CDP dan LLDP.

Dalam pelajaran sebelumnya, kami melihat metodologi pemecahan masalah, dan sekarang saya akan berbicara tentang beberapa alat yang dibangun ke dalam sistem operasi dan perangkat Cisco yang akan membantu Anda memecahkan masalah jaringan.

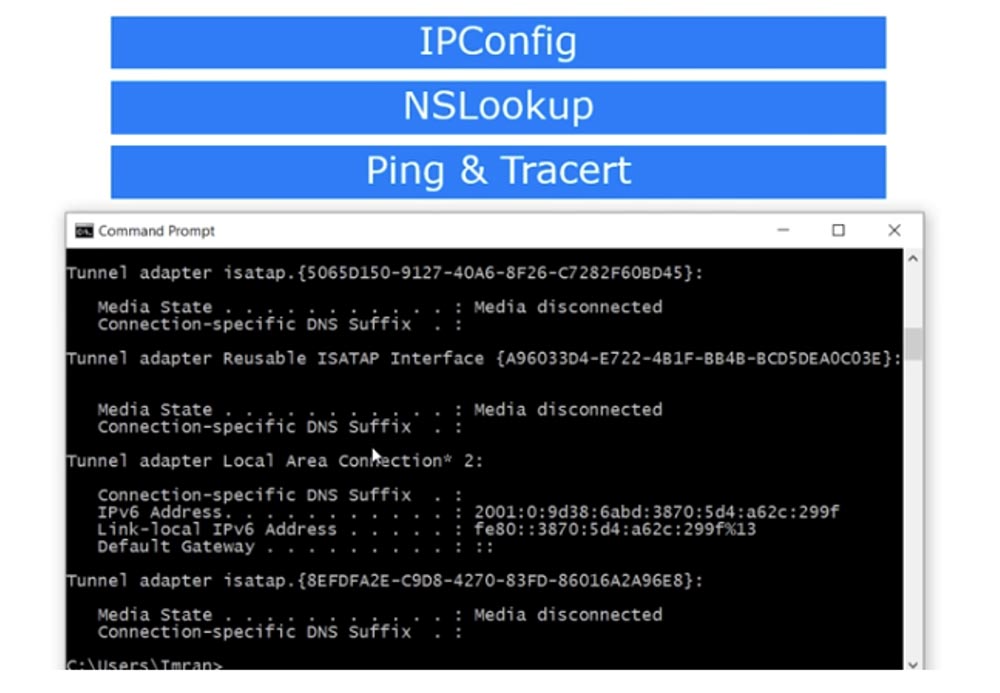

Alat pertama adalah perintah ipconfig, dan karena kebanyakan orang menggunakan Windows 10, kita akan melihat perintah ini menggunakan OS ini sebagai contoh. Jika Anda pergi ke terminal baris perintah komputer Anda dan memasukkan perintah ipconfig, Anda dapat melihat parameter konfigurasi dari semua antarmuka jaringan yang tersedia di komputer Anda.

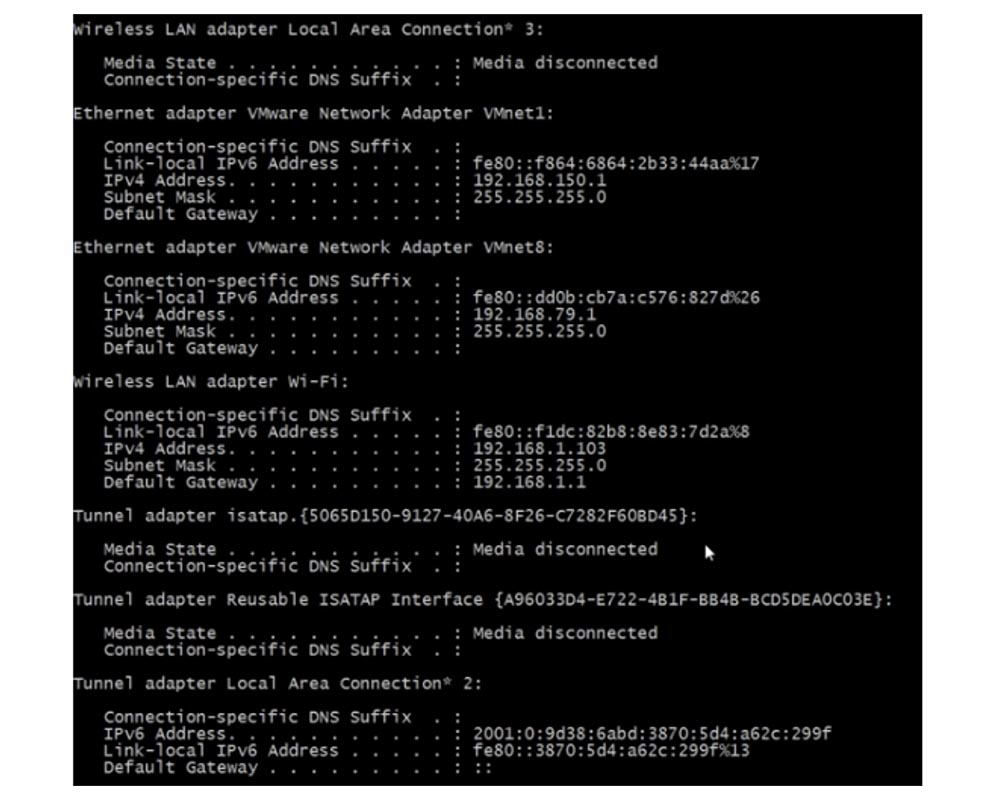

Anda akan melihat antarmuka virtual peranti lunak Ethernet Adapter VPN dan beberapa antarmuka peranti lunak lainnya, yang jumlahnya tergantung pada driver yang tersedia di sistem. Di sini diperlihatkan adaptor LAN nirkabel Wi-Fi saya, yang saya gunakan sekarang terhubung ke Internet, data pada WMware Network WMnet1 virtual adapter terletak sedikit lebih tinggi. Adaptor terowongan ditunjukkan di bawah ini, yaitu semua adaptor yang dipasang oleh perangkat lunak VPN ditampilkan di sini.

Topik kursus CCNA mengharuskan Anda untuk tahu tentang dua adapter: adaptor Wi-Fi nirkabel dan adaptor Ethernet.

Untuk jaringan kantor, adaptor nirkabel lebih penting, dan jika ada pengguna yang menghubungi Anda dengan masalah, Anda harus terlebih dahulu menggunakan perintah ipconfig dan melihat alamat IP perangkat. Anda harus memeriksa apakah alamat ini berada dalam kisaran alamat DHCP. Mungkin pengguna mematikan dinamika dan menyalakan IP statis, yang bukan bagian dari DHCP, atau perangkat dikonfigurasi untuk secara otomatis mendapatkan alamat IP dan karena alasan tertentu tidak dapat menghubungi server DHCP.

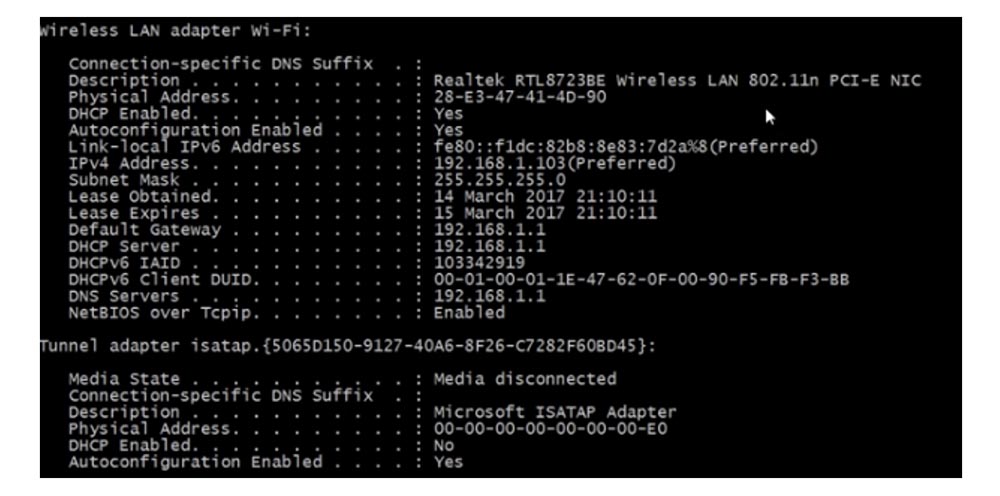

Jika Anda membutuhkan informasi lebih lengkap, gunakan perintah ipconfig / all. Anda akan menerima data yang sama, tetapi dalam bentuk yang lebih terperinci, dengan deskripsi merek adaptor, parameter DHCP, Tautan alamat lokal, alamat IP, masa berlaku sewa server, alamat gateway default, dan sebagainya.

Jika, sebagai akibat dari memeriksa informasi ini, ternyata semuanya baik-baik saja dengan alamat IP dan pengaturan antarmuka bukan penyebab masalah, Anda harus menggunakan alat diagnostik lain, seperti NSLookup. Ini adalah utilitas yang memungkinkan Anda untuk mengakses sistem DNS melalui baris perintah. Jika ini tidak menyelesaikan masalah, gunakan ping. Saya menggunakan perintah ping 8.8.8.8, yaitu, saya ping DNS publik Google. Jika ping lewat, maka semuanya sudah sesuai dengan koneksi dan alasannya harus dicari di tempat lain.

Jika ping tidak lulus, Anda perlu menggunakan alat yang disebut Jejak Rute, atau tracert. Ini adalah perintah Windows untuk melacak rute ke host yang diberikan. Jika Anda mengetik tracert 8.8.8.8 pada baris perintah, Anda akan mendapatkan ping dengan nilai TTL = 1 dengan jejak rute hingga 30 node. Seperti yang Anda lihat, simpul pertama adalah router saya, sistem menunjukkan firmware DD-WRT dan alamat IP 192.168.1.1, yang kedua adalah server penyedia saya dengan alamat IP 192.168.100.1, yang saya gunakan untuk mengakses Internet, lalu ping pada node lain dan mencapai server Google. Dalam kasus kami, ternyata 14 harapan, tetapi jika, misalnya, masalah muncul di sisi penyedia saya, maka penelusuran akan berhenti setelah simpul ke-3 yang menjadi ciri server ISP.

Jadi, Trace Route adalah alat yang sangat baik untuk mengidentifikasi masalah di sepanjang rute lalu lintas.

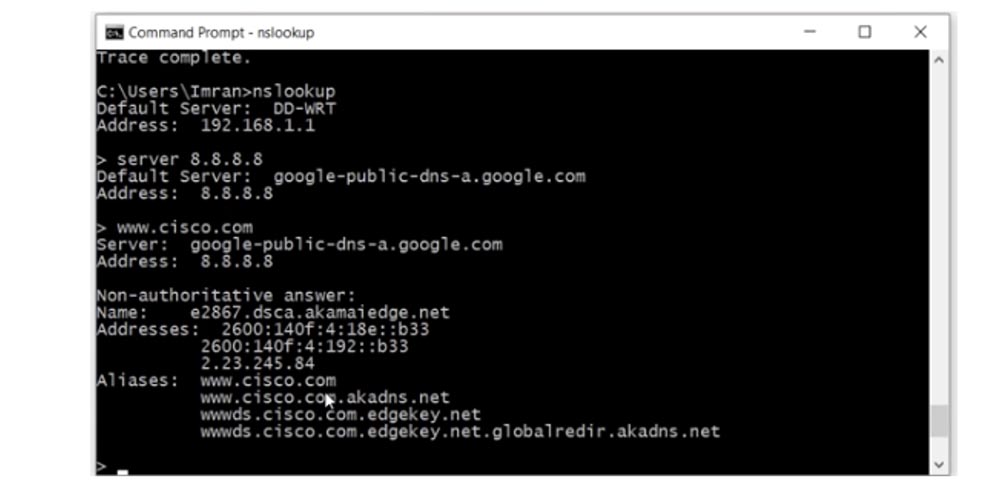

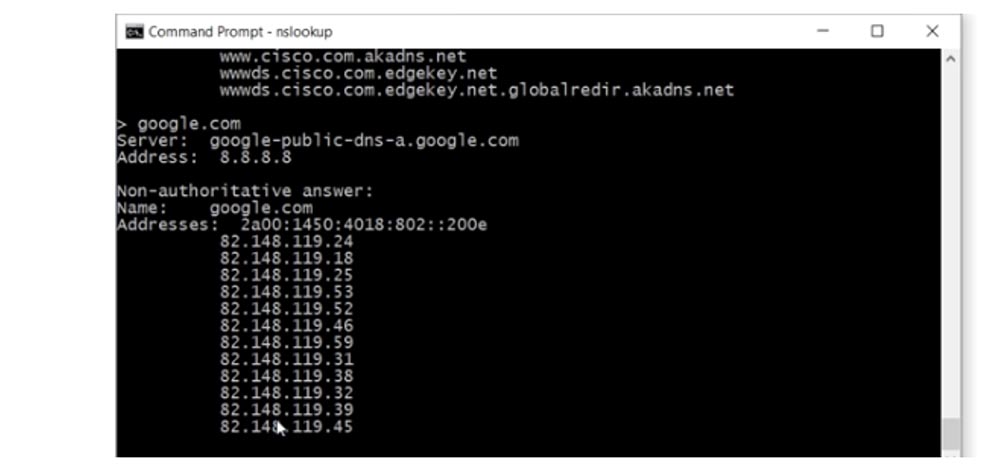

Mari kita lihat lebih dekat apa itu NSLookup. Ini adalah perintah yang berbicara tentang server DNS Anda. Jika Anda mengetik nslookup, saya mendapatkan dua baris: server default adalah DD-WRT, yaitu router saya, dan alamatnya adalah 192.168.1.1. Jika saya menentukan server DNS tertentu dengan perintah server 8.8.8.8, sistem akan memberi saya deskripsi dan alamat IP. Dengan cara ini Anda dapat memeriksa server DNS yang diberikan. Dengan cara yang sama, saya bisa mendapatkan data tentang domain tertentu dengan mengetik, misalnya,

www.cisco.com .

Seperti yang Anda lihat, Cisco menggunakan dua versi alamat IP, dan jika saya mengetik google.com, kita akan melihat banyak alamat IP yang digunakan oleh server ini. Ini adalah layanan besar, yang diakses oleh begitu banyak orang sehingga satu alamat IP mungkin tidak cukup.

Ada lelucon bahwa ketika orang ingin tahu apakah Internet berfungsi, mereka cukup mengetik google.com. Selain pengguna PC, pemilik ponsel cerdas yang menjalankan Android terus-menerus mengakses layanan ini, sehingga ada lalu lintas yang sangat besar melewati server perusahaan ini.

Dengan demikian, perintah nslookup memungkinkan Anda untuk mengetahui alamat IP dari nama domain tertentu. Semua alat yang disebutkan di atas tidak memperbaiki masalah, tetapi melayani untuk mendiagnosis mereka. Semakin banyak Anda berlatih di industri TI, semakin efektif Anda akan dapat menggunakan alat-alat ini, karena hanya latihan dan pengalaman yang dapat mengajarkan Anda untuk dengan cepat mendiagnosis dan memperbaiki masalah jaringan. Berlatih akan memberi Anda kesempatan untuk memahami apa masalahnya, sekilas pada pengaturan jaringan konsol komputer. Oleh karena itu, setelah kami menyelesaikan studi tentang topik ICND1, saya akan memposting pekerjaan laboratorium praktis di situs sehingga Anda dapat menerapkan pengetahuan teori.

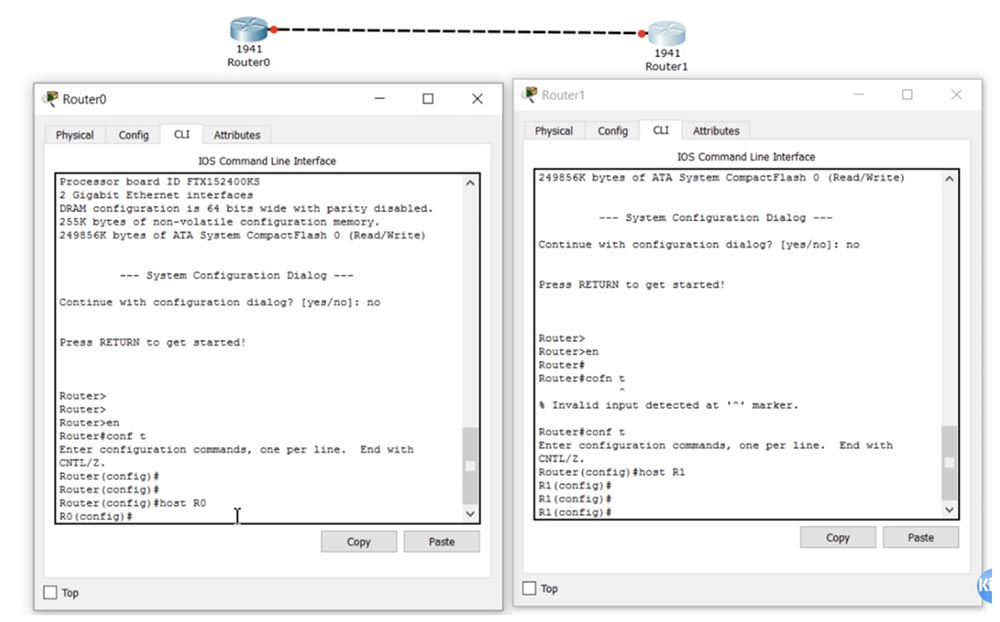

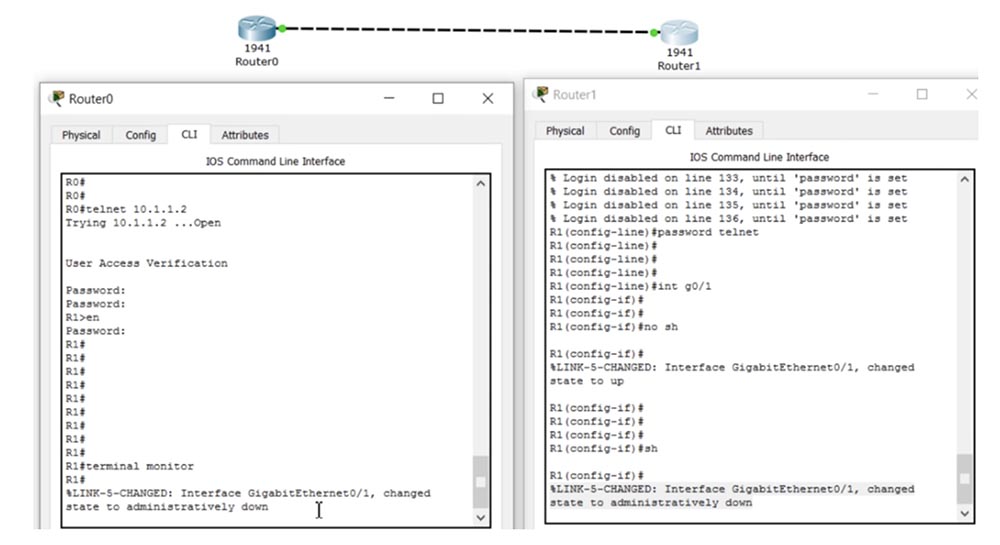

Sebelum saya berbicara tentang syslog, saya ingin berbicara tentang perintah Terminal Monitor dari sistem operasi Cisco IOS. Saya akan masuk ke program Packet Tracer (jika Anda belum menginstalnya, Anda dapat mendaftar dengan Network Academy dan mengunduh program ini), ambil dua router dan hubungkan dengan kabel.

Kemudian saya akan masuk ke mode konfigurasi global dan secara bergiliran mengatur router ini, memberi mereka nama R0 dan R1.

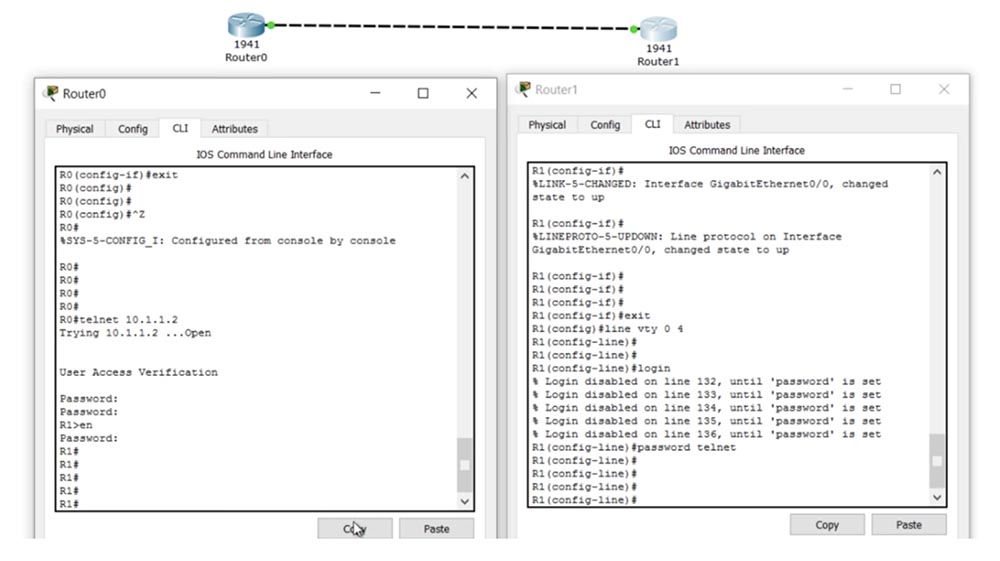

Selanjutnya, dalam pengaturan R1, saya akan memasukkan perintah mengaktifkan kata sandi untuk mengatur kata sandi dan mengkonfigurasi antarmuka g0 / 0 menggunakan ip add 10.1.1.2 255.255.255.0 dan tidak ada perintah tutup. Dengan cara yang sama, saya akan mengkonfigurasi router R0 dengan menetapkannya alamat IP 10.1.1.1. Kemudian saya mengaktifkan protokol Telnet dengan perintah line vty 0 4 dan mengatur kata sandi untuk memasukkan Telnet dengan perintah login dan kata sandi telnet. Selanjutnya, saya akan pergi ke pengaturan R0 dan menggunakan perintah telnet 10.1.1.2 untuk membuat koneksi dengan router R1. Setelah itu, sistem akan meminta kata sandi untuk membuat koneksi, dan saya akan memasukkan kata telnet, yang saya tetapkan sebagai kata sandi untuk R1. Seperti yang Anda lihat, setelah itu, pada baris perintah, nama router R0 berubah menjadi R1 - ini berarti saya pergi melalui router R0 ke pengaturan router R1.

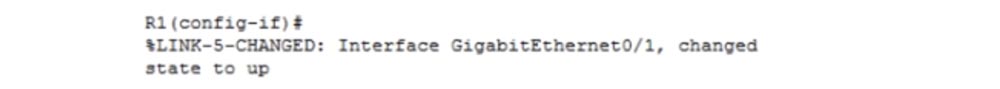

Sekarang mari kita beralih ke antarmuka g0 / 1 dan saya akan menunjukkan kepada Anda beberapa hal. Pertama, saya menggunakan perintah no shut untuk itu. Anda melihat bahwa pesan log muncul di jendela CLI dari router kedua, bahwa keadaan antarmuka g0 / 1 telah berubah ke atas.

Karena saya memasuki pengaturan R1 dari router R0, ternyata saya telah menghubungkan laptop biasa ke router kedua dengan kabel dan mengendalikannya dari jarak jauh. Namun, pesan log ini hanya muncul di jendela R1, karena saya terhubung ke router kedua hanya melalui saluran Telnet dan itu tidak diduplikasi di jendela CLI pada router pertama. Faktanya adalah bahwa jika Anda memasuki pengaturan perangkat dari jarak jauh, misalnya, di gedung lain, maka secara default pesan log perangkat ini tidak akan ditampilkan di layar Anda.

Agar pesan log ini ditampilkan pada layar perangkat Anda, Anda harus menggunakan perintah monitor terminal. Bahkan, itu berarti bahwa jika ada pesan log peristiwa muncul di layar perangkat lain, mereka harus dikirim dalam bentuk paket melalui protokol Telnet ke alamat IP perangkat Anda. Secara default, pesan log tidak dikirim ke alamat IP, tetapi setelah memasukkan perintah monitor terminal, ini akan mulai terjadi. Jika saya sekarang memasukkan perintah shutdown di jendela pengaturan pada router R1, pesan log tentang mengubah keadaan antarmuka akan muncul secara bersamaan di kedua layar.

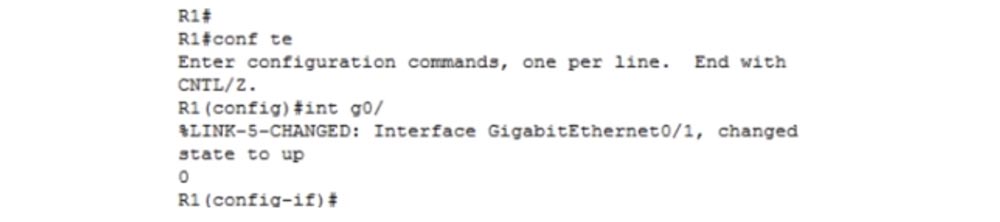

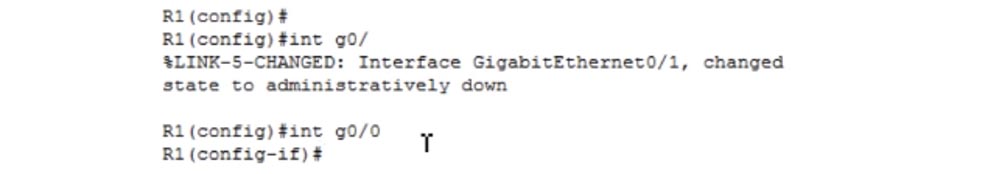

Sekarang saya akan masuk ke mode pengaturan global R1 di jendela pertama dan mulai mengetikkan beberapa perintah, misalnya, int g0 / 0. Misalkan saya berhasil mencetak hanya int g0 /, dan pada saat itu beberapa jenis pesan log muncul. Tim saya akan hancur berkeping-keping oleh pesan ini, jadi 0 akan ada di baris berikutnya, dan perangkat mungkin tidak memahaminya. Ini sangat tidak nyaman jika saya mengetikkan perintah panjang, atau jika pesan log terdiri dari banyak baris, karena saya tidak akan tahu di mana harus berhenti mengetik sehingga tim saya tidak terkoyak, atau saya bisa lupa di mana saya tinggalkan.

Untuk mencegah hal ini, sinkronisasi log digunakan. Saya mengetik perintah baris vty 0 4 di jendela kanan untuk masuk ke pengaturan Telnet, setelah itu tajuk baris perintah berubah dari R1 (config-if) ke R1 (config-line). Lalu saya memasukkan perintah logging sinkron dan kembali ke jendela kiri.

Sekarang saya ulangi situasi yang sama - ketik int g0 / dan jeda, di mana pesan log muncul lagi. Ini juga muncul di kedua layar, tetapi sekarang teksnya tidak melanggar perintah saya, dan di bawahnya hanya mengulangi apa yang saya mulai ketik. Sekarang saya dapat dengan tenang melanjutkan mengetik tim yang saya mulai, tanpa takut itu akan terpecah-pecah oleh log yang muncul. Bagi saya, sebagai pengguna, ini sangat nyaman, karena Anda tidak perlu memikirkan cara mengetik perintah lebih cepat, sampai tiba-tiba pesan log peristiwa muncul. Ini adalah apa yang dilakukan oleh perintah logging sinkron, atau “sinkronisasi log,”.

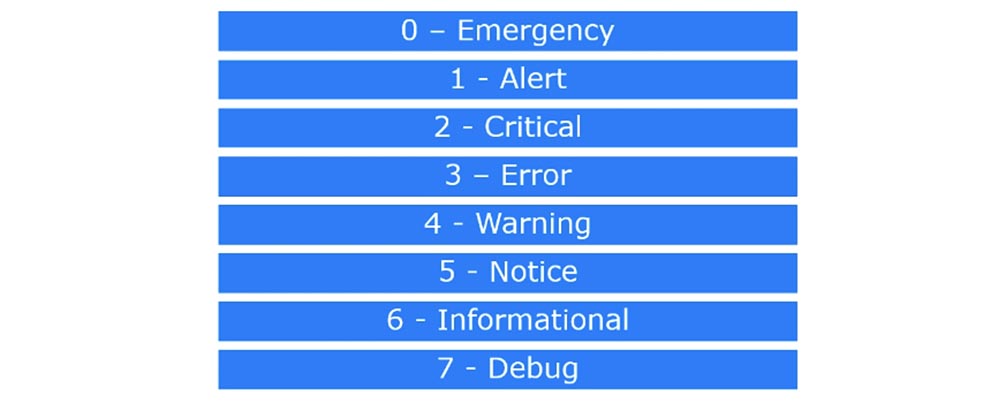

Setiap pesan log memiliki tingkat prioritas tertentu, dalam contoh kami adalah tingkat 5. Semakin rendah nilai tingkat pencatatan, semakin penting pesan tersebut. Ada 8 level prioritas log Cisco secara total.

0 - darurat, sistem tidak beroperasi penuh,

1 - situasi yang mengkhawatirkan, intervensi mendesak diperlukan,

2 - peristiwa kritis, sistem mungkin gagal,

3 - pesan kesalahan,

4 - semua jenis peringatan

5 - berbagai notifikasi penting,

6 - pesan informasi,

7 - pesan debug.

Tiga tingkat pertama melaporkan kondisi sistem yang berbahaya, tingkat 3 menunjukkan masalah dalam sistem, tingkat keempat memperingatkan bahwa keadaan sistem mungkin menjadi tidak stabil, tetapi masih berfungsi. Level 5 memberi tahu tentang berbagai peristiwa, misalnya, tentang perubahan status tautan, seperti pada contoh kami. Jika Anda menggunakan mode debug, layar akan menampilkan pesan debug tingkat 7. Jika Anda adalah orang yang sibuk dan tidak ingin membaca semua log, Anda dapat memilih tingkat bahaya pesan mana yang akan ditampilkan di layar.

Misalnya, saya hanya ingin melihat pesan log hingga tingkat bahaya ketiga. Dalam hal ini, sistem hanya akan menampilkan pesan level 0, 1, 2, dan 3, mengabaikan pesan level 4-7. Secara default, level 7 diatur, sehingga Anda akan melihat log dari semua level, dari nol hingga ketujuh.

Kami memeriksa apa monitor Terminal, dan sekarang mari kita beralih ke Syslog. Jika pesan log penting muncul di layar Anda, Anda mungkin ingin menyimpannya entah bagaimana di server Syslog, karena biasanya pesan-pesan ini disimpan hanya dalam memori router dan Anda tidak akan dapat menganalisisnya setelah beberapa waktu.

Mari kita kembali ke Packet Tracer dan menambahkan server ke sirkuit yang terhubung langsung ke router pertama. Dalam praktiknya, sakelar harus ditempatkan di antara keduanya, tetapi kami menggunakan skema ini untuk tujuan pelatihan, sehingga kami dapat melakukannya tanpa sakelar. Saya masuk ke pengaturan jaringan server dan menetapkannya alamat IP statis 10.1.2.10, subnet mask 255.255.255.0 dan alamat gateway default 10.1.2.1. Alamat ini belum ada, tetapi saya akan mengkonfigurasinya ketika saya melanjutkan untuk mengkonfigurasi antarmuka router R0.

Selanjutnya, saya akan pergi ke pengaturan R0, gunakan perintah g0 / 1 dan berikan alamat 10.1.2.1 dengan subnet mask 255.255.255.0. Dengan demikian, server dan router akan berada di jaringan yang sama. Maka saya harus masuk ke pengaturan router R1 kedua dan mengkonfigurasi koneksi dengan router pertama. Anda dapat mengkonfigurasi RIP atau rute statis, dalam hal ini saya memilih yang terakhir.

Untuk melakukan ini, saya memasukkan perintah ip route 0.0.0.0 0.0.0.0 10.1.1.1, yaitu, saya menunjukkan bahwa semua lalu lintas dikirim ke alamat 10.1.1.1. Kemudian saya masukkan do show ip route dan saya melihat bahwa gateway dari antrian terakhir Gateway of last resort memiliki alamat 10.1.1.1 untuk jaringan 0.0.0.0.

Sekarang saya akan memeriksa apakah mungkin untuk melakukan ping perangkat pada 10.1.2.10. Jika Anda ingat, ping adalah alat diagnostik, dan seperti yang Anda lihat, ping berhasil. Selanjutnya, saya mengaktifkan mode debug dengan perintah debug ip icmp, ini berarti bahwa setiap kali ping router, pesan yang sesuai akan muncul di jendela konsol.

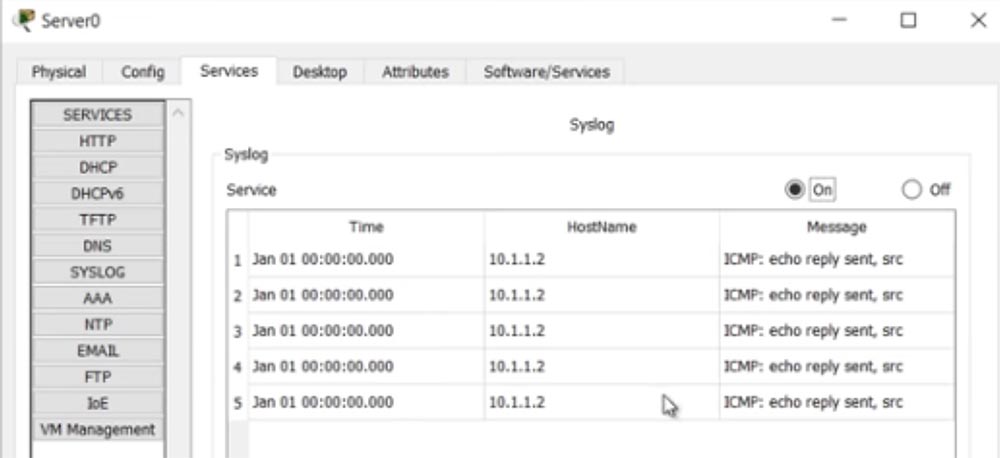

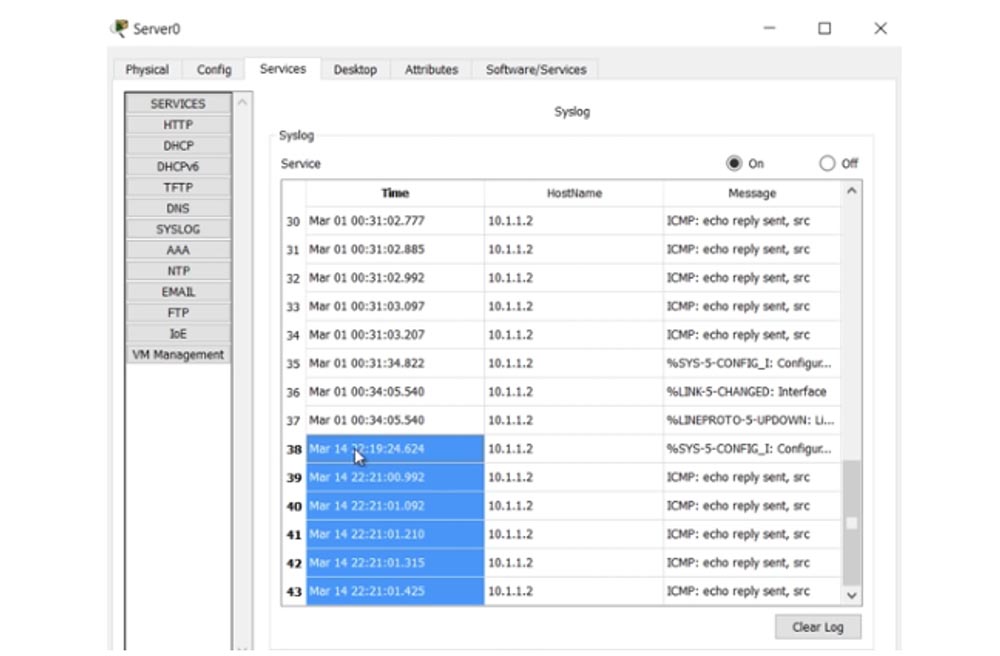

Jika saya melakukan ping R1 dari router kiri R0 menggunakan perintah ping 10.1.1.2, pesan log akan muncul di jendela CLI dari router kanan, secara default, level prioritas 7. Saya ingin semua pesan log yang muncul selama proses konfigurasi dikirim ke server Syslog. Untuk melakukan ini, saya pergi ke tab Layanan dari panel pengaturan server dan melihat bahwa parameter Syslog diaktifkan secara default. Nah, sekarang saya harus mengatakan kepada R1: "setiap kali pesan log muncul, kirimkan ke server Syslog di 10.1.2.10!". Untuk melakukan ini, saya memasukkan perintah logging 10.1.2.10. Sekarang semua pesan log akan dikirim ke server. Mari kita lihat bagaimana ini terjadi.

Saya masuk ke pengaturan R0 dan lagi saya ping router R1. Di jendela CLI server kanan, pesan debug muncul, yang harus diteruskan ke server Syslog. Saya pergi ke tab Syslog server dan melihat bahwa semua pesan ini muncul di sana.

Dengan demikian, jika ada peristiwa yang terjadi selama akhir pekan, lalu mulai bekerja pada hari Senin, Anda akan dapat melihat semua pesan log di mana peristiwa ini direkam. Jika Anda memiliki masalah, maka Anda dapat menganalisis apa yang terjadi dan menerapkan langkah-langkah untuk menghilangkannya.

Namun, jika Anda melihat lebih dekat pada pesan Syslog, Anda akan melihat kesalahan: mereka semua memiliki cap waktu pada 1 Januari dari nol jam. Ini berarti bahwa saya tidak dapat mengetahui kapan peristiwa yang direkam benar-benar terjadi. Ini terjadi karena jam sistem router R1 menunjukkan waktu yang salah. Jika saya memasukkan perintah show clock di pengaturan router ini, saya akan melihat pesan 0: 26: 9.539 UTC Senin 1 Maret 1993. Ini berarti 26 menit 9 detik telah berlalu sejak router dihidupkan, dan jam default mulai dihitung mulai 1 Maret 1993 tahun.

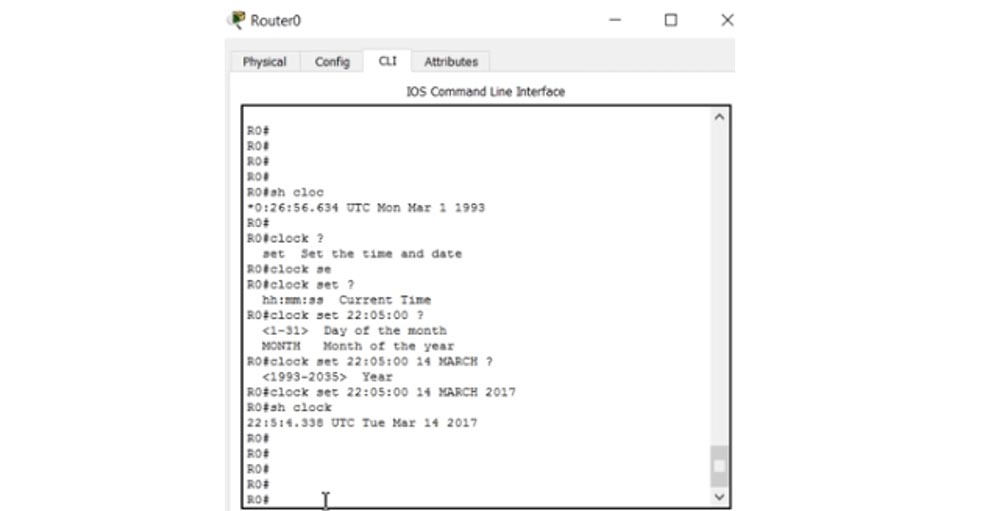

Saya dapat secara manual mengatur waktu yang benar dan mulai melakukannya dengan router R0. Saya memasukkan perintah set jam dan kemudian mengatur waktu yang benar dalam format jj: mm: dd. Setelah saya memasukkan 22:05:00, sistem memberikan prompt untuk memasukkan hari bulan dari 1 hingga 31 dan nama bulan. Saya mencetak 14 MARET dan sekarang harus memasukkan tahun dalam kisaran dari 1993 hingga 2035. Sebagai hasilnya, saya mengetikkan baris 22:05:00 pada 14 MARET 2017, setelah itu saya menekan Enter. Jika sekarang Anda mengetik show show, sistem akan menampilkan waktu yang tepat.

Anda mungkin bertanya mengapa saya mengatur waktu pada router R0, dan bukan pada R1. Ini karena saya ingin menunjukkan kepada Anda pengaturan waktu otomatis dari router kedua. Selanjutnya, saya masukkan debug ip icmp dan logging 10.1.2.10 perintah dalam pengaturan R0 sehingga log dikirim ke server Syslog.

Kemudian saya menonaktifkan debugging dari router R1 dengan perintah un all dan ping perangkat 10.1.1.1. Ping berhasil, dan jika sekarang Anda melihat log server, Anda dapat melihat bahwa pesan baru telah ditambahkan di sini, tetapi untuk beberapa alasan lagi dengan waktu yang salah dan tanggal nol. Ini aneh, karena waktu yang tepat juga ditampilkan di pengaturan router R1. Saya lagi ping router R0 dari router R1, pesan log muncul di layar dan di server log, tetapi lagi dengan tanggal yang salah. Mungkin informasinya belum diperbarui, dan saya akan mencoba mencari tahu mengapa.

Saya pergi ke pengaturan router R0 dan mematikan pesan debug dengan perintah un all, setelah itu saya pergi ke pengaturan router R1 dan masukkan perintah cap waktu layanan, yang menempatkan cap waktu pada pesan debug atau pesan log. Dalam kasus kami, saya menggunakan cap waktu layanan log datetime ms.

Lalu saya kembali ke pengaturan R0 dan ping R1. Sekarang Anda melihat bahwa pesan muncul di server dengan tanggal dan waktu: 1 Maret 00:31:02 dengan milidetik. Tapi ini tanggal yang salah, karena saya menetapkan bukan 1 Maret, tetapi 14 Maret! Saya minta maaf karena membuat kesalahan dalam tutorial video ini, sekarang saya akan memperbaikinya.

Saya akan mencoba mengatur waktu yang benar dengan cara yang berbeda. Faktanya adalah bahwa sampai saya mengaktifkan layanan cap waktu, pesan tiba dengan waktu dan tanggal default. Kemudian saya menyalakan layanan stempel waktu, tetapi setelah itu saya tidak mengonfigurasi waktu dan tanggal yang benar, itulah sebabnya stempel waktu dalam pesan log ternyata salah.

Masalah dengan pengaturan waktu secara manual adalah bahwa jika Anda memiliki ratusan perangkat, Anda perlu masuk ke pengaturan masing-masing perangkat dan mengatur waktu dan tanggal. Untuk menghindari ini, ada mekanisme NTP otomatis, atau protokol waktu jaringan, yang menyinkronkan waktu komputer dengan waktu perangkat jaringan. Anda dapat memilih satu perangkat jaringan sebagai master NTP dan mengatur waktu yang diinginkan. Mempelajari protokol ini berada di luar cakupan kursus CCNA, dan saya tidak yakin bahwa perintah master ntp didukung oleh Packet Tracer. Tetapi saya masih mencoba untuk mengatur waktu yang benar, di mana saya akan menambahkan server lain ke jaringan kami dan menetapkannya sebagai server NTP.

Untuk melakukan ini, saya akan masuk ke pengaturannya dan memeriksa tab NTP. Seperti yang Anda lihat, tanggal dan waktu yang tepat ditetapkan di sini dan fungsi NTP diaktifkan.

Server1 IP- 10.1.3.10, 255.255.255.0 10.1.3.1. , , R1 g0/1 , ip add 10.1.3.1 255.255.255.0 no shut.

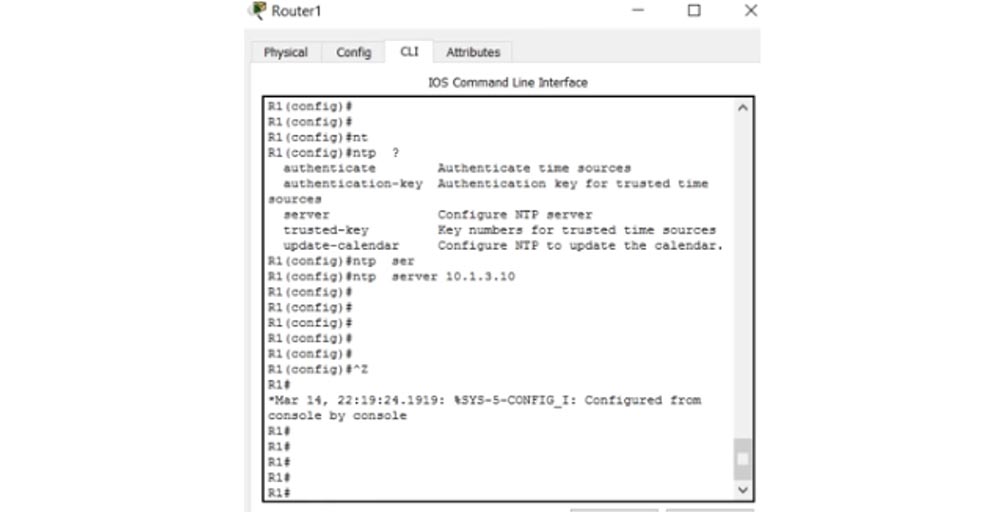

ntp server 10.1.3.10, R1 NTP –. , - 5 .

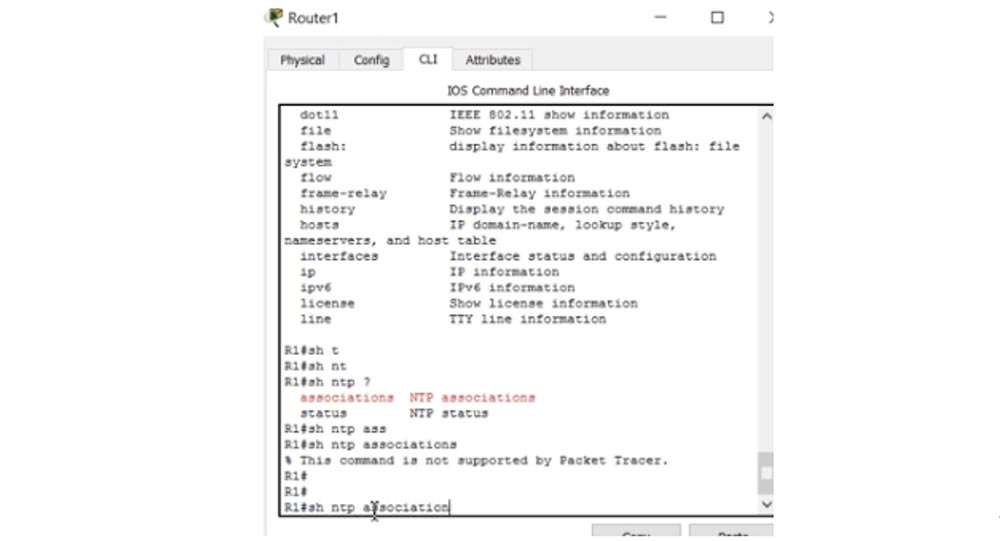

show clock, , . ntp association, , Packet Tracer, ntp.

ntp status , . , Stratum 2 – , NTP-, R2 , 1. , R1, stratum 3 (NTP- + R1 + ), R1 NTP- 2. , .

R0 R1 10.1.1.2, , Server0 , .

, NTP Syslog. – CDP, Cisco Discovery Protocol. .

, , , , . Cisco, , , IP-. , LLDP, Link Layer Discovery Protocol, , CDP, .

CDP Cisco . LLDP, Cisco . , LLDP, Cisco, CDP.

, , Packet Tracer. , , CDP , Server0 R0. , , .

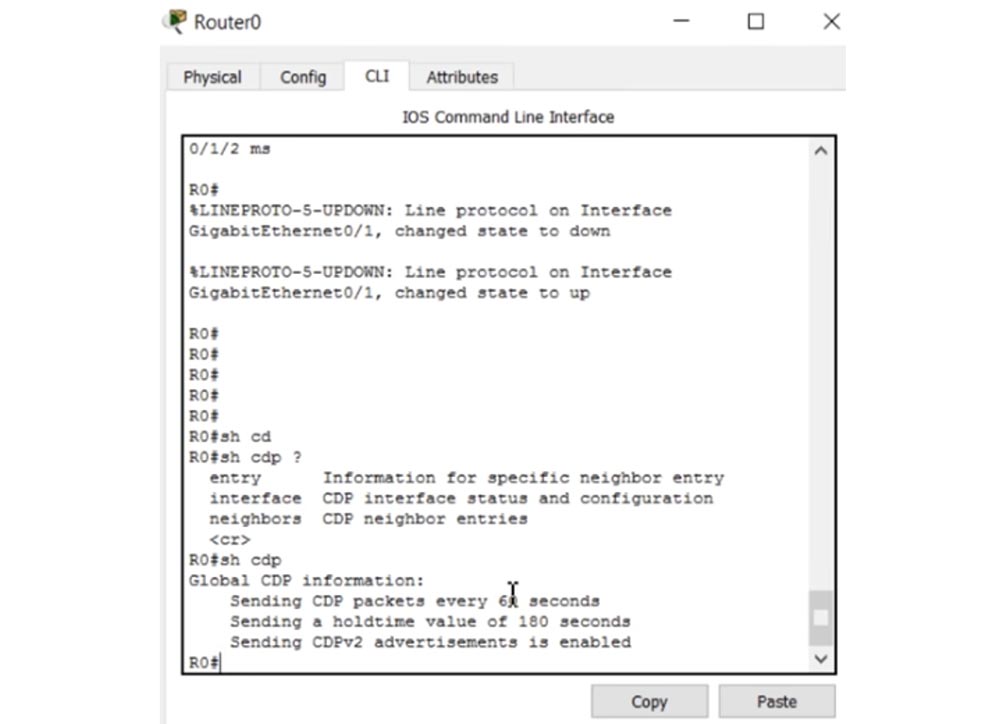

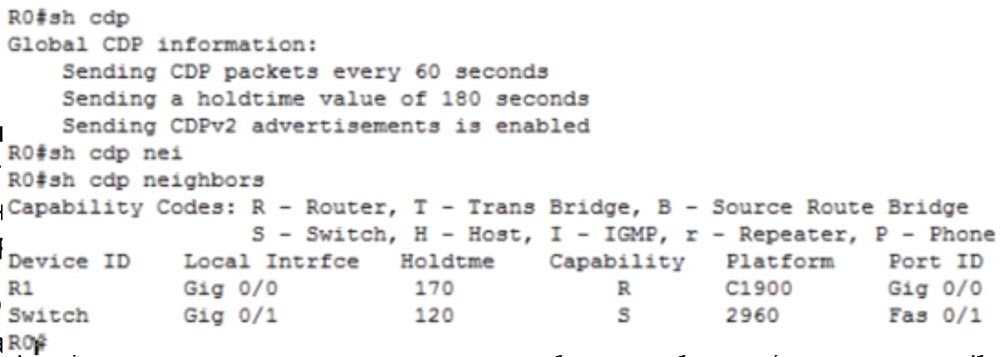

CLI R0 show cdp. , cdp- 60 , 180 , – CDPv2.

CDP , , , . 60 . show cdp neighbors, , R0 CDP-.

, R0 – R1 . R1 R 1900 R0 g0/0, g0/0 R0.

, show cdp neighbors , , , . , .

R0 – 2960, g0/1. , , , , , Capability, : R – , S – , H- .. R0 FastEthernet 0/1.

, CDP . , , – CDP . , , . CDP? config t cdp run. , cdp . cdp no cdp run. , cdp, show cdp – , CDP is not enable.

, cdp , . , , cdp cdp run, , , int g0/1, cdp enable, , no cdp enable, . no cdp enable cdp , . , / cdp run, – enable.

show cdp neighbors, , R0 – R1. cdp g0/1, «».

LLDP , CDP, lldp run/no lldp run. , Cisco CDP , LLDP – . LLDP , , g0/1, lldp receive, , lldp transmit, LLDP -.

, no lldp receive, – no lldp transmit. CDP LLDP , , – , LLDP -.

Terima kasih telah tinggal bersama kami. Apakah Anda suka artikel kami? Ingin melihat materi yang lebih menarik? ,

30% entry-level , : VPS (KVM) E5-2650 v4 (6 Cores) 10GB DDR4 240GB SSD 1Gbps $20 ? (opsi tersedia dengan RAID1 dan RAID10, hingga 24 core dan hingga 40GB DDR4).

Dell R730xd 2 kali lebih murah? Hanya kami yang memiliki

2 x Intel TetraDeca-Core Xeon 2x E5-2697v3 2.6GHz 14C 64GB DDR4 4x960GB SSD 1Gbps 100 TV dari $ 199 di Belanda! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - mulai dari $ 99! Baca tentang

Cara Membangun Infrastruktur Bldg. kelas menggunakan server Dell R730xd E5-2650 v4 seharga 9.000 euro untuk satu sen?