Pada artikel ini, 5 tugas pertama, kita mempelajari dasar-dasar analisis lalu lintas dari berbagai protokol jaringan.

Informasi OrganisasiTerutama bagi mereka yang ingin mempelajari sesuatu yang baru dan berkembang di bidang informasi dan keamanan komputer, saya akan menulis dan berbicara tentang kategori berikut:

- PWN;

- kriptografi (Crypto);

- teknologi jaringan (Jaringan);

- membalikkan (Reverse Engineering);

- steganografi (Stegano);

- pencarian dan eksploitasi kerentanan WEB.

Selain itu, saya akan membagikan pengalaman saya dalam forensik komputer, analisis malware dan firmware, serangan pada jaringan nirkabel dan jaringan area lokal, melakukan pentest dan menulis eksploitasi.

Agar Anda dapat mengetahui tentang artikel baru, perangkat lunak, dan informasi lainnya, saya membuat

saluran di Telegram dan

grup untuk membahas masalah apa pun di bidang ICD. Juga, saya pribadi akan mempertimbangkan permintaan pribadi Anda, pertanyaan, saran dan rekomendasi

secara pribadi dan akan menjawab semua orang .

Semua informasi disediakan hanya untuk tujuan pendidikan. Penulis dokumen ini tidak bertanggung jawab atas kerusakan yang disebabkan seseorang sebagai akibat dari menggunakan pengetahuan dan metode yang diperoleh sebagai hasil dari mempelajari dokumen ini.

Otentikasi FTP

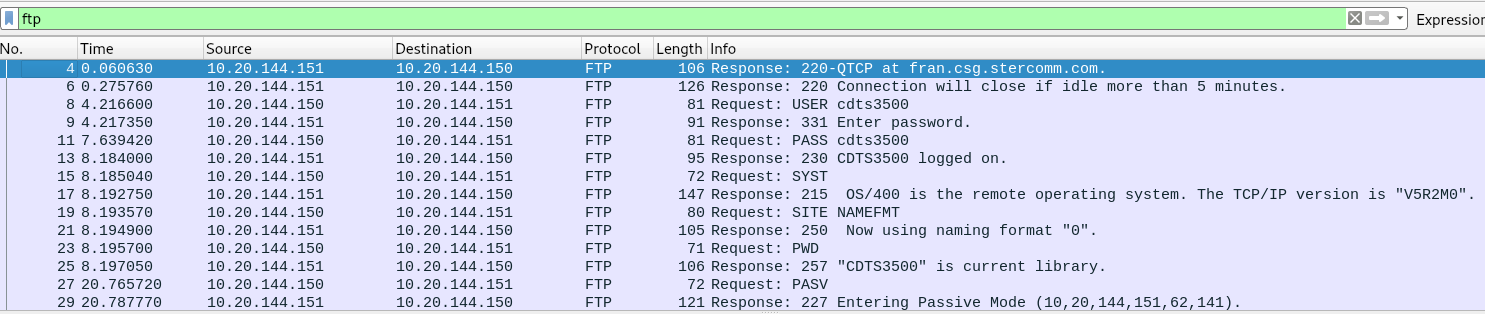

Dalam tugas ini, kami ditawari untuk menemukan data otentikasi dari dump lalu lintas. Pada saat yang sama mereka mengatakan bahwa ini adalah FTP. Buka file PCAP di wireshark.

Pertama kita memfilter data, karena kita hanya perlu protokol FTP.

Sekarang kita akan menampilkan traffic pada arus. Untuk melakukan ini, setelah mengklik kanan, pilih Ikuti Aliran TCP.

Kami melihat nama pengguna dan kata sandi pengguna.

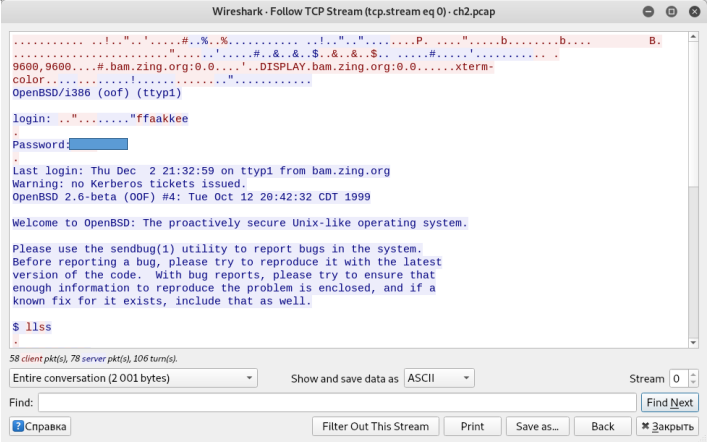

Otentikasi Telnet

Tugasnya mirip dengan yang sebelumnya.

Kami mengambil nama pengguna dan kata sandi.

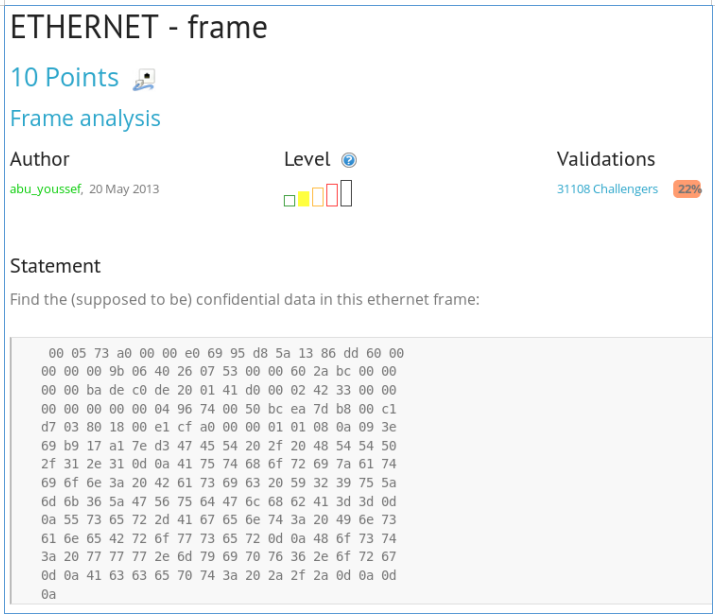

Bingkai ethernet

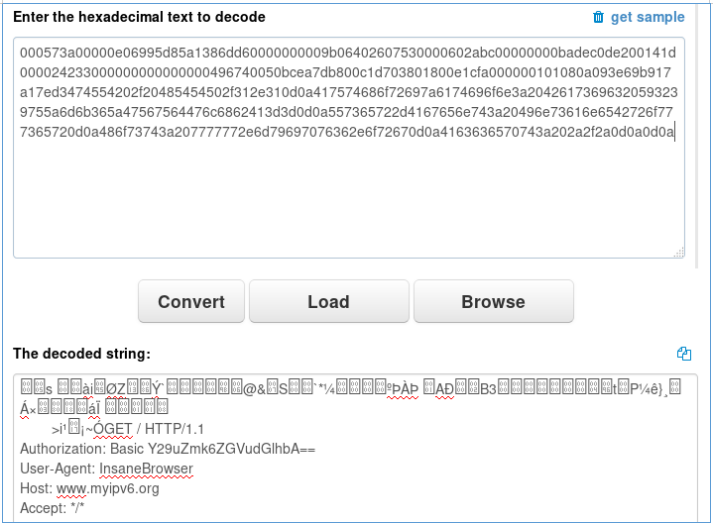

Kami diberi presentasi Hex dari paket protokol Ethernet dan diminta untuk menemukan data sensitif. Faktanya adalah bahwa protokol diringkas satu sama lain. Yaitu, protokol IP terletak di area data protokol ethernet, di area data di mana protokol TCP berada, di dalamnya adalah HTTP, tempat data berada. Artinya, kita hanya perlu mendekode karakter dari bentuk hex.

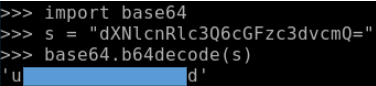

Header HTTP berisi data otentikasi dasar. Dekode mereka dari Base64.

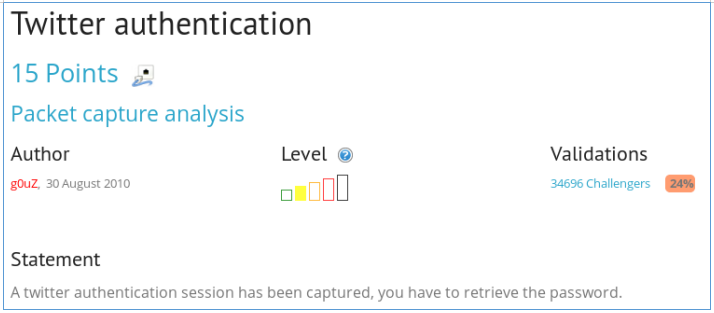

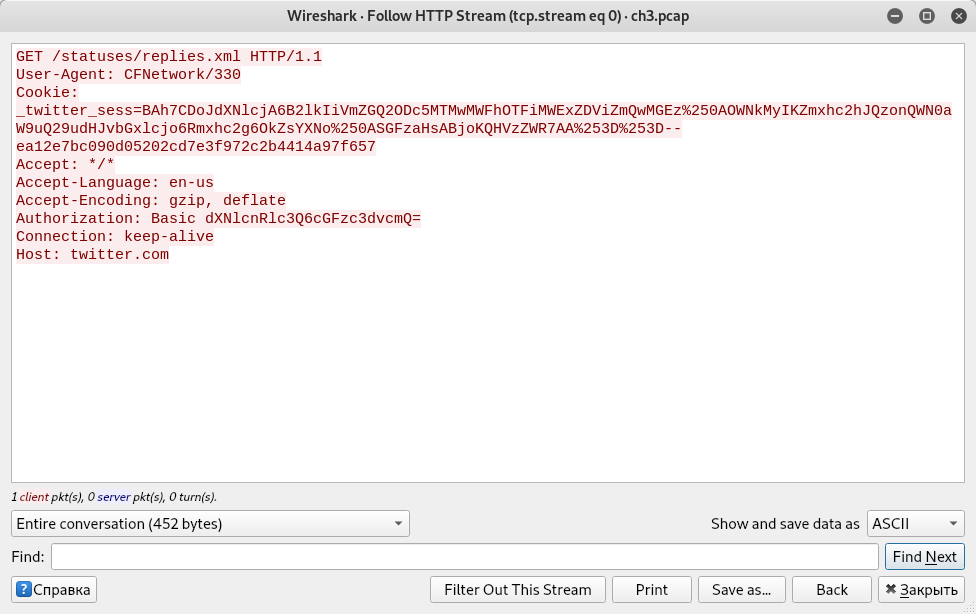

Otentikasi Twitter

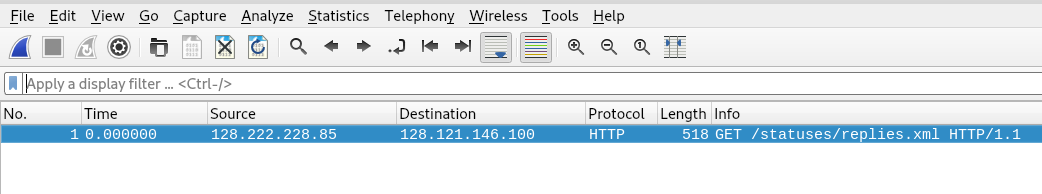

Kami diminta untuk menemukan kata sandi untuk masuk ke twitter dari tempat pembuangan lalu lintas.

Hanya ada satu paket. Buka dengan mengklik dua kali.

Dan lagi kita melihat data otentikasi dasar.

Kami menemukan nama pengguna dan kata sandi.

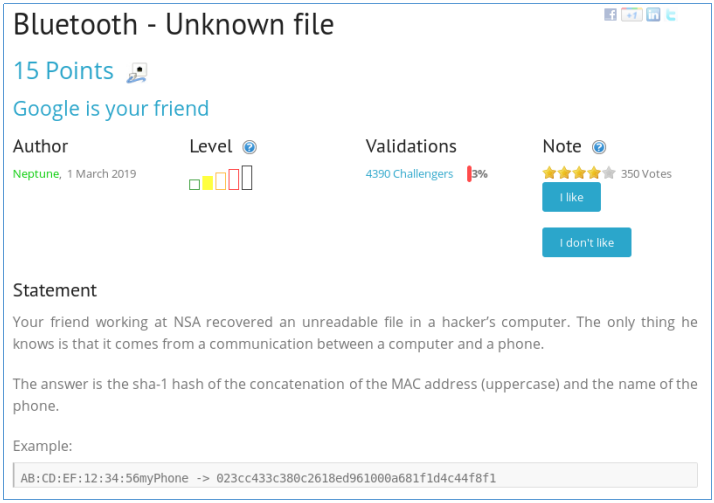

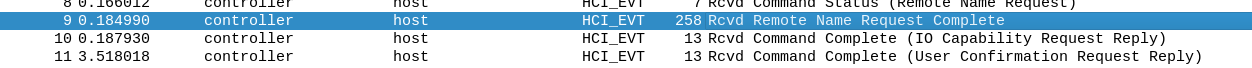

File Unknown Bluetooth

Mereka menceritakan sebuah kisah dan meminta untuk menemukan nama dan alamat MAC telepon. Buka file di wireshark. Temukan baris Permintaan Nama Jarak Jauh Selesai.

Mari kita lihat bidang paket ini, di mana alamat MAC dan nama telepon ditampilkan.

Kami mengambil hash dan menyerahkannya.

Pada tugas ini, kami menyelesaikan analisis tugas mudah pada topik jaringan (lebih banyak untuk pemula). Lebih jauh dan lebih rumit ... Anda dapat bergabung dengan kami di

Telegram . Di sana Anda dapat mengusulkan topik Anda sendiri dan memberikan suara pada pilihan topik untuk artikel berikut.