Dalam tiga artikel sebelumnya (

satu ,

dua ,

tiga ), kami berbicara tentang bagaimana kami meningkatkan jaringan kabel di kantor Jet Infosystems. Sekarang saatnya berbicara tentang meningkatkan jaringan nirkabel.

Kekurangan dari jaringan lama

Jaringan nirkabel di kantor kami dibangun di atas peralatan vendor lain. Dan pengoperasian jaringan ini menyebabkan ketidakpuasan serius di antara pengguna dan administrator sistem.

Apa yang tidak disukai pengguna?

Itu tidak mudah untuk terhubung ke jaringan. Kami menerapkan konsep BYOD (membawa perangkat Anda sendiri), ketika pengguna dapat menghubungkan perangkat secara independen ke jaringan. Misalnya, jika perangkat yang terhubung ke jaringan adalah laptop perusahaan karyawan, maka ia perlu menyediakan akses ke sumber daya perusahaan dan Internet. Dan jika pengguna membawa perangkatnya - smartphone, tablet - maka Anda harus memberinya akses hanya ke Internet. Terlepas dari kemungkinan ini, mendukung jaringan nirkabel memerlukan banyak upaya administrator, karena ada banyak situasi yang harus ditangani secara individual. Ditambah banyak nuansa dengan platform yang terfragmentasi ketika tidak ada pekerjaan terstandarisasi. Akibatnya, biaya sumber daya untuk menyelesaikan semua aspek ternyata tidak praktis sama sekali. Lebih logis untuk membangun kembali semuanya.

Keluhan apa yang dimiliki administrator tentang jaringan Wi-Fi?

Sejumlah besar permintaan datang dari pengguna dengan berbagai masalah konektivitas, ketidakmampuan untuk mengkonfigurasi peralatan, dll. Selain itu, jaringan lama dibuat sekitar 2012-2013, dan sejak itu standar telah berubah dan kecepatan menjadi lebih tinggi.

Kami menghitung dan menyadari bahwa akan lebih mahal untuk memutakhirkan jaringan yang ada daripada benar-benar menggantinya dengan yang baru, menggunakan arsitektur dan peralatan Huawei. Mereka memutuskan itu.

Sebagai dasar teknis untuk solusi, titik akses Huawei AP6050DN dan AP6052DN dipilih. Ini adalah perangkat modern yang mendukung standar IEEE 802.11b / g / n / ac dan beroperasi pada pita 2,4 GHz dan 5 GHz. Kami juga memutuskan untuk menggunakan pengontrol jaringan nirkabel Huawei AC6605 (lebih tepatnya, dua pengontrol yang digabungkan dalam satu cluster) dan kompleks perangkat lunak dan perangkat keras Huawei Agile Controller Campus (HACC) untuk otorisasi pengguna dan kontrol akses.

Apa perbedaan antara band 2,4 GHz dan 5 GHzPita 5 GHz lebih cocok untuk melayani sejumlah besar perangkat di area satu titik, pelanggan tidak saling mengganggu. Pada rentang 2,4 GHz, rentang lebih panjang, gelombang menembus lebih baik melalui dinding dan langit-langit, lebih sedikit gangguan karena pantulan dari furnitur dan elemen struktural.

Survei Radio

Karena kami memiliki keluhan tentang jaringan Wi-Fi yang ada tidak hanya dengan metode koneksi, tetapi juga dengan kualitas jangkauan radio, kami mulai dengan survei radio. Secara tradisional, ini dilakukan melewati semua kamar dengan laptop, dipenuhi dengan adapter pengukuran, dan perangkat lunak AirMagnet yang dikonfigurasi. Di setiap kamar, Anda perlu melakukan beberapa pengukuran, memperbaiki posisi laptop.

Alexander Gulyaev

memberi tahu asha77 : ada banyak koridor panjang di kantor kami, panjang dan melelahkan untuk menyeret peralatan ukur sendiri. Setelah terlihat seperti ini selama satu atau dua hari, kami lelah dan memutuskan untuk mengumpulkan sesuatu yang lebih maju secara teknologi. Dicari Google. Di Avito, skuter setengah mati dibeli seharga 2.500 rubel. Dari sisa-sisa profil dari dinding video, kemiripan pangkalan diputar ke mana potongan skuter gyro digergaji tanpa belas kasihan dengan semua bagian dalamnya ditambah Raspberry Pi terintegrasi. Kolega menyesuaikan programmer, dan Jerman kreatif (atau mereka orang Belanda?) Dari github - perangkat lunak yang dituangkan ke dalam pengontrol giroskop dan memungkinkan Anda untuk mengontrol perintah melalui RS232 dari Raspberry PI. Aplikasi PI diunggah ke Node.js untuk mengontrol pengontrol dari smartphone. Ternyata robot (disebut Robik), yang membawa laptop untuk operator. Berkat Robik, survei radio terperinci atas kantor ini menghabiskan hampir separuh waktu dari pada versi biasanya. Ini terlepas dari kenyataan bahwa praktis tidak ada yang selesai karena kurangnya waktu.

Bukan tanpa bantuan Robik ternyata level sinyal cukup bagus. Jadi, titik akses ditempatkan di tempat yang tepat dengan kepadatan normal. Tetapi beberapa dari mereka di band 2,4 GHz saling mengganggu. Oleh karena itu, kami memutuskan untuk memutuskan 2,4 GHz dan hanya menggunakan 5 GHz setelah memutakhirkan di tempat-tempat dengan titik kepadatan yang tinggi pada sebagian titik.

Selain itu, di tempat-tempat kepadatan tinggi, kami memasang titik akses seri AP6052DN, bukan AP6050DN. Mereka diposisikan oleh vendor khusus untuk tempat-tempat dengan sejumlah besar pelanggan. AP6052DN memiliki dua pemancar, satu di antaranya beroperasi dalam dua pita dan secara otomatis beralih ke optimal, dan pemancar kedua hanya beroperasi pada 5 GHz.

Keamanan

Akses nirkabel selalu menyiratkan mekanisme otorisasi, karena radio adalah lingkungan terbuka, dan siapa pun dapat mendengarkannya. Karena itu, masalah keamanan - enkripsi, otorisasi - harus diberi perhatian maksimal. Dengan ini, Anda harus mulai merancang jaringan nirkabel.

Kami memiliki tiga jenis akses: akses produksi, akses tamu, dan koneksi perangkat karyawan sendiri.

Akses Produksi

Akses produksi digunakan pada laptop perusahaan. Karyawan dapat mengakses sumber daya perusahaan yang sama seperti ketika terhubung melalui kabel. Industri untuk opsi ini telah lama mengembangkan skema otorisasi WPA2 standar.

Otorisasi dibuat sesuai dengan sertifikat pengguna pribadi. Di jaringan lama, solusi otorisasi vendor adalah otoritas sertifikasi terpisah dan sertifikat pengguna yang dihasilkan secara independen. Itu bekerja pada prinsip "sekali mengatur dan semuanya bekerja", tetapi jika ada yang salah, dukungan teknis kami tidak dapat mengekstrak sertifikat yang dihasilkan dan meletakkannya di perangkat pengguna secara manual.

Oleh karena itu, kami memutuskan bahwa kami tidak akan lagi memiliki solusi berpemilik, dan kami akan berintegrasi dengan otoritas sertifikasi perusahaan Microsoft yang ada. Ada tiga cara untuk menginstal sertifikat pengguna di komputer pengguna: melalui kebijakan grup AD, bawa laptop ke departemen TI, yang karyawannya akan mengeluarkan sertifikat, atau gunakan penyediaan otomatis.

Mari kita bicara tentang metode ketiga. Bagaimana cara kerjanya? Seorang pengguna mencoba untuk terhubung ke jaringan produksi nirkabel kami. Jika ia melakukan ini untuk pertama kalinya, ia akan secara otomatis dialihkan ke portal internal kami Huawei, yang diimplementasikan menggunakan produk Agile Controller Campus, dan ditawarkan untuk menjalankan utilitas kecil.

Utilitas ini menginisiasi panggilan Huawei Agile Controller Campus ke otoritas sertifikasi perusahaan, menghasilkan sertifikat pengguna individu, dan memasangnya di toko sertifikat di komputer lokal.

Secara umum, di perusahaan-perusahaan di mana semua tempat kerja lebih atau kurang standar, lebih mudah untuk mendistribusikan sertifikat ke workstation menggunakan kebijakan grup Microsoft menggunakan Active Directory. Tetapi bagi kami ini tidak mungkin untuk seluruh organisasi, karena banyak komputer berjalan di Linux. Oleh karena itu, para pengembang yang telah menginstal berbagai versi Linux dalam negeri paling terpengaruh. Berbagai solusi IT modern untuk OS semacam itu, sayangnya, muncul paling akhir.

Sehubungan dengan semua hal di atas, harus selalu ada kemampuan untuk secara manual mengkonfigurasi workstation.

Akses Tamu

Setiap karyawan perusahaan kami dapat mengundang tamu. Jika ia membutuhkan akses Internet, ketika terhubung ke jaringan Wi-Fi perusahaan, sistem secara otomatis mengarahkannya ke portal otorisasi (Captive Portal). Dalam hal ini, tamu menerima nama pengguna dan kata sandi dari karyawan yang mengundangnya.

Tetapi dari mana karyawan mendapatkan login ini dengan kata sandi? Sebelumnya, spesialis TI setiap dua atau dua bulan sekali menghasilkan set login dan kata sandi, yang dapat diperoleh di meja resepsionis. Setiap karyawan dapat pergi ke sekretaris dan meminta data untuk masuk ke jaringan. Kemudian sekretaris mengirim surat ke informasi dan layanan dukungan teknis dengan informasi kepada karyawan dan pengunjung mana informasi diberikan.

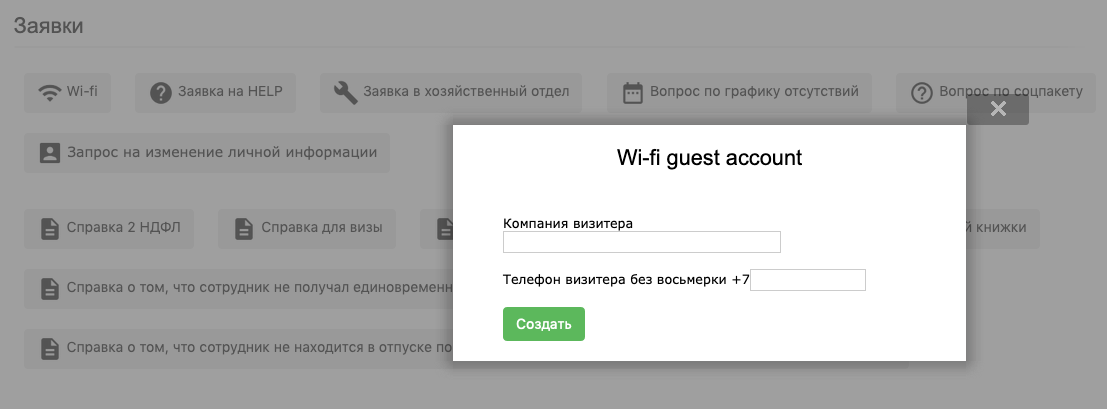

Seperti yang bisa Anda bayangkan, sirkuit itu terlalu merepotkan dan ketinggalan zaman. Oleh karena itu, dalam jaringan baru, kami mengambil pendekatan yang sama sekali berbeda. Sekarang kami memiliki bagian di portal internal, di mana cukup untuk memasukkan nama perusahaan dan ponsel tamu. SMS dengan data masuk dikirim ke teleponnya, dan seorang karyawan menerima konfirmasi keberhasilan operasi melalui surat. Sebagai opsi cadangan untuk periode transisi, kami meninggalkan skema biasa dengan sekretaris.

Produk Huawei Agile Controller Campus (HACC) memiliki beberapa antarmuka web untuk digunakan untuk berbagai keperluan: portal otorisasi tamu, antarmuka admin, portal swalayan dan modul SOAP. Modul SOAP memiliki berbagai API yang dapat digunakan untuk mengontrol HACC dari perangkat lunak pihak ketiga. Oleh karena itu, kami menulis antarmuka untuk interaksi portal perusahaan kami dengan solusi Huawei.

Untuk Wi-Fi tamu, kami menyediakan akses ke Internet dan sumber daya perusahaan yang terbuka untuk jaringan eksternal. Kami tidak mengizinkan torrents dan lalu lintas jaringan yang dianggap sebagai botnet; Akses ke sumber daya orang dewasa dan ke host yang dirancang untuk menghindari pembatasan dilarang. Berkat kebijakan ini, kami belum memiliki ledakan lalu lintas gila dari Wi-Fi tamu sejauh ini, dan kami tidak membatasi bandwidth.

Perangkat seluler milik sendiri

Di jaringan baru kami, protokol EAP-TTLS digunakan untuk mengesahkan perangkat kami sendiri, daripada EAP-TLS, yaitu, sertifikat tidak digunakan di sisi pengguna, karena sangat sulit untuk secara otomatis menginstal sertifikat pada perangkat yang arbitrer. Saya berani menyarankan bahwa tidak ada vendor yang bisa menyelesaikannya.

Pada saat yang sama, koneksi EAP-TTLS memiliki kelemahannya sendiri: seorang penyerang dapat mengatur jalur aksesnya dan mencoba menangkap login dan hash kata sandi pengguna kami di udara. Oleh karena itu, dengan login dan kata sandi yang digunakan untuk mengakses sumber daya perusahaan, Anda tidak dapat terhubung ke jaringan tamu.

Kami telah memperkenalkan nama pengguna dan kata sandi terpisah untuk menghubungkan perangkat seluler pribadi. Mereka dihasilkan sesuai dengan prinsip yang sama seperti tamu: setiap pengguna dapat mendaftarkan perangkat seluler mereka pada portal swalayan khusus. Sekarang ini diimplementasikan melalui salah satu bentuk web dari Huawei Agile Controller Campus. Pendaftaran berlaku untuk periode tertentu, yang berakhir bersamaan dengan tanggal perubahan kata sandi wajib sesuai dengan kebijakan IS perusahaan.

Jika salah satu karyawan ingin membawa laptop, tablet atau smartphone mereka sendiri dan mendapatkan akses tidak hanya ke Internet, tetapi juga ke sumber daya perusahaan, maka Anda harus mengoordinasikan ini dengan manajemen layanan keamanan, kemudian pergi ke departemen dukungan informasi dan teknis, di mana ia buat dan pasang sertifikat terpisah, mirip dengan skema koneksi laptop perusahaan.

Freelancer

Selain karyawan penuh waktu, kami juga memiliki karyawan lepas yang juga harus online untuk bekerja, termasuk melalui Wi-Fi. Untuk mereka, kami menggunakan profil yang sama seperti untuk menghubungkan perangkat seluler karyawan penuh waktu. Ini menghilangkan kebutuhan untuk membuat akun pribadi untuk freelancer, Anda tidak perlu memasukkan mereka ke dalam sistem Active Directory perusahaan, Anda tidak perlu berurusan dengan koordinasi yang kompleks dengan layanan keamanan - secara umum, ada jauh lebih sedikit sakit kepala. Tetapi pada saat yang sama, kami dapat menyediakan mereka dengan akses internet yang dikendalikan oleh kami.

Atau, katakanlah, beberapa karyawan membeli laptop pribadi. Dia ingin menghubungkannya segera, meletakkan pembaruan terbaru dan sebagainya. Dalam hal ini, ia tidak perlu pergi ke departemen informasi dan dukungan teknis dan mengoordinasikan koneksi laptopnya ke jaringan. Ia secara independen menghubungkannya ke jaringan nirkabel dan segera mulai bekerja. Dan meskipun akses ke sumber daya perusahaan internal diblokir untuknya, silakan buka Internet untuk pembaruan.

Jaringan

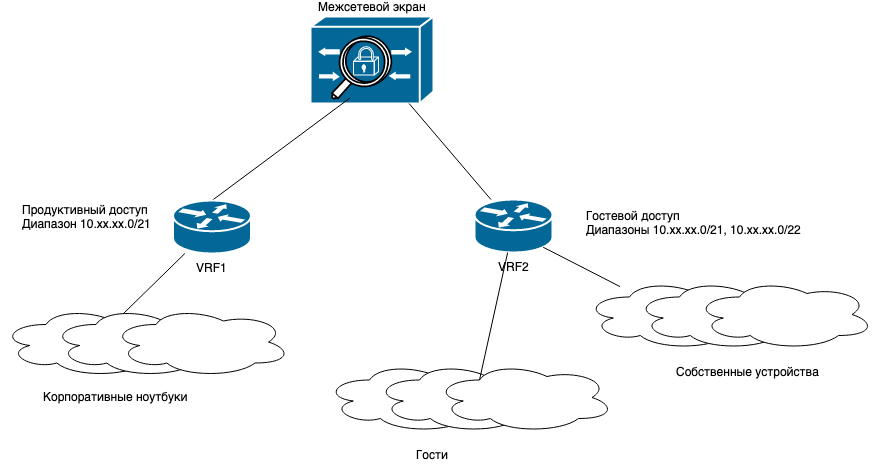

Jalur akses terhubung ke sakelar akses yang sama dengan workstation pengguna. Mereka terhubung dalam VLAN terpisah, yang dibawa ke dalam VRF terpisah. Jalur akses terhubung ke pengontrol WLAN Huawei AC6605 melalui protokol CAPWAP. Kontroler digabungkan ke dalam cluster gagal-aman, satu kontroler bertindak sebagai yang utama, yang kedua sebagai cadangan. Huawei Agile Controller Campus bertindak sebagai server otorisasi untuk mereka.

Akibatnya, lalu lintas Wi-Fi hanya berpindah di antara titik akses melalui pengontrol. Penurunan kinerja tidak signifikan bagi kami, tetapi dari sudut pandang pengendalian dan implementasi berbagai fungsi perlindungan informasi, skema semacam itu jauh lebih nyaman.

Pengontrol mentransfer lalu lintas nirkabel dari perangkat seluler ke jaringan utama. Lalu lintas dari SSID yang berbeda ditransmisikan menggunakan VRF yang berbeda. Kami mendapatkannya dalam jumlah dua potong - satu untuk tamu dan perangkat karyawan sendiri, yang kedua untuk jaringan kerja.

Pengguna menerima alamat IP dari server DHCP perusahaan. Sebelumnya, untuk setiap SSID kami memiliki satu rentang besar untuk 512 perangkat, dan sekarang untuk akses tamu kami memiliki empat rentang IP (untuk masing-masing 256 perangkat), dan untuk akses yang bekerja dan perangkat kami sendiri kami memiliki 8 rentang (juga masing-masing 256 perangkat) . Dari rentang berapa pun pengguna dapat menerima alamat IP pada awalnya, untuk setiap gerakan di sekitar kantor alamat IP ini akan disimpan oleh pengguna.

Pada saat yang sama, arsitektur jaringan yang kami pilih memiliki kekurangannya - ada lebih banyak titik kontrol untuk dipantau. Khususnya, ketika pengguna terhubung, tidak hanya gateway default saja, tetapi juga alamat IP lainnya dapat dilihat olehnya dari infrastruktur jaringan kami. Untuk akses tamu, ini tidak terlalu baik dari sudut pandang keamanan informasi, karena semakin sedikit informasi tentang infrastruktur kami yang tersedia untuk tamu, semakin baik.

Untuk mengatasi masalah ini di jaringan tamu, kami mengadopsi langkah-langkah keamanan dasar berikut:

- menyalakan mode pribadi yang disebut untuk mengecualikan transfer lalu lintas antara perangkat nirkabel yang terhubung;

- akses yang diblokir ke semua perangkat jaringan yang merupakan router dalam rentang IP tamu dengan daftar akses biasa.

Kampus Pengontrol Agile Huawei

Huawei Agile Controller Campus adalah kompleks perangkat keras-perangkat lunak. Perangkat lunak ini ditulis dalam Java menggunakan kerangka kerja Tomcat dan berjalan pada server yang menjalankan Windows Server 2012 (ini juga dapat bekerja di bawah SUSE Linux). Microsoft SQL Server atau Oracle dapat digunakan sebagai basis data.

Ketika kami memulai proyek restrukturisasi jaringan kantor, Huawei menyediakan HACC hanya dalam versi fisik, jadi kami harus membeli tiga server. Salah satunya disebut System Manager - ini berisi basis data dan semua antarmuka web. Dua server lain sama-sama memiliki cadangan satu sama lain - ini adalah Pengontrol Sistem. Bersama mereka, pengontrol WLAN berinteraksi (melalui protokol RADIUS) saat menghubungkan dan mengotorisasi pengguna. Yaitu, pengontrol WLAN setiap kali menanyakan Pengontrol Sistem yang tersedia apakah pengguna dengan kredensial tersebut dapat mengakses Wi-Fi.

Ketika kami sedang mengimplementasikan proyek kami, Huawei menawarkan kemampuan untuk melakukan virtualisasi server. Tentu saja, kami segera mengambil keuntungan dari ini. Sekarang, alih-alih tiga server fisik, kami memiliki dua mesin virtual. Ini segera menghilangkan banyak masalah, khususnya, dengan toleransi kesalahan, cadangan System Manager dan cadangan basis data (karena mesin virtual disalin menggunakan snapshot dan didukung oleh ladang virtualisasi).

SMS Newsletter

Dan akhirnya, beberapa kata tentang mekanisme distribusi SMS dengan login dan kata sandi untuk akses tamu. Lengkap dengan server HACC fisik adalah modem GSM yang terhubung melalui port serial. Sayangnya, Anda tidak dapat menghubungkan port COM ke mesin virtual, tetapi kami menemukan solusinya. Ternyata teknisi kami yang terlibat dalam kontrol akses di kantor membeli gateway khusus yang memungkinkan lalu lintas dari port serial untuk dibungkus dalam Ethernet.

Kami menggunakan model EverFocus EA-LAN1. Biasanya mereka digunakan untuk menghubungkan pembaca kartu elektronik, tetapi untuk modem GSM Cina, gateway ini sangat cocok. Driver port serial virtual terpasang ke gateway, dengan mana HACC bekerja tidak lebih buruk daripada dengan yang fisik. Jadi, kami menerapkan pengiriman SMS dari mesin virtual tanpa masalah.

Maxim Klochkov

Konsultan Senior, Audit Jaringan dan Proyek Terpadu

Pusat Solusi Jaringan

Jet Infosystems

Alexander Gulyaev,

arsitek sistem kepala

Pusat Solusi Jaringan

Jet Infosystems