Sistem Nama Domain (DNS) seperti buku telepon yang menerjemahkan nama yang mudah digunakan, seperti "ussc.ru," menjadi alamat IP. Karena aktivitas DNS hadir di hampir semua sesi komunikasi, terlepas dari protokol. Dengan demikian, pencatatan DNS adalah sumber data yang berharga untuk spesialis keamanan informasi, yang memungkinkan mereka untuk mendeteksi anomali atau memperoleh data tambahan tentang sistem yang diteliti.

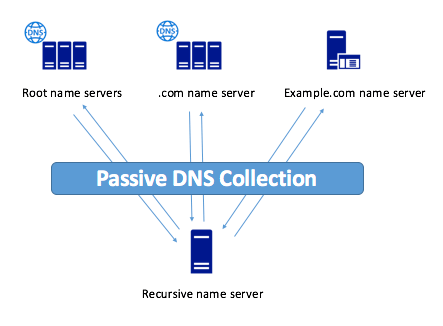

Pada tahun 2004, Florian Weimer mengusulkan metode pencatatan seperti DNS Pasif, yang memungkinkan Anda untuk mengembalikan riwayat perubahan data DNS dengan kemampuan untuk mengindeks dan mencari, yang dapat memberikan akses ke data berikut:

- Nama domain

- Alamat IP dari nama domain yang diminta

- Tanggal dan waktu balasan

- Jenis respons

- dll.

Data untuk DNS Pasif dikumpulkan dari server DNS rekursif dengan modul bawaan atau dengan mencegat respons dari server DNS yang bertanggung jawab untuk zona tersebut.

Gambar 1. DNS Pasif (diambil dari Ctovision.com )

Kekhasan DNS Pasif adalah bahwa tidak perlu mendaftarkan alamat IP klien, yang membantu melindungi privasi pengguna.

Saat ini, ada banyak layanan yang menyediakan akses ke data DNS Pasif:

Tabel 1. Layanan dengan akses ke data DNS Pasif

Opsi untuk menggunakan DNS Pasif

Menggunakan DNS Pasif, Anda dapat membangun koneksi antara nama domain, server NS dan alamat IP. Ini memungkinkan Anda untuk membangun peta dari sistem yang dipelajari dan melacak perubahan pada peta tersebut dari deteksi pertama hingga saat ini.

DNS pasif juga memfasilitasi pendeteksian anomali lalu lintas. Misalnya, melacak perubahan di zona NS dan catatan seperti A dan AAAA memungkinkan Anda mengidentifikasi situs jahat menggunakan metode fluks cepat, yang dirancang untuk menyembunyikan C&C dari deteksi dan pemblokiran. Karena nama domain yang sah (dengan pengecualian yang digunakan untuk menyeimbangkan beban) tidak akan sering mengubah alamat IP mereka, dan sebagian besar zona yang sah jarang mengubah server NS mereka.

DNS pasif, berbeda dengan enumerasi langsung subdomain oleh kamus, memungkinkan Anda menemukan bahkan nama domain yang paling eksotis, misalnya, “222qmxacaiqaaaaazibq4aaidhmbqaaa0undefined7140c0.p.hoff.ru”. Juga, kadang-kadang memungkinkan Anda untuk menemukan area pengujian (dan rentan) situs web, materi untuk pengembang, dll.

Memeriksa tautan dari email menggunakan DNS Pasif

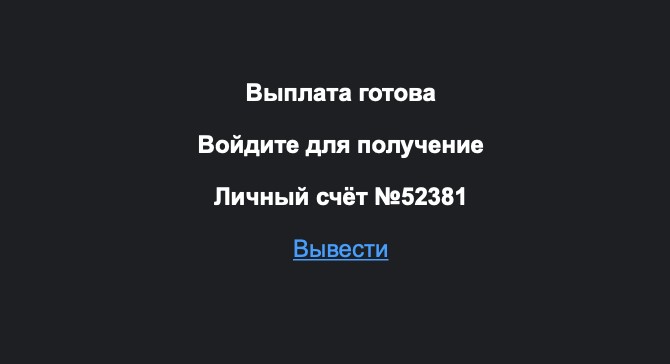

Saat ini, spam adalah salah satu cara utama penyerang menembus komputer korban atau mencuri informasi rahasia. Mari kita coba untuk memeriksa tautan dari surat seperti itu menggunakan DNS Pasif untuk mengevaluasi efektivitas metode ini.

Gambar 2. Email spam

Tautan dari surat ini mengarah ke situs magnit-boss.rocks, yang menawarkan untuk secara otomatis mengumpulkan bonus dan menerima uang:

Gambar 3. Halaman di-host di magnit-boss.rocks

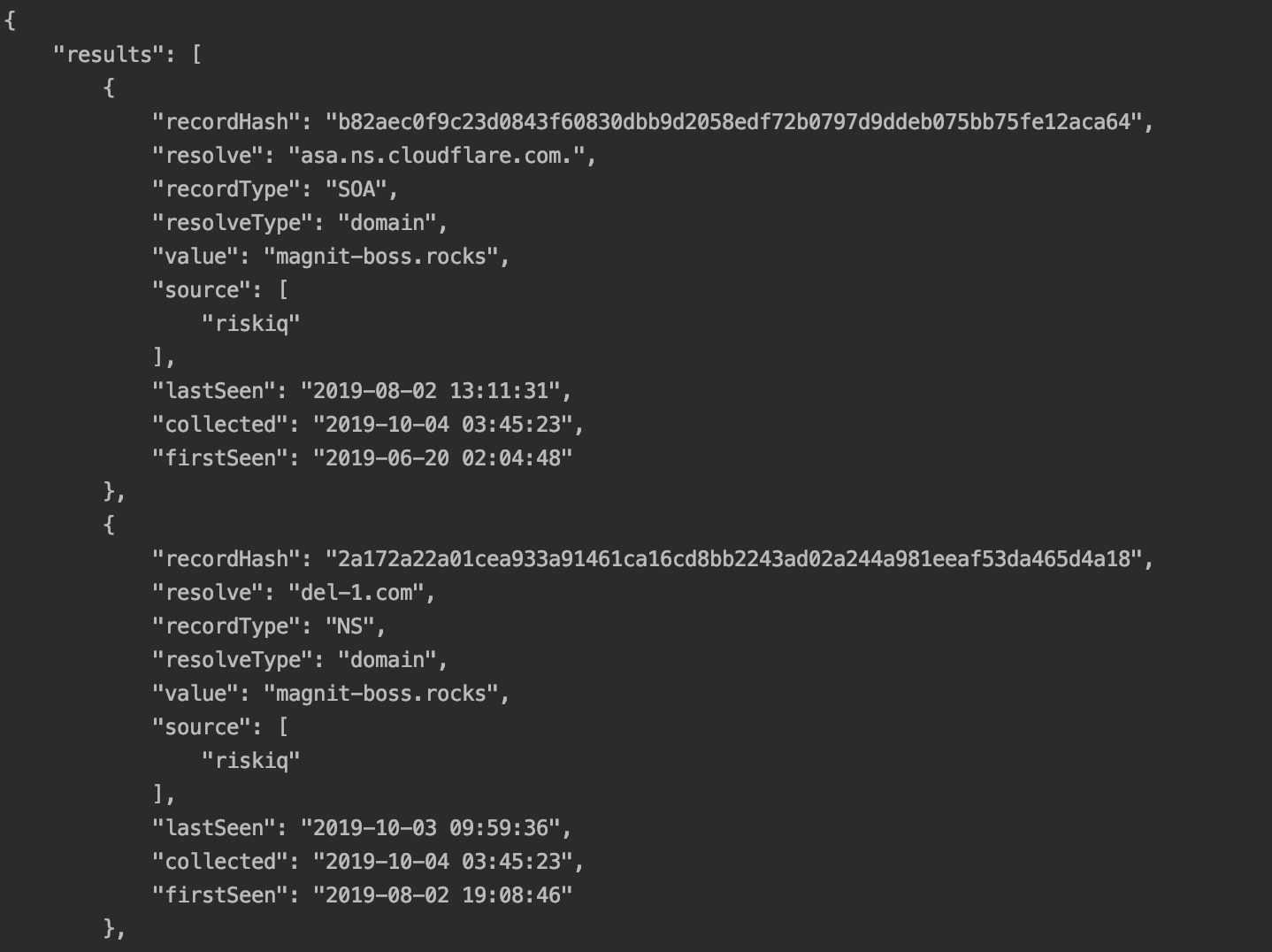

Untuk mempelajari situs ini, Riskiq API digunakan, yang sudah memiliki 3 klien siap pakai dalam Python , Ruby dan Rust .

Pertama-tama, kita akan mempelajari seluruh sejarah nama domain ini, untuk ini kita menggunakan perintah:

pt-client pdns --query magnit-boss.rocks

Perintah ini akan menampilkan informasi tentang semua resolusi DNS yang terkait dengan nama domain ini.

Gambar 4. Tanggapan dari Riskiq API

Mari kita bawa jawaban dari API ke bentuk yang lebih visual:

Gambar 5. Semua catatan dari respons

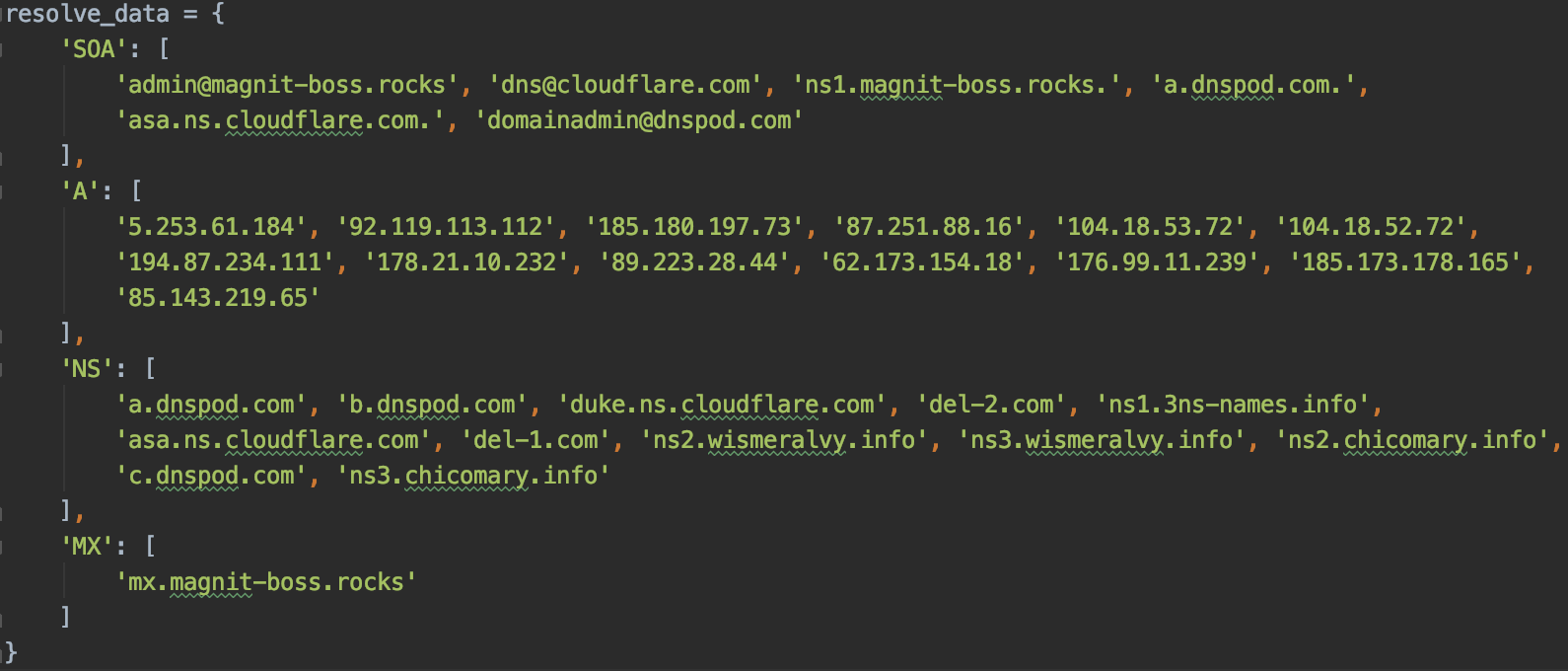

Untuk penelitian lebih lanjut, alamat IP dibawa ke mana nama domain ini diselesaikan pada saat menerima surat 01.08.2019, alamat IP tersebut adalah alamat berikut 92.119.113.112 dan 85.143.219.65.

Menggunakan perintah:

pt-client pdns --query

Anda bisa mendapatkan semua nama domain yang terkait dengan alamat IP ini.

Alamat IP 92.119.113.112 memiliki 42 nama domain unik yang dipecahkan ke dalam alamat IP ini, di antaranya ada nama-nama tersebut:

- magnit-boss.club

- igrovie-avtomaty.me

- pro-x-audit.xyz

- zep3-www.xyz

- dan lainnya

Alamat IP 85.143.219.65 memiliki 44 nama domain unik yang diselesaikan ke alamat IP ini, di antaranya ada nama-nama tersebut:

- cvv2.name (situs untuk penjualan data kartu kredit)

- emaills.world

- www.mailru.space

- dan lainnya

Koneksi dengan nama-nama domain ini menyarankan phising, tetapi kami percaya pada orang baik, jadi kami akan mencoba untuk mendapatkan bonus 332.501,72 rubel? Setelah mengklik tombol “YA”, situs meminta kami untuk mentransfer 300 rubel dari kartu untuk membuka kunci akun dan mengirim kami ke as-torpay.info untuk memasukkan data.

Gambar 6. Halaman rumah Ac-pay2day.net

Sepertinya situs legal, ada sertifikat https, dan halaman utama menawarkan untuk menghubungkan sistem pembayaran ini ke situs Anda, tetapi, sayangnya, semua tautan ke koneksi tidak berfungsi. Nama domain ini hanya menjadi 1 alamat ip - 190.115.19.74. Ini, pada gilirannya, memiliki 1475 nama domain unik yang diselesaikan ke alamat IP ini, termasuk nama-nama seperti:

- ac-pay2day.net

- ac-payfit.com

- as-manypay.com

- fletkass.net

- as-magicpay.com

- dan lainnya

Seperti yang dapat kita lihat, DNS Pasif memungkinkan Anda mengumpulkan data dengan cepat dan efisien tentang sumber daya yang diselidiki dan bahkan membangun semacam sidik jari yang memungkinkan Anda untuk mengungkapkan keseluruhan skema pencurian data pribadi, mulai dari tanda terima hingga titik penjualan yang mungkin terjadi.

Gambar 7. Peta sistem yang diselidiki

Tidak semuanya semerah yang kita inginkan. Sebagai contoh, investigasi semacam itu dapat dengan mudah putus di CloudFlare atau layanan serupa. Dan keefektifan database sangat tergantung pada jumlah permintaan DNS yang melewati modul untuk mengumpulkan data DNS pasif. Namun demikian, DNS Pasif adalah sumber informasi tambahan bagi peneliti.

Penulis: Spesialis Pusat Ural untuk Sistem Keamanan