Dalam sebuah

artikel baru-baru

ini yang diterjemahkan

“Apakah mungkin untuk meretas pesawat”, saya sangat marah dengan kesimpulan di akhir:

Kesimpulannya, meretas pesawat melalui GPS, saluran radio, dll. secara teoritis mungkin, tetapi itu akan membutuhkan jumlah pekerjaan yang luar biasa, banyak perencanaan, koordinasi, banyak peralatan. Dan jangan lupa bahwa, tergantung ketinggian, pesawat bergerak dengan kecepatan 300 hingga 850 km / jam.

Artikel aslinya mungkin sudah cukup tua. Bahkan sekitar 10 tahun yang lalu, peralatan yang sangat mahal dari Rohde & Schwarz, Keysight, Anritsu atau Spirent diperlukan untuk menghasilkan sinyal radio dengan modulasi kompleks atau penyebaran spektrum. Hanya empat pabrikan besar di dunia. Ada perangkat mahal yang terpisah untuk setiap teknologi radio. Harga $ 100 k tidak mengejutkan siapa pun. Dan pada saat itu, memang, untuk melakukan serangan pada saluran komunikasi radio, perlu untuk menarik sumber daya yang sangat besar.

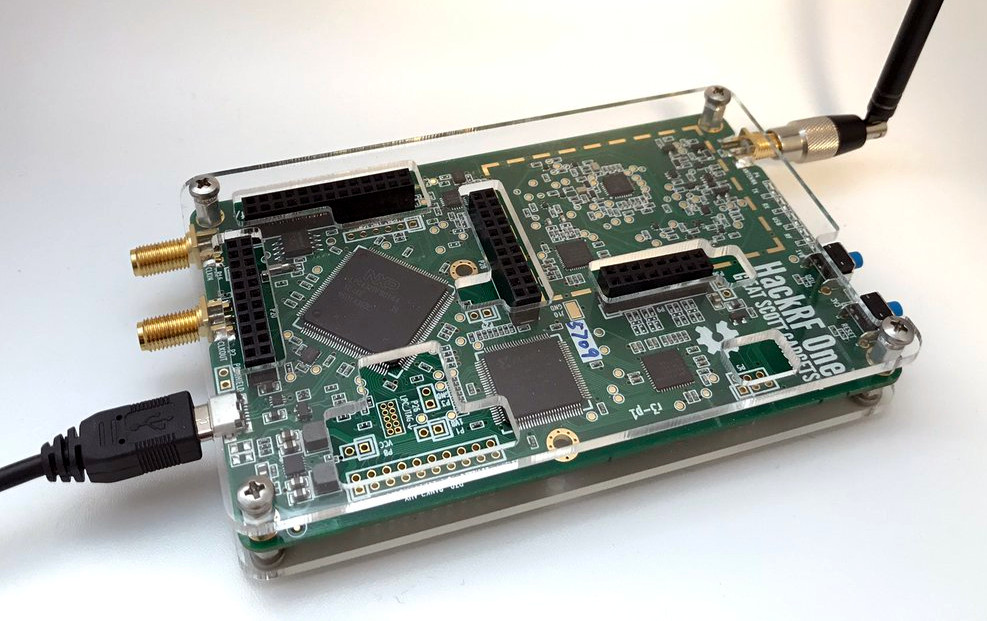

Tetapi semuanya telah berubah secara dramatis dengan munculnya chipset murah - transceiver dari Perangkat Analog. Pawai teknologi SDR - radio yang ditentukan perangkat lunak. Ettus Research proyek open source dengan USRP, HackRF One, ADALM-PLUTO, LimeSDR dan banyak lainnya telah muncul.

Foto dari greatscottgadgets.com

Foto dari greatscottgadgets.comSulit untuk memberikan definisi sederhana tentang SDR. Dalam pengertian konsumen, ini adalah papan antarmuka USB yang mendigitalkan sebagian dari spektrum radio dan mentransmisikannya sebagai quadrature IQ ke komputer untuk diproses lebih lanjut. Untuk sebagian besar, kartu SDR juga dapat menghasilkan sinyal radio dalam rentang frekuensi yang luas, hingga 6 GHz. Artinya, semuanya sangat mirip dengan kartu suara, hanya dalam rentang frekuensi radio. Permintaan kepada insinyur radio untuk tidak membenci definisi ini.

Diasumsikan bahwa proyek-proyek ini hanya akan digunakan untuk pelatihan insinyur radio atau untuk penggemar. Tapi tanpa diduga, sejumlah besar perangkat lunak mulai muncul di github dan bitbucket, yang memungkinkan menganalisis spektrum, mendemodulasi sinyal radio analog dan digital. Ada BTS perangkat lunak GSM \ UMTS dan bahkan LTE. Proyek radio GNU telah muncul, yang memungkinkan pemrosesan sinyal radio dalam editor grafis.

Saat ini, bahkan produsen besar alat ukur tidak malu menggunakan SDR dalam solusi mereka. Secara umum, semuanya sekarang telah pindah ke bidang perangkat lunak. Hanya ada satu perangkat keras, dan perangkat lunak sudah menentukan fungsionalitasnya.

SDR dan cybersecurity

Dalam keamanan cyber, SDR telah membuka arah baru, vektor serangan baru telah muncul, yang sama sekali tidak jelas apa yang harus dilakukan. Sekarang menggunakan SDR hack cars (

tautan ), decode GSM, dengarkan spesial. komunikasi.

Sejumlah besar elemen infrastruktur kritis menggunakan teknologi komunikasi radio, sinkronisasi, selama desain yang tidak ada yang memikirkan kemungkinan serangan.

Dan sekarang, ketika masalahnya menjadi mengancam, tidak ada yang tahu apa yang harus dilakukan. Jika masalah ditemukan dalam perangkat lunak, maka memperbarui dan menambal server cukup cepat. Dan apa yang harus dilakukan dengan setrika fisik yang ada di pesawat, terbang di angkasa?

Tampaknya mereka berusaha untuk tidak memperhatikan masalah itu, karena tidak ada solusi sederhana. Saya mendengar banyak pendapat tentang rencana semacam itu: “Nah, di mana Anda melihat ini terjadi”, “Dan siapa yang membutuhkannya” dan seterusnya. Mereka mungkin berpikir bahwa para teroris itu benar-benar idiot, mereka tidak bisa mengunduh apa pun dari github, mereka tidak akan membeli SDR, mereka hanya bisa membawa bom ke kompartemen bagasi pesawat.

Semuanya bahkan lebih menyenangkan dengan mobil yang dikendarai sendiri dan melatih sistem mengemudi otomatis, dll. Investasi terus berlanjut, yang tidak dapat ditambal dengan cepat, dan masalahnya hanya ditunda sampai nanti. Secara umum, sulit untuk membayangkan bagaimana mobil dengan autopilot akan berkeliling Moskow ketika GPS secara teratur rusak di pusat.

Keamanan Pesawat dan Cybersecurity

Kembali ke pesawat kita. Dalam artikel "

Apakah mungkin untuk meretas pesawat ", penulis fokus pada peretasan sistem hiburan on-board dan Wi-Fi. Yah, tentu saja, bagi orang-orang keamanan topik yang paling dimengerti, oleh karena itu, penekanannya. Tetapi penulis segera menulis bahwa sistem kontrol pesawat dan sistem hiburan tidak berfungsi pada server fisik yang sama. Server bahkan terpisah secara spasial dan ini merupakan persyaratan regulator. Tentu saja, meretas server dengan film juga tidak terlalu menyenangkan, tetapi tidak dapat membawa ancaman ke papan.

Bagaimana dengan sistem pesawat lain? Mari kita sedikit google.

Sistem berikut digunakan untuk navigasi dan komunikasi:

- ILS - Sistem jalur jalur luncur. Digunakan saat mendaratkan pesawat.

- ADS-B adalah sistem pengawasan dan penyiaran berbasis GPS otomatis. ADS-B menyiarkan sinyal 120-bit terkompresi dua kali per detik yang berisi kode kapal, koordinatnya, kecepatan dan parameter sistem terpasang. Ini adalah Flightradar24 yang terkenal secara umum.

- Altimeter barometrik. Ini adalah komponen kunci untuk mempertahankan eselon yang berdedikasi. Faktanya adalah bahwa di semua sisi mereka dipandu oleh tekanan udara, dan bukan oleh ketinggian nyata di atas permukaan bumi.

- Sistem navigasi inersia. Di sini saya tidak menemukan informasi terperinci. Tetapi 100% giroskop laser sepadan.

ADS-B dijelaskan dengan sangat baik dalam sebuah artikel di situs mekanika populer, "

Mengapa pesawat tidak bertabrakan: pelacak robot ". Dan ada banyak artikel di hub: tentang

Flightradar24 , dan tentang menerima sinyal

menggunakan SDR .

Jadi, yang mana dari sistem ini yang rentan terhadap peretasan melalui udara?

Pada pertengahan 2019, ada sebuah artikel di Habré "

Sistem navigasi radio yang digunakan oleh pesawat untuk pendaratan yang aman tidak aman dan rentan terhadap peretasan ." Penulis berbicara tentang percobaan meretas sistem ILS. Biaya serangan - $ 600. Artikel tersebut mengindikasikan bahwa topik tersebut sangat kontroversial, karena pilot mengetahui kerentanan ini dan, dengan visibilitas yang baik, pilot akan dapat memahami bahwa sistem tidak berfungsi dan mendaratkan pesawat secara manual. Tetapi kita semua ingat apa yang terjadi baru-baru ini dengan Sukhoi Superjet 100, ketika ILS dan sistem lainnya tidak berfungsi karena kilat, dan bahkan dengan visibilitas yang sangat baik.

Artinya, pada kenyataannya, Anda bahkan tidak perlu mensimulasikan sinyal dari directional and beacon path beacon, itu cukup untuk hanya menempatkan penghalang, dan dalam kondisi visibilitas yang buruk, ini pasti akan menciptakan ketidaknyamanan bagi pilot. Tentu saja, sumber gangguan dihitung dengan cepat menggunakan sistem pemantauan spektrum radio, seperti itu di setiap bandara yang layak seharusnya, tetapi tidak yakin.

Pikirkan lagi - harga serangan adalah $ 600!

Mari kita lihat apa yang bisa dilakukan dengan ADS-B menggunakan SDR. Kembali pada tahun 2014,

artikel pertama muncul yang menunjukkan betapa mudahnya untuk menghasilkan sinyal ADS-B. Memiliki papan SDR dan amplifier untuk beberapa watt, Anda dapat mengirimkan data tentang pesawat yang tidak ada di langit, atau bahkan lebih buruk, dengan suara impuls pendek, "merusak" sinyal asli dan mengirimkan pesan palsu. Mengingat kepadatan lalu lintas yang sangat tinggi di kota-kota besar, ini berpotensi menjadi ancaman.

ADS-B menggunakan GPS untuk mendapatkan koordinat papan. Dan dengan GPS secara umum, semuanya sangat, sangat menyenangkan.

GPS

Ketika mendesain GPS, semua orang tentu mengerti bahwa struktur sinyal terbuka dan didokumentasikan, dan itu mungkin untuk memalsukan sinyal. Tetapi tidak ada yang menyarankan bahwa biaya serangan seperti itu bisa menjadi $ 200. Dan tidak, saya salah, lima dolar,

tautan .

Foto dari rntfnd.org

Foto dari rntfnd.orgApa yang salah dengan navigasi satelit?

Satelit GPS, rata-rata, berada di orbit 20.000 km. Pemancar hanya 20W. Oleh karena itu, sinyal datang ke bumi sudah dengan daya yang sangat rendah -150 dBW dan harus ditarik keluar dari kebisingan menggunakan proses korelasi. Oleh karena itu, untuk menghilangkan sinyal seperti itu, sangat sedikit daya yang dibutuhkan. SDR dengan daya puncak keluaran 10 mW dapat "menutup" kilometer di area terbuka. Menambahkan otentikasi ke sinyal juga tidak mudah, karena laju bit hanya 50 bit / detik, dan menambahkan redundansi akan memerlukan peningkatan kecepatan transfer data dan, dengan demikian, kekuatan pemancar, untuk menghemat anggaran saluran, tetapi tidak ada outlet di ruang angkasa.

Ada dua jenis serangan pada GPS:

- Jaming - gangguan, satelit hanya "menghilang"

- spoofing - pembangkitan sinyal palsu, penerima menunjukkan koordinat yang salah \ waktu.

Jaming tidak begitu berbahaya, karena langsung terlihat jelas. Dengan spoofing, semakin sulit, karena Anda dapat mensimulasikan koordinat saat ini dan membawanya secara perlahan dengan menambahkan offset ketinggian, misalnya.

Setiap serangan itu sendiri bukanlah ancaman serius. Tetapi dikombinasikan dengan visibilitas yang buruk dan serangan simultan pada ILS dan GPS dapat menimbulkan ancaman yang sudah serius. Membawa papan SDR dengan laptop itu mudah. Bayangkan reaksi pilot ketika dia mendarat di kabut dan ketika beberapa kilometer tersisa sebelum landasan pacu, strip belum terlihat, dan ILS mulai gagal, dan GPS hilang. Tetapi bagaimana jika ada serangan yang lebih halus ketika sinyal tidak hilang, tetapi menunjukkan dengan offset 10 meter di bawah permukaan?

Dan saya punya pertanyaan untuk para ahli, apa yang disiarkan ADS-B, ketika papan atas Moskow turun, apakah GPS selalu rusak di sana? Siapa tahu - tulis di komentar.