Seis vulnerabilidades encontradas no Tesla Model S (uma fechada)

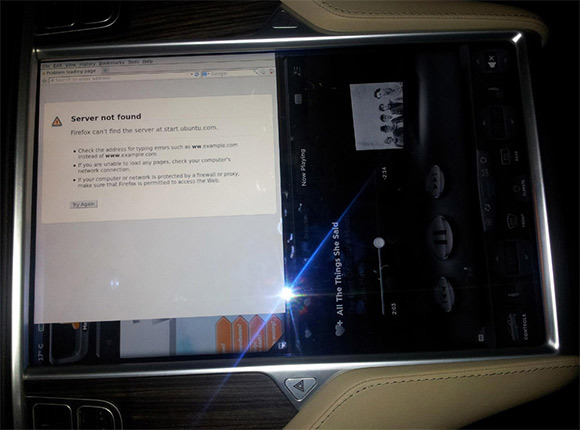

O Tesla Model S é o carro mais "conectado" do mundo e, ao mesmo tempo, um dos mais seguros. Na conferência Defcon 2015 em Las Vegas, todos terão a oportunidade de invadir (pelo menos tentar) o modelo S. Mark Rogers, um hacker conhecido e líder da equipe CloudFlare desde os anos 80, e Kevin Mahuffy, co-fundador da Lookout, conta e mostra alguns que encontrou nas vulnerabilidades do Tesla. Tesla Model S no Salão Automóvel de Xangai As conferências de hackers são uma oportunidade para a Tesla encontrar novos funcionários que possam detectar vulnerabilidades do sistema e realmente encontrar pontos fracos no sistema do computador. A Defcon Tesla planejava contratar até trinta pessoas no ano passado.Na ausência de bugs, a Tesla pode usar os resultados da conferência para publicidade, dizem os analistas .Dois especialistas em segurança Mark Rogers e Kevin Mahaffy encontraram seis vulnerabilidades no Modelo S que poderiam ser usadas para invadir um veículo local e remotamente. No anúncio da apresentação, eles relataram que apenas uma dessas vulnerabilidades a Tesla já fechou.Rogers e Mahaffy apresentarão uma ferramenta que permite que os proprietários do Tesla Model S analisem dados de telemetria em tempo real.Na conferência de hackers SyScan de 2014 em Pequim, a Tesla instalou o Modelo S e vários computadores, anunciando um concurso de hackers com um prêmio de dez mil dólares. Os hackers chineses invadiram o sistema e ganharam o controle de fechaduras, tecto de abrir, faróis, limpadores e buzinas.Os componentes eletrônicos internos do Tesla Model S são integrados a uma rede Ethernet local e o computador está executando o Ubuntu. Isso simplifica a conexão com o carro. Uma rede de 100 Mbit / s conecta o console principal, a tela e o dispositivo desconhecido com endereços IP no segmento 192.168.90.0.

As conferências de hackers são uma oportunidade para a Tesla encontrar novos funcionários que possam detectar vulnerabilidades do sistema e realmente encontrar pontos fracos no sistema do computador. A Defcon Tesla planejava contratar até trinta pessoas no ano passado.Na ausência de bugs, a Tesla pode usar os resultados da conferência para publicidade, dizem os analistas .Dois especialistas em segurança Mark Rogers e Kevin Mahaffy encontraram seis vulnerabilidades no Modelo S que poderiam ser usadas para invadir um veículo local e remotamente. No anúncio da apresentação, eles relataram que apenas uma dessas vulnerabilidades a Tesla já fechou.Rogers e Mahaffy apresentarão uma ferramenta que permite que os proprietários do Tesla Model S analisem dados de telemetria em tempo real.Na conferência de hackers SyScan de 2014 em Pequim, a Tesla instalou o Modelo S e vários computadores, anunciando um concurso de hackers com um prêmio de dez mil dólares. Os hackers chineses invadiram o sistema e ganharam o controle de fechaduras, tecto de abrir, faróis, limpadores e buzinas.Os componentes eletrônicos internos do Tesla Model S são integrados a uma rede Ethernet local e o computador está executando o Ubuntu. Isso simplifica a conexão com o carro. Uma rede de 100 Mbit / s conecta o console principal, a tela e o dispositivo desconhecido com endereços IP no segmento 192.168.90.0.

Source: https://habr.com/ru/post/pt381747/

All Articles