O crypto ransomware Petya não receberá dinheiro: nós mesmos geramos a chave de desbloqueio do disco rígido

Em 3 de abril, informações sobre a descoberta de um novo ransomware criptográfico que criptografa não arquivos individuais, mas toda a partição (volume) do disco apareceu no Habrahabr. O programa é chamado Petya e seu objetivo é a tabela de alocação de arquivos NTFS. O ransomware fica com pouco disco, com perda total do acesso do usuário aos arquivos de volume.Petya também descobriu um esquema de máscara especial para ocultar a atividade. Inicialmente, o crypto ransomware pede ao usuário para ativar o UAC, disfarçando-se de aplicativos legais. Assim que os privilégios estendidos são obtidos, o software malicioso entra em vigor. Depois que o volume é criptografado, o ransomware criptográfico começa a exigir dinheiro do usuário e é concedido um certo período de tempo para o pagamento do "resgate". Se o usuário não pagar os fundos durante esse período, o valor será dobrado. "Campo de milagres" e muito mais.Mas o próprio ransomware de criptografia não estava muito bem protegido. O usuário do Twitter com o apelido leostone desenvolveu um gerador de chaves para o Petya, que permite remover a criptografia de disco. A tecla é individual e a seleção leva cerca de 7 segundos.O mesmo usuário criou um site que gera chaves para usuários cujos PCs foram afetados pelo Petya. Para obter a chave, você precisa fornecer informações do disco infectado.O que eu preciso fazer?A mídia infectada deve ser inserida em outro PC e determinados dados devem ser extraídos de determinados setores do disco rígido infectado. Esses dados precisam ser executados pelo decodificador Base64 e enviados ao site para processamento.Obviamente, essa não é a maneira mais fácil e, para muitos usuários, pode ser impossível. Mas existe um caminho. Outro usuário, Fabian Wosar , criou uma ferramenta especial que faz tudo por conta própria. Para que ele funcione, você precisa reorganizar o disco infectado para outro PC com sistema operacional Windows. Feito isso, baixe o extrator do setor Petya e salve na área de trabalho. Em seguida, execute o PetyaExtractor.exe. Este software verifica todas as unidades em busca de Petya. Assim que um disco infectado é detectado, o programa inicia a segunda etapa do trabalho.

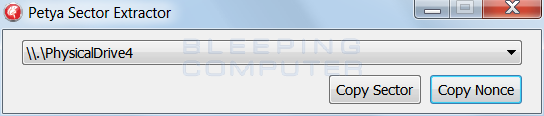

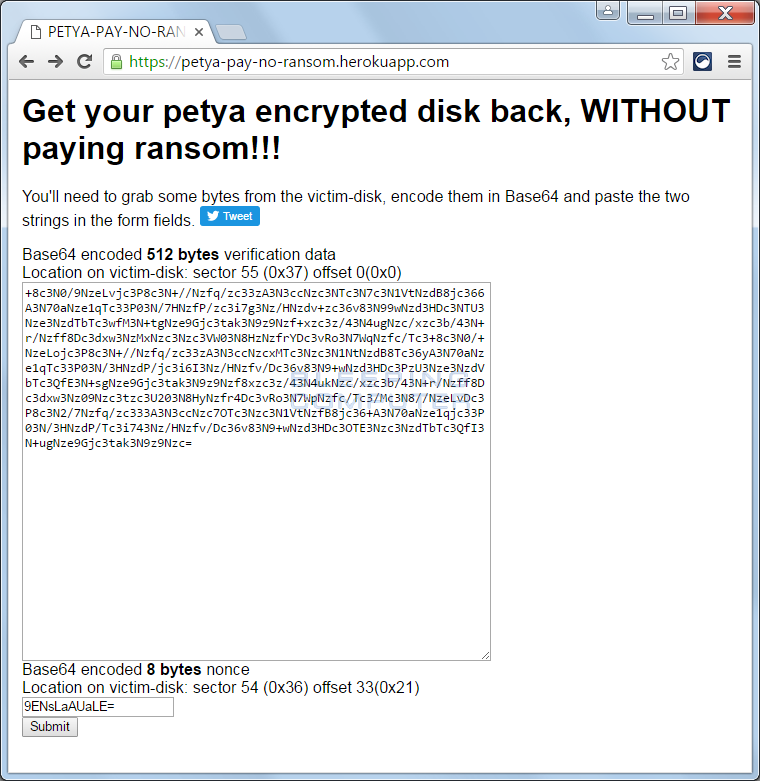

Em 3 de abril, informações sobre a descoberta de um novo ransomware criptográfico que criptografa não arquivos individuais, mas toda a partição (volume) do disco apareceu no Habrahabr. O programa é chamado Petya e seu objetivo é a tabela de alocação de arquivos NTFS. O ransomware fica com pouco disco, com perda total do acesso do usuário aos arquivos de volume.Petya também descobriu um esquema de máscara especial para ocultar a atividade. Inicialmente, o crypto ransomware pede ao usuário para ativar o UAC, disfarçando-se de aplicativos legais. Assim que os privilégios estendidos são obtidos, o software malicioso entra em vigor. Depois que o volume é criptografado, o ransomware criptográfico começa a exigir dinheiro do usuário e é concedido um certo período de tempo para o pagamento do "resgate". Se o usuário não pagar os fundos durante esse período, o valor será dobrado. "Campo de milagres" e muito mais.Mas o próprio ransomware de criptografia não estava muito bem protegido. O usuário do Twitter com o apelido leostone desenvolveu um gerador de chaves para o Petya, que permite remover a criptografia de disco. A tecla é individual e a seleção leva cerca de 7 segundos.O mesmo usuário criou um site que gera chaves para usuários cujos PCs foram afetados pelo Petya. Para obter a chave, você precisa fornecer informações do disco infectado.O que eu preciso fazer?A mídia infectada deve ser inserida em outro PC e determinados dados devem ser extraídos de determinados setores do disco rígido infectado. Esses dados precisam ser executados pelo decodificador Base64 e enviados ao site para processamento.Obviamente, essa não é a maneira mais fácil e, para muitos usuários, pode ser impossível. Mas existe um caminho. Outro usuário, Fabian Wosar , criou uma ferramenta especial que faz tudo por conta própria. Para que ele funcione, você precisa reorganizar o disco infectado para outro PC com sistema operacional Windows. Feito isso, baixe o extrator do setor Petya e salve na área de trabalho. Em seguida, execute o PetyaExtractor.exe. Este software verifica todas as unidades em busca de Petya. Assim que um disco infectado é detectado, o programa inicia a segunda etapa do trabalho. As informações extraídas devem ser carregadas no site indicado acima. Haverá dois campos de texto intitulados Dados de verificação de 512 bytes codificados em Base64 e nonce de 8 bytes codificados em Base64. Para obter a chave, é necessário inserir os dados extraídos pelo programa nesses dois campos.Para fazer isso, no programa, clique no botão Copiar setor e cole os dados copiados no buffer no campo do site Base64 codificado em dados de verificação de 512 bytes.Em seguida, no programa, selecione o botão Copy Nonce e cole os dados copiados no nonce de 8 bytes codificados em Base64 no site.Se tudo for feito corretamente, esta janela deverá aparecer:

As informações extraídas devem ser carregadas no site indicado acima. Haverá dois campos de texto intitulados Dados de verificação de 512 bytes codificados em Base64 e nonce de 8 bytes codificados em Base64. Para obter a chave, é necessário inserir os dados extraídos pelo programa nesses dois campos.Para fazer isso, no programa, clique no botão Copiar setor e cole os dados copiados no buffer no campo do site Base64 codificado em dados de verificação de 512 bytes.Em seguida, no programa, selecione o botão Copy Nonce e cole os dados copiados no nonce de 8 bytes codificados em Base64 no site.Se tudo for feito corretamente, esta janela deverá aparecer: Para obter a senha de descriptografia, clique no botão Enviar. Uma senha será gerada por aproximadamente um minuto.

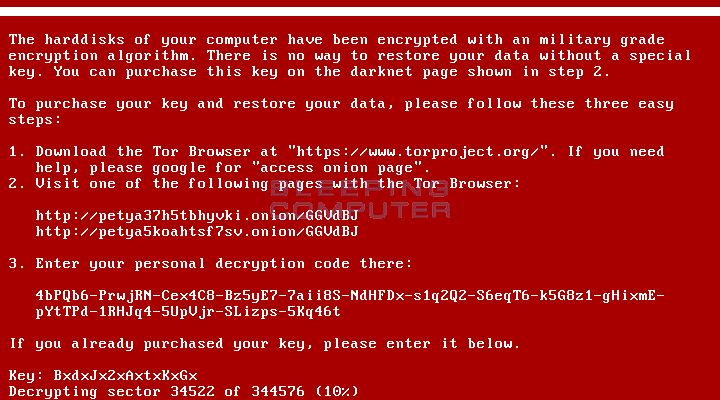

Para obter a senha de descriptografia, clique no botão Enviar. Uma senha será gerada por aproximadamente um minuto. Anotamos a senha e conectamos o disco infectado novamente. Assim que a janela do vírus aparecer, digite sua senha.

Anotamos a senha e conectamos o disco infectado novamente. Assim que a janela do vírus aparecer, digite sua senha. Petya começa a descriptografar o volume e tudo começa a funcionar quando o processo é concluído.

Petya começa a descriptografar o volume e tudo começa a funcionar quando o processo é concluído.Source: https://habr.com/ru/post/pt392727/

All Articles