Edward Snowden e o hacker Bunny desenvolveram um dispositivo para monitorar sinais GSM, GPS, WiFi, Bluetooth, NFC no barramento do telefone

Engenharia reversa do iPhone 6

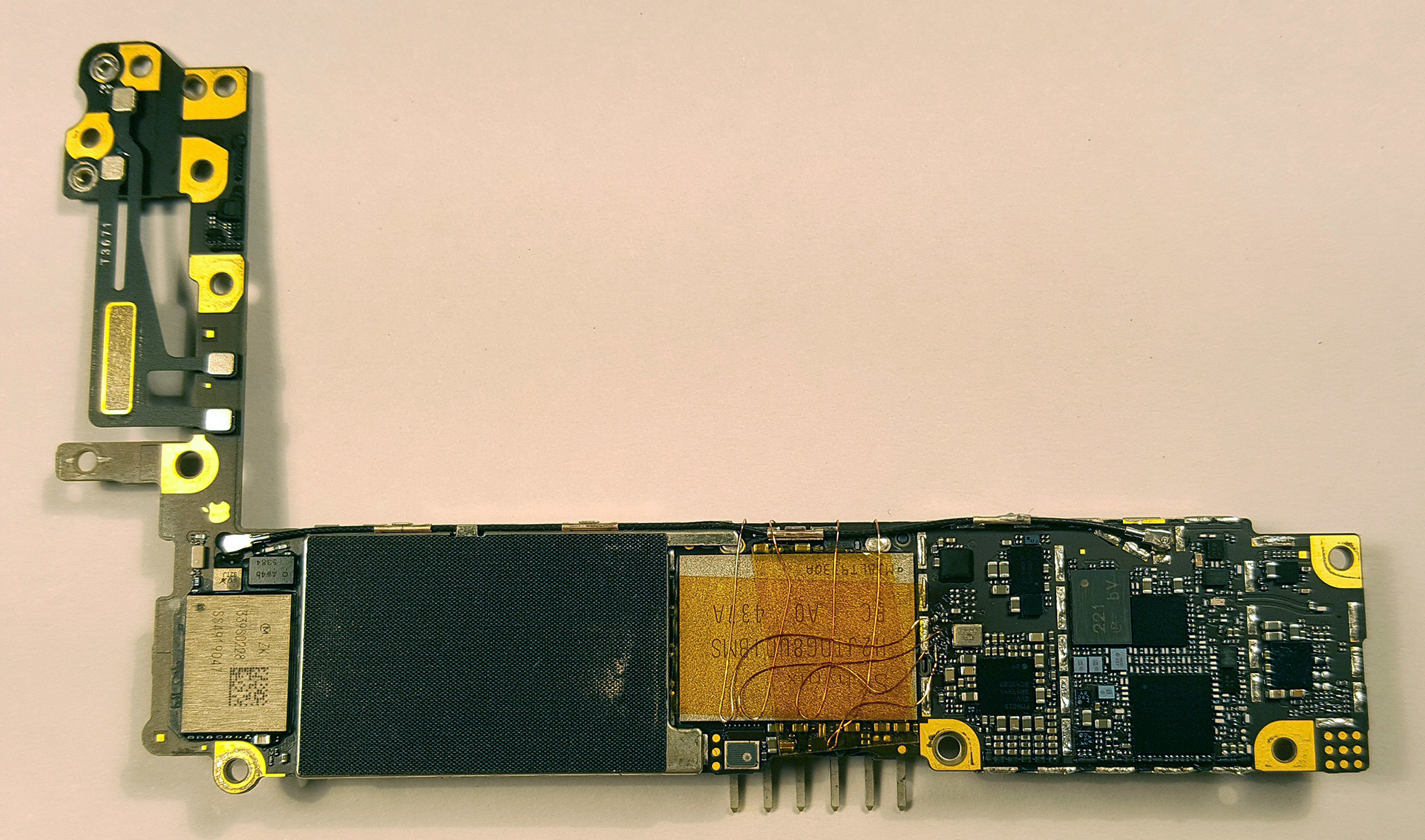

Conexão aos contatos do barramento FE1 e FE2 no iPhone 6. Os pontos de conexão no verso da placa de circuito impresso são conectados na parte frontal para facilitar a conexão. O conector do cartão SIM foi removidoQuando Edward Snowden se encontrou com repórteres em um hotel de Hong Kong, ele pediu para colocar os telefones na geladeira (um análogo doméstico da gaiola de Faraday) para bloquear qualquer sinal de rádio que possa ser usado para rastrear dispositivos ou ativar remotamente microfones e câmeras. As embaixadas de alguns países e outras salas seguras geralmente são solicitadas a entregar o telefone na entrada e / ou remover a bateria.Desativando o telefone ou a gaiola de Faraday - tentativas de desativar temporariamente o "bug" que uma pessoa carrega constantemente com ele. Tais métodos não são muito práticos e eficazes. Edward Snowden, juntamente com o renomado hacker de hardware Andrew "Bunny" Huang, desenvolveu uma alternativa conveniente e confiável - um "mecanismo de introspecção" parecido com um caso para monitorar constantemente os sinais enviados pelas antenas internas do telefone.

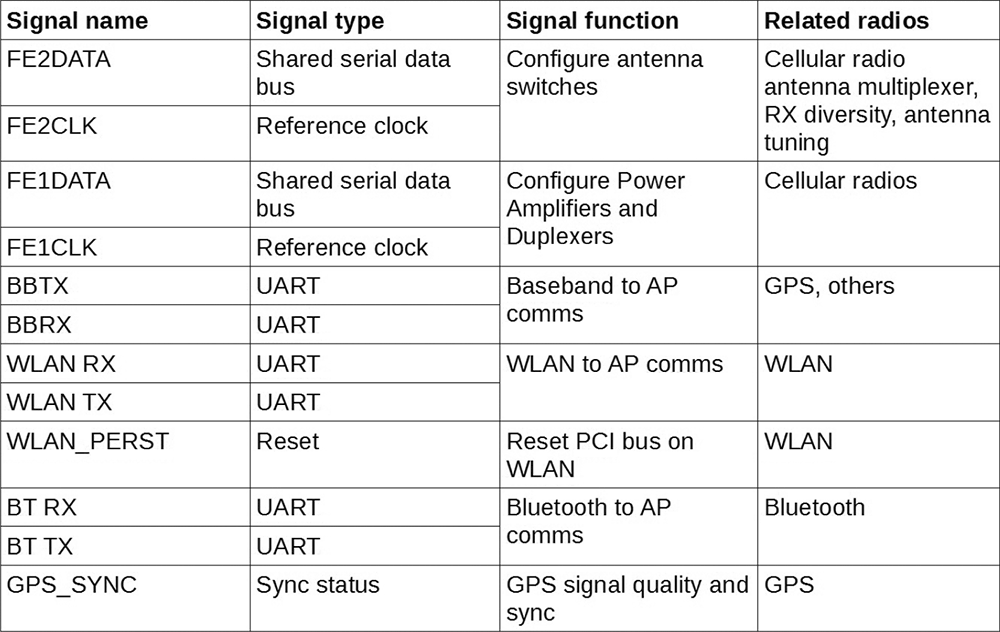

Conexão aos contatos do barramento FE1 e FE2 no iPhone 6. Os pontos de conexão no verso da placa de circuito impresso são conectados na parte frontal para facilitar a conexão. O conector do cartão SIM foi removidoQuando Edward Snowden se encontrou com repórteres em um hotel de Hong Kong, ele pediu para colocar os telefones na geladeira (um análogo doméstico da gaiola de Faraday) para bloquear qualquer sinal de rádio que possa ser usado para rastrear dispositivos ou ativar remotamente microfones e câmeras. As embaixadas de alguns países e outras salas seguras geralmente são solicitadas a entregar o telefone na entrada e / ou remover a bateria.Desativando o telefone ou a gaiola de Faraday - tentativas de desativar temporariamente o "bug" que uma pessoa carrega constantemente com ele. Tais métodos não são muito práticos e eficazes. Edward Snowden, juntamente com o renomado hacker de hardware Andrew "Bunny" Huang, desenvolveu uma alternativa conveniente e confiável - um "mecanismo de introspecção" parecido com um caso para monitorar constantemente os sinais enviados pelas antenas internas do telefone. Conecte aos pinos do barramento FE1 e FE2 no iPhone 6 na parte traseira da placa de circuito. Para o experimento, a blindagem de RF foi removida e os pontos de conexão foram limpos mecanicamente da máscara desolda.O dispositivo de introspecção é equipado com um indicador que notifica instantaneamente o proprietário quando um sinal é recebido ou transmitido de um telefone celular. Podemos dizer que esta é uma versão muito mais avançada do adesivo EMF padrão para o telefone, que brilha sob a influência de um campo eletromagnético ( de 10 centavos nas lojas chinesas). Uma maneira garantida de garantir que o telefone não transmita nenhum sinal, mesmo que o "Modo avião" esteja ativado.O dispositivo desenvolvido será parecido com um estojo para iPhone 6 com uma tela monocromática e uma bateria externa. Mas, na verdade, é um dispositivo bastante avançado - algo como um "osciloscópio compacto" que se conecta diretamente à placa eletrônica por meio dos contatos próximos ao conector do cartão SIM. Ao conectar-se à placa, o dispositivo reconhece sinais das antenas integradas no barramento usadas pelos transceptores GSM (2G / 3G / 4G), GPS, WiFi, Bluetooth, NFC. Os modders chineses, que possuem diagramas e documentação para o iPhone 6, ajudaram a fazer a engenharia reversa do iPhone 6 e definir os sinais para essas interfaces.Osbarramentos FE1 e FE2 no iPhone 6 operam a uma frequência de 20 MHz sob uma voltagem de 1,8 V. Esses barramentos são usados principalmente para configuração telefone transmissores de rádio.

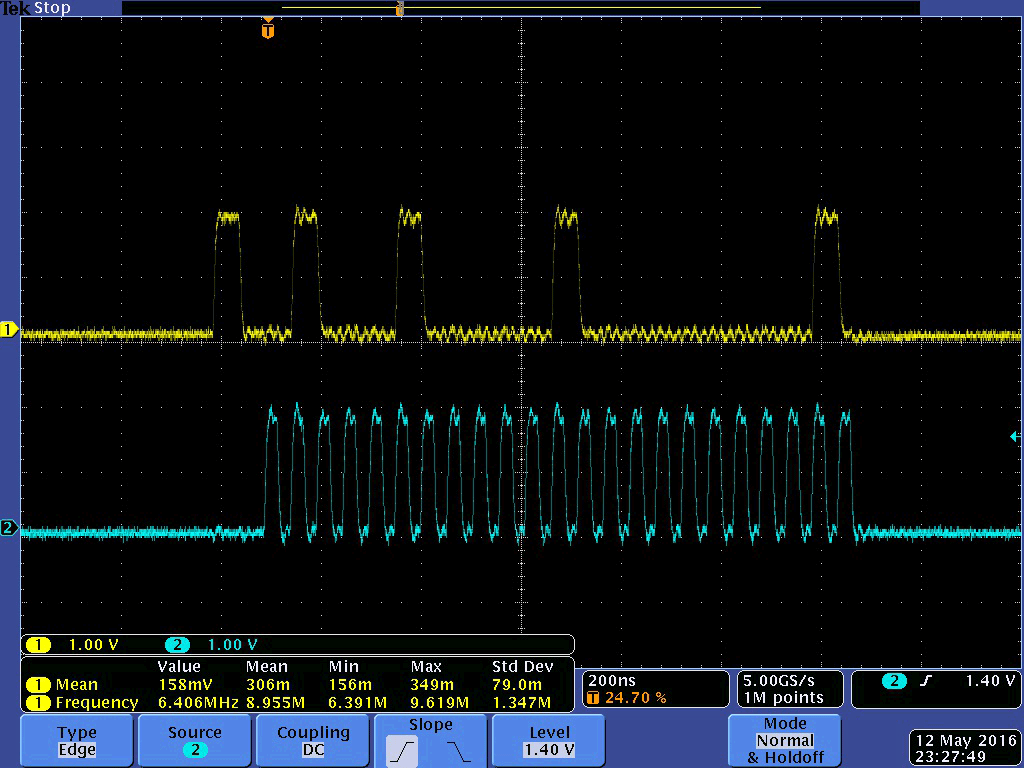

Conecte aos pinos do barramento FE1 e FE2 no iPhone 6 na parte traseira da placa de circuito. Para o experimento, a blindagem de RF foi removida e os pontos de conexão foram limpos mecanicamente da máscara desolda.O dispositivo de introspecção é equipado com um indicador que notifica instantaneamente o proprietário quando um sinal é recebido ou transmitido de um telefone celular. Podemos dizer que esta é uma versão muito mais avançada do adesivo EMF padrão para o telefone, que brilha sob a influência de um campo eletromagnético ( de 10 centavos nas lojas chinesas). Uma maneira garantida de garantir que o telefone não transmita nenhum sinal, mesmo que o "Modo avião" esteja ativado.O dispositivo desenvolvido será parecido com um estojo para iPhone 6 com uma tela monocromática e uma bateria externa. Mas, na verdade, é um dispositivo bastante avançado - algo como um "osciloscópio compacto" que se conecta diretamente à placa eletrônica por meio dos contatos próximos ao conector do cartão SIM. Ao conectar-se à placa, o dispositivo reconhece sinais das antenas integradas no barramento usadas pelos transceptores GSM (2G / 3G / 4G), GPS, WiFi, Bluetooth, NFC. Os modders chineses, que possuem diagramas e documentação para o iPhone 6, ajudaram a fazer a engenharia reversa do iPhone 6 e definir os sinais para essas interfaces.Osbarramentos FE1 e FE2 no iPhone 6 operam a uma frequência de 20 MHz sob uma voltagem de 1,8 V. Esses barramentos são usados principalmente para configuração telefone transmissores de rádio. Exemplo de tráfego no barramento FE1

Exemplo de tráfego no barramento FE1 Wifi UART, Tek MDO4014B

Wifi UART, Tek MDO4014B, iPhone 6

Recebendo tráfego real do barramento, o dispositivo emite um sinal se o telefone iniciou uma transferência de dados não autorizada.Edward Snowden acredita que o dispositivo é destinado principalmente a jornalistas. De fato, em países autoritários, são os jornalistas que são o principal alvo dos serviços especiais que instalam explorações em seus telefones celulares.Andrew Huang diz que, em princípio, você pode configurar o dispositivo para desligar automaticamente o telefone se um sinal não autorizado for detectado."Nossa abordagem é a seguinte: um adversário em nível estadual é muito poderoso, portanto assumimos que o telefone está comprometido de qualquer forma [no nível do software]", disse Bunny. "Portanto, estamos analisando sinais de hardware extremamente difíceis de falsificar".Andrew Huang acrescentou que esse método é mais confiável que uma gaiola de Faraday, que ainda pode transmitir um sinal de rádio. E isso é melhor do que desligar o smartphone com o botão, porque já foi criado um malware que reconhece o pressionamento do botão e demonstra animação, como se o telefone estivesse desligado (e depois ligado). Em 2014, Snowden disse que a NSA usou esses indicadores. Podemos supor que os serviços especiais russos tenham um software semelhante.Atualmente, esses dispositivos de proteção para telefones são necessários não apenas pelos jornalistas, mas também por todos os outros cidadãos, que podem se tornar objetos inesperados de vigilância e ações ilegais, o que já aconteceu muitas vezes.Desde 2013, o próprio Edward Snowden se recusou a usar smartphones e outros aparelhos com comunicação sem fio, para que os serviços de inteligência americanos não pudessem calcular sua localização real na Rússia. Aparentemente, o plano funcionou: até agora não há evidências de que as coordenadas de Snowden sejam conhecidas por mais ninguém, exceto por seus curadores russos, um advogado e uma garota.Snowden enfatiza que um osciloscópio compacto com bloqueio automático de sinais de rádio estranhos de um smartphone não é uma panacéia, mas essa é uma maneira de aumentar significativamente a complexidade e o custo do rastreamento de um inimigo. Ao aumentar o custo da vigilância, podemos forçar o inimigo a abandoná-lo. Na maioria dos casos, serviços especiais decidirão que a instalação não vale o esforço significativo necessário para ignorar a proteção de hardware. Agora, a escuta em massa da população só é possível porque é barata e acessível. O uso de criptografia e bloqueadores de sinal de hardware fará a diferença - como resultado, os próprios serviços de segurança podem interromper suas práticas ilegais, diz Snowden.Até agora, o projeto do osciloscópio compacto Snowden-Bunny está em fase de design. Publicação da documentação técnicacom uma descrição detalhada da tecnologia. Os autores esperam fazer um protótipo no próximo ano e encomendar um lote desses dispositivos em algum lugar de uma fábrica chinesa, que aceita pequenos pedidos de atacado para produção de acordo com os layouts originais. O hacker Bunny já tem experiência na fabricação de circuitos eletrônicos na China, que ele desenvolveu de forma independente.Um gadget acabado pode se parecer com isso.

Recebendo tráfego real do barramento, o dispositivo emite um sinal se o telefone iniciou uma transferência de dados não autorizada.Edward Snowden acredita que o dispositivo é destinado principalmente a jornalistas. De fato, em países autoritários, são os jornalistas que são o principal alvo dos serviços especiais que instalam explorações em seus telefones celulares.Andrew Huang diz que, em princípio, você pode configurar o dispositivo para desligar automaticamente o telefone se um sinal não autorizado for detectado."Nossa abordagem é a seguinte: um adversário em nível estadual é muito poderoso, portanto assumimos que o telefone está comprometido de qualquer forma [no nível do software]", disse Bunny. "Portanto, estamos analisando sinais de hardware extremamente difíceis de falsificar".Andrew Huang acrescentou que esse método é mais confiável que uma gaiola de Faraday, que ainda pode transmitir um sinal de rádio. E isso é melhor do que desligar o smartphone com o botão, porque já foi criado um malware que reconhece o pressionamento do botão e demonstra animação, como se o telefone estivesse desligado (e depois ligado). Em 2014, Snowden disse que a NSA usou esses indicadores. Podemos supor que os serviços especiais russos tenham um software semelhante.Atualmente, esses dispositivos de proteção para telefones são necessários não apenas pelos jornalistas, mas também por todos os outros cidadãos, que podem se tornar objetos inesperados de vigilância e ações ilegais, o que já aconteceu muitas vezes.Desde 2013, o próprio Edward Snowden se recusou a usar smartphones e outros aparelhos com comunicação sem fio, para que os serviços de inteligência americanos não pudessem calcular sua localização real na Rússia. Aparentemente, o plano funcionou: até agora não há evidências de que as coordenadas de Snowden sejam conhecidas por mais ninguém, exceto por seus curadores russos, um advogado e uma garota.Snowden enfatiza que um osciloscópio compacto com bloqueio automático de sinais de rádio estranhos de um smartphone não é uma panacéia, mas essa é uma maneira de aumentar significativamente a complexidade e o custo do rastreamento de um inimigo. Ao aumentar o custo da vigilância, podemos forçar o inimigo a abandoná-lo. Na maioria dos casos, serviços especiais decidirão que a instalação não vale o esforço significativo necessário para ignorar a proteção de hardware. Agora, a escuta em massa da população só é possível porque é barata e acessível. O uso de criptografia e bloqueadores de sinal de hardware fará a diferença - como resultado, os próprios serviços de segurança podem interromper suas práticas ilegais, diz Snowden.Até agora, o projeto do osciloscópio compacto Snowden-Bunny está em fase de design. Publicação da documentação técnicacom uma descrição detalhada da tecnologia. Os autores esperam fazer um protótipo no próximo ano e encomendar um lote desses dispositivos em algum lugar de uma fábrica chinesa, que aceita pequenos pedidos de atacado para produção de acordo com os layouts originais. O hacker Bunny já tem experiência na fabricação de circuitos eletrônicos na China, que ele desenvolveu de forma independente.Um gadget acabado pode se parecer com isso. Andrew Huang acrescentou que o design de hardware do dispositivo e o código fonte do firmware, é claro, serão publicados em domínio público.Bunny agora vive em Cingapura, mas visita Shenzhen mensalmente para se encontrar com os fabricantes. Ele diz que os colegas chineses têm experiência suficiente para produzir esses eletrônicos, porque o mercado de reparo e modificação do iPhone é muito desenvolvido lá. Além disso, se algum cliente grande (por exemplo, um jornal grande) pedir um lote desses casos para proteger os telefones de seus funcionários, Bunny estará pronto para organizar a produção desse lote. “Um entusiasta comum do DIY americano acha que isso é completamente insano. Um chinês comum que faz modificações no iPhone na China analisará isso e dirá que não há problema ”, acrescentou Andrew Huang.Snowden e Bunny nunca se conheceram pessoalmente, mas Edward Snowden falou positivamente sobre seu colega: "Este é um dos pesquisadores de hardware que eu mais respeito no mundo", disse ele e acrescentou que começou a se corresponder com ele através de um canal criptografado no messenger da Signal em final de 2015. A ideia de desenvolver um dispositivo desse tipo pertence a Snowden, e Bunny, com suas experiências de hackers e modding, ajudou a colocá-lo em prática.Huang tentou criar o circuito mais simples do dispositivo, que ao mesmo tempo atende aos padrões paranóicos de Snowden.O hacker admite timidamente: “Se não fosse pela participação de Snowden, seria um dispositivo bastante prosaico. Minha solução é simples. Mas isso ajudará um importante grupo de pessoas. ”

Andrew Huang acrescentou que o design de hardware do dispositivo e o código fonte do firmware, é claro, serão publicados em domínio público.Bunny agora vive em Cingapura, mas visita Shenzhen mensalmente para se encontrar com os fabricantes. Ele diz que os colegas chineses têm experiência suficiente para produzir esses eletrônicos, porque o mercado de reparo e modificação do iPhone é muito desenvolvido lá. Além disso, se algum cliente grande (por exemplo, um jornal grande) pedir um lote desses casos para proteger os telefones de seus funcionários, Bunny estará pronto para organizar a produção desse lote. “Um entusiasta comum do DIY americano acha que isso é completamente insano. Um chinês comum que faz modificações no iPhone na China analisará isso e dirá que não há problema ”, acrescentou Andrew Huang.Snowden e Bunny nunca se conheceram pessoalmente, mas Edward Snowden falou positivamente sobre seu colega: "Este é um dos pesquisadores de hardware que eu mais respeito no mundo", disse ele e acrescentou que começou a se corresponder com ele através de um canal criptografado no messenger da Signal em final de 2015. A ideia de desenvolver um dispositivo desse tipo pertence a Snowden, e Bunny, com suas experiências de hackers e modding, ajudou a colocá-lo em prática.Huang tentou criar o circuito mais simples do dispositivo, que ao mesmo tempo atende aos padrões paranóicos de Snowden.O hacker admite timidamente: “Se não fosse pela participação de Snowden, seria um dispositivo bastante prosaico. Minha solução é simples. Mas isso ajudará um importante grupo de pessoas. ”Source: https://habr.com/ru/post/pt396201/

All Articles