A alteração permanente da senha não é uma boa ideia

Muitos de nós, trabalhando em empresas de tecnologia de vários tamanhos, enfrentamos repetidamente não as políticas de segurança mais confortáveis. E se os cartões principais, o rastreamento de tempo e o monitoramento da atividade da rede são a norma, desde que a empresa tenha algo a esconder dos concorrentes, a troca constante de senhas é um evento tedioso.Esse fenômeno atingiu todos em um período diferente. O autor se deparou com essa moda entre os seguranças no já distante 2013. Como um raio do nada, toda a organização ficou chocada com a notícia: "dentro de duas semanas você deve alterar as senhas e, no futuro, será alterado à força a cada três meses". E eu vou lhe dizer que este não é um período muito curto. Em outra empresa, o admin-samodur não pode ser chamado de outra forma, que também desempenhava a função de "serviço de segurança" e definia um período de alteração de senha de um mês. A propósito, foi mais agradável sair de férias ou em licença médica e retornar à conta bloqueada (a VPN se recusou a dar mesmo sob a ameaça de tortura), mas isso já é uma letra.Para aqueles que usavam gerenciadores de senhas como o KeePass, não era tão assustador, mas a parte dos funcionários que se lembrava de suas senhas de cor estava um pouco (na verdade muito) triste.A mudança constante de senhas, em vez de aumentar o nível de segurança dentro da organização, leva apenas ao fato de que seu nível de segurança diminui. E há várias razões adequadas para isso.A maioria dos usuários comuns costuma se lembrar de suas senhas e nem todo mundo usa gerenciadores de senhas. Se você recomendar que sua família ou amigos alterem suas senhas a cada poucos meses, faça um desserviço. Afinal, uma mudança constante de senha leva a:

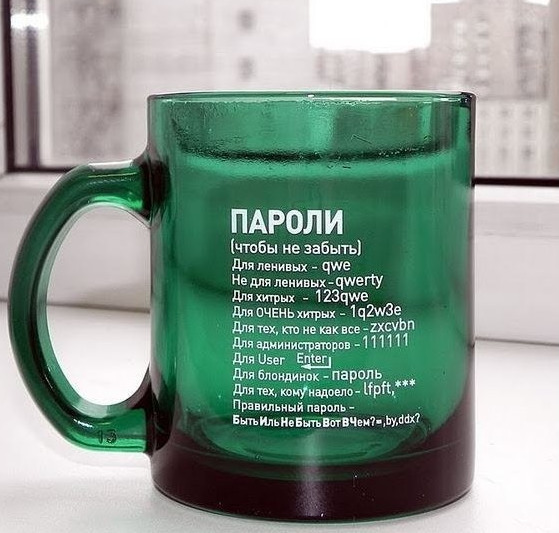

Muitos de nós, trabalhando em empresas de tecnologia de vários tamanhos, enfrentamos repetidamente não as políticas de segurança mais confortáveis. E se os cartões principais, o rastreamento de tempo e o monitoramento da atividade da rede são a norma, desde que a empresa tenha algo a esconder dos concorrentes, a troca constante de senhas é um evento tedioso.Esse fenômeno atingiu todos em um período diferente. O autor se deparou com essa moda entre os seguranças no já distante 2013. Como um raio do nada, toda a organização ficou chocada com a notícia: "dentro de duas semanas você deve alterar as senhas e, no futuro, será alterado à força a cada três meses". E eu vou lhe dizer que este não é um período muito curto. Em outra empresa, o admin-samodur não pode ser chamado de outra forma, que também desempenhava a função de "serviço de segurança" e definia um período de alteração de senha de um mês. A propósito, foi mais agradável sair de férias ou em licença médica e retornar à conta bloqueada (a VPN se recusou a dar mesmo sob a ameaça de tortura), mas isso já é uma letra.Para aqueles que usavam gerenciadores de senhas como o KeePass, não era tão assustador, mas a parte dos funcionários que se lembrava de suas senhas de cor estava um pouco (na verdade muito) triste.A mudança constante de senhas, em vez de aumentar o nível de segurança dentro da organização, leva apenas ao fato de que seu nível de segurança diminui. E há várias razões adequadas para isso.A maioria dos usuários comuns costuma se lembrar de suas senhas e nem todo mundo usa gerenciadores de senhas. Se você recomendar que sua família ou amigos alterem suas senhas a cada poucos meses, faça um desserviço. Afinal, uma mudança constante de senha leva a:- Para simplificá-lo, é difícil lembrar uma senha complexa imediatamente, e você terá que usá-la, aparentemente, o tempo todo;

- , , , , , .;

- , . , . «» . .

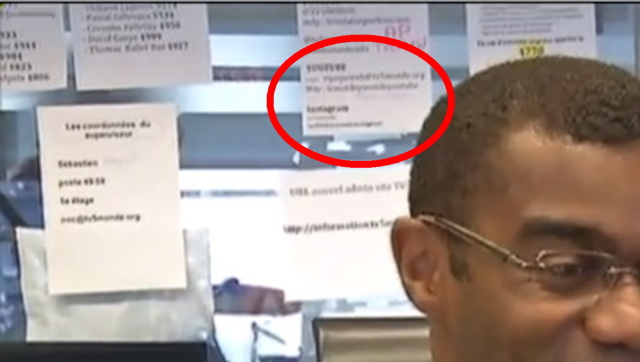

O exemplo mais claro de "gravação" e, neste caso, impressões de senhas. Em 2015, houve um artigo sobre Habré sobre a invasão de um canal de TV francês, onde o "memorando"Okay discutido foi filmado no ar . Se em um local de trabalho pessoal, temos a oportunidade de instalar um gerenciador de senhas e não conhecer os problemas, há situações em que uma pessoa simplesmente não pode instalar software de terceiros em um computador de trabalho.Alguma vez você já se perguntou por que, durante algumas operações complexas no banco, o caixa, para sua opinião, faz tanto tempo que as preocupações não entendem o quê?Em seu trabalho, um funcionário comum (caixa) usa cerca de uma dúzia de contas em vários softwares ou em seus segmentos. Além de entrar na conta durante a operação, cada um deve ser confirmado com sua própria senha e, com bastante frequência - com a senha do caixa sênior ou do chefe do departamento (todos ouvimos esse grito “CONTROLE!”). De banco para banco, todas as senhas podem mudar uma vez por mês, e algumas ainda mais frequentemente.Em teoria, tudo parece decente. Senhas, sempre que necessário, não menos que oito caracteres, em todos os lugares diferentes. Na prática, todos são universalmente gravados em papel e armazenados nos bolsos dos coletes ou sob o teclado.Como resultado, em vez de um sistema de segurança de dois níveis, obtemos uma peneira com os “memorandos” mencionados apenas porque existe uma opinião de que “alterar senhas assim é útil”.Uma das maneiras mais comuns de lembrar uma senha, se é impossível usar um gerenciador de senhas, mas você precisa alterar a senha a cada N dias, é a padronização. Esse fato é confirmado por um estudo no campo da segurança realizado por funcionários da Universidade da Carolina do Norte em 2010.Em seu trabalho, eles simularam a geração de senhas pelos usuários com base no princípio da padronização e, com base nisso, realizaram um "ataque" às contas, levando em consideração o esgotamento das senhas mais prováveis antes que o sistema de segurança responda ao que está acontecendo. De acordo com as condições da tarefa, nas mãos dos atacantes estava a “antiga” base bancária irrelevante de 7700 contas. Naquela época, os pesquisadores, levando em conta as senhas padronizadas, conseguiram acessar 17% das contas bancárias em menos de cinco tentativas. Outros 41% por cento das contas foram invadidos em cerca de 3 segundos.Cálculos algorítmicos mais detalhados podem ser encontrados no próprio trabalho .Este estudo confirma mais uma vez que uma vez que uma senha complexa é criada onde uma pessoa não tem a oportunidade de usar software especializado para armazenar chaves, é melhor do que substituí-la constantemente por opções mais simples.Afinal, nosso cérebro é uma chatice por sua natureza, portanto, procura simplificar e modelar tudo. E isso, por sua vez, leva ao fato de que, se nossos dados até irrelevantes caírem nas mãos de invasores mais ou menos astutos, uma constante mudança de senha, se for uma senha de modelo (e isso acontece com mais frequência), não nos ajudará, mas apenas excluirá a possibilidade usando uma chave realmente difícil de quebrar.

O exemplo mais claro de "gravação" e, neste caso, impressões de senhas. Em 2015, houve um artigo sobre Habré sobre a invasão de um canal de TV francês, onde o "memorando"Okay discutido foi filmado no ar . Se em um local de trabalho pessoal, temos a oportunidade de instalar um gerenciador de senhas e não conhecer os problemas, há situações em que uma pessoa simplesmente não pode instalar software de terceiros em um computador de trabalho.Alguma vez você já se perguntou por que, durante algumas operações complexas no banco, o caixa, para sua opinião, faz tanto tempo que as preocupações não entendem o quê?Em seu trabalho, um funcionário comum (caixa) usa cerca de uma dúzia de contas em vários softwares ou em seus segmentos. Além de entrar na conta durante a operação, cada um deve ser confirmado com sua própria senha e, com bastante frequência - com a senha do caixa sênior ou do chefe do departamento (todos ouvimos esse grito “CONTROLE!”). De banco para banco, todas as senhas podem mudar uma vez por mês, e algumas ainda mais frequentemente.Em teoria, tudo parece decente. Senhas, sempre que necessário, não menos que oito caracteres, em todos os lugares diferentes. Na prática, todos são universalmente gravados em papel e armazenados nos bolsos dos coletes ou sob o teclado.Como resultado, em vez de um sistema de segurança de dois níveis, obtemos uma peneira com os “memorandos” mencionados apenas porque existe uma opinião de que “alterar senhas assim é útil”.Uma das maneiras mais comuns de lembrar uma senha, se é impossível usar um gerenciador de senhas, mas você precisa alterar a senha a cada N dias, é a padronização. Esse fato é confirmado por um estudo no campo da segurança realizado por funcionários da Universidade da Carolina do Norte em 2010.Em seu trabalho, eles simularam a geração de senhas pelos usuários com base no princípio da padronização e, com base nisso, realizaram um "ataque" às contas, levando em consideração o esgotamento das senhas mais prováveis antes que o sistema de segurança responda ao que está acontecendo. De acordo com as condições da tarefa, nas mãos dos atacantes estava a “antiga” base bancária irrelevante de 7700 contas. Naquela época, os pesquisadores, levando em conta as senhas padronizadas, conseguiram acessar 17% das contas bancárias em menos de cinco tentativas. Outros 41% por cento das contas foram invadidos em cerca de 3 segundos.Cálculos algorítmicos mais detalhados podem ser encontrados no próprio trabalho .Este estudo confirma mais uma vez que uma vez que uma senha complexa é criada onde uma pessoa não tem a oportunidade de usar software especializado para armazenar chaves, é melhor do que substituí-la constantemente por opções mais simples.Afinal, nosso cérebro é uma chatice por sua natureza, portanto, procura simplificar e modelar tudo. E isso, por sua vez, leva ao fato de que, se nossos dados até irrelevantes caírem nas mãos de invasores mais ou menos astutos, uma constante mudança de senha, se for uma senha de modelo (e isso acontece com mais frequência), não nos ajudará, mas apenas excluirá a possibilidade usando uma chave realmente difícil de quebrar.Source: https://habr.com/ru/post/pt396733/

All Articles