Pagers corporativos - uma fonte de vazamento crítico de informações

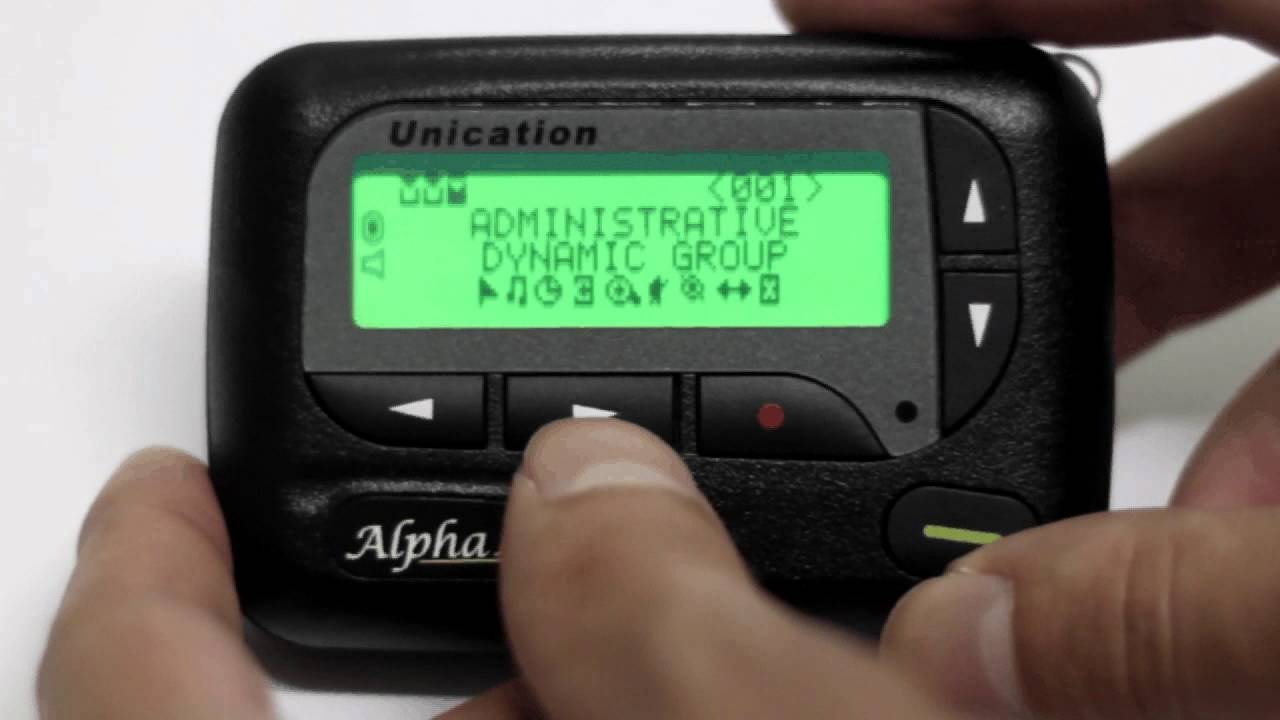

Após o hackeamento, em dezembro do ano passado, da infraestrutura energética ucraniana , os serviços de segurança das instalações industriais da Ucrânia, Rússia e outros países começaram a prestar mais atenção ao problema da proteção contra ataques cibernéticos. É verdade que as vulnerabilidades na proteção de informações permanecem e existem algumas delas. Algumas maneiras possíveis de obter acesso a importantes recursos de empresas industriais, usinas nucleares, fábricas e fábricas podem parecer muito incomuns. Por exemplo, pagers. Na maioria dos casos, esses dispositivos primitivos não usam criptografia, o que os torna vulneráveis a invasores.Por meio de canais de pager, os funcionários da empresa enviam e recebem dados importantes relacionados aos diagnósticos e características técnicas dos equipamentos das empresas. Da mesma forma, muitas vezes, outras informações proprietárias são transmitidas, incluindo nomes de funcionários, telefones internos da empresa e, às vezes, informações da conta.“Como os pagers não criptografam os dados transmitidos, um invasor pode receber informações desses dispositivos remotamente. Todos os ciber-espiões precisam obter esses dados é um sistema de rádio definido por software e US $ 20 para o dongle em si ”, afirmou a Trend Micro em comunicado .Os especialistas da empresa chegaram a essa conclusão depois de procurarem maneiras possíveis de obter dados fechados das empresas por crackers. Este trabalho foi realizado por quatro meses ao mesmo tempo em várias empresas nos EUA e no Canadá. No total, os especialistas da Trend Micro verificaram cerca de 55 milhões de páginas de mensagens paginadas salvas, onde cerca de um terço das mensagens consistiam em letras e números. Outras mensagens eram simplesmente números ou um tom de chamada de funcionário.Em alguns casos, os funcionários da empresa receberam notificações dos sistemas de segurança da empresa que continham informações sobre o que havia acontecido. Por exemplo, são notificações sobre falhas de aquecimento, ventilação e outros elementos de infraestrutura de hospitais e empresas industriais. Em um caso, informações secretas sobre parâmetros importantes dos sistemas de produção eram enviadas regularmente ao pager de um funcionário de uma grande empresa química. Seria supérfluo dizer que esses dados também foram transmitidos de forma aberta.“Durante a implementação do projeto, vimos vários sistemas em empresas onde os pagers eram usados como uma ferramenta para notificações. Mas tais sistemas pode ser a fonte de uma violação de dados, incluindo informações importantes sobre a configuração do sistema de produção, os produtos da empresa, e assim por diante", - declarou na relatório, Trend Micro.Uma situação semelhante foi observada pelos especialistas da Trend Micro, mesmo em usinas nucleares, onde os dados transmitidos ao pager continham informações sobre esses problemas:

Após o hackeamento, em dezembro do ano passado, da infraestrutura energética ucraniana , os serviços de segurança das instalações industriais da Ucrânia, Rússia e outros países começaram a prestar mais atenção ao problema da proteção contra ataques cibernéticos. É verdade que as vulnerabilidades na proteção de informações permanecem e existem algumas delas. Algumas maneiras possíveis de obter acesso a importantes recursos de empresas industriais, usinas nucleares, fábricas e fábricas podem parecer muito incomuns. Por exemplo, pagers. Na maioria dos casos, esses dispositivos primitivos não usam criptografia, o que os torna vulneráveis a invasores.Por meio de canais de pager, os funcionários da empresa enviam e recebem dados importantes relacionados aos diagnósticos e características técnicas dos equipamentos das empresas. Da mesma forma, muitas vezes, outras informações proprietárias são transmitidas, incluindo nomes de funcionários, telefones internos da empresa e, às vezes, informações da conta.“Como os pagers não criptografam os dados transmitidos, um invasor pode receber informações desses dispositivos remotamente. Todos os ciber-espiões precisam obter esses dados é um sistema de rádio definido por software e US $ 20 para o dongle em si ”, afirmou a Trend Micro em comunicado .Os especialistas da empresa chegaram a essa conclusão depois de procurarem maneiras possíveis de obter dados fechados das empresas por crackers. Este trabalho foi realizado por quatro meses ao mesmo tempo em várias empresas nos EUA e no Canadá. No total, os especialistas da Trend Micro verificaram cerca de 55 milhões de páginas de mensagens paginadas salvas, onde cerca de um terço das mensagens consistiam em letras e números. Outras mensagens eram simplesmente números ou um tom de chamada de funcionário.Em alguns casos, os funcionários da empresa receberam notificações dos sistemas de segurança da empresa que continham informações sobre o que havia acontecido. Por exemplo, são notificações sobre falhas de aquecimento, ventilação e outros elementos de infraestrutura de hospitais e empresas industriais. Em um caso, informações secretas sobre parâmetros importantes dos sistemas de produção eram enviadas regularmente ao pager de um funcionário de uma grande empresa química. Seria supérfluo dizer que esses dados também foram transmitidos de forma aberta.“Durante a implementação do projeto, vimos vários sistemas em empresas onde os pagers eram usados como uma ferramenta para notificações. Mas tais sistemas pode ser a fonte de uma violação de dados, incluindo informações importantes sobre a configuração do sistema de produção, os produtos da empresa, e assim por diante", - declarou na relatório, Trend Micro.Uma situação semelhante foi observada pelos especialistas da Trend Micro, mesmo em usinas nucleares, onde os dados transmitidos ao pager continham informações sobre esses problemas:- Reduzir a velocidade de bombeamento de água;

- Vazamentos de água, vapor, refrigerante;

- Aviso de incêndio;

- Perda de comunicação com o sistema de backup;

- Mensagens sobre funcionários feridos;

- Informações de localização de equipamentos críticos;

- Contaminação radioativa sem ameaça à saúde humana.

O relatório da empresa, em particular, afirma o seguinte: “Ficamos surpresos que as mensagens não criptografadas enviadas aos pagers dos funcionários de grandes empresas industriais contenham informações tão importantes. Estamos falando de usinas de energia, fábricas de produtos químicos, empresas da indústria de defesa, fábricas que produzem semicondutores. Essas mensagens não criptografadas são um possível canal de vigilância passiva dos invasores. ”Os pagers não usam criptografia ou autenticação de usuário - nada que possa ser considerado proteção de dados. Os dados são transmitidos em texto não criptografado. Após receber uma mensagem, um funcionário da empresa geralmente não sabe quem a enviou - mas é simplesmente impossível verificar a confiabilidade da fonte.Em algumas situações, os especialistas em segurança da informação da Trend Micro acharam difícil entender do que o pager estava falando. Mas para um invasor que se preocupa com todos os tipos de informações sobre a empresa sendo monitorada, tudo isso pode ser de considerável interesse. De acordo com as regras, o monitoramento de empresas de energia nos Estados Unidos é realizado por um regulador especial, a North American Electric Reliability Corporation (NERC). Essa organização tem o direito de multar as empresas de energia que protegem mal os dados críticos, violando os requisitos de segurança. Existe um regulador semelhante na indústria química.Tendo estudado a situação com criptografia de dados em empresas estatais, os especialistas em segurança da informação fazem uma pergunta lógica: "Por que programas de comunicação como o WhatsApp estão mais protegidos contra hackers do que os sistemas de notificação que operam em usinas nucleares e outras empresas de importância semelhante?" Essa questão ainda pode ser chamada de retórica, mas uma solução para esse problema deve ser buscada agora. De acordo com os funcionários das próprias empresas, eles não serão capazes de se livrar completamente dos pagers. O fato é que, em algumas situações, é necessário enviar mensagens aos funcionários em locais onde não há comunicação celular nem a Internet. Os engenheiros de sistema SCADA que trabalham em usinas nucleares e empresas de importância nacional devem estar disponíveis 24/7. Esses funcionários recebem pagers e o sistema de comunicação para alguns deles é via satélite. Além disso, o problema não está apenas nos pagers, mas também nos telefones via satélite: muitos sistemas desse tipo também não usam criptografia. “Quando apenas as comunicações são importantes e é de vital importância restaurar um serviço ou equipamento, a confiabilidade das comunicações não é fundamental, nem de segurança”, diz um funcionário de uma das empresas.A recomendação da Trend Micro para empresas que usam pagers é iniciar com urgência o uso de criptografia e adicionar um sistema de autenticação de usuário. Além disso, é necessário auditar regularmente todas as fontes possíveis de vazamento de dados corporativos.

De acordo com os funcionários das próprias empresas, eles não serão capazes de se livrar completamente dos pagers. O fato é que, em algumas situações, é necessário enviar mensagens aos funcionários em locais onde não há comunicação celular nem a Internet. Os engenheiros de sistema SCADA que trabalham em usinas nucleares e empresas de importância nacional devem estar disponíveis 24/7. Esses funcionários recebem pagers e o sistema de comunicação para alguns deles é via satélite. Além disso, o problema não está apenas nos pagers, mas também nos telefones via satélite: muitos sistemas desse tipo também não usam criptografia. “Quando apenas as comunicações são importantes e é de vital importância restaurar um serviço ou equipamento, a confiabilidade das comunicações não é fundamental, nem de segurança”, diz um funcionário de uma das empresas.A recomendação da Trend Micro para empresas que usam pagers é iniciar com urgência o uso de criptografia e adicionar um sistema de autenticação de usuário. Além disso, é necessário auditar regularmente todas as fontes possíveis de vazamento de dados corporativos.Source: https://habr.com/ru/post/pt398689/

All Articles