Scanner Nmap como a principal ferramenta de hackers de filmes

O Nmap é um utilitário gratuito desenvolvido para uma variedade de varreduras configuráveis de redes IP com qualquer número de objetos, determinando o status dos objetos de uma rede varrida (portas e seus serviços correspondentes). Inicialmente, o programa foi implementado para sistemas UNIX, mas agora estão disponíveis versões para muitos sistemas operacionais.O Nmap também suporta uma ampla gama de recursos adicionais, a saber: determinar o sistema operacional de um host remoto usando impressões digitais de pilha TCP / IP, varredura "invisível", cálculo dinâmico de tempo de atraso e retransmissão de pacotes, varredura paralela, identificação de hosts inativos usando sondagem de ping paralela, varredura usando hosts falsos, determinando a presença de filtros de pacotes, varredura RPC direta (sem usar o portmapper), varredura usando fragmentação de IP e também indicação opcional de endereços IP e números de porta das redes digitalizadas. Nas versões recentes, foi adicionada a capacidade de escrever scripts arbitrários (scripts) na linguagem de programação Lua.No site oficial do utilitário, uma grande seleção foi feita para usá-lo como uma ilustração do trabalho dos hackers. O proprietário do site, Gordon Lyon, que por algum motivo escolheu o apelido Fyodor, oferece a todos que são os primeiros a perceber o uso do utilitário no próximo filme, uma camiseta de presente da loja Zero Day Clothing Nmap Store.

O Nmap é um utilitário gratuito desenvolvido para uma variedade de varreduras configuráveis de redes IP com qualquer número de objetos, determinando o status dos objetos de uma rede varrida (portas e seus serviços correspondentes). Inicialmente, o programa foi implementado para sistemas UNIX, mas agora estão disponíveis versões para muitos sistemas operacionais.O Nmap também suporta uma ampla gama de recursos adicionais, a saber: determinar o sistema operacional de um host remoto usando impressões digitais de pilha TCP / IP, varredura "invisível", cálculo dinâmico de tempo de atraso e retransmissão de pacotes, varredura paralela, identificação de hosts inativos usando sondagem de ping paralela, varredura usando hosts falsos, determinando a presença de filtros de pacotes, varredura RPC direta (sem usar o portmapper), varredura usando fragmentação de IP e também indicação opcional de endereços IP e números de porta das redes digitalizadas. Nas versões recentes, foi adicionada a capacidade de escrever scripts arbitrários (scripts) na linguagem de programação Lua.No site oficial do utilitário, uma grande seleção foi feita para usá-lo como uma ilustração do trabalho dos hackers. O proprietário do site, Gordon Lyon, que por algum motivo escolheu o apelido Fyodor, oferece a todos que são os primeiros a perceber o uso do utilitário no próximo filme, uma camiseta de presente da loja Zero Day Clothing Nmap Store.Matriz Reloaded

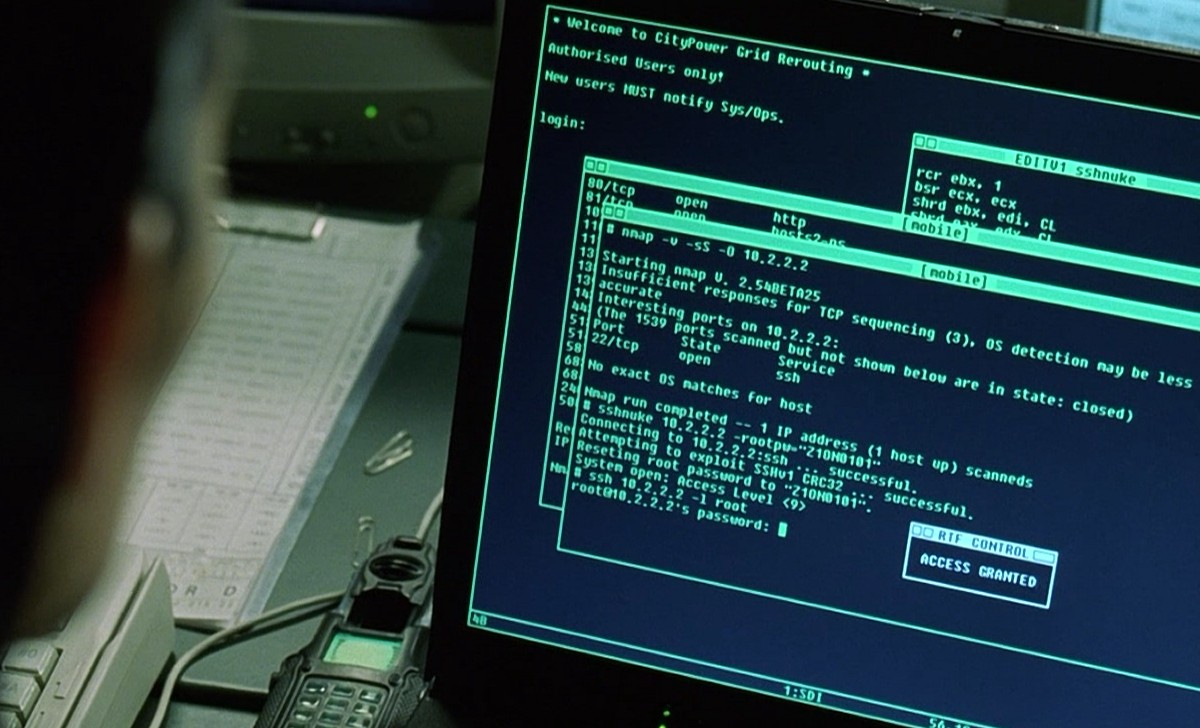

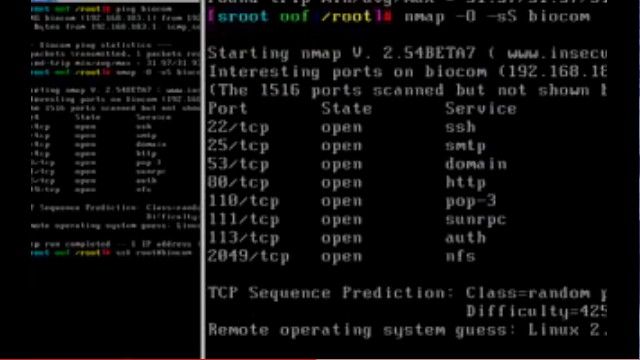

Embora o Nmap aparecesse em vários filmes menores, foi o Matrix Reloaded ( Wikipedia , IMDB , Amazon ) que transformou o utilitário em uma estrela de tela!Todos nós vimos filmes como Hackers , nos quais animações tridimensionais estúpidas e coloridas tentavam passar como ferramentas de hackers. Portanto, Fedor ficou muito surpreso ao ver como os hackers são mostrados corretamente em Matrix Reloaded. Para quebrar o sistema de fornecimento de energia da cidade, a Trinity lançou o Nmap v2.54BETA25, usou-o para encontrar um servidor SSH vulnerável e lançou a exploração de exploração SSH1 CRC32 de 2001. Ay-yai-yay, cidade, isso é possível.

No site da Scotland Yard, os funcionários do crime publicitário divulgaram um aviso para quem assistiu ao filme, exigindo não tentar repetir o que viram e não invadir computadores.

No site da Scotland Yard, os funcionários do crime publicitário divulgaram um aviso para quem assistiu ao filme, exigindo não tentar repetir o que viram e não invadir computadores.Snowden

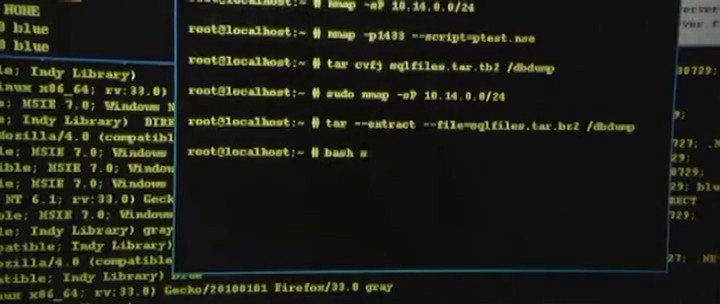

O filme de 2016 de Oliver Stone ( Wikipedia , IMDB , Amazon ) adapta um enorme vazamento de documento secreto iniciado por Edward Snowden, que revelou a verdade sobre as escutas telefônicas difundidas da NSA pelos cidadãos dos EUA. Em uma das primeiras cenas, Snowden, em um grupo de treinamento da CIA, realiza uma tarefa sobre segurança de rede, que deve levar os alunos de 5 a 8 horas. Mas com o Nmap e um script especial para o Nmap NSE chamado ptest.nse, Snowden, para surpresa do professor, passa no teste em 38 minutos! Um texto semelhante à saída do programa também é capturado nas telas de outros alunos, mas, para entender o que está escrito lá, você terá que aguardar a versão 4K do filme.

Trailer (nmap visível no 34º segundo)

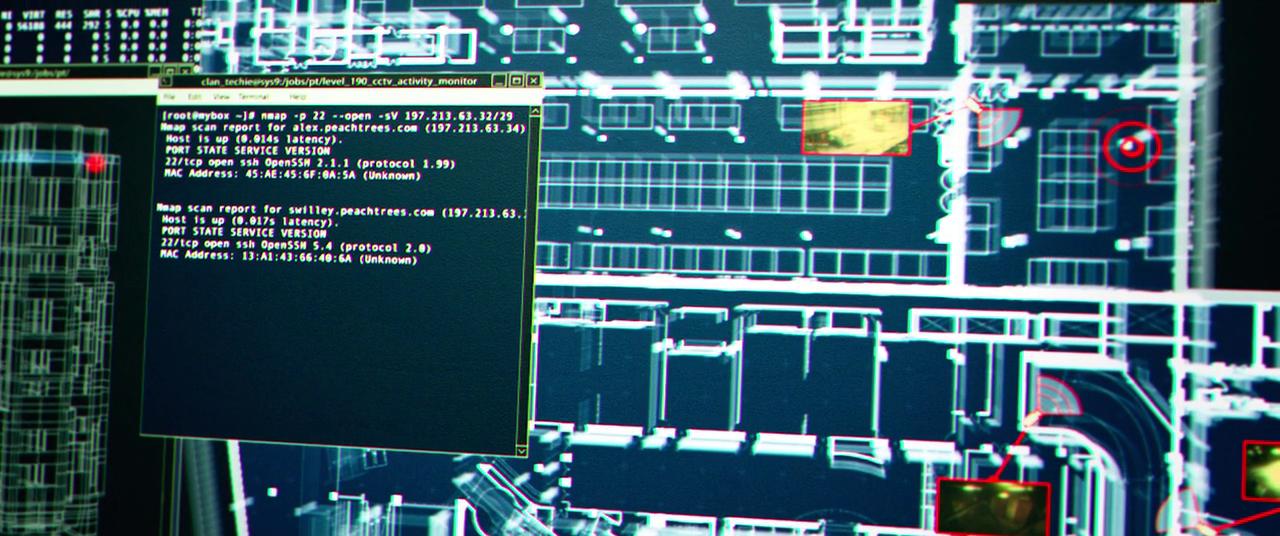

Trailer (nmap visível no 34º segundo)Dredd / Juiz Dredd

Dredd ( Wikipedia , IMDB , Amazon ), uma adaptação dos famosos quadrinhos Judge Dredd , foi lançado em 2012, e o nmap pode ser visto em muitas de suas cenas.Na grande metrópole pós-apocalíptica Mega City One, a lei repousa apenas em juízes do Departamento de Justiça - policiais que têm o direito de julgar, condenar e executar infratores. Mais do que qualquer outro juiz, o inexorável e implacável juiz Dredd inflige medo aos criminosos. Juntamente com a juíza Cadet Cassandra Anderson, eles se infiltram em um arranha-céu notório controlado por uma ex-prostituta, agora traficante de drogas, Ma-Ma. Para estudar a rede de computadores de um arranha-céu e encontrar seus pontos fracos, eles usam o nmap! O trailer mostra brevemente a porta TCP 22 (SSH) da varredura do nmap:

Elysium / Elysium: Paraíso não na Terra

No filme de ficção científica de 2013 Elysium ( Wikipedia , IMDB , Amazon ), Matt Damon e Jodie Foster jogam. A ação ocorre em 2154, quando a Terra superpovoada sofre de pobreza, crime e destruição, enquanto os ricos vivem em uma estação espacial de luxo. A versão 13 do Nmap (aqui está, o futuro) é usada para escanear portas no cérebro aumentado por computador de Damon antes de copiar os dados que ele carrega para tentar invadir uma estação espacial.

Quarteto Fantástico / Quarteto Fantástico

Quarteto Fantástico ( Wikipedia , IMDB , Amazon ) - 2015 adaptação em larga escala dos quadrinhos da Marvel Comics. No filme, Sue Storm usa as habilidades do nmap para procurar um companheiro. No computador dela, você pode ver "IPSCAN", depois "TRACEROUTE", "PORTSCAN" e, finalmente, "NMAP".

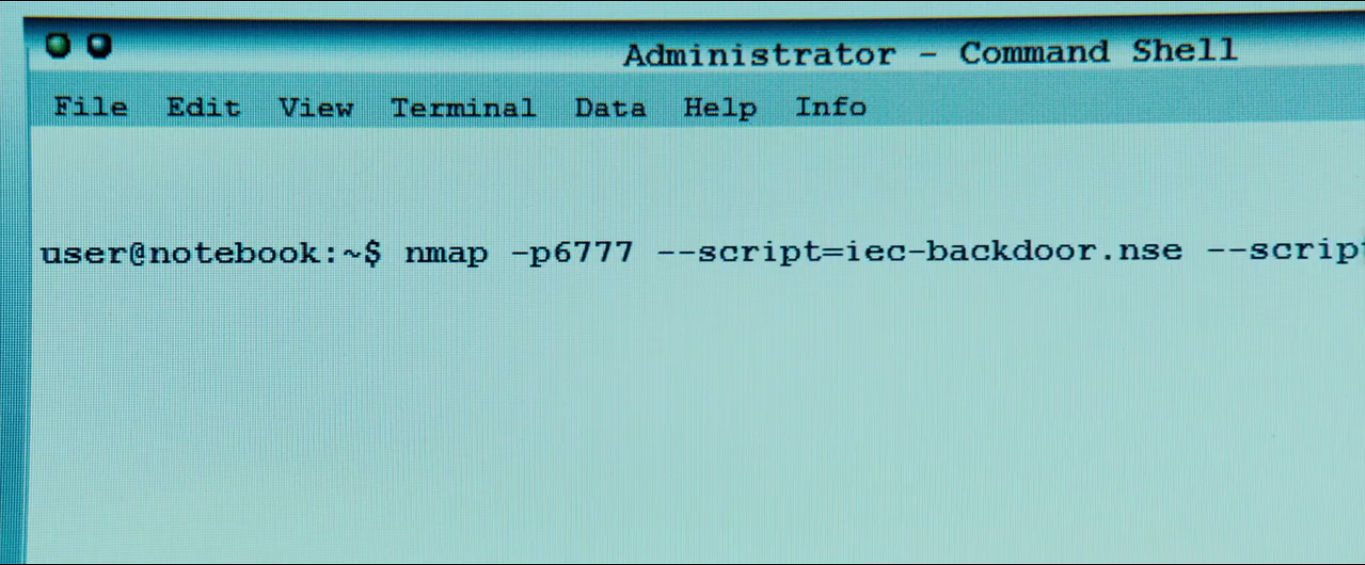

Quem sou eu / quem sou eu

Who Am I - No System is Safe ( Wikipedia , IMDB , Amazon ) é um thriller cibernético alemão de 2014 que fala sobre combater grupos de hackers (desativados do Anonymous) que estão tentando se derrotar em sistemas de hackers ousados e em vários dispositivos de hanseníase. Durante a cena de iniciação (13:40), o protagonista Benjamin mostra suas habilidades penetrando na rede de fornecedores de eletricidade e iniciando um pequeno apagão. Ele faz isso com seu script para o Nmap Scripting Engine ( NSE ). O nome do script iec-backdoor.nse refere-se aos padrões da Comissão Eletrotécnica Internacional ( IEC ), que gerenciam as redes de fornecimento de energia e seus equipamentos. Tal realismo é um toque interessante!

Ultimato Bourne / Ultimato Bourne

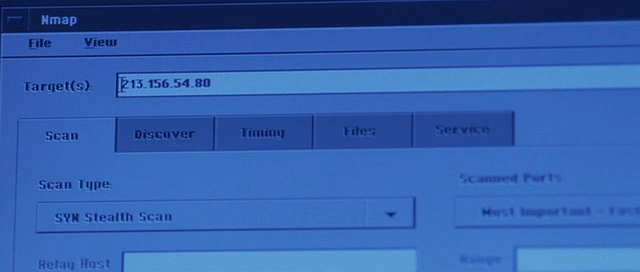

No filme Ultimato Bourne ( Wikipedia , IMDB , Amazon ), os oficiais da CIA precisam invadir o servidor de correio do jornal ( The Guardian UK ) para ler as cartas de um repórter que mataram. Para fazer isso, eles usam o Nmap e sua nova GUI oficial do Zenmap ! O Nmap relata que o SSH 3.9p1, Posfix smtpd e o servidor de nomes (aparentemente vinculados) estão em execução no servidor. Eles também usam abundantemente Bash, uma concha, por assim dizer, "Bourne-denovo".

Die Hard 4

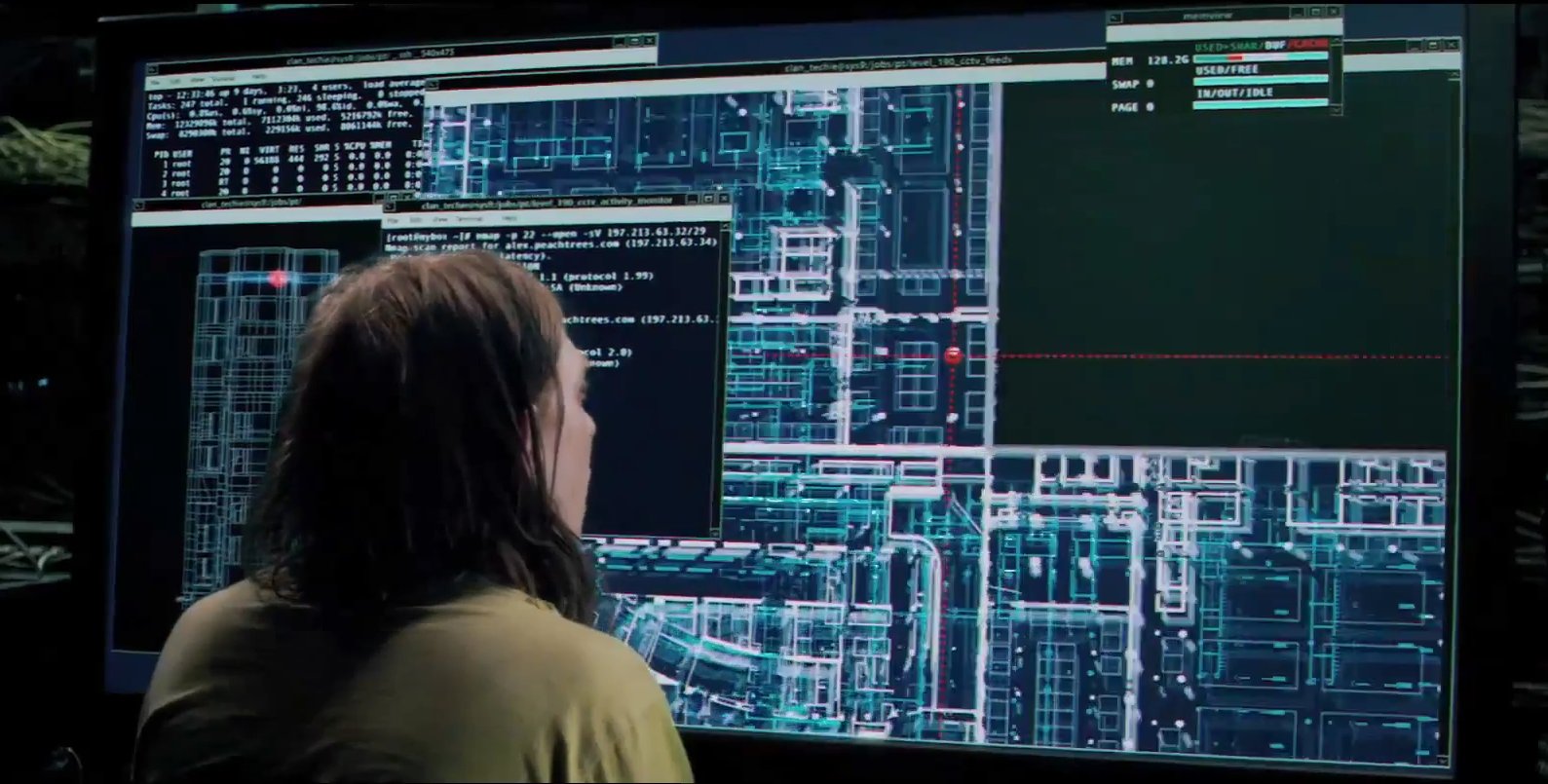

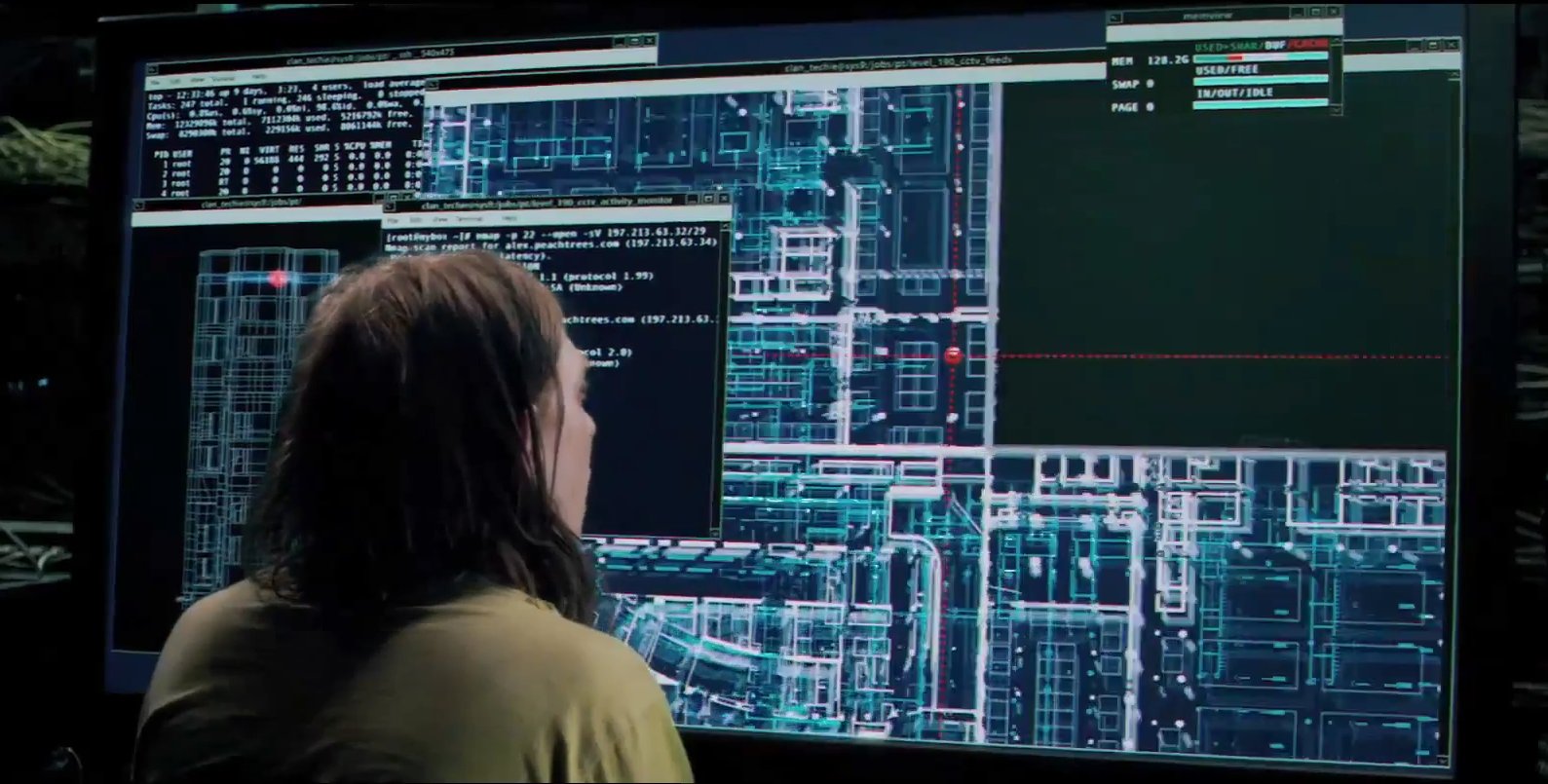

UPI KAI! Em Die Hard 4: Live Free ou Die Hard ( Wikipedia , IMDB , Amazon ), o detetive John MacLane é acusado de prender o hacker Matthew Farrell, o FBI suspeito de invadir seu sistema. Então ele é obrigado a impedir o brilhante vilão terrorista Thomas Gabriel, que está tentando destruir o mundo inteiro. Nesta cena, Farrell demonstra proficiência no nmap.

A menina com a tatuagem de dragão

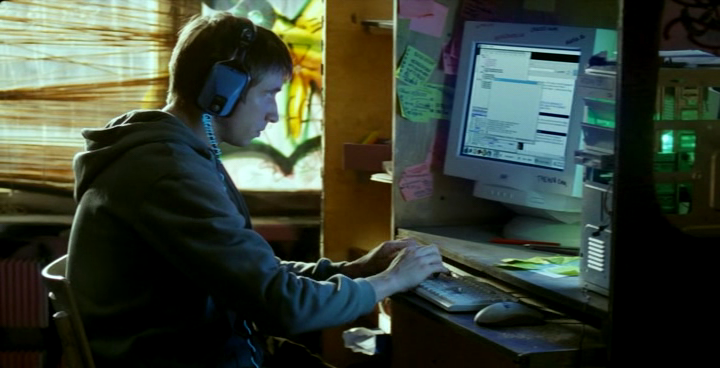

A Garota da Tatuagem do Dragão (Män som hatar kvinnor) - suspense de 2009 ( Wikipedia , IMDB , Amazon ), baseado no best-seller Stig Larsson. Ele conta a história de Lisbeth, uma hacker problemática que sofre da Síndrome de Asperger e do abuso de vários chefes. Ela está conduzindo uma investigação jornalística sobre o assassinato há 40 anos. Na lista dos filmes mais lucrativos de origem não inglesa em 2009, ele ficou em terceiro lugar.Uma pequena cena com o nmap ocorre no sexto minuto do filme. É sobre o original - um remake de Hollywood de grande orçamento do filme foi lançado em 2011 ( IMDB , Wikipedia , Amazon) e possivelmente perdeu muito pelo fato de não haver cenas do Nmap nele!

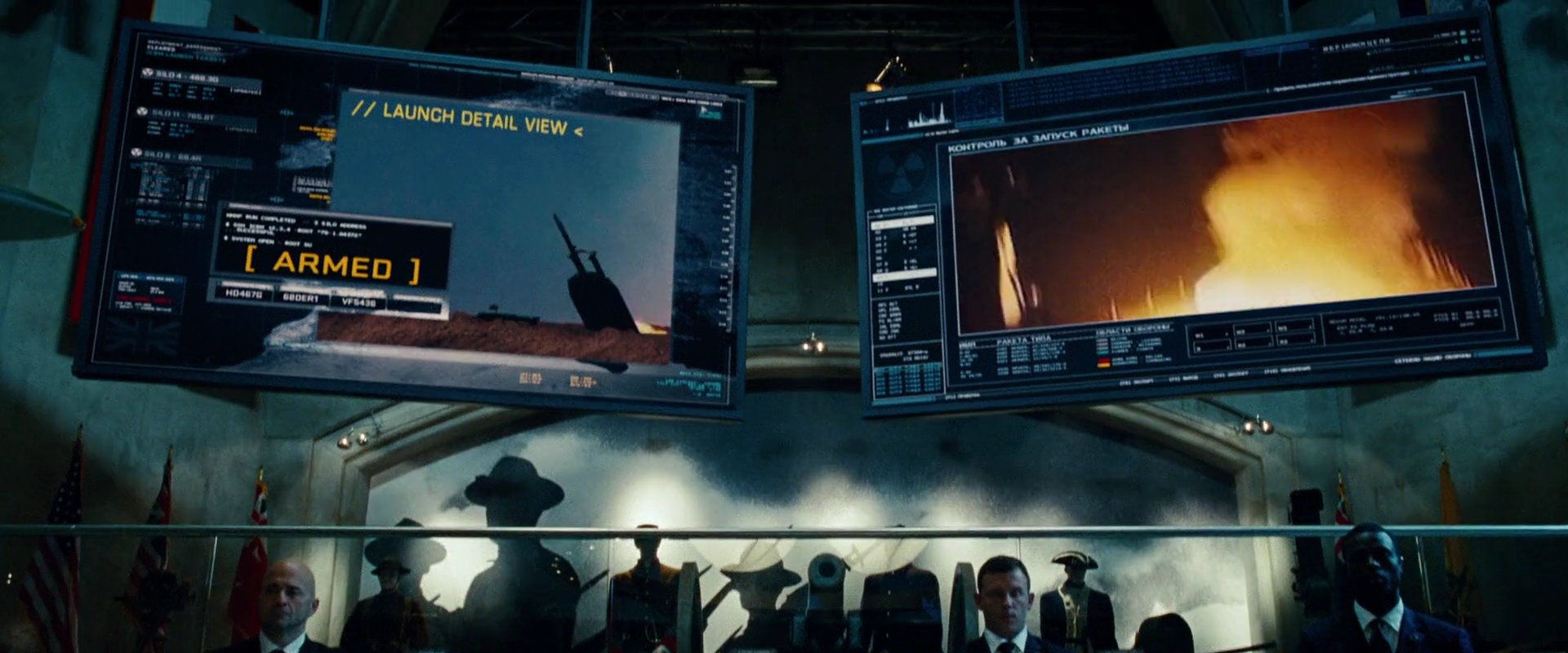

GI Joe: Retaliação / GI Joe: Jogue Cobra 2

No filme de ação de 2013 GI Joe: Retaliation ( Wikipedia , IMDB , Amazon ), o nmap é usado para lançar armas nucleares. A interface do utilitário é estranha, mas aparentemente eles examinam a mina de lançamento usando o nmap, cada ssh encontrou míssil balístico intercontinental, fazem su root e executam comandos para colocá-lo em alerta e iniciar.

A escuta

No filme de 2006 The Listening ( Wikipedia , IMDB , Amazon ) sobre um ex-funcionário da NSA que escapou de uma agência e abriu uma estação secreta anti-escutas telefônicas nos Alpes italianos, Nmap e NmapFE são usados.

Liga da Justiça: Destino / Liga da Justiça: Destino

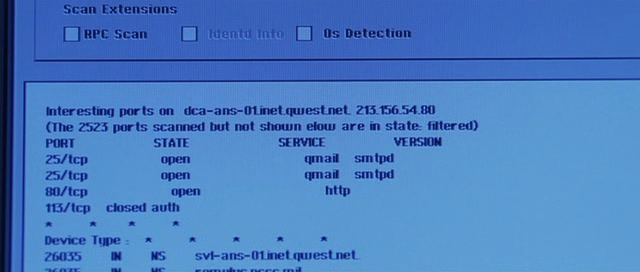

No filme animado de 2012 Liga da Justiça: Destino ( Wikipedia , IMDB , Amazon ), o nmap é usado durante os créditos de abertura. No filme, Batman, Superman, Mulher Maravilha e Lanterna Verde enfrentam a equipe de supervilões. Curiosamente, na maioria dos casos, os cineastas mudaram o link de nmap.org para we.inc (Wayne Enterprises) na saída do utilitário . Além disso, em agosto de 2011, foi utilizado o Nmap (4.20) de 2006. É claro que o Batman precisa lidar com todo tipo de coisas importantes e heróicas, mas é realmente impossível alocar cinco minutos para instalar o nmap mais recente!

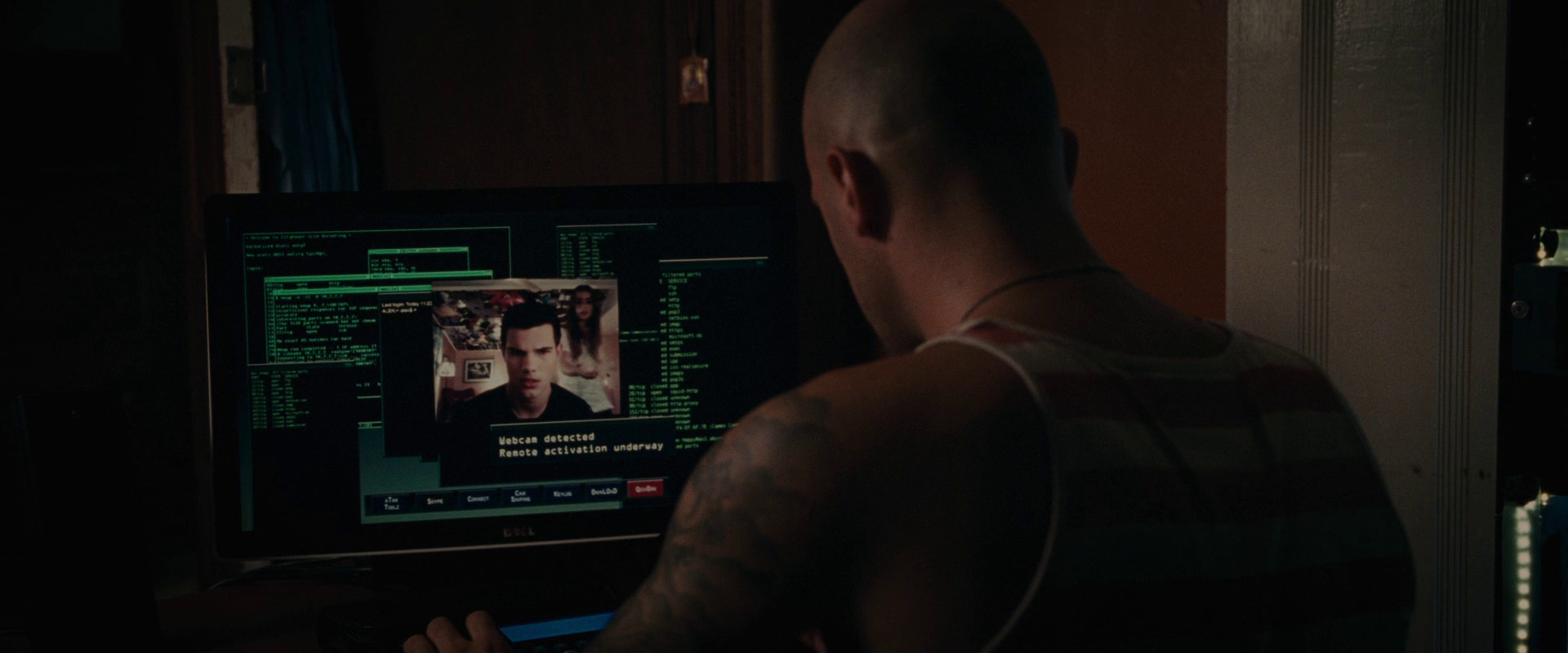

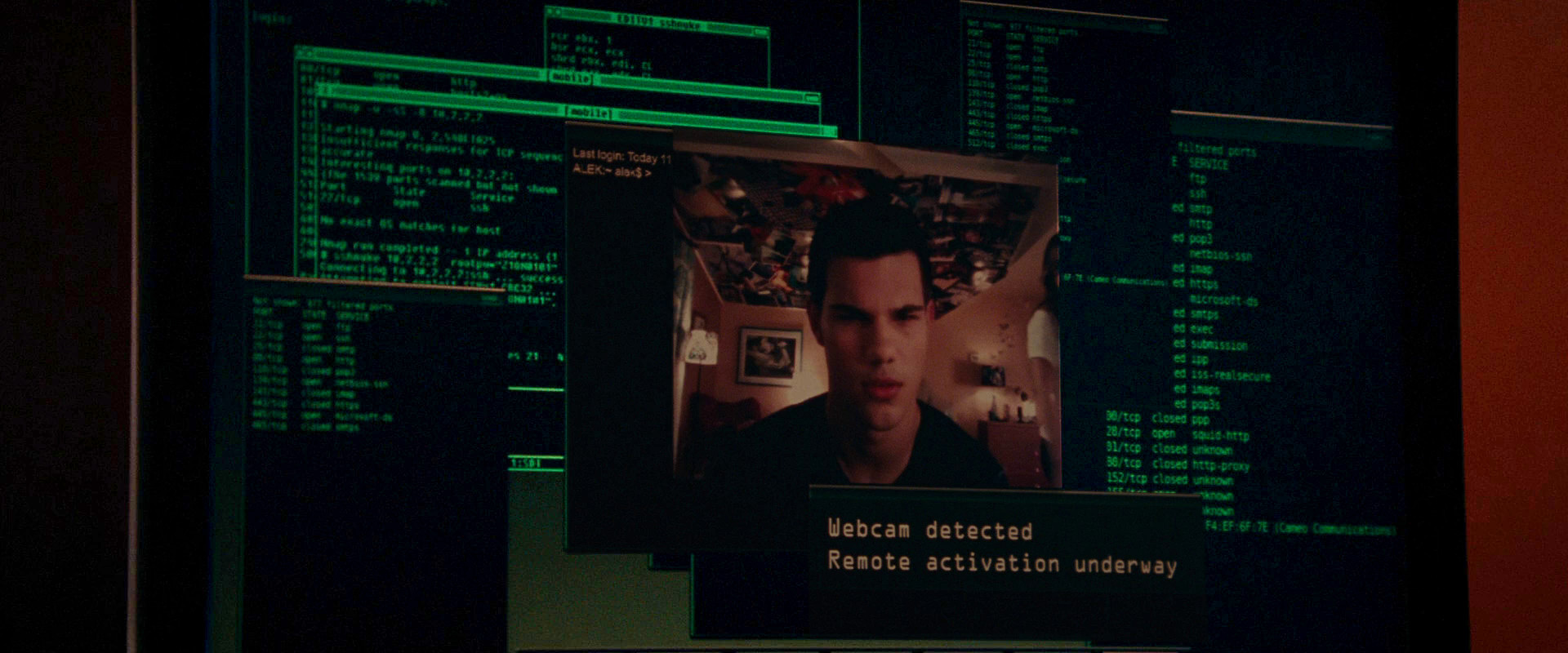

Abdução / perseguição

Abduction ( Wikipedia , IMDB , Amazon ) - thriller de 2011. O adolescente está tentando descobrir a verdade sobre si mesmo, descobrindo sua foto infantil no site para procurar crianças desaparecidas. No processo, ele é perseguido, como parte de outros vilões, por um hacker sérvio usando o nmap. Se os planos de fundo do nmap nas capturas de tela lhe parecem familiares, é porque os cineastas simplesmente os tiraram de Matrix Reloaded.

Extraído

O thriller de 2012 da NF Extracted ( IMDB , Amazon ) fala sobre o cientista que inventou a tecnologia para visualizar as memórias humanas, mas entra em apuros por ter penetrado a consciência de um viciado em heroína suspeito de assassinato. Aqui o nmap é usado como parte do sistema para entrar na mente humana (talvez esse seja um script do NSE).

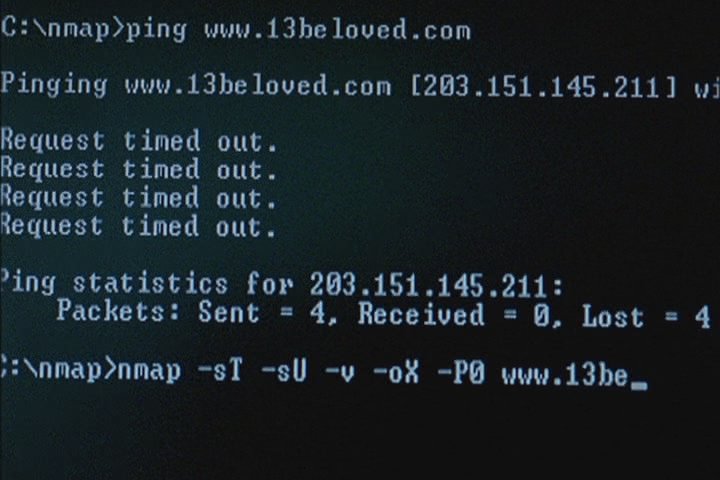

13: Jogo da Morte / 13

O Nmap foi usado no thriller tailandês 13: Game of Death ( Wikipedia , IMDB , Amazon ) 2006, também conhecido como "13 Amado" e "13 game sayawng". O filme conta a história de uma pessoa que realiza 13 tarefas para ganhar US $ 100.000.000 e está se tornando mais difícil, mais perigosa, ilegal e grotesca. O que você faria por US $ 100 lyam? Um dos amigos do protagonista, o administrador de sistemas, começa a se preocupar com o amigo e demonstra as habilidades de usar o nmap invadindo o site deste jogo pervertido.

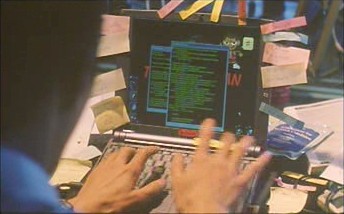

Battle Royale

Battle Royale ( Wikipedia , IMDB , Amazon ), também conhecido como Batoru Rowaiaru, é um filme japonês muito estranho e controverso sobre alunos da 9ª série enviados pelo governo para uma ilha deserta. Eles receberam colares explosivos e foram forçados a se matar como parte de um jogo de sobrevivência pervertido. Um deles acabou por ser um hacker, e nas cenas com ele você pode ver os códigos-fonte do nmap.

Santos Quebrados / Justos Quebrados

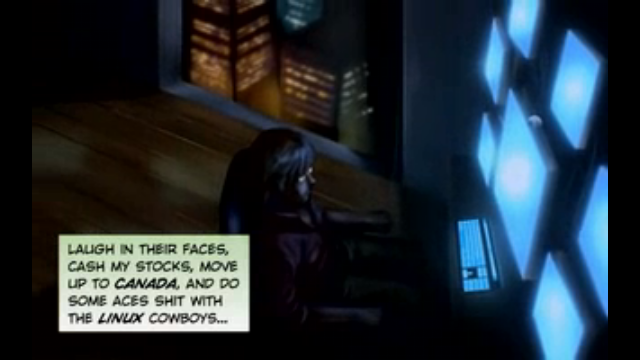

Broken Saints ( Wikipedia , IMDB , Amazon ), uma premiada série de quadrinhos de 24 capítulos publicada pela primeira vez online de 2001 a 2003. Depois foi distribuído em DVD pela 20th Century Fox. Esta é uma intrincada história de 12 horas sobre quatro estranhos de cantos distantes da Terra, conectados por uma visão comum do mal que está por vir.Um deles, Raimi, um jovem desenvolvedor de software de segurança, usa o nmap para invadir sistemas e descobrir parcelas corporativas de seu empregador. A cena com o nmap está no segundo capítulo.

Hottabych

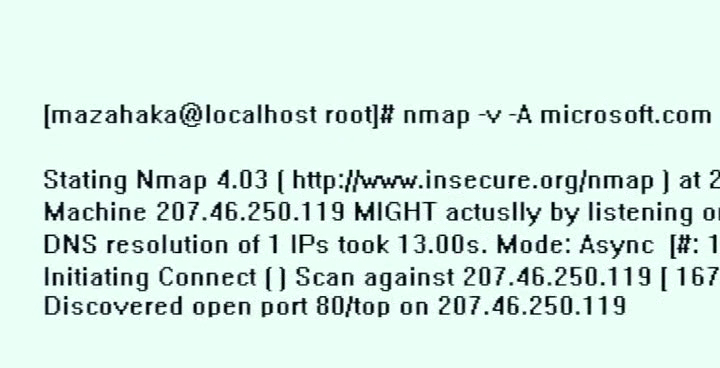

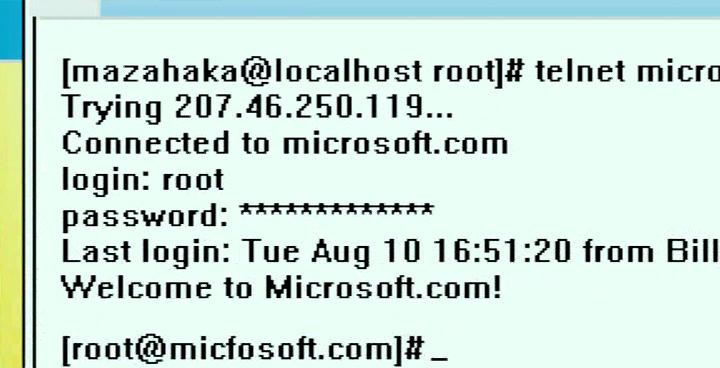

O Nmap e o telnet são usados por um hacker adolescente Gena para invadir o microsoft.com no filme russo de 2006 "Hottabych" ( Wikipedia , IMDB , Kinopoisk ). As agências de inteligência da Microsoft e dos EUA ficaram muito chateadas como resultado e, com o objetivo de revelá-lo, enviaram uma atraente garota hacker, Annie, para a Rússia. O filme também apresenta uma batalha épica entre gênios pelo poder sobre a Terra.

HaXXXor: Não é mais um disquete

O Nmap apareceu até na série de pornografia suave de baixo orçamento do HaXXXor. “HaXXXor Volume 1: No Long Disquete” inclui uma cena bastante longa com treinamento para usar o modelo nmap E-Lita. Nas fotos ela ainda está vestida.

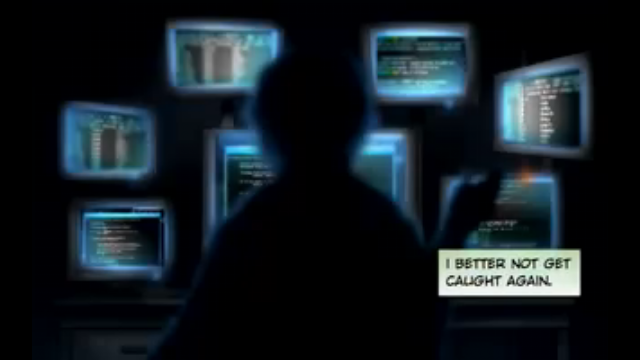

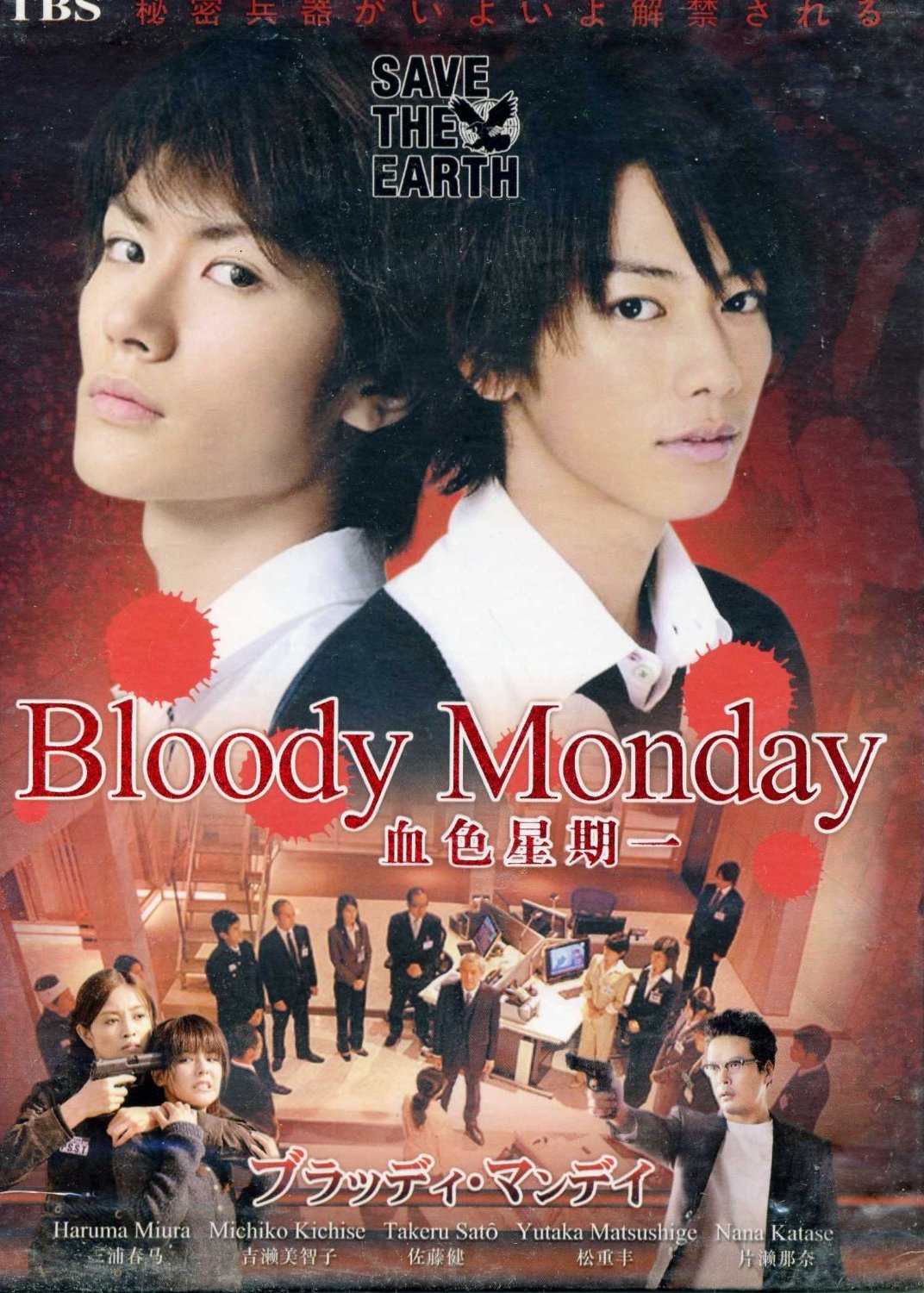

Segunda-feira sangrenta

Na série dramática japonesa Bloody Monday (2008 - 2010), um hacker chamado Falcon é forçado a usar conhecimentos de informática para descobrir o misterioso projeto Bloody Monday e impedir que terroristas biológicos atacem Tóquio. Depois que Falcon invade a base de segurança japonesa, ele é preso, mas ele foge facilmente graças ao pai, que trabalha neste departamento e está envolvido com hackers.Dois anos depois, o serviço de segurança recebe informações de que um grupo de terroristas que destruiu a população de uma pequena cidade na Rússia está planejando pulverizar um vírus mortal e perigoso em Tóquio, mas o agente que investiga esse caso foi morto. Para obter dados sobre o caso na Rússia, o chefe do serviço de segurança pede à Falcon que o ajude. Percebendo que ele não tem escolha, Takagi concorda, sem suspeitar de quão drasticamente sua vida e a vida das pessoas ao seu redor vão mudar, já queNmap usa seus planos para um adolescente talentoso com terroristas em vários episódios, a partir do primeiro episódio da primeira temporada. Outros utilitários de segurança de computadores mostrados realisticamente, incluindo Netcat, Rainbow Crack e a exploração Sadmind, também aparecem na série.

Source: https://habr.com/ru/post/pt399375/

All Articles