Fonte: Getty Images

Fonte: Getty ImagesTrês anos atrás, dois especialistas em segurança da informação

mostraram que os novos modelos de Jeep são vulneráveis ao ataque de cibercriminosos. Isso não significa desempenho de direção e outras características, mas a capacidade de controlar várias funções remotamente. E quanto mais "inteligente" a máquina, mais sujeita a influência externa. Infelizmente, a demonstração realizada pelos especialistas mencionados não levou a nada. Sim, o fabricante Jeep tentou resolver o problema, mas outras empresas ainda prestam pouca atenção às medidas necessárias de segurança da informação, como antes.

Outro dia, os funcionários da Trend Micro publicaram um post que mostra como os carros

mal modernos estão protegidos da possibilidade de hackers. A mesma informação foi divulgada na conferência informativa DIVMA, realizada em Bonn, Alemanha. Segundo os pesquisadores, o principal problema é o protocolo

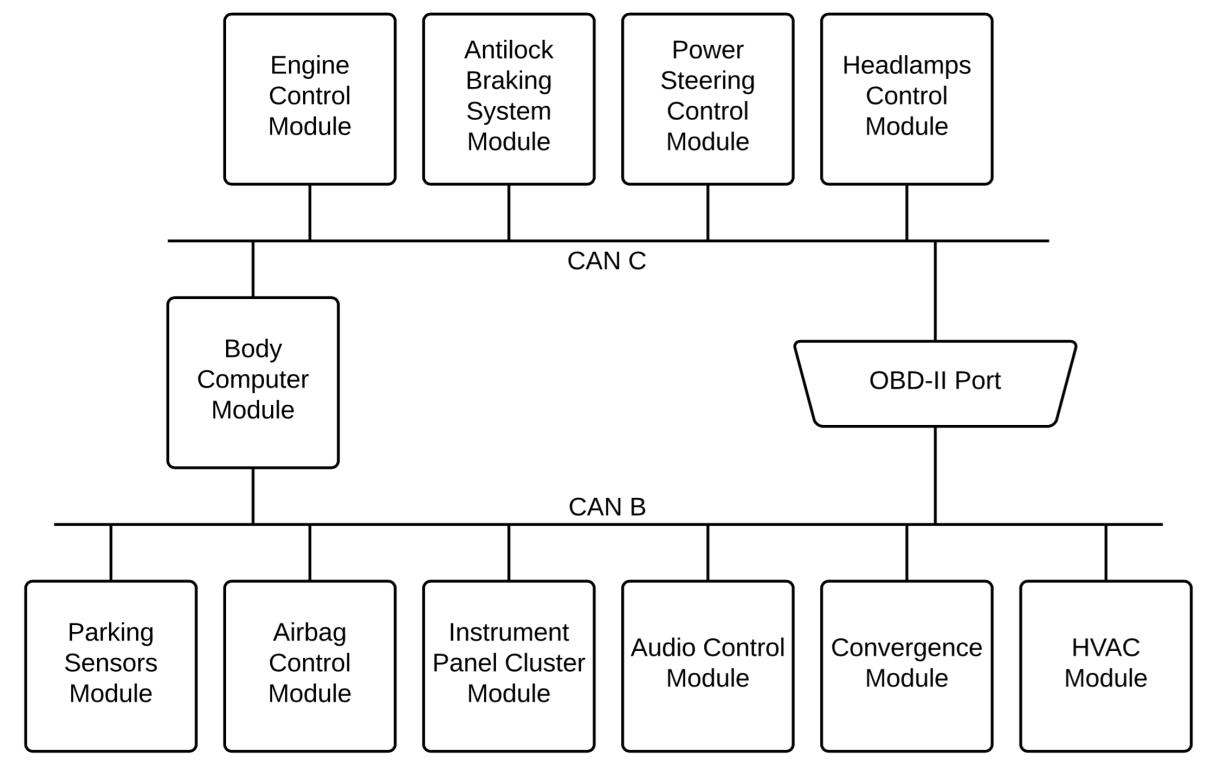

CAN , que vários elementos do carro usam para interagir entre si e com a rede comum. Como se viu, o protocolo é vulnerável e os atacantes, desde que possuam o conhecimento e o equipamento necessários, podem explorar os pontos fracos da proteção da CAN em seu benefício.

"Você pode desligar os airbags, geo-sensores, desligar ou ligar o bloqueio central e roubar um carro", disse Federico Maggi, um dos membros da equipe da Trend Micro que conduziu os testes. Segundo ele, possíveis ataques passarão despercebidos - é extremamente difícil detectá-los.

Diagrama de rede CAN

Diagrama de rede CANAté agora, os pesquisadores mostraram apenas parte das ameaças que não são críticas. De qualquer forma, a interceptação de controle do carro, que foi mostrada em 2015 usando o Jeep SUV como exemplo, ainda não foi mostrada. No entanto, algo semelhante pode ser feito com Tesla, provavelmente um dos veículos terrestres mais avançados tecnologicamente para o movimento humano no momento.

O ponto positivo disso é que as vulnerabilidades encontradas não podem ser exploradas remotamente em 100%. No entanto, um invasor precisa de um acesso único ao sistema de controle e à segurança do carro. Sem isso, será impossível executar seu plano. Você precisa se conectar a uma rede sem fio ou a uma porta OBD de um carro.

No entanto, a ameaça desse tipo de ataque é grave o suficiente para que os fabricantes de automóveis simplesmente ignorem o problema.

Então, qual é a ameaça? Como mencionado acima, vulnerabilidades no CAN podem ser exploradas. Ou seja, os atacantes, se desejarem, podem fazer com que qualquer elemento do carro pareça "defeituoso" para o sistema de controle central da máquina. Nesse caso, esse elemento é desativado pelo próprio carro e não funciona. Detectar esse tipo de ataque, segundo os pesquisadores, é bastante difícil, se possível.

Ao mesmo tempo, você pode desativar os elementos do sistema de controle do carro de maneiras diferentes, emitindo várias mensagens de erro. Como resultado, o mesmo ataque pode parecer de lado, como vários incidentes não relacionados. Por conseguinte, será extremamente difícil detectar um ataque. Além disso, é impossível entender se algo está realmente quebrado ou se alguém está realizando um ataque ao carro.

Até agora, este trabalho é de natureza puramente teórica. É improvável que um invasor real possa realizar um ataque previsto por especialistas a qualquer momento. Segundo o chefe da equipe de pesquisa, ele "ficará surpreso se vir isso na prática".

Mas isso é agora, já que não existem tantos carros "inteligentes". Mas com o tempo, há mais e mais deles. Consequentemente, os hackers podem mudar sua atenção para não invadir sistemas de automóveis (alguns fazem isso há muito tempo). Portanto, antes que o problema teórico se torne real, os especialistas tentam impedir a possibilidade de explorar vulnerabilidades na CAN.

Os autores do trabalho discutido neste artigo dizem que os fabricantes de automóveis devem se concentrar não apenas no design e nas propriedades de direção de seus carros, mas também na segurança de seus carros contra a ameaça de interferência externa.