A proteção biométrica em smartphones e laptops permite desbloquear o dispositivo em décimos de segundo ou iniciar rapidamente o aplicativo. Um scanner de impressão digital agora está disponível em uma variedade de smartphones, tablets e laptops.

É um paradoxo, mas quanto mais sofisticadas as senhas, mais difícil é proteger os dados - é difícil para os usuários comuns pensarem e lembrarem-se das senhas, o que a torna cada vez mais difícil a cada ano. E a autorização biométrica elimina muitos inconvenientes associados ao uso de senhas complexas.

A tecnologia de identificação por impressão digital, formato do rosto e outros dados fisiológicos únicos de uma pessoa é conhecida há décadas, mas não pára, mas está em constante evolução. Hoje as tecnologias biométricas são melhores do que eram há dez anos e o progresso não pára. Mas será que a biometria regular terá “margem de segurança” suficiente ou serão substituídos por métodos exóticos de autenticação multifator?

As origens da biometria

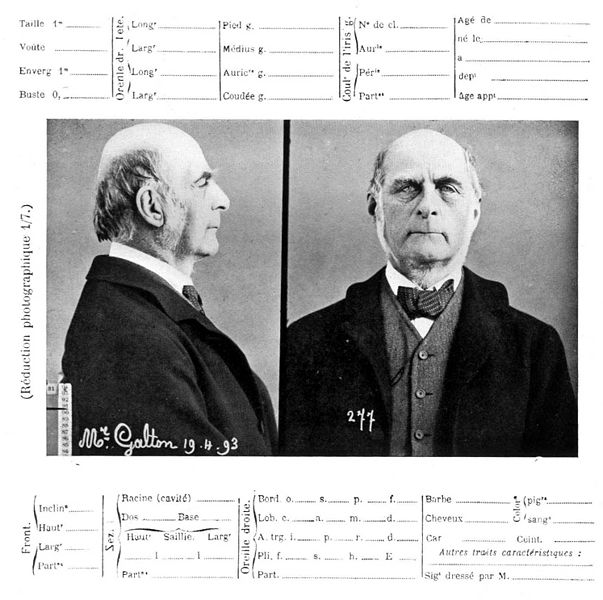

A história dos métodos modernos de identificação começa no século XIX, quando o secretário do Primeiro Escritório da Prefeitura de Paris, Alfonso Bertillon, propôs um método para estabelecer a identidade dos criminosos. Bertillon desenvolveu uma abordagem sistemática, medindo várias características do corpo: altura, comprimento e volume da cabeça, comprimento dos braços, dedos, etc. Além disso, ele notou a cor dos olhos, cicatrizes e ferimentos.

O sistema de identificação de Bertillon tinha falhas, mas ajudou a resolver vários crimes. E depois formou a base de uma impressão digital muito mais confiável.

Em 1877, um juiz britânico na Índia, William Herschel, apresentou uma hipótese sobre a singularidade de um padrão papilar da pele humana. Francis Galton, primo de Charles Darwin, desenvolveu um método para classificar impressões digitais. Já em 1902, a tecnologia de identificação de impressões digitais foi usada em investigações criminais.

No entanto, mesmo na Mesopotâmia Antiga, as pessoas

usavam marcas de mãos em tabletes de argila para identificação.

A tecnologia que nos permite desbloquear rapidamente nosso smartphone hoje remonta à década de 1960, quando os computadores aprenderam a digitalizar uma impressão digital. Paralelamente, desenvolveu-se a tecnologia de identificação de rostos, onde ocorreu o primeiro grande avanço em 1968:

ao identificar pessoas com 2000 fotos, o computador conseguiu "reconhecer" corretamente mais amostras de teste do que uma pessoa.

O primeiro método proposto para coletar dados usando a tecnologia é óptico. Uma impressão digital é uma combinação de tubérculos e depressões que criam um padrão específico, um padrão papilar exclusivo para cada pessoa. Portanto, é bastante simples fotografar e compará-lo com os armazenados no banco de dados.

Mais tarde, um método de varredura capacitiva foi inventado: os micro-capacitores determinam o padrão no dedo. O método é baseado na carga e descarga dos capacitores, dependendo da distância da pele em cada ponto individual do campo - se o capacitor estiver localizado embaixo de um tubérculo, ele envia um tipo de sinal e, se estiver embaixo de uma cavidade, então outro.

Os sinais são combinados e comparados com as informações de impressões digitais criptografadas armazenadas no dispositivo.

Existem outros métodos de coleta de dados: eles são baseados no trabalho de scanners de radiofrequência, scanners térmicos, scanners sensíveis à pressão, scanners de ultrassom e assim por diante. Cada método tem suas vantagens e desvantagens, mas os scanners capacitivos semicondutores são difundidos em dispositivos móveis, simples e confiáveis.

Pesquisa de senha forte

Os bancos de dados biométricos digitais têm sido usados nos Estados Unidos desde a década de 1980, mas foi somente na década de 90 que eles começaram a introduzir biometria em dispositivos destinados a usuários comuns. A princípio, a biometria não atraiu muito interesse, pois permaneceu cara, inconveniente e incompreensível para o usuário final. O primeiro scanner incorporado ao laptop leu uma impressão digital por

cerca de 1 minuto .

Gradualmente, o custo da introdução da biometria diminuiu e os requisitos de segurança aumentaram. Os usuários usavam as mesmas senhas para tudo em sequência e não as alteravam por anos. Os fabricantes de tecnologia foram capazes de oferecer a eles uma solução universal - a mesma senha para tudo o que não precisa ser alterado e que não pode ser roubado do computador do usuário, capturado com força bruta ou espiado por cima do ombro.

Em 1994, John Daugman

desenvolveu e patenteou os primeiros algoritmos para identificação de computadores pela íris. Embora algoritmos e tecnologias tenham melhorado significativamente desde então, os algoritmos de Daugman ainda são a base de todas as variações populares desse método. Hoje, a digitalização da íris do olho, sua retina e análise de DNA são mais confiáveis que as impressões digitais, mas exigem soluções técnicas mais complexas e caras.

Nos anos 2000, outra tecnologia biométrica começou a se desenvolver - o reconhecimento facial em tempo real. A tecnologia é amplamente semelhante à análise de impressões digitais: os recursos faciais são comparados com uma amostra armazenada em um banco de dados. A distância entre pontos importantes é determinada no rosto e também são coletadas informações detalhadas sobre a forma: por exemplo, o contorno das narinas, olhos e até a textura da pele é levado em consideração.

Vulnerabilidade de impressão

Pesquisadores

Pesquisadores da Michigan State University

mostraram que os primeiros scanners de impressões digitais em massa podem ser enganados usando uma impressora convencional a jato de tinta e papel especial. Os pesquisadores escanearam os padrões de pele em vários dedos e simplesmente os imprimiram em tinta condutora 2D em

papel especial , que geralmente é usado para imprimir circuitos eletrônicos. O processo é muito rápido. Esta não foi a primeira tentativa de encontrar vulnerabilidade na proteção biométrica, mas antes levava pelo menos 30 minutos para criar uma amostra de qualidade.

Se você criar e lembrar uma senha complexa, ninguém a "arrastará" da sua cabeça. E no caso da biometria, basta encontrar uma impressão digital de qualidade. Especialistas

mostraram que você pode tirar uma impressão digital com um urso de marmelada, se você o anexar à superfície do smartphone. Além disso, a impressão digital pode ser reproduzida a partir de uma fotografia ou usando um aplicativo que simula uma tela de desbloqueio.

As pessoas deixam suas impressões digitais em todos os lugares, como se escrevessem suas senhas em todos os objetos e superfícies encontrados. Mas pelo menos você pode alterar a senha e, se o material biométrico estiver comprometido, não poderá alterar o olho ou o dedo.

Além disso, os bancos de dados estão sendo invadidos o tempo todo. Isso é menos verdade para smartphones que armazenam informações em formato criptografado. Mas as estruturas estatais têm muitas informações biométricas e esses não são os guardiões mais confiáveis.

O futuro da proteção biométrica

Ninguém deve saber a senha, exceto você. No caso ideal, você não conta a ninguém, não grava em nenhum lugar, não deixa brechas (a resposta para a "pergunta secreta" é o apelido do seu cão) para excluir a possibilidade de um simples hack. Obviamente, com o devido desejo, você pode invadir muito, mas de outras maneiras. Por exemplo, através de uma vulnerabilidade no antigo

protocolo SS7, eles interceptam o SMS e ignoram a autenticação de dois fatores - nesse sentido, a biometria é ainda mais confiável. É verdade que você deve ser uma pessoa muito importante para que alguém gaste dinheiro e esforço suficientes invadindo seu smartphone ou laptop usando todos os métodos disponíveis.

O problema óbvio da biometria é sua publicidade. Todo mundo sabe que você tem dedos, olhos e rosto. No entanto, "dados biométricos abertos" são apenas a ponta do iceberg. As experiências estão sendo conduzidas com todos os sinais característicos possíveis, desde o monitoramento da freqüência cardíaca (essa solução já está

sendo testada pelo MasterCard ) até a implantação de chips sob a pele, a digitalização do padrão dos vasos intra-oculares, a forma dos lóbulos das orelhas etc.

No projeto Abicus do Google, está planejado

rastrear os recursos exclusivos da fala humana, o que permitirá que você estabeleça a autenticidade de sua identidade no futuro, mesmo enquanto estiver falando ao telefone.

As câmeras de vigilância experimentais rastreiam uma pessoa literalmente

por sua caminhada - é difícil imaginar essa tecnologia como uma proteção para smartphone, mas funciona bem em um único ecossistema de uma casa inteligente.

A TeleSign

lançou um identificador de comportamento com base na navegação na Internet de um usuário. O aplicativo registra como o usuário move o mouse, em quais locais da tela o usuário clica com mais frequência. Como resultado, o programa cria uma impressão digital exclusiva do comportamento do usuário.

As veias nos pulsos, palmas e dedos também podem ser usadas como identificadores únicos - além disso, eles

podem complementar os métodos de identificação de impressões digitais existentes. E isso é muito mais simples do que usar um

eletroencefalograma em vez de uma senha, que é removida pelos eletrodos na cabeça.

Provavelmente, o futuro da proteção biométrica é a simplicidade. Melhorar os métodos modernos é a maneira mais fácil de fornecer um nível maciço e aceitável de proteção. Por exemplo, você pode digitalizar uma impressão com uma projeção em 3D de todos os pequenos detalhes e também levar em consideração o padrão dos vasos.

As tecnologias de identificação biométrica estão melhorando tão rapidamente que é difícil prever como elas serão daqui a alguns anos. Uma coisa pode ser assumida com muita confiança - senhas difíceis de usar, alterar e lembrar permanecerão no passado.