Recentemente, um fato interessante apareceu na mídia: ao se comunicar com um repórter da Wired, um funcionário do Facebook

pediu para desligar o smartphone para que fosse mais difícil para as redes sociais registrar o fato de sua comunicação. O Facebook poderia usar a navegação por satélite ou um microfone para isso, embora desabilitá-los seria suficiente para evitar bisbilhoteiros. Provavelmente há algo mais no telefone que você deve ter medo. Um smartphone moderno está repleto de sensores: 2-3 câmeras, sensor de luz ambiente, acelerômetro, giroscópio, GPS e GLONASS, magnetômetro e outros. Como pesquisadores da NASA que

usam sensores para reparo inadequado de naves espaciais para outros fins, os atacantes podem aprender muito sobre o proprietário de um smartphone obtendo acesso a um ou mais sensores. Não se trata de casos de

hackers físicos de dispositivos instalando chips ou

adicionando fios , mas de resolver sensores, como tarefas de rastreamento de usuários, escutas telefônicas ou recebimento de um código PIN.

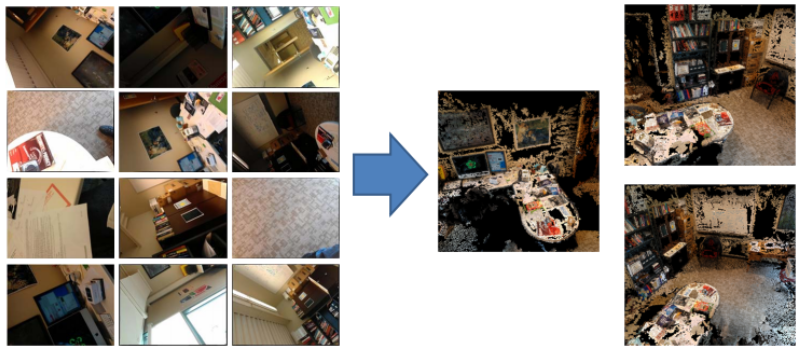

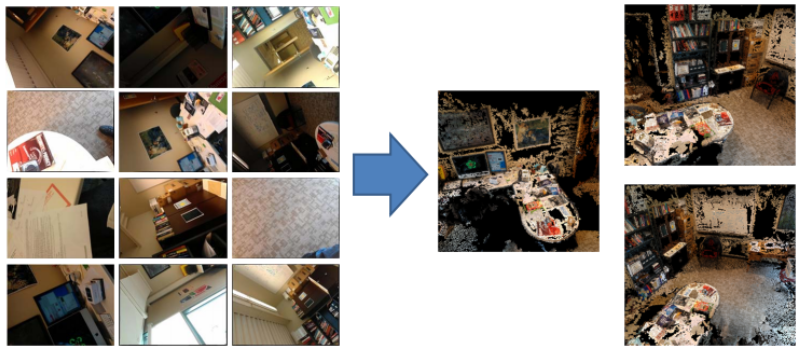

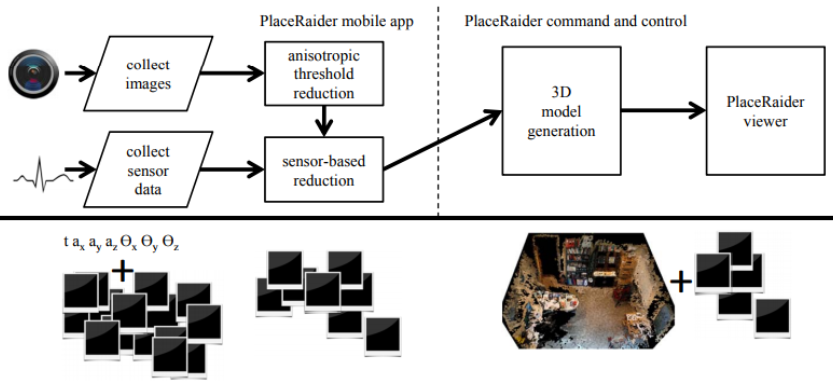

Ilustração para o aplicativo PlaceRaider que cria um modelo 3D de uma sala a partir de quadros criados sem o conhecimento do usuário

Ilustração para o aplicativo PlaceRaider que cria um modelo 3D de uma sala a partir de quadros criados sem o conhecimento do usuárioO acelerômetro é capaz de rastrear o movimento do dispositivo ao longo de três eixos. Em particular, ajuda o telefone a inverter a imagem, defini-la vertical ou horizontalmente, dependendo da posição do dispositivo. Em 2006, o sensor de aceleração apareceu pela primeira vez nos telefones, e foi o modelo Nokia 5500, no qual o acelerômetro ajudou a implementar as funções "esportivas" - um pedômetro. O giroscópio foi adicionado pela primeira vez ao smartphone da Apple - no iPhone 4. O sensor permite controlar o carro em jogos de corrida sem clicar nas setas e garante a direção da pessoa no mapa exibido. Para essas comodidades, você deve pagar segurança. Os invasores, obtendo acesso aos dados de um ou mais sensores, podem extrair muitas informações úteis deles. É fácil obter esse acesso: vá, por exemplo, a

esta página do seu smartphone e você verá que o JavaScript recebe facilmente dados do giroscópio. O mesmo é

possível com o HTML5.

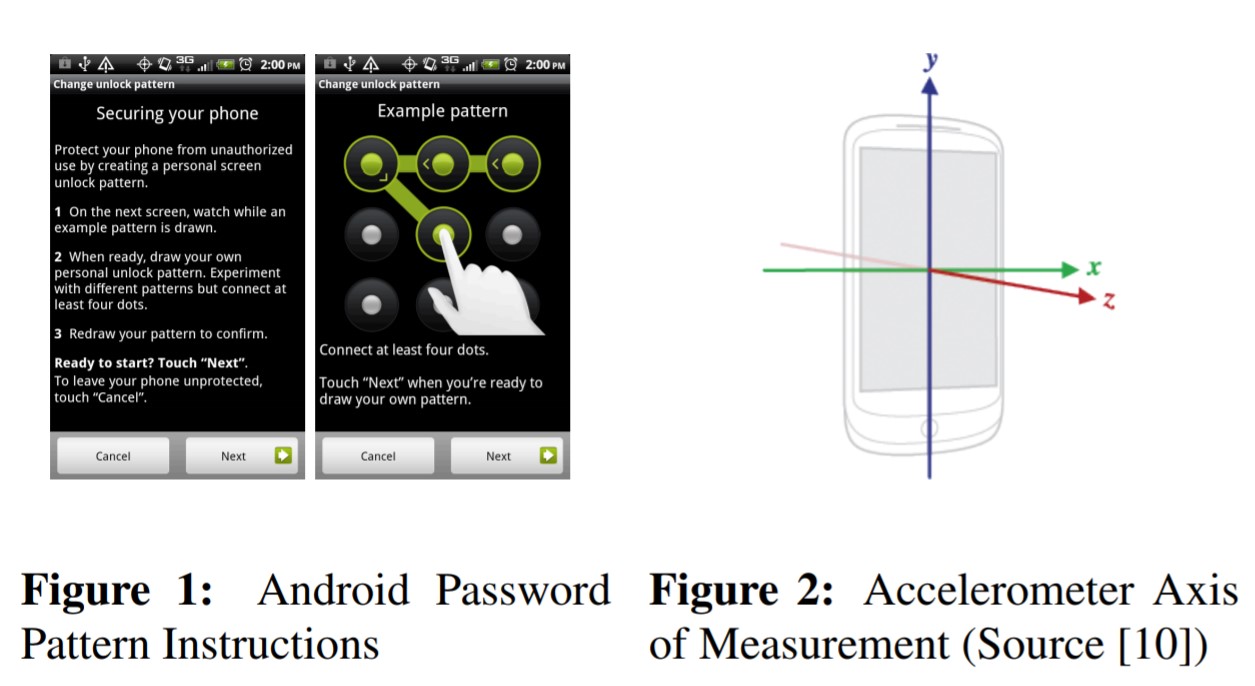

Os smartphones no iOS e Android são bloqueados usando um código PIN digital, gráfico ou impressão digital. Nos dois primeiros casos, o telefone pode ser invadido, descobrindo como ele muda de posição quando o usuário o desbloqueia. No caso do código PIN digital, pesquisadores da Universidade de Newcastle, no Reino Unido,

aprenderam a adivinhar pela primeira vez em 74% dos casos usando vários sensores - um acelerômetro, giroscópio e magnetômetro. Na terceira tentativa, eles decifraram o código em 94% dos casos.

Navegadores populares Safari, Chrome, Firefox, Opera e Dolphin inicialmente têm acesso a sensores; portanto, os invasores precisam adicionar a exploração apropriada ao site e não pedir ao proprietário a permissão necessária para instalar o aplicativo nas lojas.

O código PIN envolve a entrada rápida de senha de quatro ou mais pontos em um campo 3x3. O campo tem 389.112 combinações possíveis, mas os pesquisadores da Universidade de Pennsilvan estão convencidos de que, na realidade, os usuários usam uma ordem de magnitude menor que os esquemas. Algumas combinações são inconvenientes para uso constante. Um aplicativo em execução em segundo plano inicia o acelerômetro no momento certo, depois o desliga e transfere dados para os golpistas. Os pesquisadores precisavam de apenas um sensor de invasão.

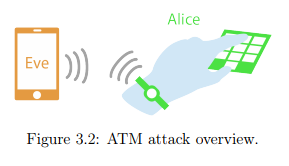

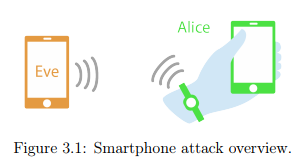

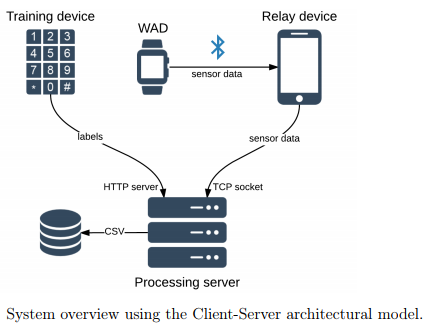

Um método semelhante foi usado em 2015 por cientistas da Universidade de TI de Copenhague, apenas nesse caso o

relógio inteligente monitorava não apenas o código do smartphone, mas também o pino do cartão no caixa eletrônico ou na loja. Os dados do sensor giroscópio no relógio foram transferidos para o smartphone, de onde foram enviados para o servidor e enviados para CSV.

Milhões de pessoas trabalham em laptops e desktops todos os dias. Os fraudadores podem descobrir o que uma pessoa digita no teclado, se o smartphone não estiver longe dele. Cientistas do Instituto de Tecnologia da Geórgia em 2011

programaram dispositivos móveis para monitorar o texto digitado no teclado: os aparelhos mediam as vibrações da superfície da mesa. Segundo os cientistas, o procedimento não foi fácil, mas a precisão da determinação naquele momento era de 80%.

O smartphone iPhone 3GS não era adequado para esse trabalho, mas o iPhone 4, o primeiro smartphone com um sensor giroscópio embutido, apresentou excelentes resultados. Uma equipe de pesquisadores tentou usar um microfone, um sensor mais sensível, para rastrear. No final, o acelerômetro acabou sendo o método preferido, pois é tradicionalmente menos protegido pelo sistema.

Uma técnica desenvolvida pelos cientistas procurava pares consecutivos de teclas. O aplicativo descobre onde as teclas foram pressionadas - parte superior esquerda e direita, parte inferior direita e parte superior direita - e também determina a distância de cada par de teclas. Em seguida, ele compara os resultados com um dicionário pré-carregado. O método trabalhou com palavras de três ou mais letras.

Você pode não apenas roubar dados do acelerômetro, mas também controlar o dispositivo com sua ajuda, forçando o smartphone a executar as ações necessárias para fraudadores. Um alto-falante de US $ 5 ajudou a quebrar 20 acelerômetros de 5 fabricantes usando ondas sonoras. Uma equipe de pesquisadores da Universidade de Michigan e da Universidade da Carolina do Sul

usou o "vírus da música", como chamaram sua técnica em

uma entrevista ao The New York Times, para fazer o Fitbit acreditar que o usuário tomou milhares de passos e controlou o carro de brinquedo usando um telefone. O objetivo dos pesquisadores era criar soluções de software para combater esses ataques.

Como o giroscópio também capta vibrações sonoras, ele,

como um disco rígido de computador , pode ser usado para escutas telefônicas ocultas. Cientistas da Universidade de Stanford e especialistas da empresa israelense de defesa Rafael

descobriram uma maneira de transformar o giroscópio de um smartphone Android em um microfone constantemente ligado. Eles desenvolveram o aplicativo Gyrophone: os sensores de muitos dispositivos Android captam vibrações do som em frequências de 80 a 250 hertz.

A voz de um homem adulto tem uma frequência de 85 a 155 Hz, mulheres - de 165 a 255 Hz. Portanto, o sensor giroscópio é capaz de ouvir a fala humana. O giroscópio do iPhone usa uma frequência abaixo de 100 Hz, portanto, não é adequado para a mesma finalidade, mas, no entanto, pode, por palavras individuais, ajudar a reconhecer o sexo do alto-falante. A precisão da ferramenta em 2014 não era muito alta - até 64%.

O trabalho coordenado de vários sensores no smartphone e no aprendizado de máquina ajudará

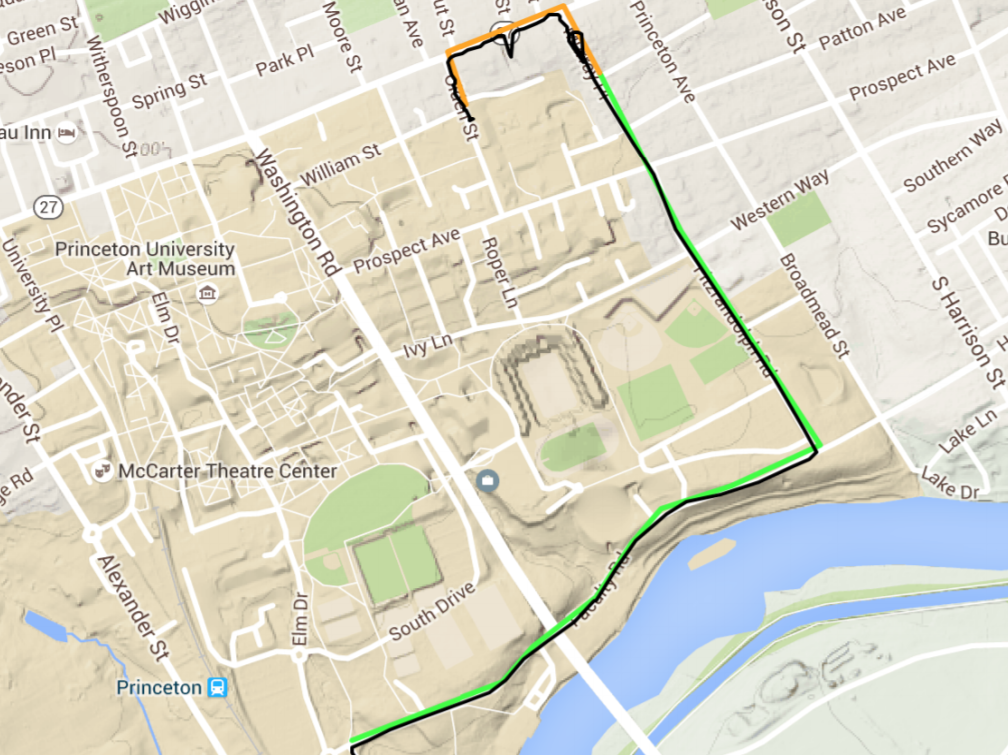

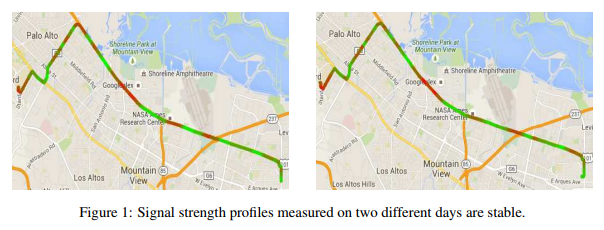

a rastrear o movimento do proprietário do dispositivo quando a navegação por satélite estiver desativada. A ilustração abaixo mostra com que precisão a rota é determinada pelo método proposto por uma equipe de pesquisadores do Instituto de Engenheiros Elétricos e Eletrônicos (IEEE). Verde indica o caminho que o usuário percorreu no transporte, laranja indica a distância percorrida e preto indica dados de GPS.

O aplicativo PinMe compara informações de sensores com dados abertos. Primeiro, a exploração recebe informações sobre o último endereço IP do smartphone e a conexão Wi-Fi para determinar o ponto de partida da rota. Então, em direção, velocidade e frequência, a parada reconhece a diferença entre caminhar, dirigir um carro e transporte público, voar em um avião. O PinMe compara os dados recebidos com informações de fontes abertas: coleta dados de navegação do OpenStreetMaps, um mapa de altitude do Google Maps, dados de rotas de horários de companhias aéreas e ferroviárias. Para esclarecer a rota, o aplicativo usou o serviço meteorológico do Weather Channel: informações precisas sobre a temperatura e a pressão do ar ajudam a nivelar a influência das condições climáticas nas informações coletadas pelos sensores.

Em 2010, a empresa japonesa de telecomunicações KDDI

usou uma técnica semelhante: o acelerômetro no smartphone foi usado para monitorar os funcionários. Os dados do sensor tornaram possível entender se uma pessoa está subindo escadas ou em uma superfície plana, se o lixo está sacudindo suas caixas ou lavando o chão. Em 2015, especialistas da Universidade de Nanjing, na China,

usaram dados de um acelerômetro para monitorar o movimento de pessoas no metrô.

Localize o proprietário do smartphone pode o aplicativo que recebe dados sobre o status da bateria. Qualquer aplicativo pode receber essas informações, pois isso não requer permissões adicionais. Cientistas de Stanford e especialistas da empresa de defesa Rafael, que já foram mencionados acima,

desenvolveram a tecnologia Power Spy.

A localização do usuário é determinada com precisão de 90% devido à análise da velocidade de descarga da bateria: foi assim que os cientistas determinaram a distância do dispositivo aos repetidores. Mas essa precisão é possível apenas se o usuário não for a primeira vez que passa nessa rota.

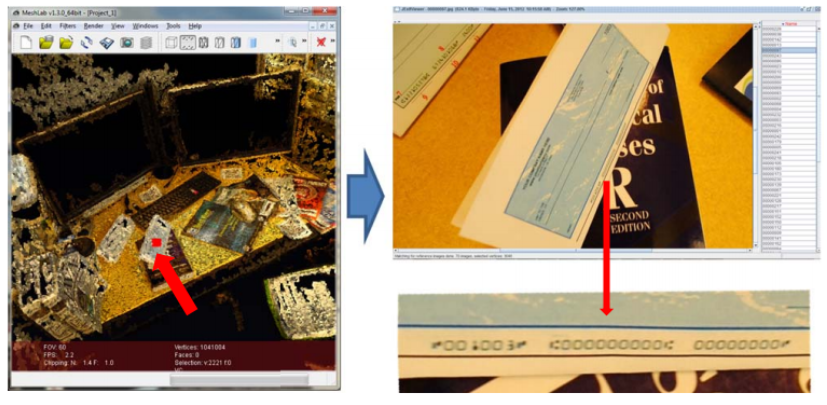

Em 2012, o centro de pesquisa militar dos EUA em Indiana e os cientistas da Universidade de Indiana

desenvolveram o aplicativo PlaceRaider para smartphones Android 2.3, que poderia reconstruir o ambiente do usuário em 3D.

O usuário teve que baixar um aplicativo com a capacidade de tirar fotos e dar a ele permissão para usar a câmera e enviá-las. O PlaceRaider, trabalhando em segundo plano, desligou o som do obturador para não preocupar o usuário. Em seguida, o programa tirou fotos aleatoriamente, armazenando informações sobre a hora, local e orientação do smartphone. Após filtrar a foto e excluir os quadros ruins feitos, por exemplo, no bolso do usuário, o aplicativo os enviou ao servidor, onde foi criado um modelo 3D da sala.

Para testar a eficácia dessa idéia, os cientistas deram telefones "infectados" a vinte voluntários que não sabiam sobre o aplicativo e os enviaram ao escritório com várias tarefas simples. Na etapa seguinte, dois grupos de pessoas analisaram os resultados: uma fotografia individual e a segunda modelos 3D. Ambos os grupos pesquisaram códigos QR, verificações, documentos e calendários que os atacantes poderiam usar para determinar quando a vítima não estaria em um local específico.

A aplicação para o "usuário final", isto é, no pior dos casos, um criminoso e, no nosso caso, cientistas, permitiu trazer certas partes do quadro às melhores tradições dos filmes de Hollywood. Nesse caso, a pessoa que abriu o modelo 3D pode clicar em um determinado ponto, após o qual o aplicativo procurava melhores fotos do banco de dados, aproximado do local desejado. A imagem abaixo mostra o número do cheque sobre a mesa.

Quanto mais poder - mais responsabilidade: é necessário lembrar os desenvolvedores de smartphones e aplicativos para eles, que hoje oferecem possibilidades ilimitadas para invadir as carteiras dos usuários, rastrear movimentos e identificar interesses para uma segmentação de publicidade mais precisa. Na vida real, é claro, a maioria desses estudiosos é do interesse dos roteiristas do Black Mirror, na melhor das hipóteses.

Os hackers reais desenvolvem periodicamente maneiras legais de receber dinheiro da população, mas não o percebem muito bem. Por exemplo, em fevereiro de 2018, eles

conseguiram baixar o minerador para sites do governo no Reino Unido, EUA e Canadá, forçando-os a ganhar criptomoeda por quatro horas. Em vez de obter uma quantidade enorme de informações desses sites e vendê-los, eles conectaram um mineiro e ganharam US $ 24. No entanto, após esclarecimentos sobre as circunstâncias e esse dinheiro, o serviço de mineração não os pagou.