O Facebook está

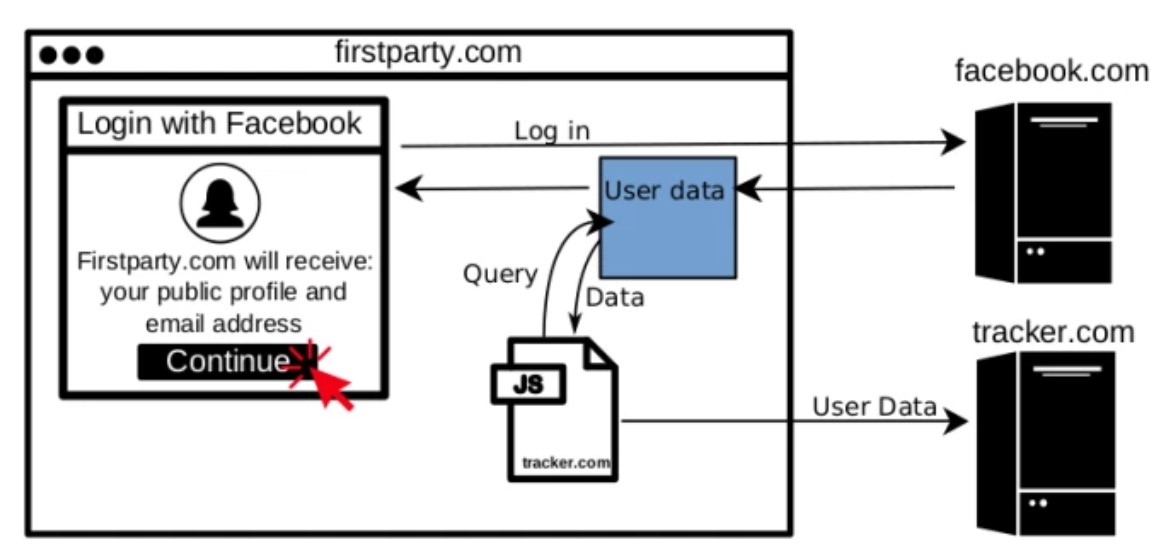

investigando uma falha de segurança que permitiu que rastreadores JavaScript de terceiros roubassem dados de usuários que acessavam sites usando o botão Facebook. A exploração tornou possível coletar dados, incluindo nome, endereço de email, faixa etária, sexo, local e foto do perfil. Não está claro o que os rastreadores fizeram com esses dados, mas alguns de seus desenvolvedores, como o

Lytics, ganham dinheiro na identificação, uso e venda de públicos-alvo.

Segundo Steven Englehardt, engenheiro de proteção de dados da Mozilla, e seus co-autores no Princeton Center for Information Technology Policy, esses scripts são

executados em 434 sites a partir de um milhão de páginas principais.

Um dos motivos dos vazamentos de dados do usuário é a atitude frívola dos usuários em relação à segurança da Internet. O uso de uma

VPN torna a navegação na Internet muito mais segura, reduzindo a capacidade de interceptar o tráfego de intrusos.

Entre os sites e serviços que coletaram dados dessa maneira, os servidores em nuvem

MongoDB foram observados no estudo. Um script foi instalado no site de concertos BandsInTown que permitia que qualquer site que usasse a plataforma de publicidade amplificada identificasse usuários por suas contas do Facebook.

Representantes da rede social deram ao TechCrunch uma resposta oficial:

A raspagem de dados do usuário viola diretamente as regras do Facebook. Estudamos esse problema e também tomamos medidas imediatamente, suspendendo a capacidade de associar IDs de usuários exclusivos de aplicativos específicos a páginas de perfil individuais do Facebook e estamos trabalhando para definir autenticação adicional e limitar solicitações de perfil.

Texto ocultoA raspagem dos dados do usuário do Facebook viola diretamente nossas políticas. Enquanto investigamos esse problema, tomamos medidas imediatas ao suspender a capacidade de vincular IDs de usuário exclusivos para aplicativos específicos a páginas de perfil individuais do Facebook e estamos trabalhando para instituir autenticação adicional e limitação de taxa para solicitações de fotos de perfil de login do Facebook.

No caso do MongoDB, a empresa respondeu que não conhecia os recursos de tecnologias de terceiros para receber dados de usuários do Facebook: "Identificamos a fonte do script e o desativamos".

Texto ocultoNão sabíamos que uma tecnologia de terceiros estava usando um script de rastreamento que coleta partes dos dados do usuário do Facebook. Nós identificamos a fonte do script e o desligamos

BandsInTown, depois de receber uma carta dos pesquisadores também tomou medidas.

O BandsInTown não divulga dados não autorizados a terceiros e, após receber uma carta sobre o tópico de pesquisa sobre possíveis vulnerabilidades em um script executado em nossa plataforma de anúncios, rapidamente tomamos as medidas apropriadas para eliminar completamente o problema.

Texto ocultoA Bandsintown não divulga dados não autorizados a terceiros e, ao receber um e-mail de um pesquisador que apresenta uma potencial vulnerabilidade em um script executado em nossa plataforma de anúncios, tomamos rapidamente as ações apropriadas para resolver o problema por completo.

Novos problemas com a segurança dos dados pessoais dos usuários surgiram em um momento difícil para o Facebook. Mark Zuckerberg reconheceu o vazamento de 87 milhões de usuários nas mãos da Cambridge Analytica, cujo vice-presidente era o líder da campanha presidencial de Donald Trump, Steve Bannon. O CEO do Facebook teve dois dias consecutivos, cinco horas por dia, para responder a perguntas no Congresso dos EUA.