As capacidades modernas de detectar o inimigo e as armas de alta precisão forçam os militares a serem altamente móveis e a tomar decisões rapidamente. Para fazer isso, é necessário obter informações de diferentes fontes no modo em tempo real e compartilhá-las rapidamente com todos os departamentos envolvidos na operação. Uma das maneiras de resolver esse problema foi o uso de soluções baseadas na Internet das coisas, denominada Internet of Battle Things (IoBT).

Capturado por dispositivos inteligentes

O uso do conceito de Internet das Coisas (IoT) nos exércitos de muitos países tornou-se uma tendência tecnológica da última década, uma espécie de indicador da modernidade e inovação de suas forças armadas. Ao mesmo tempo, já é difícil surpreender hoje com veículos não tripulados em vôo ou em terra e veículos robóticos de combate. Com o advento de novas tecnologias, a gama de tarefas e recursos dos "dispositivos inteligentes" militares está se expandindo rapidamente.

Podemos dizer que a IoT começou a penetrar em todos os aspectos possíveis dos assuntos militares, começando pela solução das tarefas mais complexas de detecção e destruição de alta precisão do inimigo e terminando com o monitoramento da condição física de um soldado em particular.

Hoje, as áreas potenciais de uso “militar” das tecnologias da IoT já incluem suporte logístico às tropas, monitorando a situação atual no local do confronto para vários níveis de pessoal militar (pessoal de comando sênior, comandantes de unidade, lutador individual), apoio médico (no campo de batalha e em situação regular) .

Além disso, os dispositivos IoT são amplamente utilizados em vários programas educacionais e de treinamento para militares no modo de batalha virtual.

A próxima década trará mudanças dramáticas para a esfera militar nas abordagens da guerra e tudo o que as acompanha, começando pela logística militar e terminando diretamente com o ataque ao inimigo. O teatro de operações será densamente embalado com vários dispositivos que executam uma enorme variedade de missões de combate primárias e secundárias. São dispositivos, sensores, dispositivos vestíveis, armas "inteligentes", veículos, robôs. Todos eles estarão conectados entre si e os soldados, e cada um de acordo com sua “inteligência” atuará como fontes de informação que devem ser analisadas para determinar a decisão correta e emitir um comando para as unidades ou equipamentos operacionais.

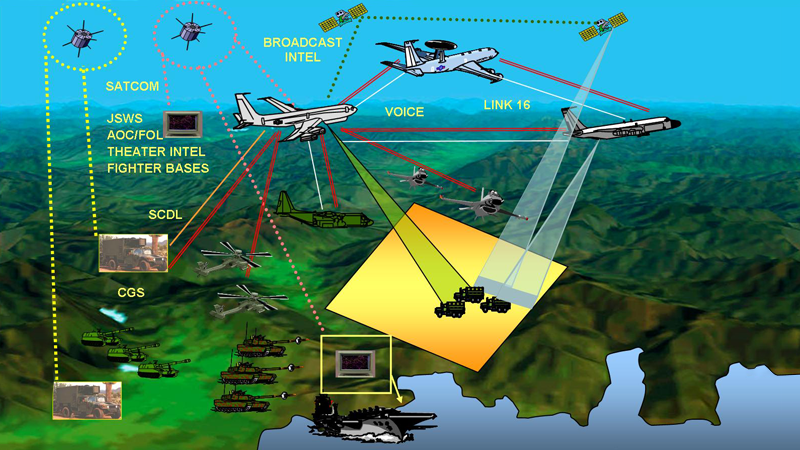

Observe que a barra de militarização da IoT foi bastante elevada pelo Pentágono quando a agência começou a desenvolver teorias de “guerra centrada em rede” e “batalha de múltiplos domínios”. Eles fornecem uma maneira completamente nova de conduzir operações militares, na qual todos os participantes (equipamentos, mão-de-obra, sede etc.) são conectados por uma única rede de informações.

Ao mesmo tempo, não se trata de conectar várias redes militares para aumentar a eficácia de operações específicas, mas criar uma rede global que permita trabalhar simultaneamente em todo o teatro de operações, inclusive no ciberespaço. Todos os dispositivos técnicos em serviço devem ser conectados em um sistema comum, começando com um sensor UAV e terminando com um dispositivo vestível na munição do soldado. Além disso, a ênfase está na unificação não dentro de uma unidade ou tipo de tropas separado, mas em todas as forças armadas. Supõe-se que a integração em uma rede global dará ao comando a possibilidade de tomada imediata de decisões sobre a conduta de ações ofensivas, defensivas e outras no teatro de operações.

Americano "sonho IoBT"

Hoje, a liderança incondicional na aplicação do IoBT e o desenvolvimento de novas soluções usando-o pertencem ao exército americano. Portanto, sabe-se sobre os testes bem-sucedidos de aeronaves multifuncionais, capazes de receber e transmitir grandes fluxos de dados de dispositivos militares “inteligentes” e outros equipamentos que operam em sua zona de visibilidade. O aplicativo móvel ATAK (Android Tactical Assault Kit) também é usado ativamente, o que permite que você acumule dados no modo em tempo real e os sobreponha no conhecido Google Maps. Na zona de combate, esta solução é usada para comunicar o atirador ao alvo, ao piloto da aeronave ou ao operador do UAV.

No entanto, o Pentágono planeja substituir esse e outros sistemas similares por outros mais modernos, como parte de uma transformação radical dos sistemas militares de TI, além de eliminar muitas redes locais diferentes que não se comunicam entre si, criando um pan-exército em troca.

E a Marinha dos EUA até realizou exercícios para pousar veículos de combate robóticos, com ênfase especial no teste de canais de comunicação e na interação de sistemas não tripulados na água e na terra e no ar. Testes bem-sucedidos de um novo tipo de armadura também foram realizados, os quais, depois de atingidos, poderiam informar outros equipamentos, os soldados e o centro de comando participantes da operação, sobre a potência e a direção do fogo.

Um avanço técnico pode ser chamado de uso em condições de combate dos recursos de smartphones e tablets. Esses dispositivos são ativados pelo sistema Nett Warrior desenvolvido pelos americanos. Com sua ajuda, o comandante da unidade tem a capacidade de trocar informações vertical e horizontalmente, o que aumenta significativamente a conscientização da situação na zona de batalha com o inimigo. Além disso, a presença de GPS permite marcar a localização dos soldados em um mapa que é exibido em uma ocular (visor) anexada ao capacete, além de receber mapas atualizados da área e outras informações do centro de comando.

Obviamente, o uso do Nett Warrior implica fornecer no local, onde a operação ocorre, conexão móvel 4G.

Dadas as oportunidades que se abriram, o Pentágono e o comando das forças armadas dos EUA declararam repetidamente a necessidade de acelerar a criação e a implementação das mais recentes tecnologias na esfera militar. No entanto, existem muitos problemas nesse caminho, e muitos deles estão associados à complexidade do processamento, analisando enormes matrizes de informações heterogêneas e a necessidade de sua distribuição limitada aos usuários. Provavelmente, apenas as tecnologias de IA e o nível de amanhã serão capazes de lidar com essa tarefa.

Na área de atenção especial - vulnerabilidades

As vantagens do IoBT, atraindo a atenção dos militares, são adjacentes a várias vulnerabilidades que os desenvolvedores precisam superar. Um dos fatores do uso direcionado da IoBT em assuntos militares é a necessidade de criar dispositivos especiais com um alto grau de proteção, geralmente baseados em modelos "civis", como é visto em smartphones e tablets. Hoje, as operações militares estão se tornando mais complexas, inclusive tecnicamente, mas os requisitos de segurança e preservação da vida dos soldados também estão aumentando. Portanto, qualquer aplicativo móvel ou de rede que garanta a operação de dispositivos IoBT, como eles, deve ser protegido, tanto quanto possível, contra interferências externas.

As tentativas das forças armadas dos EUA de desenvolver uma rede global também encontram vulnerabilidades nas redes IoBT, as quais, não menos que equipamentos ou soldados militares, podem se tornar alvo de um ataque.

A vulnerabilidade de elementos individuais do sistema pode ser desencadeada por vários métodos disponíveis para o inimigo ou hackers: hackers físicos e de rede, escutas telefônicas, guerra eletrônica, energia direcionada, destruição do wok e IP, etc.

Portanto, os militares enfrentam uma tarefa difícil - garantir que, ao adotar dispositivos IoBT, não haja possibilidade de manipulá-los ou da rede, roubo, interrupção do fluxo de dados ou destruição física. Isso não é fácil agora, dadas as atitudes de muitos fabricantes de dispositivos inteligentes para garantir sua segurança, bem como o entrelaçamento estreito de redes estacionárias, móveis e via satélite, o que contribui para a presença de uma massa de pontos de entrada e locais desprotegidos. Assim, os departamentos militares mais cedo ou mais tarde, mas terão que trabalhar com fornecedores e fabricantes de dispositivos IoBT para forçá-los a introduzir padrões de segurança mais confiáveis.

Obviamente, o uso de dispositivos "inteligentes" nas forças armadas já é um processo irreversível. No entanto, diferentemente de "civis", os dispositivos IoBT estão sujeitos a riscos mais graves devido à participação no confronto entre as partes em guerra. Usando suas vulnerabilidades, é possível infligir danos tangíveis ao inimigo, porque "armas inteligentes", como tanques ou mísseis modernos, e muitas outras já têm acesso à Internet.

Hoje, os problemas de segurança da IoBT, bem como da IoT em geral, estão sendo resolvidos gradualmente através do uso de tecnologias de criptografia, incluindo Blockchain. E os especialistas prevêem que, no futuro próximo, o gerenciamento da Internet “militar” das coisas e a automação das operações militares podem ser parcialmente confiadas à inteligência artificial.