Em maio passado, o Positive Hack Days VII sediou a competição HackBattle pela primeira vez. Nosso estande atraiu muita atenção do público. Em seguida, quase 100 especialistas em segurança da informação participaram da competição, e tantos espectadores assistiram à final no grande salão que era impossível entrar no palco (para mais detalhes, consulte o

relatório do ano passado). Encorajados por esse interesse da comunidade profissional, decidimos hospedar o HackBattle 2.0 no PHDays 8. Contamos como foi a competição este ano e também publicamos as tarefas da competição para que você possa resolvê-las.

Formato e regras da competição

Competições foram realizadas ao longo dos PHDays. No primeiro dia, houve testes de seleção: selecionamos os dois candidatos mais

poderosos, corajosos e corajosos que resolveram a maioria das tarefas no menor tempo possível. O último dia ocorreu no palco principal do fórum no segundo dia: os hackers tiveram que atacar o mesmo alvo. A vitória foi dada ao primeiro a ser capaz de romper e aumentar os privilégios no sistema de destino. Em tempo real, o final foi comentado por especialistas em segurança da informação e os momentos mais brilhantes foram mostrados em uma tela grande.

Selecção

Há um ano, na fase de qualificação, convidamos os participantes a resolver problemas de formato CTF com rapidez. Foram 35 minutos para resolver 10 problemas. Para cada tarefa, um certo número de pontos foi concedido dependendo da complexidade. Foi possível participar da seleção apenas uma vez.

Desta vez, levamos em consideração os desejos dos participantes do primeiro HackBattle e proporcionamos a oportunidade de trabalhar não apenas em estações de trabalho pré-preparadas, mas também em nossos laptops.

Uma mesa separada com blackjack e patch cords para quem veio com laptops

Uma mesa separada com blackjack e patch cords para quem veio com laptops Participantes no teste de qualificação

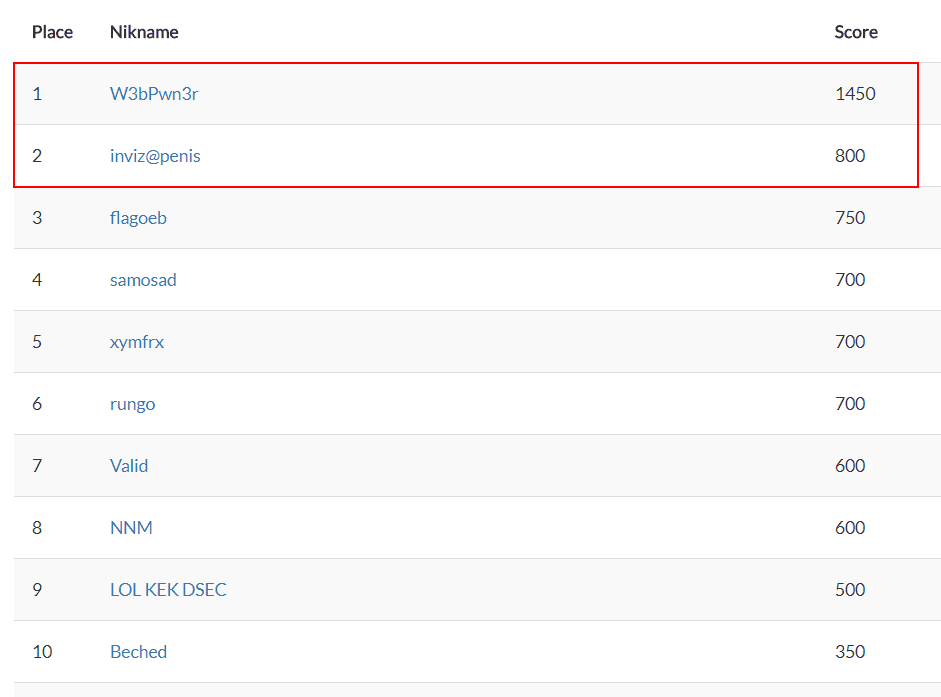

Participantes no teste de qualificaçãoNão foi fácil identificar pessoas que chegarão às finais e que serão capazes de lidar adequadamente com a solução do problema sob pressão da atenção do público. Até o final das preliminares, não estava absolutamente claro quem seria o finalista - a luta foi muito acentuada. A diferença entre os líderes do placar foi de apenas 50-100 pontos e, nos casos em que a pontuação foi igual, apenas alguns segundos! E apenas às seis horas da noite, fechando as competições classificatórias, conseguimos determinar os finalistas: eles eram Vladislav "W3bPwn3r" Lazarev e Arthur "inviz @ penis" Khashaev.

Classificação

Classificação Tarefas resolvidas pelo finalista do W3bPwn3r

Tarefas resolvidas pelo finalista do W3bPwn3r Tarefas resolvidas pelo finalista inviz @ penis

Tarefas resolvidas pelo finalista inviz @ penisFinal

No dia 16 de maio, exatamente às 14h, a final do HackBattle 2.0 ocorreu no palco principal do salão de congressos. Há um ano, tudo o que acontece nos monitores de hackers foi transmitido para a tela grande e comentado pela Positive Technologies. Para maior comodidade do público, o monitor de cada um dos finalistas foi duplicado separadamente nas telas das televisões nas laterais do palco principal.

Batalha dos mais fortes

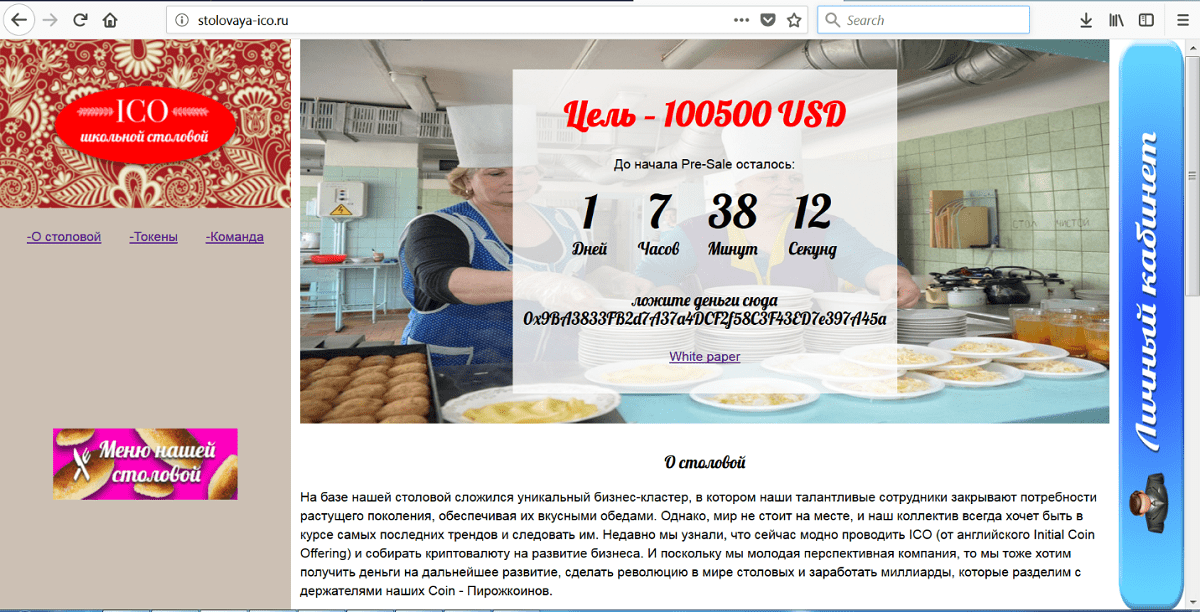

Batalha dos mais fortesComo teste final, convidamos os participantes a atacar o mesmo objetivo: este ano, o servidor que hospedava a cafeteria da escola ICO foi vítima de hackers.

Site da OIC da lanchonete da escola

Site da OIC da lanchonete da escolaSegundo a lenda, os hackers devem poder substituir a carteira na página principal do site por qualquer outra antes do início da fase de pré-venda da OIC (você pode fazer o download da tarefa no final do artigo). Observe que o problema consistia em várias etapas e poderia ser resolvido de várias maneiras.

Nos últimos seis meses, os especialistas da Positive Technologies conduziram muitos protestos da OIC e encontraram vulnerabilidades de vários graus de perigo em cada projeto. As informações sobre o compromisso das OICs estão aparecendo cada vez mais na mídia. É óbvio que nesta área a questão da segurança da informação ainda não é uma prioridade. Decidimos dedicar a final a este tópico para chamar a atenção para a segurança dos serviços de criptomoeda.

A luta durou 20 minutos (a versão completa da final, bem como outros materiais de vídeo da conferência, podem ser vistos no site do PHDays -

phdays.com/en/broadcast/ ). A vitória em uma batalha tensa foi conquistada por Vladislav "W3bPwn3r" Lazarev, que foi o primeiro a concluir a tarefa.

Vencedor - Vladislav Lazarev

Vencedor - Vladislav LazarevApós o concurso, conversamos com os finalistas e descobrimos suas impressões.

“Antes de tudo, quero observar o alto nível de organização da infraestrutura e a qualidade das próprias tarefas. Essa atenção foi agradavelmente surpreendida por um grande número de pessoas, embora tenha sido muito mais difícil realizar ações aparentemente usuais quando a multidão olha para o monitor. Seria mais divertido se a etapa de qualificação fosse realizada no mesmo formato da final ”, disse Vladislav Lazarev .

"O HackBattle é definitivamente o mesmo evento que nos permitiu agitar durante a conferência", disse Arthur Khashaev . - De surpresas: na rodada final, a Internet não funcionou imediatamente, tive que gastar algum tempo importando um certificado de um proxy. Ao mesmo tempo, o local da cantina da OIC foi famoso. "Quero destacar especialmente o trabalho de comentaristas que tornaram essa batalha verdadeiramente dinâmica e não deixaram o público entediado".

As nuances técnicas da organização do fluxo, a operação do scorboard e sua sincronização com as estações de trabalho fornecidas pelos organizadores são descritas no

blog de Anatoly Ivanov .

Tarefas da competiçãoTodas as tarefas, exceto a décima, são máquinas virtuais no formato OVA. A décima tarefa é um arquivo binário para o Unix. Todas as máquinas virtuais têm endereços estáticos da sub-rede 172.30.0.0/24, gateway 172.30.0.1, DNS 8.8.8.8. Para reconfiguração, o acesso a máquinas virtuais é indicado.

1. WhiteHub (150)

NotSoEvil corp desenvolveu um aplicativo clone com blackjack e Brian Crépes. Você pode encontrar as informações confidenciais lá?

static.ptsecurity.com/phdays/2018/hackbattle/1.ovaphd: ckjyktnbnyfpfgfl

172.30.0.152. Preços (350)

Nosso cambiador de taxas é a ciência dos foguetes, você consegue acessar as informações secretas?

static.ptsecurity.com/phdays/2018/hackbattle/2.ovaphd: cfvsqkexibqgfhfljrc

172.30.0.163. O meu é maior (150)

Aposto que você não pode me vencer! Prove diferente.

O usuário Unix saberia o que está acontecendo aqui:

static.ptsecurity.com/phdays/2018/hackbattle/3.ovaphd: vjzgeirfnsxtndpfgfl

172.30.0.174. Poder do PHP (100)

Você é bom o suficiente em análise de código fonte?

static.ptsecurity.com/phdays/2018/hackbattle/4.ovaphd: zboegjlheuelheue

172.30.0.185. Muito Inteligente (450)

Esse mecanismo de busca de jogos NES parece ter algumas vulnerabilidades. Infelizmente, eles afirmam ter comprado um firewall da nova era. Você pode fazer isso e obter o jogo particular.

static.ptsecurity.com/phdays/2018/hackbattle/5.ovassh: task: 13372018

172.30.0.136. O Mistério do Meme - ez part (100)

Descubra o que esse meme está escondendo.

Observe que essas tarefas possuem dois sinalizadores. Envie a segunda bandeira para The Meme's Mystery (parte difícil)

O mistério do meme - ez part (350)

A inteligência do meme aumentou, mas a bandeira ainda parece acessível

Observe que este é o segundo sinalizador da tarefa

static.ptsecurity.com/phdays/2018/hackbattle/6.ovassh: task: 13372018

172.30.0.127. JWT revida (50)

Em memória dos antigos erros do JWT, a tarefa que resolvemos ...

static.ptsecurity.com/phdays/2018/hackbattle/7.ovassh: task: 13372018

172.30.0.11 : 5000 /

8. Robôs contra-atacam (100)

Os robôs estão de volta, derrote-os novamente e salve a princesa, poderoso guerreiro!

static.ptsecurity.com/phdays/2018/hackbattle/8.ovadev; V3ryHardP @ ssw0rd12345

172.30.0.209. Ingresso para passeio (250)

Nós desenvolvemos um site legal para você comprar ingressos confortáveis, é seguro o suficiente?

static.ptsecurity.com/phdays/2018/hackbattle/9.ovadev; V3ryHardP @ ssw0rd12345

172.30.0.1910. Siga-me (50)

Este programa imprime bandeira, vá buscá-la. Opa, quase esqueci de dizer que isso é considerado stdout. Espero que você ainda seja capaz de obtê-lo

static.ptsecurity.com/phdays/2018/hackbattle/10Final

static.ptsecurity.com/phdays/2018/hackbattle/Final.ovadev; V3ryHardP @ ssw0rd12345

Endereço IP 172.30.0.21

No arquivo hosts, adicione strings:

172.30.0.21 stolovaya-ico.ru

172.30.0.21

www.stolovaya-ico.ru172.30.0.21 blog.stolovaya-ico.ru

172.30.0.21

www.blog.stolovaya-ico.ruPonto de entrada: stolovaya-ico.ru

Autores : Dmitry Galecha, Anatoly Ivanov, Alexander Morozov, Positive Technologies.