Os sistemas DLP são usados para proteger os dados confidenciais da empresa e identificar os funcionários que mesclam esses dados. Na maioria dos casos, os engenheiros de implementação encontram incidentes típicos como esses em projetos. Às vezes, porém, o sistema DLP detecta violações inesperadamente, cuja detecção nem é mais aguçada.

Sob o corte - uma seleção das investigações mais incomuns realizadas usando DLP.

Caso nº 1: “O soldado está dormindo, o serviço está ativo”

Do caso: “A empresa X ordenou a implementação piloto do Solar Dozor. A zona piloto incluía dez funcionários. Em seus computadores, o Endpoint Agent foi instalado - um módulo para monitorar a atividade do usuário em uma estação de trabalho. ”Por alguma razão, o tráfego vinha de apenas nove computadores, o décimo era "silencioso". Verificamos tudo várias vezes, o resultado é um: o agente está instalado, o status está ativo, o sistema está funcionando bem, mas o tráfego não está indo. Além disso, de acordo com SKUD, uma pessoa chega a tempo e sai do trabalho, o que significa que está definitivamente no escritório.

Alguém brincou: "Talvez ele apenas durma lá?" Eles riram, mas decidiram verificar. Tivemos sorte: um sistema secreto de vigilância por vídeo foi instalado no escritório. Aqui está o que vimos: um funcionário chega no trabalho a tempo, vai ao escritório, coloca óculos escuros e ... realmente dorme. No meio do dia, ele acorda com um despertador e vai almoçar, se comunica com os colegas, dá instruções, por algum tempo até desmonta papéis e trabalha com contratos, depois retorna ao seu escritório e

trabalha dormindo até o final do dia útil.

Acontece que uma pessoa não usa um computador no trabalho e, portanto, o tráfego não passa. Como o X é uma organização grande, sem um sistema DLP em um grande fluxo de dados, o gerenciamento não percebeu o problema.

Curiosamente, esse funcionário ainda está trabalhando na empresa X. Ele não vai se deixar, mas não pode ser demitido pelo artigo: ele chega ao trabalho na hora certa, fecha as tarefas e as transfere para os subordinados. E usar gravações em tribunais de câmeras de CFTV é ilegal: elas são instaladas para segurança contra incêndio e não para controle de funcionários.

Caso No. 2: “Doador Homenageado”

Quando um funcionário envia um certificado eletrônico ou licença médica ao departamento de recursos humanos, a Solar Dozor alerta o serviço de segurança. O documento pode ser falso, é melhor verificar.

No arquivo do caso: “O funcionário da empresa Y enviou um certificado de doação de sangue em formato eletrônico. Ao checar, o oficial de segurança descobriu que o certificado está datado amanhã: era quinta-feira no calendário e o sangue foi "doado" amanhã ".Uma investigação do incidente começou. Antes de tudo, verificamos a autenticidade dos dados sobre a clínica e o médico. Descobriu-se que não existe uma organização nem um especialista como esse. Estava claro: o certificado era falso. Isso foi confirmado pela análise do tráfego do doador: um dia antes, ele estava pesquisando na Internet onde comprar um certificado de doação de sangue e fez um pedido em um dos sites. Como o ACS mostrou, logo depois, ele saiu brevemente do escritório. Talvez para encontrar o correio?

Além dos dados de violação, a Solar Dozor também registra o histórico de comunicações dos funcionários. Informações interessantes foram encontradas no arquivo: o “doador” encomendou e imprimiu não apenas um certificado, mas também dois bilhetes para um trem para uma cidade vizinha, apenas no dia em que “doou sangue”.

Houve também um diálogo entre o funcionário e a esposa. Eles discutiram como seria ótimo na sexta-feira pular o trabalho e ir para parentes. Então eles tiveram a idéia de falsificar um certificado, porque o doador recebe um dia de folga por lei.

Caso nº 3: “Venda antes do roubo”

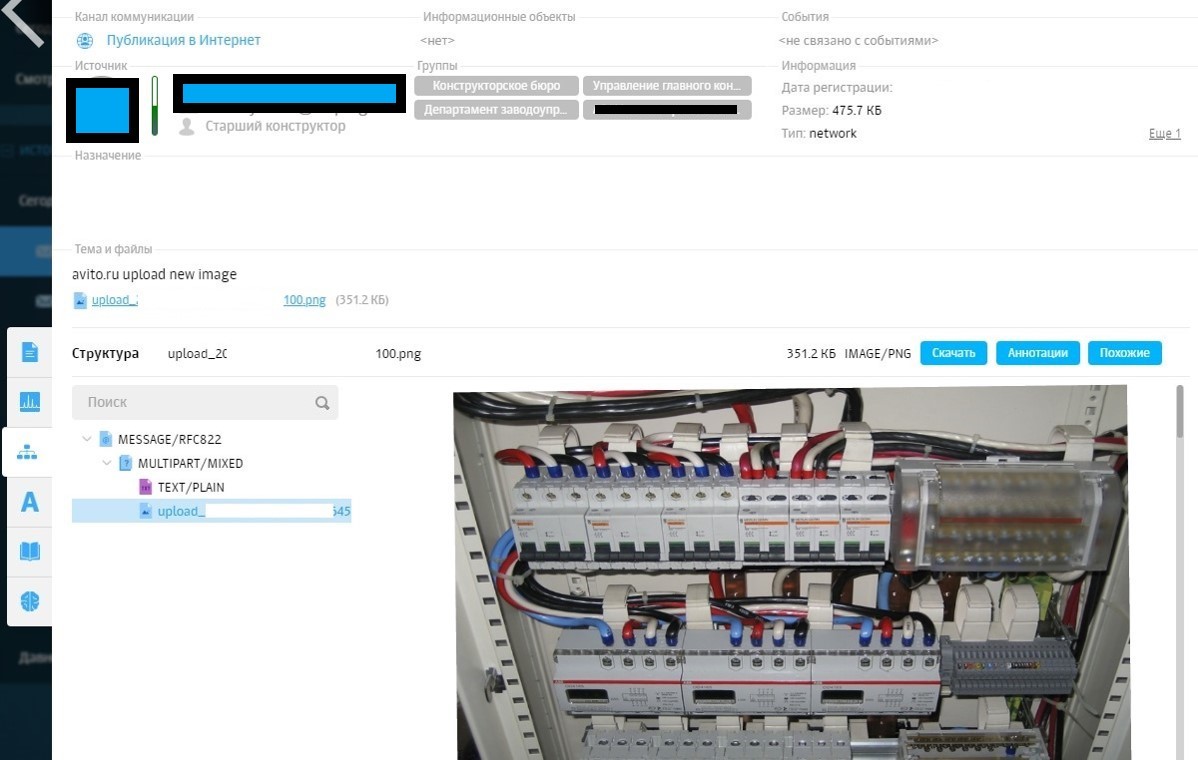

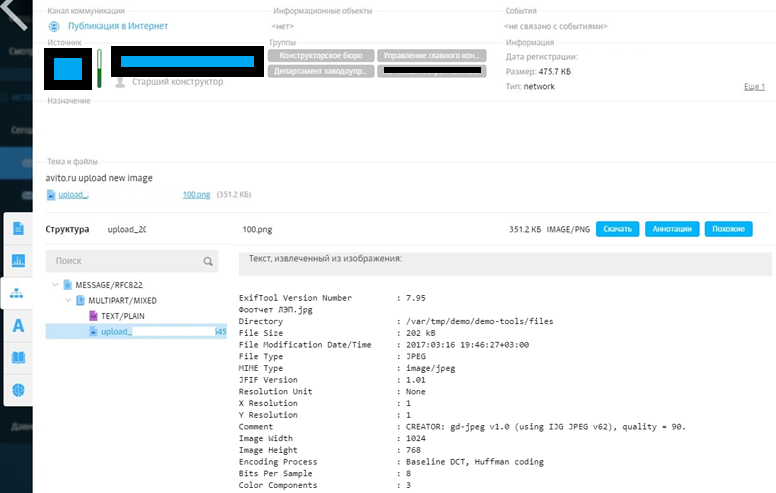

Este caso foi investigado graças à capacidade da Solar Dozor de analisar os campos de serviço das fotografias, que contêm dados sobre o dispositivo, a data do disparo, a localização geográfica.

Dos materiais do caso: “A empresa Z conduziu uma implementação piloto do Solar Dozor. As atividades suspeitas no Avito foram registradas na estação de trabalho de um dos funcionários. ”Isso por si só não é um crime: uma pessoa pode procurar eletrodomésticos, roupas, coisas de crianças. No entanto, decidimos jogar pelo seguro: lançamos o módulo Dozor File Crawler e analisamos o conteúdo da estação de trabalho dos funcionários. Entre outras coisas, fotos de painéis elétricos foram descobertas.

Então o cliente lembrou que havia casos de escudos faltando na empresa. Suspeitas surgiram, mas eram necessárias mais evidências.

Encontramos a mesma foto dos escudos no Avito, os baixamos e comparamos os campos de serviço. O número de série do "suspeito" coincidiu completamente com o modelo e o número de série nos campos de serviço das fotografias. Outros dados também foram idênticos. Então, no disco rígido e no Avito, as mesmas fotos. Nos campos de serviço, analisamos a localização geográfica, obtivemos dados no navegador e encontramos os próprios escudos. Como pensávamos, eles estavam localizados nas instalações da empresa Z.

Como se viu, o funcionário publicou anúncios para a venda de outdoors e, quando o comprador estava lá, ele removeu o equipamento. Então ele conseguiu vender dois escudos e conseguiu a terceira tentativa.

Caso nº 4: “Por que você precisa de um antivírus? Você é tão bonita

A partir dos materiais do caso: “O administrador do sistema da empresa B foi várias vezes pego em violação, então ele entrou no grupo de controle especial. Solar Dozor acompanhou todas as suas atividades. Então a correspondência dele com a secretária entrou no serviço de segurança.Não é a primeira vez que uma garota reclama que um computador está ficando mais lento. Por correspondência, fica claro: estamos falando de um antivírus. É atualizado regularmente ou executa uma verificação, por causa da qual o computador começa a congelar. O administrador do sistema, sem sequer tentar resolver o problema, simplesmente "explode" o antivírus. É evidente que ele não está fazendo isso pela primeira vez.

Parece apenas negligência, mas as consequências são muito graves: a máquina é vulnerável, é criada uma lacuna no perímetro da empresa, sobre a qual o segurança não sabe nada.

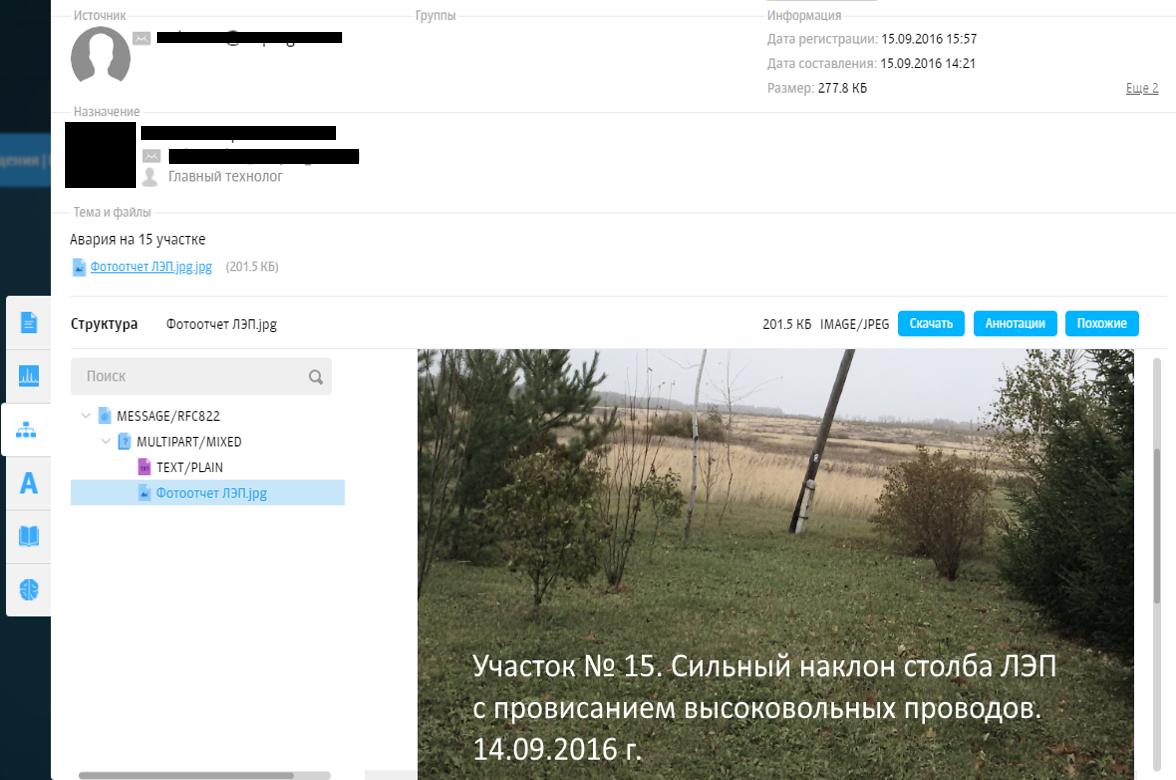

Caso nº 5: Documentos de reparo de falsificação

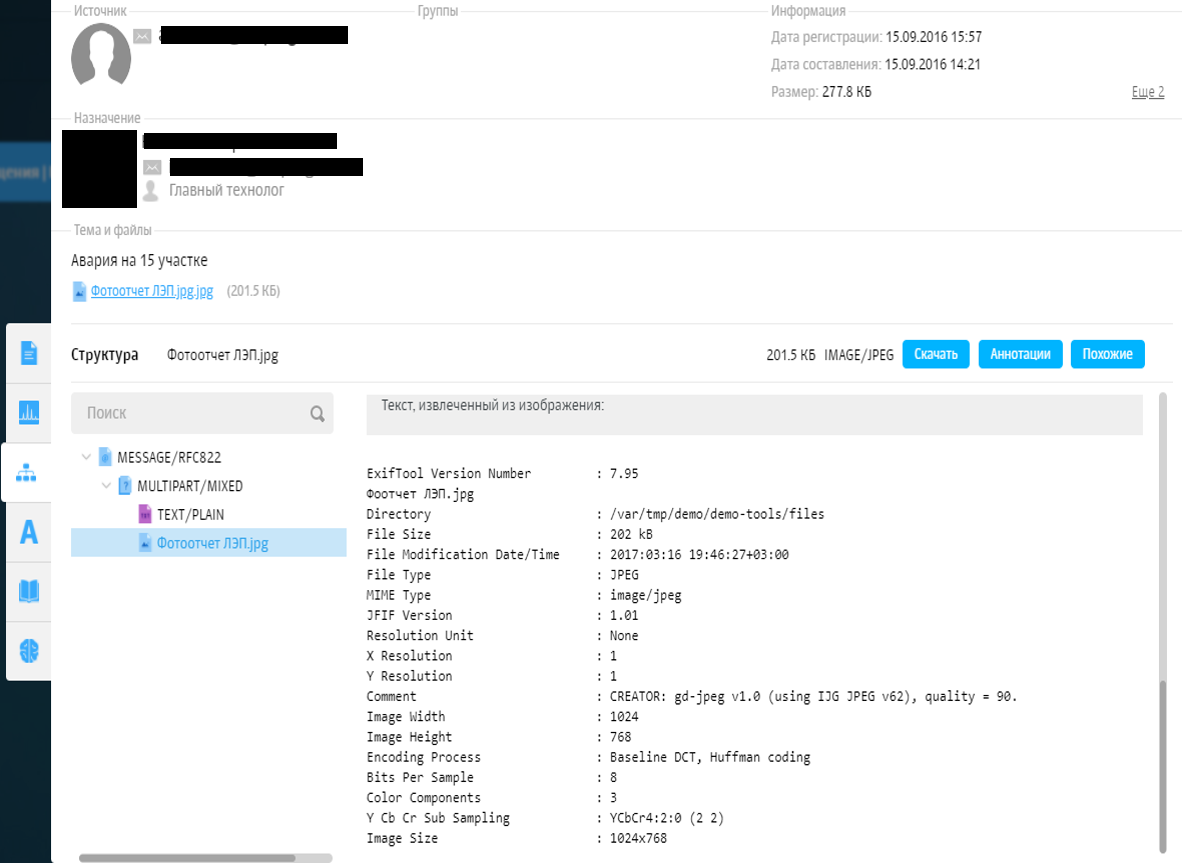

A partir dos materiais do caso: “A, uma grande organização, está envolvida no suporte e reparo de torres de transmissão de energia, subestações e outros equipamentos elétricos. Tem inspetores que vão aos objetos para avaliar sua condição. Se houver algum problema, eles a fotografam com uma câmera de serviço e iniciam uma solicitação de reparo. Depois disso, um contrato é formado, uma licitação é realizada e o dinheiro é alocado. ”Uma aplicação levantou suspeitas. O oficial contratante estava convencido de que o local já estava sendo reparado há vários anos. Decidimos verificar e analisamos o campo de serviço da foto enviada.

Verificou-se que a foto foi tirada há um ano, as coordenadas do ponto não coincidem com as indicadas no aplicativo, o número de série da câmera também não corresponde ao serviço. Provavelmente, a foto foi tirada da Internet e não estava relacionada a objetos reais. À primeira vista, não é fácil descobrir essa farsa, porque todos os pólos no campo parecem iguais.

As informações foram transferidas para o próprio serviço de segurança do cliente. Durante a investigação, verificou-se que o concurso foi repetidamente repetido pela mesma empresa, nenhum reparo foi feito e o dinheiro foi simplesmente compartilhado.

Nesses casos, não houve ciberataque ou vazamento de informações confidenciais. E, no entanto, graças à atenção a anomalias aparentemente insignificantes nas ações dos usuários, foi possível impedir o roubo, revelar falsificação de documentos, detectar funcionários desonestos. Portanto, não ignore as esquisitices mesquinhas relatadas pelo DLP - às vezes elas significam nada menos que alertas diretos sobre um vazamento.