Houve uma violação da segurança da informação da empresa? Quais ameaças internas a organização possui? Como e com que rapidez podemos detectar, bloquear ou interromper um ataque? Neste artigo, mostraremos como o Splunk pode ajudá-lo a encontrar respostas para essas perguntas.

Neste artigo, continuamos a série de artigos sobre para quais tarefas o Splunk pode ser usado e hoje aprenderemos mais sobre como o Splunk pode ser usado para analisar eventos de segurança.

Nas realidades atuais, as empresas não precisam mais de um monitoramento simples dos eventos tradicionais; elas precisam de soluções que possam se adaptar às ameaças modernas, acelerar a velocidade de resposta a incidentes e permitir que identifiquem e eliminem ameaças conhecidas e desconhecidas.

Vamos dar uma olhada em quais

tarefas o Splunk resolve por segurança:

Monitoramento em tempo real

Acelerar sua resposta é um desafio nos complexos ambientes de TI atuais. O Splunk permite que você tenha uma idéia clara e visual do status de segurança da organização no momento e também contém configurações convenientes para exibições e granularidade de dados até eventos básicos. O uso de monitoramento contínuo, pesquisas estáticas e dinâmicas ou correlações visuais para determinar atividades maliciosas reduz o tempo de resposta. E o Splunk também fornece aos analistas ferramentas de definição de prioridades para responder mais rapidamente a ameaças de alta prioridade.

Detecção de ameaças complexas

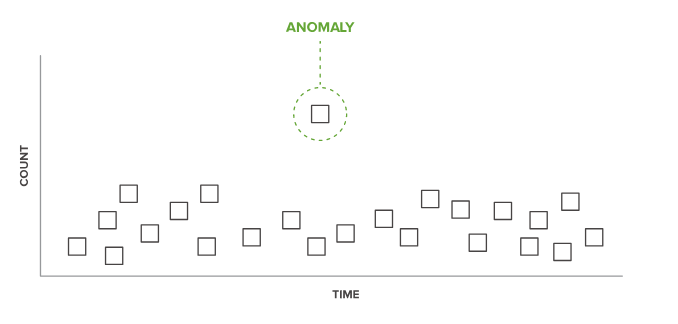

Com o Splunk, você pode acompanhar os diferentes estágios de uma ameaça complexa e combinar eventos relacionados. Os relacionamentos são determinados por qualquer campo, qualquer dado e a qualquer intervalo de tempo. O Splunk permite que os analistas de segurança usem métodos avançados de análise estatística e aprendizado de máquina para identificar discrepâncias e anomalias que identificam ameaças desconhecidas e complexas.

Ameaças internas

O Splunk é usado para detectar atos maliciosos de funcionários e outras ameaças internas antes do roubo de dados confidenciais, de danos ou abuso de autoridade. Usando o Splunk, você pode identificar o uso indevido de permissões, comportamento anormal, mesmo se você usar contas, níveis ou fontes de acesso legítimos. Por exemplo, sessões excessivamente longas, horário não padrão ou entrada. E os dados acumulados em várias ações do usuário permitem basear a pesquisa em dados históricos. O Splunk pode integrar-se aos bancos de dados do Active Directory ou de RH para obter informações dos funcionários.

Investigação de incidentes

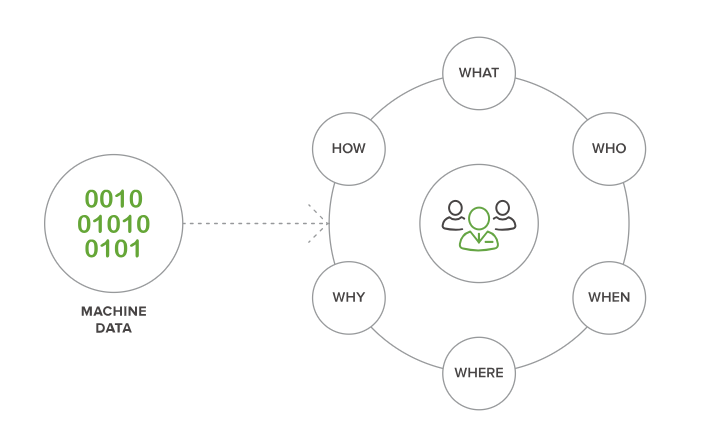

O Splunk permite analisar incidentes para determinar as circunstâncias e a extensão do incidente. Isso é alcançado pesquisando e encontrando correlações por palavras-chave, termos ou valores para vários dispositivos de rede, hosts, leitores, etc. Para analistas de segurança, isso fornece um contexto mais amplo do incidente, o que ajuda a avaliar rápida e melhor o nível de ameaça, determinar as causas e conseqüências.

Automação de sistemas heterogêneos

As arquiteturas de segurança geralmente incluem diferentes níveis de ferramentas e produtos. Como regra, eles não se destinam a trabalhar juntos e contêm lacunas nas questões do trabalho de especialistas em segurança no estabelecimento de conexões entre diferentes domínios. O Splunk soluciona essas lacunas, fornecendo uma interface única para extração automática de dados, que permite criar análises abrangentes e responder a ameaças em ambientes com produtos de diferentes fornecedores.

Detecção de fraude

Pesquisando e analisando dados em tempo real, detectando e investigando emissões e anomalias com base em dados históricos, ações fraudulentas podem ser identificadas e o impacto e a extensão da fraude podem ser determinados.

Visão geral das principais soluções chave na mão:

Segurança corporativa da Splunk

O Splunk Enterprise Security (ES) é um sistema de gerenciamento de gerenciamento de eventos de segurança e informações (SIEM) que fornece uma imagem detalhada dos dados da máquina criados por várias tecnologias de segurança (rede, terminais, acesso, malware, vulnerabilidade). Com o Splunk Enterprise Security, os profissionais de segurança podem detectar e responder rapidamente a ataques internos e externos. Isso simplifica as operações de proteção contra ameaças, minimiza os riscos e garante a segurança dos negócios. O Splunk Enterprise Security otimiza todos os aspectos da proteção e é adequado para organizações de qualquer escala e nível profissional.

Você pode assistir à resenha do vídeo

aqui.Organizações em todo o mundo usam o Splunk Enterprise Security (ES) como um SIEM para monitoramento de segurança, detecção avançada de ameaças, resposta a incidentes e o uso de uma ampla gama de aplicativos analíticos para análise de segurança.

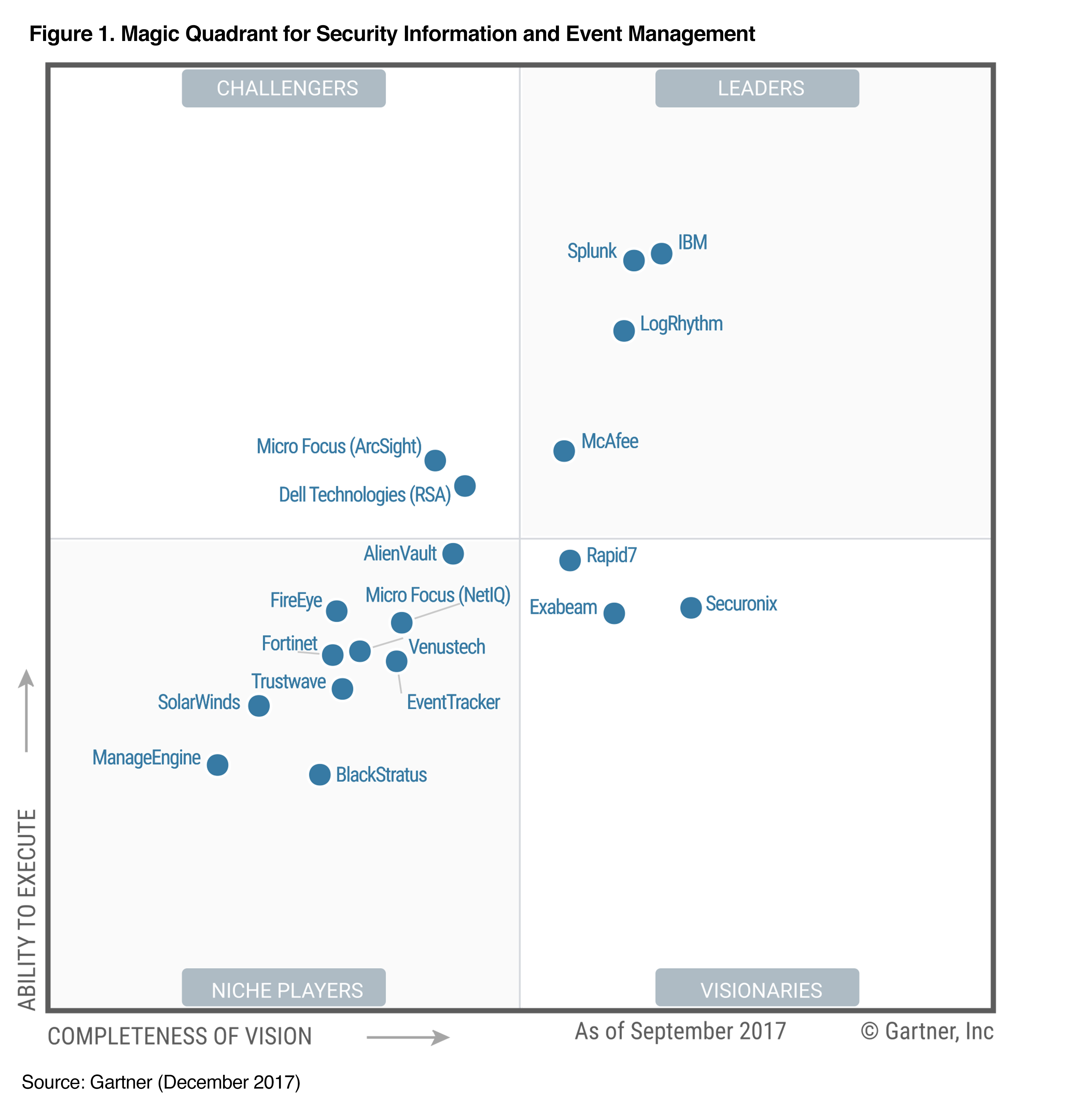

No outono de 2017, o Gartner publicou seu quadrante mágico para o mercado de soluções de segurança da informação e gerenciamento de eventos, onde o Splunk foi nomeado um dos líderes nesse mercado.

Análise do comportamento do usuário da Splunk

Análise do comportamento do usuário da Splunk

O Splunk Analytics de comportamento do usuário (Splunk UBA) ajuda as empresas a encontrar ameaças ocultas e comportamento anormal de usuários, dispositivos e aplicativos usando algoritmos de aprendizado de máquina, análises básicas do comportamento do usuário e grupos de pares. Dessa maneira, as organizações podem detectar ameaças persistentes avançadas (APTs), infecções por malware e ameaças internas. O Splunk UBA fornece o fluxo de trabalho de analistas e desenvolvedores de segurança, requer um mínimo de administração e integra-se à infraestrutura existente para detectar ameaças ocultas.

Revisão de vídeo neste

linkConformidade com PCI

Splunk for PCI Compliance (para Splunk Enterprise) é um aplicativo Splunk projetado e mantido pela Splunk para ajudar as organizações a atender aos requisitos do PCI DSS 3.2. Usando o aplicativo, o desempenho do PCI em tempo real e o status de conformidade são analisados e medidos. Ele também pode identificar e priorizar quaisquer áreas de gerenciamento que possam ser necessárias, e você também pode rapidamente recorrer a qualquer relatório ou solicitação de dados.

O aplicativo fornece consultas de pesquisa, painéis, relatórios, infra-estrutura de resposta a incidentes e integração com informações de funcionários e dispositivos para fornecer visibilidade da atividade do sistema, aplicativos e dispositivos relacionados à conformidade com PCI.

Você pode assistir à resenha do vídeo

aqui.