Eles escrevem sobre o Tor no Habré com bastante frequência, mas as notícias de que o Tor Browser, no entanto, mudaram para o Firefox Quantum e a nova interface do Photon permaneceram de alguma forma distantes. E isso realmente

aconteceu , o que pode dar um novo impulso ao desenvolvimento de um navegador anônimo.

Como você sabe, o Tor Browser é baseado no Firefox, a parte do código do navegador. Mas a versão Tor tem cerca de dois lançamentos atrás da versão mais recente do Firefox. Por causa desse atraso, somente agora o Tor recebeu uma atualização baseada no Firefox Quantum - mas, afinal, o Firefox 57 foi atualizado no ano passado, no final.

O Tor agora possui um novo mecanismo de renderização de página, além de mais algumas atualizações, incluindo a API WebExtensions. Para trabalhar com complementos, Chrome, Opera, Vivaldi, Brave e outros navegadores semelhantes ao Chromium são usados. Uma parte importante da atualização foi a interface da interface do usuário do Photon, que simplifica o trabalho com o programa.

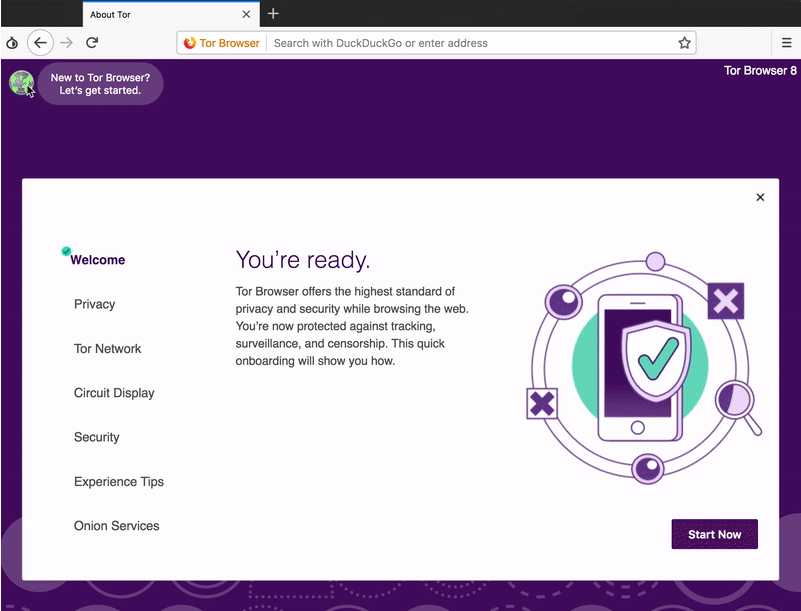

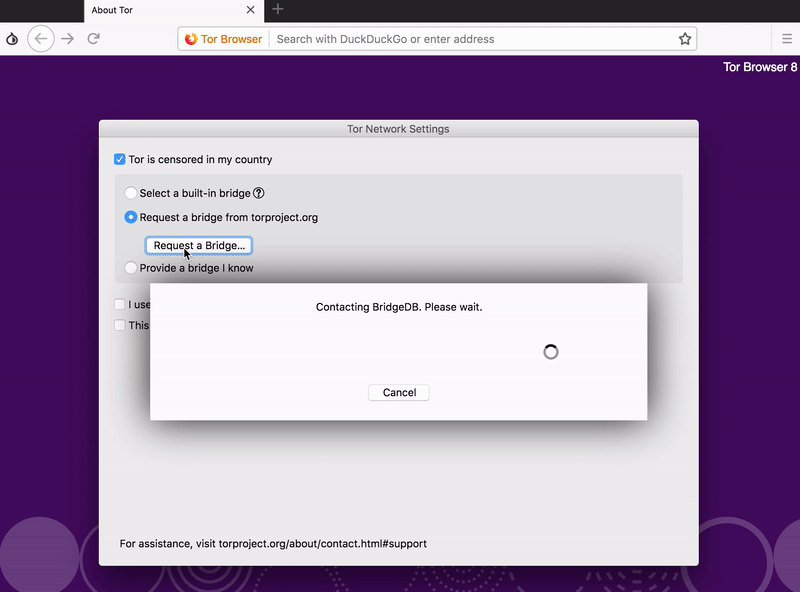

Entre outras coisas, os desenvolvedores do navegador anônimo adicionaram atualizações individuais - por exemplo, a tela inicial foi radicalmente redesenhada - os usuários do navegador o veem após a instalação do Tor. De acordo com os criadores do Tor, eles também conseguiram refazer o mecanismo de ponte de solicitação, o que permite desvendar o captcha no Tor Launcher - você não precisa acessar o site do projeto nem enviar um email.

Graças ao transporte alternativo

, é possível organizar um canal de comunicação criptografado em ambientes que bloqueiam qualquer tráfego, exceto HTTP. Para garantir que os movimentos do usuário não possam ser rastreados, as APIs WebGL, WebGL2, WebAudio, Social, SpeechSynthesis, Touch, AudioContext, HTMLMediaElement, Mediastream, Canvas, SharedWorker, Permissions, MediaDevices.enumerateDevices e screen.orientation estão completamente desabilitadas ou restritas e também desabilitadas ferramentas de envio de telemetria, Pocket, Reader View, HTTP Alternative-Services, MozTCPSocket, “link rel = preconnect”, libmdns modificados.

Além disso, foi iniciado o início do teste da versão alfa do novo ramo 8.5. Ele difere de 8.0 na troca de ferramentas; resolveu o

problema com a operação do serviço

Moat ao usar o transporte manso (manso-amazon, manso-azul).

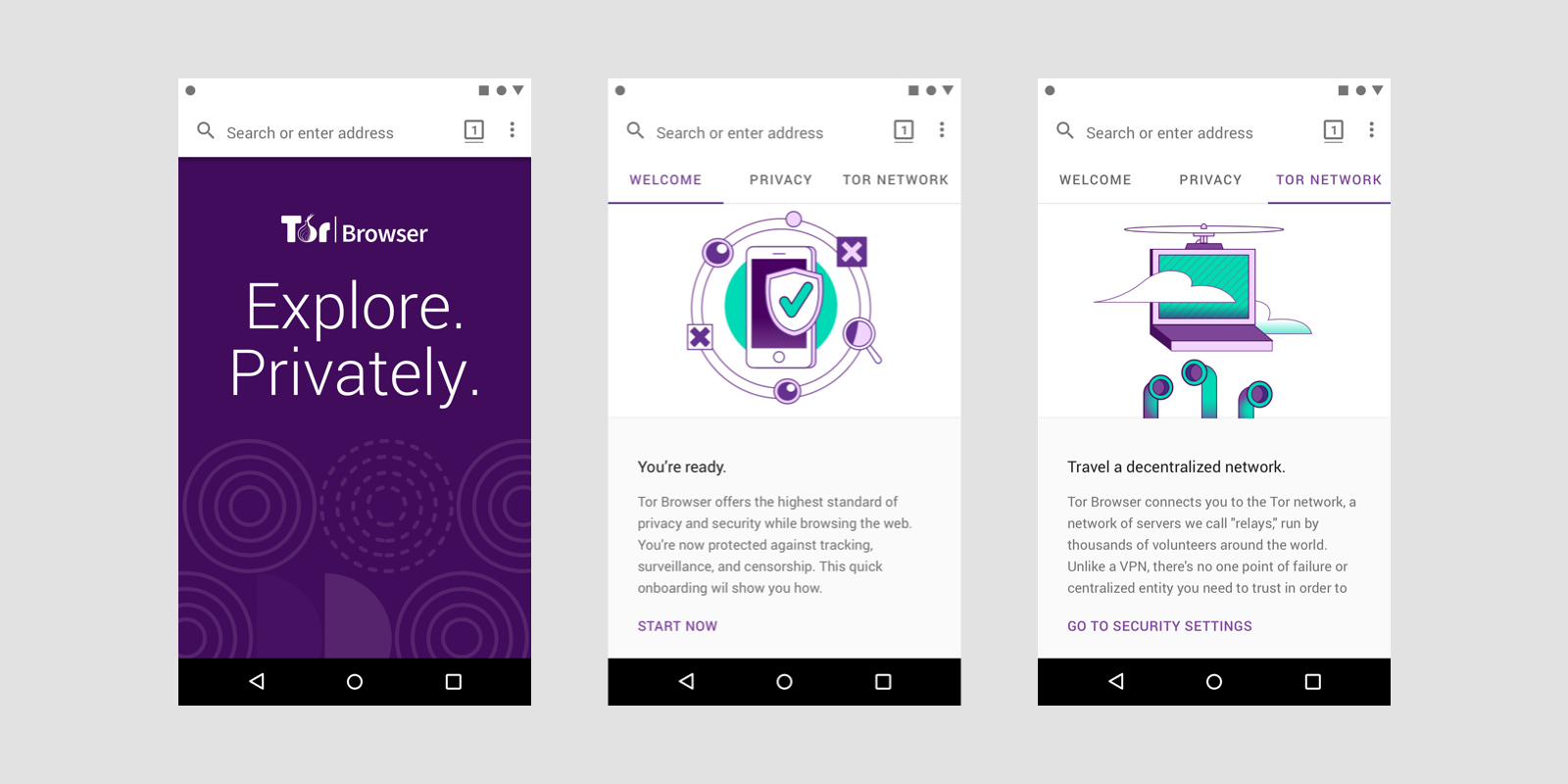

Os desenvolvedores também cuidaram dos usuários do navegador anônimo em dispositivos móveis - é apresentada uma versão móvel atualizada e revisada do navegador, chamada Tor Browser para Android. O aplicativo está disponível no diretório da

Google Play Store , embora agora seja apenas uma versão alfa.

O Tor Browser para dispositivos móveis

O Tor Browser para dispositivos móveis é capaz de substituir o navegador Orfox, desenvolvido pela equipe do Guardian Project. Segundo os desenvolvedores da versão móvel da versão segura do navegador, eles precisam da ajuda da comunidade para testar o programa.

Para funcionar, você precisa da plataforma Android 4.1 ou de uma versão mais recente. Além disso, para usar a versão de teste, você precisa instalar o Orbot - este é um proxy para a execução de aplicativos móveis através do Tor. A equipe do navegador promete que o lançamento final não será mais vinculado ao Orbot. É verdade que, em um futuro próximo, você não deve esperar - ele aparecerá não antes do início de 2019.

Entre o novo navegador móvel, vale destacar o seguinte:

- Capacidade de bloquear código para rastrear movimentos. Qualquer um dos sites é isolado de solicitações cruzadas e os Cookies são excluídos imediatamente após o término da sessão.

- Proteção contra interferência no tráfego e monitoramento da atividade do usuário. A interação com a infraestrutura é realizada na rede Tor. Se o tráfego entre o usuário e o provedor for interceptado, um observador de terceiros poderá ver apenas que o usuário está usando este navegador, mas ele não poderá determinar quais sites o usuário abre.

- A proteção foi implementada contra a identificação de recursos de rastreamento específicos para visitantes, usando métodos de identificação secretos. Todos os usuários são "iguais entre si" aos olhos de um observador externo.

- A criptografia multinível é usada. Além do HTTPS, o tráfego do usuário é criptografado pelo menos três vezes.

- Uma inovação relevante para usuários russos é a possibilidade de acesso a provedores de recursos bloqueados.