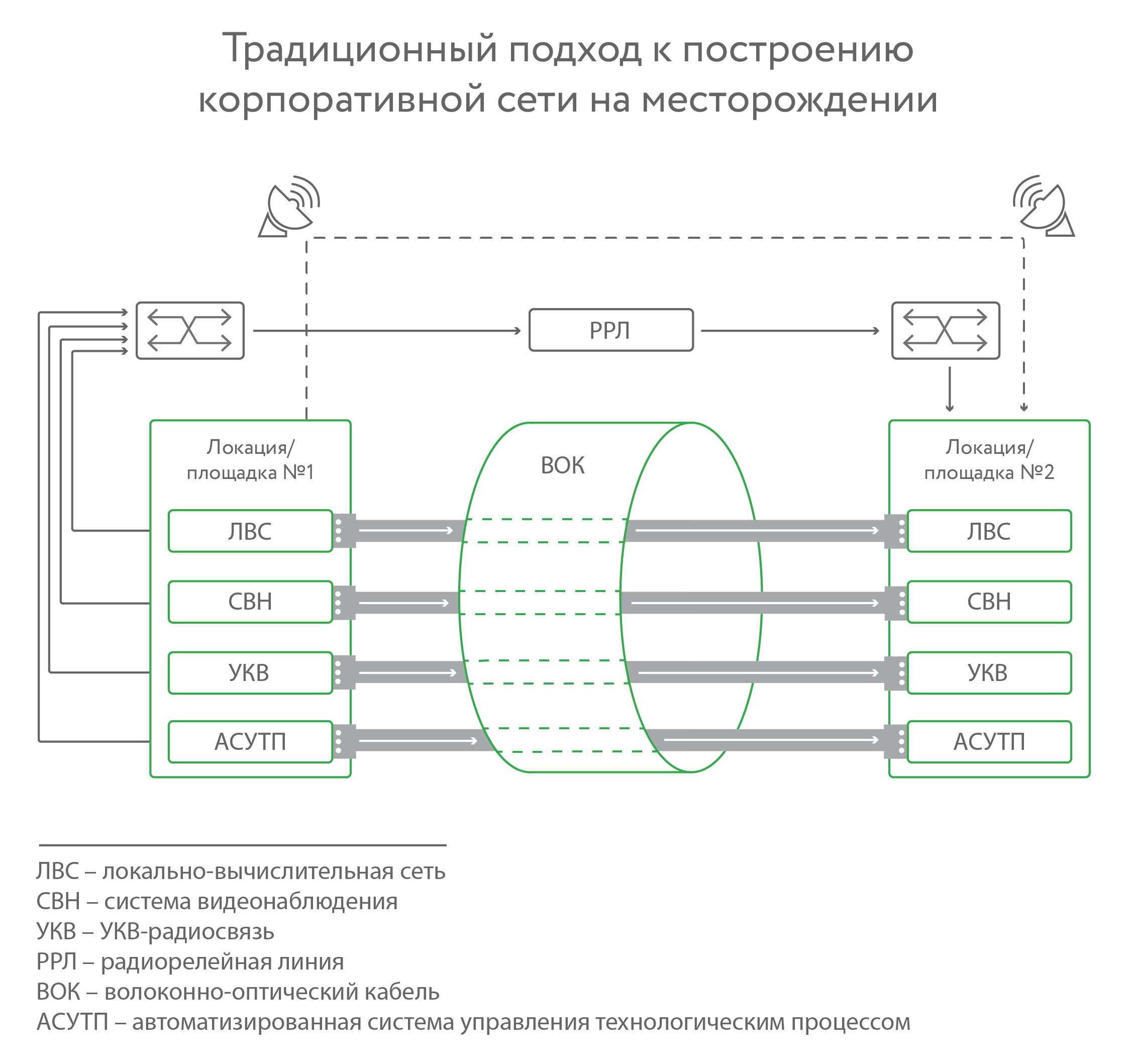

Existe uma empresa que está construindo uma plataforma de campo ou de perfuração de petróleo. Eles possuem uma rede local separada para vigilância por vídeo, separadamente para sistemas de controle automático de processo, separadamente para acesso à Internet e uma rede local separada (de fato) para telefonia.

É como se nós, em uma rede corporativa (de produção), em vez de firewalls, usássemos a separação física de redes. Como resultado, muitas empresas têm uma dúzia de soluções homogêneas. Os proprietários pagam demais pela funcionalidade duplicada.

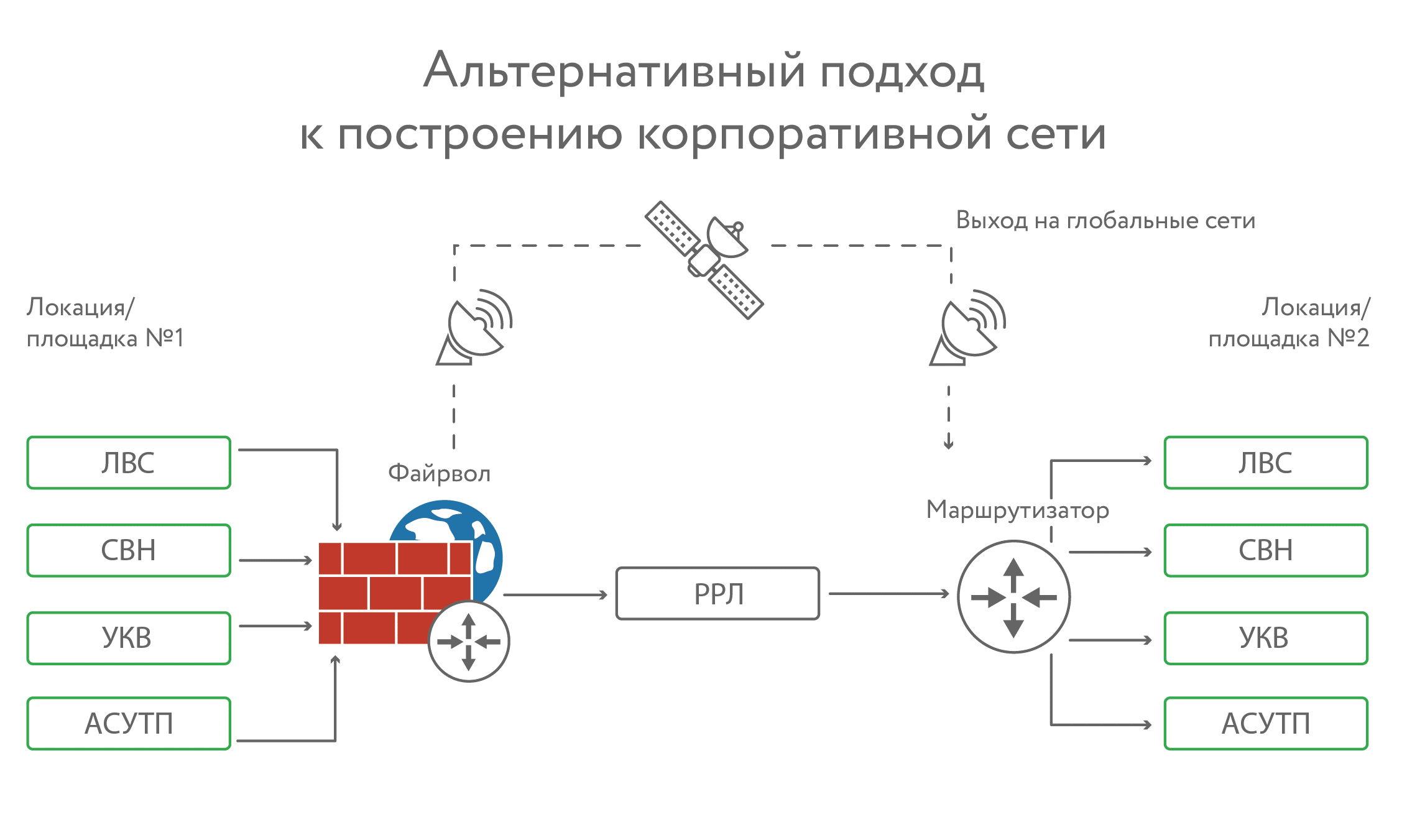

É assim que uma rede local “única” se parece. É muito mais eficiente criar uma rede em que tudo se reúna. E o segundo, para que haja uma reserva. Fizemos, e agora vou lhe contar o que deu.

Como fazer melhor

Para várias empresas de mineração, temos realizado projetos pesados e complexos. Existem dezenas de fornecedores e centenas de soluções diferentes, tudo isso está entrelaçado. Há óptica, relé de rádio, Wi-Fi, acesso de rádio por outras tecnologias, Ethernet industrial, centrais telefônicas comuns, sensores de IoT para sistemas de controle industrial e muito mais.

Ninguém tem uma solução estável para o Feng Shui: o terrível zoológico do Legacy se faz sentir. Mesmo nessa área, ocorrem frequentemente fusões e aquisições e acontece que dois zoológicos diferentes são combinados. Acontece que o zoológico ao quadrado.

Nossa tarefa é convencer o cliente de que a integração de rede é segura. Esta é a principal barreira do progresso, por exemplo, no setor de petróleo: aqui, como em nenhum outro lugar, é usado o princípio de "trabalhar - não tocar".

Em primeiro lugar, a parte do sistema de controle de processo automatizado sempre usa outros comutadores que não o restante da rede. Este é um aumento sério no preço, mas é historicamente correto. Supõe-se que o ACS TP funcione em qualquer condição, pois, pelo menos formalmente, é desatado da Internet.

Ao mesmo tempo, o isolamento físico de redes não garante o isolamento de malware: os engenheiros se conectam regularmente ao equipamento do segmento interno com computadores infectados do exterior. A proteção de redes ICS é crítica e você ainda precisa tomar as mesmas medidas como se estivesse apenas saindo.

Vigilância por vídeo: acredita-se que não há necessidade de protegê-lo como um segmento ACS. Sim, a rede é construída separadamente e em um analógico (muito caro) ou acredita-se que seja protegida condicionalmente. Na minha prática, você pode desligar a câmera e acessar a rede. Ou substitua a imagem, e ninguém saberá nos próximos seis meses até o final do inverno. Verifica a disponibilidade da câmera e a disponibilidade da imagem. Muitas pessoas se sentem tão seguras: a imagem pode não mudar por 100 anos. Tundra e tundra. Devemos dar a volta e ver o que e onde.

Como resultado, respondemos a todas as perguntas de segurança. Vamos aos detalhes.

Exemplo

A primeira opção é quando apenas o relé de rádio. É bom, mas se chuvas fortes (chuva, neve) ou um vento forte começam, então as falhas começam. Ventos fortes podem implantar a antena, proteção contra chuva e neve e interferir. Se todo tipo de chuva chover ou qualquer outra coisa passar, o gelo poderá degradar a antena. A comunicação por relé de rádio funcionará bem em condições climáticas ideais. Em condições de mau tempo (e na Rússia, a produção, em regra, ocorre em condições climáticas severas), é necessário duplicar.

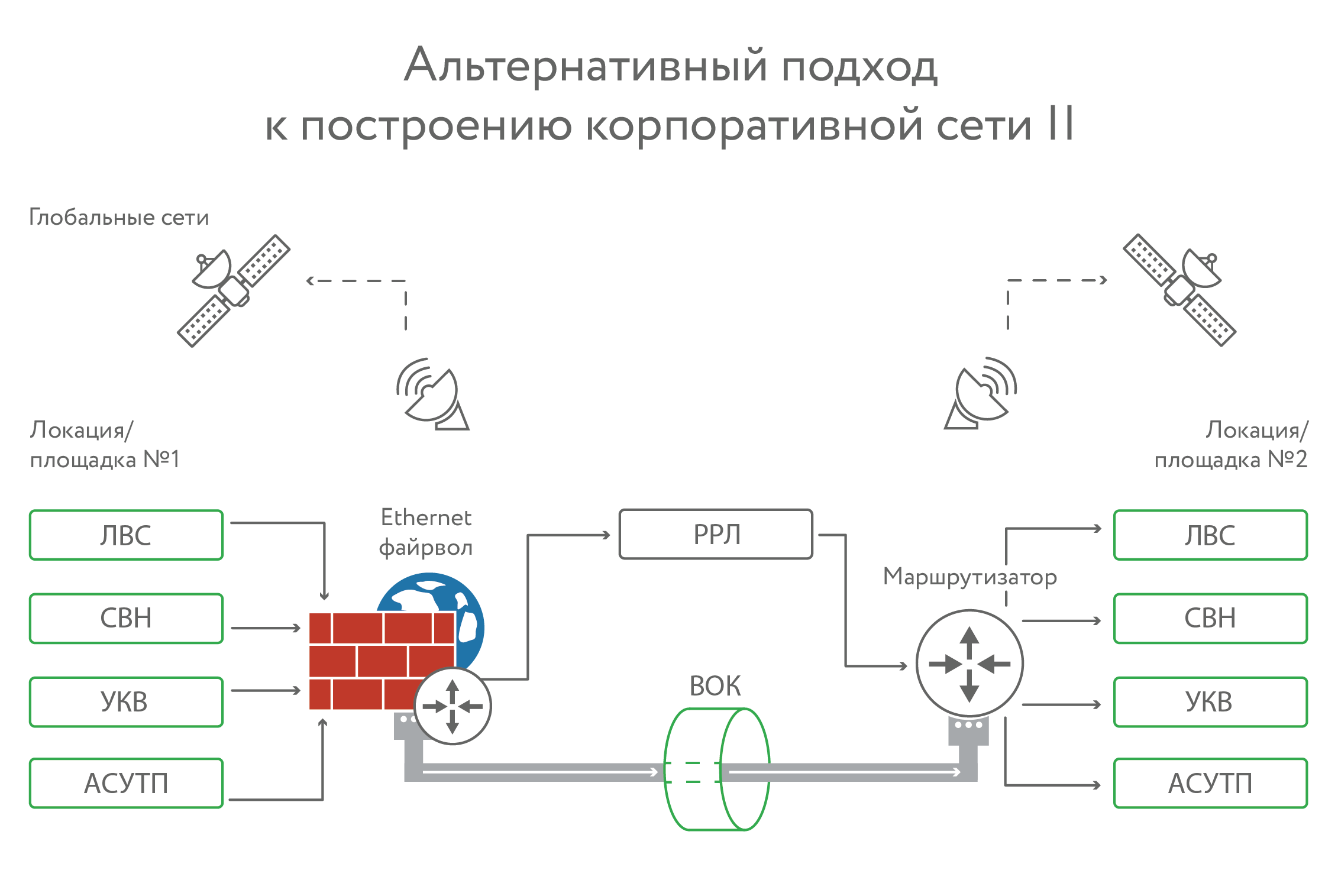

Do nosso ponto de vista, a melhor opção é óptica + relé de rádio. Mas a óptica também pode rasgar, rasga-a com mais frequência do que parece. Independentemente de enterrá-lo ou pendurá-lo em suportes. E durante um reparo, os canos podem quebrar em dezenas de lugares.

Resultado

No nosso exemplo, há um oleoduto - cerca de cem quilômetros.

Combinamos as redes em um único complexo, como no diagrama acima. A tolerância a falhas é alcançada através de pontes de retransmissão de rádio; existe uma redundância de telefonia por meio de uma rede de entroncamento (é integrada por walkie-talkies para ligar para os assinantes da rede telefônica).

O resultado é este:

- A capacidade do cabo da fibra foi reduzida pela metade;

- Equipamento ativo três vezes reduzido;

- Cada objeto (nó) consome energia três vezes menos.

Agora sobre segurança. Por exemplo, uma câmera IP, um site frequente de penetração de malware:

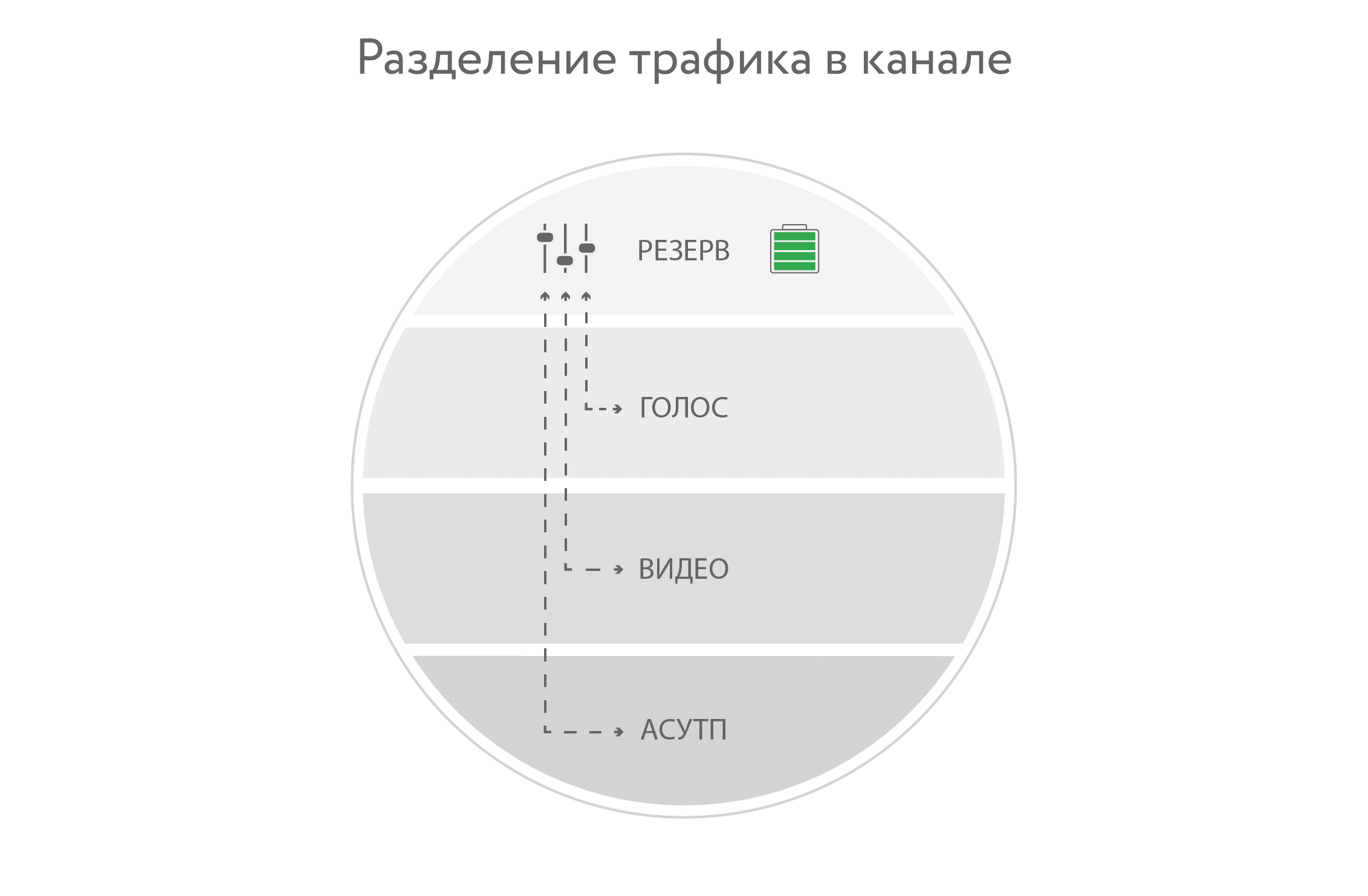

Como o tráfego é diferenciado? Agora eu corto VLANs. Convencionalmente, o ICS tem a maior prioridade, depois vídeo e telefonia, o restante do tráfego continua.

Por que o conjunto de VLAN é seguro em comparação com a boa e velha demarcação física?

Quando você compartilha fisicamente, você tem seu próprio pedaço de ferro para cada tarefa. É absolutamente seguro. Se os atacantes acertarem um pedaço de ferro, eles não chegarão ao próximo. Precisa chegar ao segmento de gerenciamento. Há um ponto de ruptura comum - esta é uma rede de gerenciamento. Portanto, se houver um único ponto de falha, qual é a diferença? Em um pedaço de ferro, os vylans são cortados ou tudo se transforma em diferentes. Os usuários são isolados, eles não veem usuários de vilans vizinhos. A característica probabilística de alguns problemas em redes virtuais não é muito superior à mesma estimativa em redes físicas separadas. Os switches podem ser isolados, os clusters de switches e os links ópticos serão duplicados. Assim, a probabilidade de falha é minimizada.

Até recentemente, a segurança insistia em que redes de vigilância por vídeo, sistemas de controle de processos etc. estivessem em redes fisicamente dedicadas, esse é um certo ponto de vista. E definitivamente há bom senso nisso. Mas é caro. Você pode reduzir bastante o preço devido a uma redução muito pequena na tolerância a falhas.

A segunda razão é que, se houver três redes diferentes, elas serão raramente duplicadas pelas três. Propusemos a opção de combinar switches à prova de falhas e LANs tolerantes a falhas - as funções principais são duplicadas aqui, mas, consequentemente, dividimos virtualmente todas as redes.

Eles fizeram um cálculo e mostraram que, de fato, essa solução é cerca de um terço mais barata. É possível minimizar o número de ópticas instaladas, para minimizar o tempo de recuperação. Como se você rasgou uma fibra óptica, por exemplo, 8 fibras, você tem um tempo de recuperação de meia hora, se for de 32 fibras, é muito mais longo. Também reduz os custos de manutenção.

Canais

Existem bandas garantidas. Vem 10G, é dividido em partes sob garantia e disposição máxima. Todos esses cálculos são individuais.

De qualquer forma, a óptica está no campo - por exemplo, o cabo de fibra óptica é usado no mesmo sistema de detecção de vazamento. Quando a temperatura do solo com a fibra ali muda, fica claro que o óleo vazou. Portanto, simplesmente não há problemas com a comutação e um canal estreito dentro da rede local. Sim, ele pode ser construído com tecnologias antigas ou de cobre, mas é irracional. Portanto, a fibra é um dado.

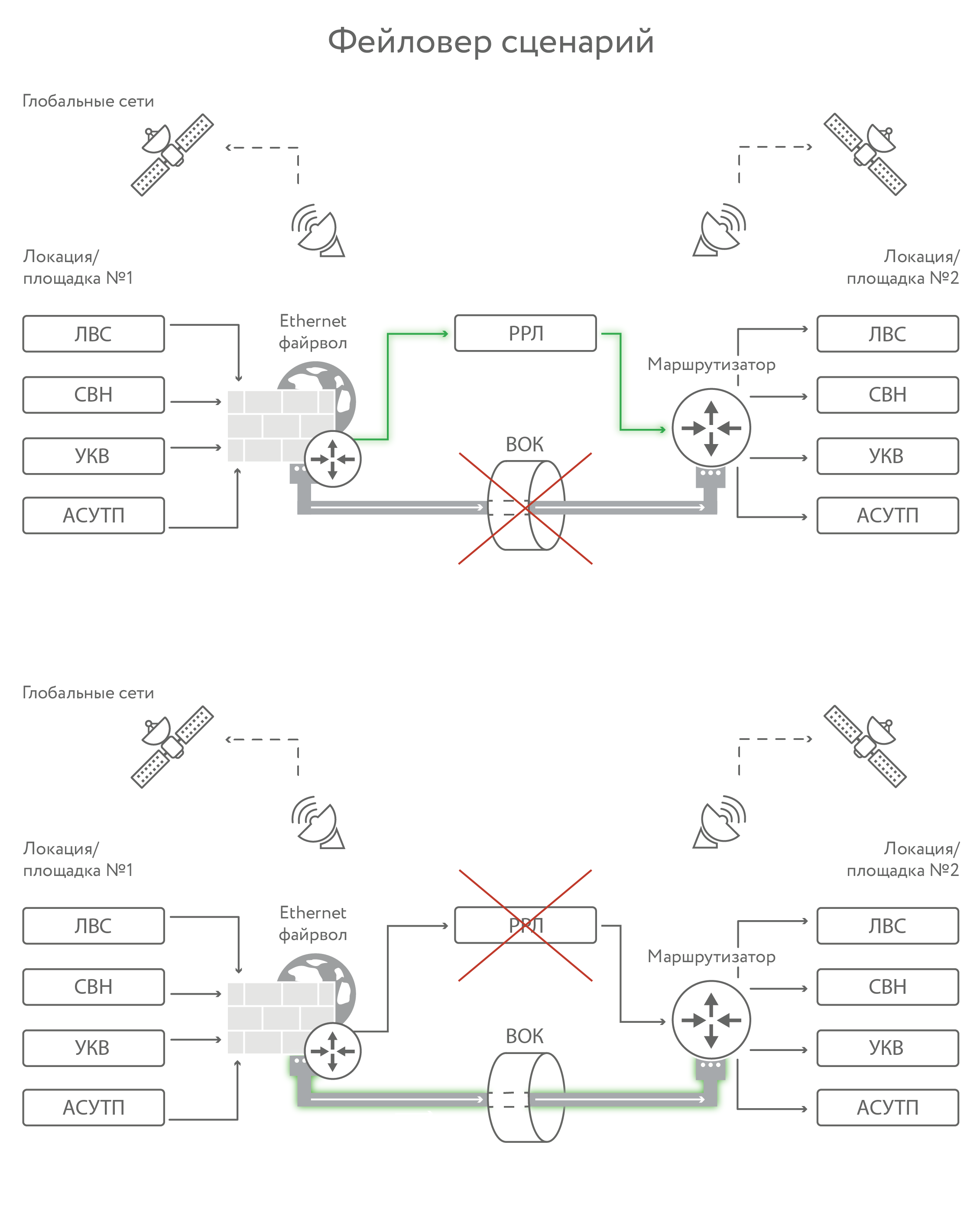

Seus canais de satélite são bastante duplicados, para telemetria crítica e o mesmo sistema de controle de processo. O sensor funcionou - imediatamente uma reação, mesmo se houver guerra. Aqui está o failover:

Equipamento

Aqui está o gabinete tecnológico instalado no cliente. Pela compreensão.

Sumário

Como resultado, podemos montar o zoológico inteiro em uma solução devido ao delineamento virtual de redes. Isso é duas vezes melhor no cabo e três vezes melhor no zoológico de ferro nos nós no número de unidades. O IS diminui um pouco, a tolerância a falhas aumenta devido à duplicação completa dos nós principais. Manutenção mais simples, rápida e barata.

Switches caros são usados para o sistema de controle automático de processo; através deles, o tráfego do sistema de controle automático de processo é da mais alta prioridade. Então o resto vai.

Para um comprometimento objetivamente pequeno na segurança, você pode obter uma simplificação significativa do suporte, unificação da solução e economia nos custos de energia e capital.