Vamos começar imediatamente com uma isenção de responsabilidade: não haverá essencialmente questões políticas abaixo. Iremos ignorar as questões administrativas e jurídicas o máximo que pudermos, para não separar completamente a parte técnica dos demais aviões.Já existem bloqueios de Internet na Rússia - esse é um dado com o qual vivemos e devemos continuar a viver. E, nesse caso, você precisa entender como isso funciona tecnicamente, o que o provedor pode ou não fazer. Philip Culin (

schors ) há muito tempo começou a coletar informações sobre esse assunto, participou de trabalhos normativos e participou de várias reuniões. Como resultado, agora apenas Roskomnadzor sabe mais sobre ele na Rússia, mas isso não é certo. Sob o corte, um breve resumo do estado atual das coisas.

Sobre o palestrante: Philip Kulin (

schors ) diretor geral da Deep Forest LLC, uma pequena hoster russa, envolvida principalmente em hospedagem compartilhada.

Emaranhado de problemas

Parece que existem bloqueios e existem. Nós não gostamos deles, mas talvez não haja nada de errado com eles?

De fato, bloquear é um emaranhado de problemas.

O dano colateral é o maior problema de bloqueio. O exemplo mais impressionante que ilustra isso ocorreu em abril de 2018, quando grandes blocos de endereços IP de serviços em nuvem foram bloqueados, respectivamente, muitos serviços não funcionaram e sofreram grandes danos.

Volatilidade de regulamentos e práticas que estão mudando o tempo todo. Um ano atrás, essa história teria sido completamente diferente e, dois anos atrás, ela provavelmente contradizia a de hoje. Em um ano, tudo será diferente novamente. Hoje é assim, em um mês - um pouco errado, e depois de meio ano não é de todo. Isso deve ser monitorado, mas também é necessário ter tempo para trabalhar.

É difícil diagnosticar bloqueios . Se algum recurso entrar no bloqueio exatamente no registro - este é o caso mais simples. Nos casos que consideraremos posteriormente, é bastante difícil distinguir um bloqueio real dos problemas técnicos. Um exemplo impressionante - em outubro, o Yandex reduziu o DNS em cinco horas, período durante o qual muitos conseguiram decidir que isso era um bloqueio a Roskomnadzor. É realmente difícil determinar exatamente, e essas situações já aconteceram, para que as pessoas pensem imediatamente em bloquear.

É impossível prever quando você será bloqueado e se eles serão bloqueados. Você trabalha em silêncio e seu trabalho de repente terminou.

É completamente impossível calcular os riscos , porque, talvez, algum widget no site que você já tenha esquecido, ou talvez todo o negócio, caia sob ataque. Um bom exemplo de imprevisibilidade de risco é o caso Bitrix24. Em março, eles rapidamente transferiram seus serviços para a Amazon. No mesmo mês, um documento vazou para a rede, o que, é verdade, provavelmente era falso, no qual grandes sub-redes da Amazônia foram registradas. No entanto, o Bitrix24 de alguma forma reagiu a ele e evitou problemas em abril, quando os serviços da Amazon foram realmente bloqueados.

Garanto-lhe que muitos de vocês são tão azarados! Tais documentos não vão por acaso fluir para suas mãos. Quando o seu negócio terminar, você aprenderá sobre isso após o fato.

Em casos simples, sabe-se por que seu site foi bloqueado. Por exemplo, o fórum postou informações que alguns tribunais reconheceram como proibidas, mas você não teve tempo para reagir. Mas a

comunicação com o supervisor tem um prazo inaceitável - por exemplo, um dia. Na Internet durante esse período, você pode perder um quinto dos negócios.

Tudo isso leva a uma certa

desesperança . É possível argumentar com ironia sobre, por exemplo, o bloqueio de David Homack e Lurk. Mas é uma questão completamente diferente quando isso acontece com você, como já aconteceu comigo. O cliente indicou os endereços IP dos meus servidores em um domínio que eu não gerenciei - estou sentado, e o telefone simplesmente não para. Os clientes dizem que estão saindo, exigindo um reembolso, mas eu não posso fazer nada! E ninguém pode me ajudar com isso. Este é realmente um sentimento de total desesperança.

Grupos de risco

Bloqueia a preocupação:

- Proprietários de sites e serviços , que, inclusive, podem ser bloqueados por engano. Ou eles podem reconhecer algumas informações como proibidas.

- Usuários de serviços de bloqueio também são afetados. O fato de seu site estar bloqueado está principalmente preocupado com você. Mas há pessoas que usaram este site ou serviço.

- Hosters e provedores que estão entre dois incêndios. Porque eles são obrigados a trabalhar e serviços, e a implementação dos requisitos do supervisor, que ameaça com multas. Deixe-me lembrá-lo de que as multas variam de 50 a 100 mil rublos por protocolo. Pode haver muitos desses protocolos, por exemplo, por mês, e os valores obtidos são muito substanciais.

O princípio de operação de fechaduras

Primeiro, discutimos brevemente como ocorre o bloqueio para entender a imagem completa.

- Os órgãos executivos federais ou o tribunal decidem proibir qualquer informação por algum motivo.

- As informações são enviadas para Roskomnadzor, que deve fazer uma entrada no registro de sites proibidos.

- Alguns procedimentos internos continuam (existem muitos deles também - toda uma palestra pode ser lida), como resultado do qual Roskomnadzor pode decidir bloquear e adicionar o site ao chamado "upload" - um arquivo técnico enviado aos fornecedores.

- Os fornecedores deste arquivo executam uma restrição.

- Verificação de fornecedores, que é automática há dois anos.

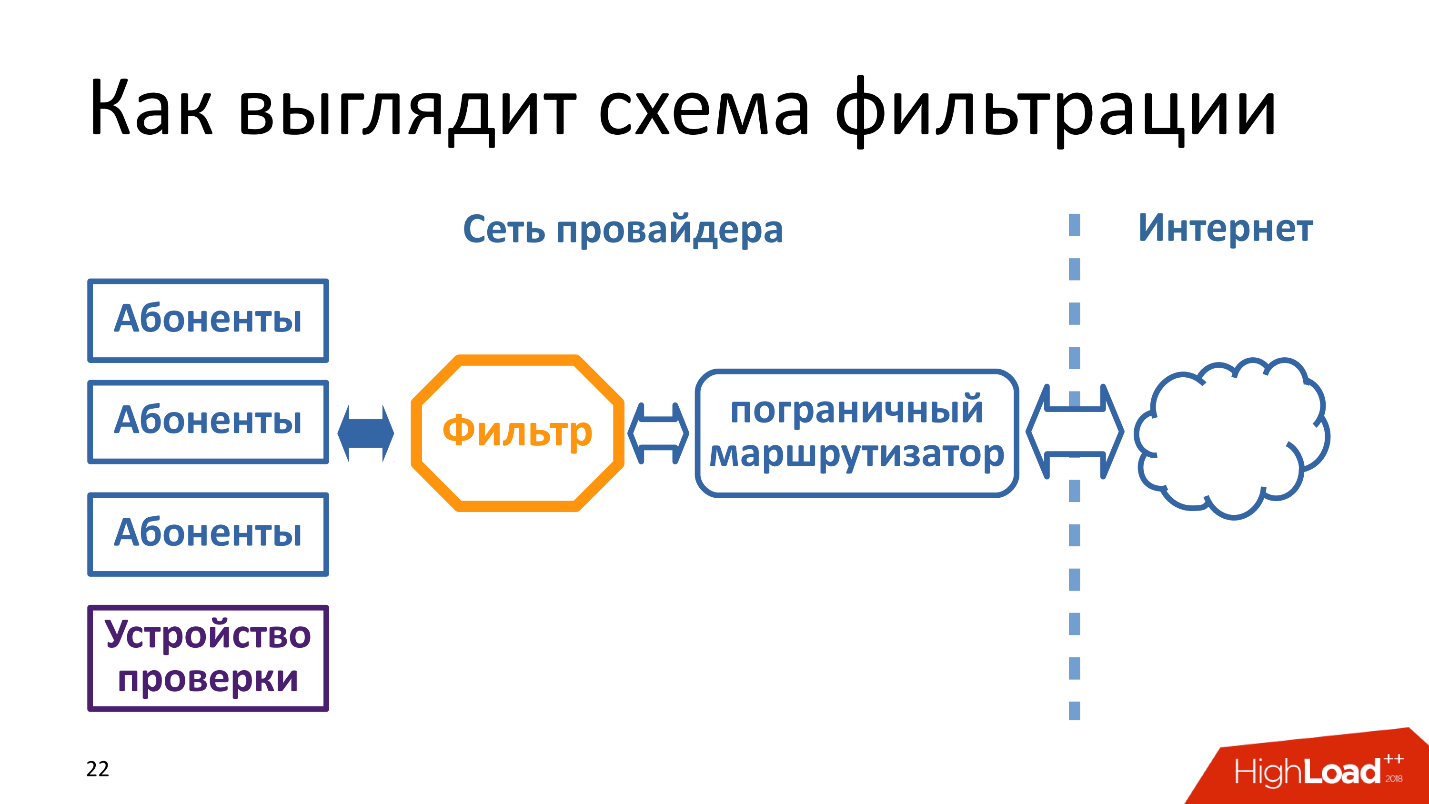

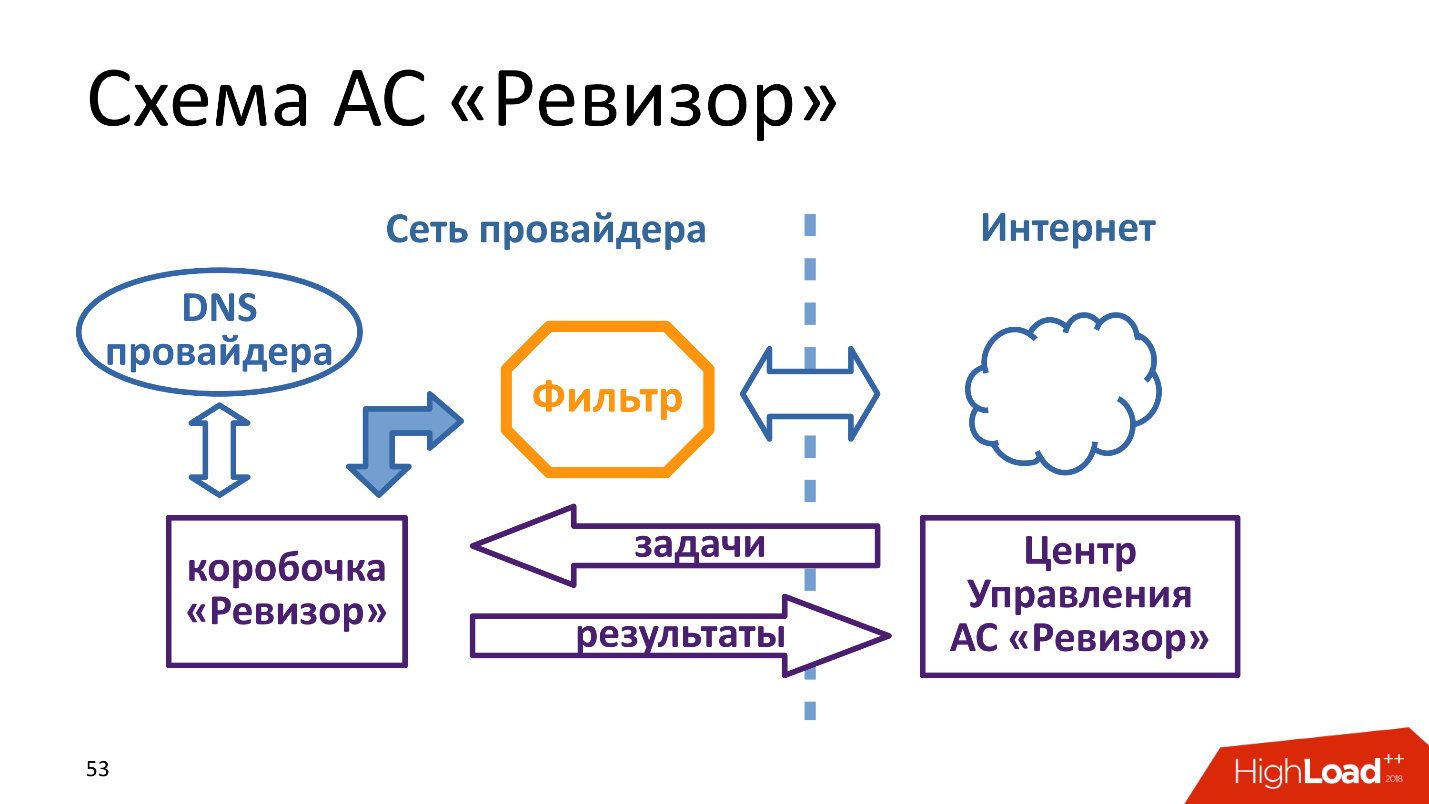

É importante entender que o tráfego é filtrado por cada provedor. Ou seja, não em algum lugar nos roteadores transfronteiriços ou em um filtro de estado, mas cada provedor define um filtro entre a Internet e os assinantes em cada uma de suas sub-redes. No diagrama acima, o dispositivo de verificação fica ao lado dos assinantes, porque se representa como assinante - isso é importante.

Ferramentas de filtragem

Os fornecedores podem comprar tráfego filtrado de um provedor superior. Mas há um problema - ao comprar tráfego de um provedor superior, o fornecedor-comprador não pode determinar o problema ou o bloqueio técnico. Ele não possui nenhuma ferramenta, porque já recebe tráfego reduzido e isso não afeta muito seus negócios.

Ou você pode usar:

- soluções comerciais integradas especiais;

- soluções de código aberto de código aberto (atualmente existe apenas um desses projetos);

- sua "fazenda coletiva".

Não há foguetes, e o principal problema não é escrever um programa.

As seguintes opções de implementação estão disponíveis.

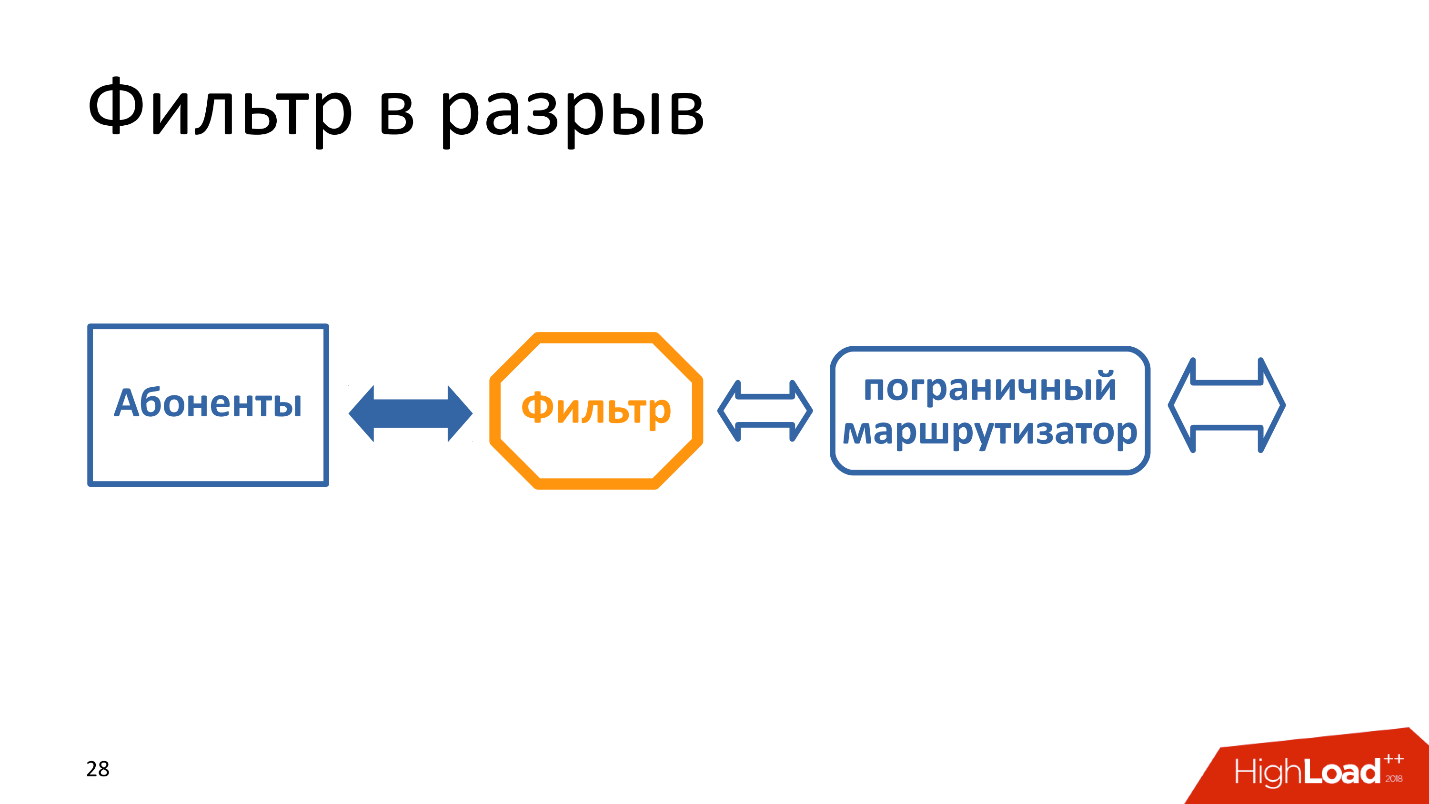

Por exemplo, você tem um pequeno canal de 100 Gbps, coloca o filtro no espaço.

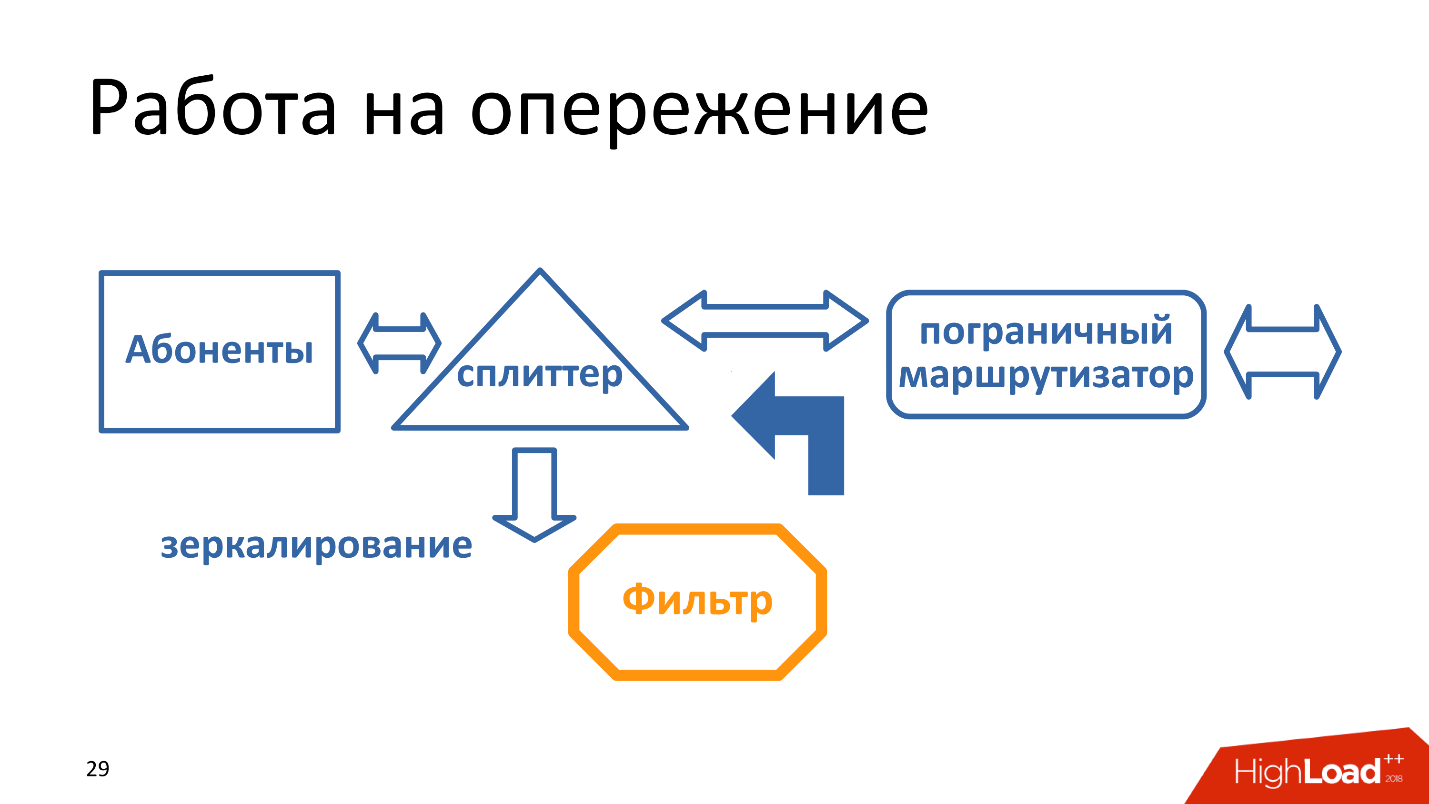

Algum tráfego espelhado, mas com o espelhamento de tráfego, o problema é que ele funciona como se estivesse à frente da curva. Ou seja, o filtro tenta responder mais rápido que a resposta normal, respectivamente, se o filtro começar a ficar mais lento, será multado (lembre-se, de 50 a 100 mil rublos).

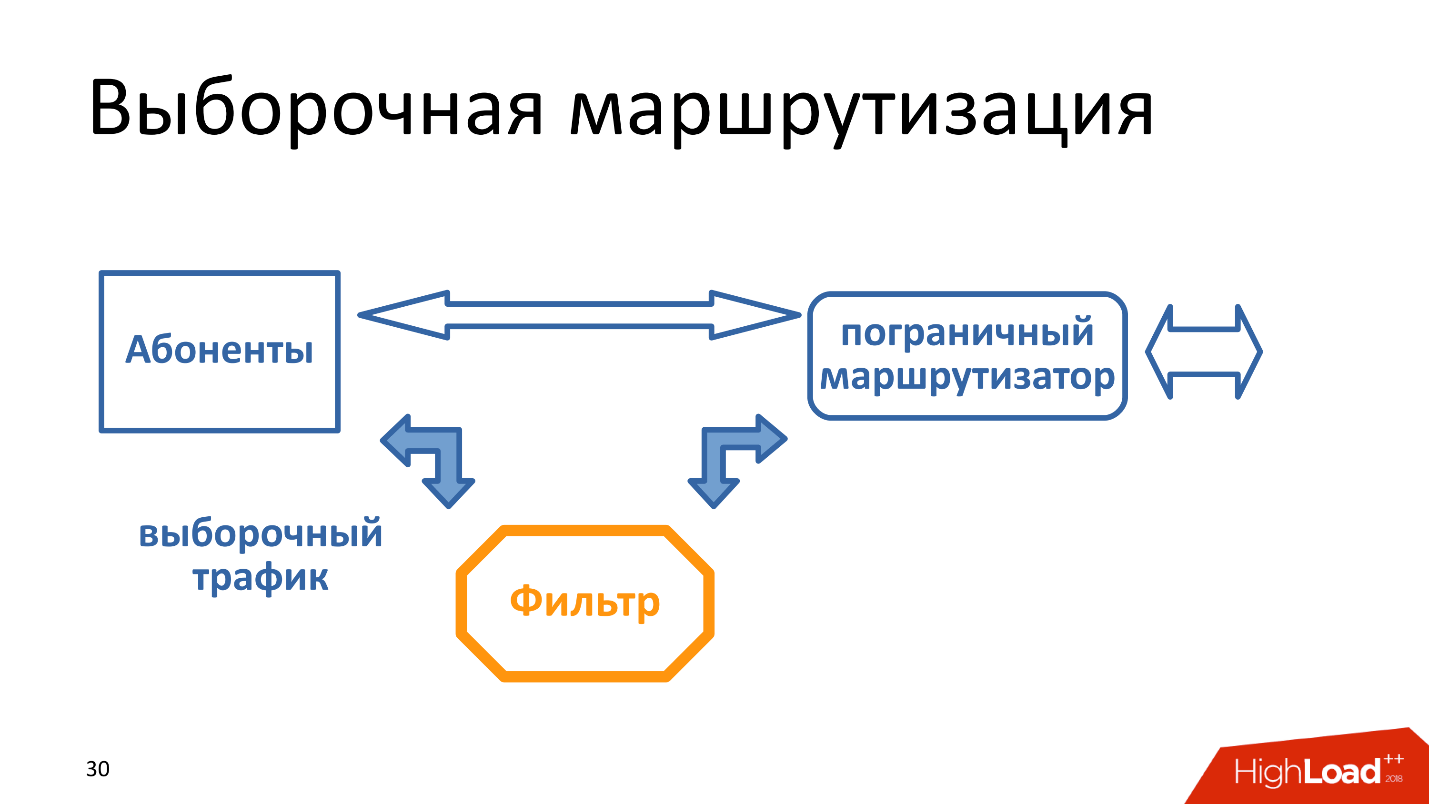

Roteamento seletivo - quando o tráfego para endereços IP, que pode incluir algo do "upload", passa por um filtro separado.

Infelizmente, não há números exatos, mas, a julgar pelos sinais e testes indiretos, agora é a maneira mais comum de filtrar o tráfego.

O roteamento seletivo pode ser complementado pelo fato de que

conjuntos de endereços IP para filtragem são agregados para cima. Ou seja, não apenas alguns endereços são bloqueados, mas toda a rede / 24 chega imediatamente ao filtro. Além disso, grandes fornecedores, por exemplo, no MTS, possuem serviços de segurança especiais que procuram especificamente blocos IP com risco, que também se enquadram na filtragem.

O roteamento seletivo também pode ser combinado com a

filtragem de consultas DNS . Esse é um método popular usado, por exemplo, pelo Dom.ru.

Analisaremos em etapas os problemas que tudo isso traz.

Tomar uma decisão para bloquear

Roskomnadzor toma uma decisão - isso causa imediatamente um problema relacionado, por exemplo, à organização de um serviço de suporte. Em alguns casos, ele deve notificar o proprietário do site ou hoster, mas, ao mesmo tempo, o destinatário da notificação não é exato (é extraído de dados públicos e nem todos suportam o endereço atual), as notificações são perdidas,

não há informações abertas .

Por causa disso, todos os tipos de coisas ruins acontecem. O host ou o proprietário do site não pode controlar quais solicitações estão sendo feitas, não há informações abertas. Por exemplo, o Google possui um banco de dados de sites com vírus em que você pode se registrar como um sistema autônomo, confirmar de alguma forma que você é um sistema autônomo e realmente ver por si mesmo quais sites, de acordo com o Google, espalham "malware" em seu sistema autônomo. Não existe tal coisa com bloqueios - você confia apenas na notificação que chega até você e pode lê-la a tempo.

Os termos de interação com Roskomnadzor não são respeitados, e geralmente um pouco estranhos, apesar do fato de existirem padrões - enviar uma notificação em um dia, responder em um dia, tomar uma decisão em um dia. Quando você recebe uma notificação e diz que não possui essas informações e pede esclarecimentos, poderá obter uma resposta em algumas semanas. Ou talvez eles o bloqueiem e respondam que você ainda tem as informações. Eu tive essas situações, mas poucas pessoas processam - eu não conheço esses casos.

Novamente, se uma notificação chegar, você nem sempre poderá entender do que se trata. Na maioria dos casos, Roskomnadzor normalmente descreve o que isso significa. Mas, mesmo em nossa prática, houve três casos de micro-host, quando a descrição deixou claro que tipo de informação estávamos falando. Eu nem sabia o que escrever para o cliente - Roskomnadzor emite as atas e os textos da decisão apenas em tribunal, embora eles tenham esses documentos.

O tempo de aplicação do "descarregamento"

Então, a decisão foi tomada, o provedor baixou o "upload" e depois fez algo com ele. Existem duas opções para a rapidez: um dia ou imediatamente.

É importante que o dia seja alocado para bloquear o recurso e desbloquear, se de repente for tomada uma decisão para desbloqueá-lo. Para muitos, isso é feito como atualizações noturnas do switch. Pela minha experiência: não recebi a notificação no prazo, o recurso foi bloqueado, o problema foi resolvido, mas você espera um dia enquanto eles o desbloqueiam. Mas o negócio não espera, há perdas.

Mas agora nas normas muitas vezes a palavra

"imediatamente" soa

, por acordo verbal, isso é uma hora . Mas hoje existe um acordo verbal e amanhã não. Basicamente, a expressão "imediatamente" agora se refere a decisões do Ministério Público sobre extremismo.

Para entender como tudo é filtrado, você precisa saber o que está dentro da "descarga". Há uma lista de entradas no XML de um dos quatro tipos por tipo de bloqueio e detalhes da solução:

- URL (s) + domínio + endereço (s) IP;

- Domínio + endereço (s) IP (s);

- O domínio com a máscara (* .example.com) + endereço IP (a);

- Endereço IP (a) - é claro, existe um endereço e ele está completamente bloqueado.

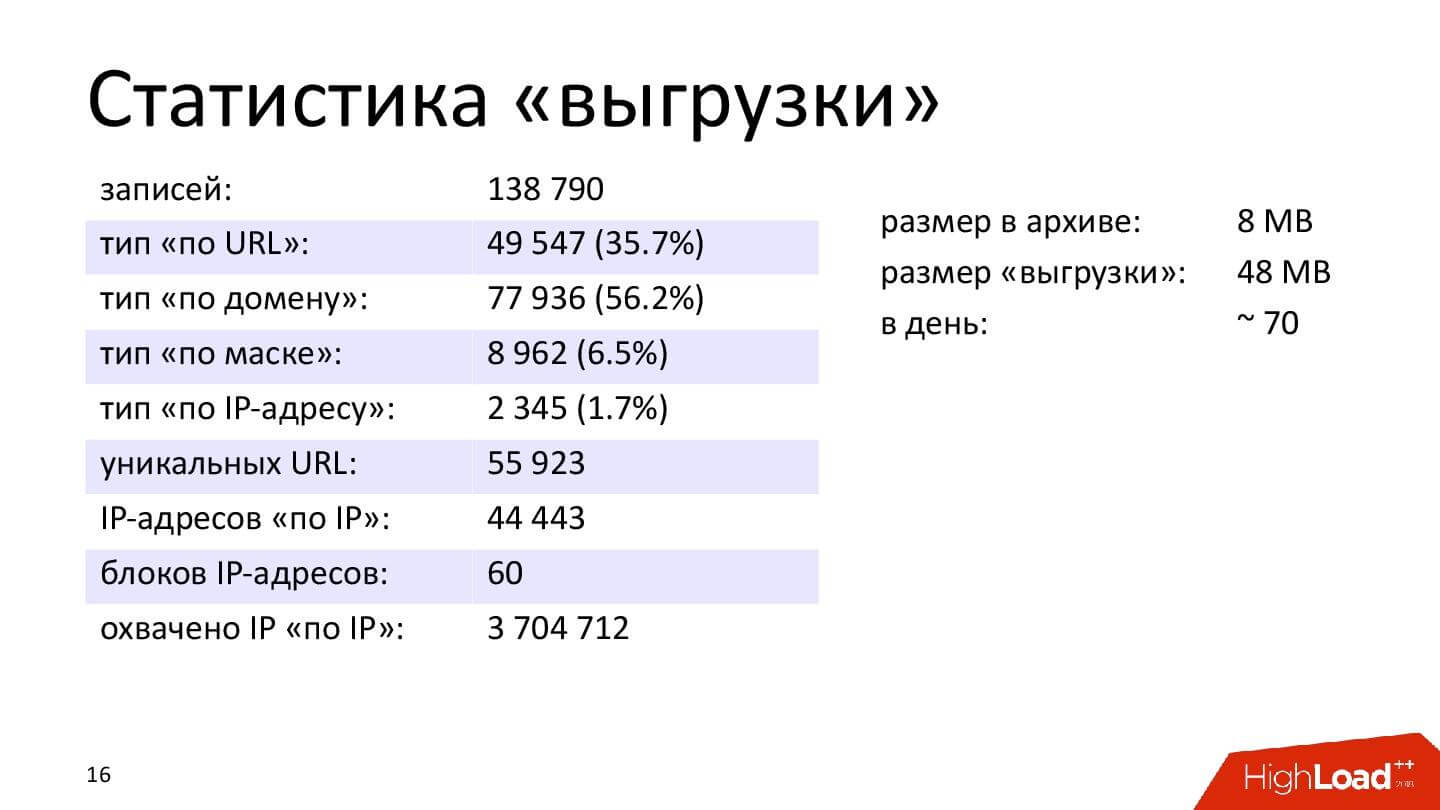

Para esclarecer quais são os números em questão, abaixo estão as estatísticas de 22 de janeiro de 2019.

Importante: apenas 139 mil registros e o tipo mais popular de bloqueio é "por domínio". Estes são os protocolos HTTP e HTTPS.

Toxicidade "descarregando"

Antes de bloquear o recurso, o provedor deve analisar o "descarregamento". Também há problemas com isso. Chamei especificamente a atenção para o fato de que “descarregar” não é um registro, mas um documento técnico que é emitido para o provedor para que ele tome decisões com base em seus dados. Mas, apesar disso, o provedor precisa executar um processamento muito grande de “descarregamento”.

Por exemplo, no "upload" há

redundância , os registros se sobrepõem. Se você usar um URL, isso não significa que não haverá bloqueio pelo domínio contido nesse URL. Atualmente, não há muitos deles, pouco mais de três mil.

O "upload" contém

URLs com fragmentos (#) e sessões . Isso geralmente é horrível, porque você precisa entender como é o teste.

O provedor deve trazer o "upload" para sua forma normal, porque contém os

URLs e domínios incorretos. Basicamente, apenas barras invertidas agora são encontradas. Existem lacunas, mas elas são rapidamente removidas e, por alguma razão, por barras invertidas, um "amor" especial. Bem, com as barras invertidas, eles decidiram a pergunta, mas se houver algum sinal de mais? Portanto, sempre deve haver monitoramento, sempre algo a fazer.

Mais uma vez, chamo a atenção para o fato de que o

problema do provedor é nosso . O que o provedor faz? Uma motivação de 100 mil rublos é uma boa motivação para garantir que, em caso de qualquer problema, mesmo com qualquer sugestão de problema, pique imediatamente e depois descubra.

A relevância de "descarregar" os endereços IP que não são "bloqueados por endereços IP", mas todo o resto (bloqueio por domínio, URL, máscara) é algo parecido com isto.

Literalmente, pouco mais da metade é relevante, e o restante é picadinho.

Verificando bloqueios

Eu vou começar do final.

Todo o histórico da implementação de bloqueios na Rússia é o histórico de verificações desses bloqueios.

Eu não sei como no exterior, conosco é absolutamente exatamente o histórico das inspeções. Todos os bloqueios não são feitos como está escrito, como fazê-los, mas como eles verificam, porque ninguém gosta de pagar multas, especialmente 100 mil.

Antes do registro de sites proibidos, havia uma lista de materiais extremistas do Ministério da Justiça (ela existe agora, está agora no registro e depois foi separada) e verificações de bloqueios de acusações nesta lista. Sou um micro-hoster e consegui bloquear esses recursos de mim.

Tipos de verificação existentes:

- Inspeções de campo (principalmente o Ministério da Administração Interna, o FSB e a promotoria) - são raras, mas existem.

- AS “Inspector” é um sistema automatizado favorito que verifica todos os fornecedores.

O "inspetor" fica atrás do filtro e finge ser um assinante. Mas o dispositivo em si não faz nada, recebe tarefas e responde a um determinado centro de controle, ou seja, é um shell tão remoto dentro da rede do provedor. Ele age muito como o

RIPE Atlas .

O centro de controle de um sistema automatizado é um serviço de alta carga real, porque temos 4 mil operadoras de telecomunicações, elas não têm uma rede, mas uma caixa deve estar em cada rede. Ou seja, nem todo provedor, mas

em cada rede de cada provedor . Consequentemente, o centro de controle tem alguns problemas.

Pergunta: há algum problema com o cheque em si? Claro que existe.

Problemas de verificação

No SPECTRUM-2017 (um fórum sob os auspícios da própria Roskomnadzor), Veklich A.A., um dos chefes da Empresa Unitária do Estado Federal do Principal Centro de Radiofrequência (RFRC) fez um

relatório completo sobre quais são exatamente os problemas técnicos com a inspeção do “inspetor” dos fornecedores.

Problemas de verificação:

- O "Inspetor" vê isso como um filtro de um provedor ou recurso? Talvez tenha sido um de vocês que encontrou o banco de dados do "Inspetor" e todos os sites simplesmente fornecem um esboço que se parece com um esboço de provedor.

- Taxa de bloqueio - para todos os tipos de bloqueio (para HTTPS, domínio, endereço IP), o que é um indicador de que o recurso está bloqueado? Por exemplo, você precisa verificar as portas pelo endereço IP, isso é um problema.

- Taxa de bloqueio para outros protocolos.

- Como verificar um domínio por máscara ? Sob o asterisco, pode haver diferentes endereços IP, diferentes domínios. Posso colocar um filtro em toda a banda? E para verificar isso - seletivamente ou gerar algum hash? Devo dizer imediatamente que existe uma fechadura assim, mas ninguém a verifica.

O método de trabalho do AS “Inspector”

De acordo com esses problemas, foi criada a metodologia de trabalho do “Examinador”.

E sim, seu slide ilustra completamente essa técnica. Eu não entendo muito bem o quão logicamente você pode viver com isso. Para nós, tudo isso se traduz no fato de que os provedores estão tentando resolver de alguma forma esse problema e torná-lo conveniente para eles mesmos, e nem sempre conveniente para nós.

Trabalhando sem uma técnica, muitos provedores ganharam experiência existencial. Em geral, toda a técnica de bloqueio é um caminho empírico que custa dinheiro, nervos, cai, mesmo agora, quando alguma técnica já se acalmou um pouco.

Há uma sala de bate-papo não oficial (que é notável - no Telegram, onde mais), onde os provedores se comunicam com os funcionários do Centro de Frequência de Rádio. O mais interessante é que você pode obter ajuda real lá, os funcionários do Centro de Reservas Estaduais ajudam os provedores a resolver seus problemas e contam como o "Inspetor" funciona. Mas tudo isso não é oficial, não há documentos.

Existe uma

norma de Roskomnadzor sobre formas e métodos de restrição de acesso, que é registrada no Ministério da Justiça. Vai especialmente no final, porque tem a menor prioridade. Os fornecedores não agem conforme escrito no regulamento, mas como o método de verificação funciona.

Técnica de trabalho com “descarregamento”

De acordo com o padrão e a experiência adquirida, mostrarei como eles funcionam com o "descarregamento", ou seja, como nossos recursos são bloqueados.

Por URL :

- Se for um protocolo HTTP normal, filtre por cabeçalhos.

- Se o protocolo criptografado for HTTPS - filtre como um "domínio"

Por que geralmente não está claro o URL com o protocolo criptografado, isso é redundância.

Por domínio:- O protocolo HTTP usual é um filtro pelo cabeçalho Host.

- Protocolo criptografado HTTPS - ou filtro DNS; ou filtrar pelo cabeçalho SNI (ao estabelecer uma conexão criptografada, um cabeçalho não criptografado com um nome de domínio dentro é transmitido); ou filtre por endereço IP.

- Recomenda-se que outros protocolos sejam bloqueados pelo endereço IP, mas como o "Inspetor" não verifica isso, alguém faz isso, alguém não faz.

O padrão diz que, no segundo caso, os bloqueios "por domínio" não podem ser bloqueados pelo endereço IP. Mas o provedor, quando começa a eliminar o filtro de maneira indesejada, inclui imediatamente outro nível, para não ser multado. Tal história não é incomum e naturalmente leva a danos adicionais aos negócios.

Teoricamente, os provedores filtram o

domínio com a máscara, assim como pelo domínio sem um asterisco. Mais uma vez, não há verificações, também não há problemas.

Eles filtram por

endereço IP e bloco de endereços IP, como sabem - algumas vezes no roteador de borda.

Participantes conscientes

Sabemos que não apenas as pessoas "más" são bloqueadas, mas também

os participantes conscientes da Internet . Por exemplo, quando uma pessoa não tinha a intenção de manter informações proibidas em sua hospedagem, mas não leu a carta ou não recebeu uma notificação.

O segundo grupo é de participantes estrangeiros. Eles vivem em seu campo jurídico e não violam a lei. Eles podem rir, por exemplo, de subornos, não vêem nada de errado nisso. Por exemplo, os hosters nem sequer têm o direito de excluir essas informações, porque as leis não se aplicam a eles. Eles não são pessoas más, mas os bloqueios também os atingem.

Problemas de filtragem

Vamos dar uma olhada nos problemas, falar sobre a filtragem de DNS, recomendada pela norma.

Primeira pergunta: de

onde vem o DNS ? De fato, informações proibidas podem ser postadas, mas o DNS representa o serviço que as pessoas precisam, assim como o DNS, por exemplo, endereços IP. Ao fingir DNS, nem tudo é muito bom, e não está claro o porquê.

O segundo ponto é a implementação da

interceptação de

DNS . ( — ), . , .ru DNS, , DNS.

,

. . , .

DNS (DNSCrypt, DoT, DoH) DNS.

, IP, HTTP/HTTPS. ? , , , Telegram ( ) — ?

!

— , — , 443: SNI, SNI (ESNI) , , QUIC, DNSCrypt, VPN, MTProto-proxy?

, , Google, SNI, DNSCrypt 443 . -. , , HTTPS, . , .

, , 100 . , IP-, . , , , .

, « !». «» , «», , . , . - 100 , .

— , . IP, , «» IP . , IP ( ), , , .

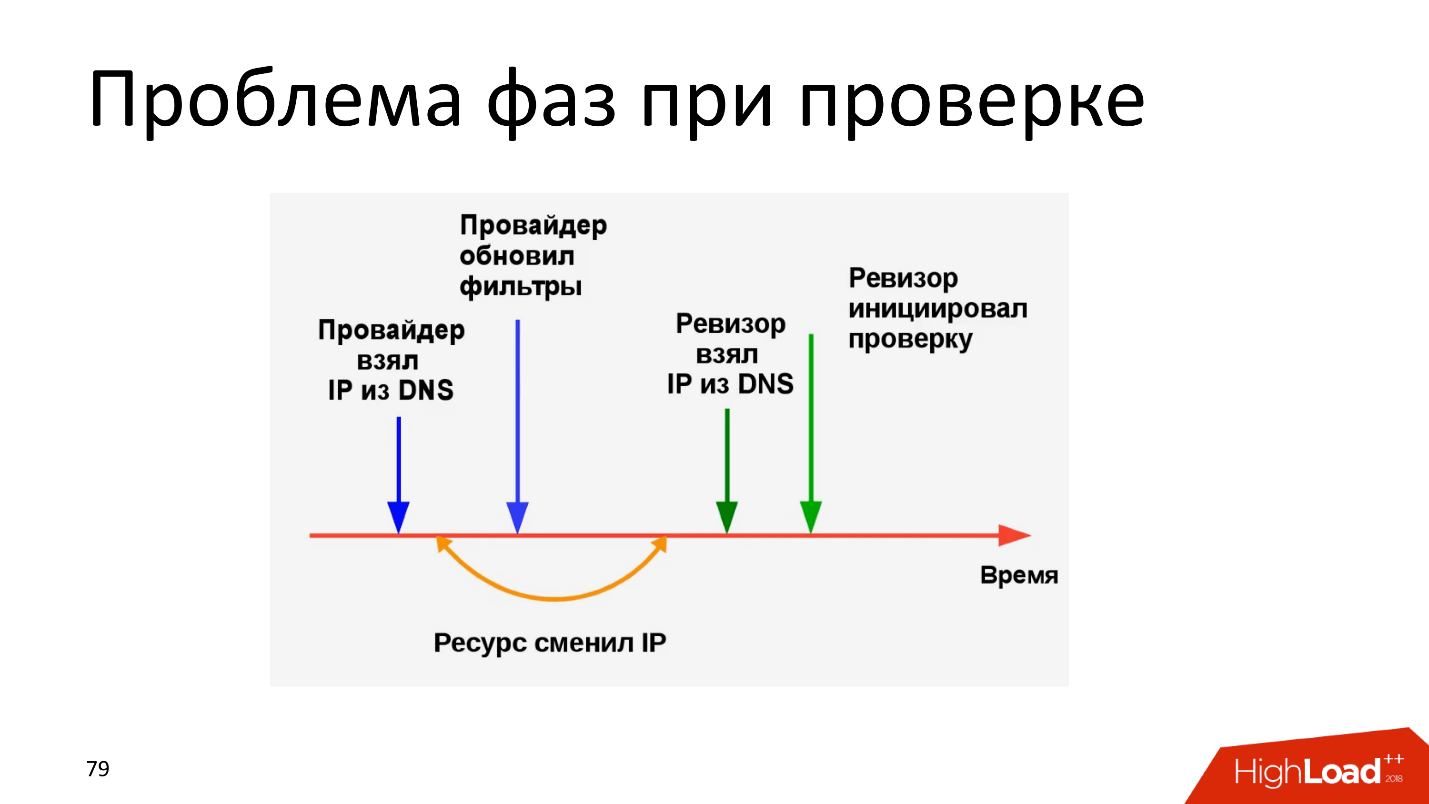

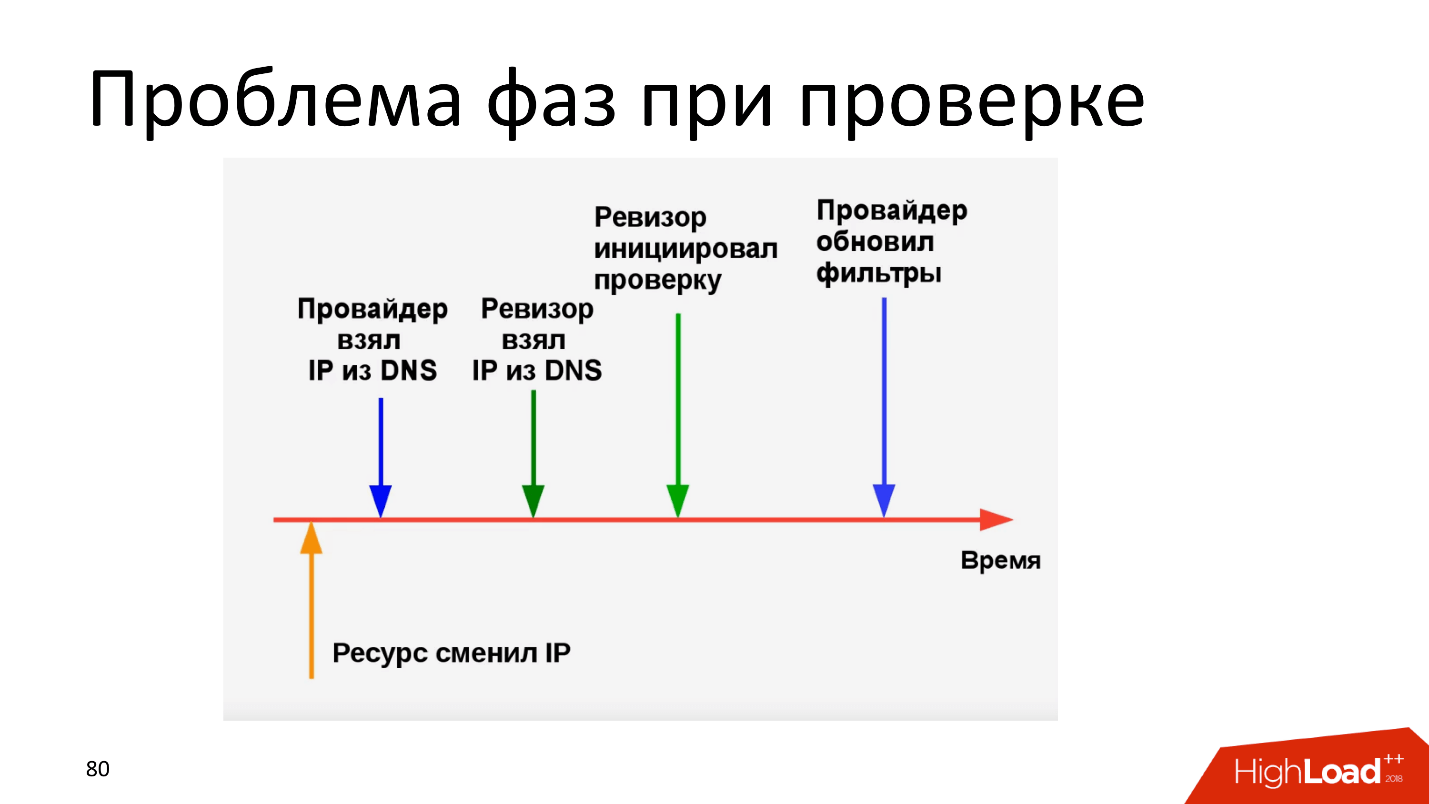

: IP , «» IP, , , «» — . , , .

:

. , . , LiveJournal - - CDN, /23 IP. , , .

«»

«», , «», , , . , «». «» , , .

«» 200 «» , . , , . , , .

?

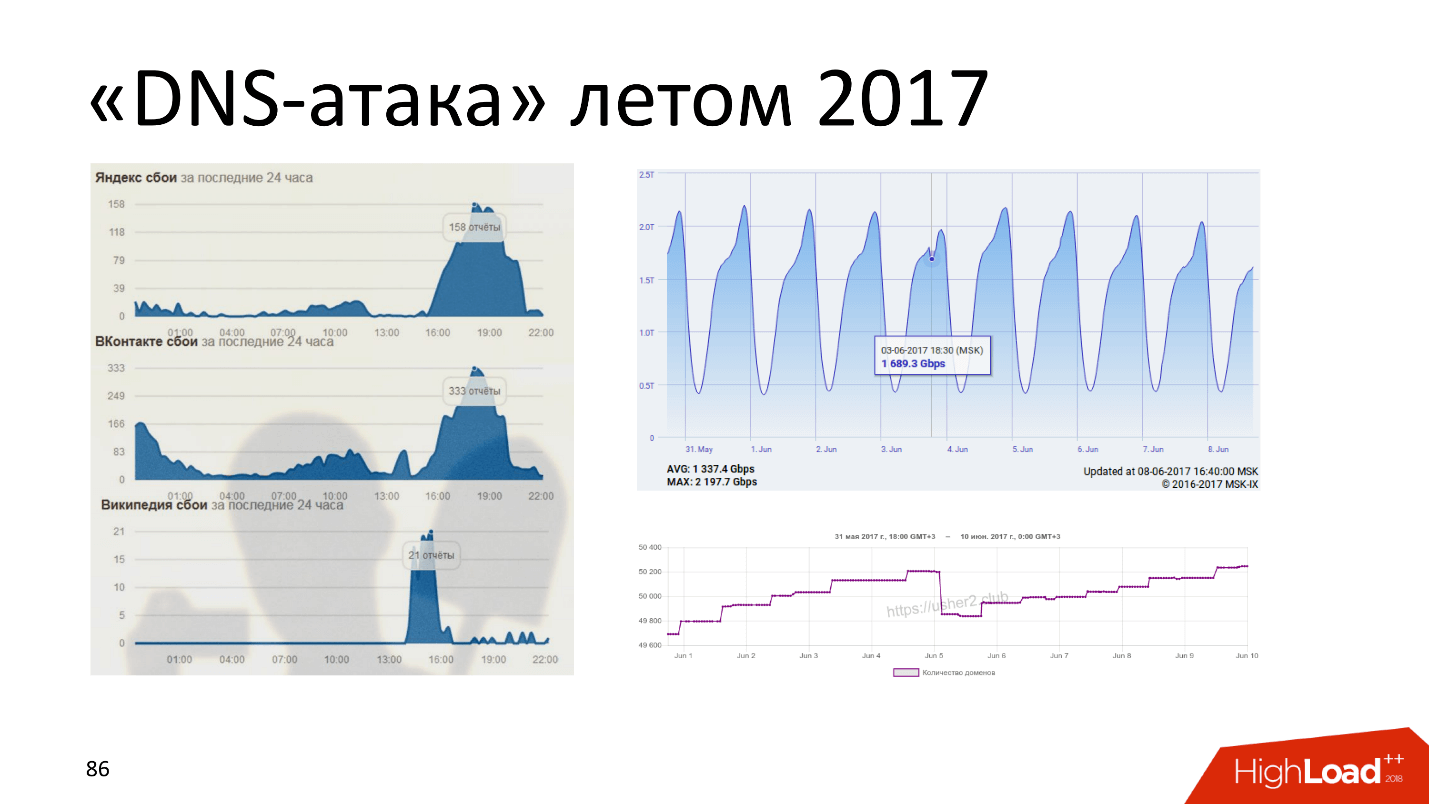

, , . MSK-IX, MSK-IX , . - DNS-.

DNS- , - «» , IP- , , IP- , .. - , , .

, , , . , , «», , 5 2017 .

. , . DDoS, .

, - - ?

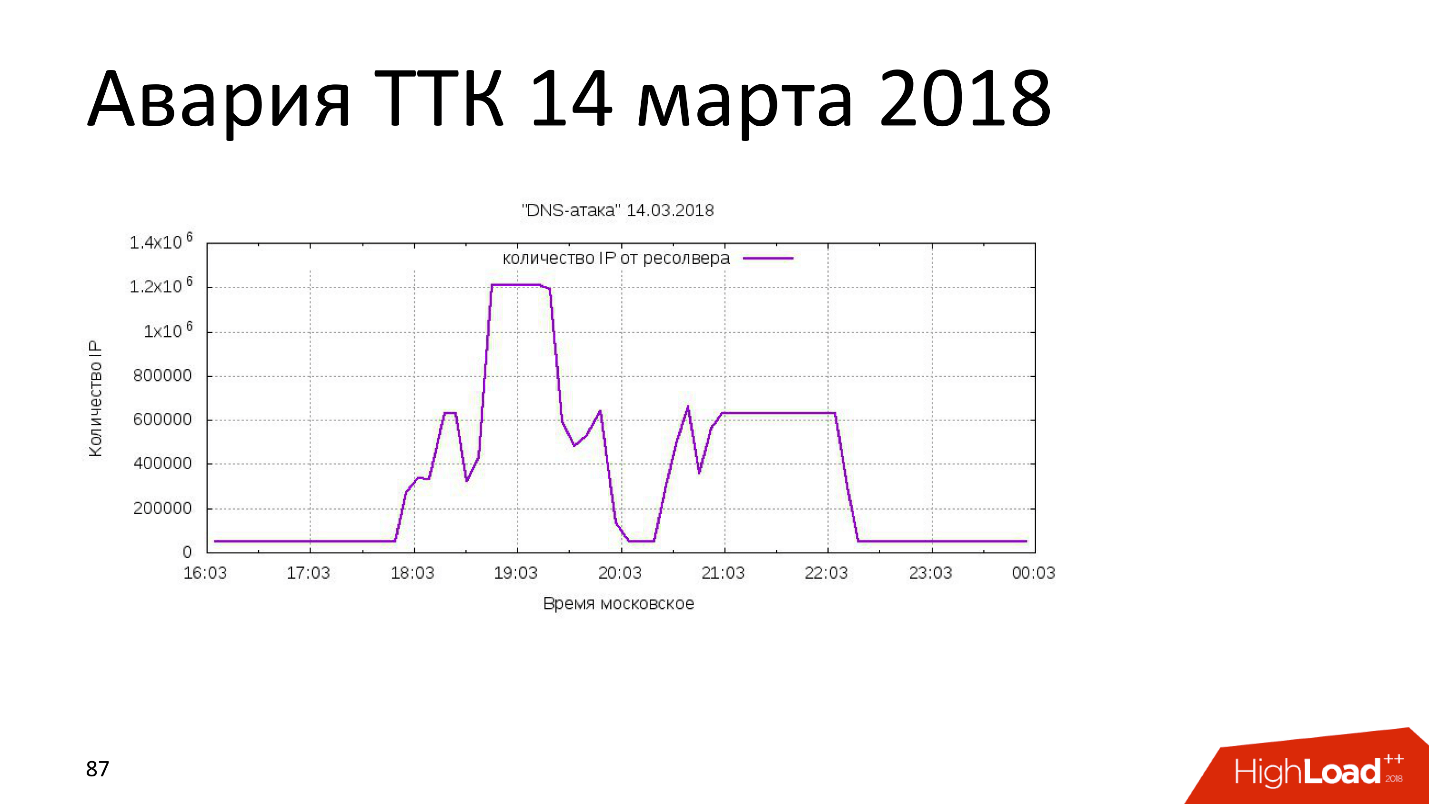

14 2018

14 2018 : , «» . - 4 , 400 , 4 000 IP-. , , - 600 , 20% TK .

:

, IP- «». 5 : « — - ?» . , IP ( ), ,

: DIGITAL RESISTANCE.

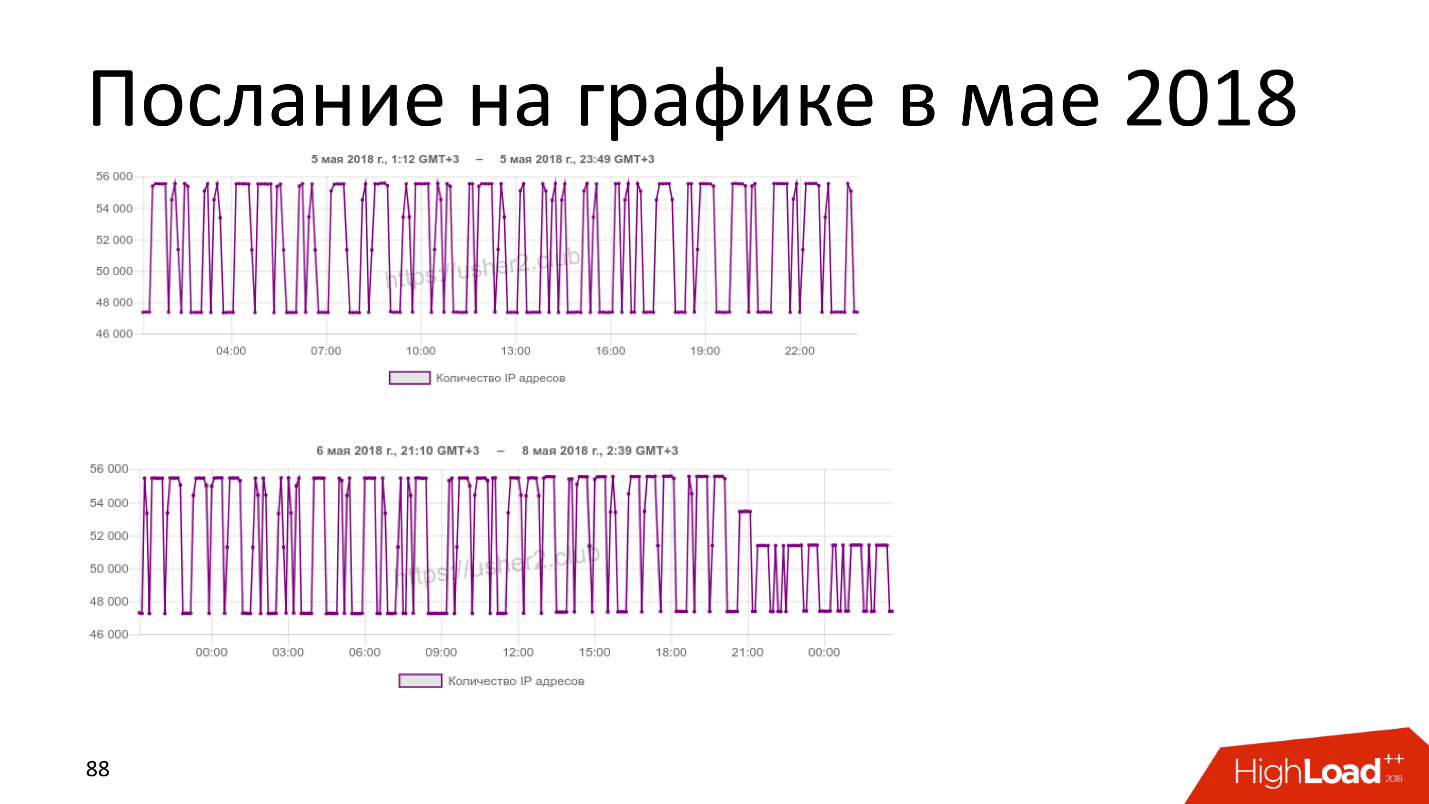

: « !», . , , - . , 2 , 2 , - . «» «» 4 000, , . , , — 1538.

, — - !

, . , - : - ,

. , . , , DNS- — , , . «» , .

, - HTTP , . Motobratan.ru , . , .

- , :

, — . , , . «». «», , : «, , !» «» , - . - .

, , «», .

, , —

. :

- .

- — , , .

- — ? , Kubernetes , — Continuous Integration!

—

DPI , , . , DPI . -, - , . DPI , , DPI, .

. DPI , , .

—

DNS , .

- , DNS , — .

- , . , , .

- , DNS, «» .

:

Telegram?, : . Telegram , , , DPI

. , , , Telegram.

, .

,

,

Telegram- @usher2

schorsHighLoad++ 2018. — , . , , Saint HighLoad++ .