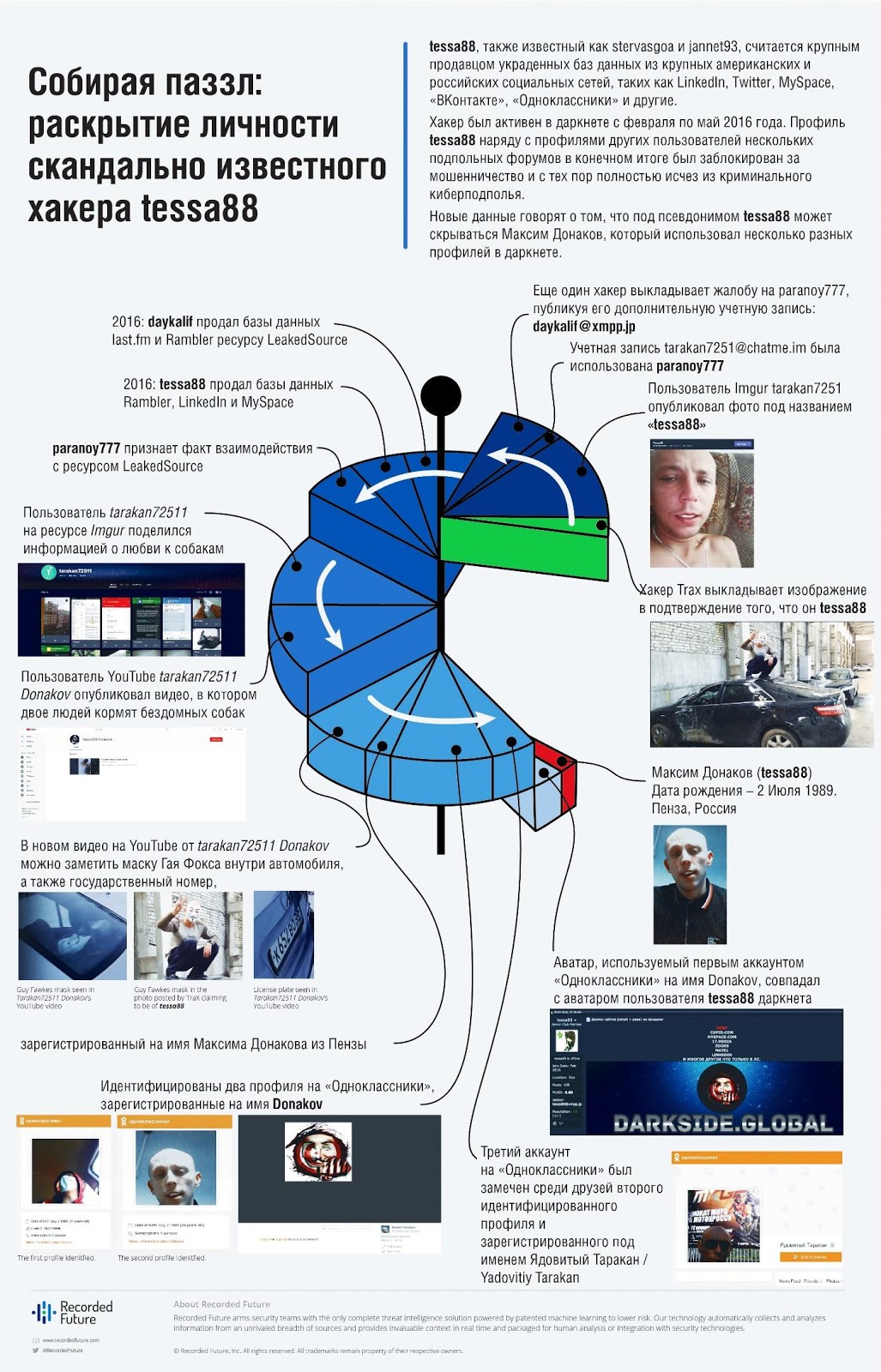

No início de 2016, um invasor agindo sob o pseudônimo tessa88 colocou à venda uma ampla lista de bases de usuários comprometidas de Vkontakte, Mobango, Myspace, Badoo, QIP, Dropbox, Rambler, LinkedIn, Twitter, etc. Recentemente, as informações do invasor foram divulgadas por especialistas do Insikt Group. .

Nota : Os especialistas do Insikt Group usaram os dados fornecidos pela Recorded Future, conduziram uma investigação OSINT e analisaram vários recursos da darknet para descrever o perfil do hacker, identificar apelidos alternativos e obter informações de contato pertencentes ao titular da conta tessa88.

Breve revisão

No início de 2016, um hacker anteriormente desconhecido, agindo sob o pseudônimo tessa88, apareceu pela primeira vez em público, publicando uma ampla lista de bancos de dados comprometidos contendo dados de celebridades. Esses foram os bancos de dados do Vkontakte, Mobango, Myspace, Badoo, QIP, Dropbox, Rambler, LinkedIn, Twitter etc. Por vários meses, com a participação ativa da comunidade de hackers, perfis de hackers foram bloqueados em quase todas as comunidades darknet. Em maio de 2016, o tessa88 desapareceu completamente da Internet. Nos meses seguintes, inúmeras tentativas foram feitas para revelar a identidade do hacker. No entanto, nenhuma evidência específica foi apresentada ligando o tessa88 a qualquer pessoa real.

Novos dados sugerem que, sob o pseudônimo tessa88, Maxim Donakov, um morador de Penza que usou vários perfis diferentes na darknet, pode estar escondido. É possível que ele tivesse um cúmplice que mantivesse a conta tessa88, seguindo rigorosamente os procedimentos da OPSEC e até hoje permanecendo anônimo. De qualquer forma, os especialistas do Grupo Insikt estão convencidos de que Maxim Donakov recebeu benefícios diretos da venda de bancos de dados comprometidos e deve ser considerado o ator principal.

Principais Julgamentos

- A carreira criminal do tessa88 provavelmente começou em 2012, antes das violações maciças de dados do LinkedIn, Dropbox, Yahoo e outros, cuja responsabilidade foi imposta aos hackers que atuam sob esse pseudônimo. Provavelmente, o perfil tessa88 foi criado especificamente para a venda de bancos de dados valiosos.

- Uma análise do Grupo Insikt, com base nas imagens descobertas de uma pessoa real escondida sob o apelido de tessa88 e discussões de vários fóruns, permite concluir que tessa88 é um homem e não uma mulher.

- De acordo com o Insikt Group, o perfil de tessa88 está vinculado a várias outras contas: Paranoy777, Daykalif e tarakan72511. Esses usuários postaram fotos semelhantes nas redes sociais, as fotos correspondentes no passaporte de Maxim Donakov, um jovem conhecido na rede sob o pseudônimo de Paranoy777.

- O Grupo Insikt relata que Maxim Vladimirovich Donakov vive na Federação Russa.

Divulgação de identidade tessa88

Divulgação de identidade tessa88Antecedentes

De acordo com o Recorded Future, o Peace_of_Mind, também conhecido como Peace, vendeu o LinkedIn em 16 de maio de 2016 no agora extinto TheRealDeal Market. Após uma investigação sobre o roubo de bancos de dados do LinkedIn em outubro de 2016, policiais do FBI prenderam o cidadão russo Yevgeny Nikulin. Ele foi preso na República Tcheca e depois extraditado para os Estados Unidos. No momento da redação deste documento, a investigação ainda não estava concluída e nenhuma evidência objetiva que vinculava Nikulin a Peace_of_Mind foi fornecida.

A Motherboard publicou resultados de uma entrevista com o tessa88, alegando ser um membro antigo da comunidade criminosa, e acusando a Peace_of_Mind de roubar os bancos de dados vendidos pelo tessa88. O Peace_of_Mind, por sua vez, afirmou que o próprio tessa88 roubou bancos de dados à venda na Internet.

Segundo o relatório da InfoArmor, o tessa88 atuou como intermediário que vendia contas e dados pessoais roubados por um grupo de hackers chamado "Grupo E". A InfoArmor afirma (a Recorded Future também confirmou isso) que o tessa88 foi o primeiro a lançar um banco de dados à venda em fevereiro de 2016. Em maio de 2016, o InfoArmor afirmou que tessa88 e Peace_of_Mind concordaram em compartilhar pelo menos alguns dos bancos de dados comprometidos em uma tentativa provável de acelerar a monetização de uma enorme quantidade de dados. O relacionamento entre tessa88 e Peace_of_Mind deteriorou-se quando outros membros de comunidades clandestinas alegaram que os dados não eram confiáveis. Assim, um relatório do InfoArmor confirma as descobertas da placa-mãe e explica a hostilidade total entre os dois hackers.

As atividades de tessa88, também conhecidas como stervasgoa na darknet, são de fevereiro a maio de 2016.

As atividades de tessa88, também conhecidas como stervasgoa na darknet, são de fevereiro a maio de 2016.Análise

Como resultado da análise dos recursos darknet, foi possível comparar o perfil tessa88 com várias contas, incluindo o Jabber (tessa88 @ exploit [.] Im, tessa88 @ xmpp [.] Jp, mrfreeman777 @ xmpp [.] Jp, darksideglobal @ exploit [.] Im) , uma conta ICQ 740455 e um endereço de e-mail firetessa @ yahoo [.] com.

O Tessa88 vende bancos de dados de sites do LinkedIn e MySpace em um fórum subterrâneo atualmente fechado.

O Tessa88 vende bancos de dados de sites do LinkedIn e MySpace em um fórum subterrâneo atualmente fechado.Em 5 de julho de 2016, o usuário do Twitter @firetessa anunciou que possuía a conta tessa88 @ exploit [.] Im Jabber usada por ele para vender em fóruns clandestinos.

Tweet por @firetessaTraX, um membro da comunidade de hackers, disse que tessa88 é um homem e postou a suposta foto no fórum. A TraX também afirmou que o tessa88 está por trás dos hacks recentes e subsequente venda do LinkedIn, MySpace e Yahoo, e até expressou sua disposição de compartilhar essas informações com os repórteres.

Foto alegada de tessa88

Foto alegada de tessa88Uma investigação baseada no OSINT identificou a conta tarakan7251 (no Imgur) a partir da qual foram publicadas capturas de tela das discussões sobre vazamentos de dados do Yahoo e Equifax implementadas pelos usuários HelloWorld e Ibm33a14. Vale ressaltar que Ibm33a14 é um hacker de língua russa que alegou em 2017 que ele possui os originais de despejos dos bancos de dados Yahoo e Equifax.

Captura de tela do bate-papo sobre Yahoo e EquifaxNa mesma conta do Imgur em 2017, foi publicada uma foto intitulada "tessa88", que mostra um homem cuja aparência é semelhante à pessoa retratada na foto acima postada pela TraX.

Imagem provável do usuário tessa88O alias tarakan72511 é usado pelo hacker Paranoy777, proprietário da conta Jabber tarakan72511 @ chatme [.] Im. Paranoy777 e tessa88 venderam bancos de dados roubados de grandes redes sociais e empresas de TI em 2016.

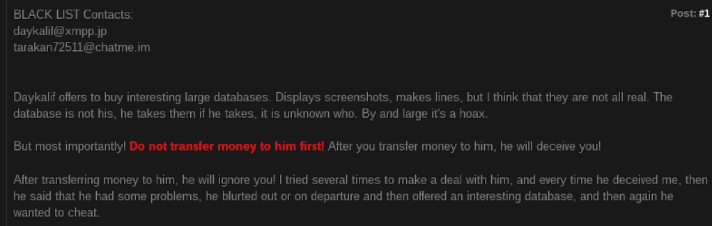

A Recorded Future descobriu uma queixa apresentada contra tarakan72511 afirmando que Daykalif é um criminoso de língua russa que negociava bancos de dados conhecidos e usava

contas Jabber

daykalif @ xmpp [.] Jp e

tarakan72511 @ chatme [.] Contas, sou a mesma conta Jabber usado pelo usuário Paranoy777, que por sua vez está associado à conta tarakan72511. Se essa afirmação for verdadeira, é provável que os usuários do Paranoy777 e Daykalif sejam a mesma pessoa.

Queixa descoberta no fórum subterrâneo

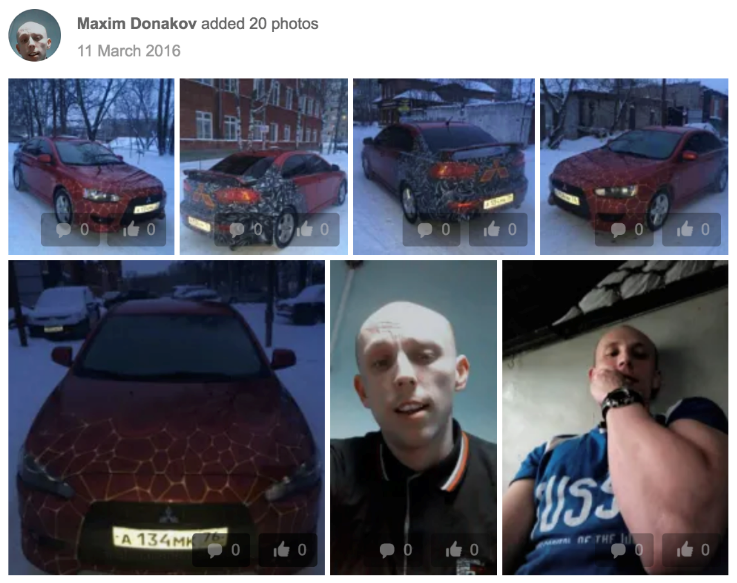

Queixa descoberta no fórum subterrâneoO usuário tarakan72511 (no recurso Imgur) compartilhou informações sobre o amor por cães. O usuário da conta do YouTube Tarakan72511 Donakov enviou um vídeo em que duas pessoas alimentam cães vadios, que é uma referência ao perfil do Imgur. O vídeo diz que eles estão em Penza. O carro no vídeo é um Mitsubishi Lancer com o número de registro K652BO 58.

Perfil do usuário do YouTube Tarakan7251 Donakov.Além disso, aos 56 segundos do vídeo, a máscara de Guy Fawkes é visível. Uma máscara semelhante foi usada como avatar no perfil de Tarakan72511 Donakov no YouTube e também foi usada na pessoa na imagem compartilhada pelo TraX.

Máscara de Guy Fawkes no vídeo do YouTube, avatar do usuário do YouTube e imagem de usuário do Trax.Durante a investigação do OSINT contra Donakov (Donakov) de Penza, descobriu-se que alguém com o nome de Donakov M.V. cometeu vários crimes nas cidades de Yaroslavl e Penza, incluindo um acidente que ocorreu com a participação de um Mitsubishi Lancer em 2017. O cidadão Donakov Maxim Vladimirovich, que nasceu em Yaroslavl e se mudou para Penza, foi observado em vários artigos no sudact.ru, que se refere à sua prática de vários crimes, após o que o Sr. Donakov foi enviado sob custódia.

Com base nesses registros, três perfis foram identificados no recurso Odnoklassniki, todos com o nome Maxim Donakov, dois dos quais indicaram sua localização atual como Yaroslavl e um como Penza. O primeiro perfil em Odnoklassniki pertence a um homem que morava em Yaroslavl e nasceu em 2 de julho de 1989. A última vez que o usuário visitou o site em 9 de setembro de 2013. O segundo perfil do Odnoklassniki tem o mesmo nome e data de nascimento que o perfil anterior. A foto dos dois perfis mostra a mesma pessoa que no perfil de tarakan72511 em Imgur. É digna de nota a imagem do Mitsubishi Lancer com o número de estado A 134MK 76.

Foto de perfil de Maxim Donakov em Odnoklassniki

Foto de perfil de Maxim Donakov em OdnoklassnikiA análise do segundo perfil em Odnoklassniki mostrou que o hacker está conectado a outro usuário, a barata venenosa, que supostamente vive em Pervomaisk, na Ucrânia. O nome "barata venenosa" é consoante com a conta tarakan72511 em Imgur, e a foto de perfil da pessoa se parece muito com Maxim Donakov. Vale a pena notar que Pervomaisk é o verdadeiro local de nascimento de Maxim Donakov. Diante dos fatos acima, com um alto grau de confiança, podemos dizer que o perfil de "Barata Venenosa" também pertence a Maxim Donakov.

Foto de outro perfil de Maxim Donakov em OdnoklassnikiFontes confidenciais confirmaram que Maxim Donakov é uma pessoa real, nascida em 2 de julho de 1989. Segundo o SudAct, Donakov foi libertado sob vigilância policial, mas foi preso depois de cometer outro crime em 2014. Isso pode explicar a existência de vários perfis em Odnoklassniki, já que Donakov pode ter sido forçado a criar um novo perfil depois de ser libertado da prisão se ele esqueceu as credenciais de sua conta anterior.

A investigação do OSINT revelou várias outras contas e informações de contato provavelmente relacionadas a Donakov (tessa88): perfil do VKontakte Maxim Ivanov com o número de telefone +79022222229, perfis Vkrugudruzei e Valet.ru, conta do YouTube Maxim Donakov com o número de telefone +17789981919 . Uma pesquisa na web aberta por Maxim Donakov revelou o perfil de Gulik01 no Freelance.ru, que pode ser de propriedade de tessa88 (Donakov). A conta Gulik01 indica que ele é um freelancer de língua russa no campo da tecnologia da informação.

Além disso, pesquisas adicionais nos bancos de dados vazados revelaram Maxim Donakov, morador de Penza, nascido em 2 de julho de 1989, combinando as informações de perfil de usuário dos perfis Odnoklassniki acima mencionados e a imagem intitulada "tessa88" postada pelo usuário Imgur tarakan72511, que descreve o mesmo a pessoa Novamente, tudo isso sugere que tessa88 é realmente Maxim Donakov.

Análise da carteira Bitcoin do usuário tessa88

Análise da carteira Bitcoin do usuário tessa88Uma análise das transações associadas à carteira Bitcoin verificada pelo tessa88 usando o Crystal Blockchain (conduzida pelo Insikt Group) mostrou que o hacker recebeu pelo menos 168 bitcoins ou cerca de US $ 90.000, e a maioria dos fundos acabou sendo lavada por meio do LocalBitcoins, um popular serviço de intercâmbio ponto a ponto. Apesar de bloquear o hacker em maio de 2016, ele continuou usando a carteira Bitcoin até agosto de 2017.

Resumo da análise

Com um alto grau de confiança, o Grupo Insikt classifica o tessa88 como um dos muitos apelidos criados por Maxim Donakov para vender bancos de dados em fóruns clandestinos. Além disso, é provável que Donakov esteja ativo no darknet desde pelo menos 2012 e também tenha usado os apelidos Paranoy777, Daykalif e tarakan72511.

Maxim Donakov, conhecido como tessa88, Paranoy777 e DaykalifDonakov Maxim Vladimirovich nasceu em 2 de julho de 1989, um residente da Federação Russa, que anteriormente morava em Yaroslavl, e depois se mudou para Penza. A análise das contas de mídia social e outros recursos do Recorded Future confirma as descobertas do Insikt Group.

De acordo com a análise, os pseudônimos tessa88, Paranoy777 e Daykalif foram criados especificamente para a venda de dados comprometidos na darknet. Dadas as informações conflitantes sobre o roubo dos bancos de dados das empresas acima, é difícil determinar a verdadeira estratégia e métodos usados pelos hackers. No entanto, a próxima investigação sobre o caso de Yevgeny Nikulin, relacionada a um vazamento de dados no LinkedIn, pode lançar luz sobre essa história e preencher as lacunas restantes.

O artigo foi

publicado pelo Insikt Group em 20 de novembro de 2018.

Tradução: Denis Gavrilov, Consultor, Centro de Segurança da Informação, Jet Infosystems