A comunidade profissional está seriamente preocupada com os riscos de vazamento de informações de acesso limitado através de correio corporativo e pessoal de dispositivos móveis de BYOD. Em quase todas as conferências sobre proteção contra vazamento de dados, surge uma pergunta relevante para a maioria dos participantes no controle do correio corporativo em dispositivos móveis executando as plataformas Android e iOS mais comuns.

Vamos tentar lidar com esse problema.

Obviamente, o uso ativo de dispositivos móveis pessoais para fins de trabalho e, principalmente, para comunicações operacionais por e-mail, simplifica bastante o uso prático de dados corporativos nos processos de produção, aumenta a produtividade dos funcionários, sua mobilidade e eficiência. No entanto, do ponto de vista de garantir a segurança das informações, surge um dilema entre fornecer acesso ao correio da empresa e informações corporativas e garantir sua proteção quando usado em dispositivos móveis.

Como solução para esse problema, as soluções de classe de invólucro de aplicativo são frequentemente oferecidas no mercado, nas quais tecnologias de contêiner de isolamento para aplicativos móveis podem proteger informações quando um dispositivo móvel é perdido, e todas as comunicações por email de aplicativos corporativos podem ser redirecionadas por meio de um túnel VPN para a rede do escritório da organização, onde um gateway DLP é usado para controlar o conteúdo do correio "contêiner". Outra opção aplicável em um segmento limitado de IPs críticos são os "telefones seguros" caros, que, de fato, são soluções MDM de software e hardware especializadas baseadas em uma versão simplificada do Android. Também estão sendo feitas tentativas para criar um agente semelhante ao DLP para dispositivos móveis Android, onde o controle de tráfego se resume a redirecioná-lo para o túnel da VPN. Comum a todas essas opções corporativas de proteção de email é o uso de um gateway DLP ou um servidor para monitorar o tráfego de email recebido de dispositivos móveis via túneis VPN.

Um fator importante que influencia a arquitetura de soluções para impedir o vazamento de dados de dispositivos móveis pessoais é que, por várias razões, os sistemas operacionais móveis modernos não fornecem operação confiável dos agentes DLP. A plataforma iOS não fornece acesso a aplicativos no kernel do sistema operacional, enquanto o Android, pelo contrário, é uma plataforma aberta, o que significa que qualquer usuário pode, através de um procedimento simples, obter acesso administrativo completo ao dispositivo Android e excluir o aplicativo - nesse caso, um hipotético agente DLP, desativando o controle dos dados transmitidos e impedindo o vazamento de informações valiosas. Por fim, não devemos esquecer que os dispositivos pessoais sempre permanecem pessoais, mesmo quando fornecidos pela organização - há muitas restrições, tanto de natureza organizacional quanto técnica. Deve levar em conta a complexidade do acesso, a impossibilidade de implantação centralizada automatizada, a falta de controle administrativo de um dispositivo pessoal pelo serviço de TI, etc.

As soluções DLP centradas na rede por trás de gateways corporativos e túneis VPN em muitos produtos domésticos são limitadas pela função de monitorar as comunicações por correio e, para os protocolos MAPI e Lotus, são completamente inaplicáveis - a criptografia proprietária nesses protocolos exclui fundamentalmente a possibilidade de analisar o conteúdo das mensagens de correio após o envio. No caso do MAPI e Lotus, a análise de conteúdo é possível apenas até o momento do envio, o que requer o uso de uma arquitetura DLP do agente e a interceptação de mensagens implementando código nativo no espaço de endereço dos processos do cliente de correio.

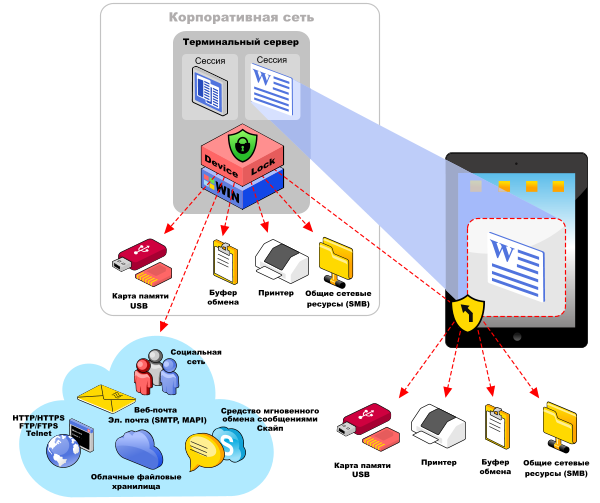

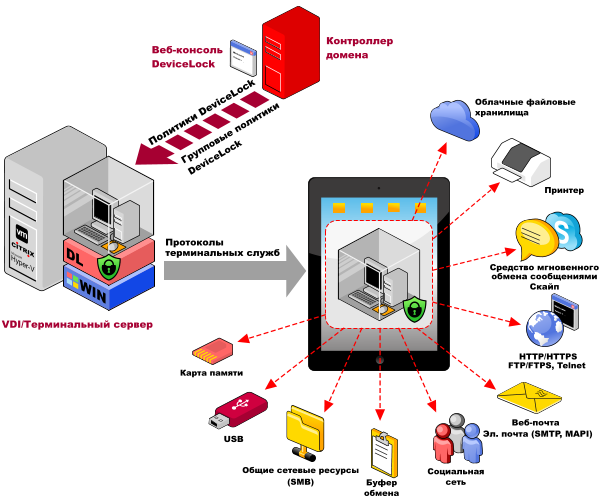

Outra área de segurança da informação em desenvolvimento dinâmico é fornecer acesso aos ativos de informação da empresa por meio de conexão remota a um ambiente de trabalho estéril criado usando soluções de virtualização para ambientes e aplicativos de trabalho. Em relação à prevenção de vazamentos nas comunicações por correio nos dispositivos Android e iOS, isso é realizado fornecendo acesso remoto aos servidores corporativos em geral e ao correio do escritório em particular por meio de sessões de terminal. Ao mesmo tempo, o controle das comunicações por correio de cada sessão do terminal é realizado por um agente DLP que trabalha em um servidor de terminal. Nesse modelo, o cliente de email para trabalhar com correio corporativo é publicado como um aplicativo virtualizado: por exemplo, no ambiente Citrix XenApp, o usuário pode trabalhar com o cliente de email de qualquer dispositivo - incluindo dispositivos móveis Android e iOS, e o controle DLP é implementado diretamente no ambiente de virtualização corporativa no terminal servidor. Para fazer isso, um cliente de terminal (por exemplo, Citrix Receiver) é instalado no dispositivo pessoal pelo usuário ou pelo departamento de TI da organização ou qualquer navegador da Web que suporte HTML5 pode ser usado.

Do lado do usuário, em termos organizacionais, o modelo de acesso ao cliente de e-mail por meio da sessão do terminal é bastante simples - o Citrix Receiver está disponível na App Store e no Play Market e é instalado em qualquer versão do iOS e Android sem dificuldades e instruções para conectar-se à empresa o cliente de email como um aplicativo virtualizado será bastante compacto.

A última parte mais importante do modelo descrito é o sistema DLP que controla as comunicações por correio em um ambiente de virtualização. O agente de software DeviceLock DLP, quando instalado em um servidor de terminal, fornece controle de contexto e filtragem de conteúdo das comunicações em rede para cada sessão de um ambiente corporativo virtual. A tecnologia DeviceLock Virtual DLP permite interceptar emails diretamente de um aplicativo cliente de email publicado no Citrix XenApp, acessado por um usuário por meio de uma sessão de terminal e verificar em tempo real o contexto da mensagem (presença de anexos, verificação de identificadores de email) e conteúdo (conteúdo do conteúdo) ) mensagens e anexos por sua conformidade com as políticas de DLP especificadas para este usuário. No caso de uma violação, a operação de transmissão de dados de acesso limitado é bloqueada, a fim de evitar vazamentos, e é criada uma entrada de diário apropriada e uma cópia de sombra da mensagem transmitida com anexos, e uma notificação de alarme é gerada para processamento como parte do procedimento de gerenciamento de incidentes do IS.

O DLP virtual difere das opções descritas acima para solucionar o problema de redirecionar o tráfego para um túnel VPN e analisar as comunicações de correio no nível do servidor DLP, em primeiro lugar, pelo fato de o usuário não ter acesso aos dados nos clientes de correio como tal, mas à sua representação gráfica no terminal sessão. Além disso, o DLP virtual usa uma opção específica do agente para monitorar as comunicações da rede quando as funções de monitoramento são executadas diretamente no ponto em que o tráfego ocorre. Somente nessa arquitetura é possível interceptar dados antes de criptografá-los com protocolos proprietários tanto no correio, como, por exemplo, MAPI, quanto em mensageiros instantâneos (por exemplo, Conversas Particulares no Skype). Além disso, é fornecida a verificação em tempo real do conteúdo dos dados transmitidos pela área de transferência e unidades removíveis, redirecionadas de um dispositivo pessoal para a sessão do terminal da área de trabalho ou aplicativo, o que não é menos importante para a proteção contra vazamentos de dados corporativos dos dispositivos BYOD do que o controle de correio .

Vale ressaltar que o DeviceLock DLP permite controlar todos os protocolos de correio comuns - SMTP / SMTP sobre SSL, MAPI e IBM / Lotus Notes, e apenas os usuários precisam instalar e configurar um aplicativo para acesso ao terminal em um dispositivo móvel. Além disso, através do uso da tecnologia DeviceLock Virtual DLP, controle completo de várias opções para o uso de dispositivos móveis pessoais em vários modelos de soluções de virtualização (BYOD, home office, thin clients) construídas em plataformas de virtualização e acesso a terminais da Microsoft, Citrix, VMware e de outros fabricantes - as empresas podem controlar totalmente não apenas as comunicações por correio, mas também os ambientes de virtualização corporativa em geral, transferidos para qualquer dispositivo celular pessoal udnikov, incluindo, assim como qualquer outro dispositivo remoto móvel em todos os sistemas operacionais.

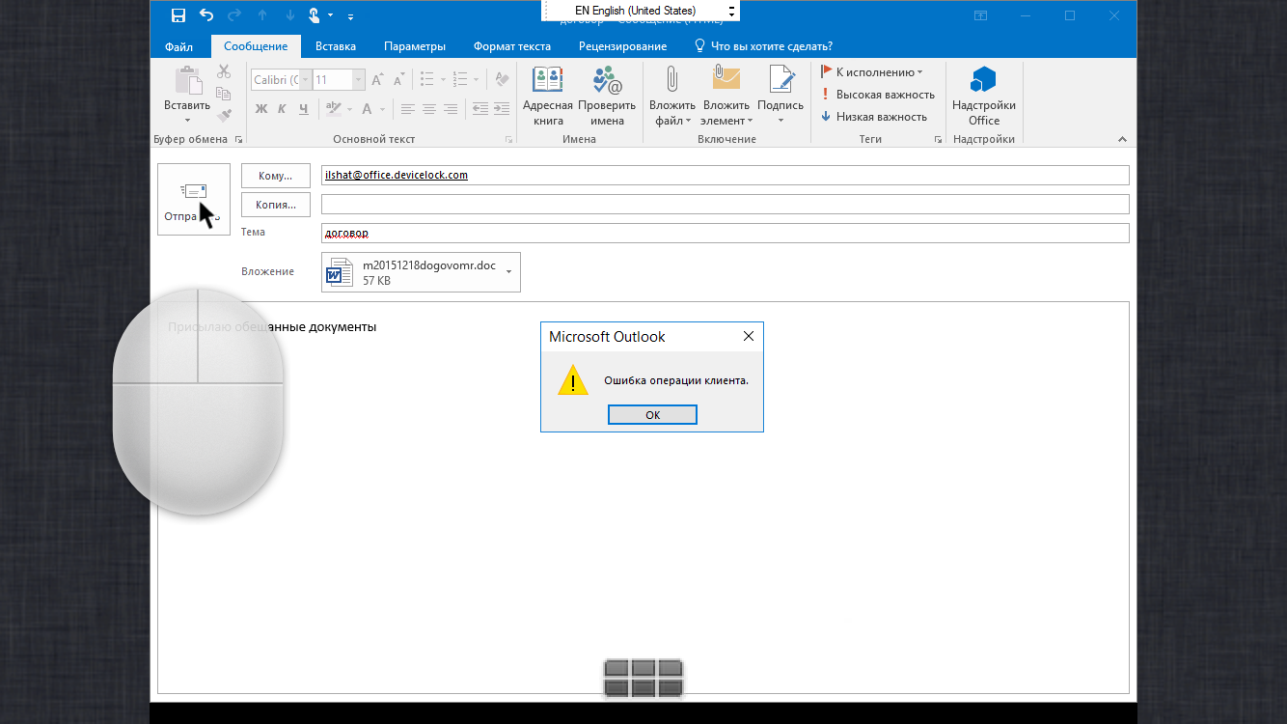

Nota bene: é claro, deve-se ter em mente que trabalhar com um cliente de e-mail completo em um smartphone com uma tela minúscula será completamente impossível, e falar seriamente sobre o uso do Outlook, especialmente versões mais antigas, em telas de 4 polegadas com resolução de 800x480 não é sério. Mas se você usar um aplicativo mais "compacto" em termos de saturação com diferentes elementos da interface como um cliente de email virtualizado, prepare-se com um dispositivo com uma tela de alta qualidade de uma diagonal maior - a situação muda drasticamente. Mais uma vez, não se esqueça do aspecto organizacional e técnico - se um funcionário por ocupação precisa de acesso móvel às comunicações por correio, por que não fornecer um tablet ou um ultrabook leve?

Na tela de um tablet, até mesmo um Outlook completo se torna realmente utilizável, como você pode ver nesta figura.

No próximo artigo, planejamos contar com mais detalhes como funciona o controle de fluxos de dados em sessões de terminal na tecnologia Virtual DLP. Fique em contato!