Casos de uso para visibilidade

O que é visibilidade de rede?

A visibilidade é definida pelo dicionário Webster como "a capacidade de ser facilmente percebida" ou "grau de clareza". Por visibilidade de uma rede ou aplicativo, a remoção de pontos cegos que ocultam a capacidade de ver (ou quantificar) facilmente o que está acontecendo na rede e / ou aplicativos na rede. Essa visibilidade permite que as equipes de TI isolem rapidamente as ameaças à segurança e resolvam os problemas de desempenho, o que garante a melhor interação possível com o usuário final.

Outro entendimento é que ele permite que as equipes de TI monitorem e otimizem a rede, juntamente com aplicativos e serviços de TI. É por isso que a visibilidade, os aplicativos e a segurança da rede são absolutamente essenciais para qualquer organização de TI.

A maneira mais fácil de obter visibilidade de rede é implementar uma arquitetura de visibilidade, que é uma infraestrutura abrangente de ponta a ponta que, por sua vez, fornece visibilidade à rede física e virtual, aplicativos e segurança.

Marcador da Network Visibility Foundation

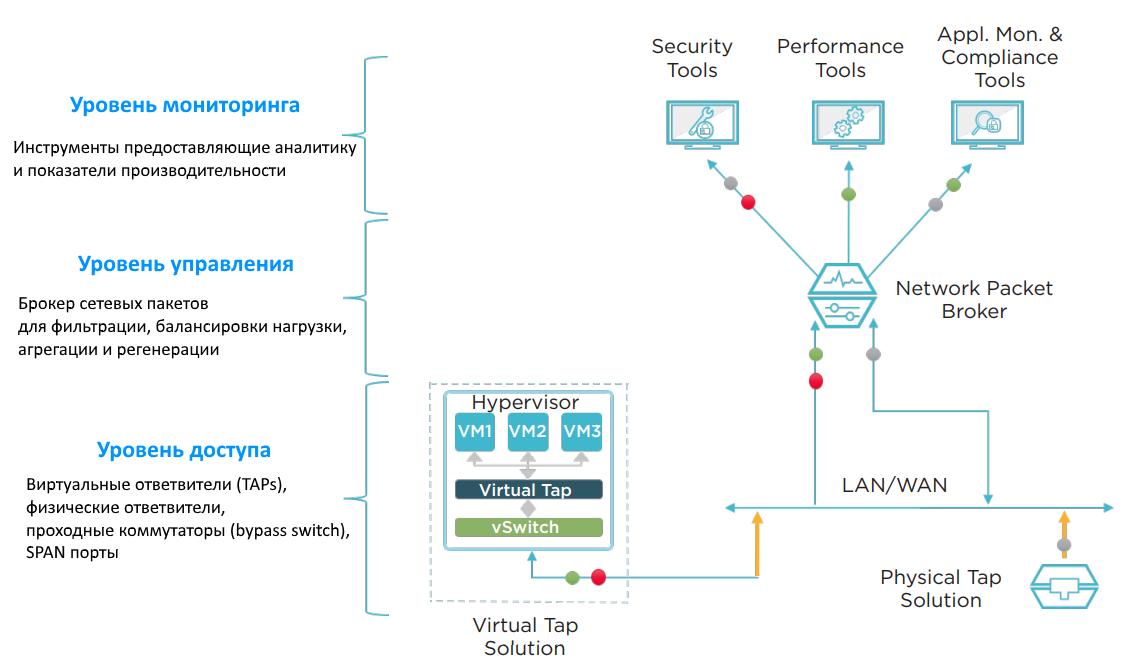

Depois que a arquitetura de visibilidade é criada, muitos casos de uso ficam disponíveis. Como mostrado abaixo, a arquitetura de visibilidade representa três níveis principais de visibilidade: o nível de acesso, o nível de controle e o nível de monitoramento.

Usando os elementos mostrados, os profissionais de TI podem resolver vários problemas de rede e aplicativos. Existem duas categorias de casos de uso:

- Soluções-chave de visibilidade

- Visibilidade total da rede

As principais soluções de visibilidade concentram-se na segurança da rede, economia de custos e solução de problemas. Esses são três critérios que afetam a TI mensalmente, se não diariamente. A visibilidade total da rede foi projetada para fornecer uma compreensão mais profunda dos pontos cegos, desempenho e conformidade regulamentar.

O que você realmente pode fazer com a visibilidade da rede?

Existem seis usos diferentes da visibilidade da rede que podem mostrar claramente o valor. Isto é:

- Melhorando a segurança da rede

- Oferecer oportunidades para conter e reduzir custos

- Acelerar Solucionar problemas e confiabilidade da rede

- Eliminação de pontos cegos da rede

- Otimize o desempenho da rede e dos aplicativos

- Reforçar a conformidade regulatória

Abaixo estão alguns casos de uso específicos.

Exemplo No. 1 - a filtragem de dados para soluções de segurança que estão na quebra de rede (em linha) aumenta a eficácia dessas soluçõesO objetivo desta opção é usar um NPB (Network Packet Broker) para filtrar dados de baixo risco (como vídeo e voz) para impedir que eles sejam verificados por ferramentas de segurança (Sistema de Prevenção de Intrusões (IPS), Data Loss Prevention (DLP) , firewall para aplicativos da web (WAF) etc.). Esse tráfego "desinteressante" pode ser detectado e transferido de volta para o comutador de desvio e enviado ainda mais para a rede. A vantagem desta solução é que o WAF ou o IPS não devem desperdiçar recursos do processador (CPU) na análise de dados desnecessários. Se o tráfego de sua rede contiver uma quantidade significativa de dados desse tipo, você poderá implementar esta função e reduzir a carga nas suas ferramentas de segurança.

As empresas tiveram casos em que até 35% do tráfego de rede de baixo risco foi excluído da verificação IPS. Isso aumenta automaticamente a largura de banda efetiva do IPS em 35% e significa que você pode adiar a compra de IPS ou atualização adicional. Todos sabemos que o tráfego de rede está aumentando; portanto, em algum momento, você precisará de um IPS mais poderoso. É realmente uma questão de se você deseja minimizar os custos ou não.

Exemplo No. 2 - o balanceamento de carga prolonga a vida útil de dispositivos de 1 a 10 Gbit / s em uma rede de 40 Gbit / sUm segundo caso de uso envolve a redução do custo de propriedade de equipamentos de rede. Isso é conseguido usando NPBs para equilibrar o tráfego com as ferramentas de segurança e monitoramento. Como o balanceamento de carga pode ajudar a maioria das empresas? Em primeiro lugar, um aumento na quantidade de tráfego de rede é muito comum. Mas e quanto ao monitoramento do impacto do crescimento da largura de banda? Por exemplo, se você atualizar o núcleo da rede de 1 Gbit / s para 10 Gbit / s, precisará de ferramentas de 10 Gbit / s para o monitoramento adequado. Se você aumentar a velocidade para 40 Gbit / s ou 100 Gbit / s, nessas velocidades a escolha das ferramentas de monitoramento será muito menor e seu custo será muito alto.

Os intermediários de pacotes fornecem os recursos necessários de agregação e balanceamento de carga. Por exemplo, equilibrar o tráfego de 40 Gb / s permite distribuir o tráfego de monitoramento entre vários instrumentos de 10 Gb / s. Depois disso, você pode estender a vida útil de dispositivos de 10 Gb / s até ter dinheiro suficiente para comprar ferramentas mais caras que podem lidar com velocidades mais altas de transferência de dados.

Outro exemplo é combinar as ferramentas em um único local e transferir os dados necessários do broker de pacotes para eles. Às vezes, soluções separadas são usadas, distribuídas pela rede. Uma pesquisa realizada pela Enterprise Management Associates (EMA) mostra que 32% das soluções corporativas são subutilizadas, ou seja, menos de 50%. Ferramentas centralizadas e balanceamento de carga permitem agrupar recursos e aumentar o uso com menos dispositivos. Muitas vezes, é possível adiar a aquisição de ferramentas adicionais até a taxa de utilização ser alta o suficiente.

Exemplo No. 3 - Solucione problemas para reduzir / eliminar a necessidade de obter permissão para alterar (alterar permissões da placa)Depois que o equipamento de visibilidade (TAPs, NPB ...) estiver instalado na rede, você raramente precisará fazer alterações na rede. Isso permite otimizar alguns processos de solução de problemas para melhorar a eficiência.

Por exemplo, após a instalação do TAP ("definir e esquecer"), ele transmite passivamente uma cópia de todo o tráfego para o NPB. Isso tem uma grande vantagem, pois elimina a maioria das nuances burocráticas - obtendo aprovações para fazer alterações na rede. Se você também instalar um intermediário de pacotes, haverá acesso instantâneo a quase todos os dados necessários para a solução de problemas.

Se não houver necessidade de fazer alterações, você pode pular os estágios de aprovação das alterações e ir diretamente para a depuração. Esse novo processo tem um grande impacto na redução do tempo médio de recuperação (MTTR). Estudos mostram que é possível reduzir o MTTR para 80%.

Exemplo 4 - Application Intelligence, aplicando filtragem de aplicativos e mascaramento de dados para melhorar a segurançaO que é Inteligência de Aplicação? Essa tecnologia está disponível nos IXP Package Brokers (NPBs). Essa é uma funcionalidade avançada que permite ir além dos pacotes da camada de filtragem 2-4 (modelos OSI) e ir completamente para o nível 7 (camada do aplicativo). A vantagem é que os dados sobre o comportamento e a localização dos usuários e aplicativos podem ser criados e exportados em qualquer formato desejado - pacotes brutos, pacotes filtrados ou informações do NetFlow (IxFlow). A TI pode detectar aplicativos de rede ocultos, reduzir ameaças à segurança da rede e reduzir o tempo de inatividade da rede e / ou melhorar o desempenho da rede. Recursos distintos de aplicativos conhecidos e desconhecidos podem ser identificados, capturados e transmitidos a ferramentas especializadas de monitoramento e segurança.

- identificação de aplicativos suspeitos / desconhecidos

- detecção de comportamento suspeito de geolocalização, por exemplo, um usuário da Coréia do Norte se conecta ao servidor FTP e transfere dados

- Descriptografia SSL para verificar e analisar possíveis ameaças

- análise de mau funcionamento do aplicativo

- análise da quantidade e crescimento do tráfego para gerenciamento de recursos ativos e expansão de previsão

- mascarar dados confidenciais (cartões de crédito, credenciais ...) antes de enviar

A funcionalidade Visibility Intelligence está disponível nos agentes de pacotes físicos e virtuais (Cloud Lens Private) IXIA (NPB) e nas “nuvens” públicas - Cloud Lens Public:

Além dos recursos padrão do NetStack, PacketStack e AppStack:

Recentemente, o SecureStack (para otimizar o processamento de tráfego confidencial), o MobileStack (para operadoras de telefonia móvel) e o TradeStack (para monitorar e filtrar dados financeiros de transações) também foram adicionados:

Conclusões

As soluções de visibilidade de rede são uma ferramenta poderosa capaz de otimizar a arquitetura de monitoramento e segurança de rede, o que cria a coleta e o intercâmbio fundamentais de dados necessários.

Os casos de uso permitem:

- fornecer acesso aos dados específicos necessários conforme necessário para diagnóstico e solução de problemas

- adicionar / remover soluções de segurança, monitorando tanto em linha quanto fora de banda

- reduzir MTTR

- fornecer resposta rápida a problemas

- realizar análise avançada de ameaças

- eliminar a maioria das aprovações burocráticas

- reduza as consequências financeiras do hacking, conectando rapidamente as soluções necessárias à rede e reduzindo o MTTR

- reduzir o custo e o trabalho de configurar uma porta SPAN