Nos últimos anos, ataques centralizados foram realizados usando telefonia IP, agora uma nova rodada, mas já usando email. Vamos analisar os dados eletrônicos disponíveis sobre este ataque.

Informações atualizadas em 01/02/2019.

Problema:

2017: “O anonimato da chamada é garantido pelo fato de que um invasor, usando telefonia IP, pode substituir qualquer número do chamador, incluindo o número real de assinantes não conectados de qualquer lugar do mundo. Esse recurso da telefonia IP complica o trabalho das forças de segurança. A conexão do gateway de voz de telefonia IP às redes de operadoras de telecomunicações geralmente ocorre ilegalmente, com a substituição do número do chamador, endereços IP e outros identificadores "2019: de acordo com os serviços de imprensa das administrações e da equipe de instituições médicas e escolas de diferentes regiões e cidades, eles receberam mensagens com ameaças e a exigência de realizar determinadas ações por e-mail.

As agências policiais, juntamente com as autoridades executivas, começaram a agir de acordo com sua autoridade, o que significava verificar cada mensagem.

Nas instituições listadas no texto das cartas, começaram a ocorrer eventos de emergência.

Nenhum dos fatos sobre as ameaças recebidas foi confirmado, o trabalho das instituições foi retomado na íntegra.Análise de dados:Todos os emails foram enviados usando o serviço de email gratuito mailfence dot com, posicionando-se como um "serviço de email seguro e confidencial".

Atualmente, alguns provedores da Federação Russa têm acesso limitado a esse serviço.

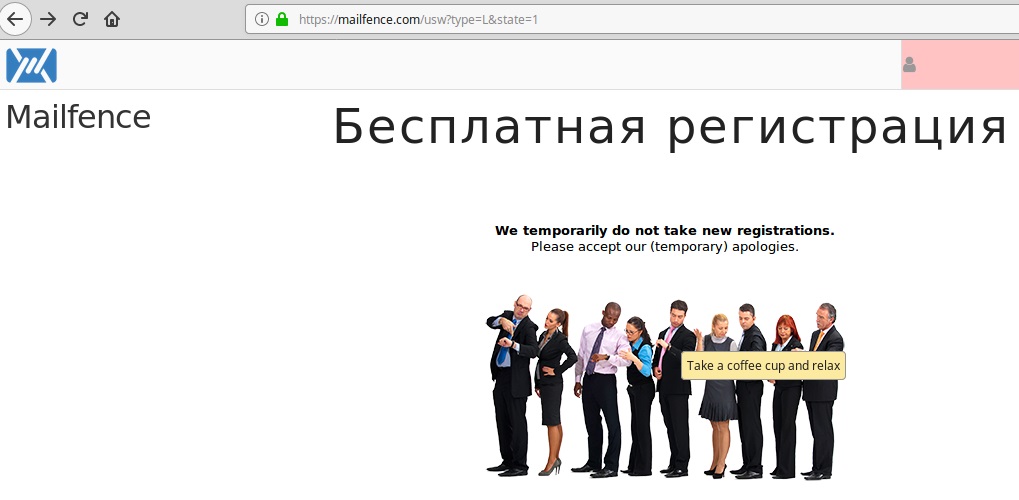

Vamos tentar entrar neste serviço e se registrar. Recebemos esta recusa:

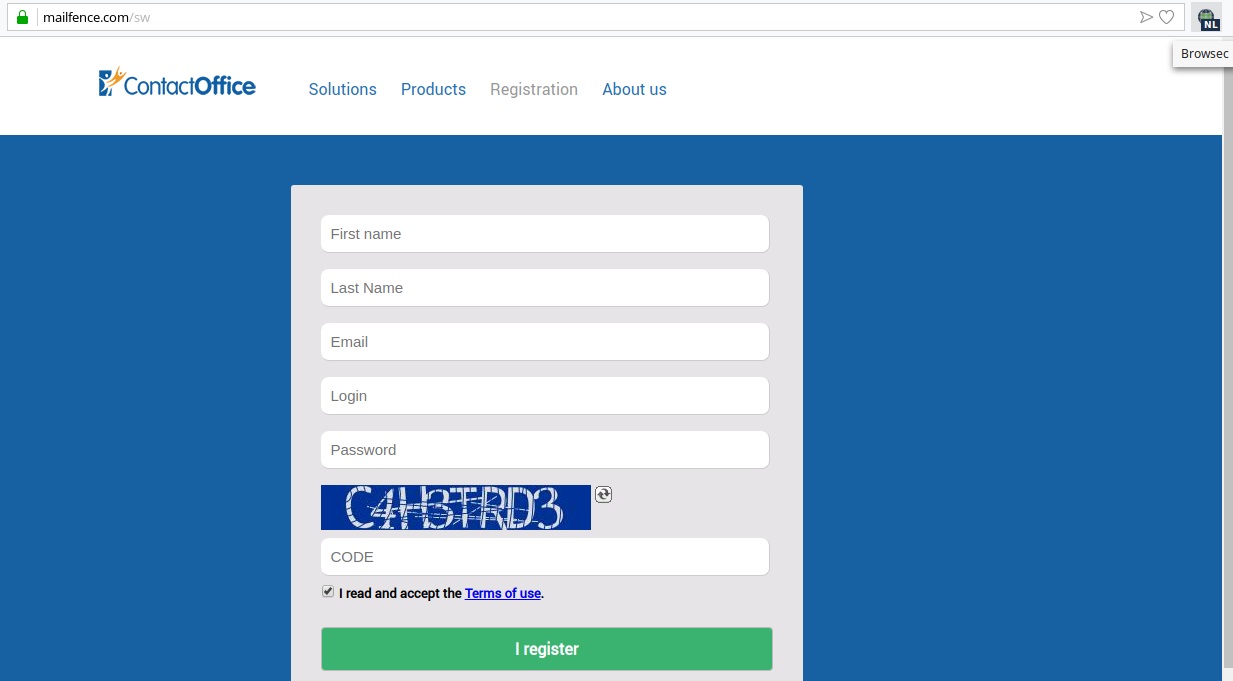

Usando o plug-in VPN, você pode ir um pouco mais longe e fazer o registro:

No entanto, aqui estamos aguardando uma escolha entre os possíveis endereços de e-mail.

Assim, suspeita-se que os endereços de email usados no ataque tenham sido criados há muito tempo neste sistema, quando foi possível selecionar um nome de domínio diferente anteriormente. Isso significa que o ataque não foi espontâneo e os endereços foram criados muito antes por algum pool.

Por que precisamos criar uma caixa de correio neste serviço?

Ao se registrar, você precisa indicar seu endereço de e-mail de trabalho, para o qual eles enviarão um link para confirmar o registro no serviço.

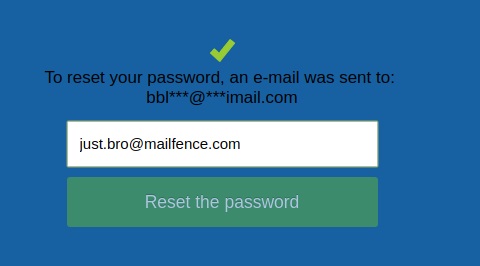

Em seguida, verificamos como o processo de

redefinição de senha ocorre

neste serviço .

Digite seu nome de usuário e / ou endereço de e-mail:

Digite o nome de usuário ou e-mail depois (no caso de teste, temos mail.ru) e obtenha:

Para redefinir sua senha, um e-mail foi enviado para:

sin***@***mail.ru

Dessa forma, podemos reconhecer os três primeiros caracteres do nome de usuário e os últimos 5 caracteres do domínio de email de segundo nível. (obrigado

michaelkl pelo

comentário! )

Além disso, ao solicitar uma redefinição de senha, você pode especificar um nome de usuário ou email.

E de acordo com os endereços dos emails enviados, quando você solicita uma redefinição de senha, você pode especificar apenas o email.

putin.fsb2@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

kul***@***utoo.email

just.bro@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

bbl***@***imail.com

O único thread leva ao gmail.com:

kor.bol@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

vov***@***gmail.com

Aqui você pode procurar o endereço completo, mas por um longo tempo:

A propósito, esse endereço é eliminado da lista inteira precisamente porque tem uma conexão com o gmail.com.

Outro endereço no mesmo local:

kiano.lok@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

put***@***gmail.com

Suspeita-se que seja um imitador, como opção, que também contribuiu para a onda de correspondências, mas com propósitos egoístas, a fim de comprometer sua má intenção na confusão de eventos (roubo, exclusão de dados quando ninguém está por perto etc.).

Além disso, se em algum lugar do endereço houver números, alterando-os um pouco ou removendo-os, também podemos verificar esses endereços:

putin.fsb@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

poc***@***cloud.info

putin.fsb1@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

joo***@***email.com

putin.fsb3@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

bud***@***email.com

putin.fsb4@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

bep***@***itnow.com

Assim, ainda podemos esperar receber cartas desses endereços de email.

E aqui, no entanto, o serviço temporário de organização dot-mail dot foi usado para registrar-se no mailfence dot com

Como resultado, dois serviços de email diferentes foram usados em oito endereços de email.

Adição: novas cartas também vêm do servidor de correio gratuito dot dot bg.

jekson.lo1@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

pet***@***mail.bg

Dados de Mosigra:

habr.com/en/company/mosigra/blog/439036laki.kak@mailfence.com

Para redefinir sua senha, um e-mail foi enviado para:

ale***@***mail.uk

Como as vítimas foram selecionadas para o ataque, a julgar pelas listas de discussão, pode-se ver que os endereços foram copiados dos sites das instituições estatais ou "conduzidos" manualmente, porque esses dados estão disponíveis ao público.

O intervalo de destinatários simultâneos nos emails (2-6-10) é pequeno, de forma que os servidores de email não restringem a distribuição e os emails não caem na pasta Spam.

Trechos dos cabeçalhos de serviço:Recebido: de wilbur.contactoffice.com (wilbur.contactoffice.com [212.3.242.68])

(Certificado de cliente não presente)

Caminho de retorno: putin.fsb3@mailfence.com

domínio de mailfence.com designa 212.3.242.68 como remetente permitido,

regra = [ip4: 212.3.242.64/26]) smtp.mail=putin.fsb3@mailfence.com; dkim = pass

Assinatura DKIM: v = 1; a = rsa-sha256; c = relaxado / simples; d = mailfence.com;

Prioridade X: 3

Resposta a: Putin FSB <putin.fsb3@mailfence.com>

De: Putin FSB <putin.fsb3@mailfence.com>

X-Mailer: Correio do ContactOffice

X-ContactOffice-Account: com: 188677102

Recebido: de mxfront13g.mail.yandex.net ([127.0.0.1])

por mxfront13g.mail.yandex.net com ID LMTP a6sJli0I

para <info@mosigra.ru>; Ter, 5 de fev de 2019 11:00:14 +0300

Recebido: de wilbur.contactoffice.com (wilbur.contactoffice.com [212.3.242.68])

por mxfront13g.mail.yandex.net (nwsmtp / Yandex) com o ID do ESMTPS jttuF4mQRo-0DAa1MBL;

Terça-feira, 05 fevereiro 2019 11:00:13 +0300

(usando TLSv1.2 com cifra ECDHE-RSA-AES128-GCM-SHA256 (128/128 bits))

(Certificado de cliente não presente)

Caminho de retorno: laki.kak@mailfence.com

X-Yandex-Front: mxfront13g.mail.yandex.net

X-Yandex-TimeMark: 1549353613

Resultados da autenticação: mxfront13g.mail.yandex.net; spf = pass (mxfront13g.mail.yandex.net: domínio do mailfence.com designa 212.3.242.68 como remetente permitido, regra = [ip4: 212.3.242.64/26]) smtp.mail=laki.kak@mailfence.com; dkim = passa cabeçalho.i=@mailfence.com

X-Yandex-Spam: 2

X-Yandex-Fwd: MzM4MDAwNDcyNDYzOTM2Mzg1OSwyMTg3Njc1NDQ5ODIwMzIwNzMz

Recebido: de ichabod.co-bxl (ichabod.co-bxl [10.2.0.36])

por wilbur.contactoffice.com (Postfix) com ESMTP id 16350329D;

Ter, 5 de fev de 2019 09:00:13 +0100 (CET)

Assinatura DKIM: v = 1; a = rsa-sha256; c = relaxado / simples; d = mailfence.com;

s = 20160819-nLV10XS2; t = 1549353613;

bh = gADFkQslj8dDCkx + Y9OhJNmeT7fosViIkpUDPPk1UO8 =;

h = Data: Para: Assunto: Responder para: De: De;

b = Th6eWs74xYE35Y5pouZD / 9vbA / oJZ6jyrtzWrMs3XilthYjL3DnwVm1SiysHGHr4J

6ROHYI / HMAnLOJfv + JsKC574UzsmjU1yhikwYLakMPTWKiqcR6knC4mXkfWFm / fXHU

LPod1MeMeNlD1rqEXnkr8wJk4GX / s6DzCUVxC5qzcv6ChEwa5DJOvIg0mxMxP9UfMr

LaPBQIGOiELGYfFOWi8XwGW1BDFfKXCgE0vxYYo8lqgXuXN720BHTv + CksccUdo44v

KyDZEQYqM7J3JhjL8GCiaWxfLBbEkLqYCHnRUEGyKbC2pqT23c2TaafXXW7g5raN63

WyVocjjQbTDpA ==

Data: Terça-feira, 5 de fevereiro de 2019 09:00:10 +0100 (CET)

ID da mensagem: <790975597.619629.1549353610731@ichabod.co-bxl>

Versão MIME: 1.0

Tipo de conteúdo: texto / sem formatação; charset = utf-8

Codificação de transferência de conteúdo: base64

Para: info@torrogrill.ru, kapitoly_adm@cosmik.ru, kashirskaya.enkatc@enka.com,

6112158@re-reserved.ru, info@mosigra.ru, info@toy.ru,

filion@minisolife.ru, 6412027@re-reserved.ru, info@modi.ru,

office@melonfashion.ru

Assunto: =? Utf-8? B? 0L7RgtCy0LXRgiDQvdCwINC30LDQv9GA0L7RgQ ==? =

Prioridade X: 3

Responder para: laki kak <laki.kak@mailfence.com>

De: laki kak <laki.kak@mailfence.com>

X-Mailer: Correio do ContactOffice

X-ContactOffice-Account: com: 190697286

X-Yandex-Forward: c4503a689c840ee5c1704413e6045827

Recomendações:Se possível, os administradores de sistema das instituições devem verificar seus e-mails com mais frequência, criar um filtro para cartas de “mailfence dot com” para uma pasta separada e relatá-las imediatamente, de acordo com as descrições de suas funções, salvar cabeçalhos de serviço e todos os dados para análises posteriores.

Táticas:Portanto, a pergunta é: por que existem tantos endereços de email usados em boletins?

A resposta é simples - o calcanhar de Aquiles do serviço usado é a monetização dos serviços e a capacidade de se registrar através de caixas de correio únicas (serviço de correio único).

1. Portanto, provavelmente, todas as contas usadas para correspondência agora estão em um plano gratuito, que inclui apenas 500 MB de e-mails.

Se esta caixa for "jogada" com mensagens com anexos e estiver cheia, primeiro será necessário limpá-la para enviar mais correspondências. Os planos pagos já são pagamento por serviços e descoberta adicional de seus dados bancários.

Portanto, você pode ajudar enviando o maior número possível de letras para os endereços abaixo.

putin.fsb@mailfence.com

putin.fsb1@mailfence.com

putin.fsb2@mailfence.com

putin.fsb3@mailfence.com

putin.fsb4@mailfence.com

just.bro@mailfence.com

kor.bol@mailfence.com

kiano.lok@mailfence.com

jekson.lo1@mailfence.com

laki.kak@mailfence.com

2. Interceptando o gerenciamento da caixa de correio

redefinindo uma senha e selecionando um

logon por meio de um serviço de correio único .

Teoricamente, é possível acessar as caixas de correio listadas no parágrafo 1 se você puder executar uma grande quantidade de ações:

- selecione o login e o domínio necessários em temp-mail dot org

- envie um comando de redefinição de senha para o endereço mailfence dot com

- receba uma carta de redefinição de senha em temp-mail dot org

- faça o login na área de correio dot dot com

Dados para seleção (em que * é um ou mais caracteres (provavelmente entre 1 a 4 letras latinas) no nome de usuário):

Situação difícil:redefinição de senha - putin.fsb1@mailfence.com

serviço de correio único - joo*@321-email.com

serviço de correio único - joo*@braun4email.com

serviço de correio único - joo*@utooemail.com

redefinição de senha - putin.fsb3@mailfence.com

serviço de correio único - bud*@321-email.com

serviço de correio único - bud*@braun4email.com

serviço de correio único - bud*@utooemail.com

Há apenas um domínio para verificar:redefinição de senha - putin.fsb2@mailfence.com

serviço de correio único - kul*@utoo.email

redefinição de senha - putin.fsb4@mailfence.com

serviço de correio único - bep*@4senditnow.com

redefinição de senha - just.bro@mailfence.com

serviço de correio único - bbl*@heximail.com

3. Como alternativa, classificando (clicando no botão "excluir" no serviço) dos

logins regulares oferecidos (com 4 a 8 caracteres), encontre nos novos

logons oferecidos que começam em

kul / bep / bbl / bud / joo .

O ponto 3 pode ser implementado usando métodos de software.

Se alguém estiver interessado e puder encontrar acesso a pelo menos uma caixa de correio por meio de uma grande enumeração de dados, faça login no serviço de correio descartável e possa (bloquear) interromper a correspondência dele, será maravilhoso.

Não iremos nos concentrar na análise linguística e estilística do conteúdo das letras, embora, juntamente com erros de ortografia e algumas sílabas consoantes no texto, haja algo em que pensar. No entanto, é possível que essa dialética tenha sido introduzida no texto especificamente por comprometimento.

Este artigo está relacionado a tópicos analíticos, peço que você siga as regras do recurso nos comentários e não vá além da estrutura geralmente aceita