- quem é você ???

Eu sou um novo russo.

"Então quem sou eu ?!"PrefácioNa

primeira parte do artigo, falamos sobre o Direct Connect em geral e equipamos o

hub de ADCs .

Hoje, temos que aprender a usar esse hub para a finalidade a que se destina. Para fazer isso, falaremos sobre os recursos de clientes DC compatíveis e os tornaremos amigos do TLS.

Traduzir para o InglêsNas configurações de cada um deles, você precisará prestar atenção à seção

Criptografia , também conhecida como

Segurança e certificados ou

Segurança .

Desnecessário dizer que, ao usar o modo ativo TCP, a porta para TLS também deve ser encaminhada.

AirDC ++Um herdeiro poderoso do lendário fulDC ++, o primeiro mod do cliente original. Visível e adequado.

Configurações do AirDC ++ para trabalhar no hub ADCs

Configurações do AirDC ++ para trabalhar no hub ADCsA chave e o certificado são gerados no primeiro lançamento do cliente (ou mediante solicitação) e são válidos por 360 dias.

Ao conectar clientes, o TLS também pode ser usado em um hub ADC comum, mas com um resultado imprevisível (consulte a parte anterior do artigo).

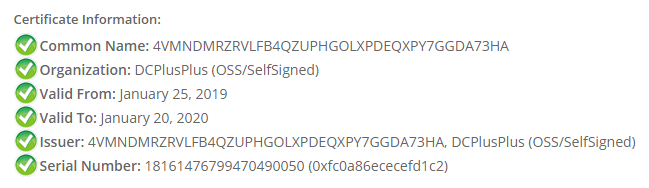

O que é um hub com certificado confiável para um cliente?Como os testes mostraram, mesmo que você alimente o hub com um certificado real assinado pelo centro de autorização (pelo menos no Let's Encrypt), ele não será confiável para o cliente.

[S] = Seguro, [U] = Não Confiável

[S] = Seguro, [U] = Não ConfiávelO critério de confiança no hub ADCs é a correspondência da

impressão digital do certificado recebido independentemente pelo cliente com o especificado explicitamente no endereço do hub.

*** Conectando a adcs: //babylon.aab21pro.org: 412 /? Kp = SHA256 / 1QTHF6U3SDQPQKCTCG3ZYK4LQS322MIXI64GMAX7PXLGKYCYTJOQ ...

*** Erro no TLS: incompatibilidade de impressão de chave

*** A impressão da chave no endereço não corresponde ao certificado do servidor, use / permita prosseguir com a conexão não confiável

É tocante, mas inútil, pois a impressão das teclas não será a mesma para sempre; o que significa que não é adequado para uso em massa.

Uma maneira mais correta de obter o

[S] cobiçado é salvar o certificado do hub em uma pasta especialmente projetada para isso (geralmente coincide com aquela na qual o cliente armazena seus próprios "documentos"). O certificado, é claro, deve ser solicitado ao administrador do hub, e esse recurso é

implementado no dchublist.org.

DC ++Cliente NMDC / ADC original, o mais despretensioso. No entanto, seus desenvolvedores

prestam muita atenção à segurança.

Configurações do DC ++ para trabalhar no hub ADCsO que são canais de mensagens privadas criptografadas diretas ?

Configurações do DC ++ para trabalhar no hub ADCsO que são canais de mensagens privadas criptografadas diretas ?DC ++, AirDC ++ e, de repente,

SharikDC podem

enviar mensagens privadas entre si por um canal seguro , ignorando o hub. Olá Telegram! ..

FlylinkDC ++O mais

controverso . Fora da caixa, ignora completamente as conexões seguras e permite o normal.

AirDC ++ vs. FlylinkDC ++

AirDC ++ vs. FlylinkDC ++As configurações corretas devem ser instaladas junto com a atualização.

Configurações do FlylinkDC ++ para trabalhar no hub ADCsEiskaltDC ++

Configurações do FlylinkDC ++ para trabalhar no hub ADCsEiskaltDC ++ Configurações do EiskaltDC ++ para trabalhar no hub ADCs

Configurações do EiskaltDC ++ para trabalhar no hub ADCsProvavelmente, devido ao uso de um kernel desatualizado do DC ++, ele não pode trabalhar com caprints no endereço do hub. Mas - este é o único cliente que pode ser configurado para usar conexões exclusivamente seguras.

ApexDC ++ Configurações do ApexDC ++ para trabalhar no hub ADCs

Configurações do ApexDC ++ para trabalhar no hub ADCsO mais tolerante. Ele se concentra nas configurações de segurança do cliente remoto - portanto, além de conexões regulares seguras, também serão obtidas (por exemplo, com o FlylinkDC ++ não configurado).

Exatamente o mesmo esquema de operação pode ser obtido no AirDC ++ e no EiskaltDC ++ se você usar a opção Ativado, mas não forçado .

E sim, o ApexDC ++ é a melhor opção para uma substituição "quente" do StrongDC ++

completamente desatualizado.

Por falar em

StrongDC ++ ...

Configurações ideais de segurança para StrongDC ++

Configurações ideais de segurança para StrongDC ++Faça uma boa ação para si e para outras pessoas, não force os clientes que abandonaram o suporte ao TLS v.1.0 a tentar se conectar com você com segurança - isso ainda não funcionará.

A mesma lógica é bastante aplicável à configuração de um favorito por alguns

GreylinkDC ++ .

EpílogoEm caso de conexão bem-sucedida usando TLS (por exemplo, ao baixar uma lista de arquivos), a coluna

Cifra ou

Cifra na janela de transferência será preenchida (no AirDC ++, caso contrário, veja abaixo)

Como você pode ver, não sem aspereza, mas a criptografia no DC tem um lugar para estar e funcionar.

Na

terceira parte do artigo, realizaremos testes de campo e descobriremos por que é melhor não ir a alguns campos com TLS.