Mais cedo ou mais tarde, mas a maioria das histórias fantásticas se torna realidade. No mundo da segurança da informação, isso aconteceu assim que Edward Snowden publicou informações sobre o PRISM, a ferramenta da NSA para rastrear usuários na rede. Neste artigo, descreverei a maneira mais eficaz de proteger meus dados de olhares indiscretos.

Caudas

Primeiro de tudo, você deve se familiarizar com o personagem principal deste artigo. Sem esse sistema operacional, não seria necessário tentar abrir a porta ao mundo do anonimato. O Tails é usado mais de 20.000 vezes por dia, jornalistas e ativistas de direitos humanos usam o Tails para denunciar ofensas contra governos e empresas.

O Sistema AmnésicoIncognitoLive é um sistema operacional que você pode executar em praticamente qualquer computador a partir de uma unidade flash USB ou DVD.

Este sistema operacional visa manter sua confidencialidade e o anonimato o ajudarão a usar a Internet de forma anônima e evitar a censura - todas as conexões são forçadas a passar pela rede TOR e também não deixam rastros no computador que você usa e usa as ferramentas criptográficas mais recentes para criptografar seus arquivos, email, mensagens instantâneas e ocultar todos os arquivos e diretórios em mídia eletrônica.

· Instalar o Tails

Bem, vamos começar a instalação deste milagre. Vamos precisar de um programa Etcher USB de 8 GB (min.) E meia hora de tempo.

Primeiro de tudo, vá aqui e faça o download da imagem diretamente. No meu caso, esta é a versão 3.12, faça o download do programa Etcher para instalar nosso sistema operacional a partir do site oficial e prossiga com a instalação. A interface deste programa é intuitiva: selecione a imagem do sistema operacional, a unidade flash e pressione Iniciar. O processo leva cerca de 5 minutos. Depois que o download da imagem for concluído sem desconectar o USB, reinicie o computador, entre no BIOS e selecione a unidade flash USB como o dispositivo de inicialização. Em seguida, inicialize a partir dele.

· Caudas pré-configuradas

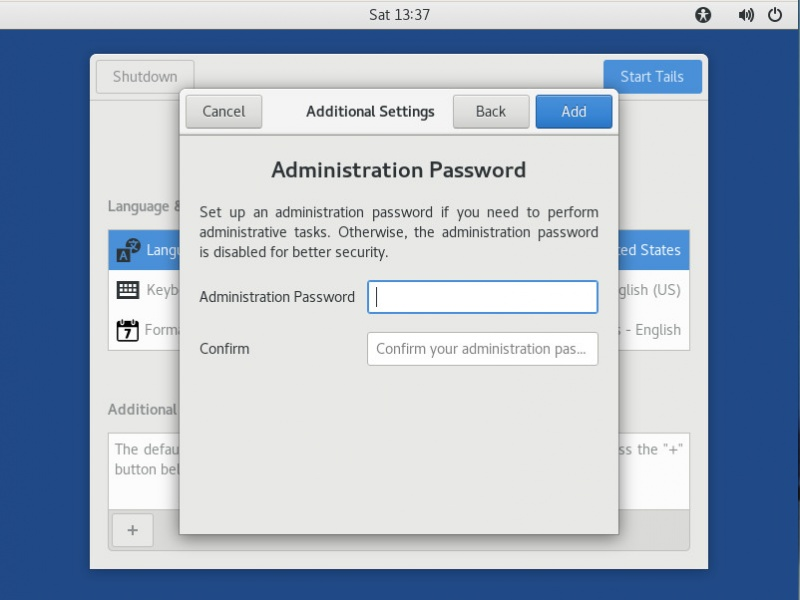

Agora você verá o menu Saudação, que o encontrará toda vez que você fizer login, e aconselho que você sempre aplique as seguintes configurações. Você precisa entrar em configurações adicionais, lá definimos a senha do administrador, falsificação de endereço MAC, conexão através do Tor e pontes.

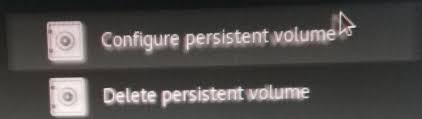

E, novamente, precisamos da guia "aplicativos". Vá para a pasta TAILS e configure o volume persistente.

Fomos ao Mago Persistente. Primeiro, definimos uma senha, ela deverá ser inserida toda vez que o Tails for ativado, depois de vermos vários itens com opções - os arquivos e configurações que devem ser salvos, coloque o pássaro no desejado.

· Salvando arquivos e configurações de volume persistente

Antes de bombear o Tails, você precisa aprender como salvar os resultados de suas melhorias. O Tails não foi projetado para salvar programas, configurações e arquivos instalados no desligamento. Mas os desenvolvedores forneceram a capacidade de salvar determinados dados na seção persistente que criamos anteriormente. Por exemplo, para instalar um programa, você precisa ir ao gerenciador de pacotes Synaptic, especifique um novo repositório de programas e selecione o que você precisa. E apenas para salvar alguns arquivos, mova-os para Casa / Persistente.

Portanto, apesar de a sessão em si não ser salva quando o computador é desligado, os pacotes APT (configurações, extensões do navegador etc.), com as configurações corretas, serão salvos na seção persistente. Isso torna possível implantar todos os programas necessários durante o processo de inicialização do sistema operacional.

· Proteção de dados em volume persistente

O Volume persistente é criptografado por padrão, mas há um problema - você pode descriptografar qualquer coisa, mas não o encontra. Para que nossa seção persistente não seja possível de detectar, usamos algo melhor que o recomendado pelos desenvolvedores.

A seção oculta não é muito conveniente de usar; portanto, somente se você precisar instalar este programa, se você não precisar do TrueCrypt, pule este item.

Portanto, os desenvolvedores do Tails recomendam o uso do Cryptsetup, mas a seção criada por esta ferramenta está oculta. Por que criar uma seção se ela pode ser encontrada, para usarmos TrueCrypt , a seção criada por esta ferramenta não pode ser detectada. PS Apesar do fato de o projeto TrueCrypt ter sido fechado em 2014, ele nos convém, pois havia pessoas que continuaram o desenvolvimento.

A seção TrueCrypt fica oculta para que o sistema operacional não a encontre até que você digite a senha desejada.

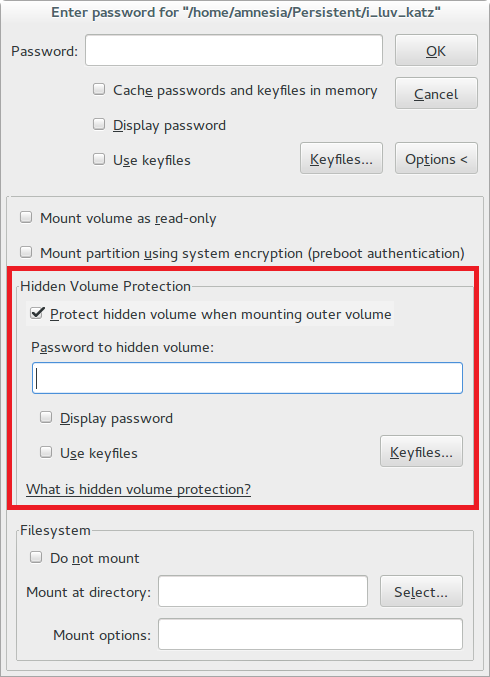

Portanto, ao gravar arquivos em nossa seção oculta, ele pode ser danificado.

Para não danificar os cães na seção oculta, ao criar, você precisa marcar a caixa, como na imagem abaixo.

· Navegador TOR

Esse navegador é conhecido por todos os interessados em segurança da Internet e que pelo menos uma vez tentaram ignorar vários bloqueios, seja rutracker ou qualquer outro serviço bloqueado.

A primeira guia que precisamos é de Privacidade do navegador. Nós o configuramos para sempre trabalhar no modo de visualização privada, a proteção contra rastreamento - sempre, conteúdo falso e fraudulento - inclui tudo.

Agora clique no TorButton, este botão à esquerda da barra de pesquisa. Aqui nós escolhemos o nível máximo de proteção.

O protetor de navegador mais forte é, é claro, "Complementos", eles protegem você contra o rastreamento ao navegar na Internet, sites maliciosos serão bloqueados. Alguns deles já estão instalados no TOR antecipadamente pelos desenvolvedores, mas não fornecem proteção completa.

Desconectar - Bloqueador de anúncios confidencial: bloqueia rastreadores estatísticas do Google Analytics / Yandex, etc. - O principal meio de rastrear seu histórico de navegação, localização e muitos outros dados.

Adblock Plus - Bloqueia rastreadores, mineração, publicidade etc.

User-Agent Switcher - Altera automaticamente sua impressão digital no seu computador / navegador.

Man in the Middle - Protege de interceptar ataques de tráfego da Internet \ MITM. Esta extensão pode ser ocultada no painel de extensões.

Desativar WebRTC - O protocolo WebRTC fornece ip real, conexões TOR e outros dados, mesmo se você usar outros recursos de segurança, portanto, desative esse protocolo.

Agora você deve configurar essas extensões.

NoScript - essa extensão deve ser configurada dependendo do nível de proteção que você deseja ter. Mas é importante lembrar que, se você marcar as caixas em todos os lugares, a maioria dos sites não funcionará corretamente.

Https em todos os lugares - clique no botão deste complemento e marque os dois parágrafos.

AdBlock Plus - Vá para as configurações e, nos "filtros de terceiros", é recomendável selecionar bancos de dados adicionais.

User-Agent Switcher - Aqui selecionamos um spread de 25%, e todos os UserAgents.

Anexado

Bem, você está protegido contra rastreamento e pode começar a navegar na Internet com uma alma calma, mas no Tails também há software já fornecido com o sistema operacional, e eu vou falar sobre isso

· Comunicação

Para comunicação, o Tails está equipado com Pidgin, OnionShare e Thunderbird. Nós vamos lidar com tudo em ordem. O Pidgin atua como um cliente de bate-papo com um complemento para criptografar mensagens, o OnionShare ajuda a compartilhar arquivos e o Thunderbird para email.

· Criptografia e privacidade

Como esse sistema operacional está focado no anonimato e na segurança, a equipe de desenvolvimento investiu muitas ferramentas interessantes para o anonimato. Por exemplo, o programa MAT, apaga os metadados do arquivo que podem revelar muitas informações pessoais sobre o criador. Como eu disse anteriormente, existem muitos programas no Tails para que você possa ver a lista deles no site do desenvolvedor ou explorar por conta própria

· Outro software útil

Os criadores não ficaram com o software útil para nenhum usuário: LibreOffice, Gimp e Inkscape, pdf-redact-tools e outros.

· Em vez de uma conclusão

Agora você aprendeu sobre segurança real na Internet, cujo nome é Tails, aqui não falei sobre todos os recursos deste sistema operacional ao vivo, mas apenas fiz uma breve visão geral da instalação.

Instale, use, aprenda.