Os especialistas em segurança cibernética da Check Point

encontraram uma séria vulnerabilidade no arquivador WinRar. Em seguida, eles mostraram como, usando essa vulnerabilidade, é possível descompactar um arquivo em um local arbitrário - não exatamente o que o usuário indica.

Bem, como existem cerca de meio bilhão de usuários do arquivador, essa vulnerabilidade ameaça a todos. Vale ressaltar que o problema em questão existe há 19 anos, ninguém fechou a vulnerabilidade durante esse período.

Os especialistas que descobriram o problema primeiro notificaram os desenvolvedores do WinRar e fecharam o "buraco". E somente depois disso, os representantes da Check Point apresentaram os detalhes na rede, informando sobre os detalhes técnicos da vulnerabilidade já eliminada.

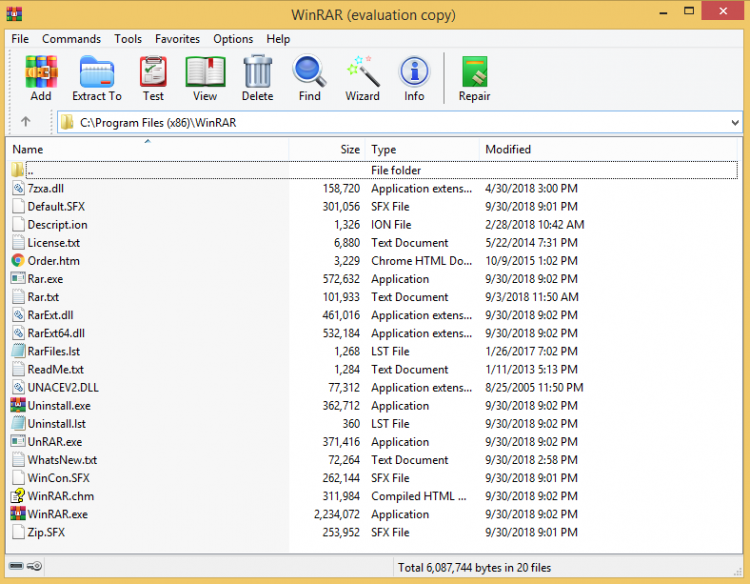

Como se viu, o problema está relacionado à biblioteca UNACEV2.DLL. Faz parte da distribuição de quase todas as versões do arquivador por muitos anos. A última vez que a biblioteca foi atualizada em 2005. Ela é responsável por descompactar arquivos no formato ACE (que, aliás, não são tão comuns). É claro que durante o tempo decorrido desde que a biblioteca foi atualizada no mundo da tecnologia da informação, muitas coisas aconteceram e eles puderam encontrar a vulnerabilidade oculta sem problemas especiais.

Para descompactar seu arquivo em qualquer lugar, você precisa criar um arquivo ACE. Somente esse caminho permitirá ignorar o diretório de descompactação especificado pelo usuário. Os especialistas em segurança da informação foram capazes de colocar o software malicioso no diretório Inicialização, de onde o malware será iniciado toda vez que o sistema inicializar.

O problema não é único, os especialistas encontraram várias vulnerabilidades ao mesmo tempo (CVE-2018-20250, CVE-2018-20251, CVE-2018-20252 e CVE-2018-20253). Mas eles foram eliminados no lançamento do WinRAR 5.70 Beta 1. Vale a pena notar que a solução era original. Devido ao fato de o código fonte da biblioteca UNACEV2.DLL ter sido perdido há muitos anos, eles decidiram não renová-lo. Ninguém fez engenharia reversa da biblioteca, os desenvolvedores recusaram completamente o suporte ao formato ACE.

Os criadores do WinRar aconselharam os usuários a instalar a atualização o mais rápido possível; além disso, os especialistas em segurança da informação recomendam que você não abra os arquivos do ACE, pelo menos os recebidos de remetentes desconhecidos. Pode ser que os invasores que descobrirem o problema começarão a distribuir arquivos infectados, o que levará à infecção de um grande número de máquinas de usuários.

Não se sabe agora se essa vulnerabilidade foi usada pelos atacantes anteriormente ou não. Mas, como mencionado acima, meio bilhão de usuários de arquivadores estão em risco.

Vale ressaltar que vulnerabilidades de dia zero como essa são prontamente compradas por empresas envolvidas na aquisição de tecnologias para vários estados e militares. Uma organização que compra oficialmente vulnerabilidades e explorações

é a Zerodium. Recentemente, ela aumentou a recompensa por trabalhar com as ferramentas de hackers do WhatsApp e do iMessage de várias centenas de milhares de dólares para 1 milhão de dólares.

"Os aplicativos de mensagens, incluindo o WhatsApp, às vezes atuam como um canal de comunicação para os invasores, e a criptografia dificulta os serviços de segurança para obter os dados necessários", disse Chauki Bekrar, fundador da Zerodium.

Os clientes desta organização eram departamentos governamentais como o Equation Group (FiveEyes, Tilded Team) e Animal Farm (Snowglobe). Vale ressaltar que a Zerodium e outras empresas similares são contatadas não apenas pelos compradores, mas também pelos vendedores - incluindo especialistas em segurança cibernética que desejam vender a vulnerabilidade descoberta de forma cara. Sim, muitos fornecedores de software e hardware têm seu próprio programa de recompensas, mas há dois problemas. A primeira - a remuneração está longe de ser sempre paga. O segundo - o tamanho da recompensa do programa de recompensas e do Zerodium pode diferir significativamente, e não a favor dos programas.