Versão em inglês da postagem

Um Trouble Ticket completamente rotineiro para o nosso suporte técnico revelou outro bloqueio estranho da comunidade de serviços do Protonmail, que é bastante importante para a comunidade que respeita a liberdade da Internet em algumas redes russas. Eu não gostaria de explorar a "manchete amarela", mas a história é estranha e um tanto escandalosa.

TL; DR

Nota importante: a análise continua e até agora tudo está em processo. Talvez não haja menino, mas provavelmente existe. Será complementado quando novas informações estiverem disponíveis.

As maiores operadoras de telecomunicações russas MTS e Rostelecom estão bloqueando o tráfego para os servidores SMTP do serviço de email seguro Protonmail por carta do FSB. Aparentemente, já foi longo o suficiente, mas ninguém prestou muita atenção até agora. E aqui estamos nós.

WTF e gravação continuam, todos os participantes receberam solicitações relevantes e devem fornecer respostas fundamentadas.

UPD: O MTS forneceu uma digitalização da carta FSB, que é usada para o bloqueio. Motivação: Universiade e “terrorismo por telefone”. Para que as cartas do ProtonMail não caiam nos endereços perturbadores dos serviços e escolas de spa.

UPD: O Protonmail ficou surpreso com os métodos de lidar com a fraude "nesses estranhos russos" e aconselhou um tipo mais eficaz de luta através da caixa de correio de abuso.

UPD: O galante conceito da luta do FSB contra endereços falsos não resistiu às críticas: eles quebraram as mensagens recebidas no ProtonMail e não as mensagens enviadas com uma carta.

UPD: O Protonmail encolheu os ombros e alterou os endereços IP de seus MXs, impedindo-os de serem bloqueados por este email específico. A questão é o que será mais aberto.

UPD: Aparentemente, essa carta não é uma e ainda existe um conjunto de endereços IP de serviços VOIP bloqueados sem registro.

UPD: Quando a história começou a se espalhar fora do Runet, preparamos uma tradução para o inglês, o link no topo.

Adoramos nossos usuários Habra pelo fato de serem tecnicamente experientes. Usuários tecnicamente experientes sabem o que é "higiene do computador". Alguns de nossos usuários decidiram usar o serviço "email seguro" do Protonmail . Deixamos de lado a discussão sobre o serviço em si, seus produtos e modelo de negócios; discutiremos apenas pontos técnicos significativos.

Todos os dias enviamos muitos emails para nossos usuários e, como nos preocupamos com nossa independência e sua privacidade, não usamos serviços de distribuição de email de terceiros (ESP) para enviar a maioria dos tipos de mensagens. Para fazer isso, usamos nossas capacidades, desde servidores bare-metal e servidores MX controlados por nós, à criptografia de conexões e propriedade de nossos endereços IP independentes.

Na semana passada, recebemos muitas ligações de usuários do Protonmail para o nosso sistema de suporte de tickets que nossas cartas não chegaram até eles.

Obviamente, a resposta básica de nosso suporte técnico foi a sugestão de procurar outras soluções típicas para problemas típicos de spam, mas o volume de solicitações nos levou a entender o problema com mais detalhes. E depois embrulhe tudo ...

Breve descrição de como o email funcionaPara a maioria dos usuários modernos da Internet, o uso de email consiste em um navegador que entra na “caixa pessoal” no site do provedor de serviços de email, compondo e enviando uma carta ao destinatário através da mesma interface da web. Com a ajuda de alguma mágica, após um momento, a carta aparece na interface da web do serviço de email do destinatário.

Então: a mágica é chamada SMTP (esmtp, para ser mais preciso). O servidor remetente extrai a parte do domínio (após @) do endereço da caixa de correio do destinatário e faz uma consulta DNS para obter uma lista de servidores MX do domínio do destinatário. Parece algo assim para support@habr.team:

Servidor MX, literalmente "servidor de troca de correio" (troca de correio). Indica em qual serviço de email o email de domínio do destinatário está. Para ser mais preciso, por meio de quais servidores de email o domínio de hospedagem do destinatário recebe emails. Ou seja, o exemplo acima mostra que os servidores de correio do nosso domínio habr.team estão localizados nos servidores do Google (por exemplo, Suite).

Após estabelecer a lista de servidores MX destinatários, esmtp (s) é acessado no servidor com o número de prioridade mais baixo para transferir e-mails para o usuário. Mais de um, o número de servidores na lista é criado para garantir a tolerância a falhas, já que a conectividade com a Internet geralmente é condicional.

A transferência de mensagens é mais ou menos assim:

Uma observação importante: as mensagens de um determinado domínio não são obrigadas a deixar os destinatários dos servidores MX especificados no DNS; esse mecanismo é usado apenas para as mensagens recebidas. As mensagens de saída de um domínio podem ser transmitidas por outros servidores, cuja lista aproximada é indicada, em regra, em um registro SPF diferente.

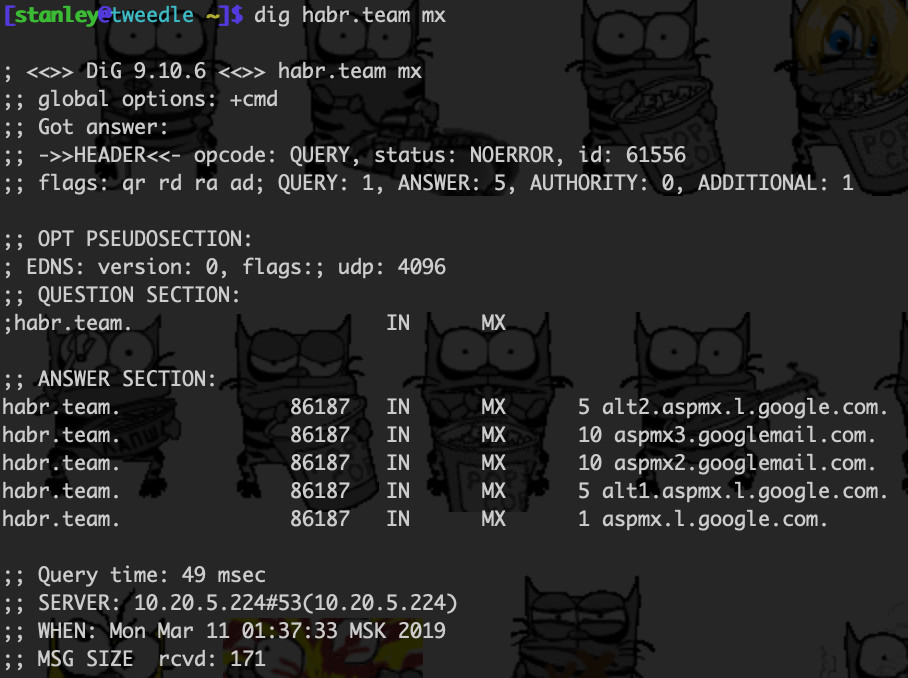

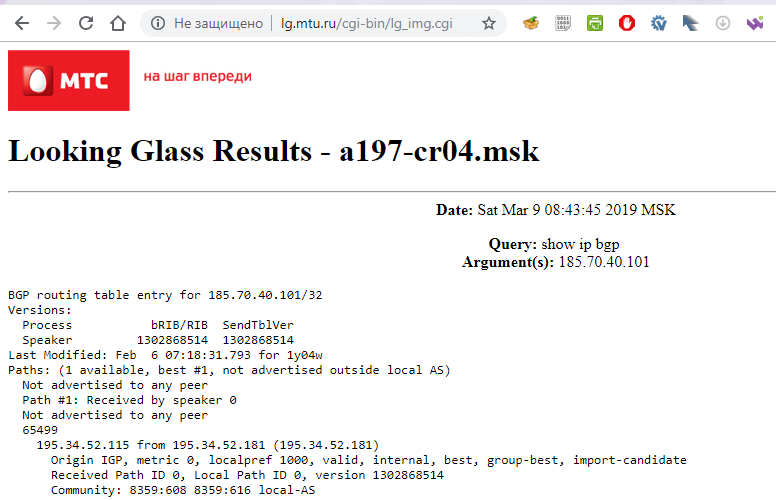

Começamos a extrair os logs de correio e descobrimos que as conexões de nossos servidores com os servidores MX do Protonmail (185.70.40.40.101, 185.70.40.40.102) terminavam com o tempo limite da rede. Isso parecia estranho por várias razões e era semelhante ao uso do mecanismo de bloqueio praticado na Rússia.

Claro, peço desculpas descontroladamente, mas aqui está outro spoiler: brevemente sobre como a Internet, sistemas autônomos e roteamento global funcionamEm geral, o termo "Internet" é literalmente traduzido aproximadamente como "Inter-rede", pode ser traduzido como "Rede de redes" e "Rede", como você preferir. De fato, a Internet não possui um "centro técnico" (em oposição a um "centro organizacional"), é uma associação de várias redes que são iguais entre si, embora existam redes "mais iguais" que outras, mas essa é outra história. As redes são chamadas de "Sistemas Autônomos" (AS) e são interconectadas por juntas (pares). Cada sistema autônomo possui um número único pelo qual é identificado por outro sistema autônomo na Internet. Parece endereços IP, mas com mais "grandes pinceladas". Cada rede recebe dados do vizinho sobre a topologia de suas conexões com seus vizinhos, a conexão de seus vizinhos com seus vizinhos e assim por diante. Ou seja, um mapa das conexões de sistemas autônomos entre si em termos dessa junção. O caminho neste mapa de um sistema autônomo para outro é chamado de caminho AS.

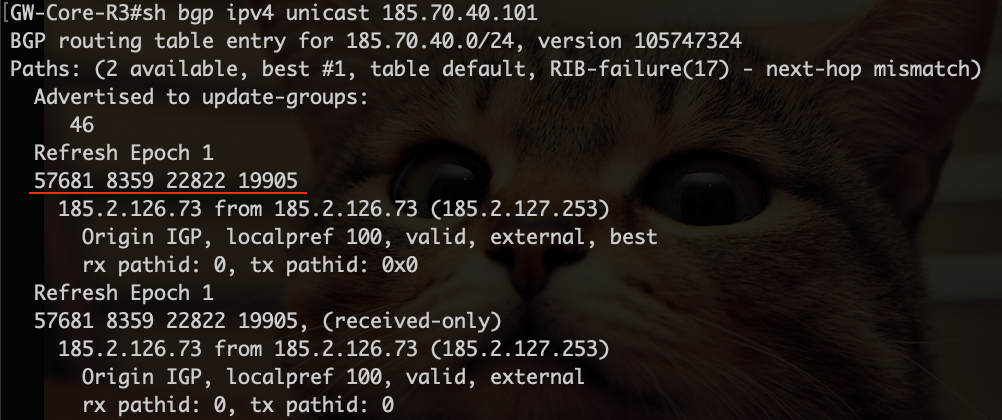

Por exemplo, temos um número de sistema autônomo (ASN) 204671 ; os servidores Protonmail estão localizados na rede de uma das maiores empresas de rede americanas Neustar, que possui a ASN 19905 . Temos duas interfaces com vários provedores de serviços da Internet, ou seja, dois caminhos AS possíveis de nós para a rede Neustar. Por várias razões, a articulação com um dos operadores MGTS é de maior prioridade para nós, portanto o caminho AS é o seguinte: 204671 (We) - 57681 (MGTS) - 8359 (MTS) - 22822 (Limelight) - 19905 (Neustar)

O mapa é mais ou menos assim:

O rastreamento para um dos dois servidores Protonmail MX acabou na rede MTS e parecia algo como isto:

GW-Core-R3#traceroute ip 185.70.40.101 probe 1 timeout 3

Type escape sequence to abort.

Tracing the route to 185.70.40.101

VRF info: (vrf in name/id, vrf out name/id)

1 185.2.126.73 [AS 57681] 2 msec

2 212.188.12.73 [AS 8359] 2 msec

3 195.34.50.73 [AS 8359] 3 msec

4 212.188.55.2 [AS 8359] 3 msec

5 *

6 *

7 *

8 *

Neustar Limelight:

GW-Core-R3#traceroute ip 156.154.208.234 probe 1 timeout 3

Type escape sequence to abort.

Tracing the route to 156.154.208.234

VRF info: (vrf in name/id, vrf out name/id)

1 185.2.126.73 [AS 57681] 2 msec

2 212.188.12.73 [AS 8359] 2 msec

3 212.188.2.37 [AS 8359] 14 msec

4 212.188.54.2 [AS 8359] 20 msec

5 195.34.50.146 [AS 8359] 27 msec

6 195.34.38.54 [AS 8359] 37 msec

7 68.142.82.159 [AS 22822] 26 msec

8 *

9 156.154.208.234 [AS 19905] 26 msec

MX- Protonmail ( Neustar, , ):

$ traceroute -a 185.70.40.101

traceroute to 185.70.40.101 (185.70.40.101), 64 hops max, 52 byte packets

1 [AS49063] hidden (hidden) 5.149 ms 268.571 ms 6.707 ms

2 [AS49063] 185.99.11.146 (185.99.11.146) 5.161 ms 6.317 ms 5.476 ms

3 [AS0] 10.200.16.128 (10.200.16.128) 5.588 ms

[AS0] 10.200.16.176 (10.200.16.176) 5.225 ms

[AS0] 10.200.16.130 (10.200.16.130) 5.001 ms

4 [AS0] 10.200.16.49 (10.200.16.49) 6.480 ms

[AS0] 10.200.16.156 (10.200.16.156) 5.439 ms 7.469 ms

5 [AS20764] 80-64-98-234.rascom.as20764.net (80.64.98.234) 6.208 ms 9.301 ms 6.348 ms

6 [AS20764] 80-64-100-102.rascom.as20764.net (80.64.100.102) 24.281 ms

[AS20764] 80-64-100-86.rascom.as20764.net (80.64.100.86) 54.632 ms 23.936 ms

7 [AS20764] 81-27-254-223.rascom.as20764.net (81.27.254.223) 27.589 ms 116.438 ms 27.348 ms

8 [AS22822] siteprotect.security.neustar (68.142.82.153) 28.683 ms 25.376 ms 41.489 ms

, traceroute , , , looking glass :

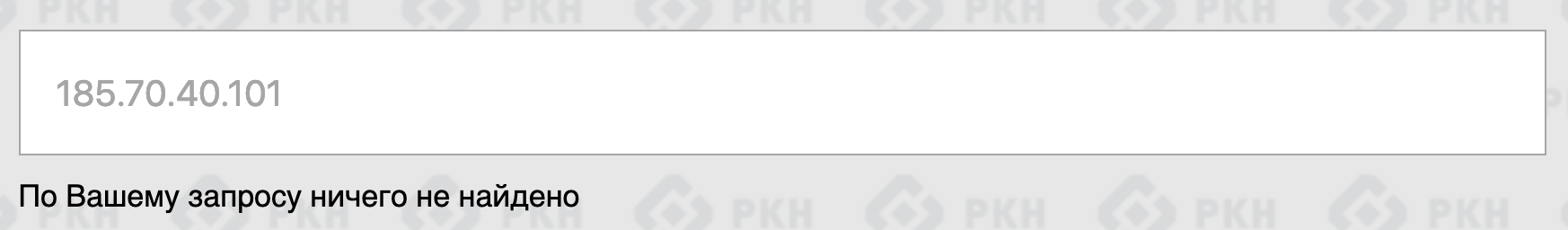

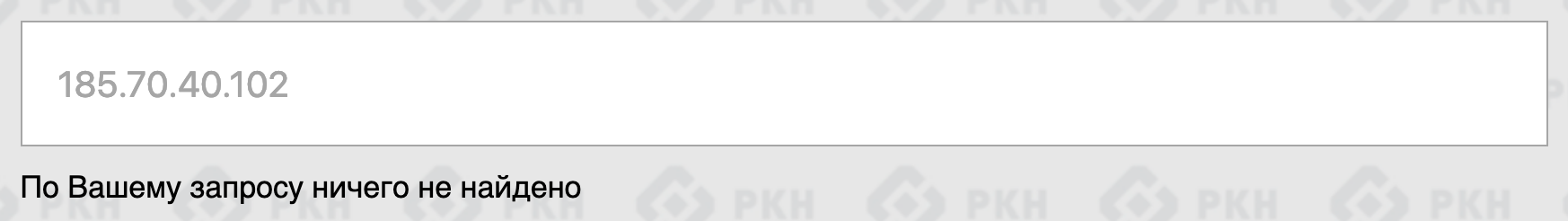

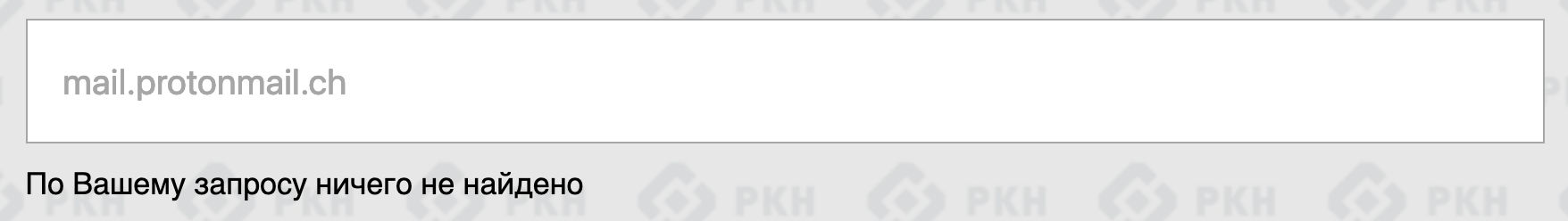

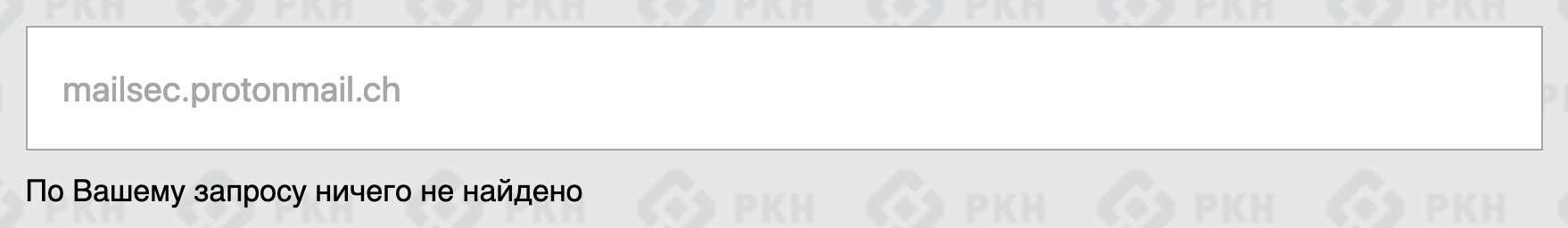

, . , , IP-:

, « », - . « », .

. , , .

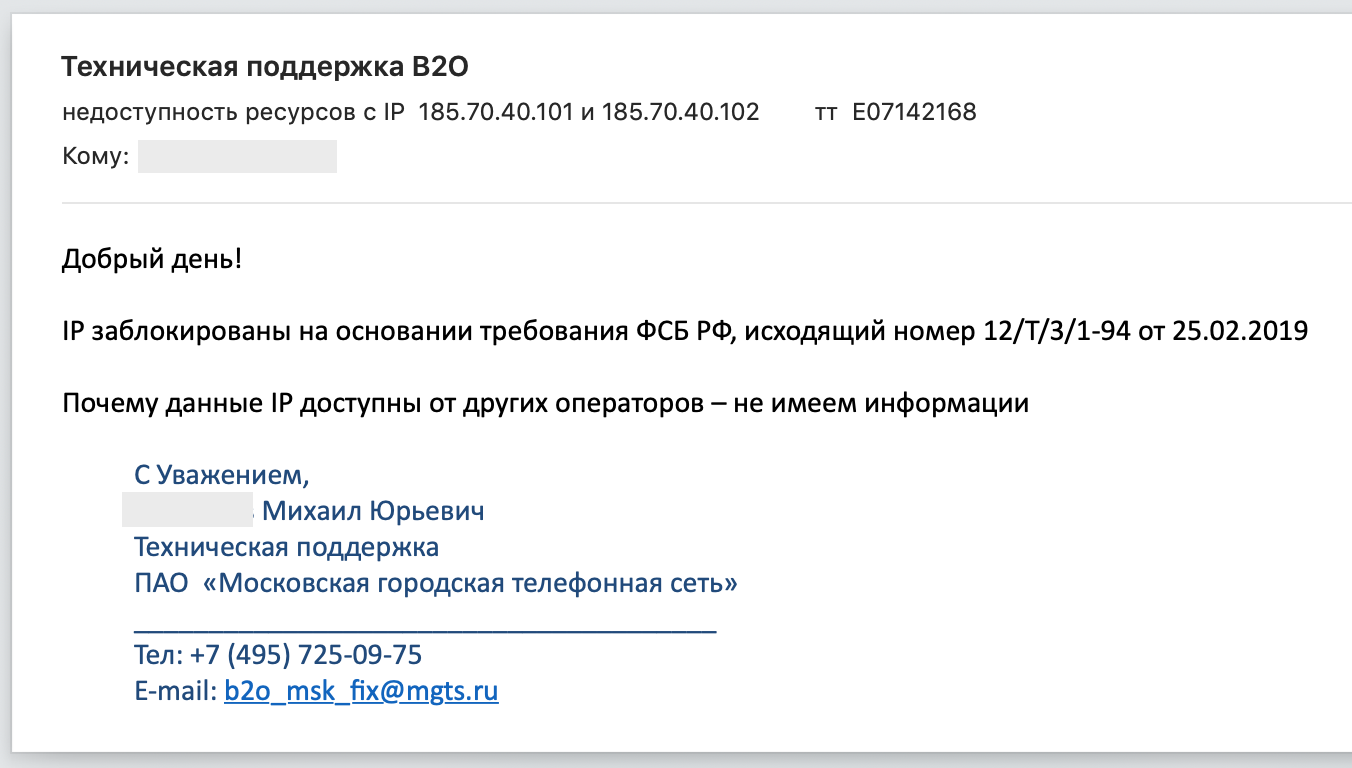

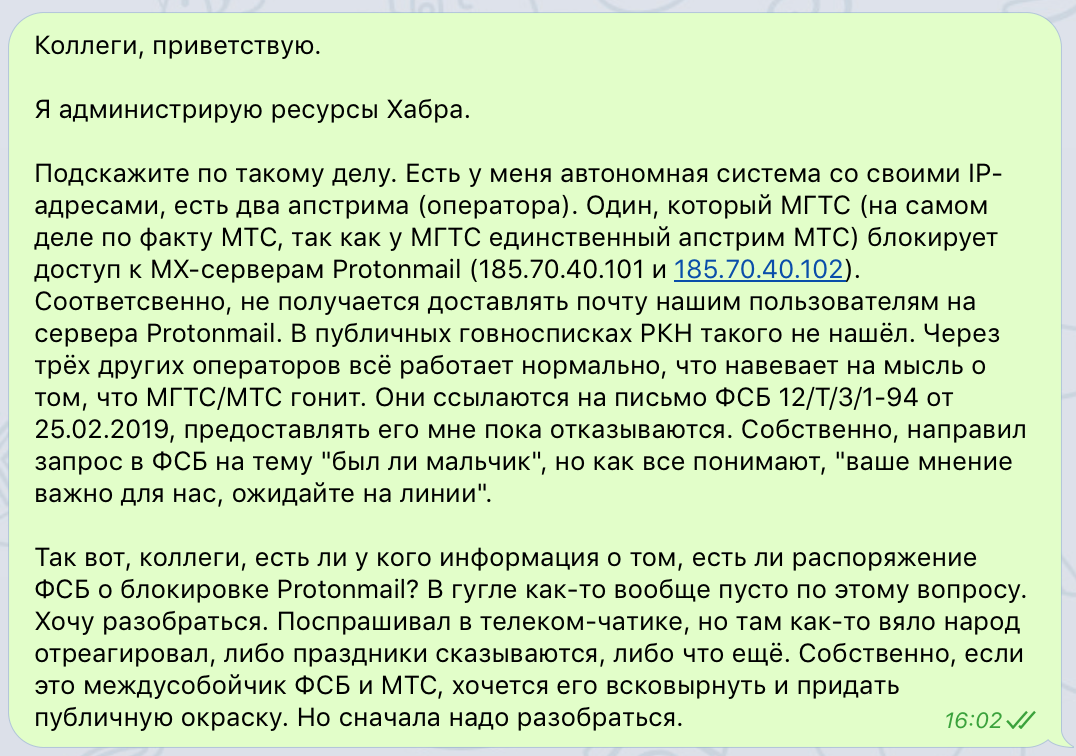

. : « , , ». , , . : , 12/T/3/1-94 25.02.2019, -, .

- .

:

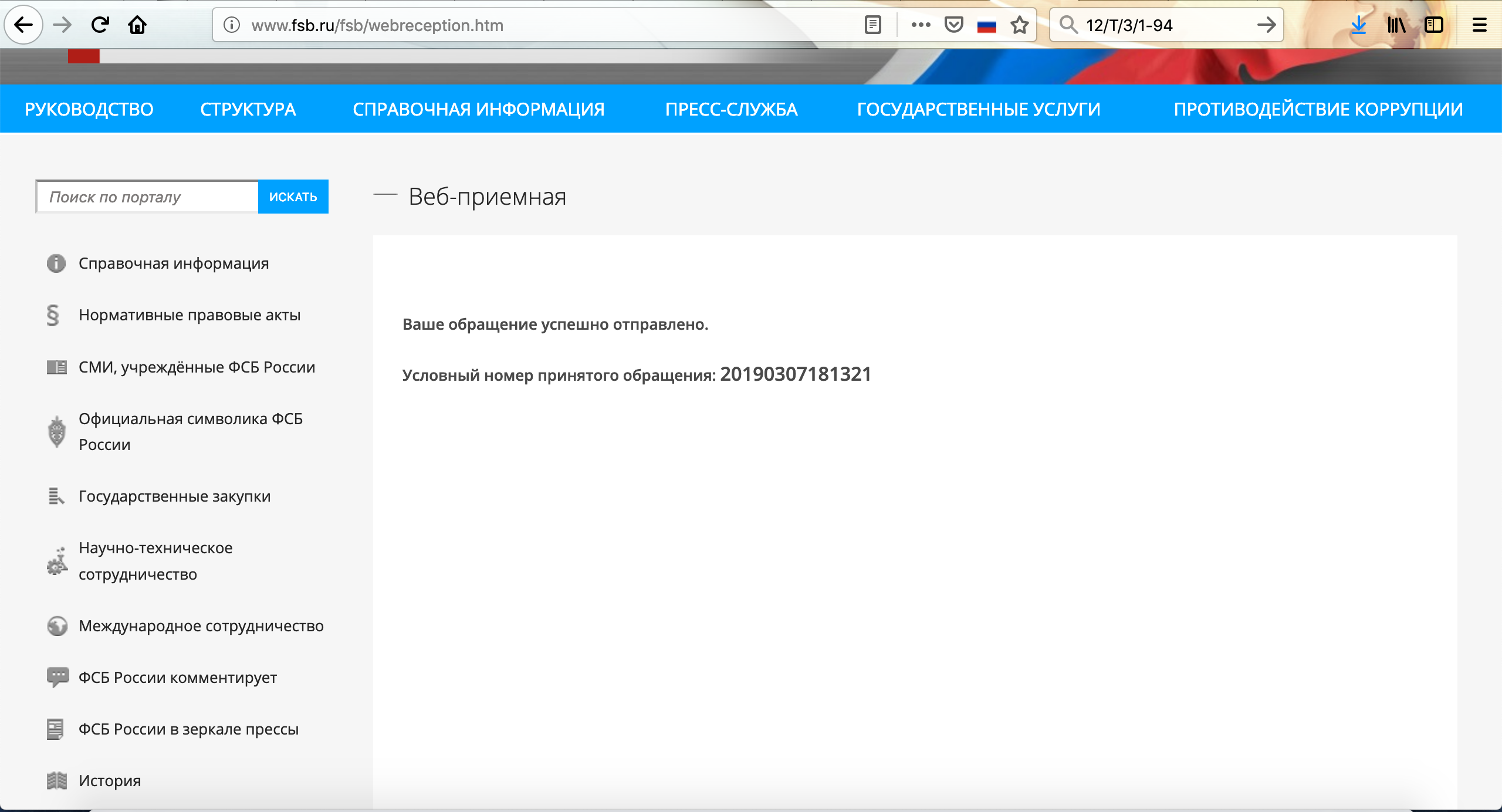

:

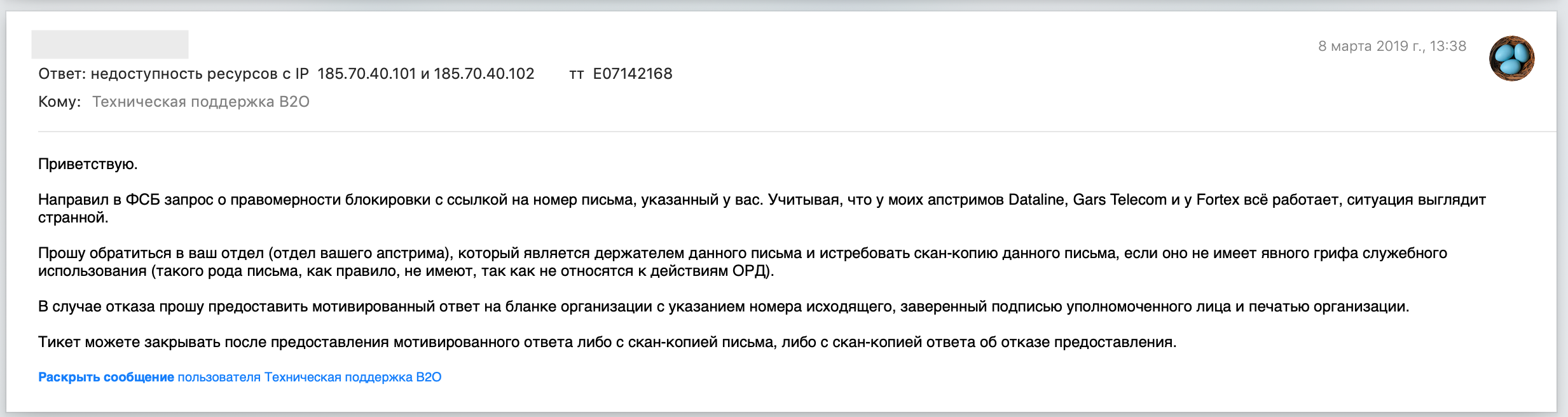

. - « . -, , -, » « , , , , … , , , . " " = ), , )». , , , «», « », « » , .

, , .

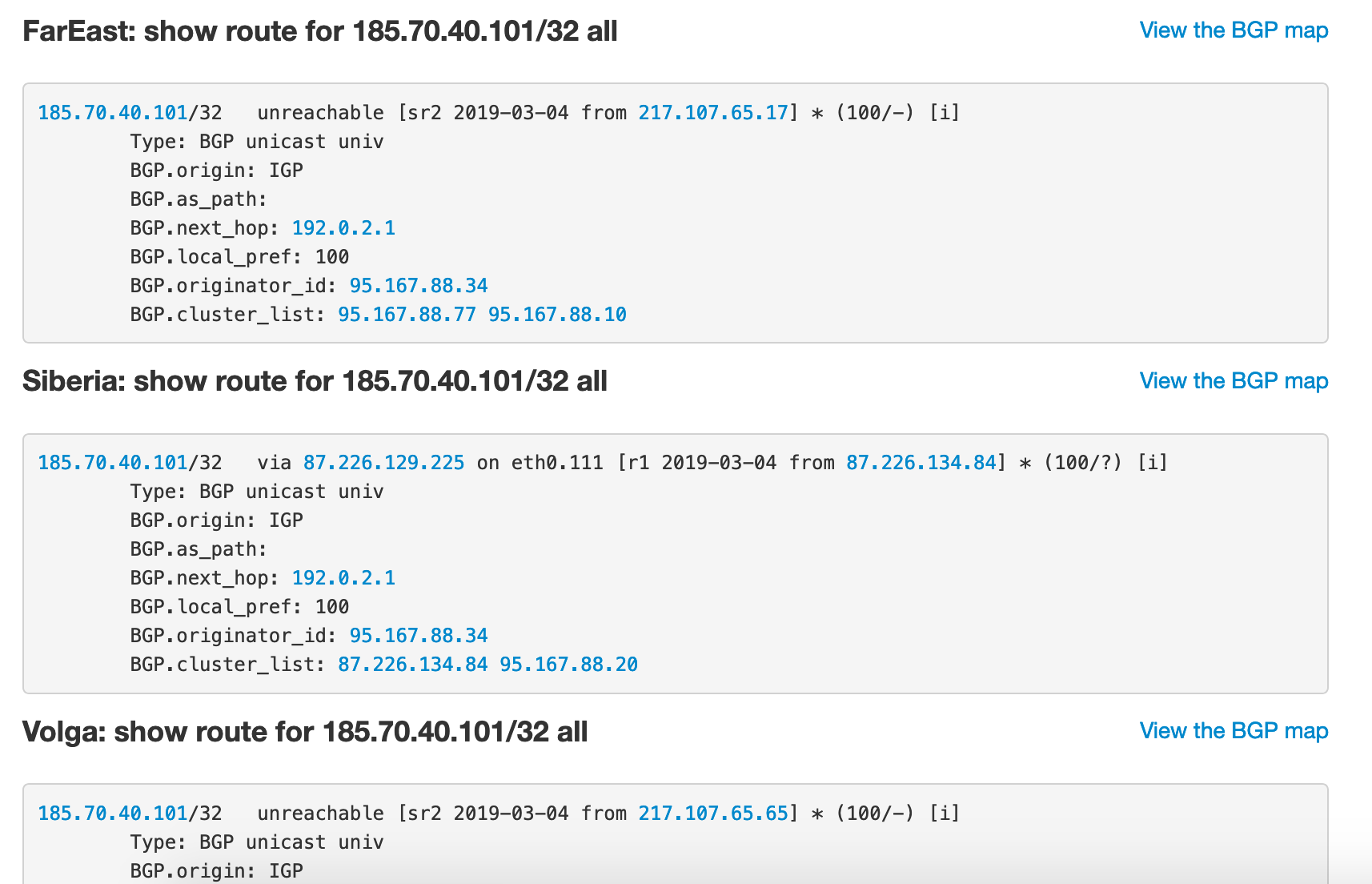

— , MX- RIPE Atlas, , : , , , , ( MX- Protonmail , MX- Protonmail ). , ( MX- Protonmail , MX- Protonmail )

, :

, . « », — 2019:

Protonmail reddit, TechCrunch, , :

, , . , , . , , SMTP- , MX- — . , , , . :

- , ( , , - «nslookup »);

- ( );

- , .

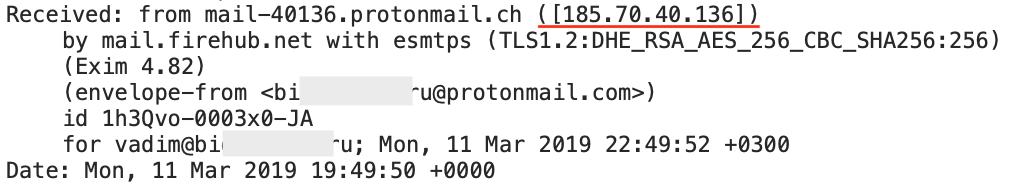

: ProtonMail , IP-, . 185.70.40.101 185.70.40.102, :

ProtonMail TechCrunch , , , , :

ProtonMail chief executive Andy Yen called the block “particularly sneaky,” in an email to TechCrunch.

“ProtonMail is not blocked in the normal way, it’s actually a bit more subtle,” said Yen. “They are blocking access to ProtonMail mail servers. So Mail.ru — and most other Russian mail servers — for example, is no longer able to deliver email to ProtonMail, but a Russian user has no problem getting to their inbox,” he said.

“The wholesale blocking of ProtonMail in a way that hurts all Russian citizens who want greater online security seems like a poor approach,” said Yen. He said his service offers superior security and encryption to other mail providing rivals in the country.

“We have also implemented technical measures to ensure continued service for our users in Russia and we have been making good progress in this regard,” he explained. “If there is indeed a legitimate legal complaint, we encourage the Russian government to reconsider their position and solve problems by following established international law and legal procedures.”

— ProtonMail chief executive Andy Yen @ TechCrunch

, Protonmail IP- MX 185.70.40.101 185.70.40.103, . — .

, , email- IP-. .

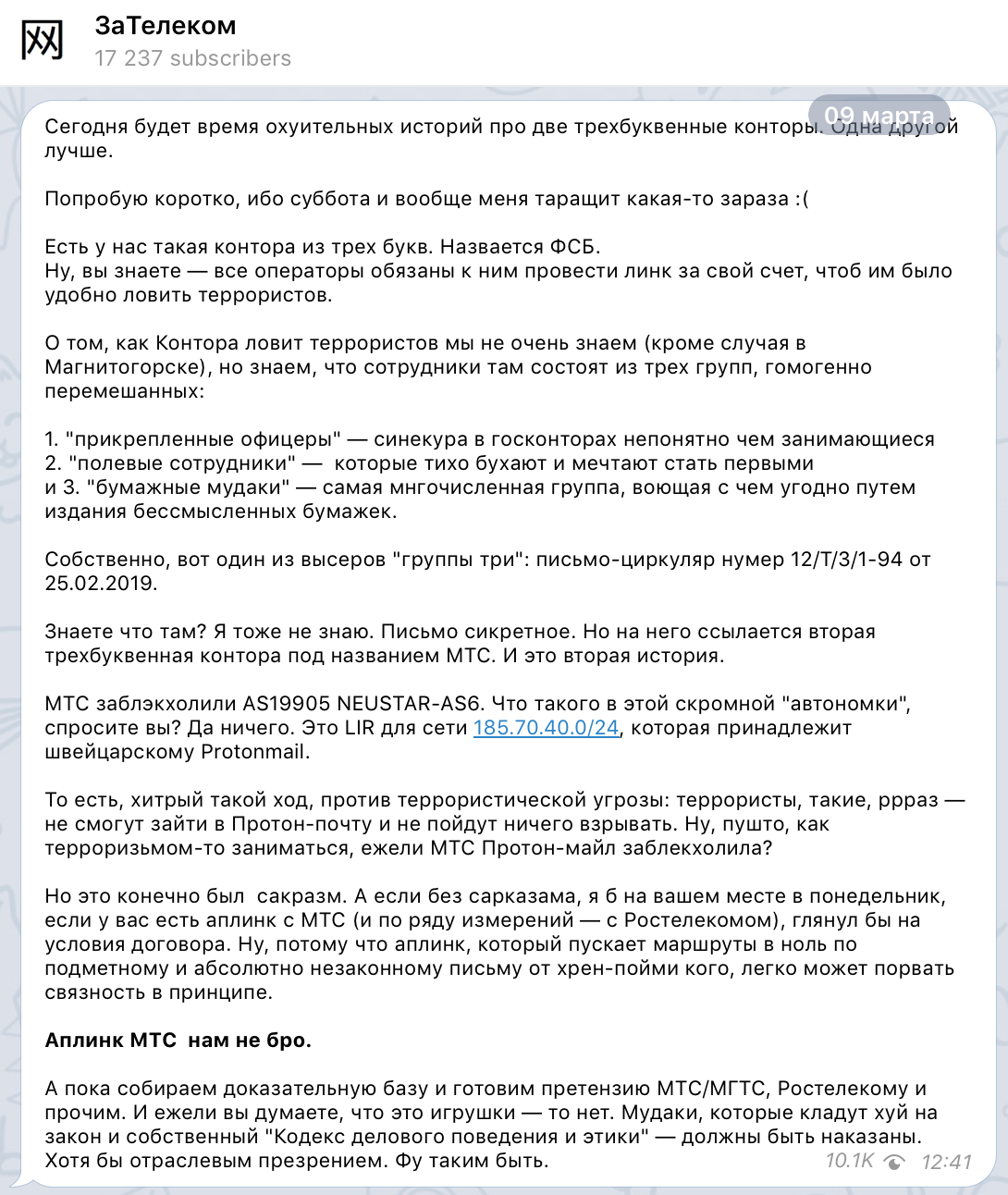

, ? , ZaTelecom :

, , , , : AS Neustar , /32 .

, : SMTP- . Web- SMTP- , . , ProtonMail MX.

, , 1/(8+) , , . , . , . . « », . , , , - , .

, . , . , , , , , , , .

, Protonmail, Protonmail , Protonmail , . , , .

, - :