A vigésima oitava conferência da RSA foi realizada na semana passada, e se em 2018 esse maior evento do setor foi marcado por algumas

dificuldades em encontrar novos significados, desta vez tudo está bem. A apresentação de abertura do presidente da RSA, Rohit Gai, foi dedicada ao "cenário de confiança" e, no decorrer, foi feita uma tentativa de traçar um cenário positivo para o futuro, especificamente em 2049.

É positivo porque conseguiu resolver muitos problemas de hoje, incluindo nem mesmo questões de segurança cibernética, mas dificuldades com o novo modelo de desenvolvimento da sociedade, que está quase completamente ligado à Internet e aos serviços digitais. De fato, se você tentar analisar esse tópico de cima (o que eles costumam adorar fazer no RSA), não se trata apenas da capacidade de invadir o computador ou o servidor de alguém. Há, por exemplo, o problema da manipulação nas redes sociais e, às vezes, os próprios serviços às vezes se desenvolvem em algum lugar na direção errada. Nesse contexto, a idéia de confiança - usuários para empresas, pessoas para inteligência artificial - é realmente importante.

Se você estiver interessado em saber como eles dizem sobre segurança em eventos de negócios, assista ao vídeo.Outra ideia interessante foi expressa na apresentação: a inteligência artificial não precisa ser forçada a executar tarefas que somente pessoas podem realizar, onde os fatos desempenham um papel menor que as emoções e, por exemplo, questões éticas. E vice-versa: decisões que exigem uma aderência estrita aos fatos geralmente devem ser deixadas para as máquinas (presumivelmente) menos propensas a erros. As decisões sobre confiar ou não em qualquer fonte de informação na rede devem ser baseadas na reputação. Uma idéia semelhante pode ser aplicada ao problema dos incidentes cibernéticos: sim, mais cedo ou mais tarde eles acontecem a todos, mas a vantagem é dada às organizações cujos esforços para proteger os dados dos clientes superam as consequências dos hackers.

Ataques teóricos a algoritmos de aprendizado de máquinaNo entanto, a RSA ainda mostra quão complexa é a relação dentro da indústria entre aqueles que encontram novos problemas e aqueles que oferecem soluções. Além de alguns discursos de protocolo, os discursos mais interessantes da conferência, se pintarem o futuro, estão em tons pouco otimistas. Digno de nota é a apresentação do porta-voz do Google, Nicolas Carlini (

notícias ). Ele resumiu a experiência de ataques a algoritmos de aprendizado de máquina, começando com este exemplo já clássico de 2017:

A imagem original de um gato é modificada completamente invisível para os seres humanos, mas o algoritmo de reconhecimento classifica essa imagem de uma maneira completamente diferente. Que ameaça essa modificação representa? Outro não é o exemplo mais recente, mas informativo:

O sinal de trânsito parece ter sofrido um pouco com os vândalos, mas para uma pessoa é bastante compreensível. O carro pode reconhecer o sinal com essas alterações como um sinal completamente diferente - com informações sobre o limite de velocidade e não para no cruzamento. Mais interessante:

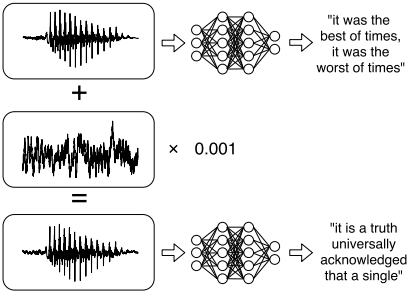

O mesmo método pode ser aplicado ao som, o que foi demonstrado na prática. No primeiro exemplo, o sistema de reconhecimento de fala "reconheceu" o texto em um fragmento musical. No segundo, a manipulação invisível da gravação de voz levou ao reconhecimento de um conjunto de palavras completamente diferente (como na figura). No terceiro caso, o texto foi reconhecido e completamente sem ruído. Essa é uma situação interessante: em algum momento, as pessoas e seus assistentes digitais começam a ver e ouvir coisas completamente diferentes. Finalmente, os algoritmos de aprendizado de máquina podem, teoricamente, revelar os dados pessoais nos quais eles foram treinados, com mais uso. O exemplo mais simples e compreensível é o sistema de digitação preditiva, também conhecido como "maldito T9".

Segurança de dispositivos médicosA segurança na medicina foi recentemente discutida nas áreas de software incrivelmente desatualizado e na falta de orçamento para o desenvolvimento de TI. Como resultado, as consequências dos

ataques cibernéticos são mais graves do que o habitual, e estamos falando sobre a perda ou vazamento de dados muito sensíveis dos pacientes. Na conferência da RSA, os especialistas da Check Point Software

compartilharam os resultados de um estudo da rede de computadores de um hospital real em Israel. Na maioria das instituições médicas, a rede de computadores não é dividida em zonas, por isso foi fácil encontrar dispositivos especializados, neste caso, um aparelho de ultrassom.

A história sobre a busca de vulnerabilidades na parte do computador do dispositivo foi muito curta. O ultrassom está executando o Windows 2000 e não foi difícil encontrar uma exploração para uma das vulnerabilidades críticas neste sistema operacional. Os pesquisadores tiveram acesso ao arquivo de imagens com os nomes dos pacientes, puderam editar essas informações e tiveram a oportunidade de ativar o Trojan ransomware. O fabricante do dispositivo disse que os modelos mais modernos são construídos com software moderno, as atualizações de software são entregues regularmente lá (mas não o fato de estarem instaladas), mas a atualização de dispositivos médicos custa (muito) dinheiro, e qual é o objetivo de dispositivos antigos funcionarem?

As recomendações para organizações médicas são claras: segmentação da rede local, separação de dispositivos que armazenam dados privados de todos os outros. Curiosamente, para o desenvolvimento de tecnologias de aprendizado de máquina na medicina, pelo contrário, é necessário o acesso mais amplo possível aos dados do paciente - para o treinamento de algoritmos.

Isenção de responsabilidade: as opiniões expressas neste resumo nem sempre coincidem com a posição oficial da Kaspersky Lab. Caros editores, geralmente recomendam tratar qualquer opinião com ceticismo saudável.