O monitoramento de todas as informações que circulam na organização é uma das principais tarefas na implementação prática de documentos organizacionais e administrativos (política de segurança da informação e outros documentos internos dos níveis inferiores) da organização.

Os sistemas para impedir o vazamento de informações confidenciais de um sistema de informações (Data Leak Prevention, DLP) são capazes de solucionar esse problema.

No mercado atual, existem variedades suficientes desses sistemas, por exemplo, como: SearchInform DLP, Infowatch Traffic Monitor DLP, Zecurion DLP, Symantec DLP e outros. Mas hoje, este artigo será sobre o produto da empresa SearchInform.

O Circuito de Segurança da Informação SearchInform (CIB Searchinform) é um pacote de software sério e altamente personalizável que, por sua funcionalidade e extensas ferramentas analíticas, cria concorrência séria para outras empresas nesse campo. Mas, como todos os produtos, o CIB Searchinform tem uma das desvantagens, que discutiremos agora.

Figura 1 - Logotipo CIB Searchinform

Figura 1 - Logotipo CIB SearchinformNo CIB Searchinform, uma das fontes de coleta de informações é um agente (Windows / Linux). O Agent for Windows, assim como para Linux, possui um sistema modular para coletar informações, se necessário, elas são ativadas ou desativadas. Consideraremos o módulo Dispositivo (controle de dispositivos externos, dispositivos de rede, processos, etc.). Uma versão demo deste produto pode ser obtida oficialmente no site do desenvolvedor (com todas as funcionalidades). Ações adicionais serão implementadas usando a chave de licença obtida - EndPointController versão 5.51.0.9 (versão do agente 5.51.0.9).

O principal problema na operação deste módulo é o algoritmo de criptografia de informações em dispositivos removíveis externos. Considere o princípio de operação do algoritmo de criptografia no CIB Searchinform.

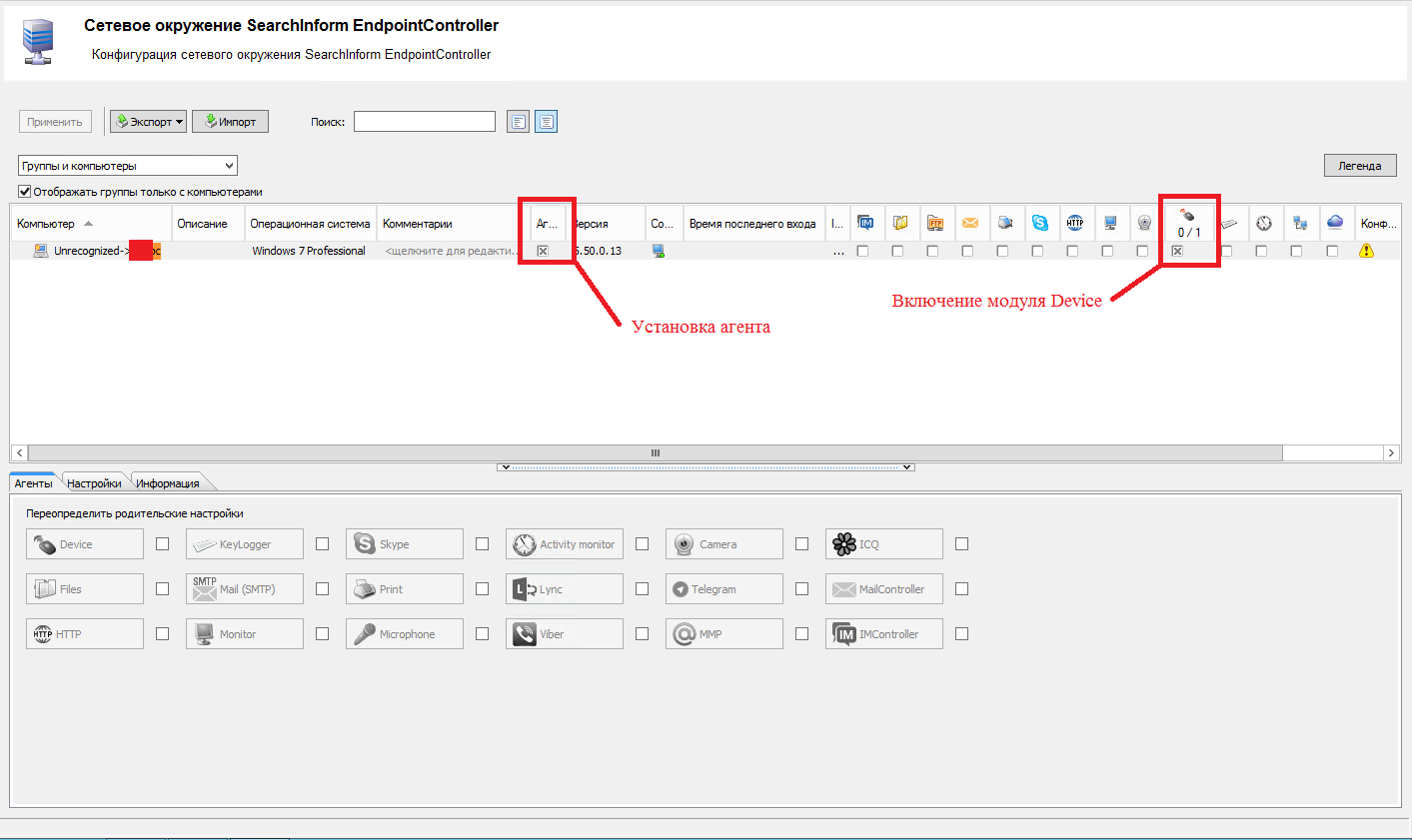

Instalamos o agente na estação de trabalho e configuramos os dispositivos externos (módulo de dispositivo) na seção "Locais da rede" do EndPointController 5.51.0.9 para trabalhar

Figura 2 - Instalação e inclusão do módulo

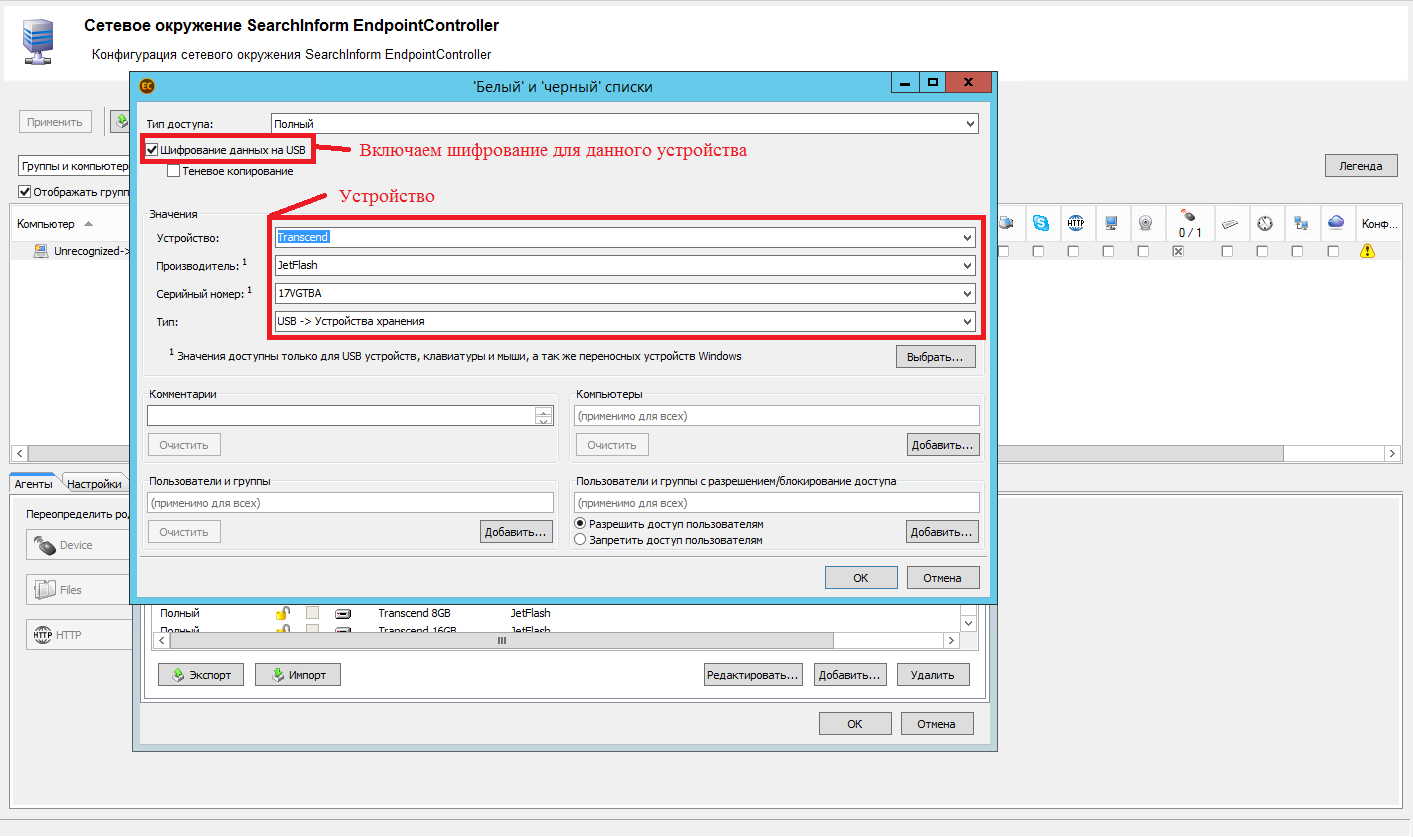

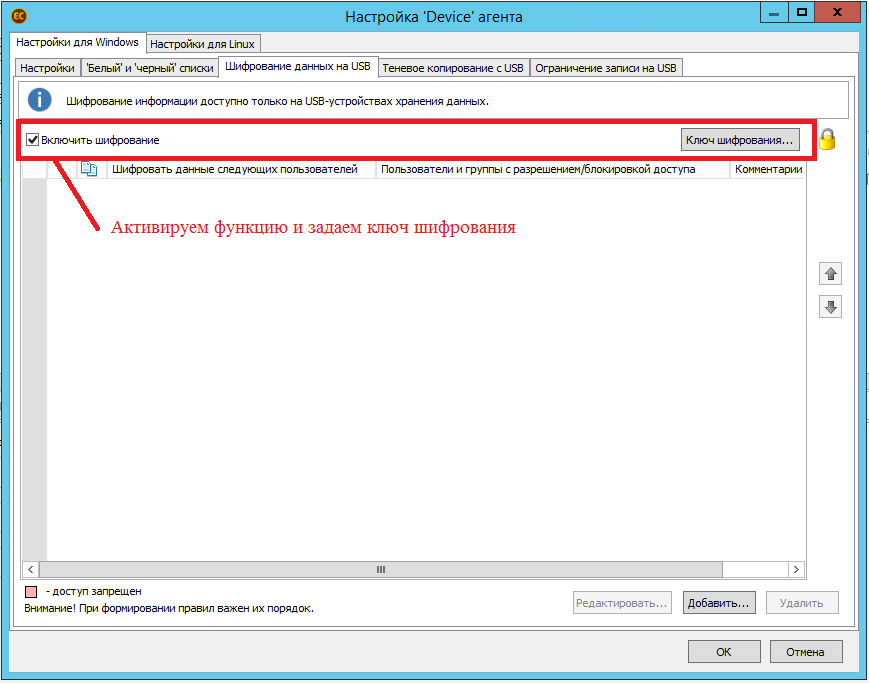

Figura 2 - Instalação e inclusão do móduloNós configuramos a criptografia nas configurações do módulo Dispositivo da guia Criptografia: gere uma chave e habilite a criptografia para todas as mídias (a criptografia pode ser ativada apenas para determinadas mídias de armazenamento).

Figura 3 - Configurações da lista de permissões

Figura 3 - Configurações da lista de permissões Figura 4 - Configuração de criptografia

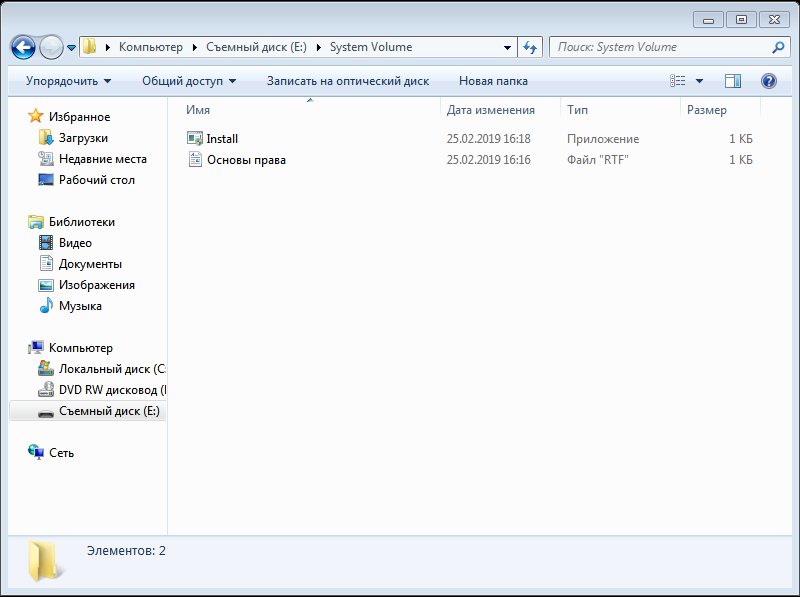

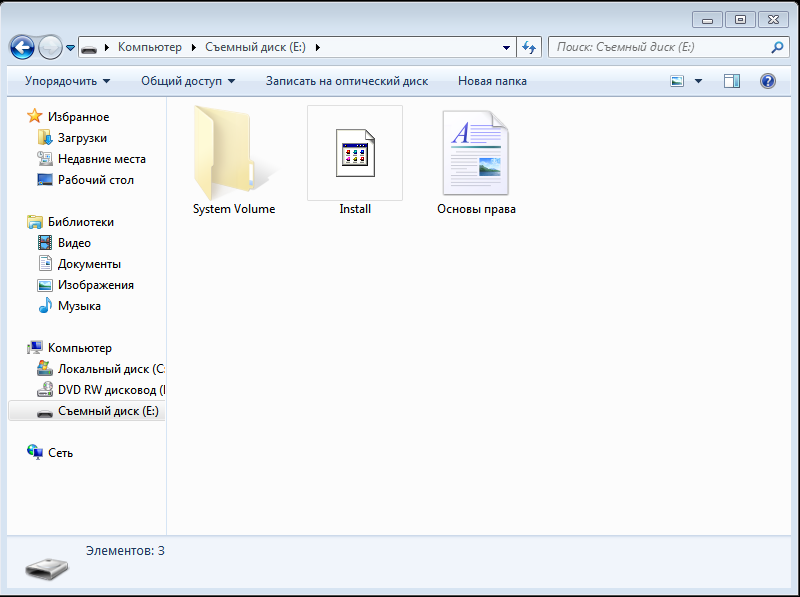

Figura 4 - Configuração de criptografiaAgora começamos a analisar o algoritmo de criptografia de arquivos para este produto. Copie os arquivos “Install.exe” e “Fundamentals of Rights.rtf” da estação de trabalho controlada “WINOC” para a mídia removível externa “Removable Disk (E :)”. Como você pode ver na Figura 5, os objetos “Install.exe” e “Fundamentals of Rights.rtf” foram criados na pasta oculta “System Volume Information”. Assim, podemos concluir que a pasta “System Volume Information” contém uma lista de objetos criptografados em mídia removível.

Figura 5 - Pasta “System Volume Information”

Figura 5 - Pasta “System Volume Information” Figura 6 - A pasta raiz da mídia de armazenamento removível

Figura 6 - A pasta raiz da mídia de armazenamento removívelComo você sabe, existem três aspectos nos quais a segurança das informações é construída: integridade, acessibilidade e confidencialidade. Esses aspectos são violados usando essa abordagem de criptografia, pois as informações do sistema sobre se o objeto está criptografado ou não devem estar no próprio cabeçalho do objeto.

Na construção atual do algoritmo, variantes de modificação / exclusão aleatória de objetos da pasta "Informações do volume do sistema" em mídia removível com perda adicional dos objetos criptografados originais, bem como modificação dos próprios objetos em estações não controladas (por exemplo, renomeando o objeto "Install.exe" com o caminho da rede "E : \ Install.exe "em um computador sem agente, e o arquivo de informações do produto de software CIB Searchinform na pasta" System Volume Information "" Install.exe "pelo caminho de rede" E: \ System Volume Information \ Install.exe "permanece inalterado, pois agente ausente qual dos informações de serviço Enita, ea abertura do arquivo tornou-se impossível).

Vamos esperar que o desenvolvedor leve em consideração essa falha na função de criptografar a mídia de armazenamento removível no produto do CIB Searchinform e altere seu algoritmo.