31 de março é o dia internacional do backup, e a semana anterior está sempre cheia de histórias relacionadas à segurança. Na segunda-feira, nós já aprendemos sobre o Asus comprometido e os "três fabricantes sem nome". Empresas especialmente supersticiosas ficam sentadas em agulhas a semana toda, fazem backups. E tudo isso é porque somos todos um pouco descuidados em termos de segurança: alguém esquece de apertar o cinto de segurança no banco de trás, alguém ignora a data de validade dos produtos, alguém armazena um nome de usuário e senha no teclado e ainda melhor escreve todas as senhas em um notebook. Os indivíduos conseguem desativar os antivírus “para não desacelerar o computador” e não usar a separação de direitos de acesso nos sistemas corporativos (quais são os segredos em uma empresa de 50 pessoas!). Provavelmente, a humanidade simplesmente ainda não desenvolveu o instinto de ciber-autopreservação, que, em princípio, pode se tornar um novo instinto básico.

Não desenvolveu tais instintos e negócios. Uma pergunta simples: um sistema de CRM é uma ameaça à segurança da informação ou uma ferramenta de segurança? É improvável que alguém responda imediatamente com certeza. Aqui precisamos começar, como aprendemos nas aulas de inglês: depende ... Depende das configurações, da forma de entrega do CRM, dos hábitos e crenças do fornecedor, do grau de desconsideração dos funcionários, da sofisticação dos atacantes. No final, você pode hackear tudo. Então, como você mora?

Sistema de CRM como proteção

Proteger dados em atividades comerciais e operacionais e armazenar com segurança uma base de clientes é uma das principais tarefas de um sistema de CRM, e nisso é de longe a coisa mais importante sobre o restante do software aplicativo em uma empresa.

Certamente você começou a ler este artigo e, no fundo, sorriu, dizem eles, quem precisa de suas informações. Nesse caso, provavelmente você não lidou com vendas e não sabe quanta demanda por bases de clientes “ao vivo” e de alta qualidade e informações sobre métodos de trabalho com esse banco de dados. O conteúdo do sistema de CRM é interessante não apenas para a gerência da empresa, mas também:

- Para invasores (com menos frequência) - eles têm um objetivo relacionado especificamente à sua empresa e usarão todos os recursos para obter dados: subornar funcionários, invadir, comprar seus dados de gerentes, entrevistar gerentes e assim por diante.

- Funcionários (com mais frequência) que podem atuar como insiders para seus concorrentes. Eles estão simplesmente prontos para tirar ou vender sua base de clientes com o objetivo de obter ganhos próprios.

- Hackers amadores (muito raramente) - você pode ser hackeado na nuvem onde seus dados estão localizados ou hackeados na rede, ou talvez por diversão, alguém quer "extrair" seus dados (por exemplo, dados de farmácias ou atacadistas de álcool - é apenas interessante ver )

Isso acontece com a segurança da informação em pequenas e médias empresas.

Isso acontece com a segurança da informação em pequenas e médias empresas.Se alguém entrar no seu CRM, ele terá acesso às suas atividades operacionais, ou seja, àquela matriz de dados com a qual você obtém mais lucro. E a partir do momento de obter acesso malicioso ao sistema de CRM, o lucro começa a sorrir para aquele em cujas mãos está a base de clientes. Bem, ou para seus parceiros e clientes (leia para novos empregadores).

Um sistema

CRM bom e confiável pode fechar esses riscos e dar vários bônus agradáveis no campo da segurança.

Então, o que um sistema de CRM faz em termos de segurança?

(contamos pelo exemplo do RegionSoft CRM , porque não podemos ser responsáveis por outras pessoas)- Autorização de dois fatores usando uma chave USB e senha. O RegionSoft CRM suporta autenticação de dois fatores dos usuários na entrada do sistema. Nesse caso, ao entrar no sistema, além de digitar a senha, é necessário inserir uma chave USB na porta USB do computador que foi inicializada antecipadamente. O modo de autorização de dois fatores ajuda a proteger contra roubo ou divulgação de uma senha.

Clicável- A partir de endereços IP e MAC confiáveis. Para maior segurança, você pode impedir que os usuários efetuem login exclusivamente a partir de endereços IP e endereços MAC registrados. Como os endereços IP podem ser usados como endereços IP internos na rede local e endereços externos se o usuário estiver conectado remotamente (via Internet).

- Autorização de domínio (autorização do Windows). A inicialização do sistema pode ser configurada para que você não precise digitar uma senha de usuário no login. Nesse caso, ocorre a autorização do Windows, que define o usuário usando o WinAPI. O sistema será iniciado com o usuário em cujo perfil o computador está trabalhando no momento em que o sistema é iniciado.

- Outro mecanismo são os clientes privados . Clientes particulares são clientes que apenas o curador pode ver. Esses clientes não serão exibidos nas listas de outros usuários, mesmo que outros usuários tenham um conjunto completo de permissões, incluindo direitos de administrador. Assim, é possível proteger, por exemplo, um pool de clientes especialmente importantes ou um grupo em outra base, que será confiada a um gerente confiável.

- O mecanismo de separação de direitos de acesso é uma medida padrão e primária de proteção no CRM. Para simplificar o processo de administração dos direitos do usuário, o RegionSoft CRM atribui direitos não a usuários específicos, mas a modelos. E já é atribuído ao usuário um ou outro modelo que possui um determinado conjunto de direitos. Isso permite que cada funcionário, de um novato e estagiário a um diretor, atribua autoridade e direitos de acesso que permitirão ou não que eles acessem dados confidenciais e informações comerciais importantes.

- Sistema para backup automático de dados (backups) , configurado usando o servidor de scripts RegionSoft Application Server .

Esta é uma implementação de segurança usando o exemplo de um único sistema, cada fornecedor tem suas próprias políticas. No entanto, o sistema de CRM realmente protege suas informações: você pode ver quem e quantos levaram um relatório específico, quem examinou quais dados, quem fez o upload e muito mais. Mesmo se você aprender sobre a vulnerabilidade após o fato, não deixará o ato impune e descobrirá com facilidade um funcionário que abusou da confiança e lealdade da empresa.

Relaxado? Em breve! Essa mesma proteção com descuido e ignorando problemas de proteção de dados pode ser contra você.

Sistema de CRM como uma ameaça

Se sua empresa possui pelo menos um PC, isso já é uma fonte de ameaças cibernéticas. Consequentemente, o grau de ameaça aumenta junto com o crescimento no número de estações de trabalho (e funcionários) e com a variedade de software instalado e usado. E com os sistemas de CRM, a situação não é fácil - afinal, este é um programa projetado para armazenar e processar o ativo mais importante e caro: a base de clientes e informações comerciais, e aqui contamos histórias de horror sobre sua segurança. De fato, nem tudo está tão sombrio e, com o manuseio adequado, você não obterá nada do sistema de CRM além de benefícios e segurança.

Quais são os sinais de um sistema de CRM perigoso?

Vamos começar com um breve tour pelo básico. CRM são nuvem e desktop. Nuvem são aqueles cujo DBMS (banco de dados) não está localizado em sua empresa, mas em uma nuvem pública ou privada em algum data center (por exemplo, você está em Chelyabinsk e seu banco de dados está girando em um data center super bacana em Moscou, porque o fornecedor do CRM decidiu assim e ele tem um contrato com esse provedor). Os computadores (no local, no servidor - o que não é certo) baseiam o DBMS em seus próprios servidores (não, não crie uma enorme sala de servidores com racks caros, na maioria das vezes em pequenas e médias empresas, é um servidor solitário ou mesmo comum PC de configuração moderna), ou seja, fisicamente em seu escritório.

Você pode obter acesso não autorizado a ambos os tipos de CRM, mas a velocidade e a facilidade de acesso são diferentes, especialmente se estivermos falando de SMB, que realmente não se importa com a segurança das informações.

Sinal de perigo n ° 1

O motivo da maior probabilidade de problemas com esses dados no sistema em nuvem é o relacionamento conectado por vários links: você (locatário do CRM) - fornecedor - fornecedor (há uma versão mais longa: você - fornecedor - fornecedor - terceirizador de TI - fornecedor). 3-4 os links do relacionamento têm mais riscos que 1-2: o problema pode ocorrer do lado do fornecedor (alteração do contrato, não pagamento dos serviços do provedor), do lado do fornecedor (força maior, hacking, problemas técnicos), do lado do terceirizador (mudança de gerente ou engenheiro) etc. Obviamente, grandes fornecedores tentam ter centros de dados de backup, gerenciar riscos e manter seu departamento de DevOps, mas isso não exclui problemas.

O Desktop CRM geralmente não é alugado, mas adquirido pela empresa; portanto, o relacionamento parece mais simples e transparente: durante a implementação do CRM, o fornecedor define os níveis de segurança necessários (desde a delimitação dos direitos de acesso e uma chave USB física até a colocação de um servidor em um muro de concreto etc.) e transfere o controle para o proprietário da empresa do CRM, que pode aumentar a proteção, contratar um administrador do sistema ou entrar em contato com o fornecedor do software, conforme necessário. Os problemas se resumem ao trabalho com funcionários, segurança de rede e segurança de informações físicas. No caso de usar o CRM de desktop, mesmo uma desconexão completa da Internet não para de funcionar, pois a base está localizada no escritório "nativo".

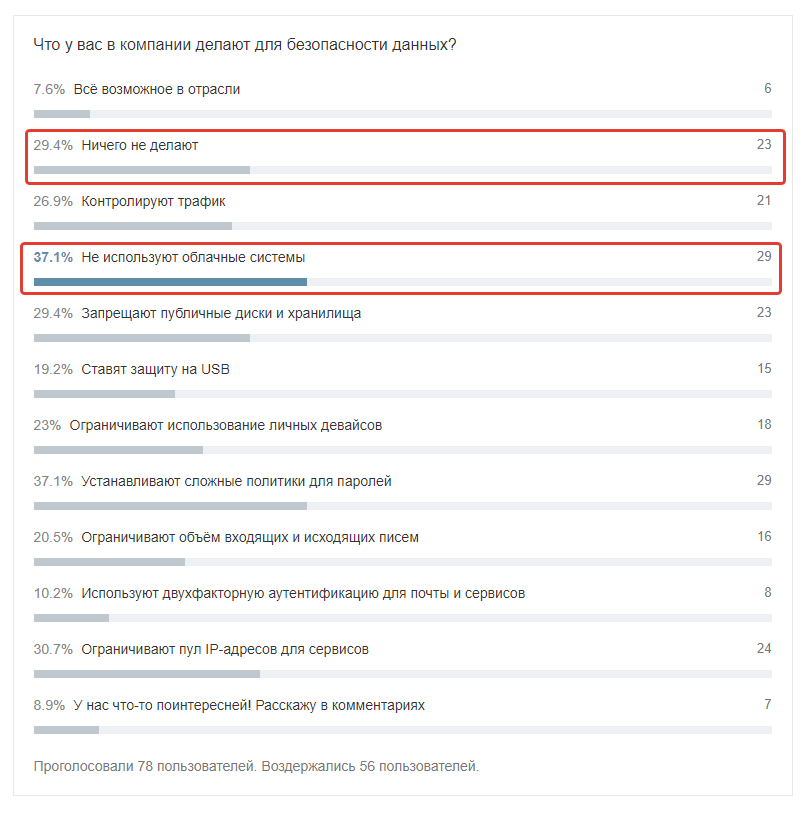

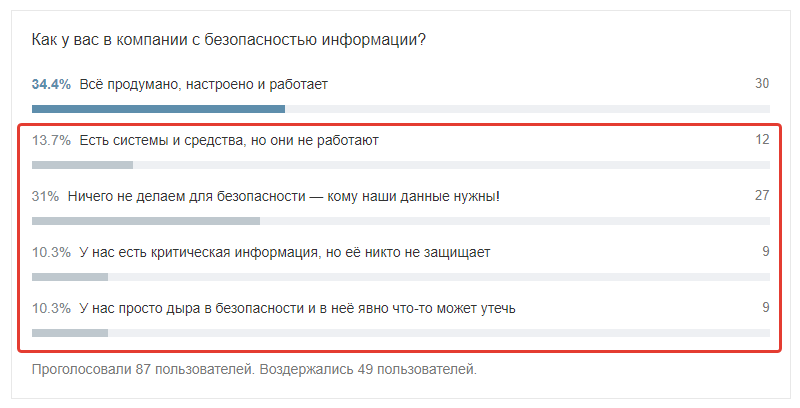

Sobre a tecnologia em nuvem, informa um de nossos funcionários que trabalhava em uma empresa que desenvolve uma nuvem de sistemas de escritório integrados, incluindo CRM. “Em um dos meus locais de trabalho, a empresa criou algo muito semelhante ao CRM básico, e tudo isso foi relacionado a documentos online etc. Uma vez no GA, vimos atividades anormais de um dos clientes assinantes. Imagine a surpresa de nós, analistas, quando nós, não sendo desenvolvedores, mas com um alto nível de acesso, simplesmente conseguimos abrir a interface que o cliente usava, clicando nela e ver que tipo de tablet possuía. A propósito, parece que o cliente não gostaria que ninguém visse esses dados comerciais. Sim, foi um bug e não foi corrigido por vários anos - na minha opinião, as coisas ainda estão lá. Desde então, sou adepto da área de trabalho e não confio realmente nas nuvens, embora, é claro, as utilizemos no trabalho e em nossas vidas pessoais, onde fakaps engraçados também aconteceram. ” De nossa pesquisa sobre Habré, e esses são funcionários de empresas avançadas

De nossa pesquisa sobre Habré, e esses são funcionários de empresas avançadasA perda de dados do sistema de CRM na nuvem pode ser devido à perda de dados devido a falha do servidor, indisponibilidade de servidores, força maior, rescisão do fornecedor e assim por diante. A nuvem é um acesso constante e contínuo à Internet, e a proteção deve ser sem precedentes: no nível do código, direitos de acesso, medidas adicionais de segurança cibernética (por exemplo, autorização de dois fatores).

Sinal de perigo n ° 2

Não estamos falando apenas de um atributo, mas de um grupo de atributos associados ao fornecedor e sua política. Listamos alguns exemplos importantes que nós e nossos funcionários encontramos.

- O fornecedor pode escolher um data center insuficientemente confiável, no qual os clientes DBMS irão "girar". Ele salvará, não controlará o SLA, não calculará a carga e o resultado será fatal para você.

- O fornecedor pode se recusar a transferir o serviço para o data center de sua escolha. Essa é uma restrição bastante comum para SaaS.

- O fornecedor pode ter um conflito legal ou econômico com o provedor de nuvem e, durante as ações de backup "showdown" ou, por exemplo, velocidade, pode ser limitado.

- O serviço de backup pode ser fornecido por um preço separado. Uma prática comum que um cliente de um sistema de CRM pode descobrir apenas no momento em que um backup é necessário, ou seja, no momento mais crítico e vulnerável.

- Os funcionários do fornecedor podem ter acesso ilimitado aos dados do cliente.

- Violações de dados de qualquer natureza podem ocorrer (fator humano, fraude, hackers etc.).

Normalmente, esses problemas estão associados a pequenos ou jovens vendedores, no entanto, os grandes têm repetidamente entrado em histórias desagradáveis (pesquise no google). Portanto, você sempre deve ter maneiras de proteger as informações do seu lado + discutir previamente questões de segurança com o provedor de sistema CRM escolhido. Mesmo o fato de seu interesse no problema já forçar o fornecedor a assumir a implementação da forma mais responsável possível (é especialmente importante fazê-lo se você não estiver lidando com o escritório do fornecedor, mas com o parceiro que precisa concluir um contrato e obter uma comissão, e não esses dois fatores ... bem você entende).

Sinal de perigo n ° 3

Organização do trabalho com segurança em sua empresa. Há um ano, tradicionalmente escrevíamos sobre segurança em Habré e realizamos uma pesquisa. A amostra não era muito grande, mas as respostas são indicativas:

No final do artigo, forneceremos links para nossas publicações, onde examinamos detalhadamente as relações no sistema "empresa - funcionário - segurança", e aqui apresentamos uma lista de perguntas para as quais você deve encontrar respostas (mesmo que não precise de CRM).

- Onde os funcionários armazenam senhas?

- Como o acesso às instalações de armazenamento é organizado nos servidores da empresa?

- Quão seguro é o software no qual há informações comerciais e operacionais?

- Todos os funcionários têm antivírus ativos?

- Quantos funcionários têm acesso aos dados do cliente, qual nível de acesso?

- Quantos novos recrutas você tem e quantos funcionários estão sendo despedidos?

- Você já esteve em contato com funcionários importantes por um longo tempo e ouviu seus pedidos e reclamações?

- As impressoras são controladas?

- Como é a política de conectar seus próprios gadgets ao PC e usar o Wi-Fi em funcionamento?

Na verdade, essas são perguntas básicas - provavelmente adicionarão comentários graves nos comentários, mas essa é uma base que mesmo um empreendedor individual com dois funcionários deve conhecer o básico.

Então, como se proteger?

- Os backups são a coisa mais importante que geralmente é esquecida ou não tratada. Se você possui um sistema de desktop, configure um sistema de backup de dados com uma determinada frequência (por exemplo, para o RegionSoft CRM, isso pode ser implementado usando o RegionSoft Application Server ) e organize o armazenamento competente de cópias. Se você possui um CRM baseado em nuvem, não deixe de descobrir como o trabalho com backups é organizado antes de entrar em um contrato: você precisa de informações sobre profundidade e frequência, sobre o local de armazenamento, sobre o custo do backup (geralmente apenas os backups dos "dados mais recentes por um período") são gratuitos e um backup secreto completo a cópia é realizada como um serviço pago). Em geral, definitivamente não há lugar para guardar ou negligenciar. E sim, não se esqueça de verificar o que é restaurado pelos backups.

- Separação de direitos de acesso no nível de funções e dados.

- Segurança no nível da rede - você precisa permitir o uso do CRM apenas dentro da sub-rede do escritório, restringir o acesso a dispositivos móveis, proibir o trabalho com o sistema CRM em casa ou, pior ainda, em redes públicas (coworking, cafés, escritórios de clientes etc.). Tenha especial cuidado com a versão móvel - deixe que seja apenas uma opção extremamente truncada para o trabalho.

- A verificação antivírus em tempo real é necessária de qualquer maneira, mas principalmente no caso de segurança de dados corporativos. Desative no nível da política para desativá-lo você mesmo.

- Treinar funcionários em higiene do ciberespaço não é uma perda de tempo, mas uma necessidade urgente. É necessário comunicar a todos os colegas que é importante para eles não apenas avisar, mas também responder corretamente à ameaça. Proibir o uso da Internet ou de suas correspondências no escritório é o século passado e a razão do negativo agudo; portanto, você deve trabalhar com prevenção.

Obviamente, usando um sistema em nuvem, você pode obter um nível de segurança suficiente: use servidores dedicados, configure roteadores e compartilhe tráfego no nível do aplicativo e no banco de dados, use sub-redes privadas, introduza regras estritas de segurança para os administradores, garanta operação ininterrupta devido ao backup com a freqüência máxima necessária e integridade, para monitorar a rede o tempo todo ... Se você pensar bem, não é tão difícil, é um tanto caro. Mas, como mostra a prática, apenas algumas empresas, principalmente as grandes, adotam essas medidas. Portanto, não tenha medo de dizer novamente: a nuvem e a área de trabalho não devem viver sozinhas, proteja seus dados.

Algumas dicas pequenas, mas importantes, para todas as implantações do sistema CRM

- Verifique se há vulnerabilidades no fornecedor - procure informações sobre as combinações de palavras "vulnerabilidade do nome do fornecedor", "nome do fornecedor invadido", "vazamento de dados do nome do fornecedor". Esse não deve ser o único parâmetro de pesquisa para um novo sistema de CRM, mas uma marca de verificação no subcórtex é simplesmente necessária e é especialmente importante entender as causas dos incidentes.

- Pergunte ao fornecedor sobre o data center: disponibilidade, quantos deles, como o failover está organizado.

- Configure tokens de segurança no CRM, rastreie a atividade dentro do sistema e surtos incomuns.

- Desabilite a exportação de relatórios e acesse via API para funcionários não essenciais - ou seja, aqueles que não precisam dessas funções para atividades permanentes.

- Verifique se o log do processo e o log de atividades do usuário estão configurados no seu sistema CRM.

Estes são insignificantes, mas complementam perfeitamente o quadro geral. E, de fato, não há ninharias em segurança.

Ao implementar um sistema de CRM, você garante a segurança dos seus dados - mas apenas se a implementação for feita corretamente e se os problemas de segurança das informações não forem relegados a segundo plano. Concordo, é estúpido comprar um carro e não verificar os freios, ABS, airbags, cintos de segurança, EDS. Afinal, o principal não é apenas dirigir, mas dirigir com segurança e ficar sãos e salvos. É o mesmo com os negócios.

E lembre-se: se as regras de segurança do trabalho são escritas em sangue, as regras de segurança cibernética dos negócios são escritas em dinheiro.

Sobre o tema da segurança cibernética e o local do sistema de CRM, você pode ler nossos artigos detalhados:

Se você procura um sistema de CRM, o RegionSoft CRM tem descontos de 15% até 31 de março . Se você precisar de CRM ou ERP, estude cuidadosamente nossos produtos e compare suas capacidades com suas metas e objetivos. Haverá perguntas e dificuldades - escreva, ligue, organizaremos para você uma apresentação individual online - sem classificações e puzomerki.

Nosso canal no Telegram , no qual, sem publicidade, escrevemos coisas não muito formais sobre CRM e negócios.

Nosso canal no Telegram , no qual, sem publicidade, escrevemos coisas não muito formais sobre CRM e negócios.