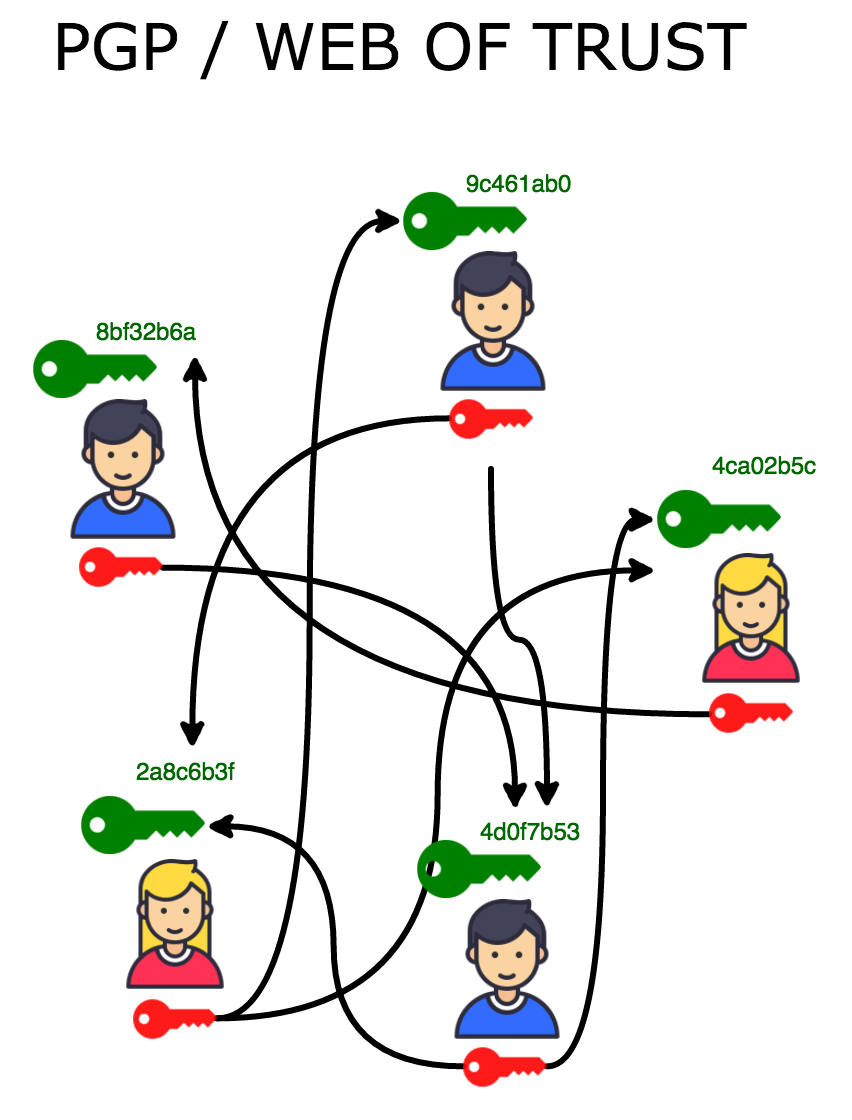

Atualmente, a criptografia é relevante como um apelido. A comunicação passa para os mensageiros instantâneos; as pessoas continuam criptografando as mensagens eletrônicas com certificados digitais, mas às vezes isso pode exigir esforços adicionais, incluindo a troca de chaves por meio de uma rede confiável. Em tais circunstâncias, mesmo alguns adeptos de criptografia de longa data são forçados

a abandonar o PGP . Para mensagens seguras, é muito mais conveniente usar mensageiros de código aberto e criptografia de ponta a ponta forte, como o

Signal (consulte o

manual da Electronic Frontier Foundation).

Ao mesmo tempo, o PGP ainda é usado nas operações da "máquina": para assinar pacotes, criptografar arquivos no disco, etc. Mas aqui, o PGP está gradualmente desaparecendo. Por exemplo, a comunidade Go propõe parar de dar suporte ao pacote OpenPGP por causa do "protocolo antigo que ainda causa

sérias vulnerabilidades ", bem como por causa do problema não resolvido de troca de chaves e, mais importante, por causa da implementação desatualizada do próprio protocolo.

Por que até usuários antigos recusam o PGP,

escrevem o famoso especialista em segurança da informação Filippo Valsorda, que faz parte do grupo de criptografia Cloudflare e é conhecido como o autor do

serviço de teste para a vulnerabilidade Heartbleed :

Em primeiro lugar, o problema da falta de popularidade da criptografia, sobre o qual outros falavam muito, não desapareceu. Eu recebia no máximo duas cartas criptografadas por ano.

Então, o problema da inconveniência. Erros críticos facilmente tolerados. Listas de servidores confusas com chaves há muitos anos. "Não consigo ler esta carta no meu telefone." "Ou em um laptop, deixei as chaves, que não estou usando, em outra máquina."

Mas os problemas reais que vi são muito mais sutis. Nunca achei que minhas chaves de longo prazo estivessem seguras. Quanto mais o tempo passava, menor a confiança em cada um deles. As chaves YubiKey podem ser interceptadas em um quarto de hotel. As teclas offline podem permanecer em uma caixa distante ou segura. Pode anunciar novas vulnerabilidades. Eles podem se conectar a dispositivos USB.

A segurança das chaves de longo prazo corresponde ao divisor comum mínimo de suas ações de segurança ao longo da vida. Este é um elo fraco.

Para piorar a situação, as práticas existentes de manipulação de chaves a longo prazo, como coletar assinaturas de chaves e imprimir impressões digitais de chaves públicas em cartões de visita, contradizem outros padrões de comportamento que, de outra forma, seriam considerados uma rotina higiênica óbvia: geralmente mudam de chave, têm chaves diferentes em dispositivos diferentes , aplique a compartimentalização (diferentes perfis de pensamento em diferentes áreas, por exemplo, no trabalho e em casa - aprox. por.). As práticas de manipulação de chaves de longo prazo existentes realmente expandem o vetor de ataque, à medida que pressionam por backups de chaves.

Esta é uma explicação bastante abrangente. Mas surge a pergunta: se não o PGP, o que usar? Com o e-mail, fica claro que ele pode ser substituído por mensageiros instantâneos com criptografia de ponta a ponta confiável. Mas o que usar para assinar pacotes e atualizações de software e criptografia de arquivos? Felizmente, também existem

alternativas modernas aqui .

Assinaturas de pacote

As distribuições Linux e muitos sistemas de atualização de software usam assinaturas PGP para garantir a autenticidade do arquivo.

Existem alternativas simples para assinar pacotes, por exemplo,

significar (assinar e verificar) no OpenBSD e

minisign . Estes são utilitários extremamente simples, mas, graças a isso, são extremamente confiáveis. Ambos funcionam com o único algoritmo

Ed25519 (ErDSA): é um esquema de assinatura digital usando uma variante do esquema de Schnorr na curva elíptica de Edwards. Ele foi projetado para velocidade máxima e é muito mais rápido que o RSA. Como os dois utilitários são baseados no mesmo algoritmo, suas assinaturas digitais são compatíveis entre si, ou seja, o signify pode verificar as assinaturas geradas pelo minisign e vice-versa.

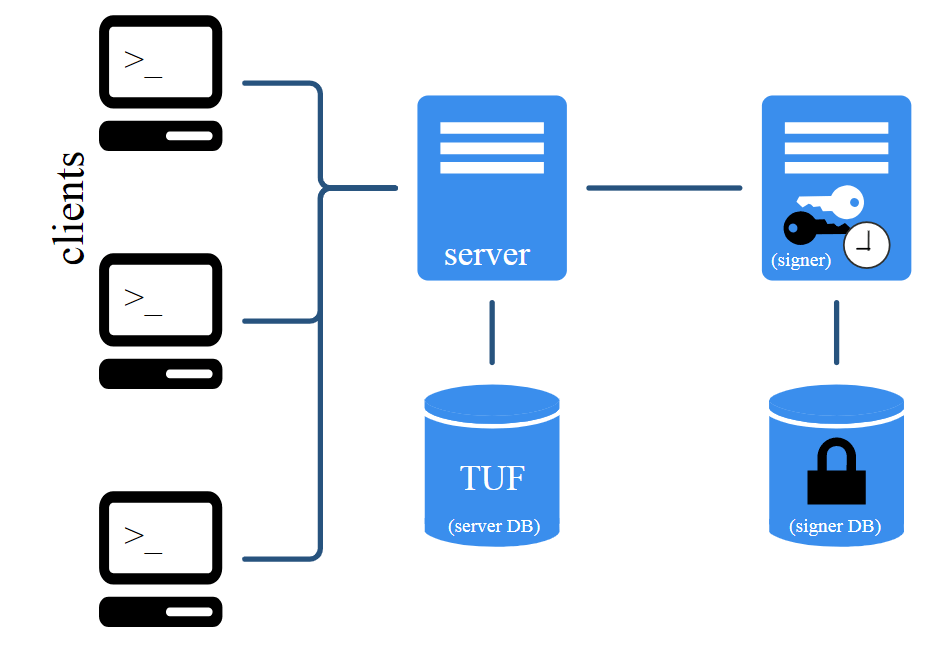

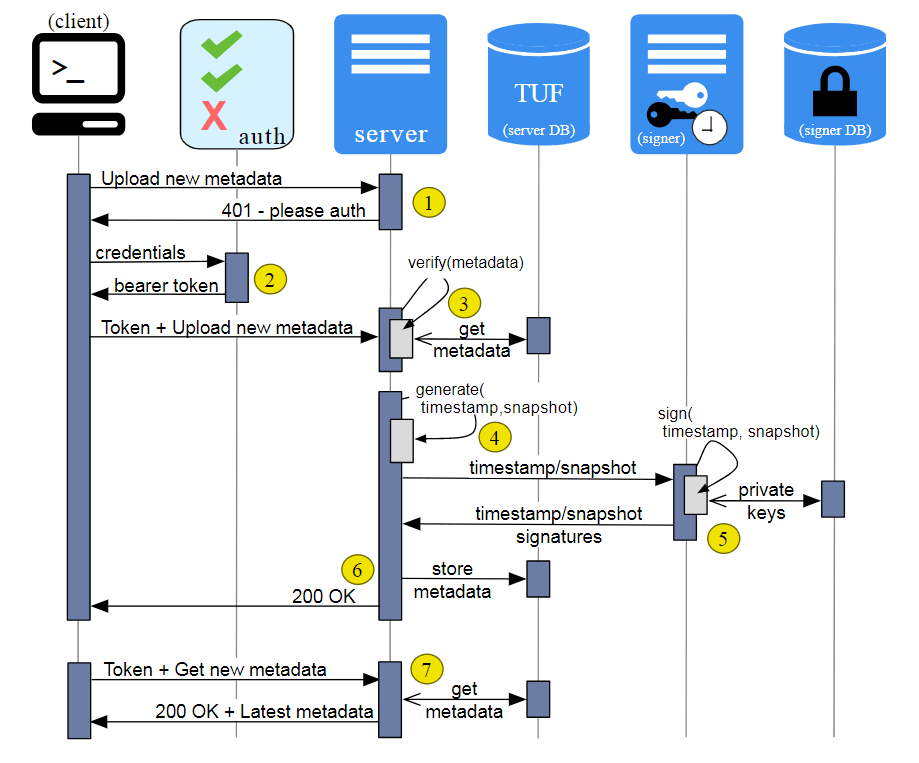

Essas são as alternativas mais mínimas, sem a menor funcionalidade adicional. Se você gerencia uma infraestrutura de distribuição de pacotes séria e precisa de uma opção mais funcional, pode prestar atenção ao

The Update Framework (TUF): uma estrutura flexível que se adapta a qualquer mecanismo de atualização de software.

Os desenvolvedores escrevem que o TUF é usado na produção por empresas como Cloudflare, Docker, DigitalOcean, Flynn, IBM, Microsoft, LEAP, Kolide e Vmware, e a opção TUF chamada

Uptane é amplamente usada para atualizar software automotivo na rede.

Implementação de TUF para infraestrutura de pacotes Python:

PEP 458 ,

PEP 480 . O TUF é baseado no

projeto Notary com uma implementação cliente-servidor pronta para uso e comprovada.

Criptografia de arquivo

Alternativas modernas ao

nacl / box e

nacl / secretbox são programas universais para criptografar qualquer dado. Suporte criptografia simétrica e assimétrica, cifras e protocolos modernos.

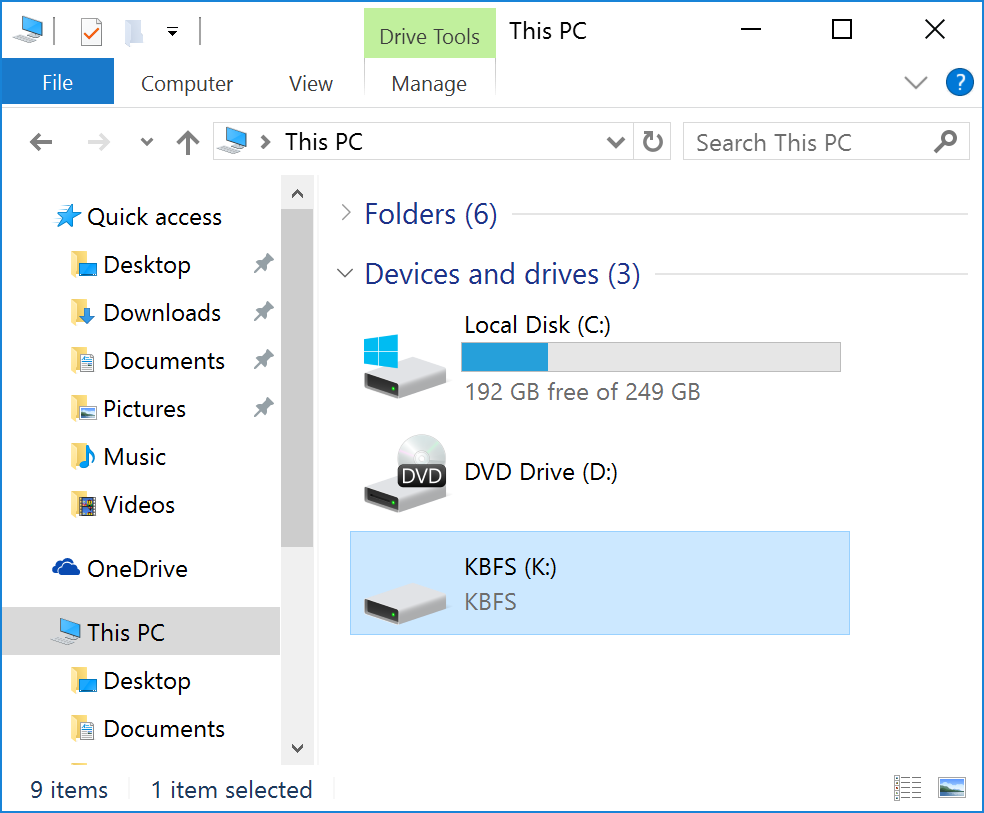

O Keybase é adequado para criptografar mensagens de bate-papo, emails, arquivos ou qualquer outro dado. O site principal do Keybase é um catálogo de chaves públicas que mapeia perfis de redes sociais para chaves de criptografia. O Keybase também oferece bate-papo criptografado (Keybase Chat), um sistema de armazenamento de arquivos baseado em nuvem (sistema de arquivos Keybase ou KBFS) e repositórios Git.

Sistema de arquivos KBFS montado em fase

Sistema de arquivos KBFS montado em faseEm geral, é uma alternativa totalmente funcional ao PGP para criptografia de dados.

Transferência de arquivos criptografados

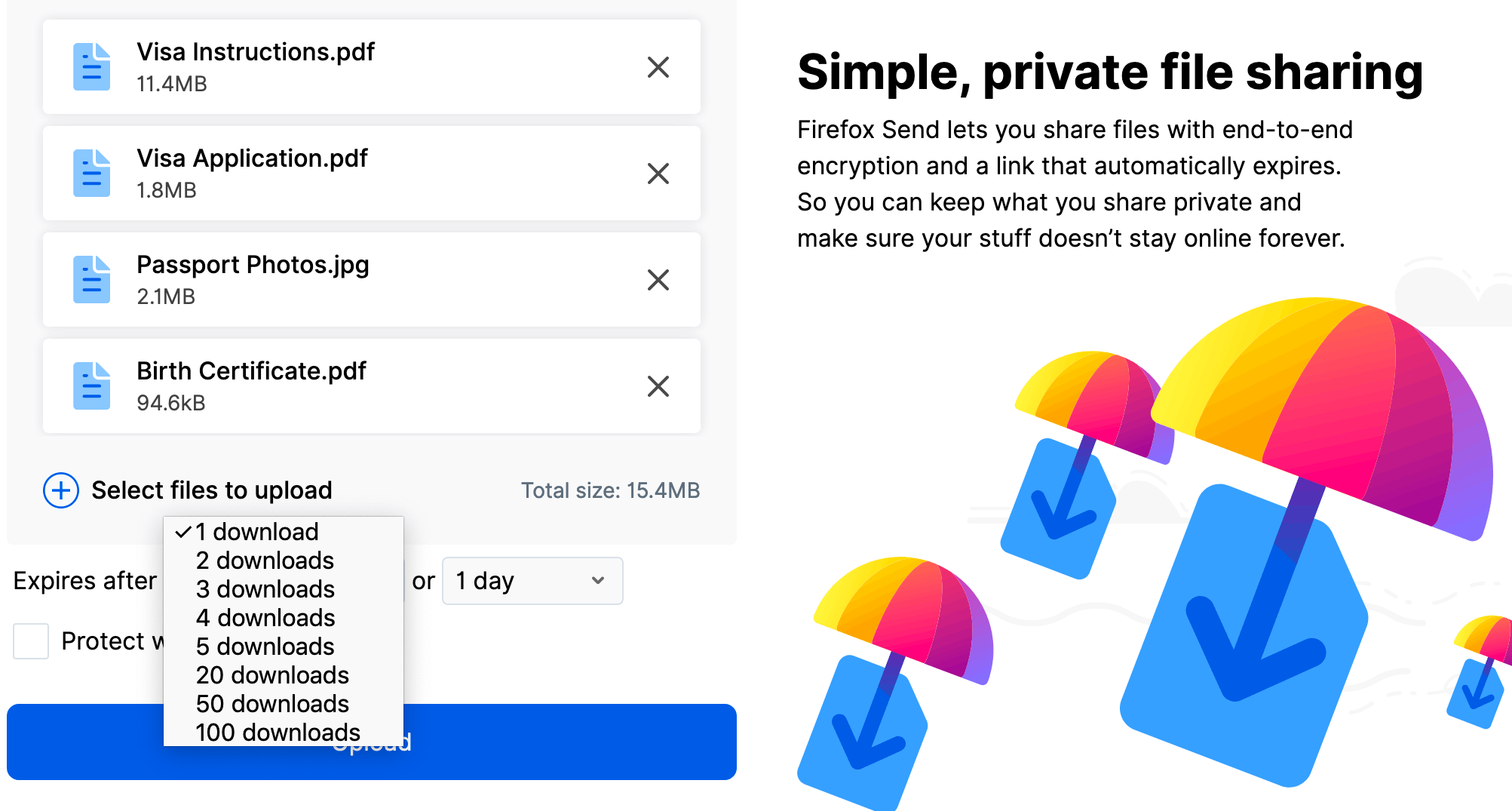

No século passado, era costume criptografar um arquivo, protegê-lo com uma senha e transferi-lo como anexo por email. Esta opção é possível hoje, mas existem alternativas mais modernas. Por exemplo, o serviço de

envio do

Firefox para a troca de arquivos criptografados

saiu recentemente da

versão beta . Os arquivos são criptografados no computador do remetente e descriptografados no computador do destinatário (JS no navegador). O serviço gera um link para um arquivo com um limite de tempo de vida ou número de downloads.

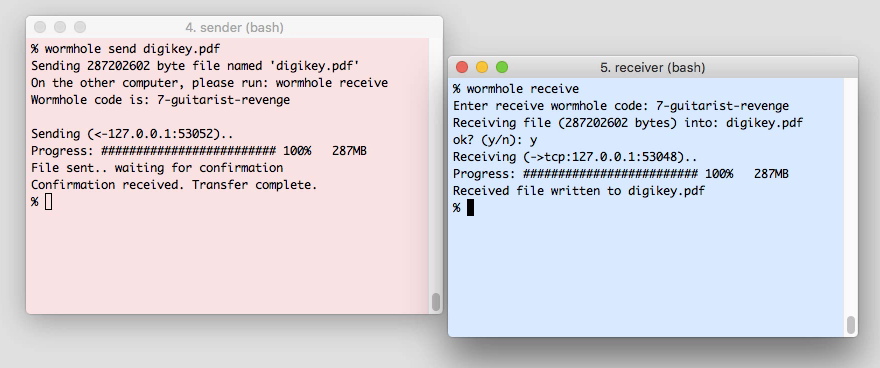

Se você não confiar em JS, poderá criptografar arquivos, por exemplo, usando o programa

magic-wormhole . O programa é instalado nos computadores do remetente e do destinatário, usa a moderna técnica criptográfica

PAKE (contrato de chave autenticada por senha) e gera senhas de várias palavras, quebra os firewalls e suporta o Tor.

Vivemos no século XXI. Existem opções muito melhores do que enviar arquivos criptografados por correio.

Certificados de

assinatura para documentos do Microsoft Office, Adobe PDF, LibreOffice, etc.

A GlobalSign fornece uma ampla gama de recursos para implementar uma

assinatura digital confiável . De desktop, servidor a implementações em nuvem.

Mais detalhes