Cada um de nós se deparou com uma situação em que era necessário restaurar dados, se era algo não muito importante ou, inversamente, criticamente necessário para alcançar determinados objetivos. Mas poucos usuários se perguntaram: “E se alguém restaurar meus dados pessoais no meu disco?” - e a pergunta certa! Hoje falaremos sobre o método de exclusão de dados do Secure Erase e aprenderemos sobre suas vantagens e desvantagens.

Mas, para começar, vamos esclarecer a situação. Este material é destinado a usuários comuns (não importa - iniciantes ou avançados) que, por um motivo ou outro, decidiram excluir permanentemente os dados dele ou tentar restaurar o desempenho de alta velocidade da unidade se ela começar a cair significativamente abaixo do indicado (ao mesmo tempo) , Armazenamento em cache do SLC e outras razões "oficiais" para redução de velocidade, neste caso, não consideramos, pois esses já são os recursos de hardware das unidades. A essência do problema que o Secure Erase pode resolver também pode ser que a unidade começou a funcionar lentamente - escrevendo e lendo dados. Pode haver várias razões, e algumas estão relacionadas ao componente de hardware e outras ao componente de software. As unidades de estado sólido são muito diferentes em serviço dos HDDs clássicos, portanto, apenas excluir dados ou formatar a unidade não significa redefinir a célula - é necessário limpá-la antes da gravação, o que atrasa o processo de gravação de novos dados. Em teoria, não deveria haver tais problemas, porque existe o TRIM - um comando para limpar os dados marcados para exclusão nas células durante uma interrupção do sistema, para que não percebamos isso. Este comando funciona apenas com unidades SATA de 2,5 ”e M.2. Para unidades conectadas ao barramento PCIe (M.2 ou PCIe na placa-mãe), há um analógico - Deallocate. Mas acontece que essas funções estão desativadas por algum motivo - um erro do sistema operacional, um erro do usuário na configuração de um disco por meio de software de terceiros, o uso de conjuntos de sistemas operacionais não padrão com componentes de software desconhecidos. E logo o disco começará a funcionar visivelmente mais devagar, o que será visível mesmo "a olho nu", sem qualquer avaliação comparativa do desempenho.

E algumas palavras para aqueles que acham este material uma instrução para ações dentro das organizações em que a exclusão de dados é necessária como uma classe. Para proteger informações críticas, tanto para organizações sérias preocupadas com a segurança dos dados quanto para empresas do setor público que trabalham com informações classificadas como segredos de estado, como regra, sistemas de proteção (software e / ou hardware), construído sobre proteção de dados criptográficos usando o GOST 28147-89 doméstico, satisfazendo os documentos regulatórios e regulamentares dos reguladores. O fato é que, na Rússia, no momento não existe um algoritmo realmente eficaz para excluir completamente os dados das unidades de estado sólido, e o GOST P50739-95 está focado no HDD (HDD comum), pois isso não é adequado. Sejamos pacientes - sobre nossos padrões e não nossos padrões um pouco mais tarde. Era necessário dizer isso, mas com terríveis formulações neste material, amarramos. Bem, ou quase :)

Por que os dados não são excluídos imediatamente?

Qualquer um de nós pensou, e talvez até pense agora, que clicando no botão "Excluir" e depois em "Esvaziar a lixeira", os arquivos selecionados serão excluídos. Mas, na realidade, isso não é inteiramente verdade e agora vamos explicar o porquê. Os algoritmos de operação do disco rígido são projetados de forma que, quando você exclui um arquivo, o sistema operacional remove o link da tabela do sistema de arquivos. É como remover um atalho da área de trabalho - nesse caso, o programa ou jogo permanece no lugar e você ainda pode acessá-lo. Ainda assim, uma vez a pedido dos pais removeu o rótulo CS ou outro jogo favorito com a frase "tudo, o jogo é excluído"? Então aqui - o arquivo permanece fisicamente no meio, mas até que um novo seja escrito em seu lugar. Embora, mesmo depois disso, as informações possam ser restauradas através do estudo dos campos magnéticos na superfície do disco, mas essa é uma história completamente diferente ... Como você deve ter adivinhado, o apagamento do disco rígido foi muito fácil - absolutamente todos os setores do disco rígido foram substituídos por zeros e uns, assim como suas combinações. muitas vezes Além disso, quanto mais, melhor! Este procedimento leva muito tempo. Muito tempo. É por isso que esse método não é adequado para a exclusão instantânea e irrevogável de dados, se de repente um grupo de captura o visitar. Aqui precisamos de métodos radicais, como destruição física instantânea ... Não é esse o ponto, a conversa não é sobre isso.

Com o SSD, tudo é completamente diferente. Ao contrário dos HDDs, os SSDs têm algoritmos de distribuição de dados mais complexos. Um exemplo de como os dados permanecem intactos está relacionado ao gerenciamento em um SSD. Isso é feito para que o desgaste das células de memória seja pelo menos aproximadamente uniforme, porque elas têm um "tempo de vida" limitado. Quando você edita um documento e salva as alterações, elas não substituem os dados originais. Em vez disso, os SSDs gravam novo conteúdo em um bloco de dados vazio e atualizam o mapa lógico para indicar um novo local. Isso deixa um local em que os dados de origem no SSD são marcados como livres, mas os dados reais permanecem intocados. Com o tempo, os dados marcados como livres podem ser excluídos, mas até então podem ser restaurados. Na verdade, esse também é o motivo da desaceleração das unidades consumidoras, mencionada um pouco mais. A maneira como o controlador flash controla a distribuição de dados não garante, em grande medida, que o método usado para apagar o HDD substitua completamente todos os locais de memória SSD.

Padrões, normas, normas ... Eles são relevantes?

O Secure Erase é reconhecido pelo Instituto Nacional de Padrões e Tecnologia (NIST) dos EUA como uma maneira eficiente e segura de atender aos requisitos legais de saneamento de dados.

ATA Secure Erase faz parte da especificação ANSI ATA. Nos casos de sua correta implementação, ele apaga todo o conteúdo do disco no nível do hardware e não usa software.

O ATA Secure Erase (SE) foi projetado para controladores em SSDs. O controlador SSD redefine todas as células da memória, deixando-as vazias. De fato, esse método restaura o SSD ao seu estado de fábrica, não apenas excluindo dados, mas também retornando o desempenho original. Quando implementado corretamente, esse padrão processará toda a memória, incluindo áreas de serviço e setores seguros.

A

GOST P50739-95 doméstica recomenda

apagar as informações reescrevendo completamente os setores. Ao mesmo tempo, não especifica quantas vezes é necessário fazer isso e, como já dissemos, esse método não é totalmente eficaz, porque os dados podem ser restaurados com equipamentos especiais. Sim, e é relevante novamente para o HDD - o que fazer, se não acompanhar o ritmo das novas tecnologias no exterior, então conosco - ainda mais. É verdade que questões de tal importância, de fato, não são resolvidas rapidamente - aqueles que trabalharam com o FSB ou, pelo menos, com o FSTEC, estão bem cientes do que se trata. E não é uma questão de burocracia ou relutância de alguém, mas é necessário alcançar o resultado mais útil, o que é muito, muito difícil. E caro.

O método de limpeza NAVSO P-5239-26 é o padrão de descarte mais usado no mundo pelo Departamento de Defesa dos EUA. O algoritmo de execução é o seguinte:

- primeira passagem - o caractere indicado é gravado (por exemplo, zero);

- segunda passagem - os dados reversos são registrados (zero é substituído por um);

- terceira passagem - gravação de uma sequência aleatória.

Este método minimiza a magnetização residual e possibilita a restauração especial. significa extremamente problemático. Sim, não se trata mais de SSDs, certo?

Padrão alemão

VSITR . O algoritmo de execução é executado em 7 ciclos completos de reescrita:

- escreva 0;

- escreva 1;

- escreva 0;

- escreva 1;

- escreva 0;

- escreva 1;

- gravar dados aleatórios.

Acontece que, no momento específico para unidades de estado sólido, documentos normativos não existem ou são inacessíveis ao público.

Quanto mais complexo o sistema, mais fácil é quebrá-lo.

Parece que as unidades SSD têm um sistema de trabalho não trivial; portanto, o esquema para a destruição completa de dados também não deve ser o mais fácil. Mas, na realidade, isso não é verdade. Qualquer SSD possui um controlador que é o "cérebro" da unidade. Ele não apenas diz ao sistema onde gravar dados, mas também criptografa habilmente as informações que passam por eles e armazena a chave consigo mesmo. Se você excluir (ou melhor, substituir) uma chave, todas as informações se transformarão em um conjunto aleatório de zeros e zeros - será impossível descriptografá-la de qualquer forma (pelo menos até que o poder e as ferramentas de computação que permitem selecionar essa chave sejam criados ) Apenas uma ação bastante simples por parte do usuário pode resolver o problema da exclusão segura de dados. Este método é o mais rápido e mais eficaz.

Se você combinar os dois métodos (substituindo a chave e redefinindo as células), obterá o algoritmo perfeito para obter um disco absolutamente estéril no estado de seu desempenho máximo. Isso, em primeiro lugar, resolve o problema que levantamos no início do artigo e, em segundo lugar, pode nos ajudar a responder à pergunta sobre o grau de desgaste da unidade. É importante observar que algumas unidades com criptografia integrada podem receber apenas um algoritmo após o recebimento de um comando de exclusão segura - isso depende das configurações do controlador pelo fabricante. Se você "redefinir" o seu SSD e comparar o desempenho real com o declarado, obterá a resposta para esta pergunta. Este procedimento não afeta o desgaste do disco, o que é muito importante. Observe que essas ações foram projetadas especificamente para analisar o estado do disco, mas não será possível obter um aumento de longo prazo na velocidade de leitura / gravação devido à operação dos discos SSD - a situação pode depender do modelo da unidade e do firmware do controlador. E deve-se notar que nem todas as unidades suportam criptografia. Nesse caso, o controlador simplesmente redefine as células.

Recursos de limpeza de SSDs com NVM Express

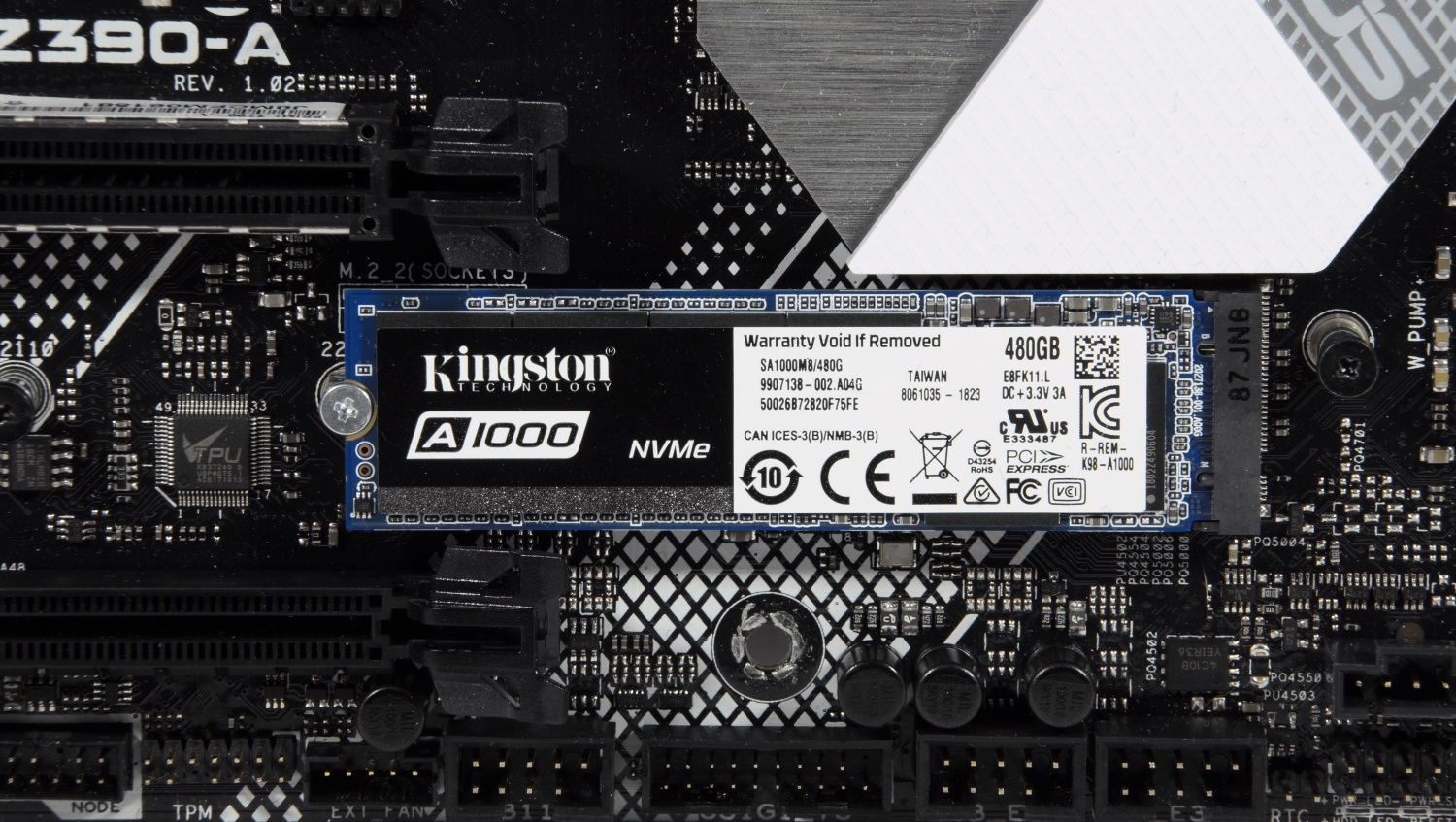

Todas as informações acima descritas funcionam com discos magnéticos baseados em interfaces ATA / SATA, bem como SSDs baseados em dispositivos SATA - 2.5 ”ou M.2, que são mais comuns no mercado atualmente. Mas a moderna interface de alta velocidade do NVMe é outra coisa. Os SSDs com essa interface podem ser fabricados na forma de placas M.2 e placas PCI-Express (semelhantes a pequenas placas de vídeo ou som - conforme desejado). A NVM Express Interface (NVMe) é a especificação da interface lógica do dispositivo para acessar a memória não volátil conectada via barramento PCI Express. O NVM atua como um inicializador para a memória não volátil, que geralmente é a memória flash na forma de SSDs. O NVM Express, como uma interface lógica de dispositivo, foi projetado desde o início para maximizar os benefícios da baixa latência e paralelismo interno de dispositivos de armazenamento baseados em flash, refletindo o paralelismo de processadores, plataformas e aplicativos modernos. Os discos desse tipo não oferecem suporte a comandos padrão, mas, como mencionado anteriormente, o problema não é novo, os desenvolvedores levaram isso em consideração ao projetar essas unidades, para que todos (ou quase todos) os SSDs tenham em seu arsenal um comando para executar os algoritmos do Secure Erase.

A propósito, a especificação mais recente do NVMe adiciona novos comandos que podem limpar todos os nanômetros de um disco (cache de barramento, etc.). O único problema continua sendo o software, que deve funcionar com discos desse tipo.

Quando você precisar apagar tudo. Mas como

Especificações, algoritmos, nomes complexos, é claro que isso é muito interessante. Mas queremos apagar nosso disco! O que precisa ser feito para isso?

Vamos começar com o triste. Triste para usuários de Mac OS. O problema é que, na maioria das vezes, nenhum dos utilitários produzidos pelos fabricantes de SSD que oferecem suporte à Secure Erase Unit ou Format NVM não funciona em um Mac; portanto, você precisará conectar sua unidade a um sistema executando Windows, Linux ou DOS

Todos os principais fabricantes de SSDs fornecem utilitários para trabalhar com suas soluções, e você pode encontrá-los em sites oficiais. Você também pode usar soluções gratuitas e pagas, que também são adequadas para exclusão de dados, mas operam com base nos padrões mencionados acima, pois ninguém, exceto os desenvolvedores de SSD, conhece o componente de hardware para que ele funcione corretamente e também cria uma ferramenta universal para todos os SSDs existentes. . Por exemplo, usaremos as

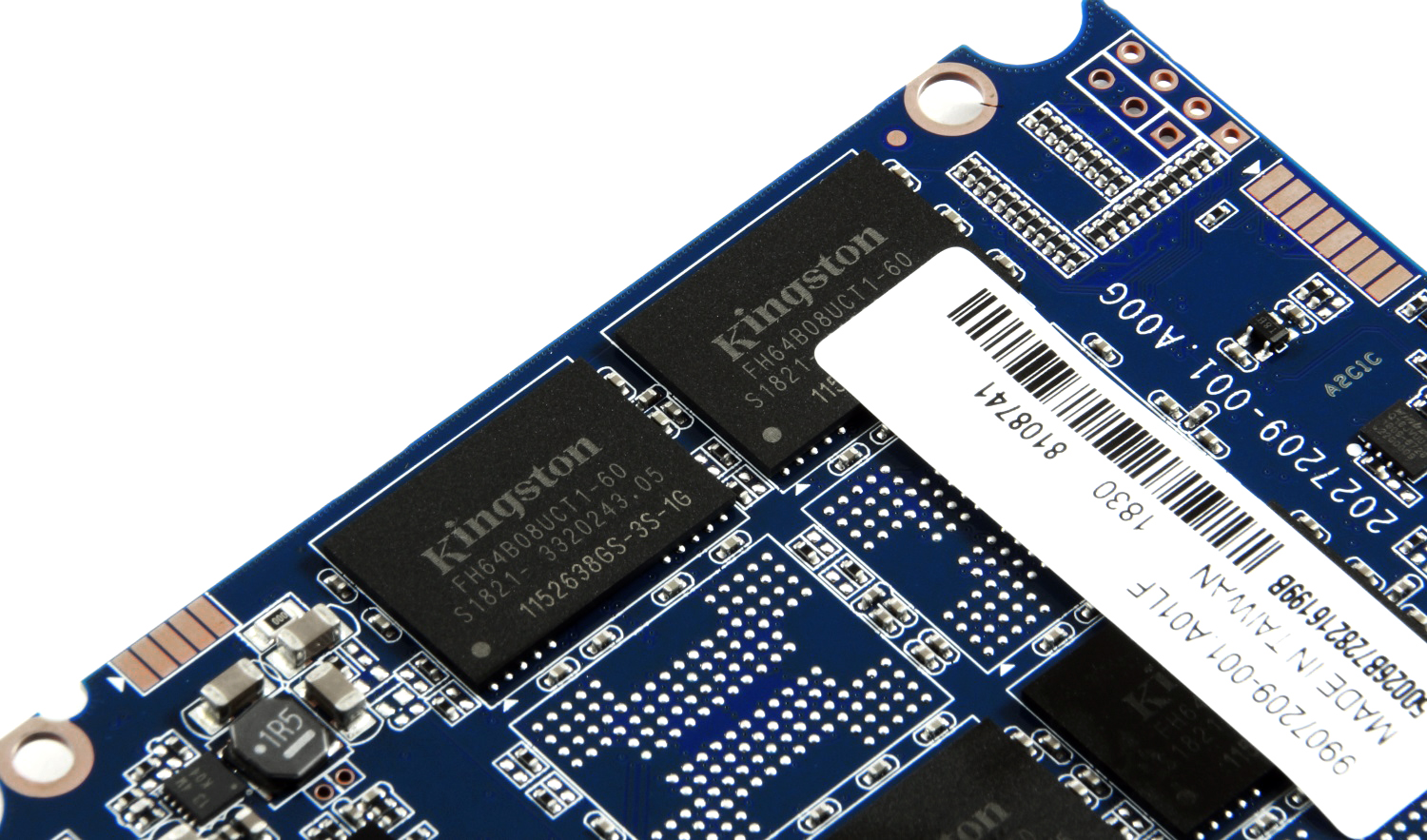

unidades Kingston

UV500 e

A1000 com interfaces SATA e NVMe, respectivamente.

Primeiro, adicionamos que a limpeza da unidade do sistema operacional em funcionamento não funcionará. Na verdade, é lógico e nada surpreendente. Mas você nunca sabe ...

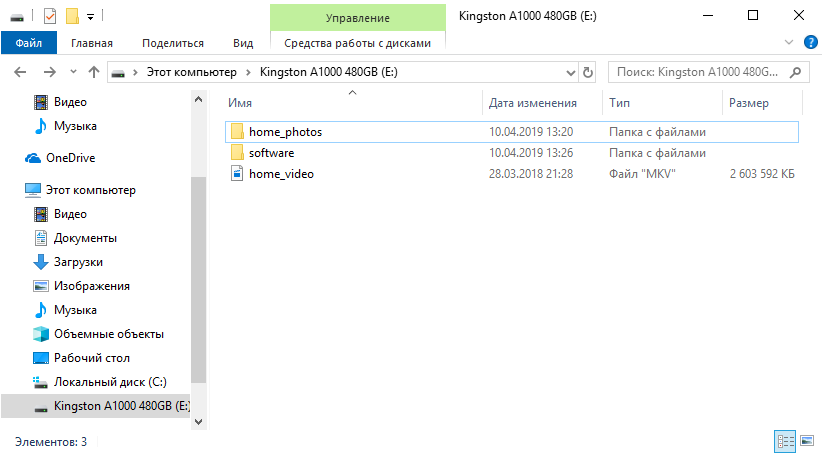

Para demonstrar os processos de exclusão e recuperação de dados, prepararemos o teste A1000. Vamos colocar um conjunto de fotos, vídeos e vários softwares nos arquivos e na forma de arquivos executáveis.

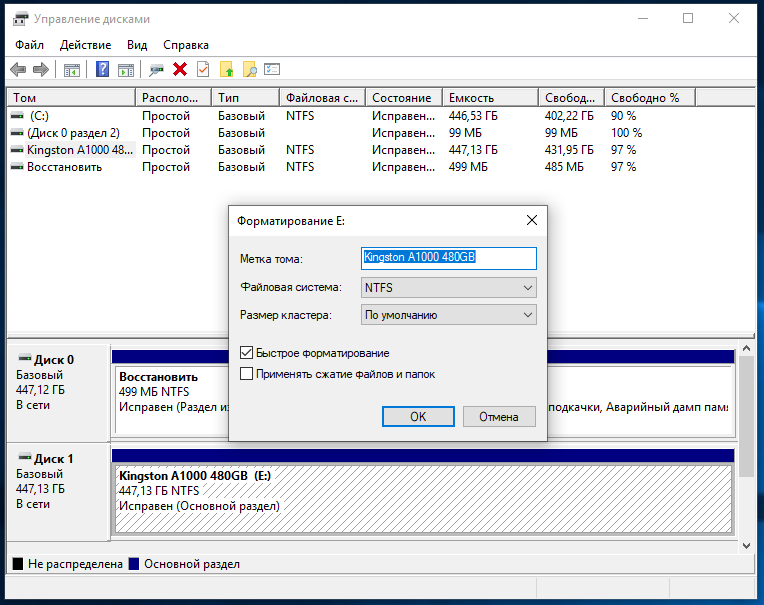

O que os usuários geralmente fazem quando desejam “excluir” dados do disco? Por exemplo, antes de vendê-lo. É isso mesmo, formate-o com as configurações padrão.

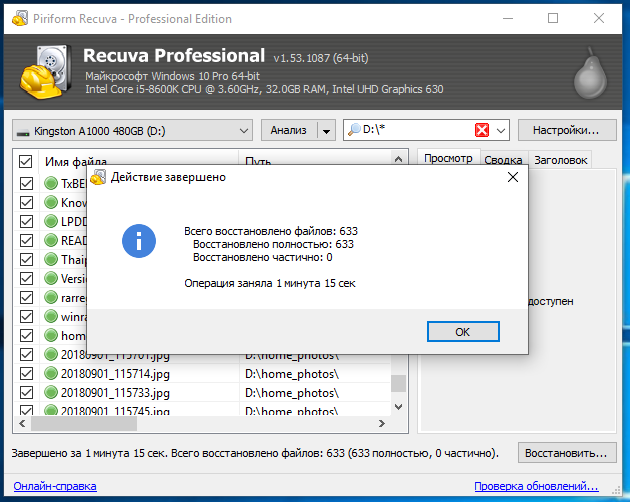

E o que um novo proprietário de unidade pode fazer? Novamente, é verdade - verifique sua compra para todos os tipos de coisas interessantes. Como você pode ver, os dados estão em excelentes condições!

E demorou muito pouco tempo para restaurá-los (se as duas unidades forem rápidas):

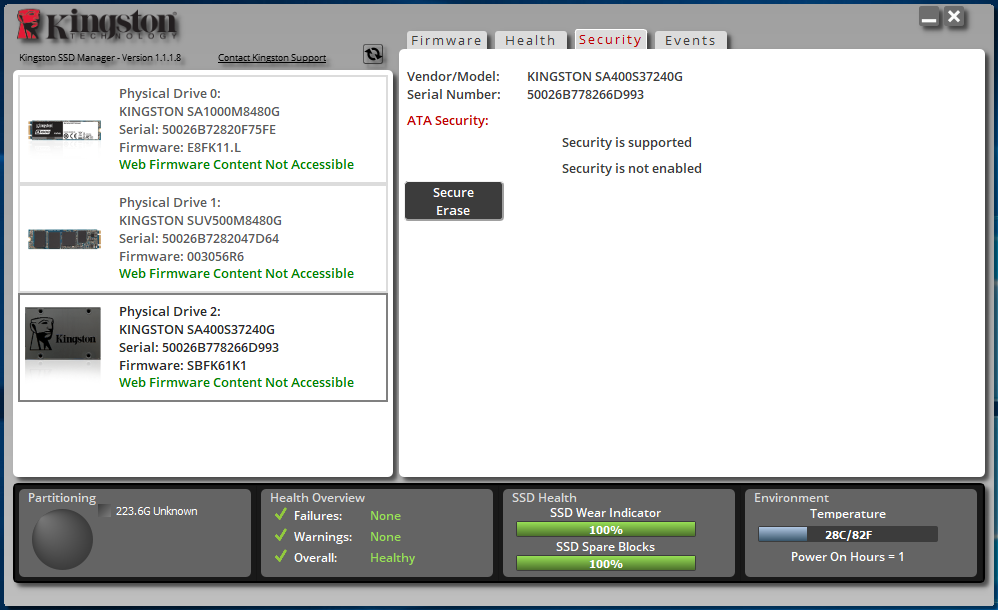

Agora, muitas pessoas sabem que você precisa excluir os dados corretamente. Existem várias maneiras de fazer isso, mas existem algumas limitações. Por exemplo, no Windows 8 e posterior, os SSDs operam de tal modo que o Secure Erase não funciona exatamente assim. Se você ainda tiver problemas com unidades de 2,5 ”(para remover a“ trava ”, é necessário desconectar o cabo de alimentação da unidade e ligá-lo após um sistema ligado com um sistema operacional carregado), isso não funcionará com as soluções M.2. Da mesma forma com o NVMe M.2 SSD. A Kingston possui um programa SSD Manager que possui todas as funcionalidades necessárias para monitorar o status das unidades ou sua manutenção, incluindo o Secure Erase. Na verdade, quando usado no Windows 10, o programa nos diz o que fazer para desbloquear a unidade e excluir permanentemente os dados armazenados nela.

Você pode usar um sistema com Windows 7 - tudo deve funcionar corretamente nele, a menos que, é claro, você use um "conjunto" incompreensível de artesãos com desconhecido como os drivers SATA estão funcionando no controlador da placa-mãe. Outra opção se o recurso Apagamento seguro no Kingston SSD Manager não estiver disponível, independentemente de suas ações, é usar um dock USB para conectar sua unidade. Então imediatamente sem problemas - a função está disponível sem problemas. A unidade é visível no sistema.

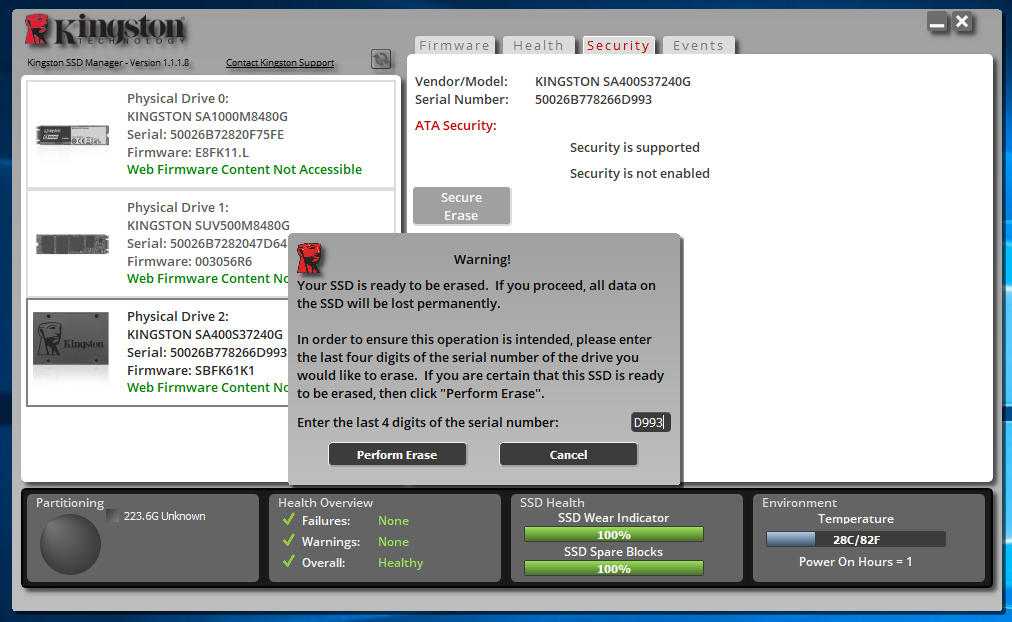

Aqui, precisamos selecionar a unidade conectada, clicar no botão Apagar seguro e inserir os últimos 4 caracteres do número de série da nossa unidade.

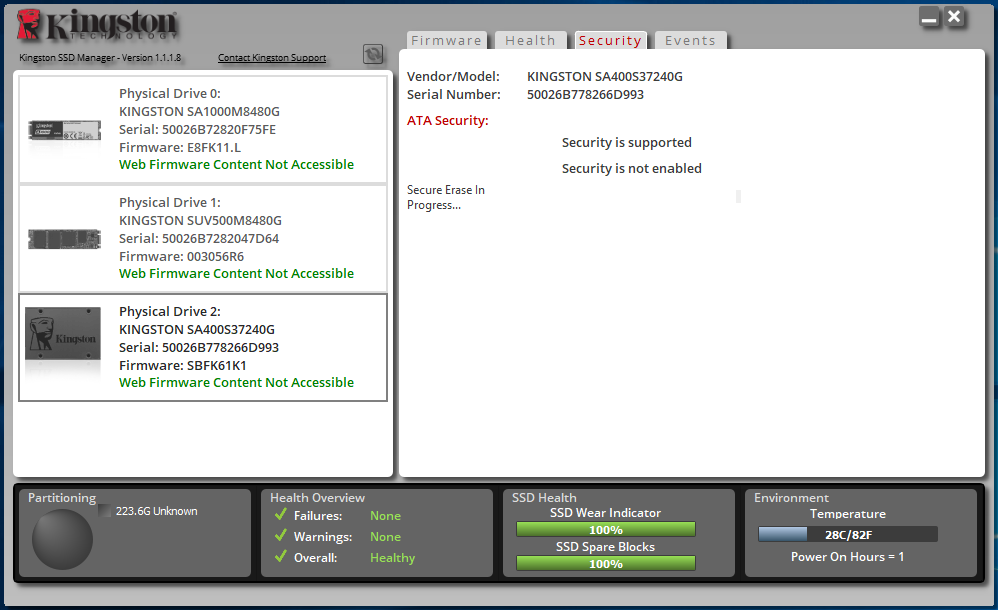

O processo não leva muito tempo, então você poderá começar a usar o disco em breve novamente.

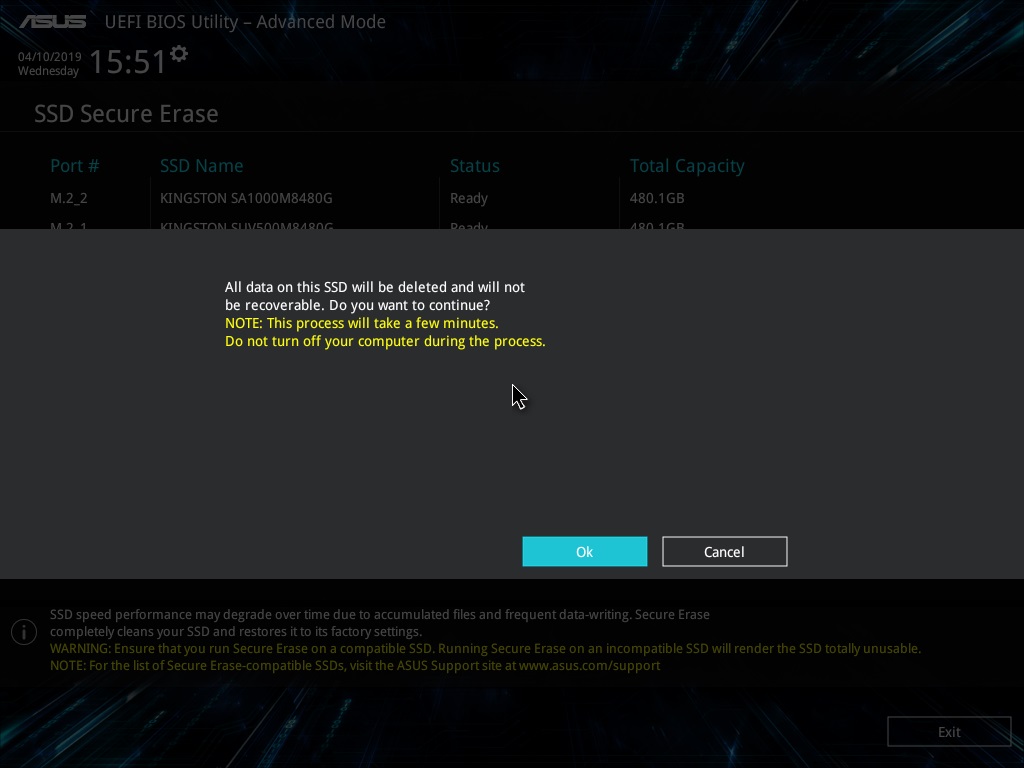

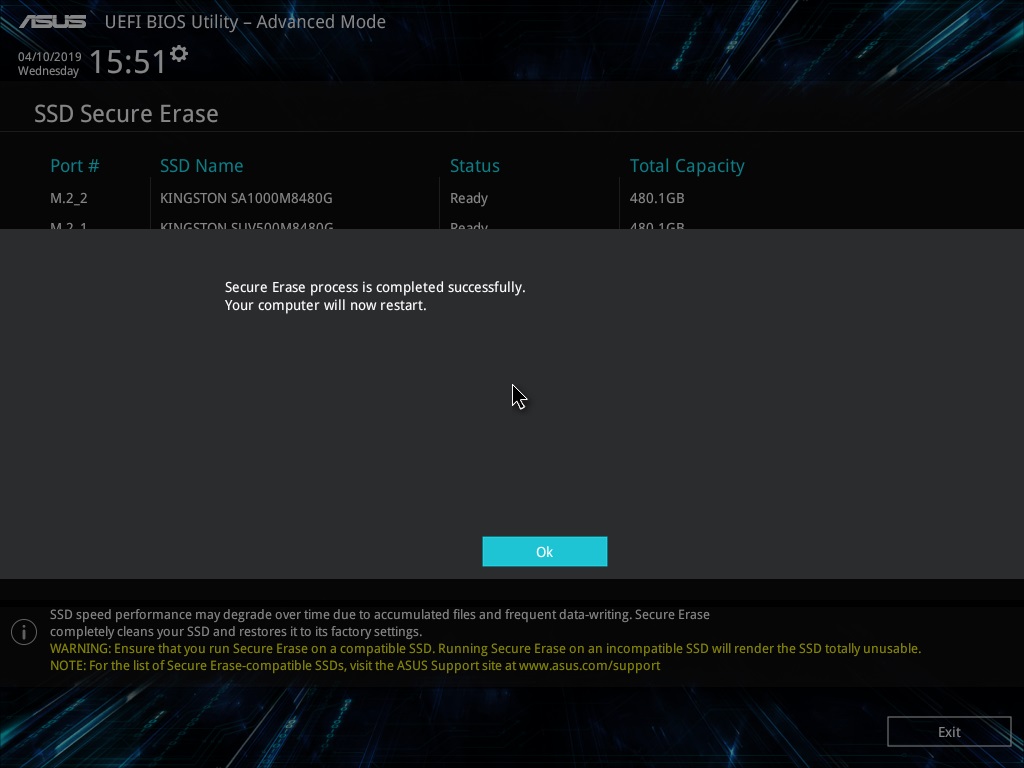

Outra opção para executar o Secure Erase é no BIOS da placa-mãe, se essa funcionalidade for implementada pelo fabricante. Normalmente, o programa está na seção apropriada. Por exemplo, alguns modelos de placas não possuem esse recurso.

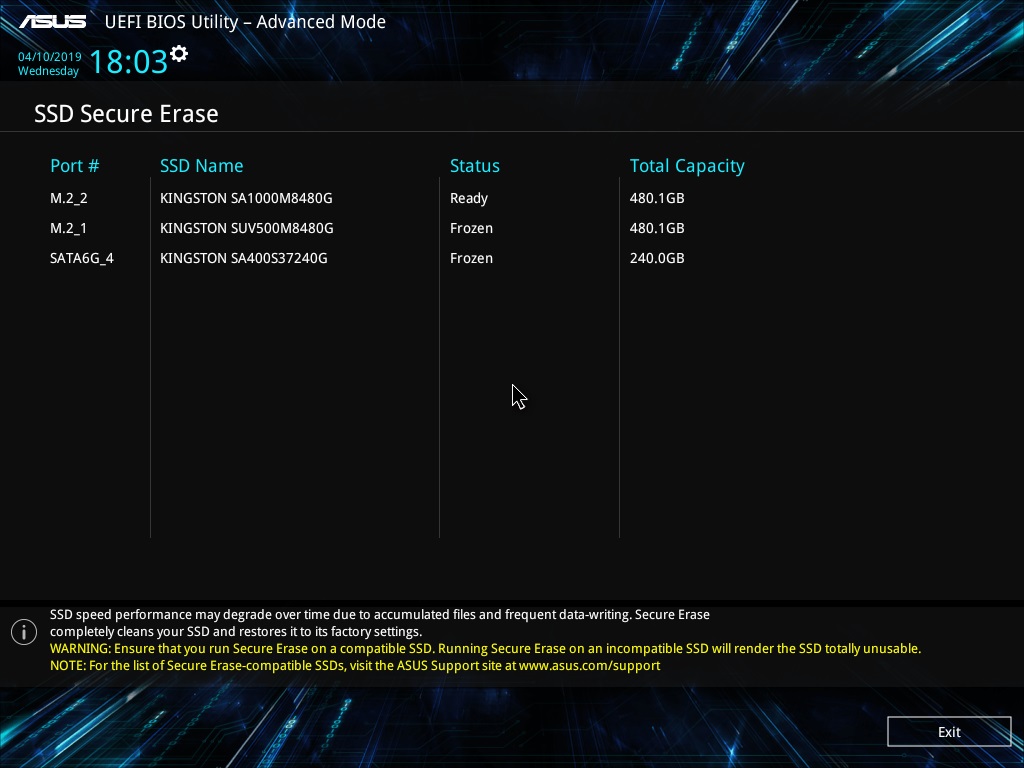

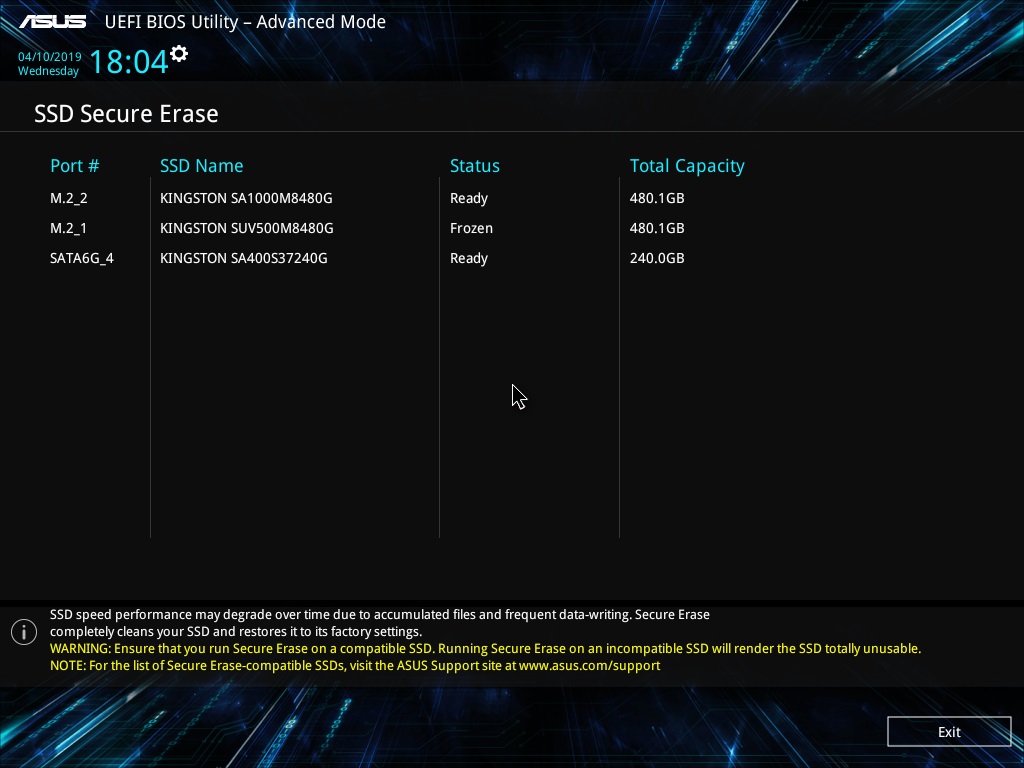

Mas em um número considerável de modelos, o programa está pronto para ajudá-lo:

Nele, vemos uma lista de unidades mapeadas e seus status.

Para obter o status Pronto para unidades SATA, é necessário desconectar e conectar a energia deles sem desligar a energia geral do sistema, como dissemos um pouco antes. Então você precisa reiniciar o utilitário SSD Secure Erase. Vemos que o status foi alterado para Pronto.

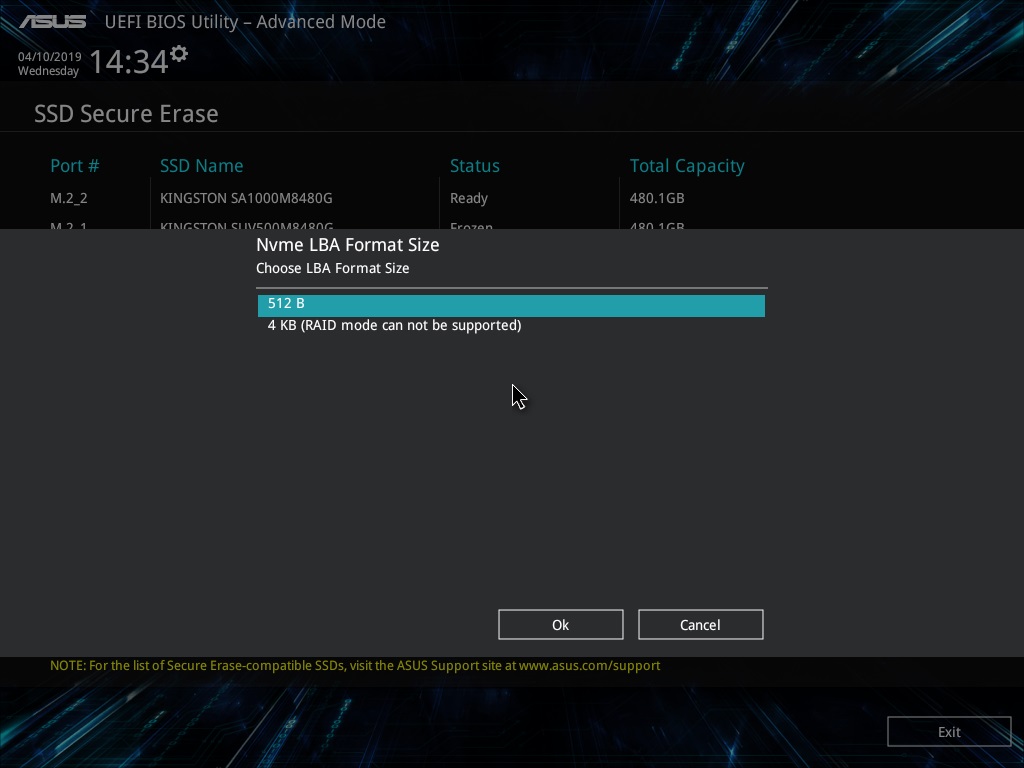

Para discos NVMe, você deve selecionar o tamanho do setor antes de executar a limpeza.

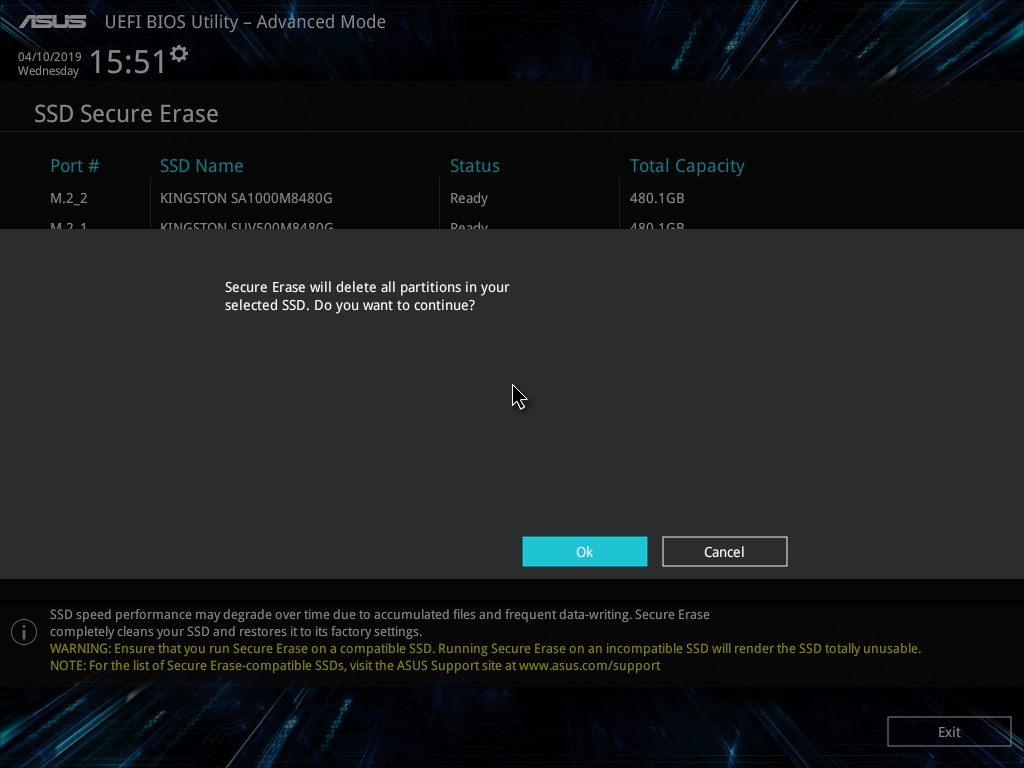

E então seremos perguntados se queremos limpar a unidade.

E novamente - é mesmo? Afinal, o processo é irreversível.

Depois de um tempo, a tarefa será concluída. Resta desligar ou reiniciar o sistema, e a unidade estará no estado "como de uma loja".

Agora é impossível encontrar qualquer coisa na unidade.

Mesmo se você usar a função de análise detalhada.

Agora considere uma opção que pode ser usada se você não possui um sistema com Windows 7 ou uma placa-mãe com um programa de stripper embutido na mão. Vamos ao software livre. Não será possível restaurar a velocidade da unidade dessa maneira (ou será, mas não como se fosse o “Apagar Seguro” “mesmo”), mas ninguém restaurará seus dados.

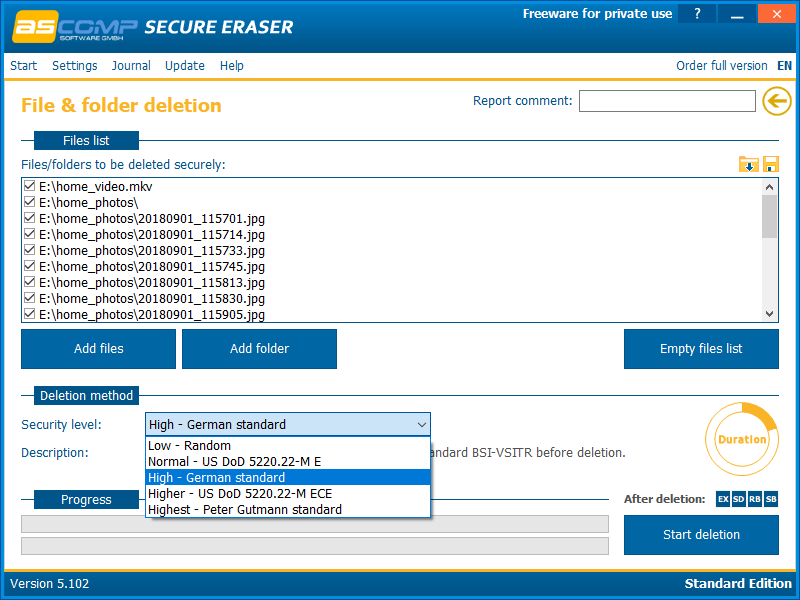

O primeiro programa é o

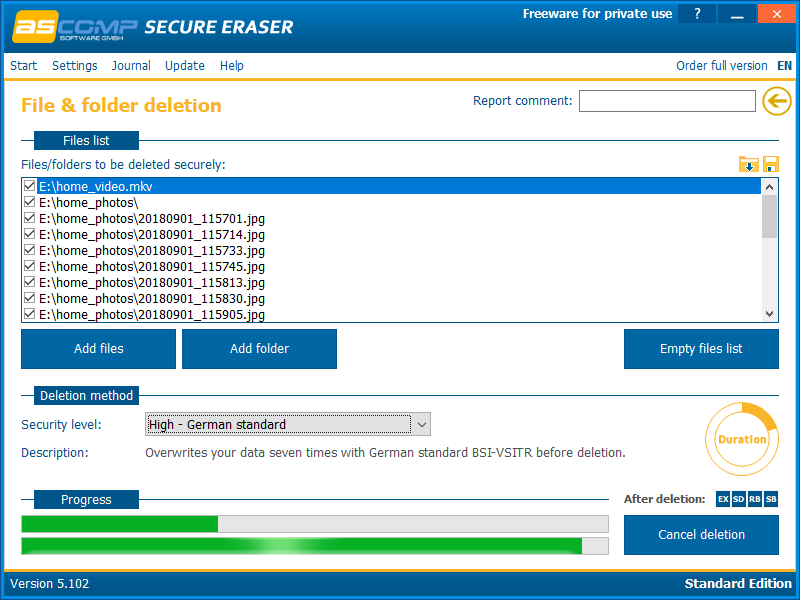

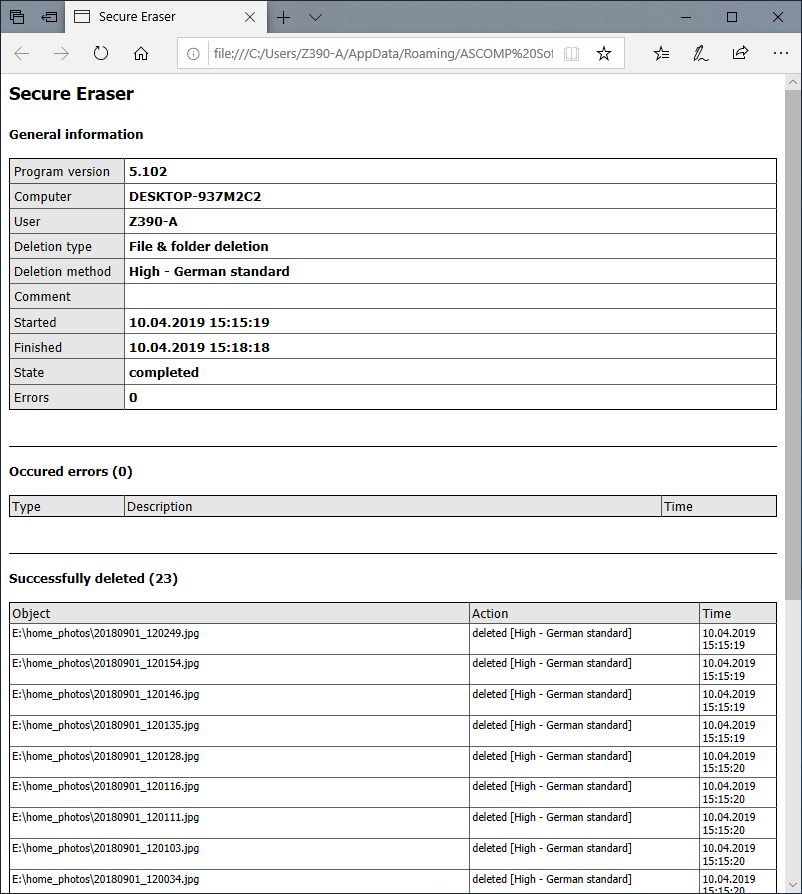

Secure Eraser da ASCOMP Software. Sua interface é o mais simples possível. Primeiro, adicione arquivos e pastas à lista de exclusão.

Em seguida, selecionamos o algoritmo de exclusão de dados.

E começamos o processo de remoção. Resta apenas esperar um pouco, o que depende da quantidade de dados a serem excluídos e do algoritmo selecionado.

Após a conclusão do processo de remoção, o programa exibe um relatório sobre o trabalho realizado.

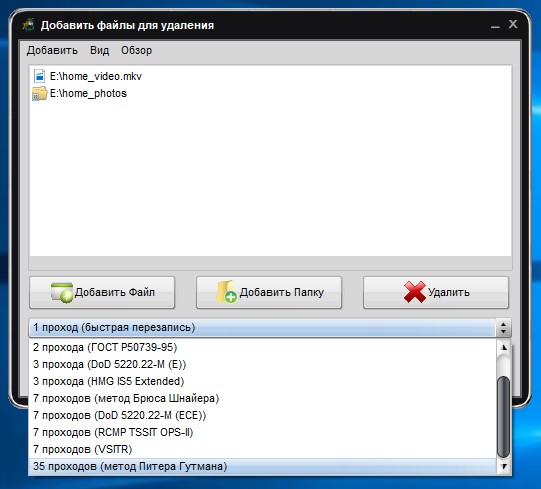

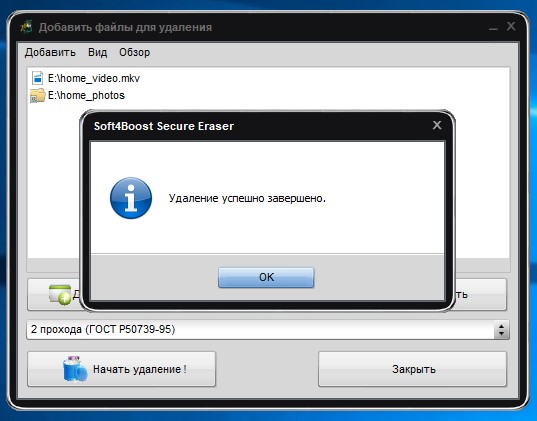

Outro programa é o Soft4Boost Secure Eraser. Este é um programa extremamente fácil de usar, onde você precisa de um mínimo de ação.

Primeiro, selecione os arquivos e pastas que queremos destruir. Em seguida, o algoritmo de exclusão de dados

Em seguida, o algoritmo de exclusão de dados A terá apenas que iniciar o processo e aguardar o término.

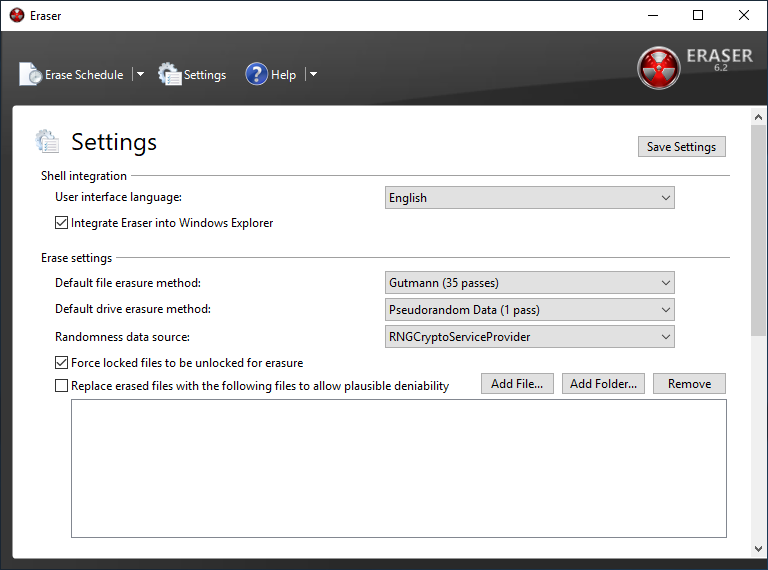

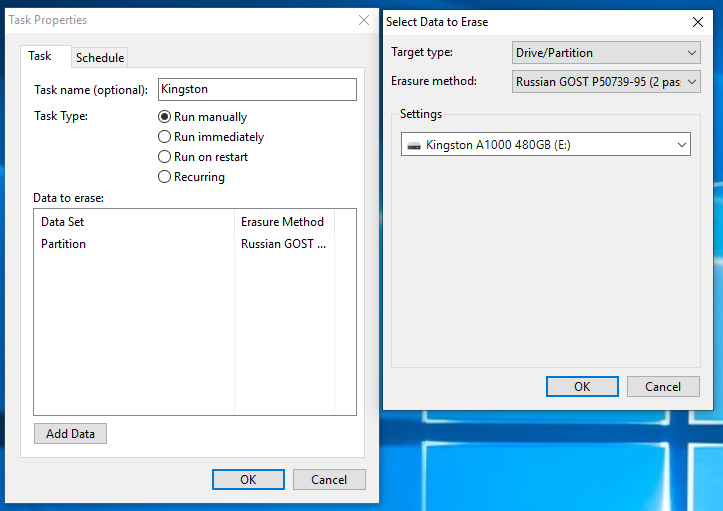

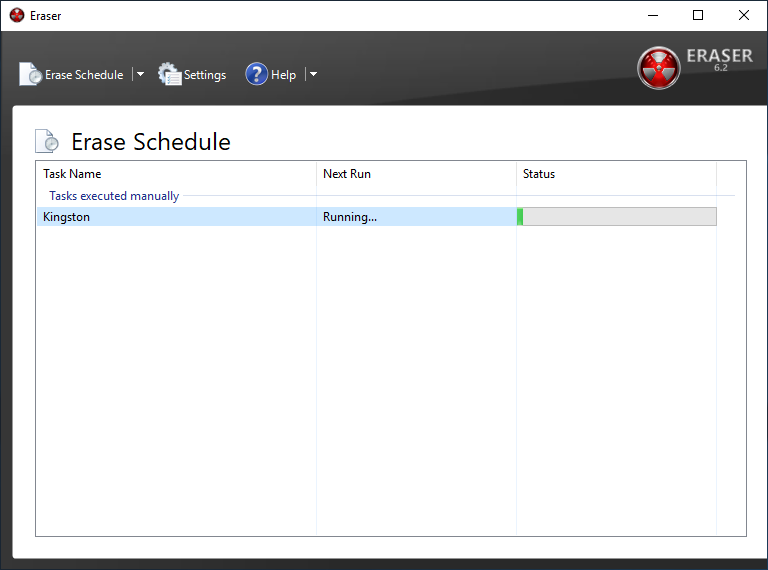

A terá apenas que iniciar o processo e aguardar o término. E familiarize-se com outro programa - Eraser . Este programa possui um conjunto bastante rico de recursos, como limpar partições ou discos inteiros, limpar espaço em disco não alocado, determinados arquivos ou pastas e criar uma programação para todas as opções acima.

E familiarize-se com outro programa - Eraser . Este programa possui um conjunto bastante rico de recursos, como limpar partições ou discos inteiros, limpar espaço em disco não alocado, determinados arquivos ou pastas e criar uma programação para todas as opções acima. Para excluir determinados dados, você precisa criar uma tarefa com certos parâmetros.

Para excluir determinados dados, você precisa criar uma tarefa com certos parâmetros. Criamos uma tarefa para excluir dados de toda a unidade. Por exemplo, isso é verdade antes de vender um SSD.

Criamos uma tarefa para excluir dados de toda a unidade. Por exemplo, isso é verdade antes de vender um SSD.

. . – .

, -, , Secure Erase .

AOMEI Partition Assistant . , . , Windows 10 ( 8 8.1) , .

, .

O que vem a seguir?

, . – , , . ( , ). , TRIM/Deallocate. , Secure Erase , , . , «» , . , , , - «», , TRIM, «» .

. : – . Windows 8/8.1/10, , , . : Secure Erase . – , . : . , Secure Erase /, . , , — . TRIM , . !

Para obter mais informações sobre os produtos

HyperX e

Kingston , visite o site da empresa.