Um site de phishing deve parecer credível o suficiente para corresponder a qualquer lenda dos cibercriminosos. Muitas vezes, algo relacionado à segurança é escolhido como uma lenda, esses recursos despertam mais confiança entre as vítimas em potencial. E aqui está um novo exemplo dessa abordagem:

sbersecure.ru .

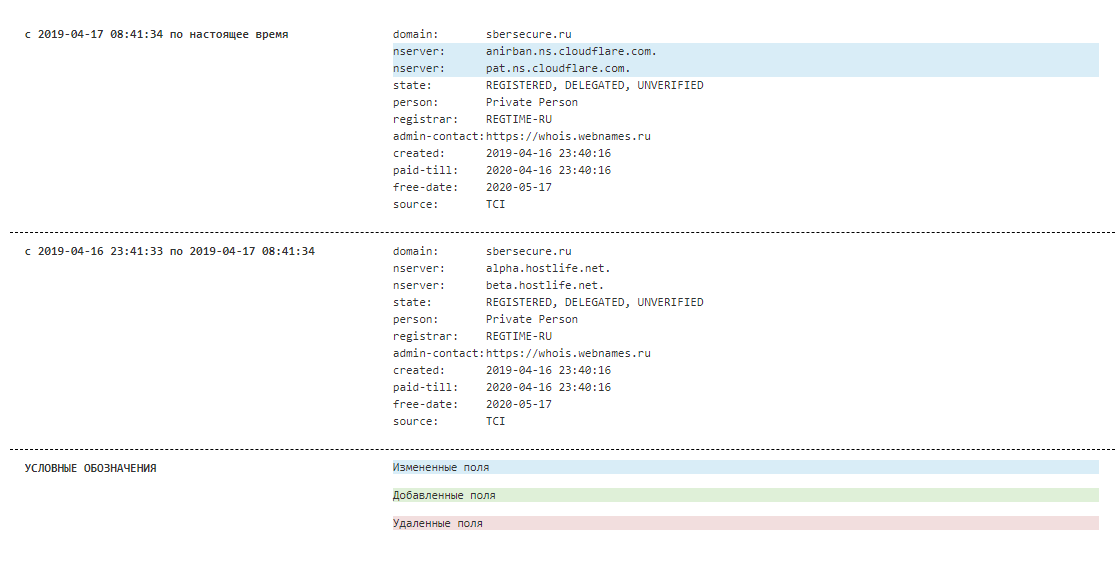

Eventos em todo o site se desenvolveram rapidamente. O nome do domínio foi registrado na noite de 16 de abril e no dia seguinte apareceu um site de phishing. Inicialmente, os servidores do host russo Hostlife foram especificados como DNS; no entanto, após apenas 9 horas, os endereços da CloudFlare, uma empresa que não precisa ser apresentada, apareceram nos registros da NS. 17 de abril, às 15 horas, horário de Moscou, o recurso adquiriu um certificado de criptografia emitido pelo mesmo CloudFlare.

Dê uma olhada no site de phishing.

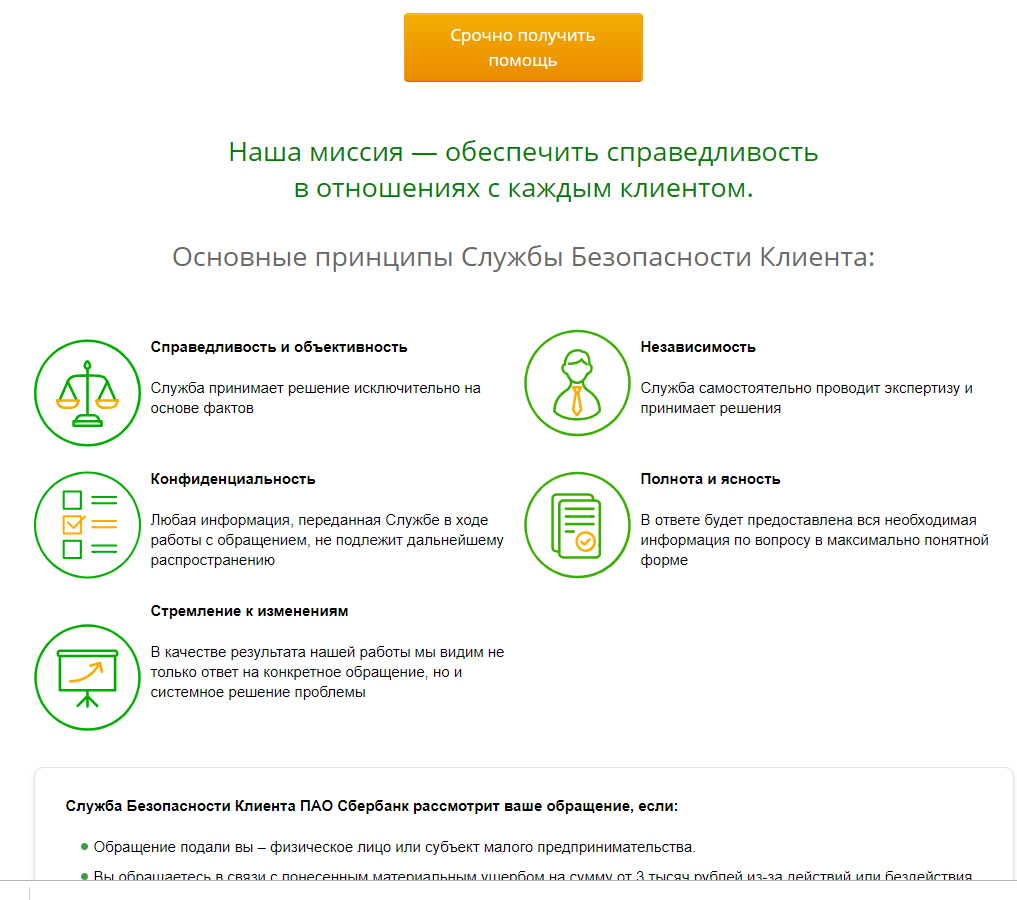

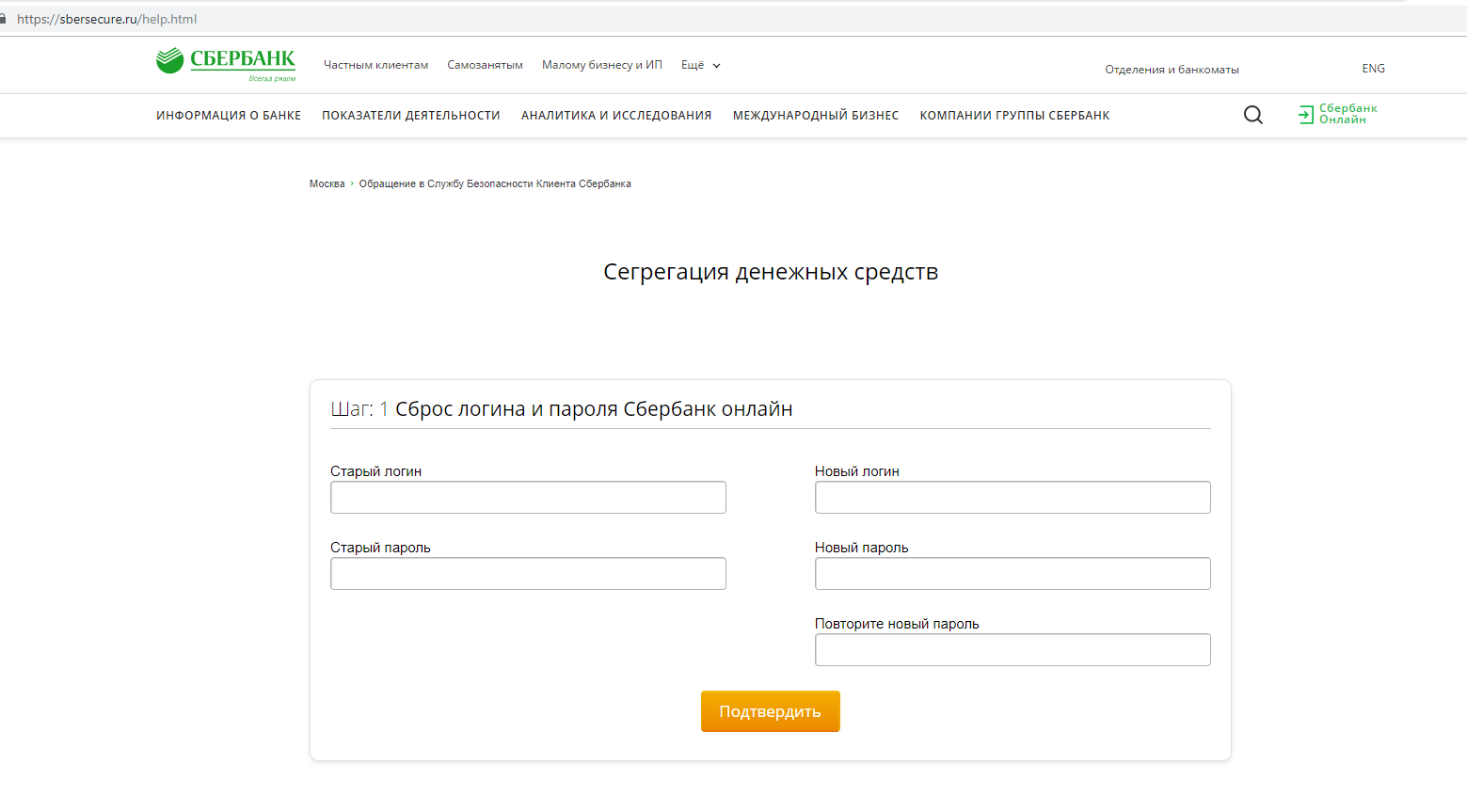

Para criar o recurso, foi usado um método bastante popular de cópia parcial do site original. Nesse caso, os atacantes usaram a página de serviço do ombudsman do banco, alterando as palavras "serviço do ombudsman" para "serviço de segurança do cliente".

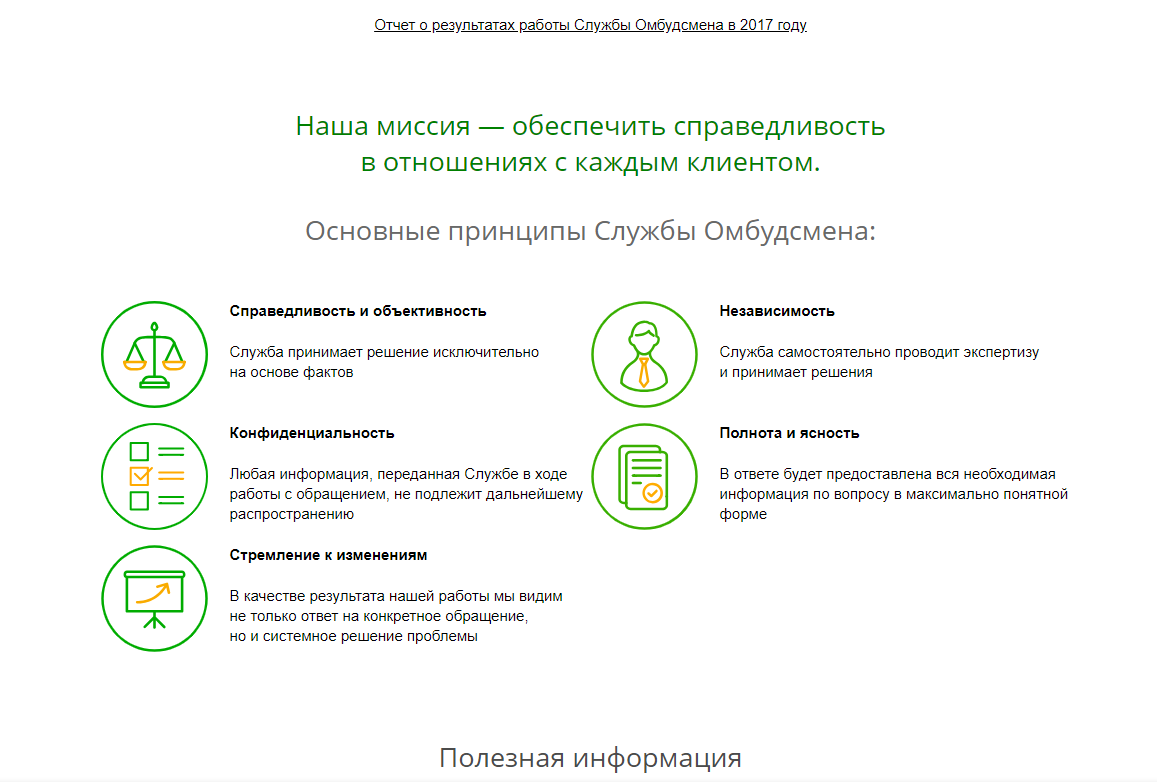

Aqui está a página original do Serviço de Ouvidoria.

E aqui está um site de phishing.

Ao mesmo tempo, as alterações afetaram apenas a parte central do site, o cabeçalho, os menus de contexto e o rodapé repetem completamente o design original. Todos os links, incluindo um link para a página de autorização no serviço Sberbank.Online, levam ao site real do Sberbank.

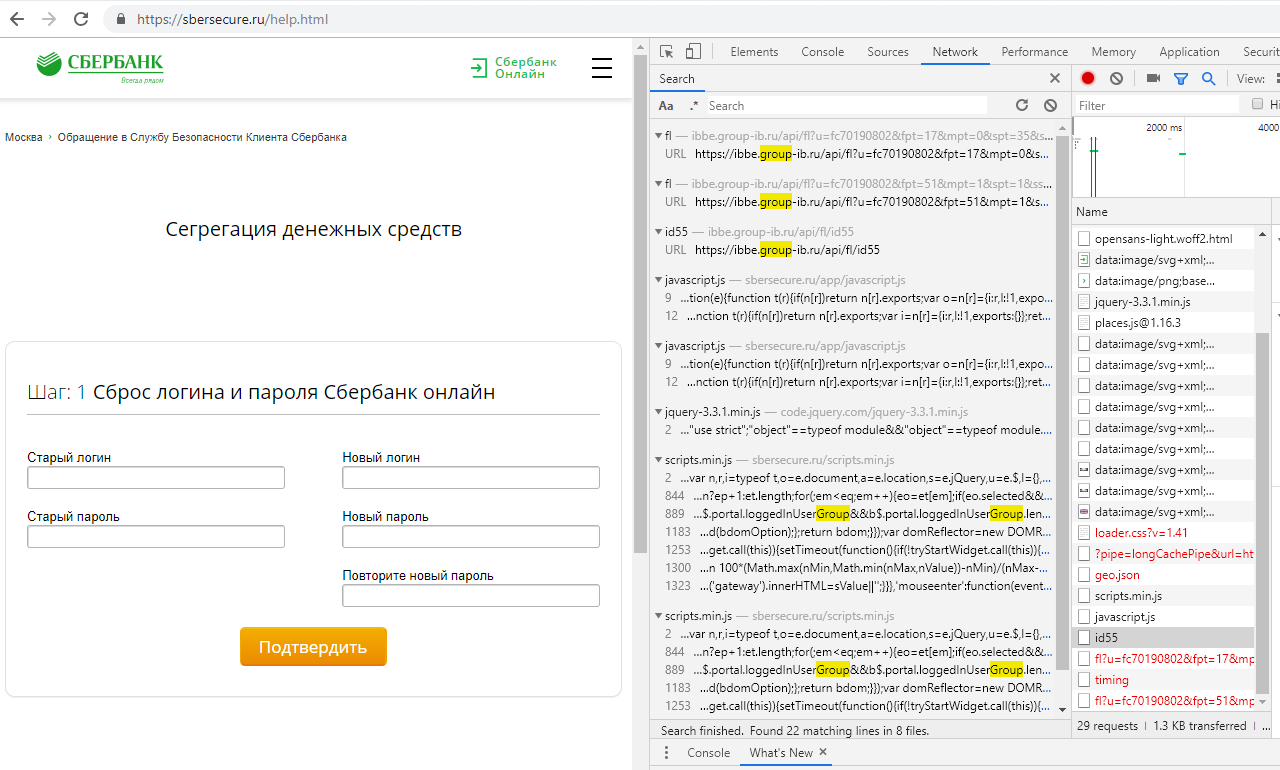

Visão geral de um site de phishing.

Um elemento-chave de um recurso de phishing é um botão que diz "Obtenha ajuda com urgência". Clicar nele nos redireciona para a página

sbersecure.ru/help.html . Paralelamente, um monte de scripts java é iniciado, a maioria dos quais não funciona. Curiosamente, um dos scripts acessa o recurso

ibbe.group-ib.ru . Aparentemente, este é um script do serviço Secure Bank do Group-IB, herdado do recurso de phishing do site deste banco.

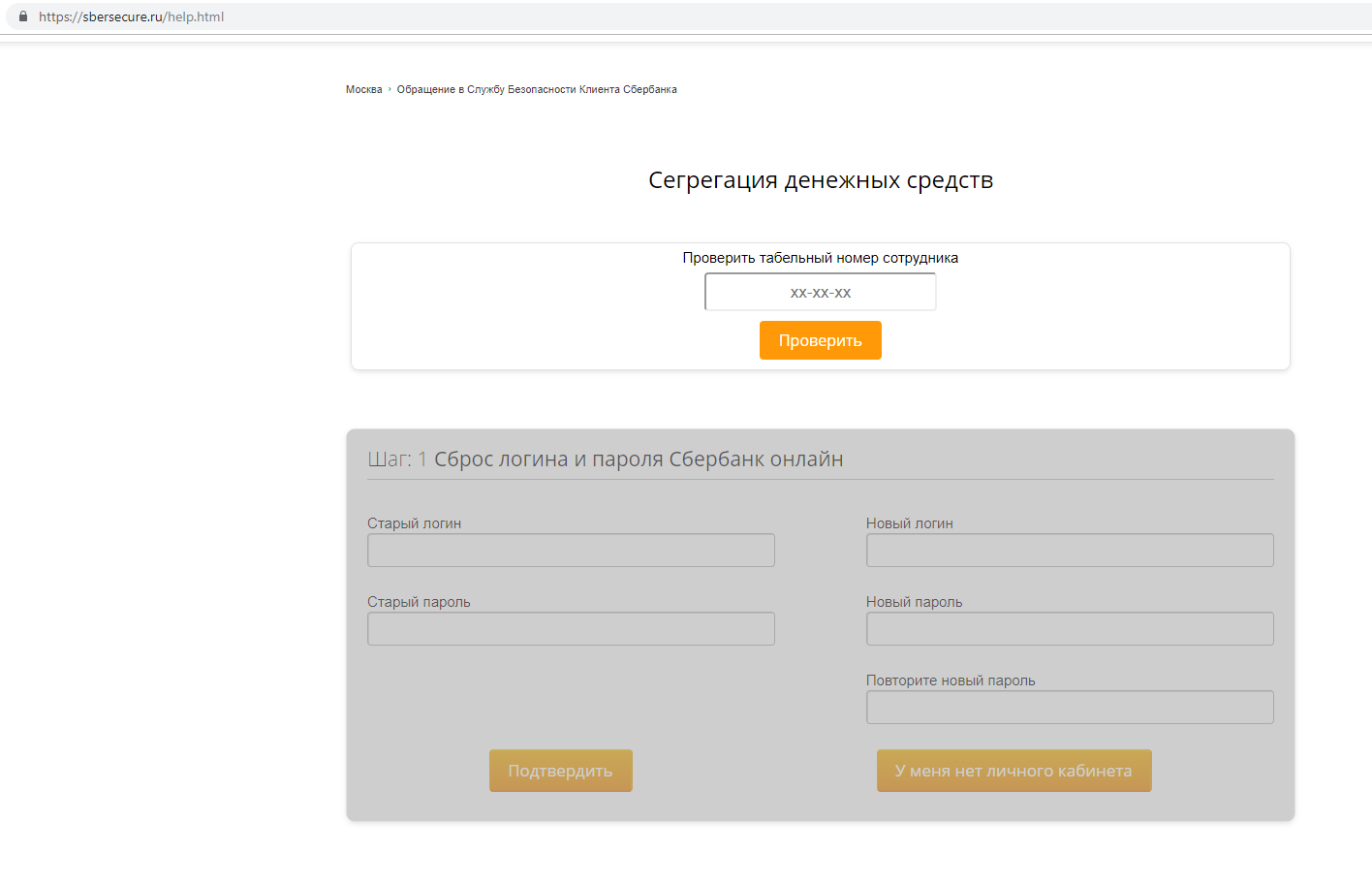

A segunda página do recurso é chamada "Segregação de fundos". Em 18 de abril, quando este site foi exibido, ele estava assim.

Tentativas de inserir um número pessoal arbitrário para o funcionário não levaram a nada, a segunda parte - “Redefinindo o login e a senha do Sberbank online” estava inativa.

A página mudou no fim de semana. O formulário para inserir o número pessoal desapareceu, mas foi disponibilizado um formulário para alterar o login e a senha da conta pessoal do banco on-line. Isso esclarece os possíveis usos de um recurso de phishing.

Seria tolice não ver o que acontece com os dados enviados, por isso preenchemos o formulário com palavras arbitrárias e clicamos no botão "Confirmar".

Clicar no botão em texto sem formatação transfere os seguintes dados para o script

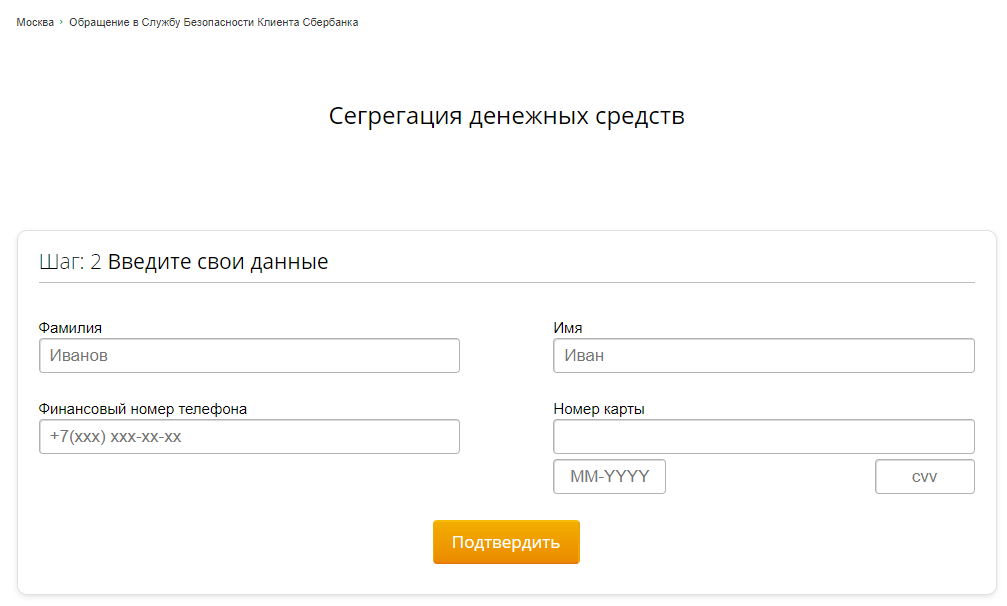

sbersecure.ru/php/add_login_bank.php : nome de usuário e senha do serviço Sberbank.Online, informações sobre a região de residência e o endereço IP. As informações dos campos para inserir um novo login e nova senha são ignoradas por razões óbvias. Depois disso, ocorre um redirecionamento para a página

sbersecure.ru/get_info.html , na qual é solicitado que você digite o nome, sobrenome, número de telefone e dados do cartão, incluindo número, CVV e sua validade.

Não é ruim, é? Mas estamos na página do serviço de segurança do banco ... Digitamos dados fictícios (o site não verifica a validade dos números dos cartões) e um número de telefone real. Os dados inseridos voam para

sbersecure.ru/php/input_user_data.php e nos encontramos na próxima página.

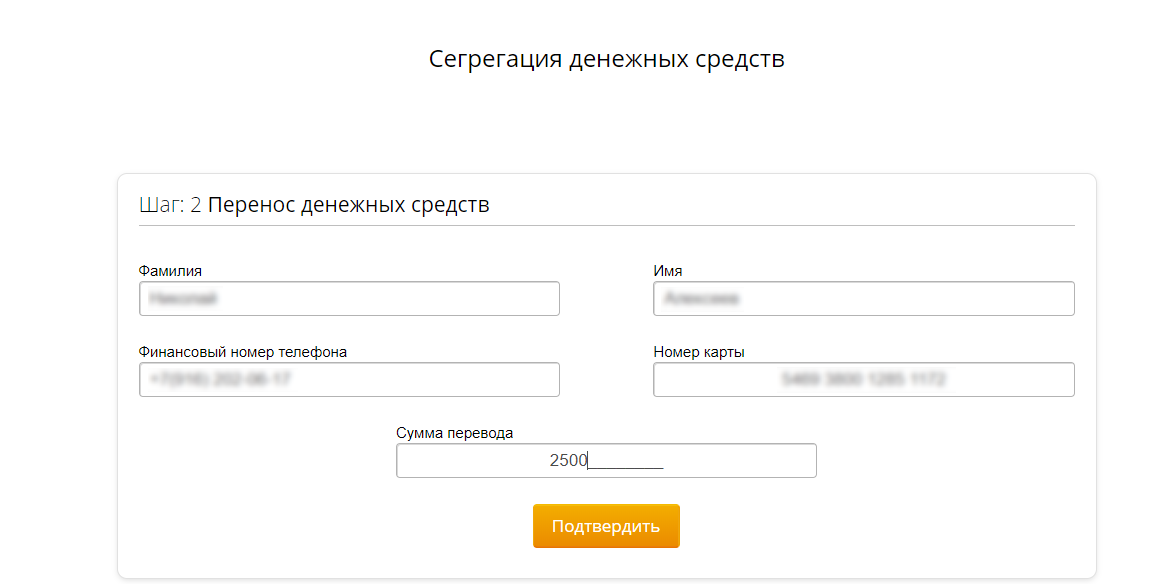

A lógica não é totalmente clara, talvez, já que estamos falando de segregação de fundos, aqui a vítima teria que inserir os dados do seu segundo cartão bancário. Novamente, preencha os campos com lixo crível, enquanto indica o número de telefone existente. Os dados inseridos são transmitidos para

sbersecure.ru/php/input_frand.php . Sinceramente, não sei o que isso significa, mas suspeito que seja um amigo distorcido.

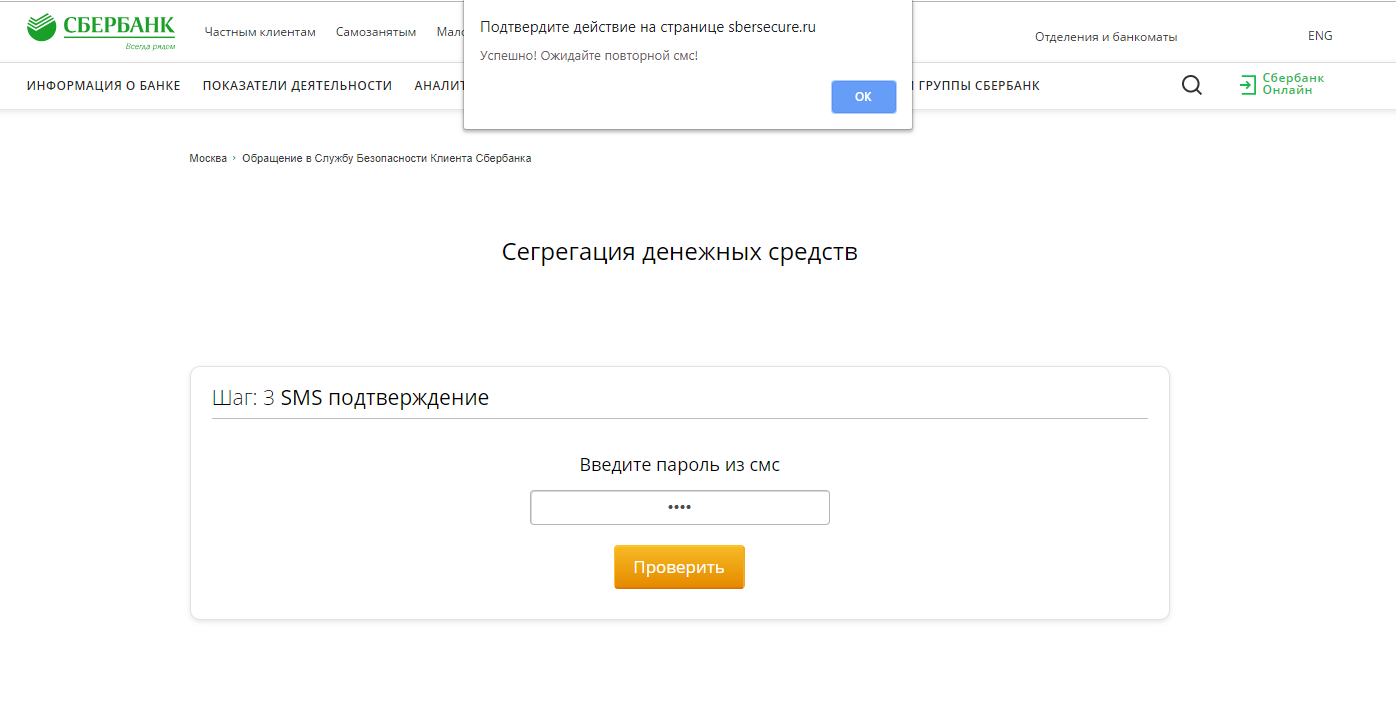

Voila!

Previsivelmente, nos encontramos na página para inserir o código a partir de uma mensagem SMS. Ao mesmo tempo, o SMS da Yandex chega ao telefone. Parece que alguém está tentando fazer uma transferência usando o serviço Yandex.Money. Nós

inserimos o código, os dados sobre o número de telefone e os caracteres digitados vão para

sbersecure.ru/php/input_sms_2.php e retornam à página anterior.

Depois disso, outro SMS chega no número indicado. Você pode continuar esse ciclo quase infinitamente.

Obviamente, se falarmos sobre os detalhes do esquema de transferência de dinheiro, isso é em grande parte uma suposição. Para a pureza do experimento, você deve inserir os dados de um cartão de banco válido, embora virtual, tentar rastrear os movimentos das finanças e assim por diante, mas mesmo agora é claro que, com a ajuda deste site, os invasores recebem pelo menos:

- Sobrenome

- Primeiro nome

- Detalhes completos do cartão de crédito

- Número de telefone

- Login e senha para entrar no serviço Sberbank.Online

Com essas informações à sua disposição, você pode facilmente roubar dinheiro de contas bancárias de várias maneiras.

Naturalmente, meus colegas e eu não podíamos repassar esse recurso com calma, então na noite de 18 de abril enviamos informações sobre o assunto ao Sberbank usando o formulário de feedback no site oficial. Após 2 dias, em 20 de abril, recebemos uma carta informando que nosso recurso foi registrado.

Mais tarde, repetimos o recurso, usando o formulário especial para enviar mensagens sobre recursos fraudulentos, o que era muito difícil de encontrar sem o Google:

www.sberbank.ru/ru/person/dist_services/warning/formEsperamos que o banco responda rapidamente à mensagem e o site de phishing desapareça da rede tão rapidamente quanto apareceu.