Neste resumo, leia:

- as regras do Centro de Monitoramento e Gerenciamento do Runet Autônomo;

- Agências do governo russo trabalharam por 9 anos sob a supervisão dos chineses;

- O Bitcoin passou de US $ 5.000 para US $ 8.000;

- ao longo do ano, o número de ataques a sites aumentou 60%;

- Os processadores Intel encontraram quatro vulnerabilidades críticas;

- outra versão da chave do manuscrito Voynich.

O princípio de operação do Centro de Monitoramento e Gerenciamento de Runet Autônomo

No início da semana,

foi publicado o

decreto do

governo “Sobre a aprovação das regras do subsídio do orçamento federal para a criação e operação do Centro de Monitoramento e Gerenciamento da Rede de Comunicação Pública, bem como a Criação, Operação e Desenvolvimento do Sistema de Informação para Monitoramento e Gerenciamento da Rede de Comunicação Pública”. "

O documento descreve as nuances do Centro, bem como as fontes de financiamento. O centro se envolverá na criação e suporte de sistemas de informação para monitorar rotas de tráfego na Internet, monitorar e gerenciar uma rede de comunicações públicas e filtrar o tráfego da Internet quando as crianças usarem sites. Em 2019, um subsídio de 100 milhões de rublos é alocado para financiar a organização.

Estruturas russas trabalharam por nove anos sob a supervisão de cibercriminosos chineses

Duas empresas, a Positive Technologies e a Kaspersky Lab, anunciaram a descoberta de um grupo cibernético que atacou com sucesso mais de 30 empresas e agências governamentais russas ao longo de vários anos. Presumivelmente, o

grupo opera da China .

Na maioria dos casos, os membros do grupo usavam um cenário de trabalho semelhante. O primeiro passo foi a formação de uma tarefa específica no agendador de tarefas. Em seguida, equipes de SO e software especializadas foram lançadas, o que possibilitou a penetração na rede da organização. Não é claro como os cibercriminosos usaram as informações recebidas.

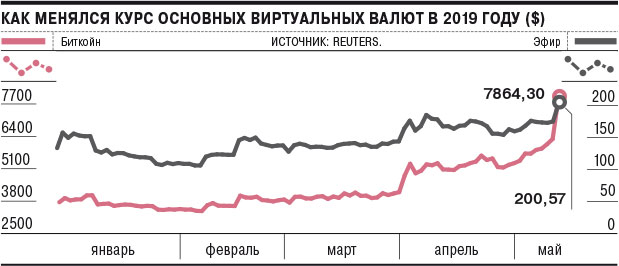

Em cinco dias, o bitcoin passou de US $ 6.000 para US $ 8.000

Em apenas alguns dias, o

bitcoin passou de US $ 6.000 para US $ 8.000 , e inesperadamente para muitos. E isso não é um salto de curto prazo, já que o valor do bitcoin não cai. As razões para o crescimento ainda não são claras. Talvez o estímulo ao crescimento tenha sido uma notícia positiva.

O crescimento do bitcoin faz parte de um boom mais amplo de criptomoedas. No sábado passado, o preço do éter (Ethereum) pela primeira vez em 2019 subiu acima de US $ 200. Outras criptomoedas, incluindo Litecoin, Bitcoin Cash, Monero e Dash, estão no máximo de 2019.

O número de ataques maliciosos em sites aumentou 60% ao longo do ano

Analistas estimam que no ano passado os atacantes atacaram 62 sites por dia, o número total de ataques aumentou quase 60% em comparação com 2017. Ao mesmo tempo, os sites infectados ocupam apenas 1% de todos os sites existentes. Em termos absolutos, esse número é mais impressionante - o fato é que atividades maliciosas são detectadas em 17,6 milhões de recursos.

No entanto, os webmasters de muitos recursos continuam negligenciando os conceitos básicos de segurança, aparentemente acreditando que os mecanismos de pesquisa alertarão o proprietário da ameaça. Mas, na verdade, isso nem sempre acontece.

Os mais vulneráveis são sites com CMS comum como WordPress e Drupal. Segundo analistas, existem lacunas sérias como XSS ou CSRF, vulnerabilidades à injeção de SQL em 20% dos sites WordPress e 15% dos recursos baseados no CMS Joomla. No caso do Drupal, esse número era de apenas 2%, mas nesse sistema existem muitas vulnerabilidades do kernel - esses problemas foram encontrados em 34% dos sites do Drupal.

Vulnerabilidades críticas em processadores Intel

Muitas mídias

relataram quatro novas vulnerabilidades nos processadores Intel . Eles oferecem aos atacantes a capacidade de roubar dados do usuário. É possível corrigir o problema, embora seja bastante difícil - você precisa atualizar o microcódigo do processador, liberando patches para os sistemas operacionais. Nesse caso, a correção pode levar a uma queda no desempenho do PC em até 40%.

Códigos oficiais de vulnerabilidade - CVE-2018-12126: Amostragem de dados em buffer da microarquitetura; CVE-2018-12130: Amostragem de dados de buffer de microarquitetura arquitetônica; CVE-2018-12127: Amostragem de dados de porta de carga microarquitetural; CVE-2019-11091: Memória incomparável de amostragem de dados microarquiteturais Os nomes são dados por uma razão, eles indicam qual elemento do processador pode ser atacado.

Linguista encontrou a chave do manuscrito Voynich

E, novamente, notícias sobre o manuscrito Voynich - um dos mais misteriosos da história. No final de abril, o linguista Gerard Cheshire, da Universidade de Bristol, publicou um artigo

descrevendo o sistema linguístico do documento . O cientista acredita que a linguagem do manuscrito é protoromaniana, listando as características da linguagem e fragmentos individuais do manuscrito como evidência.

Segundo o pesquisador, o idioma se distinguia por um sistema sonoro complexo, não apresentava sinais de pontuação em sua forma clássica e estava sujeito a forte influência do latim. O foco principal do artigo é o sistema de escrita e a identificação de links com outras línguas, o que deve confirmar a hipótese da origem protoromaniana do texto.