TL; DR: a partir de fevereiro de 2020, os servidores DNS que não suportam DNS tanto em UDP quanto em TCP podem parar de funcionar.

Bangkok, em geral, é um lugar estranho para ficar. É claro que está quente lá, é bastante barato e alguns podem achar a culinária interessante, além do fato de que cerca da metade da população mundial

não precisa solicitar um visto com antecedência para chegar lá. No entanto, você ainda precisa se familiarizar com os cheiros, e as ruas da cidade estão lançando cenas de cyberpunk mais do que qualquer outra coisa.

Em particular, uma foto à esquerda foi tirada não muito longe do centro da capital da Tailândia, a uma rua do hotel Shangri-La, onde a 30ª reunião da organização DNS-OARC ocorreu nos dias 12 e 13 de maio. uma organização sem fins lucrativos dedicada à segurança, estabilidade e desenvolvimento geral do DNS - o Sistema de Nomes de Domínio.

Os slides da reunião DNS-OARC 30 são recomendados para todos os interessados em como o DNS funciona, embora talvez o mais interessante seja o que está ausente nesses slides. Ou seja, uma mesa redonda de 45 minutos com uma discussão sobre os resultados do

Dia da Bandeira do

DNS de 2019 , que ocorreu em 1 de fevereiro de 2019.

E, o resultado mais impressionante de uma mesa redonda é

a decisão de repetir o Dia da Bandeira do DNS novamente .

Problemas, oficial?

Como demonstrado por vários

estudos , o efeito negativo do DNS Flag Day foi insignificante. Provavelmente para alguém o processo de adaptação pode ser doloroso, mas no final, quase todos os servidores DNS desatualizados foram atualizados e os firewalls configurados incorretamente foram corrigidos.

De acordo com esse curso de ação, os organizadores do DNS Flag Day percebem o que aconteceu como uma grande vitória e, inspirados pelo sucesso, não planejam parar.

Na mesa redonda, foram discutidas

várias tarefas que os próximos "dias da bandeira" poderiam ajudar a realizar:

- Suporte para negociação de versão EDNS em servidores DNS públicos;

- Suporte para RaNdOmIzAtIoN de letras maiúsculas e minúsculas nas consultas DNS para aumentar a entropia contida nas solicitações e respostas;

- Suporte de DNS sobre TCP em servidores DNS (autoritativos e recursivos);

- Implementação da RFC 8020 , que instrui os resolvedores recursivos a parar de consultar um domínio e todos os seus subdomínios se eles receberem uma resposta do tipo NXDOMAIN;

- Suporte IPv6 etc.

Por fim, foi tomada uma decisão apresentada na

reunião do

RIPE 78 nesta semana. Mais uma vez: a partir de fevereiro de 2020, os servidores DNS que não suportam o processamento de consultas DNS baseadas em UDP e TCP podem parar de funcionar.

O dia exato, no entanto, ainda não foi determinado. Provavelmente seria 1º de fevereiro, o ano de 2020, mas a data exata ainda está sujeita a alterações. Ainda assim, de acordo com os organizadores do Dia da Bandeira do DNS em 2020 (quase as mesmas organizações e indivíduos que no primeiro Dia da Bandeira), nove meses são suficientes para garantir o suporte ao TCP nas instalações de DNS existentes, não fazendo sentido adiar o evento.

Over tcp

Hoje, o DNS sobre TCP é, geralmente, suportado na Internet.

A operação do sistema de nomes de domínio sobre TCP é necessária para lidar com vários casos importantes:

- Entrega de respostas com tamanhos que excedem o caminho MTU , sem usar fragmentação de IP geralmente não confiável ;

- Suporte DNSSEC;

- Combate a ataques DDoS;

- Etc.

No lado do cliente

(resolvedor de stub) , o DNS sobre TCP é suportado há bastante tempo já em quase todos os lugares, incluindo o Windows.

DNS sobre TCP há muito tempo é obrigatório. Como

observa Mark Andrews, desenvolvedor do servidor Bind DNS, o

RFC 1123 (publicado em 1989) permite lidar com consultas e respostas DNS sobre o UDP somente se o operador do servidor estiver bem ciente das consequências e puder manter a funcionalidade completa do protocolo DNS sem TCP. Hoje em dia, o último é basicamente impossível.

A análise de 34 milhões de domínios em 59

TLDs evidencia que o requisito de usar o TCP gera problemas para aproximadamente 7% dos domínios. Para comparar, em novembro de 2018 - três meses antes do Dia da Bandeira do DNS de 2019 - 5,68% dos sites testados ainda tinham problemas com o EDNS.

Desses 7%:

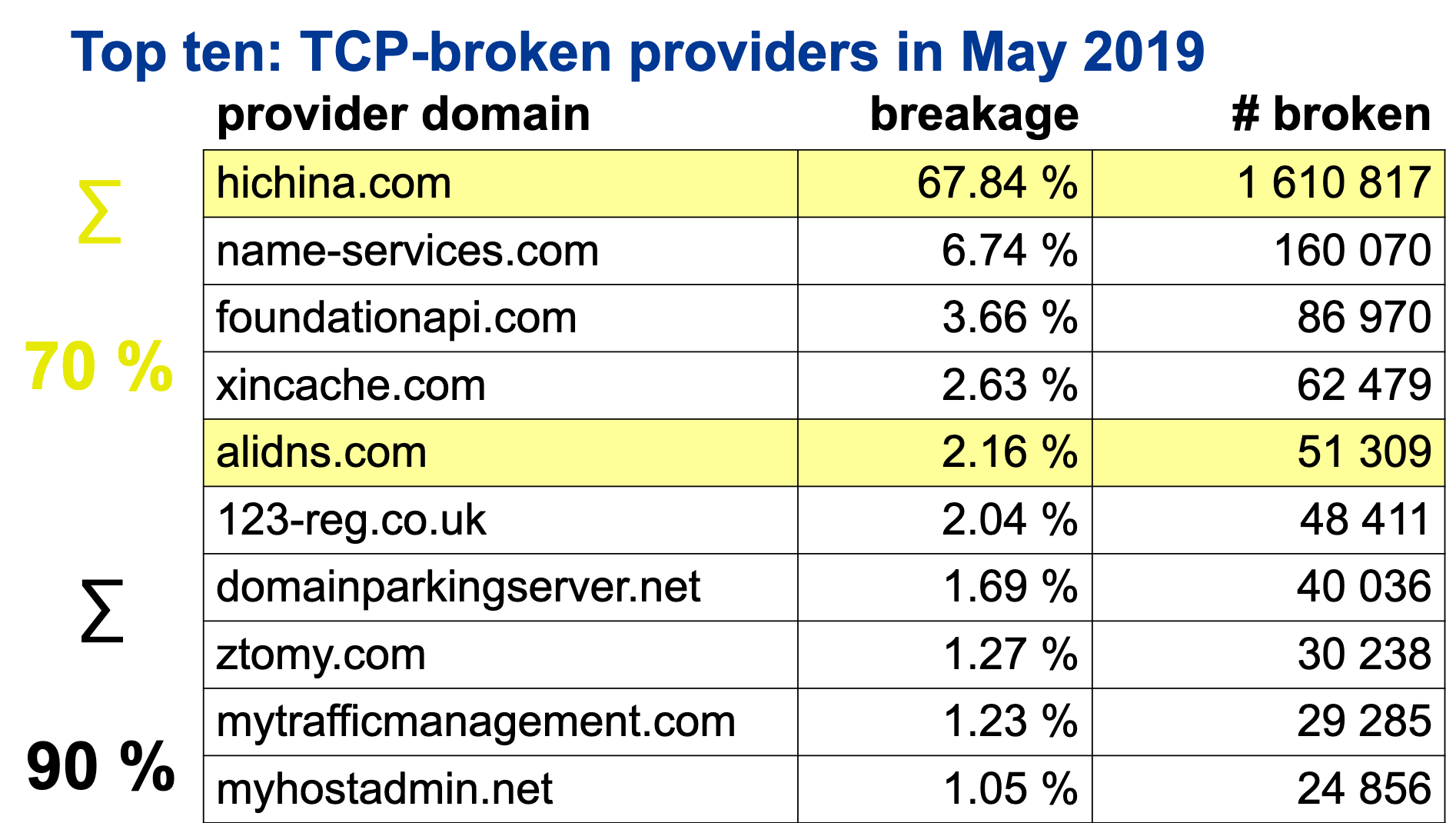

- 90% dos problemas estão associados ao trabalho de servidores autorizados de 10 empresas;

- 68% da questão está bloqueada nos servidores de uma única empresa - o ISP chinês Hichina;

- Juntamente com outros fornecedores chineses - o AliDNS e o Xinnet, essa participação sobe para 72%;

- Metade dos nomes da lista também teve problemas com o EDNS em novembro de 2018, embora os tenha resolvido com êxito na mesma época.

Os organizadores do Dia da Bandeira chegaram a um consenso de que milhares de ISPs e operadores de DNS que compõem a comunidade DNS não deveriam mais pagar por soluções alternativas para beneficiar algumas dúzias de empresas que não estão atualizando seus servidores.

Além disso, o ponto crítico, assim como da última vez, é que as consequências se aplicam não apenas aos proprietários dos servidores DNS, mas também aos administradores de rede, se eles bloquearem o acesso à porta 53 / TCP em seus firewalls.

Até fevereiro de 2020, o acesso via porta 53 / TCP aos servidores DNS deve funcionar.

O que vem a seguir?

Com certeza, os organizadores do Dia da Bandeira atualizam

seu site e adicionam informações e ferramentas do DNS Flag Day 2020 para verificar se há domínios quanto à conformidade com os requisitos de 2020.

Não se esqueça de realizar essa verificação antes do final deste ano, para garantir que você não tenha problemas.

O Dia da Bandeira do DNS em 2020 foi discutido durante a reunião do RIPE 78 em Reykjavík, aqui estão

os slides , aqui está

o vídeo .

Você também pode acompanhar o que está acontecendo

com o Twitter .

O Dia da Bandeira do DNS em 2021 provavelmente será planejado em um cronograma semelhante, começando com o DNS-OARC 32 na primavera de 2020. Os pedidos de soluções alternativas e correções, que deveriam ter sido enterradas há muito tempo, são aceitos e coletados

no GitHub .