O Google publicou um estudo sobre "Qual é a eficácia da higiene básica da conta para impedir que seja roubada" sobre o que o proprietário da conta pode fazer para impedir que seja roubada pelos atacantes. Apresentamos a sua atenção uma tradução deste estudo.

É verdade que o método mais eficaz usado pelo próprio Google não foi incluído no relatório. Eu mesmo tive que escrever sobre esse método no final.

Todos os dias, protegemos os usuários de centenas de milhares de tentativas de hackers.

A maioria dos ataques vem de bots automatizados com acesso a sistemas de quebra de senha de terceiros, mas também existem ataques de phishing e direcionados. Anteriormente, falamos sobre como

apenas cinco etapas simples , como adicionar um número de telefone, podem ajudá-lo a se proteger, mas agora queremos provar isso na prática.

Um ataque de phishing é uma tentativa de enganar um usuário para que ele voluntariamente passe informações a um invasor que serão úteis no processo de invasão. Por exemplo, copiando a interface de um aplicativo legal.

Ataques com bots automáticos - tentativas maciças de hackers não direcionadas a usuários específicos. Eles geralmente são executados usando software publicamente disponível e estão disponíveis para uso mesmo por "crackers" não treinados. Os invasores não sabem nada sobre os recursos de usuários específicos - eles simplesmente executam o programa e "capturam" todos os registros científicos mal protegidos.

Ataques direcionados são hacks de contas específicas, nas quais informações adicionais são coletadas sobre cada conta e seu proprietário, são possíveis tentativas de interceptar e analisar o tráfego, além do uso de ferramentas de hackers mais complexas.

(Nota do tradutor)

Fizemos uma parceria com pesquisadores da Universidade de Nova York e da Universidade da Califórnia para descobrir com que eficácia a higiene básica das contas os impede de serem invadidos.

Um estudo de um ano sobre

ataques direcionados em larga escala foi apresentado na quarta-feira em uma reunião de especialistas, políticos e usuários chamada

The Web Conference .

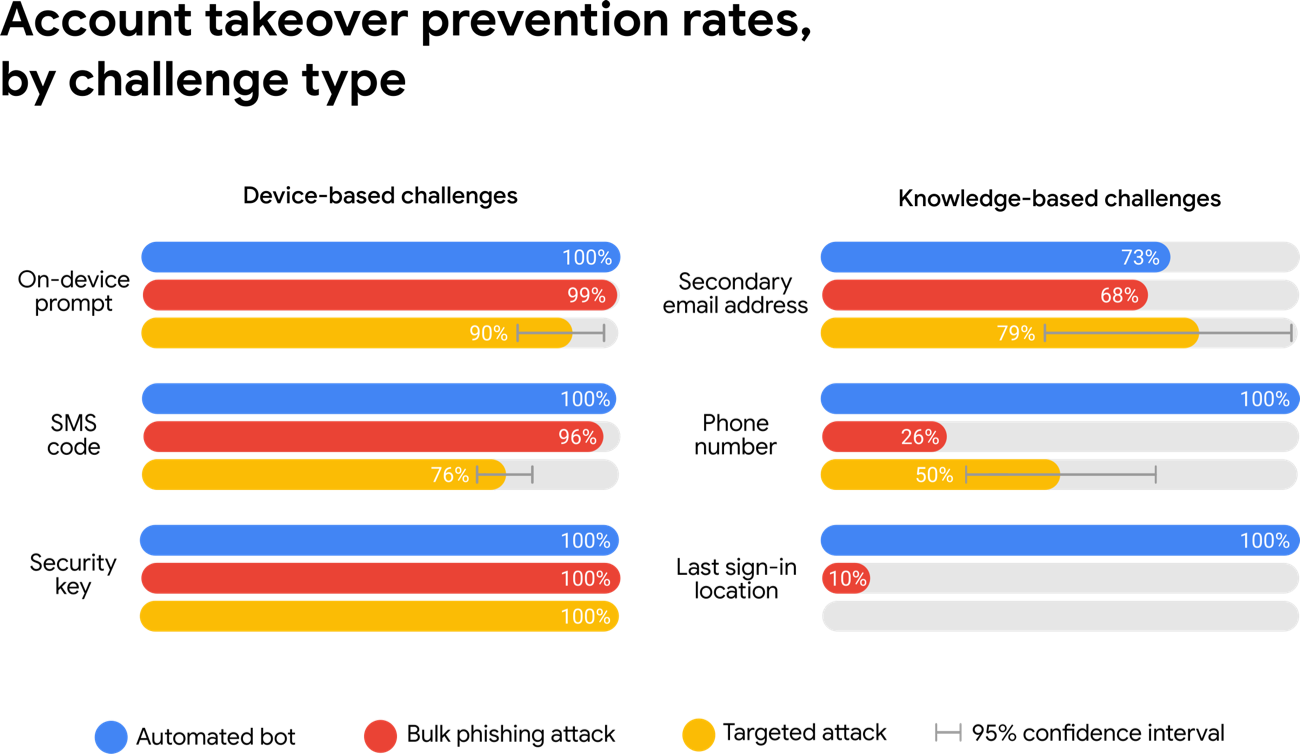

Nossa pesquisa mostra que a simples adição de um número de telefone à sua conta do Google pode bloquear até 100% dos ataques de bots automáticos, 99% dos ataques de phishing em massa e 66% dos ataques direcionados que ocorreram durante nossa investigação.

Proteção proativa automática do Google contra o seqüestro de contas

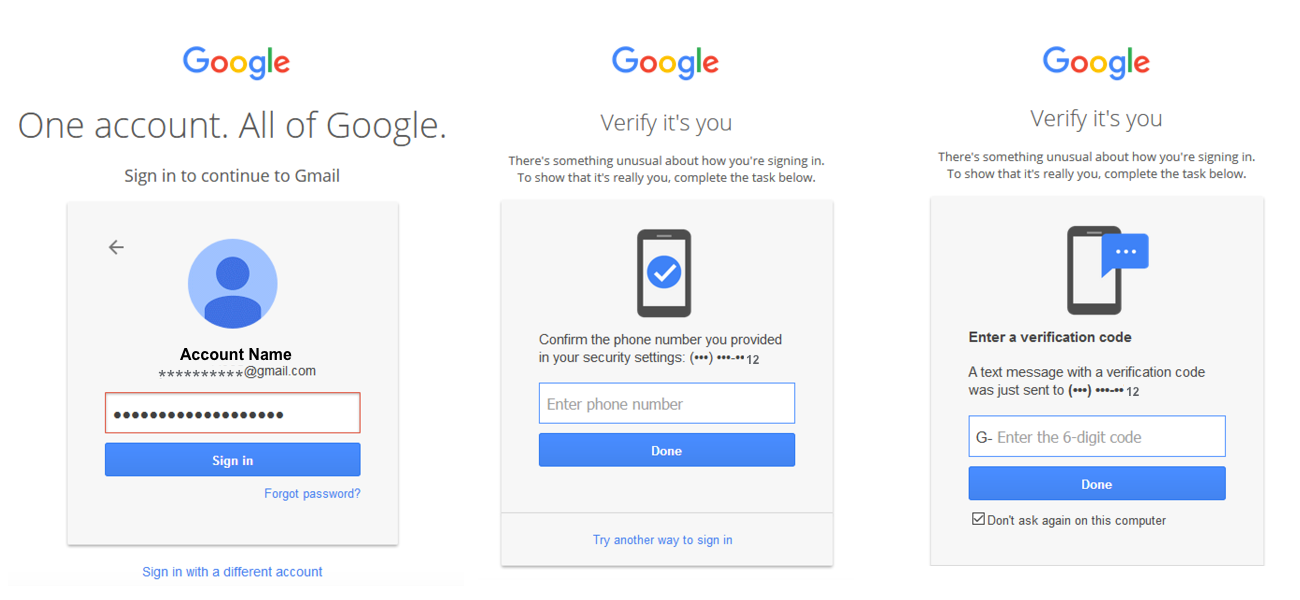

Implementamos proteção proativa automática para proteger melhor todos os nossos usuários de invadir uma conta. Eis como funciona: se encontrarmos uma tentativa de login suspeita (por exemplo, de um novo local ou dispositivo), solicitaremos evidências adicionais de que realmente é você. Essa confirmação pode ser o controle de que você tem acesso a um telefone confiável ou a resposta a uma pergunta que somente você sabe a resposta correta.

Se você fez login no seu telefone ou inseriu o número de telefone nas configurações da conta, podemos fornecer o mesmo nível de proteção que uma verificação em duas etapas. Descobrimos que o código SMS enviado ao número de telefone de recuperação ajudou a bloquear 100% dos bots automáticos, 96% dos ataques de phishing em massa e 76% dos ataques direcionados. E as solicitações no dispositivo com a solicitação para confirmar a operação, que são uma substituição mais segura do SMS, ajudaram a impedir bots 100% automáticos, 99% dos ataques de phishing em massa e 90% dos ataques direcionados.

A proteção baseada na posse de determinados dispositivos, bem como o conhecimento de certos fatos, ajuda a resistir aos bots automáticos, e a proteção baseada na posse de determinados dispositivos ajuda a evitar phishing e até ataques direcionados.

A proteção baseada na posse de determinados dispositivos, bem como o conhecimento de certos fatos, ajuda a resistir aos bots automáticos, e a proteção baseada na posse de determinados dispositivos ajuda a evitar phishing e até ataques direcionados.

Se o seu número de telefone não estiver configurado na sua conta, podemos recorrer a métodos de proteção mais fracos, com base no conhecimento sobre você, como onde você fez o último login na sua conta. Isso funciona bem contra bots, mas o nível de proteção contra phishing pode cair para 10% e praticamente não há proteção contra ataques direcionados. Isso ocorre porque as páginas de phishing e os atacantes direcionados podem forçar você a divulgar qualquer informação adicional que o Google possa solicitar para verificação.

Dadas as vantagens de tal proteção, pode-se perguntar por que não precisamos usá-la para todos os logins. A resposta é que isso criaria dificuldades adicionais para os usuários (

especialmente para usuários

despreparados - aprox. Transl .) E aumentaria o risco de bloqueio de conta. Durante o experimento, verificou-se que 38% dos usuários não tinham acesso ao telefone ao fazer login na conta. Outros 34% dos usuários não conseguiram se lembrar do endereço de email alternativo.

Se você perdeu o acesso ao seu telefone ou não consegue entrar, sempre pode retornar ao dispositivo confiável no qual efetuou login anteriormente para acessar sua conta.

Noções básicas sobre ataques contratados por hackers

Onde a maioria das defesas automatizadas bloqueia a maioria dos ataques de bots e phishing, os ataques direcionados se tornam mais prejudiciais. Como parte de nossos esforços contínuos para

monitorar ameaças de hackers , estamos constantemente identificando novos grupos criminosos de "hackers" que solicitam uma conta para invadir uma média de US $ 750. Esses atacantes costumam confiar em e-mails de phishing que personificam membros da família, colegas, funcionários do governo ou até o Google. Se o alvo não desistir da primeira tentativa de phishing, os ataques subsequentes continuarão por mais de um mês.

Um exemplo de ataque de phishing man-in-the-middle que verifica a senha correta em tempo real. Depois disso, a página de phishing convida as vítimas a inserir códigos de autenticação SMS para acessar a conta da vítima.

Um exemplo de ataque de phishing man-in-the-middle que verifica a senha correta em tempo real. Depois disso, a página de phishing convida as vítimas a inserir códigos de autenticação SMS para acessar a conta da vítima.De acordo com nossas estimativas, apenas um em um milhão de usuários corre um risco tão alto. Os atacantes não são direcionados a pessoas aleatórias. Embora os estudos mostrem que nossa proteção automática pode ajudar a atrasar e até impedir até 66% dos ataques direcionados que estudamos, ainda recomendamos que usuários de alto risco se registrem em nosso

programa de proteção adicional . Como foi observado durante nossa investigação, os usuários que usam exclusivamente chaves de segurança (

ou seja, autenticação em duas etapas usando códigos enviados aos usuários - aproximadamente tradução ), tornaram-se vítimas de phishing direcionado.

Reserve um tempo para proteger sua conta.

Você usa cintos de segurança para proteger sua vida e saúde quando viaja de carro. E com as nossas

cinco dicas, você pode garantir a segurança da sua conta.

Como mostra nossa pesquisa, uma das coisas mais fáceis que você pode fazer para proteger sua conta do Google é definir um número de telefone. Para usuários de alto risco, como jornalistas, ativistas da comunidade, líderes empresariais e equipes de campanhas políticas, nosso programa

Advanced Protection ajuda a garantir o mais alto nível de segurança. Você também pode proteger suas contas de serviço de terceiros (não o Google) contra quebra de senha instalando a

extensão Verificação de senha do

Chrome .

Curiosamente, o Google não segue os conselhos que ele próprio dá a seus usuários. O Google usa tokens de hardware para autenticação de dois fatores de mais de 85.000 de seus funcionários. De acordo com os representantes da corporação, desde o início do uso de tokens de hardware, nenhum roubo da conta foi registrado. Compare com os números apresentados neste relatório. Assim, pode-se observar que o uso de tokens de hardware para autenticação de dois fatores é a única maneira confiável de proteger contas e informações (e, em alguns casos, também dinheiro).

Para proteger as contas do Google, os tokens criados de acordo com o padrão FIDO U2F são usados, por exemplo, isso . E para autenticação de dois fatores, os tokens criptográficos são usados nos sistemas operacionais Windows, Linux e MacOS.

(Nota do tradutor)