A expansão das grandes cidades e a formação de aglomerações é hoje uma das tendências importantes no desenvolvimento social. Somente em 2019, Moscou deve expandir em 4 milhões de metros quadrados de habitações (e isso não inclui os 15 assentamentos que ingressarão em 2020). Em todo esse vasto território, as operadoras de telecomunicações terão que fornecer aos usuários acesso à Internet. Pode ser tanto microdistritos urbanos com densos prédios de vários andares quanto mais vilas "descarregadas". Para esses casos, os requisitos de hardware são um pouco diferentes. Analisamos cada um desses cenários e criamos um modelo universal do comutador óptico - T2600G-28SQ. Neste post, analisaremos detalhadamente as capacidades do dispositivo que serão interessantes para as operadoras de telecomunicações em toda a Rússia.

Local da rede

O comutador T2600G-28SQ foi projetado para operação no nível de acesso à rede e para agregar links de outros comutadores de nível de acesso. Este é um comutador de segundo nível que executa comutação e roteamento estático. Se a agregação e o acesso forem alterados pelo operador (o roteamento é apenas no núcleo da rede), o T2600G-28SQ se ajustará a qualquer um dos níveis. No caso de agregação roteada dinamicamente, você ainda precisa considerar algumas restrições nos cenários de uso.

O T2600G-28SQ é um switch Ethernet ativo completo sem restrições adicionais que aparecem ao usar xPON ou similar. Por exemplo, sem a ameaça de uma queda acentuada da velocidade com um aumento no número de usuários ou uma baixa compatibilidade entre o equipamento de vários fornecedores e o firmware. Os usuários finais e os comutadores de acesso subjacentes com uplinks ópticos, por exemplo, o modelo T2600G-28TS, podem se conectar às interfaces do dispositivo. O diagrama abaixo mostra os exemplos mais comuns de tais conexões.

A fibra óptica ou par trançado pode ser usado para acessar a rede do usuário final. No lado do assinante, a fibra óptica pode ser terminada usando um conversor de mídia (conversor de mídia), por exemplo, TP-Link MC220L; e usando a interface óptica no roteador SOHO.

Para conectar um cliente próximo, você pode usar quatro portas RJ-45 operando a velocidades de 10/100/1000 Mbit / s. Se, por algum motivo, isso não for suficiente, o operador poderá "converter" as interfaces ópticas do comutador em cobre. Isso pode ser feito usando SFPs "de cobre" especializados com um conector RJ-45. Mas essa solução não pode ser chamada de típica.

Alguns estudos de caso

Para concluir a imagem, veja alguns exemplos de uso dos comutadores de modelo T2600G-28SQ.

O provedor da

DIVO Moscow

Region , que, além da Internet, fornece serviços de telefonia e TV a cabo, usa o T2600G-28SQ no nível de acesso ao construir redes no setor privado (casas de campo e moradias). Do lado do cliente, a conexão é feita com roteadores com uma porta SFP e também com conversores de mídia. No momento, os roteadores SOHO com uma porta SFP não estão disponíveis comercialmente, mas é claro que pensamos nisso.

O operador de telecomunicações

ISS do distrito de Pavlovo-Posadsky usa os comutadores T2600G-28SQ como uma “pequena agregação” usando os comutadores T2600G-28TS e T2500G-10TS no acesso.

O Grupo de Empresas

Garantia fornece sistemas de acesso à Internet, TV, telefonia e videovigilância no sudeste da região de Moscou (Kolomna, Lukhovitsy, Zaraysk, Serebryanye Prudy, Ozyory). A topologia aproximada aqui é igual à ISS: T2600G-28SQ no nível de agregação e T2600G-28TS e T2500G-10TS no nível de acesso.

O provedor

SKTV de Krasnoznamensk fornece acesso à Internet por meio de uma rede com penetração profunda da óptica. Também é baseado no T2600G-28SQ.

Nas seções a seguir, descrevemos brevemente alguns dos recursos do T2600G-28SQ. Para não inflar o material, deixamos várias opções ao ar livre: QinQ (VLAN VPN), roteamento, QoS, etc. Acreditamos que será possível retornar a eles em um dos seguintes posts.

Recursos do switch

Reserva - STP

STP - Spanning Tree Protocol. O protocolo da árvore de abrangência é conhecido há muito tempo, graças a isso ao distinto Radie Perlman. Nas redes modernas, os administradores tentam evitar o uso desse protocolo de todas as formas. Sim, STP não está isento de falhas. E é muito bom se houver uma alternativa. No entanto, como muitas vezes acontece, uma alternativa a esse protocolo será altamente dependente do fornecedor. Portanto, até agora, o Spanning Tree Protocol permanece quase a única solução suportada por quase todos os fabricantes e também é conhecido por todos os administradores de rede.

O comutador TP-Link T2600G-28SQ suporta três versões do STP: Classic STP (IEEE 802.1D), RSTP (802.1W) e MSTP (802.1S).

Dessas opções, para a maioria dos pequenos provedores de Internet da Rússia, o RSTP usual é bastante adequado, o que tem uma vantagem inegável sobre a versão clássica - tempo de convergência significativamente menor.

O mais flexível atualmente é o protocolo MSTP, que suporta redes virtuais (VLANs) e permite várias árvores diferentes, o que permite usar todos os caminhos de backup disponíveis. O administrador cria várias instâncias de árvore diferentes (até oito), cada uma das quais atende a um conjunto específico de redes virtuais.

Sutilezas do MSTPOs administradores iniciantes precisam ter muito cuidado ao usar o MSTP. Isso se deve ao fato de que o comportamento do protocolo na região e entre regiões é diferente. Portanto, ao configurar os comutadores, verifique se você fica na mesma região.

O que é essa região notória? Uma região em termos de MSTP é um conjunto de comutadores conectados entre si que possuem as seguintes características: nome da região, número de revisão e distribuição de redes virtuais (VLANs) entre instâncias de protocolo.

Obviamente, o protocolo Spanning Tree (de qualquer versão) permite não apenas lidar com loops que ocorrem ao conectar canais redundantes, mas também proteger contra erros de comutação de cabos quando um engenheiro conecta intencionalmente ou não intencionalmente as portas erradas, criando um loop com suas ações.

Os administradores de rede mais experientes preferem usar uma variedade de opções adicionais para proteger o protocolo STP contra ataques ou emergências complexas. O T2600G-28SQ oferece vários recursos: Proteção de loop e proteção de raiz, TC Guard, BPDU Protect e Filtro de BPDU.

O uso correto das opções acima, juntamente com outros mecanismos de proteção suportados, estabilizará a rede local e a tornará mais previsível.

Reserva - GAL

LAG - Grupo de agregação de links. Esta é uma tecnologia que permite combinar vários canais físicos em um canal lógico. Todos os outros protocolos deixam de usar os canais físicos incluídos no LAG separadamente e começam a "ver" uma interface lógica. Um exemplo desse protocolo é o STP.

O balanceamento de tráfego do usuário entre canais físicos no canal lógico é baseado na quantidade de hash. Para seu cálculo, os endereços MAC do remetente, destinatário ou alguns deles podem ser usados; bem como os endereços IP do remetente, destinatário ou alguns deles. As informações do protocolo da camada 4 (portas TCP / UDP) não são levadas em consideração.

O comutador T2600G-28SQ suporta LAGs estáticos e dinâmicos.

Para coordenar os parâmetros do grupo dinâmico, o protocolo LACP é usado.

Segurança - Listas de acesso (ACLs)

Nosso comutador T2600G-28SQ permite filtrar o tráfego do usuário usando ACLs (Access Control Lists).

As listas de acesso suportadas podem ser de vários tipos diferentes: MAC e IP (IPv4 / IPv6), combinados, bem como para executar a filtragem de conteúdo. O número de listas de acesso suportadas de cada tipo depende do modelo do SDM atualmente usado, que descrevemos em outra seção.

O operador pode usar esta opção para bloquear vários tráfegos indesejados na rede. Um exemplo desse tráfego pode ser pacotes IPv6 (usando o campo EtherType) se o serviço correspondente não for fornecido; ou bloqueie o SMB na porta 445. Em uma rede com endereçamento estático DHCP / BOOTP, o tráfego não é necessário; portanto, usando uma ACL, um administrador pode filtrar datagramas UDP nas portas 67 e 68. Você também pode desativar o tráfego IPoE local usando uma ACL. Esse bloqueio pode estar em demanda nas redes de operadoras que usam PPPoE.

O processo de usar listas de acesso é extremamente simples. Depois de criar a lista em si, você precisa adicionar o número necessário de registros, cujo tipo depende diretamente da planilha personalizada.

Configurar listas de acesso Vale ressaltar que as listas de acesso podem executar não apenas as operações usuais para permitir ou proibir a passagem de tráfego, mas também se engajar em seu redirecionamento, espelhamento, bem como executar sua remarcação ou limite de velocidade.

Após a criação de todas as ACLs necessárias, o administrador pode executar sua instalação. Você pode anexar uma lista de acesso à porta física direta e a uma rede virtual específica.

Segurança - Número de endereços MAC

Às vezes, os operadores precisam limitar o número de endereços MAC que o switch aprende em uma porta específica. As listas de acesso permitem alcançar esse efeito, mas exigem indicação explícita dos próprios endereços MAC. Se for necessário limitar o número de endereços de canal, mas não especificá-los explicitamente, a segurança da porta será útil.

Essa restrição pode ser necessária, por exemplo, para proteger contra a conexão de uma rede local inteira a uma interface de switch de provedor. Vale mencionar aqui que se trata de uma conexão dial-up, porque ao conectar usando um roteador no lado do cliente, o T2600G-28SQ aprenderá apenas um endereço - este é o MAC pertencente à porta WAN do roteador cliente.

Há toda uma classe de ataques direcionados contra a tabela de comutação. Pode haver excesso de tabela e falsificação de MAC. A opção de segurança da porta permitirá que você se proteja de estouros de tabela de ponte e de ataques cujo objetivo é treinar intencionalmente o comutador, envenenando sua tabela de ponte.

Não se pode deixar de mencionar simplesmente a falha do equipamento do cliente. Não é incomum que uma placa de rede com defeito de um computador ou roteador crie um fluxo de quadros com endereços de remetente e destinatário completamente arbitrários. Esse fluxo pode esgotar facilmente o CAM.

Outra maneira de limitar o número de entradas usadas na tabela de bridge é a ferramenta MAC VLAN Security, com a qual o administrador pode especificar o número máximo de entradas para uma rede virtual específica.

Além de gerenciar entradas dinâmicas na tabela de comutação, o administrador também pode criar entradas estáticas.

A tabela de ponte máxima do modelo T2600G-28SQ permite acomodar até 16 mil entradas.

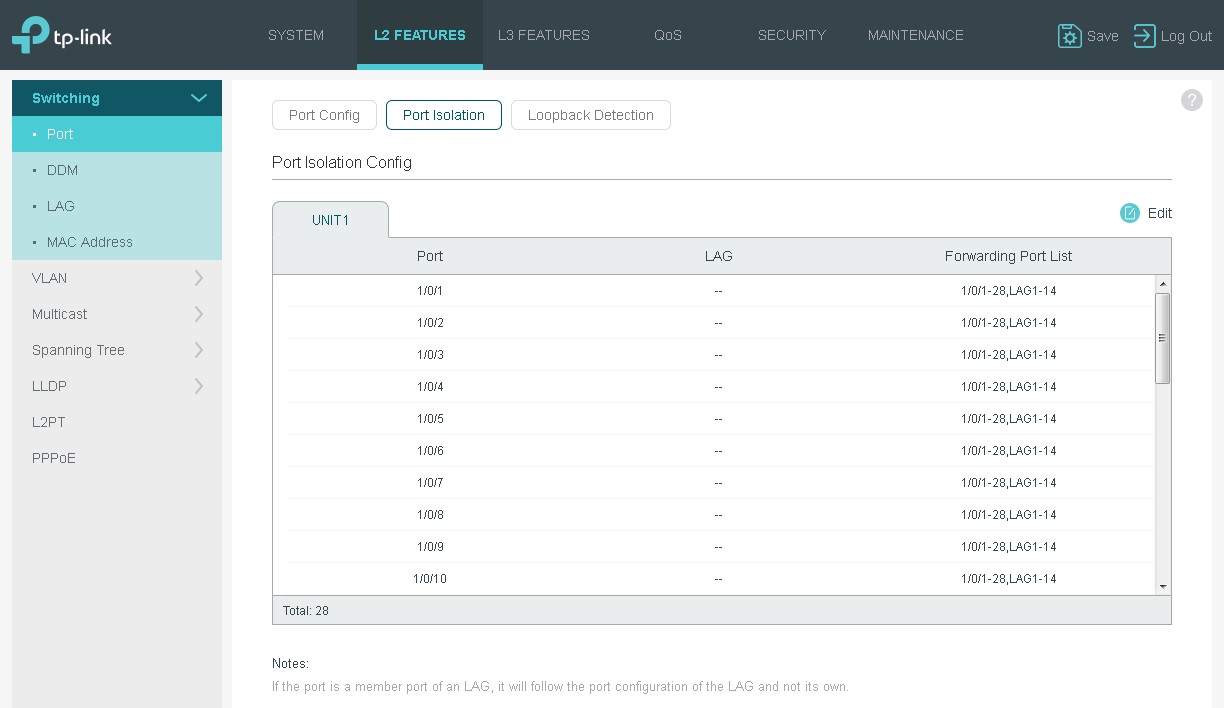

Outra opção projetada para filtrar a transmissão do tráfego do usuário é a função Isolamento de porta, que permite especificar explicitamente em qual direção o encaminhamento é permitido.

Segurança - IMPB

Na vastidão de nossa vasta pátria, a abordagem das operadoras de telecomunicações para garantir a segurança na rede varia de desconsideração total ao uso máximo possível de todas as opções suportadas pelo equipamento.

As funções IPv4 IMPB (IP-MAC-Port Binding) e IPv6 IMPB permitem que você se proteja de toda uma gama de ataques relacionados à substituição de endereços IP e MAC por assinantes, vinculando endereços IP e MAC do equipamento cliente à interface do switch do provedor. Essa ligação pode ser feita manualmente ou usando as funções ARP Scanning e DHCP Snooping.

Configurações básicas do IMPB Para ser justo, deve-se dizer que uma função especial pode ser usada para proteger o protocolo DHCP - Filtro DHCP.

Usando esta função, o administrador da rede pode especificar manualmente as interfaces às quais esses servidores DHCP estão conectados. Portanto, servidores DHCP falsos não podem se envolver no processo de negociação de parâmetros IP.

Segurança - DoS Defend

Esse modelo permite proteger os usuários de vários dos ataques de DoS mais famosos e comuns.

A maioria desses ataques não é nada assustadora para dispositivos com sistemas operacionais modernos, mas até agora podem existir aqueles em nossas redes para as quais a atualização de software mais recente foi feita há muitos anos.

Suporte DHCP

O comutador TP-Link T2600G-28SQ pode atuar como um servidor ou retransmissão DHCP e executar uma variedade de filtragem de mensagens DHCP se outro dispositivo atuar como servidor.

A maneira mais fácil de fornecer aos usuários os parâmetros IP necessários para o trabalho é usar o servidor DHCP incorporado ao comutador. Os parâmetros básicos com sua ajuda já podem ser fornecidos aos assinantes.

Conectamos nosso roteador Archer C6 SOHO a uma das interfaces do switch e garantimos que o dispositivo cliente recebesse o endereço com sucesso.

O servidor DHCP embutido no switch talvez não seja a solução mais escalável e flexível: não há suporte para opções fora do padrão, não há conexão com o IPAM. Se o operador precisar de mais controle sobre o processo de alocação de endereços IP, será utilizado um servidor DHCP dedicado.

O T2600G-28SQ permite que cada sub-rede do usuário especifique um servidor DHCP dedicado separado para o qual as mensagens do protocolo em discussão serão redirecionadas. A sub-rede é selecionada especificando a interface L3 apropriada: VLAN (SVI), porta roteada ou canal de porta.

Para verificar o funcionamento do relé, configuramos um roteador separado de outro fornecedor para funcionar como um servidor DHCP, cujas configurações são apresentadas abaixo.

R1#sho run | s pool ip dhcp pool test network 192.168.0.0 255.255.255.0 default-router 192.168.0.1 dns-server 8.8.8.8

O roteador cliente novamente recebeu com êxito o endereço IP.

R1#sho ip dhcp binding Bindings from all pools not associated with VRF: IP address Client-ID/ Lease expiration Type Hardware address/ User name 192.168.0.2 010c.8063.f0c2.6a May 24 2019 05:07 PM Automatic

Sob o spoiler - o conteúdo do pacote interceptado entre o switch e o servidor DHCP dedicado.

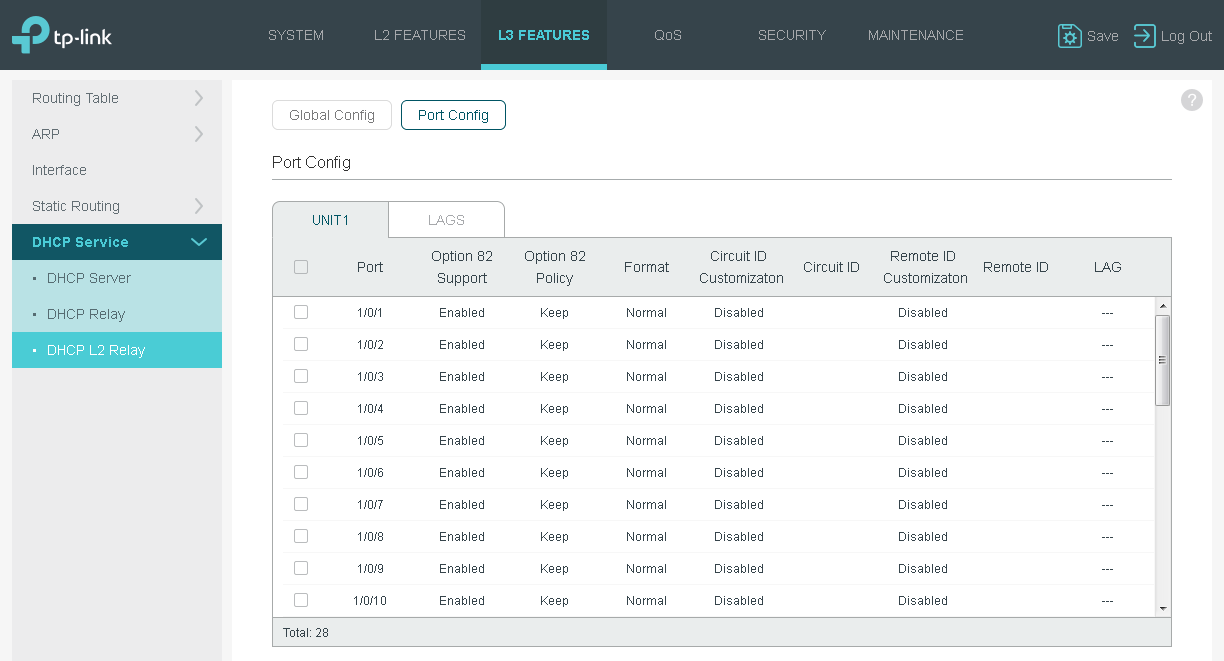

Deve-se notar a disponibilidade do suporte da opção 82 do comutador. Quando ativado, o switch adicionará informações sobre a interface do usuário da qual a mensagem DHCP Discover foi recebida. Além disso, o modelo T2600G-28SQ permite configurar uma política para o processamento de informações adicionais ao inserir a opção nº 82. A presença de suporte para esta opção pode ser útil em uma situação em que o assinante precisa emitir o mesmo endereço IP, independentemente de qual identificador o cliente (ID do cliente) relata sobre si mesmo.

A figura abaixo mostra a mensagem DHCP Discover (retransmitida) com a opção 82 adicionada.

Mensagem com a opção nº 82 Obviamente, a opção 82 pode ser controlada sem a configuração de um relé DHCP completo; as configurações correspondentes são apresentadas no subitem "Relé DHCP L2".

E agora vamos alterar as configurações do servidor DHCP para demonstrar a operação da opção nº 82.

R1#sho run | s dhcp ip dhcp pool test network 192.168.0.0 255.255.255.0 default-router 192.168.0.1 dns-server 8.8.8.8 class option82_test address range 192.168.0.222 192.168.0.222 ip dhcp class option82_test relay agent information relay-information hex 010e010c74702d6c696e6b5f746573740208000668ff7b66f675 R1#sho ip dhcp binding Bindings from all pools not associated with VRF: IP address Client-ID/ Lease expiration Type Hardware address/ User name 192.168.0.222 010c.8063.f0c2.6a May 24 2019 05:33 PM Automatic

A função de retransmissão da interface DHCP será útil em uma situação em que o switch não apenas tenha uma interface L3 conectada a uma rede específica, mas também essa interface tenha um endereço IP. Se não houver endereço nessa interface, a função de retransmissão de VLAN DHCP será resgatada. As informações sobre a sub-rede, neste caso, são obtidas da interface padrão, ou seja, os espaços de endereço em várias redes virtuais serão os mesmos (sobreposição).

Freqüentemente, as operadoras também precisam proteger os assinantes da inclusão errônea ou mal-intencionada de um servidor DHCP no equipamento do cliente. Decidimos discutir essa funcionalidade em uma das seções dedicadas a problemas de segurança.

IEEE 802.1X

Uma maneira de autenticar usuários na rede é usar o protocolo IEEE 802.1X. A popularidade desse protocolo nas redes de operadoras de telecomunicações na Rússia já está em declínio; ainda é usado principalmente nas redes locais de grandes empresas para autenticar usuários internos de uma organização. O comutador T2600G-28SQ tem suporte para 802.1X; portanto, se necessário, o provedor pode usá-lo facilmente.

Para que o protocolo IEEE 802.1X funcione, são necessários três participantes: equipamento cliente (suplicante), comutador de acesso ao provedor (autenticador) e servidor de autenticação (geralmente um servidor RADIUS).

A configuração básica do lado do operador é extremamente simples. Você só precisa especificar o endereço IP do servidor RADIUS usado, no qual o banco de dados do usuário será armazenado, bem como selecionar as interfaces para as quais a autenticação é necessária.

Configuração básica do 802.1X O lado do cliente também requer um pequeno ajuste. Todos os sistemas operacionais modernos já contêm o software necessário. Mas, se necessário, você pode instalar e usar o TP-Link 802.1x Client - um aplicativo que permite a autenticação do cliente na rede.

Ao conectar um PC de usuário diretamente à rede do provedor, as configurações de autenticação devem ser ativadas para a placa de rede usada para conexão.

No entanto, atualmente, a rede da operadora geralmente está conectada não diretamente ao computador do usuário, mas a algum roteador SOHO, o que garante o funcionamento da rede local do assinante (segmentos com e sem fio). Nesse caso, todas as configurações do protocolo 802.1X devem ser realizadas diretamente no roteador.

Parece-nos que nas redes de operadoras esse método de autenticação é esquecido sem reservas. Sim, a ligação estrita do assinante à porta do switch pode ser uma solução mais simples em termos de configurações do equipamento do usuário. Mas se o uso de login e senha for necessário, o 802.1X não será um protocolo tão pesado comparado às conexões usadas baseadas nos túneis PPTP / L2TP / PPPoE.

Inserção de ID PPPoE

Muitos usuários, não apenas em nosso país, mas em todo o mundo, ainda preferem usar senhas extremamente simples. E casos de roubo de identidade, infelizmente, não são incomuns. Se o operador usar o protocolo PPPoE para autenticação do usuário em sua rede, o comutador TP-Link T2600G-28SQ ajudará a resolver o problema associado ao vazamento de credenciais. Isso é possível adicionando um rótulo especial à mensagem do PPPoE Active Discovery. Assim, o provedor pode autenticar o assinante não apenas por login e senha, mas também por dados adicionais. Esses dados adicionais incluem o endereço MAC do dispositivo cliente, bem como a interface do comutador ao qual está conectado.

Algumas operadoras, em princípio, desejam proibir o assinante (um par de nome de usuário e senha) da capacidade de navegar na rede. A função de inserção de ID PPPoE também ajudará neste caso.

IGMP

O IGMP (Internet Group Management Protocol) existe há décadas. Sua popularidade é compreensível e fácil de explicar. Mas dois aspectos estão envolvidos na interação IGMP: o PC do usuário (ou qualquer outro dispositivo, por exemplo, STB) e o roteador IP que atende a um segmento de rede específico. Os switches não participam dessa troca de forma alguma. É verdade que a última afirmação não é totalmente verdadeira. Ou nas redes modernas não é de todo verdade. O suporte ao switch IGMP é necessário para otimizar o encaminhamento do tráfego multicast. Escutando o tráfego do usuário, o switch detecta mensagens de Relatório IGMP nele, com a ajuda da qual determina as portas para o envio de tráfego multicast. A opção descrita é chamada IGMP Snooping.

O suporte ao IGMP pode ser usado não apenas para otimizar o tráfego em si, mas também para determinar os assinantes aos quais um determinado serviço pode ser fornecido, por exemplo, IPTV. Você pode atingir a meta desejada ajustando manualmente os parâmetros de filtragem ou usando a autenticação.

O suporte ao tráfego de grupo nos comutadores TP-Link é implementado com bastante flexibilidade. Assim, por exemplo, todos os parâmetros podem ser definidos para cada rede virtual individualmente.

Se várias sub-redes com destinatários de tráfego de grupo estiverem conectadas a uma interface do roteador, esse roteador será forçado a enviar várias cópias de pacotes por essa interface (uma para cada rede virtual).

Nesse caso, é possível otimizar o procedimento para enviar tráfego de grupo usando a tecnologia MVR - Registro de VLAN Multicast.

A essência da solução é que uma rede virtual é criada, unindo todos os destinatários. No entanto, essa rede virtual é usada apenas para tráfego de grupo. Essa abordagem permite que o roteador envie apenas uma cópia do tráfego multicast através da interface.

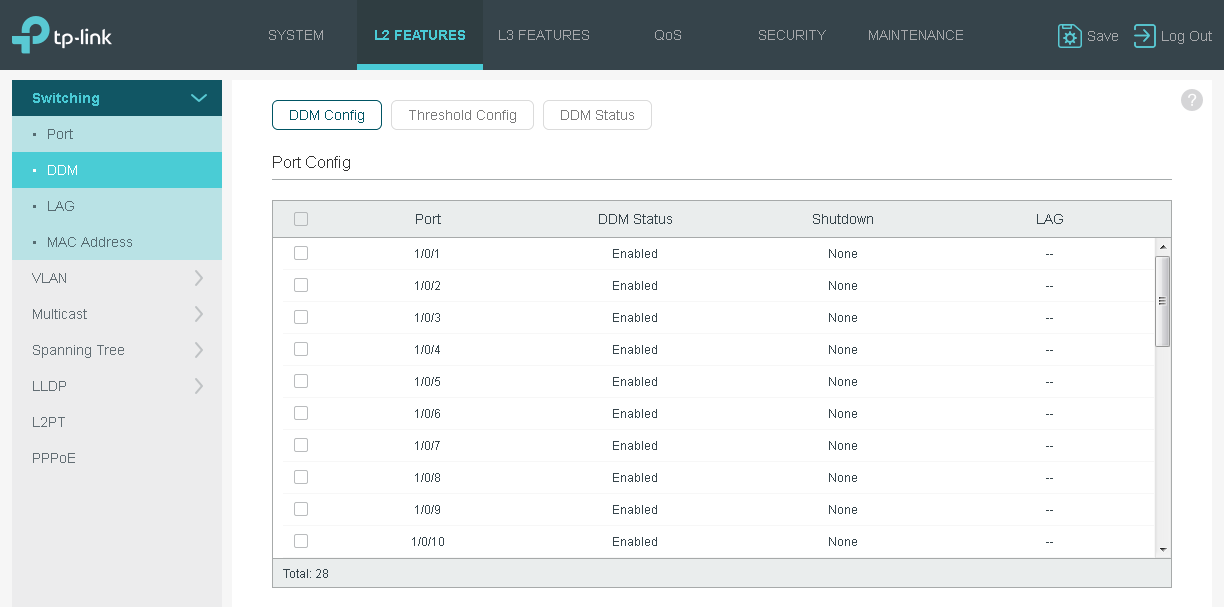

DDM, OAM e DLDP

DDM - Monitoramento Digital de Diagnóstico. Durante a operação dos módulos ópticos, muitas vezes é necessário monitorar o status do próprio módulo, bem como o canal óptico ao qual está conectado. A função DDM ajudará a lidar com esta tarefa. Com sua ajuda, os engenheiros do operador poderão monitorar a temperatura de cada módulo que suporta essa funcionalidade, a tensão e a corrente nele, bem como a potência dos sinais ópticos enviados e recebidos.

A definição de níveis de limite para os parâmetros descritos acima permitirá que um evento seja gerado se eles ultrapassarem o intervalo permitido.

Naturalmente, o administrador pode visualizar os valores atuais dos parâmetros especificados.

O comutador TP-Link T2600G-28SQ possui um sistema de refrigeração de ar ativo. Além disso, nunca encontramos superaquecimento de módulos SFP em nossos comutadores relacionados à densidade da porta. No entanto, se for puramente teórico permitir essa possibilidade (por exemplo, devido a algum problema no módulo SFP), com a ajuda do DDM, o administrador será imediatamente notificado de uma situação potencialmente perigosa. O perigo aqui, obviamente, não é para o comutador em si, mas para o diodo / laser dentro do SFP, pois com o aumento da temperatura, a potência do sinal óptico emitido pode se degradar, o que levará a uma diminuição no orçamento óptico.

Vale a pena notar aqui que os switches TP-Link não possuem uma "função" de bloqueio de fornecedor, ou seja, qualquer módulo SFP compatível é suportado, o que, é claro, será muito conveniente para os administradores de rede.

OAM - Operação, Administração e Manutenção (IEEE 802.3ah). OAM é o protocolo de segunda camada do modelo OSI para monitorar e solucionar problemas de redes Ethernet. Usando esse protocolo, o switch pode monitorar o desempenho de uma conexão específica e erros, gerar alertas para que o administrador da rede possa gerenciar com mais eficiência a rede.

Detalhes da operação do OAMDois dispositivos vizinhos habilitados para OAM trocam mensagens periodicamente enviando OAMPDUs, que são de três tipos: Informativo, Notificação de Eventos e Controle de Loopback. Usando OAMPDUs informativos, os switches vizinhos enviam informações estatísticas entre si, bem como dados definidos pelo administrador. Esse tipo de mensagem também é usado para manter a conexão do OAM. As mensagens de notificação de eventos são usadas pela função de monitoramento de conexão para notificar a outra parte das falhas que ocorreram. As mensagens de controle de loopback são usadas para definir um loop na linha.

Abaixo, decidimos listar os principais recursos fornecidos pelo protocolo OAM:

- monitoramento ambiental (detecção e contagem de quadros mortos),

- RFI - Indicação de falha remota (envio de notificação de falha do canal),

- Loopback Remoto (teste de canal para medir atraso, variação de atraso (tremulação), número de quadros perdidos).

Outra opção que é procurada nos comutadores ópticos é a capacidade de detectar problemas no canal de comunicação, tornando o canal simplex, ou seja, os dados podem ser enviados apenas em uma direção. Nossos comutadores usam DLDP - Device Link Detection Protocol para a detecção de links unidirecionais. Para ser honesto, vale a pena notar que o protocolo DLDP é suportado nas interfaces óptica e de cobre, no entanto, em nossa opinião, será o mais popular ao usar linhas de fibra óptica.

Se um canal unidirecional for detectado, o switch poderá desligar automaticamente a interface problemática, o que levará à reconstrução da árvore STP e ao uso de canais de comunicação redundantes.

Em nosso arsenal, existem módulos SFP que recebem e transmitem um sinal através de uma única fibra. Eles trabalham exclusivamente em pares e usam um sinal óptico em diferentes comprimentos de onda para transmissão dentro do par. Um exemplo é um par de TL-SM321A e TL-SM321B. Ao usar esses tipos de módulos, os danos a uma fibra levarão à completa inoperabilidade de todo o canal óptico. No entanto, o protocolo DLDP também estará em demanda nesses canais, pois, embora isso ocorra muito raramente, o canal pode ter diferentes características de transparência para diferentes comprimentos de onda. Um problema mais provável é a transparência diferente do canal, dependendo da direção da propagação da luz. Um rastreamento pode ajudar a detectar esses problemas, mas essa é uma história completamente diferente.

LLDP

Nas grandes redes corporativas ou de operadores, periodicamente há problemas com obsolescência da documentação da rede ou imprecisões em sua preparação. O administrador da rede pode encontrar uma situação em que é necessário descobrir qual equipamento do operador está conectado a uma interface de switch específica. O LLDP - IEEE 802.1AB (Protocolo de descoberta de camada de link) será resgatado.

Parâmetros de desempenho do LLDP Nossos switches suportam o protocolo LLDP, não apenas para descobrir switches vizinhos ou outros dispositivos de rede, mas também para determinar seus recursos.

Os irmãos de cobre do nosso switch podem usar o LLDP-MED para simplificar o processo de conexão de telefones IP. Além disso, com esta opção, o comutador PoE pode coordenar as configurações de energia com o dispositivo energizado. Já falamos sobre isso em detalhes em um de nossos

materiais anteriores .

SDM e excesso de assinatura

Quase todos os switches modernos lidam com quadros e pacotes passantes sem usar um processador central. O processamento (cálculo da soma de verificação, aplicação de listas de acesso e outras verificações de segurança, bem como a decisão sobre comutação / roteamento) é realizado usando microcircuitos especializados, que permitem atingir altas velocidades de transmissão do tráfego do usuário. A opção em discussão permite processar o tráfego a uma velocidade média. Isso significa que o desempenho do dispositivo é suficiente para enviar dados nas velocidades mais altas possíveis de todas as portas simultaneamente. O modelo T2600G-28SQ possui 24 portas de downlink (para usuários) operando em velocidades de 1 Gbit / s, além de 4 portas de uplink (em direção ao núcleo da rede) de 10 Gbit / s. Ao mesmo tempo, o desempenho de barramento cruzado do switch é de 128 Gb / s, o suficiente para lidar com a quantidade máxima de tráfego de entrada.

Para ser justo, deve-se notar que o desempenho da matriz de comutação é de 95,2 milhões de pacotes por segundo. Ou seja, ao usar os quadros mínimos possíveis com um comprimento de apenas 64 bytes, o desempenho total do dispositivo será de 97,5 Gbit / s. No entanto, esse perfil de tráfego é quase inacreditável para redes de operadoras de telecomunicações.

O que é excesso de assinatura?Outra questão importante é a proporção das velocidades dos canais ascendentes e descendentes (assinatura excessiva). Aqui, obviamente, tudo depende da topologia. Se o administrador usar todas as quatro interfaces 10 GE para conectar-se ao núcleo da rede e combiná-las usando a tecnologia LAG (Link Aggregation Group) ou Port-Channel, a velocidade estatisticamente obtida em direção ao núcleo será de 40 Gb / s, o que será mais que suficiente para satisfazer as necessidades de todos os assinantes conectados. Além disso, não é necessário que todos os quatro links upstream estejam conectados ao mesmo dispositivo físico. A conexão pode ser feita com a pilha de comutadores ou com dois dispositivos combinados em um cluster (usando a tecnologia vPC ou algo semelhante). Não há reinscrição neste caso.

É possível usar todos os quatro canais upstream ao mesmo tempo, não apenas combinando-os usando o LAG. Um efeito semelhante pode ser alcançado através da configuração adequada do MSTP, no entanto, essa é uma história completamente diferente.

O segundo método de conexão L2 comum é usar dois LAGs independentes (um para cada comutador de agregação). Nesse caso, provavelmente, um dos links virtuais será bloqueado pelo protocolo STP (ao usar STP ou RSTP). A reinscrição será 5: 6.

Uma situação mais rara, mas ainda bastante provável: o T2600G-28SQ é conectado por canais independentes a um ou mais switches de nível superior. STP / RSTP deixará apenas um desses links em um estado desbloqueado. A reinscrição será 5:12.

Tarefa com um asterisco: calcule a assinatura em excesso para as situações descritas na seção STP, onde examinamos um exemplo de topologia quando dois comutadores de acesso são conectados ao mesmo dispositivo de agregação e interconectados.

Microcircuitos programáveis, com a ajuda de uma velocidade de transferência tão alta, são um recurso bastante caro, portanto, tentamos otimizar seu uso devido à correta distribuição de recursos entre várias funções. A distribuição é responsável pelo SDM - Switch Database Management.

A distribuição é feita usando o perfil SDM. Os três perfis listados abaixo estão atualmente disponíveis para uso.

- O padrão oferece uma solução equilibrada para o uso de listas de acesso MAC e IP, bem como registros de detecção de ARP.

- O EnterpriseV4 maximiza os recursos disponíveis para uso pelas listas de acesso MAC e IP.

- O EnterpriseV6 aloca parte dos recursos para uso pelas listas de acesso IPv6.

Para aplicar o novo perfil, é necessária uma reinicialização do comutador.

Conclusão

De acordo com o posicionamento inicial, esse switch é mais adequado para as operadoras de telecomunicações que enfrentam a tarefa de fornecer acesso à rede a longas distâncias. O dispositivo pode ser usado tanto no nível de acesso, por exemplo, em vilas de chalés e casas da cidade, quanto na agregação de canais provenientes de comutadores de acesso localizados em prédios de apartamentos; ou seja, sempre que forem necessárias conexões remotas a objetos. Ao usar canais de comunicação óptica, o assinante conectado pode estar localizado a uma distância de vários quilômetros.

No lado do cliente, os links ópticos podem ser terminados em pequenos comutadores com interfaces ópticas ou em conversores de mídia.

Um grande número de protocolos e opções suportados permitirá o uso do T2600G-28SQ na rede Ethernet do operador com qualquer topologia e qualquer conjunto de tecnologias e serviços fornecidos. - . , T2600G-28SQ : RJ-45 micro-USB. . , - .

, , 10 GE, .