De fato, os especialistas em segurança cibernética protegem dinheiro, dados e a reputação das empresas, seus funcionários e usuários. Há algo para se orgulhar. No entanto, pouco se sabe sobre aqueles que protegem nossa segurança no espaço da Internet e sobre os desenvolvedores sobre os quais estão falando e escrevendo. Alguém escreveu um aplicativo ou jogo que trouxe popularidade e dinheiro ao criador, alguém desenvolveu uma plataforma de criptomoeda à qual as trocas de criptomoedas chamaram atenção. O trabalho de "segurança da informação" permanece oculto aos olhos curiosos.

No entanto, isso não é menos importante do que o trabalho dos programadores, porque seus produtos estão se tornando populares em certa medida devido ao trabalho coordenado de especialistas em segurança cibernética. Este artigo fala sobre qual é a profissão em si e com o que você pode contar ao iniciar sua jornada como segurança da informação. Victor Chaplygin, professor

da faculdade de segurança da informação (IS)

do GeekBrains , ajudou a entender esse tópico difícil.

Quem pode se chamar um especialista em segurança da informação?

Como em muitas outras especialidades técnicas, no especialista em segurança da informação - alguém com uma formação técnica significativa. Essa pessoa deve ter sólida experiência em trabalhos práticos com diferentes tecnologias (quais delas - falaremos abaixo), mas o treinamento teórico também deve estar no topo. Além disso, e isso é algo que não é encontrado na maioria das outras especialidades - deve ser bem versado em conformidade, ou seja, conhecer as normas e requisitos legais do campo da proteção e segurança da informação em geral.

Um bom especialista em segurança cibernética é um profissional que sabe o quanto um invasor pensa e quais ferramentas um criminoso cibernético pode usar. De todas as técnicas e vetores de ataque, cerca de 80% são conhecidos por especialistas, o que torna possível lidar com eles com sucesso usando as defesas existentes. 20% são vulnerabilidades de dia zero, métodos de hacking recém-inventados etc. Um profissional deve sempre estar em alerta para reagir a tempo.

As especialidades mais importantes em segurança da informação

Existem muitas respostas possíveis, pois as especialidades podem ser divididas em diferentes tipos e variedades. Além disso, pode-se discutir por um longo tempo sobre quais áreas de segurança da informação são mais importantes para todos. Portanto, fazemos uma alocação subjetiva de três áreas importantes de trabalho:

Pentester. Vivemos em um mundo de aplicativos, eles estão por toda parte - em um smartphone, laptop, hospital e até na geladeira. Infelizmente, nem todos os desenvolvedores de software possuem habilidades mais ou menos avançadas em segurança da informação. E, nesse caso, a vulnerabilidade pode surgir na interação, por exemplo, o frontend do aplicativo com o backend. Erros podem estar no código escrito. Um especialista que pode lhe dizer como proteger um aplicativo ou serviço contra hackers é um especialista muito valioso.

O testador de penetração é essencialmente um hacker branco. Sua tarefa é estudar a segurança de sites, aplicativos móveis, plataformas de software, etc. Ao contrário dos atacantes que são punidos por suas atividades, os criminosos recebem bônus pela detecção de vulnerabilidades. Existem freelancers entre os pentesters - esses geralmente são caçadores de bugs, as recompensas oferecidas por uma empresa por detectar vulnerabilidades em seu serviço ou aplicativo. A propósito, a Faculdade de Segurança da Informação do GeekBrains se prepara, incluindo os Pentesters. Planejamos publicar um artigo separado sobre os sucessos de alguns alunos.

Especialista em desenvolvimento seguro de aplicativos. Esse especialista não está mais apenas procurando por vulnerabilidades em potencial usando ferramentas prontas para uso ou ferramentas de seu próprio design. Ele é capaz de entender o código dos projetos escritos em diferentes linguagens de programação, identificar erros de código típicos e indicar aos desenvolvedores a presença deles. Em seu trabalho, o especialista utiliza várias ferramentas, utiliza análise de código estático e dinâmico, conhece diferentes ferramentas e é capaz de atuar como especialista para a equipe de desenvolvimento. Ele pode apontar para os desenvolvedores os trechos de código potencialmente vulneráveis que precisam ser reescritos.

Especialista em Segurança da Informação. Aqui, estamos falando de profissionais que podem ser especialistas em 2 a 3 áreas de segurança da informação e são versados em 4 a 5 áreas relacionadas. Esses profissionais podem mergulhar na experiência e atuar como consultores ou arquitetos de projetos complexos de alta carga.

Bem, quanto tempo leva para se tornar um bom especialista?

Existem duas opções para o desenvolvimento de eventos. Se, por exemplo, um jornalista que escreveu anteriormente sobre viagens chegou à segurança da informação, ele precisa gastar cerca de um ano e meio para atingir o nível júnior. Isso garante que, se você participar de 5 a 7 horas por semana, estude propositadamente determinados tópicos.

Mas se, por exemplo, um administrador de sistema decidir fazer uma infobase, precisará de muito menos tempo. Ele já sabe o que e como trabalha, permanece em uma base sólida (sua solidez depende da experiência e do tempo de trabalho) para aplicar novos conhecimentos e práticas. Sob condições semelhantes de treinamento mencionadas acima - de 5 a 7 horas por semana, um especialista técnico terá cerca de seis meses para atingir o nível júnior de segurança da informação ou mesmo um nível superior.

Em qualquer caso, recomenda-se estudar práticas internacionais, por exemplo, com a ISO / IEC 27000 - uma série de normas internacionais que incluem normas de segurança da informação publicadas em conjunto pela Organização Internacional de Padronização (ISO) e pela Comissão Eletrotécnica Internacional (IEC). Além disso, as melhores práticas em segurança da informação podem ser encontradas nos padrões de várias instituições. Por exemplo, a organização sem fins lucrativos MITRE ATT & CK fornece informações detalhadas sobre os métodos de trabalho dos criminosos cibernéticos - por exemplo, como eles iniciam o reconhecimento, depois entram em um dos elementos de segurança, penetram e se fixam no sistema. A estrutura MITRE ATT & CK descreve em detalhes como os atacantes podem executar suas tarefas, descrever contramedidas ou indicar maneiras eficazes de minimizar os danos se ocorrerem invasões.

Como sempre, existe um "mas". No caso de o treinamento ser realizado formalmente, por exemplo, para fins de avaliação, nada de bom resultará disso. E o conhecimento sem prática não tornará um especialista um novato.

Obviamente, no curso de auto-estudo, os alunos não podem testar todas as ferramentas, mas as que não podem ser evitadas em trabalhos futuros são dominadas. Esta base é suficiente para o júnior.

E quais ferramentas são usadas pela "segurança"?

Tudo depende de qual direção o especialista está envolvido, bem como do local de seu trabalho - seja uma organização comercial ou estatal. Se falamos sobre a Rússia, os especialistas em segurança da informação geralmente precisam trabalhar com ferramentas certificadas pelo FSTEC FSB - simplesmente porque as organizações governamentais são obrigadas a usar apenas software e hardware certificados. Pode ser antivírus domésticos, firewalls, todos os tipos de hardware.

É mais fácil para funcionários de organizações comerciais - aqui você pode trabalhar com ferramentas da Cisco, Palo Alto, outras empresas internacionais ou domésticas.

Um iniciante em segurança da informação deve começar com um estudo independente das ferramentas de código aberto antes de passar para as ferramentas pagas. Uma ampla variedade de produtos de software necessários no trabalho diário estão no Kali Linux, Parrot OS. Você precisa dominar o Wireshark, SqlMap, Nmap, John the Ripper e muitas outras coisas.

Quanto às competências, o mais necessário para um especialista iniciante pode ser chamado:

- procurar vulnerabilidades no lado do cliente de aplicativos da web, exploração de vulnerabilidades do cliente, métodos de proteção;

- Habilidades de pesquisa para vulnerabilidades do lado do servidor, entendendo os recursos do Bug Bounty;

- Habilidades de invasão de redes sem fio, redes de dispositivos e formas de garantir segurança nelas;

- A habilidade de aplicação reversa, pesquisa e exploração de vulnerabilidades binárias. Noções básicas de protocolos criptográficos.

A propósito, em 2016 em "Habr"

foi publicada a

lista média de tarefas e requisitos dos pentesters .

Responsabilidades:- Teste de ambientes de informação e produtos de software da empresa;

- Teste de sistemas de informação para tolerância a falhas;

- Análise instrumental de sistemas de informação;

- Identificação das ameaças atuais de acordo com a classificação OWASP TOP 10; desenvolvimento de medidas compensatórias;

- Teste de penetração;

- Análise de segurança de códigos-fonte de software.

Requisitos:- Experiência na identificação de vulnerabilidades do sistema;

- Experiência com Burp Suite, Hydra;

- Experimente SQLMap, OpenVAS, Metasploit Framework, Fortify, AppScan;

- Experimente Acunetix, w3af, X-Spider, Max-Patrol, Nmap;

- Conhecimento dos princípios de construção e operação de aplicações web;

- Conhecimento das ameaças e vulnerabilidades típicas dos aplicativos da Web listados no Top 10 da OWASP;

- Habilidades de teste manual e automatizado de segurança de aplicativos da web;

- Experiência em testes de penetração

- Experiência em auditoria de sistemas de TI e segurança da informação.

Como você pode ver, a lista é bastante extensa e pode ser muito maior. Mas você não deve ter medo - em regra, o empregador em potencial se esforça para cobrir o "volume" máximo do mercado de trabalho, ele não tem a tarefa de "enviar" todos os candidatos em potencial, mesmo na fase de familiarização com a vaga. Você pode ter uma idéia do que o empregador precisa lendo de 3 a 5 vagas de emprego reais.

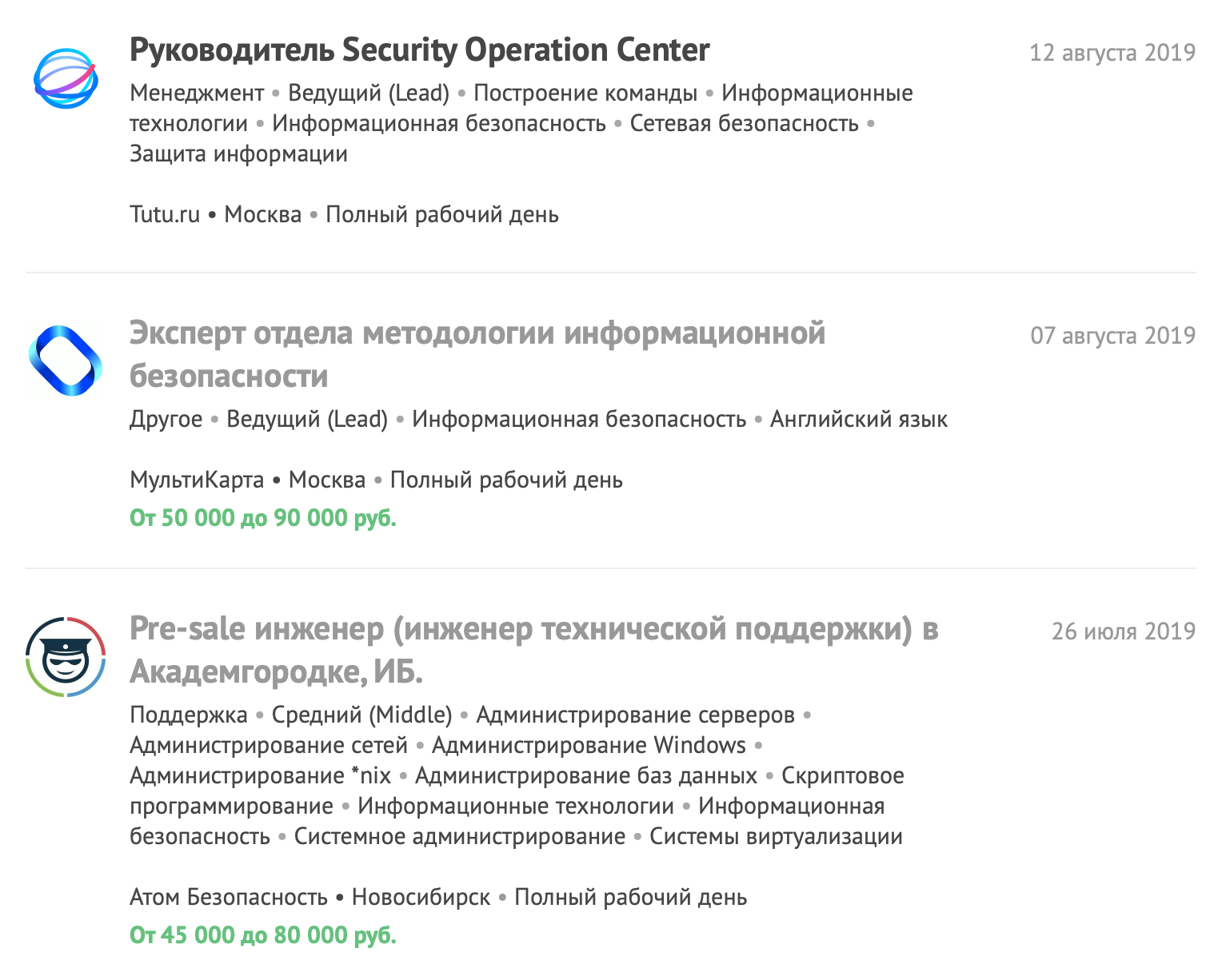

Aqui estão alguns exemplos - trabalhos reais

no serviço My Circle .

Quanto o especialista em segurança recebe?

A distribuição de salários é bastante grande, como sempre, tudo depende da região e da especialidade. Mas o salário de um especialista em segurança da informação agora é decente e seu tamanho está aumentando gradualmente. Grande parte do crescimento se deve à "fome" de pessoal no campo da segurança da informação.

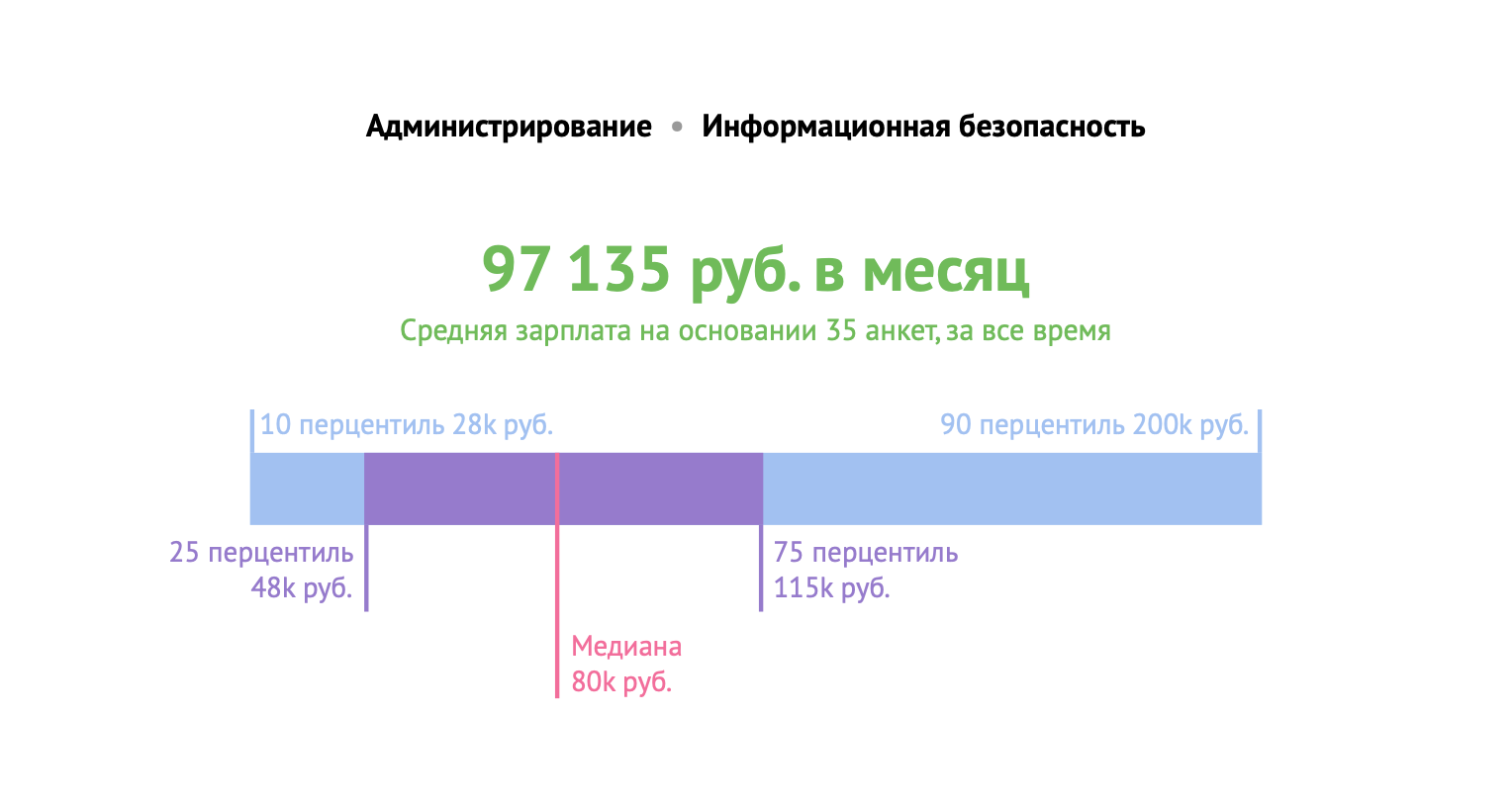

Para entender o nível dos salários dos especialistas, familiarize-se com os dados da calculadora de salário “Meu círculo”.

Estagiários júnior

Estagiários júnior podem esperar um alcance de 35 mil rublos. até 60-70 mil.

O nível médio para o meio é de 60 a 70 mil a 80 mil rublos. By the way, um pentester pode contar com um salário de 100 mil, se houver pelo menos um pouco de experiência em trabalho real e boa preparação.

Em seguida, vêm os

"soldados universais" que conhecem linguagens de programação, podem escrever scripts e ter conhecimento em áreas relacionadas. Seu salário começa em 100 mil e pode chegar a 300-500 mil rublos. Mas não existem muitas ofertas no mercado e, para atingir um nível semelhante de salário, você precisa ser um especialista muito, muito bom. Muitas empresas estão dispostas a pagar pela experiência.

Em geral, em cidades como Moscou, São Petersburgo e Novosibirsk, você pode contar com 60-120 mil rublos.

Concluindo o artigo, vale dizer que a proteção de informações é uma área prioritária do mercado de TI. Apesar do progresso óbvio das ferramentas de automação, das tecnologias de inteligência artificial, uma pessoa ainda está na vanguarda da proteção de informações. Há sempre uma demanda por bons especialistas e, à medida que a escassez de pessoal na área de segurança da informação aumenta, as propostas se tornam cada vez mais interessantes.