Nossa plataforma se tornou o primeiro operador federal de comércio eletrônico a introduzir uma nova tecnologia de assinatura eletrônica baseada em nuvem. Se o ES usual causou muitas perguntas, esse serviço, por um lado, é ainda mais incompreensível para os negócios e, por outro lado, tudo se tornou muito mais simples.

- o que é isso?

- o que é isso?Costumava haver uma assinatura em papel no documento. Não é muito conveniente, não é muito seguro e requer papel físico. Em seguida, veio uma unidade flash com um certificado e um kit (até o antivírus). Ela foi chamada pela primeira vez de EDS - uma assinatura digital eletrônica. Então ela se tornou apenas um EP. Agora, essa unidade flash foi colocada na nuvem e se tornou um OEP.

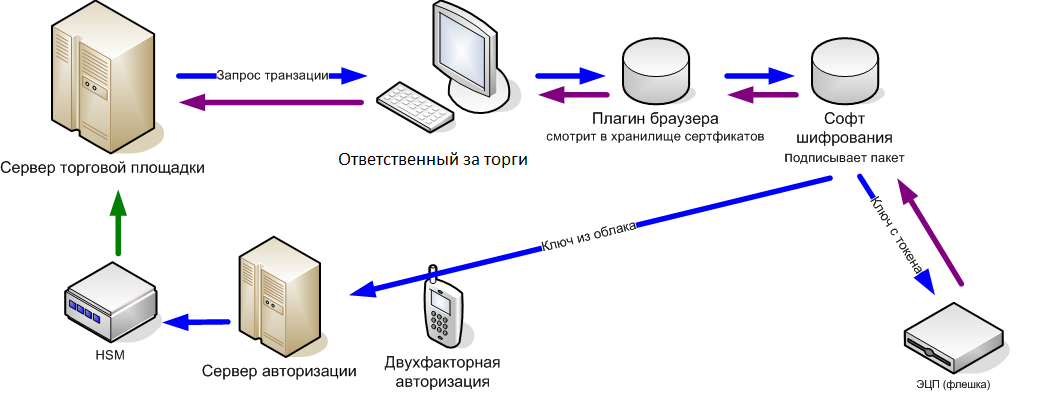

- Como funciona o EIA?Suponha que você envie sua proposta para uma licitação. Anteriormente, para assinar um documento, era necessário instalar um plug-in para um navegador que pudesse se comunicar com o software no computador local do usuário. Este software acessou o software na unidade flash USB, o software na unidade flash USB emitiu a chave, a transação foi assinada com essa chave e transferida para o plug-in do navegador pronto. Agora, removemos a unidade flash dessa cadeia: o software acessa o armazenamento na nuvem através de um túnel criptografado.

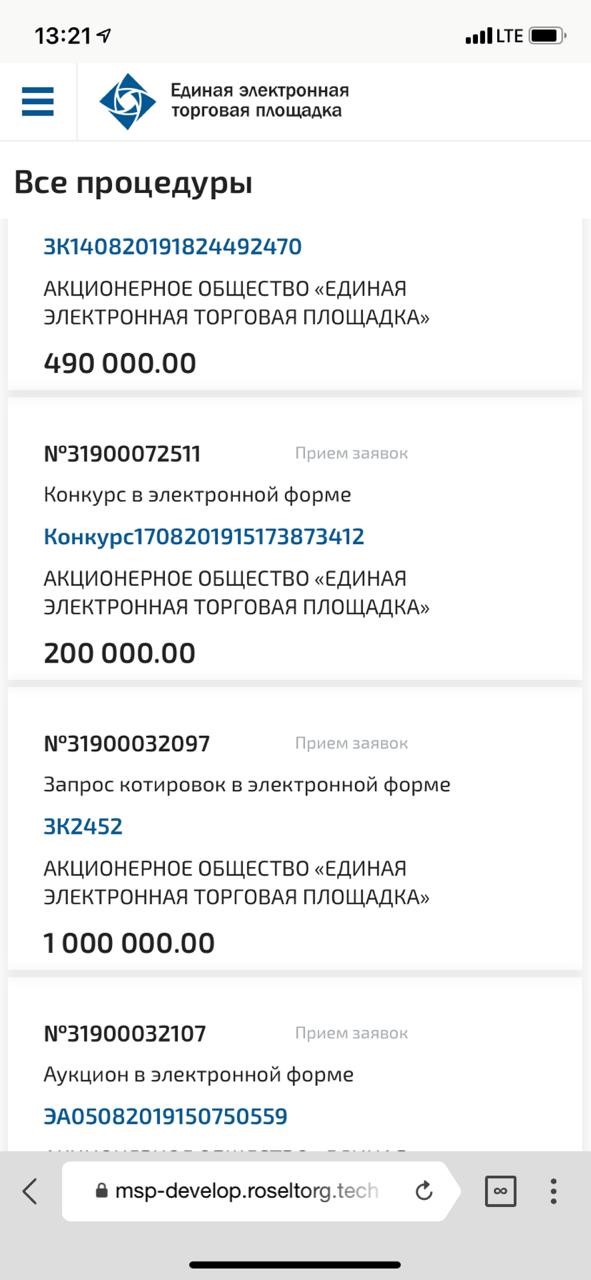

- É possível sem o software na máquina local?Sim, se houver um servidor intermediário no site que realmente solicite proxies e pareça ser esse computador local, tudo poderá ser feito em qualquer navegador. Mas isso requer o processamento do back-end do site (no nosso caso, criamos um servidor separado para negociar com telefones celulares). Se esse caminho não funcionar, o padrão é selecionado. Supõe-se que, no futuro, esta opção seja a mais comum. Um exemplo de uma dessas implementações é a plataforma

Roseltorg SME (compras entre pequenas e médias empresas).

- OEP e EP são a mesma coisa, mas estão em lugares diferentes, certo?

- OEP e EP são a mesma coisa, mas estão em lugares diferentes, certo?As assinaturas têm um núcleo comum com certificado e segurança. Funcionalmente, esse é o mesmo, apenas alterando o método da API interna para criptografar a transação. Um método pega a chave no dispositivo local e o outro no controle remoto.

"Espere um minuto, mas você ainda precisa de autorização?"Sim Mas agora é de dois fatores e sem referência ao dispositivo. O esquema usual: instale o aplicativo no telefone ou no plug-in do navegador na área de trabalho, digite o login e a senha para iniciar o trabalho e, ao fazer a transação, o código PIN enviado pelo servidor de autorização. Ou seja, para assinar o documento, você precisará roubar a senha + fazer login e interceptar um SMS ou enviar uma notificação por push com um código.

- Qual é o lucro então?- Se você perder uma unidade flash, precisará obter uma nova chave. No caso do EIA - basta alterar a senha da assinatura.

- Não há referência ao local de trabalho: antes, o ES era instalado em um computador específico.

- Não há ligação do navegador: costumava ser o IE. O que causou vários problemas, mesmo no nível de escolha do SO: os administradores do Linux contornaram isso, mas em dispositivos Mac era mais difícil.

- Não há referência à geografia: a autorização funciona em qualquer país (devido à natureza da proteção, os pen drives geralmente funcionavam apenas em redes russas).

- Supõe-se que tudo se tornou mais seguro devido à identificação de dois fatores por padrão, sem a capacidade de "simplificar sua vida".

- Destruir uma unidade flash com uma assinatura não compromete as transações atuais.

- Em geral, tudo isso é mais correto, principalmente devido à capacidade de assinar rapidamente em telefones celulares.

- Onde o certificado está armazenado ao lado da autoridade de certificação?Há uma peça especial de hardware chamada HSM (módulo de segurança de hardware). Tecnicamente, este é um repositório dividido em células fechadas sem a possibilidade de acesso em massa a todos de uma só vez.

Simplificando um pouco: você efetua login, cria uma transação, ela é enviada ao HSM para se inscrever e, a partir daí, o objeto protegido é gerado. A chave privada não é emitida fora.

Ou seja, o HSM atua como um terceiro, como um notário, confirmando em uma transação que você é você. Mais precisamente, você tem o direito de assinar um documento.

Cada autoridade de certificação possui seu próprio HSM.

Cada decisão é licenciada pelo FSB. A peça de ferro está equipada com um grande número de níveis de segurança, em particular, sensores anti-prisão. O terminal é fisicamente incorporado ao próprio servidor, não há suporte a conexões externas para gerenciamento, não há interface da web. Você precisa configurar algo - um suéter, uma academia, uma grande caixa de ferro com uma pequena tela LCD.

- E a compatibilidade com versões anteriores?

- E a compatibilidade com versões anteriores?Novamente, simplificando, novas versões de software para trabalhar com EPs agora podem fazer algo como emular esta mesma unidade flash para todos os softwares antigos. Ou seja, não importa o que você usa: um token em um meio físico ou acesso ao HSM. O software atualizado assinará tudo, como nos bons e velhos tempos.

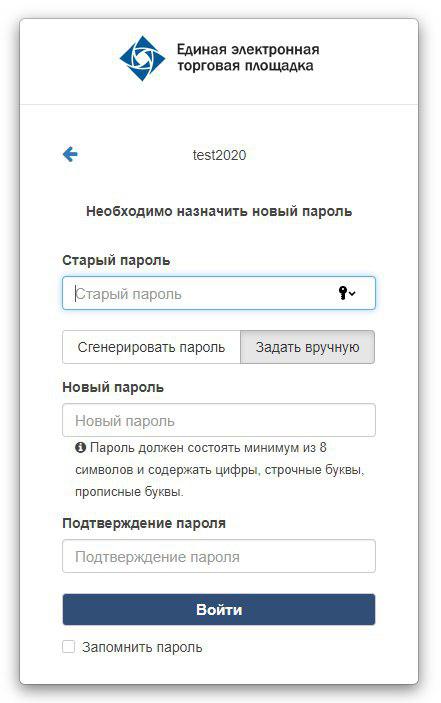

- Como é a primeira conexão?Quando configurado no dispositivo do usuário final, dois endereços de servidor DSS são especificados. De fato, esse é o cenário todo. Depois disso, você precisará fazer login no servidor. O usuário digita um login e senha exclusivos, que são emitidos para ele no centro de certificação. Depois de inserir o login e a senha, você precisa passar pela autorização de dois fatores. Normalmente, o usuário verifica o código QR emitido para ele e instala o aplicativo. Este é um aplicativo de fornecedor de assinatura comum personalizado para uma autoridade de certificação específica. O segundo código é verificado com referência à sua célula no HSM. Um código PIN é enviado para uma transação específica para o telefone do assinante, ele o usa e se confirma. Depois disso, você precisa alterar a senha de acesso.

As seguintes transações podem ser mais simples: O PIN é enviado por notificação por push. Supõe-se que, se o telefone estiver protegido por FaceID ou reconhecimento de impressão digital, esse segundo fator (em combinação com a inserção do login e da senha) será suficiente.

Se o telefone estiver perdido, você precisará seguir o procedimento com os códigos QR novamente.

Um telefone bloqueado sem um PIN é inútil.

Um PIN sem uma senha de login é inútil.

Se você perdeu um telefone desbloqueado com uma foto do seu login e senha gravada em um pedaço de papel (um caso real em nossa CA), poderá solicitar um bloqueio de acesso até esclarecimentos.

- Como obter um envelope com acesso ao EIA?Um caso simples: o solicitante (diretor geral de uma entidade legal) vem pessoalmente com um passaporte para o centro de certificação e recebe um envelope.

Caso difícil: um funcionário chega com uma procuração certificada que atende aos requisitos do 63-FZ (assinatura eletrônica) e aos requisitos do serviço de segurança do centro de certificação.

- Este é um fenômeno de massa?Sim Durante o primeiro mês de trabalho, a UTES EC emitiu cerca de mil certificados usando a nova tecnologia EIA. Cerca de 70% dos usuários que emitiram assinaturas eletrônicas são pessoas jurídicas, outros 23% são empresários individuais. Mais de 60% dos usuários do novo serviço são empresas de Moscou. Existem certificados em São Petersburgo, Novosibirsk, Khabarovsk, Rostov do Don.