Nos três artigos anteriores (

um ,

dois ,

três ), falamos sobre como atualizamos a rede com fio no escritório da Jet Infosystems. Agora é hora de falar sobre a atualização da rede sem fio.

Desvantagens da rede antiga

A rede sem fio em nosso escritório foi construída com o equipamento de outro fornecedor. E a operação dessa rede causou sério descontentamento entre usuários e administradores de sistema.

Do que os usuários não gostaram?

Não foi fácil se conectar à rede. Implementamos o conceito de BYOD (traga seu próprio dispositivo), quando o usuário podia conectar o dispositivo à rede de forma independente. Por exemplo, se um dispositivo conectado à rede é o laptop corporativo de um funcionário, ele precisa fornecer acesso aos recursos da empresa e à Internet. E se o usuário trouxer seu dispositivo - um smartphone, um tablet -, você precisará dar acesso a ele apenas na Internet. Apesar dessa possibilidade, o suporte a uma rede sem fio exigia muito esforço do administrador, pois havia muitas situações que precisavam ser tratadas individualmente. Além de muitas nuances com plataformas fragmentadas quando não há trabalhos padronizados. Como resultado, os custos de recursos para resolver todos os aspectos se mostraram completamente impraticáveis. Era mais lógico reconstruir tudo.

Que reclamações os administradores tiveram sobre a rede Wi-Fi?

Um grande número de solicitações veio de usuários com vários problemas de conectividade, incapacidade de configurar equipamentos etc. Além disso, a rede antiga foi criada entre 2012 e 2013 e, desde então, os padrões mudaram e as velocidades aumentaram.

Calculamos e percebemos que seria mais caro atualizar uma rede existente do que substituí-la completamente por uma nova, usando a arquitetura e os equipamentos da Huawei. Eles decidiram isso.

Como base técnica da solução, foram escolhidos os pontos de acesso Huawei AP6050DN e AP6052DN. Estes são dispositivos modernos que suportam os padrões IEEE 802.11b / g / n / ac e operam nas bandas de 2,4 GHz e 5 GHz. Também decidimos usar o controlador de rede sem fio Huawei AC6605 (mais precisamente, dois controladores combinados em um cluster) e o complexo de software e hardware do Huawei Agile Controller Campus (HACC) para autorização do usuário e controle de acesso.

Qual é a diferença entre as bandas de 2,4 GHz e 5 GHzA banda de 5 GHz é mais adequada para atender a um grande número de dispositivos na área de um ponto; os assinantes não interferem entre si. Na faixa de 2,4 GHz, a faixa é mais longa, as ondas penetram melhor através de paredes e tetos, menos interferência devido a reflexos de móveis e elementos estruturais.

Pesquisa de rádio

Como tivemos reclamações sobre a rede Wi-Fi existente, não apenas com o método de conexão, mas também com a qualidade da cobertura do rádio, começamos com uma pesquisa de rádio. Tradicionalmente, isso é feito ignorando todas as salas com um laptop, cravejado de adaptadores de medição e o software AirMagnet configurado. Em cada sala, você precisa fazer várias medições, fixando a posição do laptop.

Alexander Gulyaev

diz a asha77 : existem muitos corredores longos em nosso escritório; é longo e entediante carregar equipamentos de medição por conta própria. Tendo ficado assim por um dia ou dois, estávamos cansados e decidimos montar algo mais tecnologicamente avançado. Pesquisado. No Avito, uma scooter semi-morta foi comprada por 2500 rublos. Dos restos dos perfis da parede de vídeo, torceu-se uma aparência de base, na qual foram integradas partes de uma scooter giroscópica cruel com todo o seu interior, além do Raspberry Pi. Os colegas ajustaram o programador e os alemães criativos (ou eles são holandeses?) No github - software, que é derramado no controlador do giroscópio e permite controlar comandos através do RS232 do Raspberry PI. O aplicativo PI foi carregado no Node.js para controlar o controlador a partir de um smartphone. Descobriu-se um robô (chamado Robik), que carrega um laptop para o operador. Graças a Robik, uma pesquisa de rádio detalhada do escritório levou quase metade do tempo que na versão usual. Isso apesar do fato de praticamente nada ter sido finalizado por falta de tempo.

Não foi sem a ajuda de Robik que o nível do sinal foi muito bom. Assim, os pontos de acesso foram colocados nos locais certos com densidade normal. Mas alguns deles na faixa de 2,4 GHz interferiram entre si. Portanto, decidimos desconectar 2,4 GHz e usar apenas 5 GHz após a atualização em locais com alta densidade de pontos em parte dos pontos.

Além disso, em locais de alta densidade, instalamos os pontos de acesso da série AP6052DN, não o AP6050DN. Eles são posicionados pelo fornecedor especificamente para locais com um grande número de assinantes. O AP6052DN possui dois transmissores, um dos quais opera em duas bandas e muda automaticamente para o ideal, e o segundo transmissor opera apenas a 5 GHz.

Segurança

O acesso sem fio sempre implica um mecanismo de autorização, porque o rádio é um ambiente aberto e qualquer pessoa pode ouvi-lo. Portanto, os problemas de segurança - criptografia, autorização - devem receber a máxima atenção. Com isso, você precisa começar a projetar uma rede sem fio.

Temos três tipos de acesso: acesso à produção, acesso para convidados e conexão dos dispositivos dos funcionários.

Acesso à Produção

O acesso à produção é usado em laptops corporativos. Os funcionários podem acessar os mesmos recursos corporativos da conexão via fio. A indústria para esta opção há muito tempo desenvolve um esquema de autorização padrão WPA2.

A autorização é feita de acordo com os certificados de usuário pessoal. Na rede antiga, a solução de autorização do fornecedor era uma autoridade de certificação separada e certificados de usuário gerados independentemente. Ele funcionou com o princípio de “uma vez configurado e tudo funciona”, mas se algo desse errado, nosso suporte técnico não poderia extrair o certificado gerado e colocá-lo no dispositivo do usuário manualmente.

Portanto, decidimos que não teríamos mais uma solução proprietária e nos integraríamos à autoridade de certificação corporativa da Microsoft existente. Existem três maneiras de instalar um certificado de usuário no computador do usuário: por meio de políticas de grupo do AD, leve um laptop ao departamento de TI, cujo funcionário emitirá um certificado ou use o provisionamento automático.

Vamos falar sobre o terceiro método. Como isso funciona? Um usuário está tentando se conectar à nossa rede de produção sem fio. Se ele fizer isso pela primeira vez, será automaticamente redirecionado para o nosso portal interno Huawei, que é implementado usando o produto Agile Controller Campus, e oferecido para executar um pequeno utilitário.

Este utilitário inicia a chamada do Campus Huawei Agile Controller para a autoridade de certificação corporativa, gerando um certificado de usuário individual e instalando-o no armazenamento de certificados no computador local.

Em geral, nas empresas em que todos os locais de trabalho são mais ou menos padrão, é mais conveniente distribuir certificados para estações de trabalho usando políticas de grupo da Microsoft usando o Active Directory. Mas conosco isso não é possível para toda a organização, porque muitos computadores rodam no Linux. Portanto, os desenvolvedores que instalaram várias versões domésticas do Linux são os mais afetados. Infelizmente, uma variedade de soluções modernas de TI para esse sistema operacional aparece por último.

Em conexão com todas as opções acima, sempre deve haver a capacidade de configurar manualmente a estação de trabalho.

Acesso de Convidado

Qualquer funcionário da nossa empresa pode convidar um hóspede. Se ele precisar de acesso à Internet, quando conectado a uma rede Wi-Fi corporativa, o sistema o redirecionará automaticamente para o portal de autorização (Captive Portal). Nesse caso, o hóspede recebe o nome de usuário e a senha do funcionário que o convidou.

Mas onde o funcionário obtém esse login com uma senha? Anteriormente, os especialistas em TI, uma vez a cada dois ou dois meses, geravam conjuntos de logins e senhas, que podiam ser obtidos na recepção. Qualquer funcionário pode ir até as secretárias e solicitar dados para entrar na rede. Em seguida, os secretários enviaram uma carta ao serviço de informações e suporte técnico com informações para quais funcionários e para quais visitantes as informações foram fornecidas.

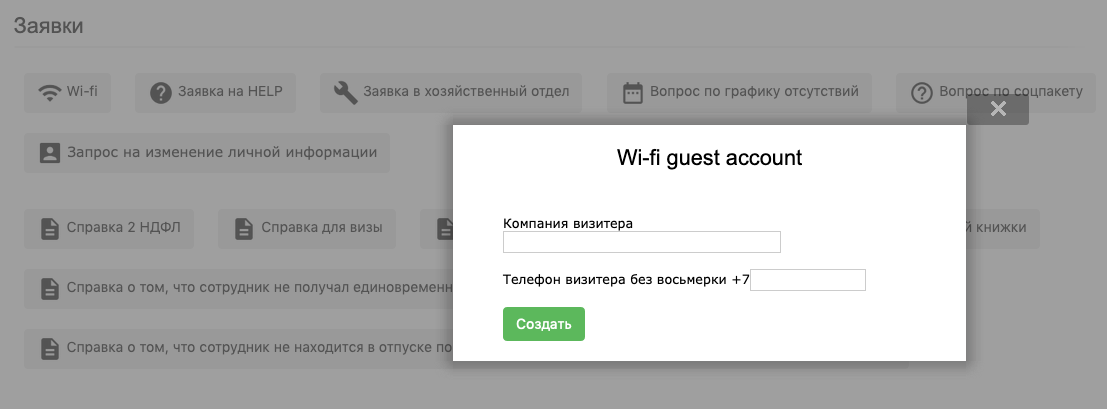

Como você pode imaginar, o circuito era muito inconveniente e desatualizado. Portanto, na nova rede, adotamos uma abordagem completamente diferente. Agora temos uma seção no portal interno, onde basta digitar o nome da empresa e o celular do hóspede. Um SMS com dados de login é enviado para o telefone e um funcionário recebe uma confirmação de uma operação bem-sucedida por correio. Como opção de backup para o período de transição, deixamos o esquema usual com secretárias.

O produto Huawei Agile Controller Campus (HACC) possui várias interfaces da Web para uso para vários propósitos: um portal de autorização de convidado, interface de administrador, portal de autoatendimento e um módulo SOAP. O módulo SOAP possui várias APIs que podem ser usadas para controlar o HACC de software de terceiros. Por isso, criamos uma interface para a interação do nosso portal corporativo com a solução Huawei.

Para o Wi-Fi convidado, fornecemos acesso à Internet e aos recursos da empresa abertos a uma rede externa. Não permitimos torrents e tráfego de rede considerados botnets; É proibido o acesso a recursos adultos e a hosts projetados para contornar restrições. Graças a essa política, não tivemos nenhuma explosão de tráfego maluco do Wi-Fi convidado até o momento e não limitamos a largura de banda.

Dispositivos móveis próprios

Em nossa nova rede, o protocolo EAP-TTLS é usado para autorizar nossos próprios dispositivos, em vez de EAP-TLS, ou seja, certificados não são usados no lado do usuário, porque é extremamente difícil instalar automaticamente um certificado em um dispositivo arbitrário. Atrevo-me a sugerir que nenhum fornecedor possa resolvê-lo.

Ao mesmo tempo, a conexão EAP-TTLS tem sua desvantagem: um invasor pode configurar seu ponto de acesso e tentar, de alguma forma, capturar os logins e hashes de senha de nossos usuários no ar. Portanto, com logons e senhas usados para acessar recursos corporativos, você não pode se conectar à rede de convidados.

Introduzimos nomes de usuário e senhas separados para conectar dispositivos móveis pessoais. Eles são gerados de acordo com o mesmo princípio dos convidados: qualquer usuário pode registrar seu dispositivo móvel em um portal de autoatendimento especial. Agora ele é implementado através de um dos formulários da web do Huawei Agile Controller Campus. O registro é válido por um determinado período, que termina com a data da alteração obrigatória da senha, de acordo com as políticas corporativas do IS.

Se um dos funcionários quiser trazer seu próprio laptop, tablet ou smartphone e obter acesso não apenas à Internet, mas também aos recursos corporativos, ele precisará coordená-lo com o gerenciamento de segurança e, em seguida, ir ao departamento de informações e suporte técnico, onde gere e instale um certificado separado, semelhante ao esquema de conexão do laptop corporativo.

Freelancers

Além de funcionários em período integral, também temos funcionários freelancers que também precisam ficar on-line para trabalhar, inclusive via Wi-Fi. Para eles, usamos o mesmo perfil para conectar os dispositivos móveis de funcionários em período integral. Isso elimina a necessidade de criar contas pessoais para freelancers, você não precisa inseri-las no sistema corporativo do Active Directory, não precisa lidar com uma coordenação complexa com o serviço de segurança - em geral, há muito menos dor de cabeça. Mas, ao mesmo tempo, podemos fornecer a eles acesso à Internet controlado por nós.

Ou, digamos, algum funcionário comprou um laptop pessoal. Ele deseja conectá-lo imediatamente, colocar as atualizações mais recentes e assim por diante. Nesse caso, ele não precisa ir ao departamento de informações e suporte técnico e coordenar a conexão do laptop à rede. Ele o conecta de forma independente a uma rede sem fio e imediatamente começa a trabalhar. E embora o acesso a recursos corporativos internos esteja bloqueado para ele, acesse a Internet para atualizações.

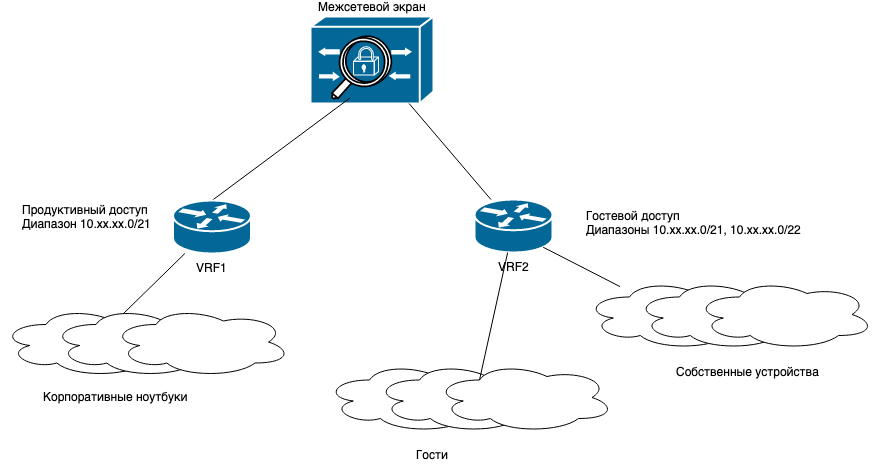

Trabalho em rede

Os pontos de acesso se conectam aos mesmos comutadores de acesso que as estações de trabalho do usuário. Eles estão conectados em VLANs separadas, configuradas em VRFs separados. Os pontos de acesso estão conectados aos controladores Huawei AC6605 WLAN através do protocolo CAPWAP. Os controladores são combinados em um cluster à prova de falhas, um controlador atua como primário e o segundo como backup. O Huawei Agile Controller Campus atua como o servidor de autorização para eles.

Como resultado, o tráfego Wi-Fi passa entre os pontos de acesso apenas através do controlador. A queda de desempenho é insignificante para nós, mas do ponto de vista da controlabilidade e implementação de várias funções de proteção de informações, esse esquema é muito mais conveniente.

O controlador transfere o tráfego sem fio de dispositivos móveis para a rede principal. O tráfego de diferentes SSIDs é transmitido usando VRFs diferentes. Nós os adquirimos na quantidade de duas peças - uma para dispositivos de convidados e funcionários, a segunda para a rede de trabalho.

Os usuários recebem endereços IP do servidor DHCP corporativo. Anteriormente, para cada SSID, tínhamos um grande intervalo para 512 dispositivos, e agora para acesso de convidados, temos quatro intervalos de IP (para 256 dispositivos cada), e para acesso de trabalho e nossos próprios dispositivos, temos 8 intervalos (também 256 dispositivos cada) . De qualquer faixa que o usuário possa receber inicialmente um endereço IP, para qualquer movimento no escritório, esse endereço IP será salvo pelo usuário.

Ao mesmo tempo, a arquitetura de rede que escolhemos tem suas desvantagens - há mais pontos de controle a serem monitorados. Em particular, quando um usuário se conecta, não apenas o único gateway padrão, mas também outros endereços IP são visíveis para ele em nossa infraestrutura de rede. Para acesso de convidados, isso não é muito bom do ponto de vista da segurança das informações, porque quanto menos informações sobre nossa infraestrutura estiverem disponíveis para o hóspede, melhor.

Para resolver esses problemas nas redes de convidados, adotamos as seguintes medidas básicas de segurança:

- ativou o chamado modo privado para excluir a transferência de tráfego entre dispositivos sem fio conectados;

- acesso bloqueado a todos os dispositivos de rede que são roteadores nos intervalos de IP do convidado com listas de acesso comuns.

Campus do Huawei Agile Controller

O Huawei Agile Controller Campus é um complexo de hardware e software. O software é escrito em Java usando a estrutura Tomcat e executado em um servidor executando o Windows Server 2012 (também pode funcionar no SUSE Linux). O Microsoft SQL Server ou Oracle pode ser usado como um banco de dados.

Quando iniciamos o projeto de reestruturação da rede do escritório, a Huawei forneceu o HACC apenas na versão física, por isso tivemos que comprar três servidores. Um deles é chamado System Manager - contém um banco de dados e todas as interfaces da web. Os outros dois servidores se reservam igualmente - esses são controladores do sistema. É com eles que o controlador WLAN interage (via protocolo RADIUS) ao conectar e autorizar usuários. Ou seja, o controlador WLAN sempre pergunta a qualquer controlador de sistema disponível se um usuário com essas credenciais pode acessar o Wi-Fi.

Enquanto estávamos implementando nosso projeto, a Huawei ofereceu a capacidade de virtualizar servidores. Obviamente, aproveitamos imediatamente isso. Agora, em vez de três servidores físicos, temos duas máquinas virtuais. Isso eliminou imediatamente muitos problemas, em particular com tolerância a falhas, backup do System Manager e backup do banco de dados (porque a máquina virtual é copiada usando um instantâneo e é copiada pelo farm de virtualização).

Boletim SMS

E, finalmente, algumas palavras sobre o mecanismo de distribuição de SMS com logins e senhas para acesso de convidados. Completo com servidores HACC físicos, havia um modem GSM que se conecta via porta serial. Infelizmente, você não pode conectar a porta COM à máquina virtual, mas encontramos uma solução. Os nossos engenheiros envolvidos no controle de acesso no escritório estão comprando gateways especiais que permitem que o tráfego da porta serial seja envolvido na Ethernet.

Utilizamos o modelo EverFocus EA-LAN1. Geralmente eles são usados para conectar leitores de passes eletrônicos, mas para o modem GSM chinês, esse gateway se encaixa perfeitamente. Um driver de porta serial virtual é anexado ao gateway, com o qual o HACC não funciona pior do que com o físico. Por isso, implementamos o envio de SMS de máquinas virtuais sem problemas.

Maxim Klochkov

Consultor Sênior, Auditoria de Rede e Projetos Integrados

Centro de Soluções de Rede

Jet Infosystems

Alexander Gulyaev,

arquiteto chefe de sistemas

Centro de Soluções de Rede

Jet Infosystems