Em 2018, uma

lei sobre identificação biométrica entrou em vigor na Rússia. Os bancos estão implementando complexos biométricos e coletando dados para colocação no Sistema Biométrico Unificado (EBS). A identificação biométrica oferece aos cidadãos a oportunidade de receber serviços bancários remotamente. Isso os evita das filas e, tecnicamente, permite que eles “visitem o banco” a qualquer hora do dia.

A conveniência da identificação remota por foto ou voz foi apreciada não apenas pelos clientes bancários, mas também pelos cibercriminosos. Apesar do desejo dos desenvolvedores de tornar a tecnologia segura, os pesquisadores estão constantemente relatando o surgimento de novas maneiras de enganar esses sistemas.

Talvez você não deva concordar com a oferta de um operador amigável para se submeter à identificação biométrica em uma agência bancária? Ou você tira proveito da nova tecnologia? Entendemos este post.

Qual é o problema?

A identificação biométrica possui recursos que o distinguem do par usual de nome de usuário / senha ou 2FA "seguro":

- Os dados biométricos são públicos. Você pode encontrar fotografias, gravações de vídeo e áudio de quase todos os habitantes do planeta Terra e usá-las para identificação.

- Não é possível substituir um rosto, voz, impressões digitais ou retina pela mesma facilidade que uma senha, número de telefone ou token do 2FA.

- A identificação biométrica confirma uma pessoa com uma probabilidade próxima, mas não igual a 100%. Em outras palavras, o sistema admite que uma pessoa pode, até certo ponto, diferir de seu modelo biométrico armazenado no banco de dados.

Como não apenas as catracas nos aeroportos abrem dados biométricos, mas também cofres bancários, hackers e cibercriminosos de todo o mundo estão trabalhando duro em maneiras de enganar os sistemas de identificação biométrica. A cada ano, o programa da conferência de segurança da informação BlackHat invariavelmente contém

relatórios relacionados a vulnerabilidades biométricas , mas praticamente não há discursos sobre o desenvolvimento de métodos de proteção.

Os principais problemas associados à identificação biométrica incluem fraudes, vazamentos e roubos, baixa qualidade dos dados coletados, bem como a coleta múltipla de dados de uma pessoa por diferentes organizações.

Falsificação

Publicações relacionadas a vários métodos de trapaça para sistemas de identificação biométrica são frequentemente encontradas na mídia. Esta é a

impressão digital da ministra da Defesa alemã Ursula von der Leyen, feita a partir de suas fotografias públicas , e a

fraude do

Face ID no iPhone X usando uma máscara, o

roubo sensacional

de US $ 243 mil com a ajuda da voz

falsa de um CEO,

vídeos falsos com estrelas divulgando vitórias fraudulentas e o programa ZAO chinês, que permite

substituir o caractere de um caractere de vídeo por outro.Para impedir que os sistemas biométricos tirem fotos e máscaras para as pessoas, eles usam a tecnologia de detecção de “vivacidade” - detecção de vivacidade - um conjunto de várias verificações que permitem determinar que uma pessoa viva está na frente da câmera e não sua máscara ou fotografia. Mas essa tecnologia pode ser enganada.

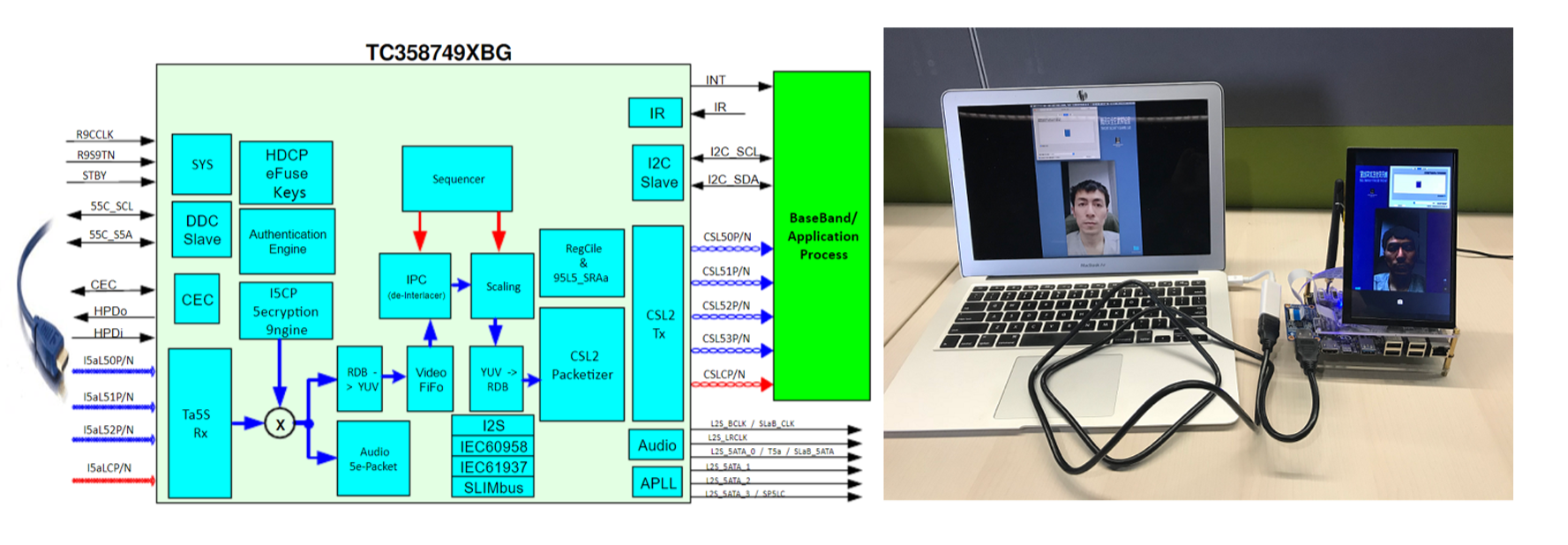

Incorporando um fluxo de vídeo falso em um sistema biométrico. Fonte

Incorporando um fluxo de vídeo falso em um sistema biométrico. FonteO relatório

Autenticação biométrica sob ameaça: Hacking de detecção de vitalidade, apresentado no BlackHat 2019, relata a detecção de vida com êxito na Face ID usando óculos usados em uma pessoa adormecida, introduzindo falsos fluxos de áudio e vídeo e outros métodos.

X-glasses - óculos para detecção de fraude no Face ID. Fonte

X-glasses - óculos para detecção de fraude no Face ID. Fonte

Para conveniência dos usuários, o Face ID é acionado se uma pessoa colocar óculos de sol. Ao mesmo tempo, a quantidade de luz nos olhos diminui, portanto o sistema não pode criar um modelo 3D de alta qualidade da área ao redor dos olhos. Por esse motivo, tendo descoberto os óculos, o Face ID não tenta extrair informações 3D sobre os olhos e os apresenta na forma de um modelo abstrato - uma área preta com um ponto branco no centro.

Qualidade da coleta de dados e reconhecimento falso

A precisão da identificação é altamente dependente da qualidade dos dados biométricos armazenados no sistema. Para garantir qualidade suficiente para o reconhecimento confiável,

é necessário equipamento que funcione em agências bancárias barulhentas e com pouca iluminação.Microfones chineses baratos permitem gravar uma amostra de voz em condições adversas, e câmeras econômicas permitem tirar uma foto para construir um modelo biométrico. Mas, nesse cenário, o número de falsos reconhecimentos aumenta significativamente - a probabilidade de o sistema levar uma pessoa para outra, com uma voz ou aparência semelhante. Assim, dados biométricos de baixa qualidade criam mais oportunidades para enganar o sistema do qual os invasores podem tirar proveito.

Coleção múltipla de biometria

Alguns bancos começaram a introduzir seu próprio sistema biométrico antes que o EBS ganhasse. Depois de passar pela biometria, uma pessoa acredita que pode usar a nova tecnologia de serviço em outros bancos e, quando isso não acontecer, ele entregará os dados novamente.

A situação com a presença de vários sistemas biométricos paralelos cria um risco de que:

- Uma pessoa que passou duas vezes na biometria, provavelmente, não ficará mais surpresa com a proposta de repetir esse procedimento e, no futuro, poderá se tornar vítima de golpistas que coletarão biometria para fins criminais.

- Vazamentos e abuso ocorrerão com mais frequência à medida que o número de possíveis canais de acesso a dados aumentar.

Vazamentos e roubo

Pode parecer que o vazamento ou roubo de dados biométricos é um desastre real para seus proprietários, mas, na realidade, tudo não é tão ruim.

No caso geral, um sistema biométrico não armazena fotografias e gravações de voz, mas conjuntos de números que caracterizam uma pessoa - um modelo biométrico. E agora vamos falar sobre isso com mais detalhes.

Para construir um modelo facial, o sistema encontra pontos de referência antropométricos que determinam suas características individuais. O algoritmo para calcular esses pontos difere de sistema para sistema e é o segredo dos desenvolvedores. O número mínimo de pontos de controle é 68, mas em alguns sistemas o número é 200 ou mais.

Com base nos pontos de referência encontrados, é calculado um descritor - um conjunto único de características faciais, independente do cabelo, idade e maquiagem. O descritor resultante (uma matriz de números) é um modelo biométrico armazenado no banco de dados. É impossível restaurar a foto original do modelo.

Para identificar o usuário, o sistema constrói seu modelo biométrico e o compara com o descritor armazenado no banco de dados.

Existem consequências importantes do princípio da construção de modelos:

- É improvável que o uso de dados roubados de um sistema biométrico para enganar outro seja devido a algoritmos de pesquisa diferentes para pontos de referência e diferenças sérias no modelo resultante.

- Também é impossível enganar o sistema com a ajuda dos dados roubados - a identificação requer a apresentação de uma foto ou gravação de áudio, que já será usada para construir o modelo e comparar com o padrão.

Mesmo que o banco de dados armazene não apenas modelos biométricos, mas também as fotos e o áudio a partir dos quais eles são construídos, é impossível enganar o sistema com sua ajuda "na testa": os algoritmos para verificar a "vitalidade" consideram resultados falsos com a completa coincidência de descritores.

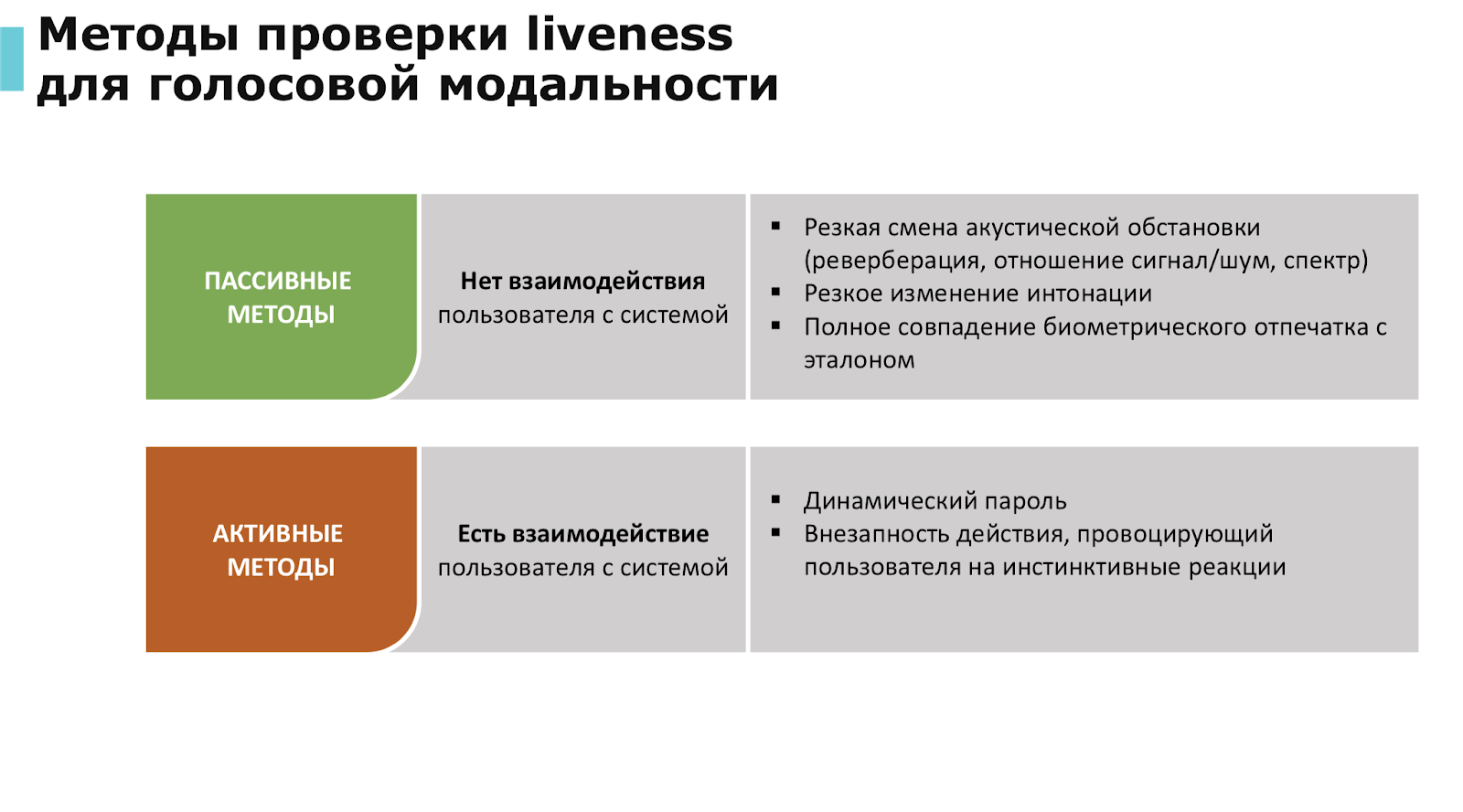

Métodos de verificação de vida para a modalidade facial e vocal.

Métodos de verificação de vida para a modalidade facial e vocal.

Fonte: Centro de Tecnologia da FalaAssim, o uso de dados biométricos vazados não ajudará os criminosos cibernéticos a obter rapidamente benefícios materiais, o que significa que é mais provável que procurem métodos de enriquecimento mais simples e confiáveis.

Como se proteger?

A

Diretiva da UE PSD2 , que

entrou em vigor em 14 de setembro de 2019, também conhecida como Open Banking, exige que os bancos implementem a autenticação multifator para garantir a segurança das transações remotas realizadas em qualquer canal. Isso significa o uso obrigatório de dois de seus três componentes:

- Conhecimento - algumas informações conhecidas apenas pelo usuário, por exemplo, uma senha ou pergunta de segurança.

- Posse - um dispositivo que apenas o usuário possui, por exemplo, um telefone ou token.

- Exclusividade - algo inerente, inerente ao usuário e identificando exclusivamente a pessoa, por exemplo, dados biométricos.

Esses três elementos devem ser independentes para que o comprometimento de um elemento não afete a confiabilidade dos outros.

Conforme aplicado à prática bancária, isso significa que a realização de operações com dados biométricos deve necessariamente ser acompanhada de verificações adicionais usando uma senha, token ou códigos PUSH / SMS.

Usar ou não?

A autenticação biométrica tem grandes perspectivas, mas os perigos que surgem em nossas vidas parecem muito realistas. Os desenvolvedores e legisladores de sistemas devem estudar os resultados dos mais recentes estudos de vulnerabilidade de sistemas biométricos e refinar rapidamente as decisões de identificação e os regulamentos que regem seu trabalho.

Os bancos precisam levar em conta a situação com os deepfakes e outros métodos de trapaça nos sistemas biométricos, usando uma combinação de métodos tradicionais de identificação do usuário com a biometria: senhas, tokens 2FA e usb ainda podem ser úteis.

A situação é difícil para os clientes do banco. Por um lado, a identificação biométrica foi desenvolvida para sua conveniência, como uma tentativa de expandir as possibilidades de obtenção de serviços bancários a qualquer momento, com formalidades mínimas. Por outro lado, no caso de um ataque bem-sucedido, são eles que arriscam seu dinheiro, e os reguladores e desenvolvedores de sistemas biométricos não são responsáveis por hacks.

Nesse sentido, uma recomendação lógica para os clientes bancários é não se apressar em enviar dados biométricos, não prestar atenção a ligações agressivas. Se você não pode ficar sem a identificação biométrica, use-a juntamente com a autenticação multifator para reduzir pelo menos parcialmente os riscos.