Há duas semanas, em Habré, eles

conversaram sobre o protocolo DNS sobre HTTPS (DoH) , recentemente adotado como padrão RFC 8484. O protocolo de criptografia DNS desenvolvido pela Mozilla, Google e Cloudflare anula as tentativas de monitorar o tráfego humano no meio. Ele elimina o "link mais fraco" em HTTPS - consultas DNS abertas, pelas quais agora o estado ou um invasor no nível do provedor pode rastrear o conteúdo dos pacotes DNS e até substituí-los. Isso permite bloquear o acesso ao recurso por endereço IP ou nome de domínio.

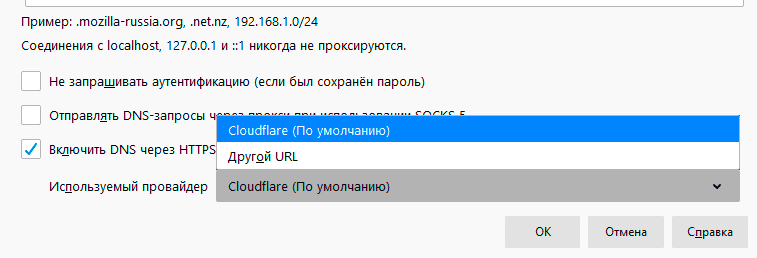

E o mais importante, a organização Mozilla decidiu ativá-lo por padrão no navegador Firefox. Até agora, apenas para usuários dos EUA. Mas, considerando que restam menos de um mês e meio antes da entrada em vigor da lei de isolamento do Runet, e a lei de Yarovaya já entrou em vigor, os métodos de criptografia de tráfego são mais relevantes do que nunca para a proteção contra bisbilhoteiros na Internet russa.

Mas agora as notícias não são muito boas. Acontece que em alguns países onde a censura no trânsito já está no nível estadual, a Mozilla pode mudar de idéia. Isso está sendo

discutido no Reino Unido . Teoricamente, isso poderia acontecer na Rússia.

A decisão da Mozilla de ativar o DoH foi uma preocupação no Reino Unido, pois a tecnologia viola muitos dos sistemas centralizados de filtragem e bloqueio que "impedem o acesso fácil a imagens de abuso infantil, materiais piratas e terroristas e também afetam os sistemas de controle dos pais".

O The Guardian acessou uma carta enviada por Nicky Morgan ao Secretário de Cultura do Reino Unido. Nele, Alan Davidson, vice-presidente de política global, confiança e segurança da Mozilla, escreve que a organização sem fins lucrativos "não tem planos para ativar nosso recurso padrão de DoH no Reino Unido e não o fará sem um maior envolvimento com as partes interessadas públicas e privadas". .

Davidson explica os benefícios da criptografia de tráfego: “Acreditamos firmemente que o DoH oferecerá benefícios reais de segurança para os cidadãos do Reino Unido. O DNS é uma das partes mais antigas da arquitetura da Internet e permanece praticamente intocado pelos esforços para melhorar a segurança da Internet. Como as consultas DNS atuais não são criptografadas, o caminho entre o cidadão e o site ainda é aberto e utilizado por participantes ruins que desejam violar a privacidade do usuário, atacar comunicações e espionar atividades na Internet. As informações mais pessoais das pessoas, como dados relacionados à saúde, podem ser rastreadas, coletadas, transmitidas e usadas de acordo com os interesses das pessoas. Seus cidadãos merecem proteção contra essa ameaça. ”

Assim, a Mozilla está tentando convencer os serviços do governo e explicar a eles os méritos do DoH. Mas todos entendem que um dos efeitos colaterais da criptografia de tráfego no Reino Unido é que ela também ignora os filtros da web do Reino Unido, que usam a mesma técnica de interceptação de DNS para impedir o acesso a sites bloqueados pelos provedores de serviços da Internet.

A Internet Watch Foundation, que fornece aos provedores de Internet uma lista de sites bloqueados para filtragem, expressou sua preocupação com esta tecnologia: “Acreditamos que o modo como é proposto implementar o DNS sobre HTTPS pode mostrar milhões de pessoas em todo o mundo imagens terríveis de crianças vítimas de abuso sexual e podem significar que as vítimas de tal violência estarão abertas para visualização por inúmeros espectadores ”, disse uma porta-voz do The Register.

Recentemente, por esse motivo, a Associação de Provedores de Serviços de Internet da Grã-Bretanha (ISPA-UK)

chamou a Mozilla de "um dos principais vilões da Internet" . De acordo com o ISPA-UK, a Mozilla recebeu o título de "vilão da Internet" "por sua abordagem na implementação do DNS sobre HTTPS de forma a contornar as obrigações britânicas de filtragem e controle dos pais, minando os padrões de segurança da Internet no Reino Unido".

“Estamos preocupados com empresas e organizações que coletam e vendem secretamente dados de usuários. Portanto, adicionamos proteção contra rastreamento ”,

escreveu Clark em nome da Mozilla, logo após a adoção do padrão. "Graças a essas duas iniciativas (+ Resolvedor recursivo confiável), os vazamentos de dados que fazem parte do sistema de nomes de domínio desde a sua criação, há 35 anos, são eliminados."

“Normalmente, o resolvedor informa a cada servidor DNS qual domínio você está procurando. Às vezes, essa solicitação inclui seu endereço IP completo. E, se não for um endereço completo, mais frequentemente a solicitação inclui a maior parte do seu endereço IP, que pode ser facilmente combinado com outras informações para estabelecer sua identidade.

Isso significa que cada servidor que você solicita ajuda na resolução de nomes de domínio vê o site que está procurando. Além disso, qualquer pessoa a caminho desses servidores também vê suas solicitações. Existem várias maneiras pelas quais esse sistema compromete os dados do usuário. Os dois principais são rastreamento (rastreamento) e falsificação (falsificação).

Com base em informações completas ou parciais sobre o endereço IP, é fácil determinar a identidade da pessoa que solicita acesso a um site específico. Isso significa que o servidor DNS e qualquer usuário no caminho para esse servidor DNS (roteador no caminho) podem criar um perfil de usuário. Eles podem fazer uma lista de todos os sites que você visualizou.

E esses são dados valiosos. "Muitas pessoas e empresas estão dispostas a pagar muito para ver seu histórico de navegação".

De um artigo de Lin Clark

No entanto, após um grande clamor público, um mês depois, o ISPA-UK retirou esse “prêmio” e cancelou completamente a nomeação com o comentário de que “claramente envia a mensagem errada”.

O Google também anunciou planos para testar o DoH em seu navegador Chrome a partir de outubro. A empresa não incluirá o DoH para cada usuário, mas diz que, por padrão, o DoH funcionará para os usuários com experiência em tecnologia que optarem por mudar seu provedor de DNS para empresas como Google, Cloudflare e OpenDNS.

Para preservar a censura, um representante do governo do Reino Unido cita a necessidade de proteger as crianças: "A exploração sexual de crianças é um crime hediondo que o governo busca combater", disse ele. Enquanto nos esforçamos para manter a segurança e a privacidade na Internet, é imperativo que todos os setores da indústria digital levem em consideração a segurança das crianças ao projetar seus sistemas e serviços. Estamos trabalhando com a indústria para resolver possíveis problemas, como parte de nosso trabalho contínuo, para tornar o Reino Unido o lugar mais seguro do mundo para acessar a Internet. ”

Por que essas divergências surgiram sobre o bloqueio de DNS? Especialistas do setor acreditam que o problema pode estar em acordos corporativos. Foi por causa deles que todos se rebelaram contra o Mozilla assim:

"De fato, tudo é simples",

escreveu o especialista russo Mikhail Klimarev, diretor executivo da Internet Security Society. - A Association of UK Providers luta há muito tempo contra o bloqueio. Como resultado, eles concordaram com o governo que o bloqueio será feito "pelo DNS". Ou seja, sem nenhum DPI e "por IP". É por isso que a Mozilla é um vilão. O bloqueio pelo DNS será inútil. Mais precisamente, todos já sabiam disso antes, e a Mozilla declarou publicamente que agora tudo isso é inútil. E agora os membros da Associação terão que renegociar de alguma forma. Ou tire lições do ILV. ”

O protocolo DoH dificulta muito o bloqueio das autoridades, mas teoricamente as autoridades ainda podem monitorar o tráfego. Se você observar o problema dos bloqueios de maneira mais global, nessa situação, a questão será repetida várias vezes. A redação dos apoiadores da filtragem de estado sugere que a introdução de criptografia e boa privacidade ameaça a segurança do usuário, porque o “defensor” do estado não poderá protegê-lo. Nesse caso, o DNS sobre HTTPS impede que os provedores filtrem conteúdo prejudicial. Essa lógica contrasta privacidade e segurança.

A privacidade pessoal pode realmente ser contrastada com a segurança pública. Agora, há

discussões sobre o que é mais importante e em que direção mudar a ênfase. Por exemplo, as autoridades de alguns países tendem a

proibir a criptografia de ponta a ponta em qualquer mensageiro em geral . Alguns governos introduzem uma filtragem forçada do tráfego, restringindo o acesso público a uma lista específica de sites, no Reino Unido e na Rússia.

Os defensores do conceito oposto de privacidade pessoal apontam para a disseminação da vigilância, que a longo prazo ameaça a vida normal de uma pessoa. Isso também é afirmado no Manifesto Mozilla, onde o princípio nº 4 diz: "A segurança e a privacidade dos usuários da Internet são fundamentais e não podem ser consideradas como questões secundárias".

Recusando a criptografia, uma pessoa realmente se recusa a se proteger. Isso é claramente visto no exemplo de DNS sobre HTTPS, que protege contra ataques MiTM, incluindo falsificação de páginas. Portanto, a criptografia de tráfego e a proteção da vigilância na Internet não é uma questão de escolha, mas uma questão de sobrevivência na sociedade tecnológica do futuro, dizem os defensores da privacidade pessoal.