Fonte: Proofpoint

Fonte: ProofpointKits de exploração e vulnerabilidades conhecidas de software raramente são usadas para ataques cibernéticos. De fato, mais de 99% dos ataques bem-sucedidos são realizados

com a participação da vítima . O objetivo é abrir o arquivo com suas próprias mãos, executar a macro, clicar no link ou executar outra ação. Estas são as estatísticas do

relatório mais recente da Proofpoint.

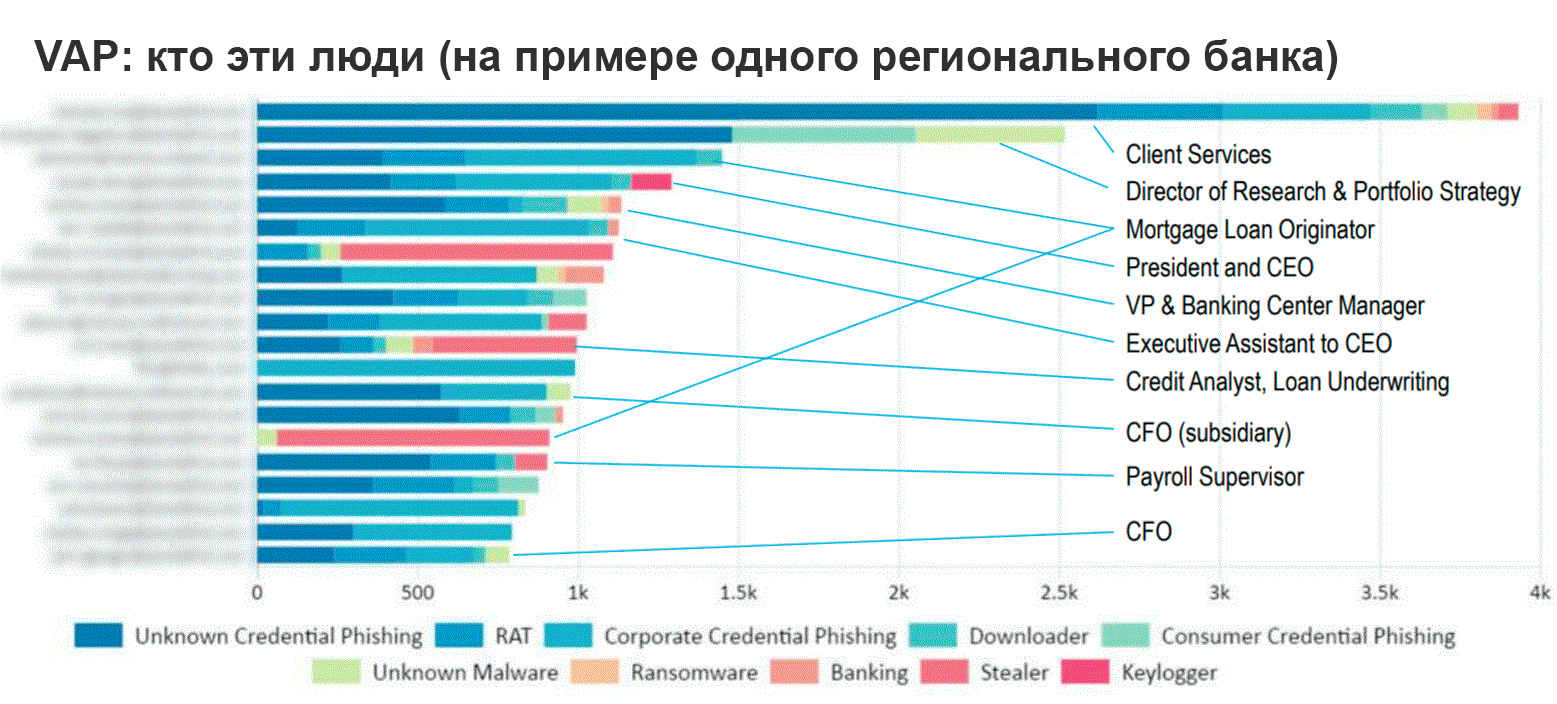

Os ataques modernos não se concentram na infraestrutura, mas em pessoas específicas. Os especialistas até identificam um tipo especial de usuário que representa a maior ameaça para qualquer organização - os chamados usuários de VAP (pessoas muito atacadas), por analogia com os VIPs. Os hackers realmente os apreciam.

Fator humano

Em vez de atacar sistemas e infra-estrutura de computadores, os sujeitos da ameaça se concentraram nas pessoas, levando em consideração a posição da vítima, seu papel na organização, acesso aos dados - e a probabilidade de o usuário clicar no link.

Portanto, o ponto de entrada no sistema antes de realizar um ataque direcionado é escolhido não entre os servidores e o software vulnerável, mas entre o pessoal da empresa.

Além dos ataques direcionados, existem emails em massa de emails de phishing. Os invasores esperam que haja pelo menos uma pessoa VAP entre os destinatários: "Nos últimos 18 meses, a engenharia social se tornou mais comum e eficaz na caça de pessoas", diz o relatório da Proofpoint. - Os invasores enviam mensagens em nome de uma pessoa não autorizada ou supostamente de um colega de confiança ou instalam programas maliciosos cada vez mais avançados que perfilam secretamente os funcionários, roubam confidenciais e credenciais para tornar futuros ataques mais eficazes. Independentemente dos vetores de ataque - e-mail, aplicativos na nuvem, sites, redes sociais ou outros vetores - as vítimas demonstram repetidamente a eficácia da engenharia social, que os convence a clicar em links maliciosos, baixar arquivos inseguros, instalar malware, transferir malware, transferir fundos e divulgar informações confidenciais "

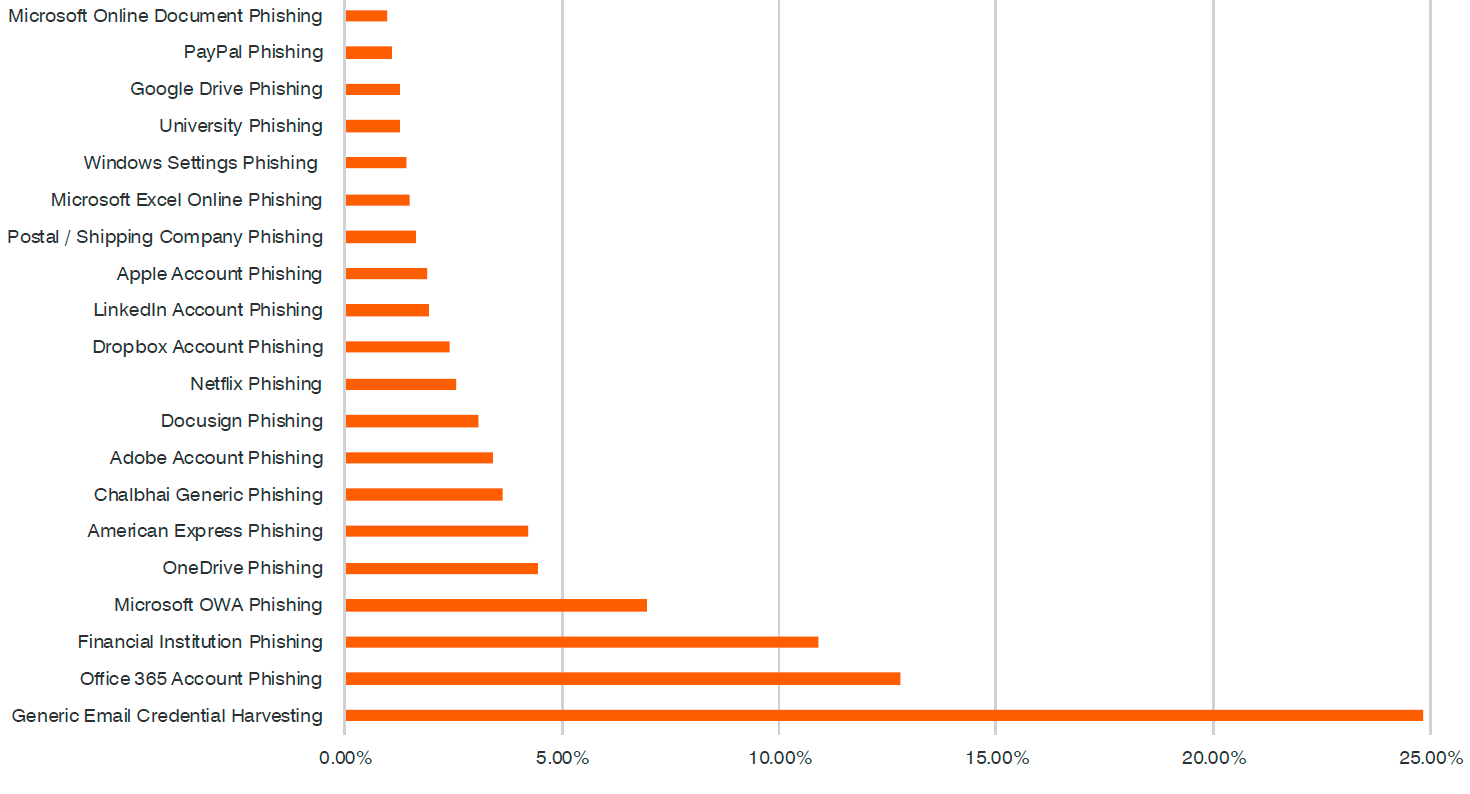

As iscas de phishing mais populares em 2018, como uma porcentagem do total

As iscas de phishing mais populares em 2018, como uma porcentagem do totalA engenharia social e o phishing agora são aplicados em uma escala muito ampla. Esta é uma maneira muito barata e fácil de atacar. Mas o mais importante é que realmente funciona.

Taxa média de cliques para as iscas de phishing mais eficazes em 2018

Taxa média de cliques para as iscas de phishing mais eficazes em 2018O problema parece estar nas pessoas. É fácil culpar os usuários por acreditarem em uma carta de uma fonte duvidosa, clicar em um link ou abrir um arquivo. Mas, na realidade, os ataques estão se tornando mais sofisticados. Muitas vezes, é difícil distinguir um email mal-intencionado de um email normal porque os invasores adaptam suas listas de email. Por exemplo, eles enviam cartas como se fossem de uma fonte confiável, como um provedor de serviços em nuvem, Microsoft ou Google, em nome de um colega ou mesmo

de um chefe .

Os invasores ainda tentam simular processos de negócios dentro da empresa para aumentar as chances de sucesso. Por exemplo, um usuário pode suspeitar de uma carta supostamente de um colega se ela chegou no meio da noite. Portanto, essas cartas são enviadas especialmente no meio do dia útil: portanto, as chances são de que a vítima clique no link.

"Os cibercriminosos estão usando agressivamente a engenharia social porque enviar e-mails fraudulentos, roubar credenciais e fazer o download de anexos maliciosos em aplicativos em nuvem é mais fácil e muito mais lucrativo do que criar uma exploração dispendiosa e demorada, com grande probabilidade de falhar", diz Kevin Epstein, vice presidente de operações de ameaças da Proofpoint. - Mais de 99% dos ataques cibernéticos dependem da interação humana, tornando os usuários individuais a última linha de defesa. Para reduzir significativamente os riscos, as organizações precisam de uma abordagem holística da segurança cibernética, levando em consideração o fator humano, incluindo treinamento de segurança eficaz e proteção em vários níveis. ”

Proteção contra phishing

Embora os ataques de phishing sejam bem camuflados, existem maneiras de determinar automaticamente qual pode ser a ameaça. Também é necessário informar aos funcionários que os provedores de serviços em nuvem, como Microsoft e Google, não solicitarão que os usuários cliquem em links inesperados para inserir credenciais e outras informações. Se o usuário vir um URL suspeito, é melhor não clicar no link, mas diretamente no site da empresa no navegador e usar a navegação no site.

As organizações também devem garantir que os patches de software e segurança sejam atualizados regularmente. Isso aumenta a chance de que, no caso de um lançamento acidental, o malware em vulnerabilidades conhecidas não funcione.

Por exemplo, e-mails inesperados que exigem algo urgentemente necessário podem ser considerados suspeitos. Se o usuário estiver em dúvida, é melhor entrar em contato com o remetente em potencial e descobrir se ele está realmente fazendo uma solicitação tão urgente. Melhor ainda, implemente um sistema de autenticação com assinaturas digitais, que proteja completamente as cartas contra falsificação.

Por exemplo, a GlobalSign

assinou recentemente

um contrato com a Sanmina , fornecedora líder de soluções integradas de fabricação, para assinar digitalmente todos os emails de saída. Com os certificados GlobalSign, as empresas podem assinar e criptografar emails usando a tecnologia

S / MIME . Assim, a Sanmina fará para 25.000 de seus funcionários. Ao mesmo tempo, ela continuará usando o provedor de e-mail do Gmail como parte do pacote corporativo do GSuite, mas o provedor não tem acesso automático ao conteúdo das cartas, porque apenas o destinatário pode ler a mensagem com criptografia S / MIME (teoricamente).

"A integração da GlobalSign nos permite implementar a melhor solução de segurança de email do setor, fortalecendo nossa capacidade de bloquear ataques de phishing e de engenharia social", disse Matt Ramberg, vice-presidente de segurança da informação da Sanmina. “A recente introdução do S / MIME no pacote GSuite permitiu que esses aprimoramentos com o GlobalSign proporcionassem comunicações ainda mais seguras para nossos funcionários, clientes e fornecedores.”

A GlobalSign é líder em proteção de

email criptografado S / MIME, protegendo dezenas de milhares de empresas em todo o mundo contra phishing e outros problemas de segurança.